Keine Bearbeitungszusammenfassung |

KKeine Bearbeitungszusammenfassung |

||

| Zeile 6: | Zeile 6: | ||

{{var | neu--Begrenzung Login-Versuche | {{var | neu--Begrenzung Login-Versuche | ||

| Nach häufig fehlgeschlagenen [[#Begrenzung_/_Drosselung_der_Login-Versuche | Login- | | Nach häufig fehlgeschlagenen Logins werden [[#Begrenzung_/_Drosselung_der_Login-Versuche | Login-Versuche gedrosselt]] | ||

| | | After frequently failed logins the [{{#var:host}}UTM/Administration#Limitation_/_throttling_of_login_attempts login attempts are throttled] }} | ||

</div> {{Select_lang}} {{TOC2}} | </div> {{Select_lang}} {{TOC2}} | ||

Version vom 28. August 2023, 17:10 Uhr

Letzte Anpassung: 08.2023

- Nach häufig fehlgeschlagenen Logins werden Login-Versuche gedrosselt

Tastatur und Bildschirm an der UTM

Webinterface

Aufruf des Webinterfaces über die IP-Adresse der UTM (Werkseinstellung: https://192.168.175.1) und den jeweiligen Port:

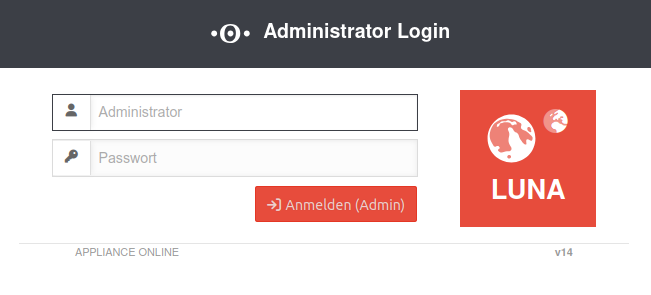

Administrations-Interface

Administrations-Interface: Port 11115 (Werkseinstellung)

- Der Start von z.B. Google Chrome oder Edge erfolgt mit dem Start-Parameter --explicitly-allowed-ports=xyz

- Für Firefox wird in der Konfiguration (about:config in der Adresszeile) unter network.security.ports.banned.override eine String-Variable mit dem Wert des freizugebenden Ports angelegt.

- Es ist möglich für chromiumbasierte Browser eine zeitlich befristete Richtlinie zu erstellen, die die Verwendung ermöglicht.

Hiervon wird aus Sicherheitsgründen dringend abgeraten!

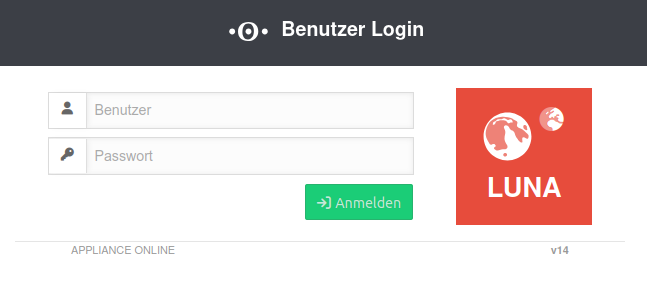

User-Webinterface

- ein Benutzer angelegt sein

- Der Benutzer muss Mitglied einer Gruppe sein, die über die Berechtigung Userinterface verfügt (siehe Benutzerverwaltung)

- Erfolgt der Zugriff nicht aus dem Internen Netz (Zone internal) wird eine Paketfilter Regel oder eine implizite Regel benötigt Abschnitt VPN Eintrag User Interface Portal Ein

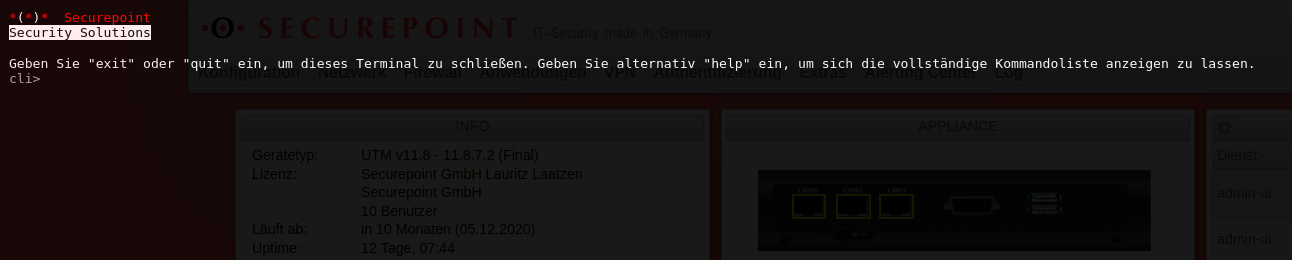

CLI

Command Line Interface

Befehlsübersicht hier.

Webinterface

SSH

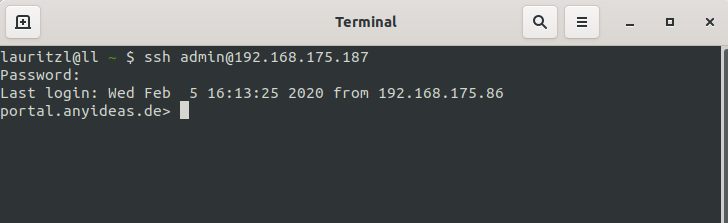

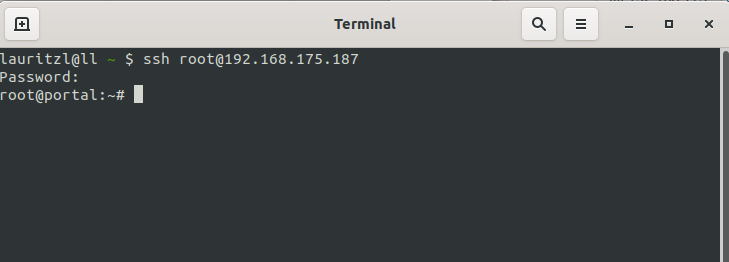

Der Zugriff als Administrator ist auch per SSH möglich.

Mit dem SSH-Client unter Linux genügt das Kommando ssh benutzer@<IP-Adresse>

Weitere Hinweise im Artikel über den SSH-Zugang.

Benutzer mit root-Berechtigung gelangen direkt auf die Linux-Konsole der UTM.

Der Aufruf des Command Line Interface erfolgt mit dem Befehl spcli.

Root-Berechtigung erhalten

- Support-User, sofern das beim Erstellen mit angegeben wurde

- Benutzer mit dem Benutzernamen root und Mitgliedschaft in einer Gruppe mit Administrator-Berechtigung

Serielle Schnittstelle

Bei der Verwendung der seriellen Schnittstelle wird die Verbindung mit einem geeigneten Programm hergestellt, Unter Windows z.B. Putty ( ) unter Linux z.B. Minicom

Es sind folgende Einstellungen zu verwenden:

- 38400 baud (für das CLI)

- 115200 Baud (für das Bios)

- 8 Datenbits

- 1 Stoppbit

- Kein Parity/ Handshake

- Start der Konsole

- Bezeichnung der seriellen Schnittstelle feststellen: dmesg | grep tty

- Anschluss des seriellen Kabels

- Start von minicom mit sudo minicom

- Konfiguration der Schnittstelle:

- Str A O ↓ 2x (Einstellungen zum seriellen Anschluss) Enter

- A Bezeichnung der Schnittstelle anpassen

- E Bps / Par/Bit anpassen

- D Geschwindigkeit der Schnittstelle anpassen

- W 1 Stopbit setzen

- Q 8 Datenbits

- ggf. weitere Parameter anpassen

- Enter (2x) verlassen des Menüs

- ↓ (5x) Enter Verlassen

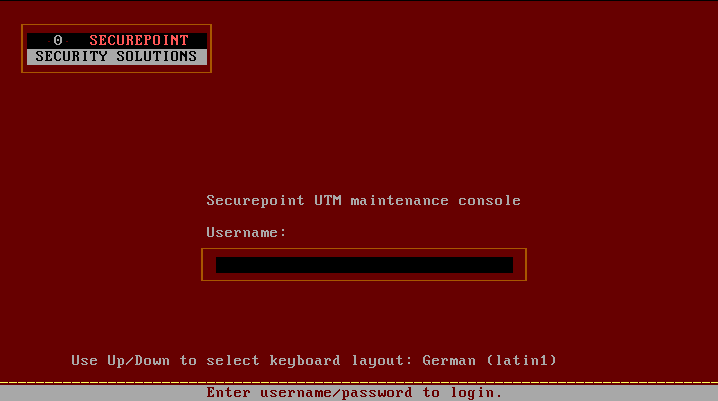

- Es erscheint in der Konsole das Eingabefeld zum Login.

Nach erfolgreicher Anmeldung steht das CLI zur Verfügung.

- Connection type: Serial

- Speed: 38400

- Es öffnet sich ein Temrinalfenster zum Login.

Nach erfolgreicher Anmeldung steht das CLI zur Verfügung.

Fehlgeschlagene Logins beobachten

Das Log kann im Webinterface unter eingesehen werden.

Alternativ können die Daten auch mit dem folgendem CLI-Befehl abgerufen werden:

alertingcenter alerts get

Begrenzung / Drosselung der Login-Versuche

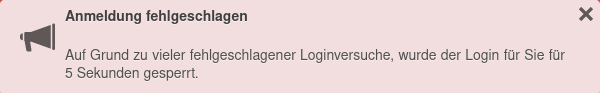

Zusätzlich zu den Sperrungen der Login-Versuche im IDS / IPS (Aktivierung unter BlockChain (Fail2Ban) ) greift für das Admin- und das User-Interface eine neue automatische Drosselung der Login-Versuche:

- Nach 8 aufeinanderfolgenden fehlgeschlagenen Login-Versuchen wird die Login-Funktion über das Admin- und das User-Interface für eine gewisse Zeit gesperrt

- Diese Drosselung greift auf allen Schnittstellen und kann nicht deaktiviert werden

- Die Blockzeit beträgt zuerst wenige Sekunden und für jeden weiteren fehlgeschlagenen Login-Versuch erhöht sich die Blockzeit

- Eine entsprechende Meldung wird als Pop-Up-Fenster eingeblendet

Sperrungen über das IDS/IPS können individuell für jeden Anmeldedienst

Je nachdem, wie viele Anmeldeversuche und wie lange die Bannzeit dort eingestellt sind, entsteht eine Kombination mit der hier beschriebenen Begrenzung der Login-Versuche.