KKeine Bearbeitungszusammenfassung |

KKeine Bearbeitungszusammenfassung |

||

| Zeile 1: | Zeile 1: | ||

{{Archivhinweis|UTM/AUTH/AD_Anbindung|pre=12.6.0}} | |||

{{Set_lang}} | {{Set_lang}} | ||

{{#vardefine:headerIcon|spicon-utm}} | {{#vardefine:headerIcon|spicon-utm}} | ||

{{:UTM/AUTH/AD Anbindung. | |||

{{var | display | |||

| AD/LDAP-Anbindung | |||

| AD/LDAP Authentication }} | |||

{{var | head | |||

| Anbindung einer UTM an ein AD/LDAP | |||

| Connection of a UTM to an AD/LDAP }} | |||

{{var | Authentifizierung | |||

| Authentifizierung | |||

| Authentication }} | |||

{{var | AD/LDAP Authentifizierung | |||

| AD/LDAP Authentifizierung | |||

| AD/LDAP Authentication }} | |||

{{var | Einführung | |||

| Einführung | |||

| Introduction }} | |||

{{var | ladap--desc | |||

| <p>Die AD/LDAP-Anbindung ermöglicht es, bestehende Verzeichnisdienste wie das Microsoft Active Directory® oder andere auf dem LDAProtocol basierende Systeme für die Authentifizierung, Verwaltung von Gruppen und Speichern von Attributen zu nutzen.</p> | |||

<p>Zentral verwaltete Benutzer aus dem Verzeichnis können so einfach für die Authentifizierung oder Nutzung von Diensten auf der UTM verwendet werden.</p> | |||

<p>Dies erleichtert die Administration komplexer Unternehmensnetzwerke und vereinheitlicht die Benutzer-Verwaltung.</p> | |||

<p>Für die Anbindung an das Directory wird unter anderem das Light Directory Access Protocol (LDAP) verwendet.<br> | |||

Mittels LDAP können die Informationen über Benutzer, Gruppen und weitere Objekte aus dem Directory ausgelesen werden.</p> | |||

<p>{{Alert|g}}Das Protokoll selbst sieht dabei im Standard keine Verschlüsselung oder Authentifizierung der Nachrichten vor.</p> | |||

<p>In [https://portal.msrc.microsoft.com/de-de/security-guidance/advisory/ADV190023 ADV190023] (Microsoft Guidance for Enabling LDAP Channel Binding and LDAP Signing) wird | |||

auf diesen Umstand hingewiesen und eine Anpassung der Sicherheitseinstellungen bekannt gegeben.</p> | |||

<p>Zukünftig ist eine Signierung und Verschlüsselung des LDAP-Verkehrs erforderlich (''seal'').</p> | |||

<p>{{Hinweis-box|Diese Umstellung wird von der UTM automatisch vorgenommen.|gr}}</p> | |||

<p>Alternativ kann die gesamte Verbindung mit SSL abgesichert werden.</p> | |||

| <p>AD/LDAP connectivity enables existing directory services such as Microsoft Active Directory® or other LDAProtocol-based systems to be used for authentication, group management, and attribute storage.</p> | |||

<p> Centrally managed users from the directory can thus easily be used for authentication or use of services on the UTM.</p> | |||

<p> This simplifies the administration of complex corporate networks and unifies user management.</p> | |||

<p> Among other things, the Light Directory Access Protocol (LDAP) is used for the connection to the directory..<br> | |||

Using LDAP, information about users, groups and other objects can be read from the directory.</p> | |||

<p>{{Alert|g}} The standard protocol itself does not provide for encryption or authentication of the messages.</p> | |||

<p> In [https://portal.msrc.microsoft.com/de-de/security-guidance/advisory/ADV190023 ADV190023] (Microsoft Guidance for Enabling LDAP Channel Binding and LDAP Signing) it is pointed out | |||

and an adjustment of the security settings is given.</p> | |||

<p> In the future, signing and encryption of LDAP traffic will be required (''seal'').</p> | |||

<p>{{Hinweis-box|This change is made automatically by the UTM.|gr}}</p> | |||

<p> Alternatively, the entire connection can be secured with SSL.</p> | |||

}} | |||

{{var | Voraussetzung | |||

| Voraussetzung | |||

| Requirement}} | |||

{{var | Voraussetzung--desc | |||

| Um ein AD / LDAP zur Authentisierung nutzen zu können, müssen dort Benutzer angelegt und in Gruppen organisiert sein. | |||

| To use an AD / LDAP for authentication, users must be created there and organized in groups. }} | |||

{{var | vorbereitung-ad | |||

| Vorbereitung im Active Directory anzeigen | |||

| Show preparation in Active Directory }} | |||

{{var | add-usergroup | |||

| Benutzergruppen im AD anlegen | |||

| Create user groups in AD }} | |||

{{var | security-groups--ad | |||

| Sicherheitsgruppe hinzufügen | |||

| Add a security group }} | |||

{{var | security-groups--added | |||

| Sicherheitsgruppe hinzugefügt | |||

| Security group added }} | |||

{{var | user-groups--added--text | |||

| <p>In diesem Beispiel sollen die Benutzer für [[UTM/VPN/ClientlessVPN | Clientless VPN]] über den Active Directory Service Authentifiziert werden.</p><p>Es muss also zunächst eine Gruppe vom Typ ''Sicherheitsgruppe'' auf dem AD hinzugefügt werden, die hier den Namen ''ClientlessVPN'' bekommt.</p> | |||

| <p>In this example, the users for [{{#var:host}}UTM/VPN/ClientlessVPN Clientless VPN] are to be authenticated via the Active Directory Service.</p><p> So first of all a group of the type ''Security Group'' must be added on the AD, which is given the name ''ClientlessVPN'' here.</p> }} | |||

{{var | Benutzer hinzufügen | |||

| Benutzer im AD hinzufügen | |||

| Add user in AD}} | |||

{{var | Benutzer-ist-mitglied | |||

| Benutzer ist Mitglied der Gruppe | |||

| User is a member of the group }} | |||

{{var | Benutzer hinzufügen--desc | |||

| Anschließend werden die Benutzer, die für Clientless VPN freigeschaltet werden sollen, zu dieser Gruppe hinzugefügt. | |||

| The users to be enabled for Clientless VPN are then added to this group. }} | |||

{{var | utm-in-domäne | |||

| UTM in die Domäne einbinden | |||

| Integrate UTM into the domain }} | |||

{{var | utm-in-domäne--uhrzeit | |||

| Es muss darauf geachtet werden, dass die [[UTM/NET/Servereinstellungen#Zeiteinstellungen | Uhrzeit der UTM]] mit dem des AD einigermaßen synchron läuft, da ein Kerberos Ticket nur eine begrenzte Gültigkeitsdauer hat. | |||

| It is important to make sure that the [{{#var:host}}UTM/NET/Servereinstellungen#Time_Settings UTM Time] is reasonably synchronized with the AD, since a Kerberos ticket has a limited validity period. }} | |||

{{var | utm-in-domäne--authentifizierung | |||

| Im Menü {{Menu | Authentifizierung |AD/LDAP Authentifizierung}} wird die Authentifizierung konfiguriert. | |||

| In the menu {{Menu | Authentication |AD/LDAP Authentication}} the authentication is configured. }} | |||

{{var | ad-verbindung | |||

| AD Verbindung herstellen | |||

| Establishing an AD connection }} | |||

{{var | ad-verbindung--text | |||

| Besteht noch keine AD/LDAP-Authentifizierung öffnet sich automatisch der AD/LDAP Authentifizierungs Assistent | |||

| If there is no AD/LDAP authentication yet, the AD/LDAP authentication wizard opens automatically }} | |||

{{var | ad-verbindung--assistent | |||

| Andernfalls kann der Assistent mit der Schaltfläche {{Button| Assistent }} gestartet werden. | |||

| Otherwise the wizard can be started with the button {{Button| Wizard }} }} | |||

{{var | Schritt | |||

| Schritt | |||

| Step }} | |||

{{var | Verzeichnistyp | |||

| Verzeichnistyp | |||

| Directory type }} | |||

{{var | 1=ad-hinweis | |||

| 2=Es sollte auf alle Fälle der Verzeichnistyp <i>»AD«</i> gewählt werden, wenn es sich um eine Active Directory Umgebung handelt. | |||

| 3=In any case, the directory type <i>»AD«</i> should be selected if it is an Active Directory environment. }} | |||

{{var | ad-hinweis--erklärung | |||

| Zwar läuft auch hier ein LDAP, die Gruppenzugehörigkeit wird aber in der AD Umgebung anders behandelt als bei einem reinen LDAP-Server. | |||

| Even there is also running an LDAP, the group membership is treated differently in the AD environment than in a pure LDAP server. }} | |||

{{var | schritt-1--bild | |||

| UTM_11-8_Authentifizierung_AD-LDAP-Authentifizierung_Assistent_Schritt1.png | |||

| UTM_11-8_Authentifizierung_AD-LDAP-Authentifizierung_Assistent_Schritt1-en.png }} | |||

{{var | Weiter | |||

| Weiter | |||

| Next }} | |||

{{var | Einstellungen | |||

| Einstellungen | |||

| Options }} | |||

{{var | ip | |||

| IP oder Hostname: | |||

| IP Address or Hostname: }} | |||

{{var | beispiel-adrresse | |||

| (Beispiel-Adresse!) | |||

| (Example address!) }} | |||

{{var | schritt-2--bild | |||

| UTM_11-8_Authentifizierung_AD-LDAP-Authentifizierung_Assistent_Schritt2.png | |||

| UTM_11-8_Authentifizierung_AD-LDAP-Authentifizierung_Assistent_Schritt2-en.png }} | |||

{{var | Arbeitsgruppe | |||

| Arbeitsgruppe: | |||

| Workgroup: }} | |||

{{var | netbios-name | |||

| Der NETBIOS-Name des AD<br>Sollte dieser von der ''Base Domain'' abweichen, muss hier der korrekte NETBIOS-Name eingetragen werden. | |||

| The NETBIOS name of the AD<br>If this should differ from the ''base domain'', the correct NETBIOS name must be entered here. }} | |||

{{var | appliance-account--text | |||

| Der Name, unter dem die UTM im AD in der Gruppe ''Computers'' eingetragen wird.<br>Ein eindeutiger Name, der nicht doppelt vergeben werden darf! | |||

| The name by which the UTM is entered in the AD in the group ''Computers''.<br>A unique name that must not be assigned twice! }} | |||

{{var | appliance-account--text--cluster-hinweis | |||

| Bei Betrieb der UTM im Cluster muss der Name im Master und Spare unterschiedlich sein. Der Name wird nicht synchronisiert! | |||

| When operating the UTM in a cluster, the name in the master and spare must be different. The name is not synchronized! }} | |||

{{var | schritt-3--text | |||

| Ist der AD-Server noch nicht als Name-Server eingetragen, wird das in diesem Schritt vorgenommen: | |||

| If the AD server is not yet entered as the name server, this is done in this step: }} | |||

{{var | add-server | |||

| Server hinzufügen | |||

| Add Server }} | |||

{{var | ip-adresse | |||

| IP-Adresse | |||

| IP address: }} | |||

{{var | Beispieladresse | |||

| Beispieladresse! | |||

| Sample address! }} | |||

{{var | ip-adresse--text | |||

| IP-Adresse eines AD-Servers der Domäne, ggf. zusätzlich der Port | |||

| IP address of an AD server of the domain, if necessary additionally the port }} | |||

{{var | schritt-3--bild | |||

| UTM_11-8_Authentifizierung_AD-LDAP-Authentifizierung_Assistent_Schritt3.png | |||

| UTM_11-8_Authentifizierung_AD-LDAP-Authentifizierung_Assistent_Schritt3-en.png }} | |||

{{var | Speichern | |||

| Speichern | |||

| Save }} | |||

{{var | ad-server | |||

| Der AD-Server wird damit als Relay-Zone im Nameserver der UTM hinzugefügt.</p><p>Der Eintrag ist im Menü {{Menu|Anwendungen|Nameserver }} im Reiter {{Reiter|Zonen}} zu finden. | |||

| The AD server is thus added as a relay zone in the name server of the UTM.</p><p>The entry can be found in the menu {{Menu|Applications|Nameserver }} in the tab {{Reiter|Zones}}. }} | |||

{{var | Beitreten | |||

| Beitreten | |||

| Join }} | |||

{{var | Administratorname | |||

| Administratorname: | |||

| Administratorname: }} | |||

{{var | Administratorname--hinweis | |||

| Um der Domäne beizutreten ist ein Benutzer-Konto mit Domain-Administrator-Rechten erforderlich. | |||

| To join the domain, a user account with domain administrator permissions is required. }} | |||

{{var | schritt-4--bild | |||

| UTM_11-8_Authentifizierung_AD-LDAP-Authentifizierung_Assistent_Schritt4.png | |||

| UTM_11-8_Authentifizierung_AD-LDAP-Authentifizierung_Assistent_Schritt4-en.png }} | |||

{{var | Passwort | |||

| Passwort: | |||

| Password: }} | |||

{{var | hinweis--cluster | |||

| Hinweis bei Clusterbetrieb | |||

| Note for cluster operation }} | |||

{{var | ausblenden | |||

| ausblenden | |||

| hide }} | |||

{{var | hinweis--cluster--text | |||

| Bei Betrieb der UTM im Cluster muss das Passwort auf der Spare-UTM unter {{Menu|Authentifizierung|AD/LDAP Authentifizierung|Beitreten}} separat eingegeben werden. </p><small>Bis auf den {{b|Appliance Account:}} (siehe Schritt 2) werden alle anderen Angaben im Cluster synchronisiert.</small> <br>Abschluss mit {{Button| Beitreten}} | |||

| When operating the UTM in a cluster, the password on the spare UTM must be entered separately under {{Menu|Authentication|AD/LDAP Authentication|Join }}. </p><small>Except of the {{b|Appliance Account:}} (see step 2), all other information in the cluster will be synchronized.</small> <br>Complete with {{Button|Join}} }} | |||

{{var | fertig | |||

| Fertig | |||

| Finish }} | |||

{{var | ergebnis-ad | |||

| Ergebnis AD-Anbindung | |||

| Result of AD connection }} | |||

{{var | ergebnis-ad--text | |||

| Ergebnis im Abschnitt {{ Kasten | Status}} : | |||

| Result in section {{ Kasten | Status}} : }} | |||

{{var | aktiviert | |||

| Aktiviert | |||

| Enabled: }} | |||

{{var | ad-aktiviert--text | |||

| Die AD/LDAP Authentifizierung ist aktiviert. | |||

| AD/LDAP authentication is enabled. }} | |||

{{var | ergebnis--bild | |||

| UTM_11-8_Authentifizierung_AD-LDAP-Authentifizierung.png | |||

| UTM_11-8_Authentifizierung_AD-LDAP-Authentifizierung-en.png }} | |||

{{var | Verbindungsstatus | |||

| Verbindungsstatus: | |||

| Connection Status: }} | |||

{{var | Verbindungsstatus--text | |||

| Zur Bestätigung wechselt die Anzeige von grau auf grün.<br/>Aktualisieren mit {{Button| |refresh}} | |||

| For confirmation the display changes from grey to green.<br/>Update with {{Button| |refresh}} }} | |||

{{var | Erweiterte-Einstellungen | |||

| Erweiterte Einstellungen | |||

| Extended settings }} | |||

{{var | Erweitert | |||

| Erweitert | |||

| Extended }} | |||

{{var | ssl--text | |||

| Die Verbindung zum Active Directory Server kann SSL-Verschlüsselt hergestellt werden. | |||

| The connection to the Active Directory server can be established using SSL encryption. }} | |||

{{var | erweitert--bild | |||

| UTM v12.4 Authentifizierung AD-LDAP-Authentifizierung Erweitert.png | |||

| UTM_v12.4_Authentifizierung_AD-LDAP-Authentifizierung_Erweitert-en.png }} | |||

{{var | erweitert--cap | |||

| Erweiterte Einstellungen | |||

| Extended settings }} | |||

{{var | WG-Attribute im AD--Bild | |||

| UTM v12.4 WG-Attribute im AD.png | |||

| }} | |||

{{var | WG-Attribute im AD--cap | |||

| Reiter ''Attribut-Editor'' der Benutzereigenschaften im AD <br>mit Beispielwerten für WireGuard<br>  | |||

| Attribute Editor tab of the user properties in AD <br>with example values for WireGuard<br>  }} | |||

{{var | erweitert2--bild | |||

| UTM v12.4 Authentifizierung AD-LDAP-Authentifizierung AD-Attribute.png | |||

| UTM v12.4 Authentifizierung AD-LDAP-Authentifizierung AD-Attribute-en.png }} | |||

{{var | erweitert2--cap | |||

| Namen der verwendeten Attribute aus dem AD | |||

| Names of the attributes used from the AD }} | |||

{{var | ldap--hinweis | |||

| Hinweis zur LDAP-Verschlüsselung | |||

| Note on LDAP Encryption }} | |||

{{var | ldap-verschlüsselung--automatisch--separat | |||

| bestehende und neue Verbindungen werden separat verschlüsselt und signiert (''seal'') | |||

| existing and new connections are encrypted and signed separately }} | |||

{{var | ldap-verschlüsselung--automatisch--ssl | |||

| bei Aktivierung von SSL wird keine zusätzliche Verschlüsselung angewendet. | |||

| if SSL is activated, no additional encryption is applied }} | |||

{{var | Root-Zertifikat | |||

| Root-Zertifikat | |||

| Root certificate }} | |||

{{var | Zertifikat | |||

| Zertifikat | |||

| Certificate }} | |||

{{var | Zertifikat--text | |||

| Es kann ein Root-Zertifikat hinterlegt werden. | |||

| A root certificate can be deposited. }} | |||

{{var | LDAP-Filter--desc | |||

| Schränkt die Authentisierung auf Mitglieder der folgenden Gruppen ein: {{info|Weitere Filter sind möglich}} | |||

* 268435456 (→ Gruppen, SAM_ALIAS_OBJECT 0x20000000) | |||

* 268435457 (→ Nicht Sicherheits-Gruppen, SAM_NON_SECURITY_ALIAS_OBJECT 0x20000001) | |||

* 805306368 (→ Benutzer Konten, SAM_USER_OBJECT 0x30000000) | |||

| Restricts authentication to members of the following groups: {{info|Further filters are possible}} | |||

* 268435456 (→ Groups, SAM_ALIAS_OBJECT 0x20000000) | |||

* 268435457 (→ Non Security Groups, SAM_NON_SECURITY_ALIAS_OBJECT 0x20000001) | |||

* 805306368 (→ User Accounts, SAM_USER_OBJECT 0x30000000) }} | |||

{{var | User-Attribute | |||

| User-Attribute | |||

| User-Attribute: }} | |||

{{var | User-Attribute--text | |||

| Es können Attribute definiert werden, unter denen die AD Verwaltung die Informationen zum Benutzer speichert und die dann von der UTM abgefragt werden können: | |||

| Attributes can be defined under which the AD administration stores the user information and which can then be queried by the UTM: }} | |||

{{var | Mail-Attribute | |||

| Mail-Attribute | |||

| Mail-Attribute }} | |||

{{var | Mail-Attribute--text | |||

| Die Attribute von ''OTP'' bis ''Cert-Attribute'', die hier eingetragen sind, existieren in der Regel nicht im AD.<br>Um zum Beispiel den OTP-Geheimcode auf dem AD zu hinterlegen, kann ein ungenutztes Attribut des AD Schemas verwendet werden, der diesen Geheimcode des Benutzers enthält.<br>Eine entsprechende Anleitung befindet sich im Artikel [[UTM/AUTH/OTP-AD | Einbinden der OTP Funktion in das Active Directory]]. | |||

| The attributes from OTP to Cert-Attribute, which are entered here, usually do not exist in the AD.<br>For example, to store the OTP secret code on the AD, an unused attribute of the AD schema can be used, which contains this secret code of the user.<br>A corresponding instruction can be found in the article [{{#var:host}}UTM/AUTH/OTP-AD Integrating the OTP function into the Active Directory]. }} | |||

{{var | page-size--desc | |||

| In größeren Umgebungen kann es vorkommen, dass bei LDAP-Anfragen die serverseitig festgelegte, maximale Anzahl von Datensätzen (im AD sind es 1000) überschritten wird.<br>Mit Page Size kann eingestellt werden das die LDAP-Abfrage stückweise ausgeführt wird.<br>Eine Page Size von 500 bedeutet 500 Datensätze pro Abfrage. Die Page Size von 0 deaktiviert eine schrittweise LDAP-Abfrage. | |||

| In larger environments, LDAP requests may exceed the maximum number of records defined on the server side (1000 in AD). With Page Size you can set that the LDAP query is executed piecewise. A page size of 500 means 500 data records per query. A page size of 0 deactivates a step-by-step LDAP query. }} | |||

{{var | ad-benutzergruppen-berechtigungen | |||

| AD Benutzergruppen Berechtigungen erteilen | |||

| AD Grant permissions to user groups }} | |||

{{var | ad-benutzergruppen-berechtigungen--bild | |||

| UTM_11-8_Authentifizierung_Benutzer_Gruppe-CLientlessvpn.png | |||

| UTM_11-8_Authentifizierung_Benutzer_Gruppe-CLientlessvpn-en.png }} | |||

{{var | ad-benutzergruppen-berechtigungen--bild--cap | |||

| Gruppen Berechtigungen | |||

| Group permissions }} | |||

{{var | ad-benutzergruppen-berechtigungen--desc | |||

| Um den Benutzern aus dem Active Directory die Berechtigungen für den Zugriff auf das User-Interface der UTM und der Nutzung des Clientless VPN zu erteilen, wird im Menü {{Menu|Authentifizierung|Benutzer|Gruppen|Gruppe hinzufügen|+}} eine Gruppe mit eben diesen Berechtigungen angelegt. | |||

| To grant users from the Active Directory the permissions for accessing the UTM user interface and using the Clientless VPN, a group with exactly these permissions is created in the {{Menu|Authentication|User|Groups|Add Group|+}} menu. }} | |||

{{var | Aktiv | |||

| Aktiv | |||

| Active }} | |||

{{var | Berechtigung | |||

| Berechtigung | |||

| Permissions }} | |||

{{var | Hinweis | |||

| Hinweis | |||

| Note }} | |||

{{var | benutzergruppe-auswählen | |||

| UTM_11-8_Authentifizierung_Gruppe-hinzufügen_Verzeichnisdienst.png | |||

| UTM_11-8_Authentifizierung_Gruppe-hinzufügen_Verzeichnisdienst-en.png }} | |||

{{var | benutzergruppe-auswählen--cap | |||

| Benutzergruppe aus AD auswählen | |||

| Select user group from AD }} | |||

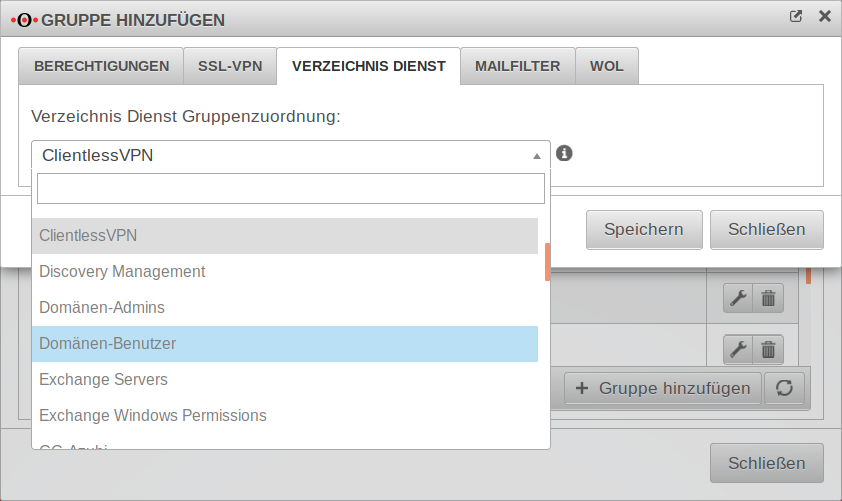

{{var | benutzergruppe-auswählen--text | |||

| Im Reiter {{ Reiter | Verzeichnis Dienst}} kann jetzt die entsprechende Gruppe aus dem Active Directory ausgewählt und zugeordnet werden.<p>Weitere Informationen über Clientless VPN Berechtigungen befindet sich in dem Wiki zu [[UTM/VPN/ClientlessVPN#Zuweisen_der_Gruppe | Clientless VPN]].</p> | |||

| In the tab {{Reiter| Directory Service}} the corresponding group from the Active Directory can now be selected and assigned.<p> Further information about Clientless VPN permissions can be found in the wiki for [{{#var:host}}UTM/VPN/ClientlessVPN#Assign_to_the_group Clientless VPN].</p> }} | |||

{{var | Ergebnis | |||

| Ergebnis | |||

| Result }} | |||

{{var | Ergebnis--text | |||

| Nach dem Speichern kann sich jeder Benutzer, der Mitglied in der AD Gruppe ''ClientlessVPN'' ist, mit seinen Windows Domänen Zugangsdaten für die Nutzung des Clientless VPN auf der UTM anmelden. | |||

| After saving, every user who is a member of the AD group ''ClientlessVPN'' can log on to the UTM with their Windows domains access data for using the Clientless VPN. }} | |||

{{var | ad-test-cli | |||

| Überprüfen der AD Anbindung mit CLI | |||

| Verifying the AD connection with CLI }} | |||

{{var | ad-test-cli--text | |||

| Über CLI (Command Line Interface) Kommandos lässt sich verschiedenes über die Active Directory Anbindung und Benutzer überprüfen.{{Hinweis-box|Hinweis:}} Erfolgt die Eingabe (Bildschirm und Tastatur) direkt an der UTM lautet der Eingabe-Prompt der Firewall z. B.: ''firewall.foo.local>'' bzw. entsprechend der lokalen Konfiguration. Bei Aufruf über das User-Interface mit dem Menü {{Menu|Extras|CLI}} lautet der Prompt ''CLI>''Dahinter befindet sich das CLI Kommando.<br>Bei den Zeilen darunter handelt es sich um die Ausgabe der UTM zu diesem Befehl. | |||

| CLI (Command Line Interface) commands can be used to check various things about the Active Directory connection and users.{{Hinweis-box|Hinweis:}} If the input (screen and keyboard) is made directly at the UTM, the input prompt of the firewall is e. g.: ''firewall.foo.local>'' or according to the local configuration. When called from the user interface with the {{Menu|Extras|CLI}} menu, the prompt is ''CLI>''. This is followed by the CLI command.<br> The lines below are the output of the UTM for this command. }} | |||

{{var | ad-beitreten | |||

| Beitreten und Verlassen der Domäne | |||

| Joining and leaving the domain }} | |||

{{var | ad-beitreten--text | |||

| Um zu überprüfen ob die UTM schon der Domäne beigetreten ist: | |||

| To validate whether the UTM has already joined the domain: }} | |||

{{var | ad-beitreten--text--alternativ | |||

| Sollte das nicht der Fall sein, erfolgt die Ausgabe | |||

| If this is not the case, the following output will take place }} | |||

{{var | ad-beitreten--alternativ--comand | |||

| In diesem Fall kann der Domäne mit dem folgenden Kommando beigetreten werden | |||

| In this case the domain can be joined with the following command }} | |||

{{var | ad-beitreten--command-verlassen | |||

| Das Kommando um die Domäne zu verlassen lautet | |||

| The command to leave the domain is }} | |||

{{var | ad-beitreten--passwort | |||

| Beim Beitreten bzw. Verlassen des Active Directories ist die Angabe des Administratorpasswortes notwendig. Das Passwort wird nicht gespeichert, die AD-Zugehörigkeit ist trotzdem Reboot fest. | |||

| When entering or leaving the Active Directory, the administrator password must be entered. The password is not stored, but the AD membership is nevertheless rebootable. }} | |||

{{var | ad-zeigen | |||

| AD Gruppen anzeigen | |||

| Display AD groups }} | |||

{{var | ad-zeigen--text | |||

| Mit dem folgenden Kommando können die Gruppen im Active Directory aufgelistet werden: | |||

| With the following command the groups can be listed in the Active Directory: }} | |||

{{var | ad-zugehörigkeit | |||

| Überprüfen der Benutzer und Gruppenzugehörigkeit | |||

| Verification of users and group membership }} | |||

{{var | ad-zugehörigkeit--text | |||

| Das folgende Kommando überprüft, ob ein ''AD-Benutzer'' einer ''UTM Gruppe'' zugeordnet ist: | |||

| The following command checks whether an ''AD user'' is assigned to an ''UTM group'': }} | |||

{{var | ad-zugehörigkeit--no-member | |||

| Sollte das nicht der Fall sein erfolgt die Ausgabe | |||

| If this is not the case, the output is }} | |||

{{var | ad-zugehörigkeit--gruppe | |||

| Befehl, um zu einem AD-Benutzer die Gruppenzugehörigkeit und Berechtigungen aus zugegeben: | |||

| Command to display the group membership and permissions for an AD user: }} | |||

{{var | dc-hinters2s | |||

| Domain-Controller hinter Site-to-Site-VPN | |||

| Domain controller behind site-to-site VPN }} | |||

{{var | dc-hinters2s--text | |||

| In manchen Szenarien befindet sich der Domain-Controller hinter einem Site-to-Site-VPN-Tunnel. <br>Ist dies der Fall, muss eine entsprechende Zone und eine Regel konfiguriert werden. | |||

| In some scenarios, the domain controller is located behind a site-to-site VPN tunnel. <br>If this is the case, a corresponding zone and rule must be configured. }} | |||

{{var | dc-hinters2s--hinweis | |||

| Achtung: Für einen Beitritt in ein Active-Directory, das sich hinter einem VPN-Tunnel befindet, werden in der NAT-Regel Richtung Domain-Controller neben den DNS-Ports die LDAP-Ports benötigt. | |||

| Attention: To join an active directory located behind a VPN tunnel, the LDAP ports are required in the NAT rule towards the domain controller in addition to the DNS ports. }} | |||

{{var | 1=groups--permissions | |||

| 2=<p>Die Berechtigungen zu den in der UTM enthaltenen Diensten können in Gruppen verwaltet werden. Die Benutzer, die diesen Gruppen zugeordnet werden sollen, müssen zunächst entsprechenden Benutzergruppen im AD zugeordnet werden.</p> | |||

| 3=<p>The authorizations for the services contained in the UTM can be managed in groups. The users to be assigned to these groups must first be assigned to corresponding user groups in AD.</p> }} | |||

{{var | neu--alle-dcs | |||

| Ab 11.8.10: Verwendung sämtlicher DCs für LDAP Anfragen | |||

| As of 11.8.10: Use of all DCs for LDAP requests }} | |||

{{var | neu--alle-dcs--desc | |||

| Ab Version 11.8.10 wird nicht nur der PDC, sondern '''sämtliche''' DCs für LDAP Anfragen verwendet. Somit steht die Authentifizierung für Benutzer aus dem AD auch zu Verfügung, wenn der PDC nicht erreichbar ist. | |||

| Starting with version 11.8.10, not only the PDC, but '''all''' DCs are used for LDAP requests. Thus, authentication for users from the AD is available even if the PDC is not reachable. }} | |||

{{var | dc-hinters2s--Link | |||

| Siehe auch [[UTM/VPN/DNS_Relay#DNS_Relay_f.C3.BCr_einen_IPSec_Site-to-Site_Tunnel | DNS-Relay bei IPSec-S2S]] ‖ [[UTM/VPN/DNS_Relay#DNS_Relay_f.C3.BCr_einen_OpenVPN_Site-to-Site_Tunnel | DNS-Relay bei SSL (OpenVPN) -S2S]] | |||

| See also [{{#var:host}}UTM/VPN/DNS_Relay#DNS_Relay_for_an_IPSec_Site-to-Site_Tunnel DNS-Relay for IPSec-S2S] ‖ | |||

[{{#var:host}}UTM/VPN/DNS_Relay#DNS_Relay_for_an_OpenVPN_Site-to-Site_Tunnel DNS-Relay for SSL (OpenVPN) -S2S] }} | |||

{{var | WireGuard-Attribute (IPv4)--desc | |||

| Das AD Attribut der IPv4-Adresse der WireGuard-Verbindung | |||

| The AD attribute of the IPv4 address of the WireGuard connection. }} | |||

{{var | WireGuard-Attribute (IPv4)--info | |||

| Die IPv4-Adresse kann in ein beliebiges AD Attribut des Benutzers hinterlegt werden. Wird die IPv4-Adresse in ''extensionAttribute1'' hinterlegt, wird {{ic|extensionAttribute1}} hier eingetragen. | |||

| The IPv4 address can be stored in any AD attribute of the user. If the IPv4 address is stored in ''extensionAttribute1'', {{ic|extensionAttribute1}} is entered here. }} | |||

{{var | WireGuard-Attribute (IPv6)--desc | |||

| Das AD Attribut der IPv6-Adresse der WireGuard-Verbindung | |||

| The AD attribute of the IPv6 address of the WireGuard connection }} | |||

{{var | WireGuard-Attribute (IPv6)--info | |||

| Die IPv6-Adresse kann in ein beliebiges AD Attribut des Benutzers hinterlegt werden. Wird die IPv6-Adresse in ''extensionAttribute2'' hinterlegt, wird {{ic|extensionAttribute2}} hier eingetragen. | |||

| The IPv6 address can be stored in any AD attribute of the user. If the IPv6 address is stored in ''extensionAttribute2'', {{ic|extensionAttribute2}} is entered here. }} | |||

{{var | WireGuard-Public-Key-Attribute--desc | |||

| Das AD Attribut des Public Key der WireGuard-Verbindung | |||

| The AD attribute of the public key of the WireGuard connection. }} | |||

{{var | WireGuard-Public-Key-Attribute--info | |||

| Der Public Key kann in ein beliebiges AD Attribut des Benutzers hinterlegt werden. Wird der Public Key in ''extensionAttribute3'' hinterlegt, wird {{ic|extensionAttribute3}} hier eingetragen. | |||

| The public key can be stored in any AD attribute of the user. If the public key is stored in ''extensionAttribute3'', {{ic|extensionAttribute3}} is entered here. }} | |||

{{var | Konfiguration WireGuard AD--show | |||

| Konfiguration der WireGuard Windows-AD Verknüpfung anzeigen | |||

| Show configuration of the WireGuard Windows-AD shortcut }} | |||

{{var | Konfiguration WireGuard AD--hide | |||

| Konfiguration der WireGuard Windows-AD Verknüpfung ausblenden | |||

| Hide the configuration of the WireGuard Windows-AD shortcut }} | |||

{{var | WireGuard AD Verknüpfung | |||

| * Einen Wireguard Peer auf der UTM anlegen | |||

* Eine Usergruppe auf dem AD anlegen, wodurch die Benutzer WireGuard nutzen können | |||

* Die benötigten Wireguard Attribute in ein AD Attribut der Benutzer eintragen (zum Beispiel die ''extensionAttribute#'') | |||

* Die UTM mit dem AD verbinden und die eingestellten AD Attribute konfigurieren | |||

* Auf der UTM eine Benutzergruppe anlegen, die mit der AD-Usergruppe verbunden ist und die Wireguard Berechtigung hat | |||

* Die entsprechenden Verknüpfungen werden automatisch beim nächsten AD-Sync hinzugefügt | |||

* Wird ein neues Attribute den Usern hinzugefügt, werden diese auch beim nächsten Sync übernommen | |||

| * Create a Wireguard peer on the UTM | |||

* Create a user group on the AD, which allows the users to use WireGuard | |||

* Enter the required Wireguard attributes into an AD attribute of the users (for example the ''extensionAttribute#'') | |||

* Connect the UTM to the AD and configure the set AD attributes | |||

* Create a user group on the UTM which is connected to the AD user group and has the Wireguard permission | |||

* The corresponding connections will be added automatically during the next AD sync | |||

* If a new attribute is added to the users, these are also taken over at the next sync }} | |||

{{var | UTM Azure AD | |||

| UTM mit Azure AD anbinden | |||

| Connect UTM with Azure AD }} | |||

{{var | UTM Azure AD--desc | |||

| Um Azure AD nutzen zu können, sind konfigurierte Azure Apps notwendig. | |||

| In order to use Azure AD, configured Azure Apps are required. }} | |||

{{var | Konfiguration Azure Apps anzeigen | |||

| Konfiguration Azure Apps anzeigen | |||

| View Azure Apps configuration }} | |||

{{var | Azure AD Verbindung herstellen | |||

| Azure AD Verbindung herstellen | |||

| Establish Azure AD connection }} | |||

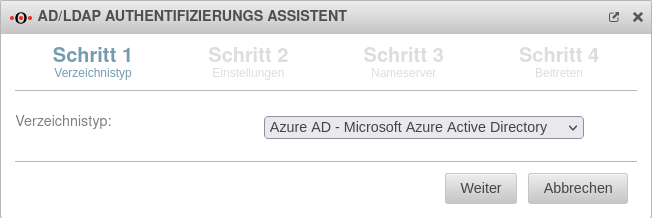

{{var | Azure AD Verbindung herstellen--desc | |||

| Besteht noch keine AD/LDAP-Authentifizierung öffnet sich automatisch der AD/LDAP Authentifizierung Assistent.<br>Andernfalls kann der Assistent mit der Schaltfläche {{Button|Assistent}} gestartet werden. | |||

| If there is no AD/LDAP authentication yet, the AD/LDAP Authentication Wizard opens automatically.<br>Otherwise, the wizard can be started with the {{Button|Wizard}} button. }} | |||

{{var | Azure AD | |||

| Azure AD - Microsoft Azure Active Directory | |||

| Azure AD - Microsoft Azure Active Directory }} | |||

{{var | Azure AD Schritt 1--Bild | |||

| UTM_v12.5_AD-LDAP-Authentifizierung_Assistent_Azure-AD_Schritt1.png | |||

| UTM_v12.5_AD-LDAP-Authentifizierung_Assistent_Azure-AD_Schritt1-en.png }} | |||

{{var | Verzeichnistyp--desc | |||

| Azure AD als Verzeichnistyp auswählen | |||

| Select Azure AD as directory type }} | |||

{{var | Azure AD Schritt 2--Bild | |||

| UTM_v12.5_AD-LDAP-Authentifizierung_Assistent_Azure-AD_Schritt2.png | |||

| UTM_v12.5_AD-LDAP-Authentifizierung_Assistent_Azure-AD_Schritt2-en.png }} | |||

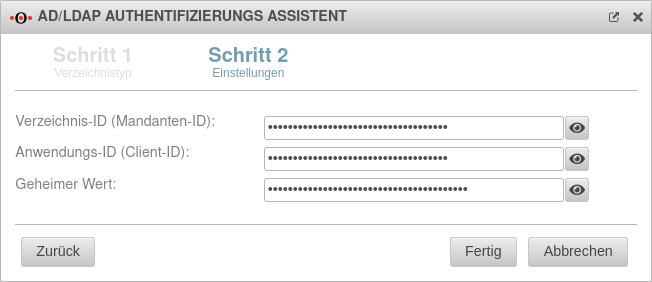

{{var | Verzeichnis-ID | |||

| Verzeichnis-ID (Mandanten-ID): | |||

| Directory-ID (Client-ID): }} | |||

{{var | Verzeichnis-ID--desc | |||

| Verzeichnis-ID (Mandanten-ID) aus der App-Registrierung im Azure AD | |||

| Directory-ID (Client-ID) from the app registration in Azure AD }} | |||

{{var | Passwort anzeigen | |||

| Der eingetragene Wert wird angezeigt | |||

| The entered value is displayed }} | |||

{{var | Anwendungs-ID | |||

| Anwendungs-ID (Client-ID): | |||

| Application-ID (Client-ID): }} | |||

{{var | Anwendungs-ID--desc | |||

| Anwendungs-ID (Client-ID) aus der App-Registrierung im Azure AD | |||

| Application-ID (Client-ID) from the app registry in Azure AD. }} | |||

{{var | Geheimer Wert | |||

| Geheimer Wert: | |||

| Secret value: }} | |||

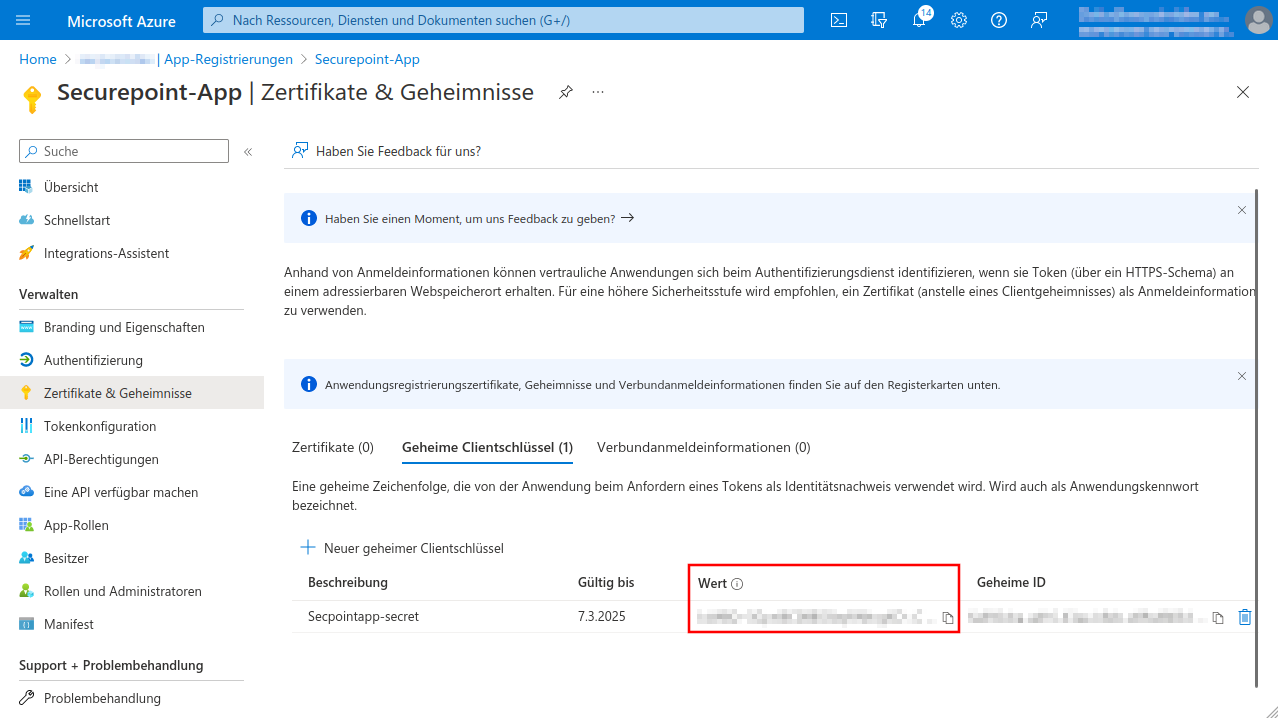

{{var | Geheimer Wert--desc | |||

| Wert des geheimen Clientschlüssels aus dem Abschnitt Zertifikate & Geheimnisse des Azure ADs | |||

| Value of the secret client key from the Certificates & Secrets section of Azure AD. }} | |||

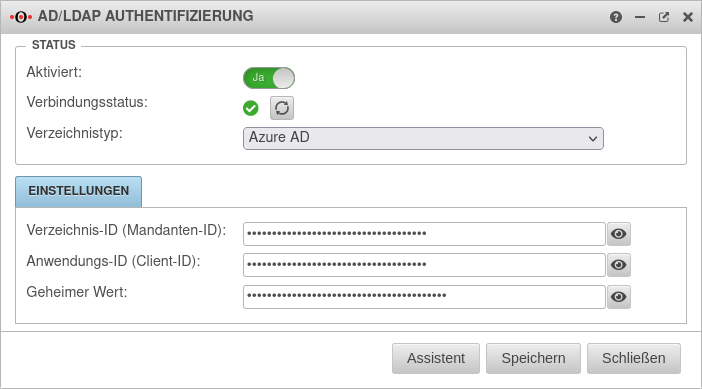

{{var | Ergebnis Azure AD-Anbindung | |||

| Ergebnis Azure AD-Anbindung | |||

| Result Azure AD Connection }} | |||

{{var | Status | |||

| Status | |||

| Status }} | |||

{{var | Status Azure AD--Bild | |||

| UTM_v12.5_AD-LDAP-Authentifizierung_Azure-AD.png | |||

| UTM_v12.5_AD-LDAP-Authentifizierung_Azure-AD-en.png }} | |||

{{var | aktiviert Azure--desc | |||

| Die Azure AD Authentifizierung ist aktiviert | |||

| Azure AD authentication is enabled }} | |||

{{var | Verbindungsstatus Azure--desc | |||

| Zur Bestätigung wechselt die Anzeige von grau auf grün. | |||

| To confirm, the display changes from gray to green. }} | |||

{{var | Refresh--desc | |||

| Über diese Schaltfläche wird der Verbindungsstatus aktualisiert | |||

| This button is used to update the connection status }} | |||

{{var | Verzeichnistyp Status--desc | |||

| Der eingestellte Verzeichnistyp | |||

| The set directory type }} | |||

{{var | AD-Attribute Flag confidential | |||

| AD-Attribute können bestimmte Berechtigungen gegeben werden. So kann konfiguriert werden, wer diese einsehen kann. Beispielsweise können diese dann nicht durch einen LDAP-Search ausgelesen werden. Diese AD-Attribute werden mit dem Flag "'''confidential'''" markiert. | |||

| AD attributes can be given certain authorizations. This allows you to configure who can view them. For example, they cannot be read by an LDAP search. These AD attributes are marked with the "'''confidential''''" flag. }} | |||

{{var | AD-Attribute Flag confidential anzeigen | |||

| Konfiguration der AD-Attribute mit dem Flag confidential anzeigen | |||

| Display configuration of AD attributes with the confidential flag }} | |||

{{var | AD-Attribute Flag confidential--desc | |||

| Um ein AD-Attribute diese Berechtigungen zu geben, sind folgende Schritte notwendig: | |||

* Programm ''Active Directory Benutzer und Computer'' starten {{info|Start → Systemsteuerung → Verwaltung → Active Directory Benutzer und Computer}} | |||

* Im Menü ''Ansicht'' auf ''Erweiterte Funktionen'' klicken | |||

* Rechtsklick auf das gewünschte Objekt und auf ''Eigenschaften'' gehen | |||

* In Reiter ''Sicherheit'' bei ''Erweitert'' werden alle verfügbaren Berechtigungen angezeigt | |||

* Über die Schaltfläche ''Hinzufügen'' das gewünschte Benutzer-, Gruppenkonto auswählen, dass Zugriff haben soll | |||

* Im Dialog ''Berechtigung für Objektname'' bei ''Eigenschaften'' die gewünschten Eigenschaften und Berechtigungen auswählen und ''Speichern'' | |||

| To give an AD attribute these authorizations, the following steps are necessary: | |||

* Start the ''Active Directory Users and Computers'' program {{info|Start → Control Panel → Administrative Tools → Active Directory Users and Computers}} | |||

* Click on ''Advanced functions'' in the ''View'' menu | |||

* Right-click on the desired object and go to ''Properties'' | |||

* In the ''Security'' tab under ''Advanced'', all available authorizations are displayed | |||

* Use the ''Add'' button to select the desired user or group account that should have access | |||

* In the ''Permission for object name'' dialog, select the desired properties and permissions under ''Properties'' and ''Save'' }} | |||

{{var | AD-Attribute Flag confidential machineAccount | |||

| Dadurch kann es vorkommen, dass der ''machineAccount'' der UTM dieses Attribut nicht mehr auslesen kann. <br>Dann benötigt der ''machineAccount'' weitere Rechte. | |||

| As a result, the ''machineAccount'' of the UTM may no longer be able to read this attribute. The ''machineAccount'' then requires additional rights. }} | |||

{{var | neu--Azure AD | {{var | neu--Azure AD | ||

| Neuer Verzeichnistyp: [[#UTM_mit_Azure_AD_anbinden | Azure AD]] | | Neuer Verzeichnistyp: [[#UTM_mit_Azure_AD_anbinden | Azure AD]] | ||

| | | New directory type: [[#Connect_UTM_with_Azure_AD | Azure AD]] }} | ||

{{var | neu--WireGuard Attribute | {{var | neu--WireGuard Attribute | ||

| WireGuard Attribute unter [[#Erweiterte_Einstellungen | Erweiterte Einstellungen]] | | WireGuard Attribute unter [[#Erweiterte_Einstellungen | Erweiterte Einstellungen]] | ||

| WireGuard attributes under [[#Extended_settings | Extended settings]] }} | | WireGuard attributes under [[#Extended_settings | Extended settings]] }} | ||

{{var | neu--AD-Attribute Flag confidential | |||

| Beschreibung, wie [[#AD-Attribute_Flag_confidential | AD-Attribute Zugriffsberechtigungen]] erhalten | |||

| Description of how [[#AD-Attribute_Flag_confidential | AD attributes access authorizations]] are obtained }} | |||

</div> {{Select_lang}} {{TOC2 | </div> {{Select_lang}} {{TOC2}} | ||

{{Header|12.5.0| | {{Header|12.5.0| | ||

* {{#var:neu--AD-Attribute Flag confidential}} | |||

* {{#var:neu--Azure AD}} | * {{#var:neu--Azure AD}} | ||

* {{#var:neu--WireGuard Attribute}} <small>(v12.4)</small> | * {{#var:neu--WireGuard Attribute}} <small>(v12.4)</small> | ||

| Zeile 21: | Zeile 533: | ||

[[UTM/AUTH/AD_Anbindung-v11.4 |'''11.5''']] | [[UTM/AUTH/AD_Anbindung-v11.4 |'''11.5''']] | ||

|{{Menu|{{#var:Authentifizierung}}|{{#var:AD/LDAP Authentifizierung}} }} | |{{Menu|{{#var:Authentifizierung}}|{{#var:AD/LDAP Authentifizierung}} }} | ||

}} | | zuletzt=12.2023 }} | ||

---- | ---- | ||

| Zeile 141: | Zeile 653: | ||

| colspan="3" | | | colspan="3" | | ||

{{h-4| {{#var:Erweiterte-Einstellungen}} | {{Reiter|{{#var:Erweitert}} }} }} | {{h-4| {{#var:Erweiterte-Einstellungen}} | {{Reiter|{{#var:Erweitert}} }} }} | ||

|- class="Leerzeile" | |||

| colspan="3" <span id="AD-Attribute_Flag_confidential"></span>| {{Hinweis-box||gr|12.5.4|status=update}} {{#var:AD-Attribute Flag confidential}} | |||

|- class="Leerzeile" | |||

| colspan="3"| {{Einblenden2|{{#var:AD-Attribute Flag confidential anzeigen}}|{{#var:hide}}|dezent|true|{{#var:AD-Attribute Flag confidential--desc}} }} | |||

|- class="Leerzeile" | |||

| colspan="3"| {{Hinweis-box|{{#var:AD-Attribute Flag confidential machineAccount}}|g}} | |||

|- | |- | ||

| rowspan="2" | {{b|SSL:}} || {{ButtonAus|{{#var:aus}} }} || {{#var:ssl--text}} | | rowspan="2" | {{b|SSL:}} || {{ButtonAus|{{#var:aus}} }} || {{#var:ssl--text}} | ||

Version vom 6. Dezember 2023, 14:09 Uhr

Letzte Anpassung zur Version: 12.5.0

- Beschreibung, wie AD-Attribute Zugriffsberechtigungen erhalten

- Neuer Verzeichnistyp: Azure AD

- WireGuard Attribute unter Erweiterte Einstellungen (v12.4)

- 12.2023

Einführung

Die AD/LDAP-Anbindung ermöglicht es, bestehende Verzeichnisdienste wie das Microsoft Active Directory® oder andere auf dem LDAProtocol basierende Systeme für die Authentifizierung, Verwaltung von Gruppen und Speichern von Attributen zu nutzen.

Zentral verwaltete Benutzer aus dem Verzeichnis können so einfach für die Authentifizierung oder Nutzung von Diensten auf der UTM verwendet werden.

Dies erleichtert die Administration komplexer Unternehmensnetzwerke und vereinheitlicht die Benutzer-Verwaltung.

Für die Anbindung an das Directory wird unter anderem das Light Directory Access Protocol (LDAP) verwendet.

Mittels LDAP können die Informationen über Benutzer, Gruppen und weitere Objekte aus dem Directory ausgelesen werden.

Das Protokoll selbst sieht dabei im Standard keine Verschlüsselung oder Authentifizierung der Nachrichten vor.

In ADV190023 (Microsoft Guidance for Enabling LDAP Channel Binding and LDAP Signing) wird auf diesen Umstand hingewiesen und eine Anpassung der Sicherheitseinstellungen bekannt gegeben.

Zukünftig ist eine Signierung und Verschlüsselung des LDAP-Verkehrs erforderlich (seal).

Alternativ kann die gesamte Verbindung mit SSL abgesichert werden.

Ab Version 11.8.10 wird nicht nur der PDC, sondern sämtliche DCs für LDAP Anfragen verwendet. Somit steht die Authentifizierung für Benutzer aus dem AD auch zu Verfügung, wenn der PDC nicht erreichbar ist.

Voraussetzung

Um ein AD / LDAP zur Authentisierung nutzen zu können, müssen dort Benutzer angelegt und in Gruppen organisiert sein.

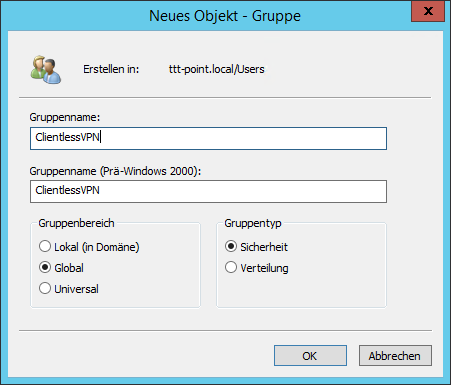

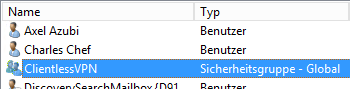

Benutzergruppen im AD anlegen

Die Berechtigungen zu den in der UTM enthaltenen Diensten können in Gruppen verwaltet werden. Die Benutzer, die diesen Gruppen zugeordnet werden sollen, müssen zunächst entsprechenden Benutzergruppen im AD zugeordnet werden.

In diesem Beispiel sollen die Benutzer für Clientless VPN über den Active Directory Service Authentifiziert werden.

Es muss also zunächst eine Gruppe vom Typ Sicherheitsgruppe auf dem AD hinzugefügt werden, die hier den Namen ClientlessVPN bekommt.

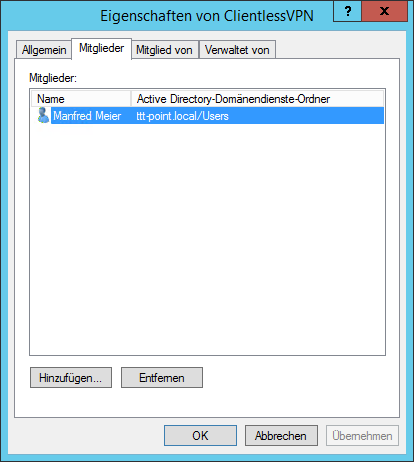

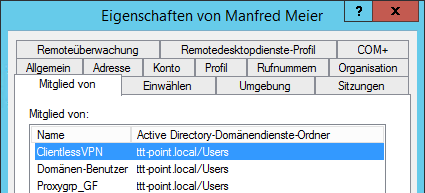

Benutzer im AD hinzufügen

Anschließend werden die Benutzer, die für Clientless VPN freigeschaltet werden sollen, zu dieser Gruppe hinzugefügt.

UTM in die Domäne einbinden

Es muss darauf geachtet werden, dass die Uhrzeit der UTM mit dem des AD einigermaßen synchron läuft, da ein Kerberos Ticket nur eine begrenzte Gültigkeitsdauer hat.

Im Menü wird die Authentifizierung konfiguriert.

AD Verbindung herstellen

Besteht noch keine AD/LDAP-Authentifizierung öffnet sich automatisch der AD/LDAP Authentifizierungs Assistent

Andernfalls kann der Assistent mit der Schaltfläche gestartet werden.

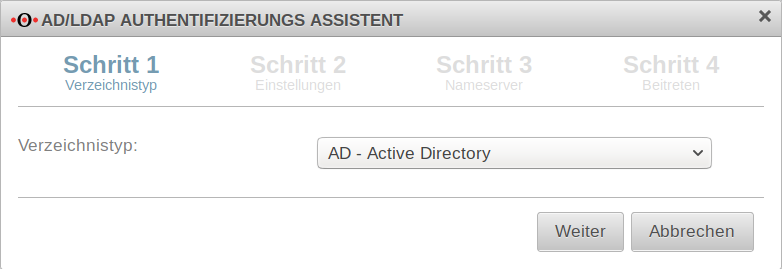

Schritt 1: Verzeichnistyp | |||

| Beschriftung | Wert | Beschreibung |  |

|---|---|---|---|

| Verzeichnistyp: | notempty Es sollte auf alle Fälle der Verzeichnistyp »AD« gewählt werden, wenn es sich um eine Active Directory Umgebung handelt. Zwar läuft auch hier ein LDAP, die Gruppenzugehörigkeit wird aber in der AD Umgebung anders behandelt als bei einem reinen LDAP-Server. | ||

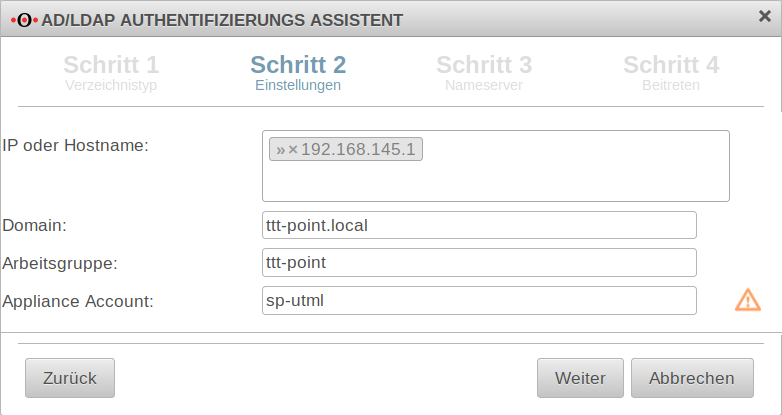

Schritt 2: Einstellungen | |||

| IP oder Hostname: | »192.168.145.1 | (Beispiel-Adresse!) |  |

| Domain: | ttt-point.local | Domainname | |

| Arbeitsgruppe: | ttt-point | Der NETBIOS-Name des AD Sollte dieser von der Base Domain abweichen, muss hier der korrekte NETBIOS-Name eingetragen werden. | |

| Appliance Account: | sp-utml | Der Name, unter dem die UTM im AD in der Gruppe Computers eingetragen wird. Ein eindeutiger Name, der nicht doppelt vergeben werden darf! Bei Betrieb der UTM im Cluster muss der Name im Master und Spare unterschiedlich sein. Der Name wird nicht synchronisiert! | |

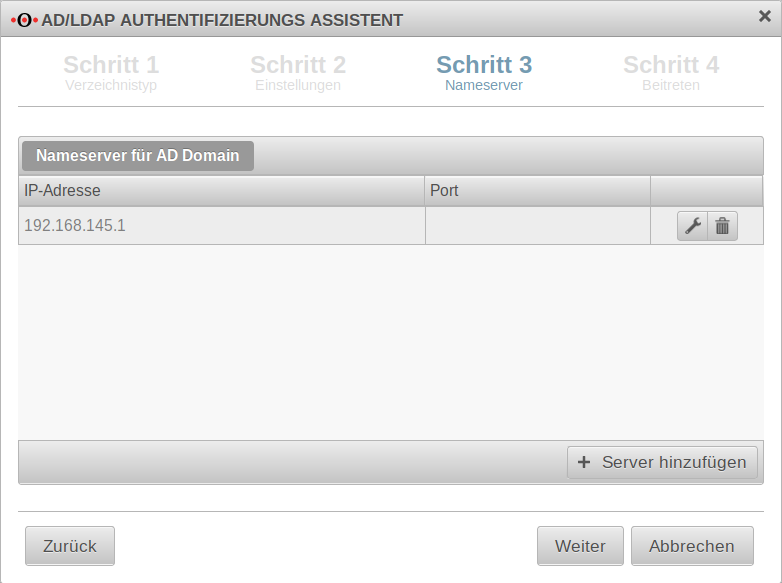

Schritt 3: Nameserver |

| ||

| Ist der AD-Server noch nicht als Name-Server eingetragen, wird das in diesem Schritt vorgenommen: | |||

| IP-Adresse: | 192.168.145.1 | Beispieladresse! IP-Adresse eines AD-Servers der Domäne, ggf. zusätzlich der Port | |

Der AD-Server wird damit als Relay-Zone im Nameserver der UTM hinzugefügt. Der Eintrag ist im Menü im Reiter Zonen zu finden. | |||

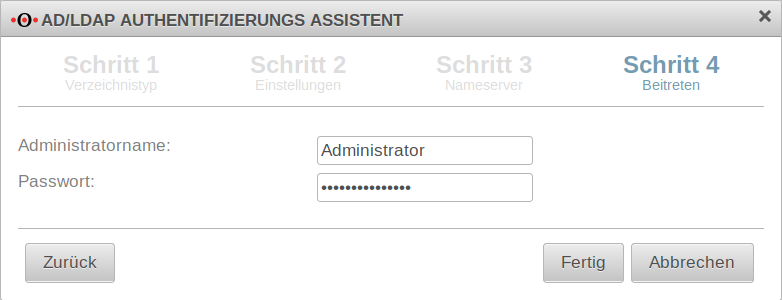

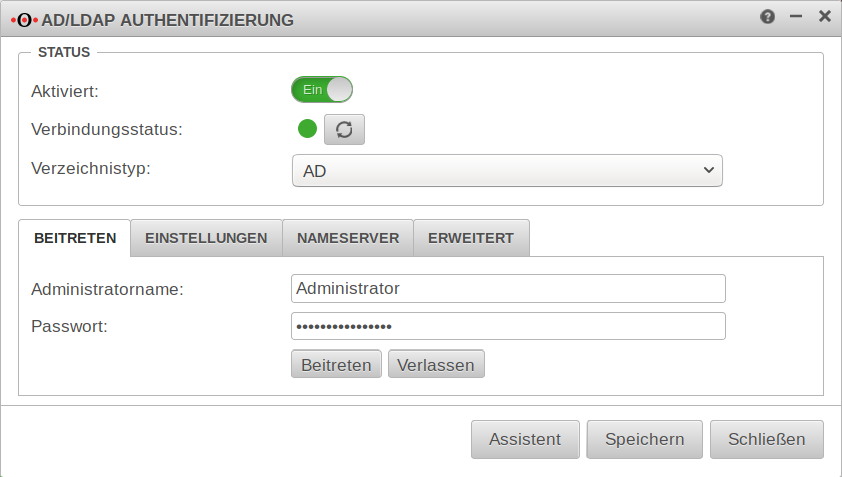

Schritt 4: Beitreten | |||

| Administratorname: | Administrator | Um der Domäne beizutreten ist ein Benutzer-Konto mit Domain-Administrator-Rechten erforderlich. |  |

| Passwort: | •••••••• | <div

class="mw-collapsible mw-collapsed dezent " data-expandtext=" Hinweis bei Clusterbetrieb " data-collapsetext=" ausblenden " id="mw-customcollapsible-Inhalte" > Bei Betrieb der UTM im Cluster muss das Passwort auf der Spare-UTM unter Reiter Beitreten separat eingegeben werden. Bis auf den Appliance Account: (siehe Schritt 2) werden alle anderen Angaben im Cluster synchronisiert. Abschluss mit | |

Ergebnis AD-Anbindung | |||

| Ergebnis im Abschnitt Status :

| |||

| Aktiviert: | Ein | Die AD/LDAP Authentifizierung ist aktiviert. |  |

| Verbindungsstatus: | ⬤ | Zur Bestätigung wechselt die Anzeige von grau auf grün. Aktualisieren mit | |

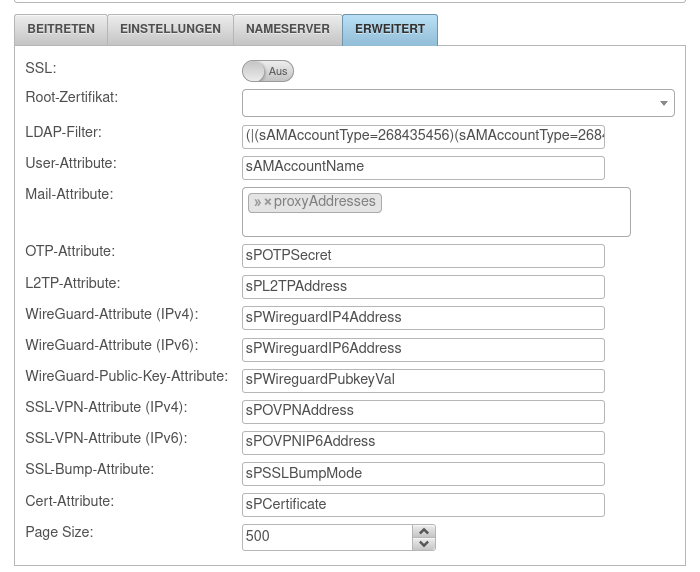

Erweiterte Einstellungen Erweitert | |||

AD-Attribute können bestimmte Berechtigungen gegeben werden. So kann konfiguriert werden, wer diese einsehen kann. Beispielsweise können diese dann nicht durch einen LDAP-Search ausgelesen werden. Diese AD-Attribute werden mit dem Flag "confidential" markiert.

| |||

Um ein AD-Attribute diese Berechtigungen zu geben, sind folgende Schritte notwendig:

| |||

notempty

Dadurch kann es vorkommen, dass der machineAccount der UTM dieses Attribut nicht mehr auslesen kann. Dann benötigt der machineAccount weitere Rechte. | |||

| SSL: | Aus | Die Verbindung zum Active Directory Server kann SSL-Verschlüsselt hergestellt werden. |  |

|

| |||

| Root-Zertifikat: | Zertifikat | Es kann ein Root-Zertifikat hinterlegt werden. | |

| LDAP-Filter: | (|(sAMAccountType=268435456)(sAMAccountType=268435457)(sAMAccountType=805306368)) | sAMAccountType=Schränkt die Authentisierung auf Mitglieder der folgenden Gruppen ein: Weitere Filter sind möglich

| |

| User-Attribute: | sAMAccountName | Es können Attribute definiert werden, unter denen die AD Verwaltung die Informationen zum Benutzer speichert und die dann von der UTM abgefragt werden können: | |

| Mail-Attribute: | »proxyAddresses | ||

Die Attribute von OTP bis Cert-Attribute, die hier eingetragen sind, existieren in der Regel nicht im AD. Um zum Beispiel den OTP-Geheimcode auf dem AD zu hinterlegen, kann ein ungenutztes Attribut des AD Schemas verwendet werden, der diesen Geheimcode des Benutzers enthält. Eine entsprechende Anleitung befindet sich im Artikel Einbinden der OTP Funktion in das Active Directory.

|

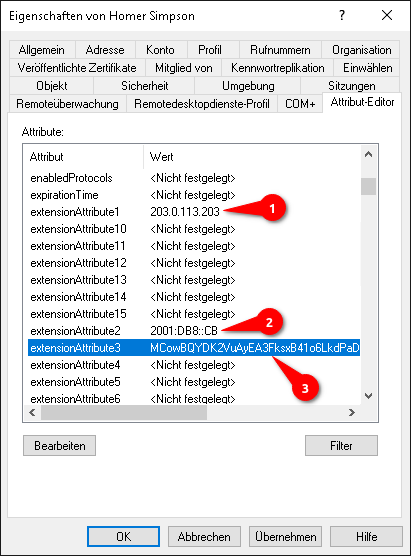

mit Beispielwerten für WireGuard  | ||

| OTP-Attribute: | sPOTPSecret | ||

| L2TP-Attribute: | sPL2TPAddress | ||

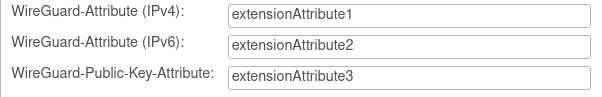

| WireGuard-Attribute (IPv4): | sPWireguardIP4Address | Das AD Attribut der IPv4-Adresse der WireGuard-Verbindung Die IPv4-Adresse kann in ein beliebiges AD Attribut des Benutzers hinterlegt werden. Wird die IPv4-Adresse in extensionAttribute1 hinterlegt, wird extensionAttribute1 hier eingetragen. | |

| WireGuard-Attribute (IPv6): | sPWireguardIP6Address | Das AD Attribut der IPv6-Adresse der WireGuard-Verbindung Die IPv6-Adresse kann in ein beliebiges AD Attribut des Benutzers hinterlegt werden. Wird die IPv6-Adresse in extensionAttribute2 hinterlegt, wird extensionAttribute2 hier eingetragen. | |

| WireGuard-Public-Key-Attribute: | sPWireguardPubkeyVal | Das AD Attribut des Public Key der WireGuard-Verbindung

Der Public Key kann in ein beliebiges AD Attribut des Benutzers hinterlegt werden. Wird der Public Key in extensionAttribute3 hinterlegt, wird extensionAttribute3 hier eingetragen. | |

| SSL-VPN-Attribute (IPv4): | sPOVPNAddress | ||

| SSL-VPN-Attribute (IPv6): | sPOVPNIP6Address | ||

| SSL-Bump-Attribute: | sPSSLBumpMode | ||

| Cert-Attribute: | sPCertificate | ||

| Page Size: | 500 | In größeren Umgebungen kann es vorkommen, dass bei LDAP-Anfragen die serverseitig festgelegte, maximale Anzahl von Datensätzen (im AD sind es 1000) überschritten wird. Mit Page Size kann eingestellt werden das die LDAP-Abfrage stückweise ausgeführt wird. Eine Page Size von 500 bedeutet 500 Datensätze pro Abfrage. Die Page Size von 0 deaktiviert eine schrittweise LDAP-Abfrage. | |

UTM mit Azure AD anbinden

Um Azure AD nutzen zu können, sind konfigurierte Azure Apps notwendig.

Dieser Artikel beinhaltet Beschreibungen der Software von Drittanbietern und basiert auf dem Stand zum Zeitpunkt der Erstellung dieser Seite.

Änderungen an der Benutzeroberfläche durch den Hersteller sind jederzeit möglich und müssen in der Durchführung entsprechend berücksichtigt werden.

Alle Angaben ohne Gewähr.

- Anwendungs ID

- Mandanten-ID

- Geheimer Clientschlüssel

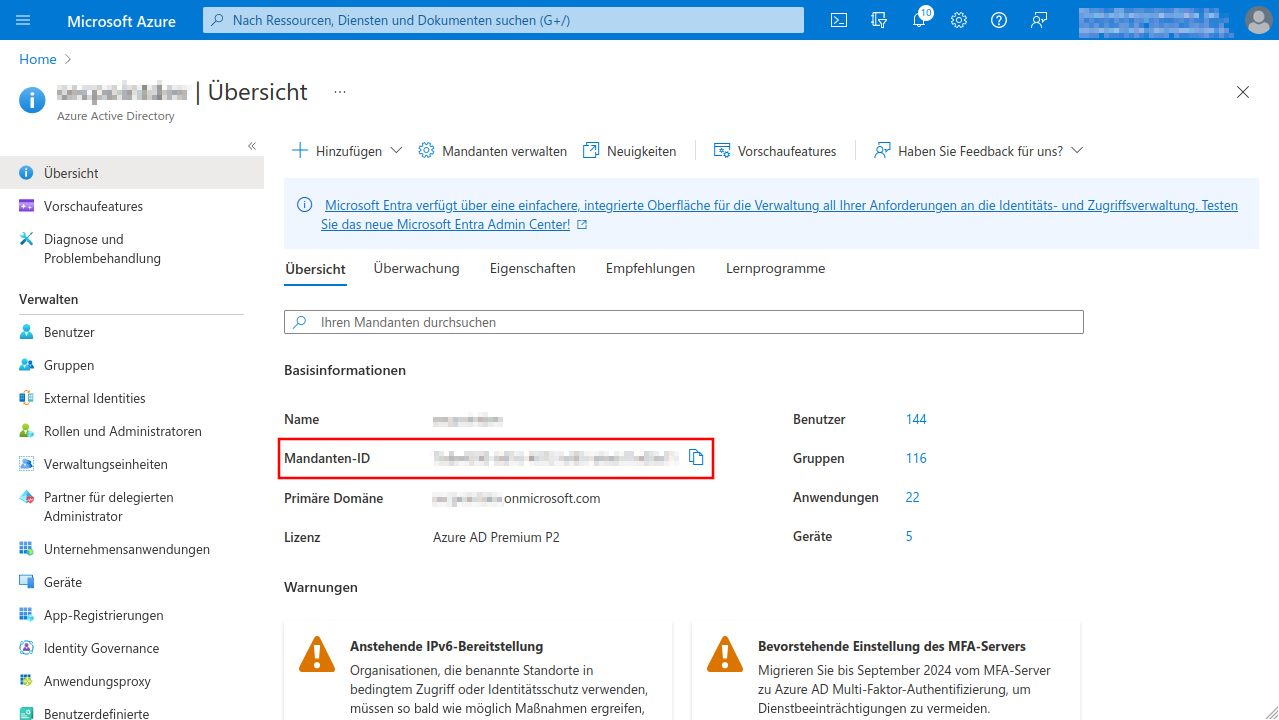

- Azure Active Directory admin center starten

- Mandanten-ID im Menü Entra ID notieren/kopieren

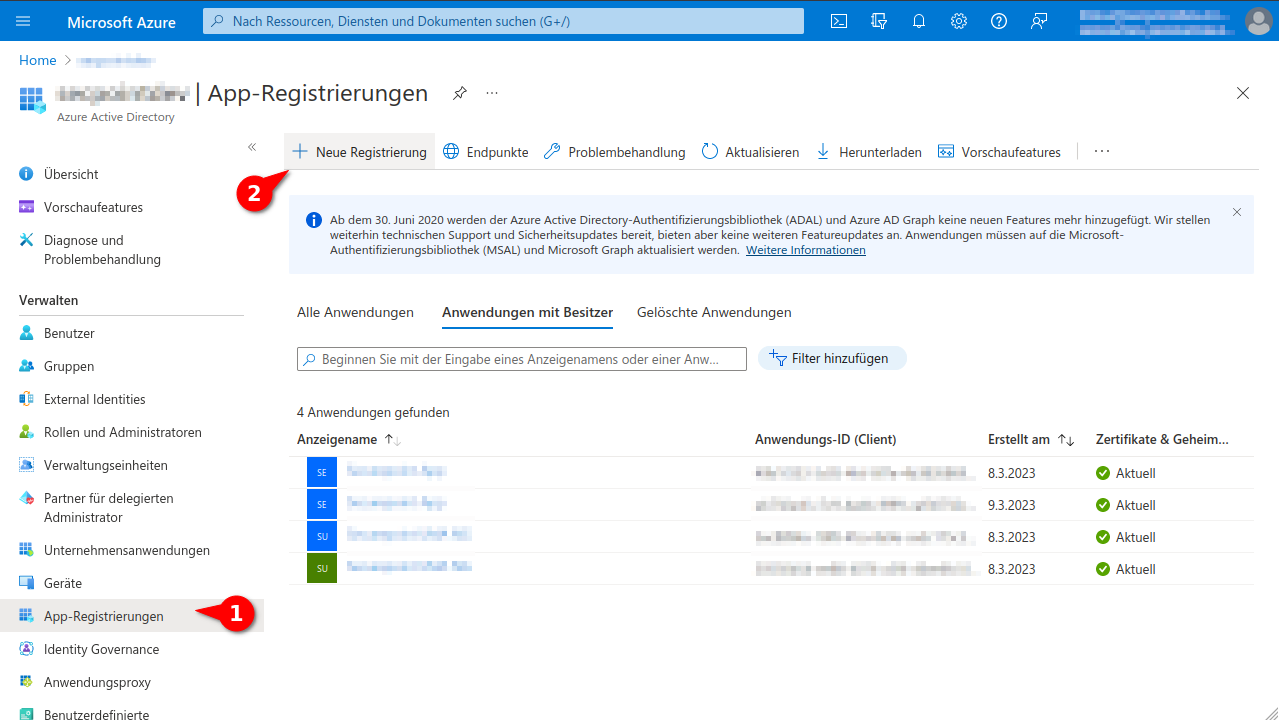

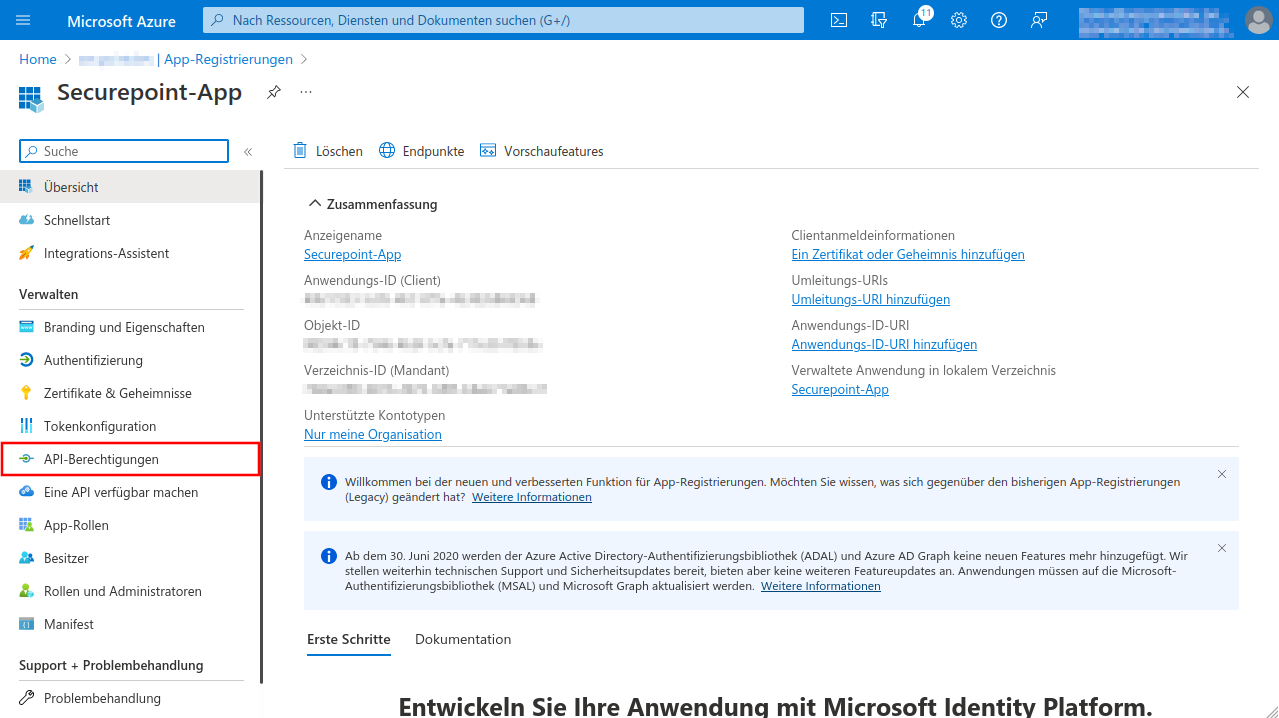

- Neue App registrieren unter Menü App-Registrierung Schaltfläche Neue Registrierung

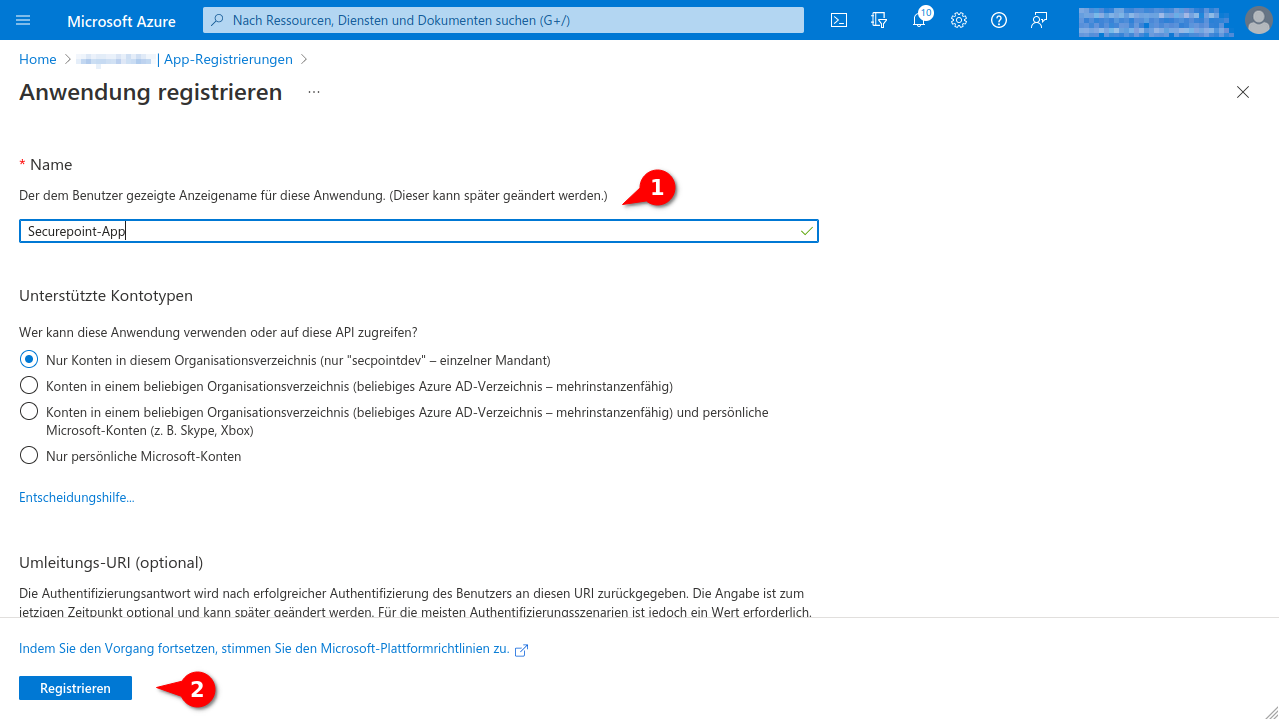

- Eindeutigen Namen vergeben und Schaltfläche Registrieren klicken

- Anwendungs-ID notieren, alternativ kann hier die Verzeichnis-ID (Mandanten-ID) gefunden werden

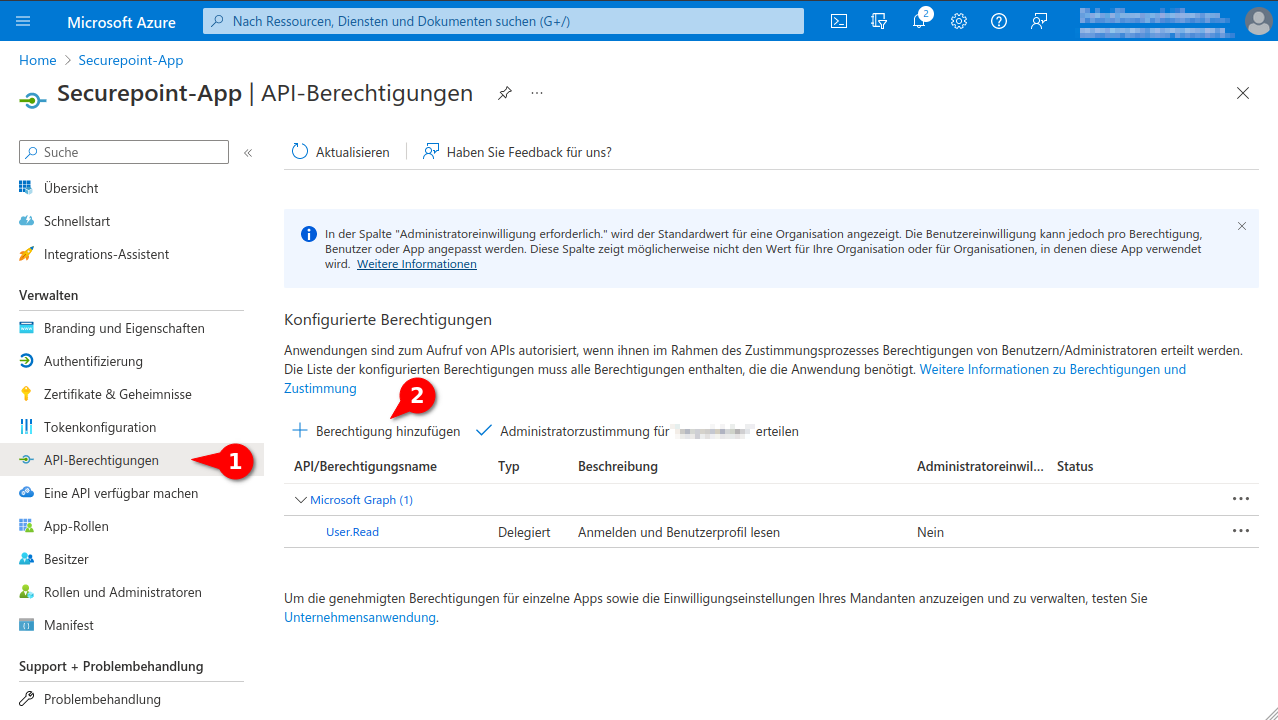

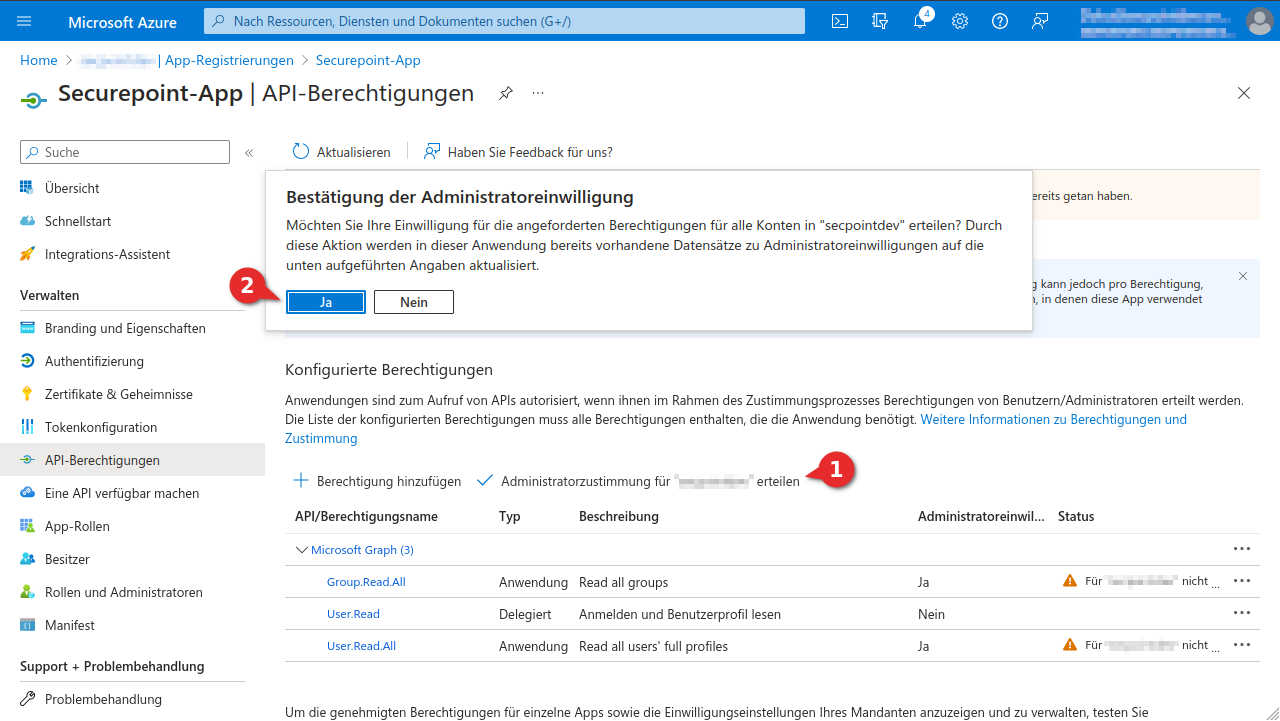

- Im Menü API-Berechtigungen die Schaltfläche Berechtigung hinzufügen klicken

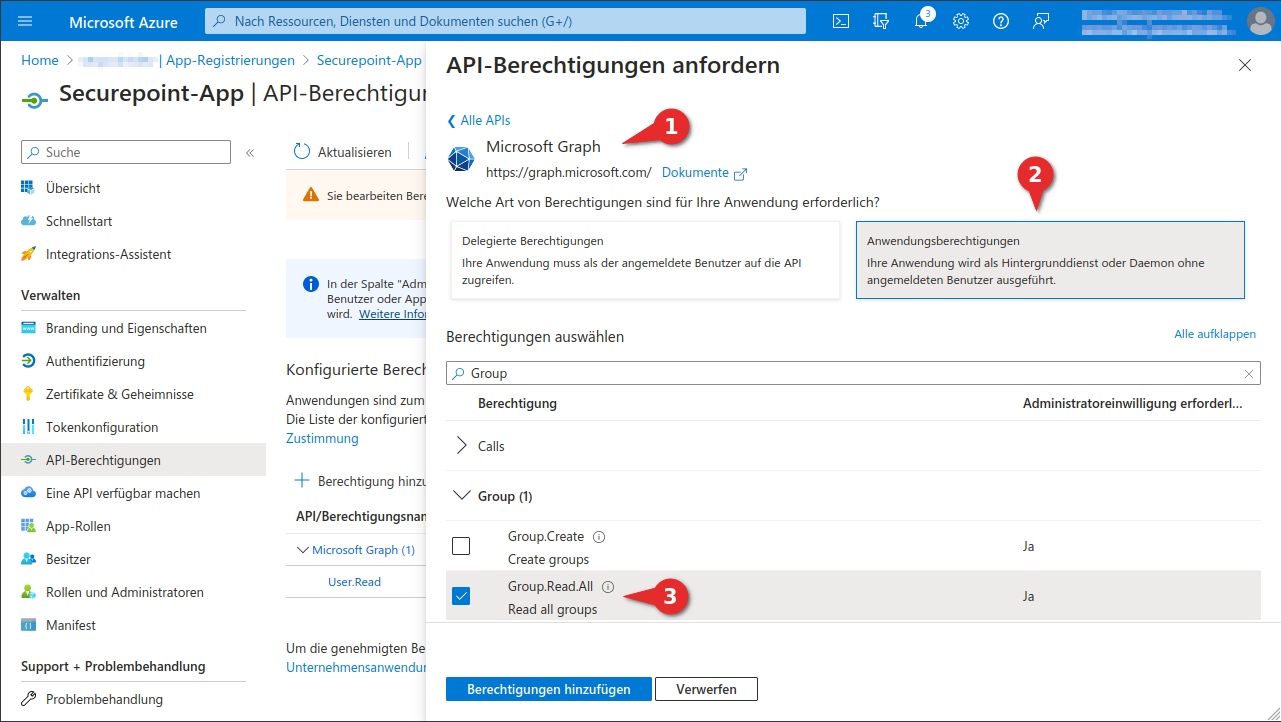

- Berechtigung Group.Read.All im Reiter Anwendungsberechtigung wählen

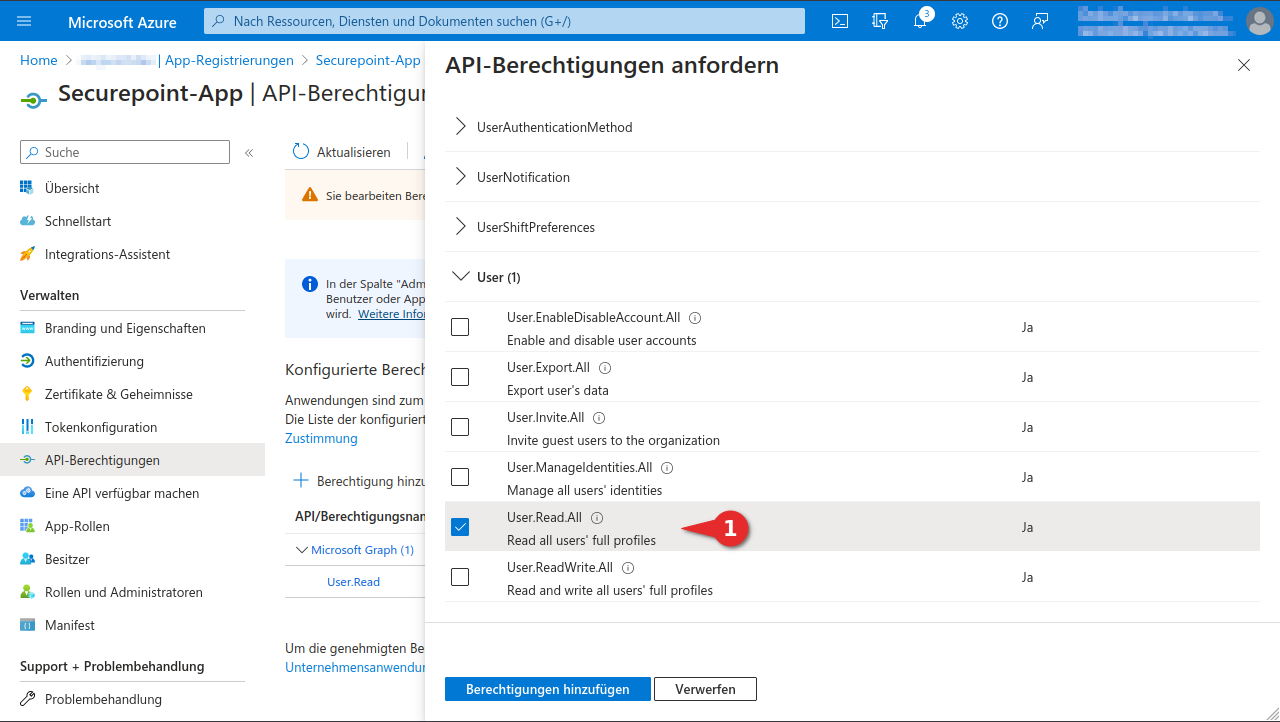

- Berechtigung User.Read.All im Reiter Anwendungsberechtigung wählen

- Im Menü API-Berechtigungen den Eintrag Administratorzustimmung für [...] erteilen aktivieren

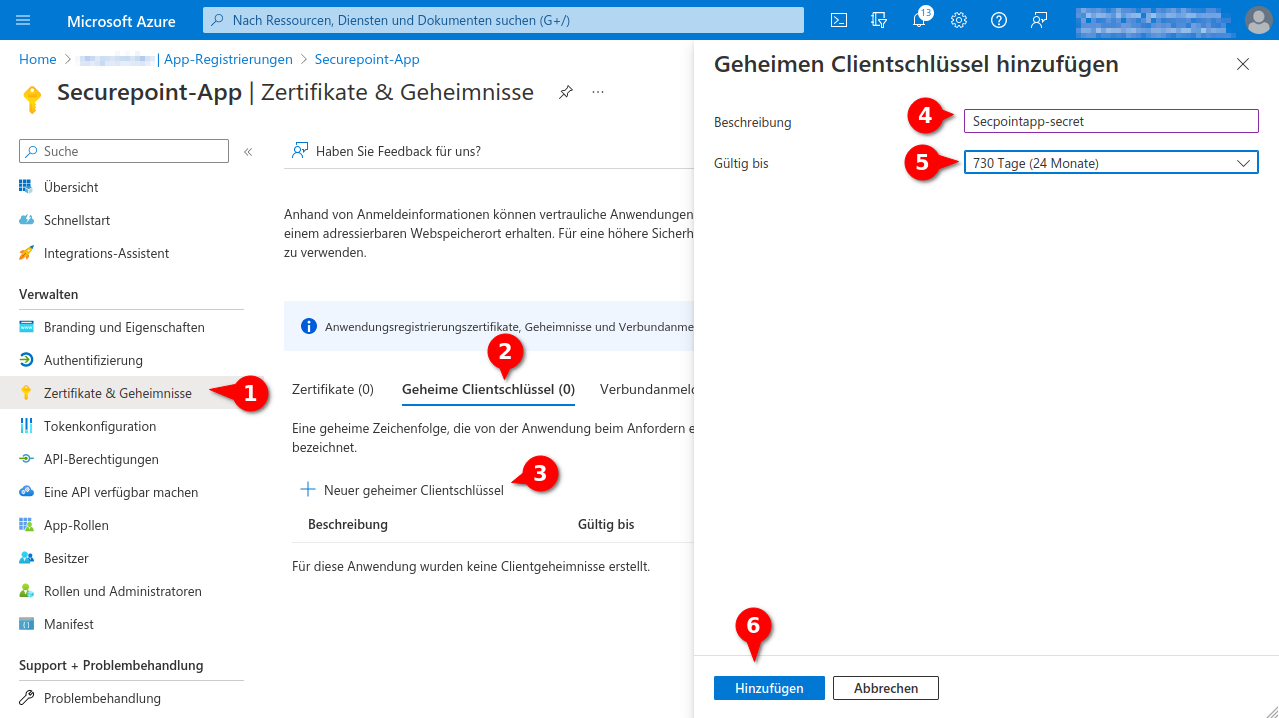

- Im Menü Zertifikate & Geheimnisse ein Geheimen Clientschlüssel erstellen

- Wert notieren, wird als Geheimer Wert eingetragen

- Damit ist die Konfiguration im Microsoft Azure abgeschlossen.

| 1. | 2. | 3. |

| Abb.1 | Abb.2 | Abb.3 |

| Abbildungen | ||

- Anmelden unter Portal Azure oder Microsoft EntraIn Microsoft Entra sind einige Menupunkte als Untermenupunkte eingerichtet.

- Menü Azure Active Directory wählen

- Mandanten-ID notieren, wird beim hinzufügen einer AD-Authentifizierung in der UTM benötigt

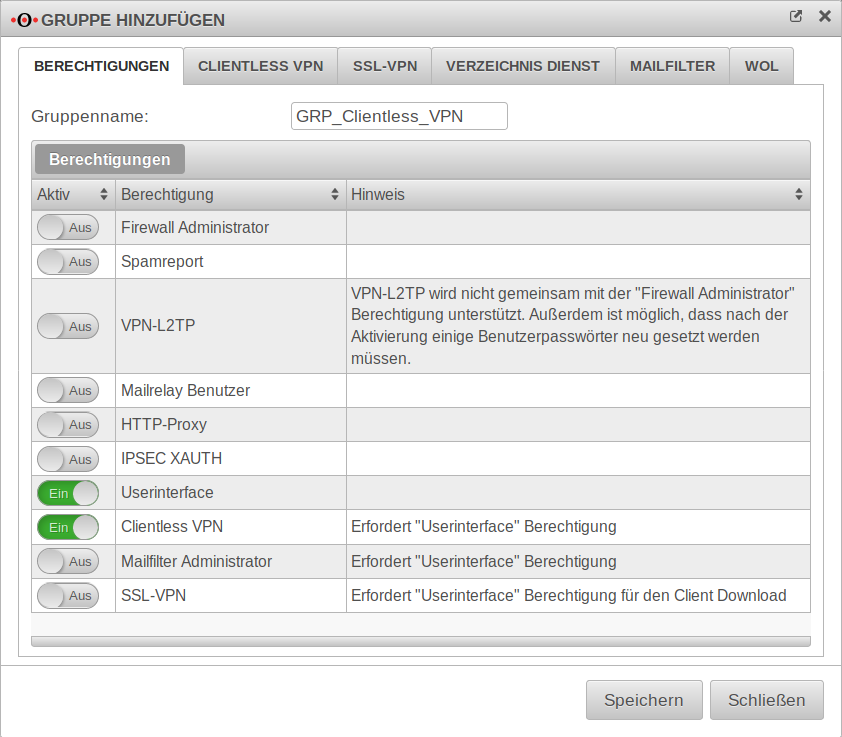

AD Benutzergruppen Berechtigungen erteilen

Um den Benutzern aus dem Active Directory die Berechtigungen für den Zugriff auf das User-Interface der UTM und der Nutzung des Clientless VPN zu erteilen, wird im Menü Reiter Gruppen Schaltfläche eine Gruppe mit eben diesen Berechtigungen angelegt.

| Aktiv | Berechtigung | Hinweis |

|---|---|---|

| Ein | Userinterface | |

| Ein | Clientless VPN | Gewünschte Berechtigung |

Weitere Informationen über Clientless VPN Berechtigungen befindet sich in dem Wiki zu Clientless VPN.

Ergebnis

Nach dem Speichern kann sich jeder Benutzer, der Mitglied in der AD Gruppe ClientlessVPN ist, mit seinen Windows Domänen Zugangsdaten für die Nutzung des Clientless VPN auf der UTM anmelden.

Überprüfen der AD Anbindung mit CLI

Bei den Zeilen darunter handelt es sich um die Ausgabe der UTM zu diesem Befehl.

Beitreten und Verlassen der Domäne

Um zu überprüfen ob die UTM schon der Domäne beigetreten ist:

cli> system activedirectory testjoin Join is OK cli>

Sollte das nicht der Fall sein, erfolgt die Ausgabe

cli> system activedirectory testjoin Not joined cli>

In diesem Fall kann der Domäne mit dem folgenden Kommando beigetreten werden

cli> system activedirectory join password Beispiel-Admin-Passwort Password for Administrator@TTT-POINT.LOCAL: Processing principals to add... Enter Administrator's password: Using short domain name -- TTT-POINT Joined 'SP-UTML' to dns domain 'ttt-point.local' cli>

Das Kommando um die Domäne zu verlassen lautet

cli> system activedirectory leave password Beispiel-Admin-Passwort Enter Administrator's password: Deleted account for 'SP-UTML' in realm 'TTT-POINT.LOCAL' cli>

Beim Beitreten bzw. Verlassen des Active Directories ist die Angabe des Administratorpasswortes notwendig. Das Passwort wird nicht gespeichert, die AD-Zugehörigkeit ist trotzdem Reboot fest.

AD Gruppen anzeigen

Mit dem folgenden Kommando können die Gruppen im Active Directory aufgelistet werden:

cli> system activedirectory lsgroups member ------ Abgelehnte RODC-Kennwortreplikationsgruppe Administratoren Benutzer Builtin ClientlessVPN Discovery Management Domänen-Admins Domänen-Benutzer Domänen-Gäste Exchange Servers ... Users Windows-Autorisierungszugriffsgruppe cli>

Überprüfen der Benutzer und Gruppenzugehörigkeit

Das folgende Kommando überprüft, ob ein AD-Benutzer einer UTM Gruppe zugeordnet ist:

cli> user check name "m.meier" groups grp_ClientlessVPN matched cli>

Sollte das nicht der Fall sein erfolgt die Ausgabe

not a member cli>

Befehl, um zu einem AD-Benutzer die Gruppenzugehörigkeit und Berechtigungen aus zugegeben:

cli> user get name m.meier name |groups |permission -------+-----------------+---------- m.meier|grp_ClientlessVPN|WEB_USER,VPN_CLIENTLESS cli>

Domain-Controller hinter Site-to-Site-VPN

In manchen Szenarien befindet sich der Domain-Controller hinter einem Site-to-Site-VPN-Tunnel.

Ist dies der Fall, muss eine entsprechende Zone und eine Regel konfiguriert werden.

Siehe auch DNS-Relay bei IPSec-S2S ‖ DNS-Relay bei SSL (OpenVPN) -S2S