Letzte Anpassung zur Version: 12.6.0

- Detailliertere Beschreibung des Syntax des Hash-Algorithmus

- Informationen zu den Authenticator Apps bzgl. der unterstützten Hash-Algorithmen

- Layoutanpassung und Screenshots aktualisiert

- 11.2023

Einleitung

Ist das OTP-Verfahren aktiviert, ist die Anmeldung nur durch Eingabe eines korrekten OTP möglich.

Eine Ausnahme auf User-Basis ist nicht möglich. Dies gilt auch für die Authentifizierung am User-Webinterface sowie für SSL-VPN und IPSec-Xauth.

SSL-VPN:

Da beim SSL-VPN jede Stunde eine Reauthentifizierung stattfindet, muss auch jede Stunde ein neuer OTP eingegeben werden.

Die Renegotiation kann entsprechend erhöht oder komplett deaktiviert werden.

Das Deaktivieren ist natürlich nicht empfohlen. Eine Änderung erfolgt auf der UTM für alle SSL-VPN Clients dieser Instanz.

Nach der Änderung wird der SSL-VPN Dienst automatisch neu gestartet.

Das Speichern des Passwortes im SSL-VPN Client ist nicht möglich, da sich das zu übergebene Passwort aus dem statischen Benutzer-Passwort und dem OTP zusammensetzt.

Sollte diese nicht vorliegen, ist ein Zugriff auf die UTM nur noch mit physischem Zugang direkt am Gerät (Tastatur und Monitor an der UTM) möglich.

Empfohlen wird das Ausdrucken dieses Codes für die Administratoren und das Ablegen zu der Dokumentation, wie unter OTP Secret beschrieben.

Die Uhrzeit des UTM Systems lässt sich über drei Wege überprüfen:

- Über die Administrations-Weboberfläche: Die Uhrzeit steht in der Widget Auswahl, wenn diese nicht ausgeklappt ist, oder im Menü Netzwerk unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen

- Über die CLI mit dem Kommando system date get

- Über die Root Konsole mit dem Kommando date

Die Systemzeit kann dann über die folgenden Möglichkeiten eingestellt werden:

- Über die Administrations-Weboberfläche im Menü "Netzwerk" unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen

- Über die CLI mit dem Kommando system date set date anschließend mit Leerzeichen getrennt das aktuelle Datum und die Uhrzeit im Format JJJJ-MM-TT hh:mm:ss

Benutzerauthentifizierung über die UTM mit dem Active Directory per OTP

Attribute im Active Directory

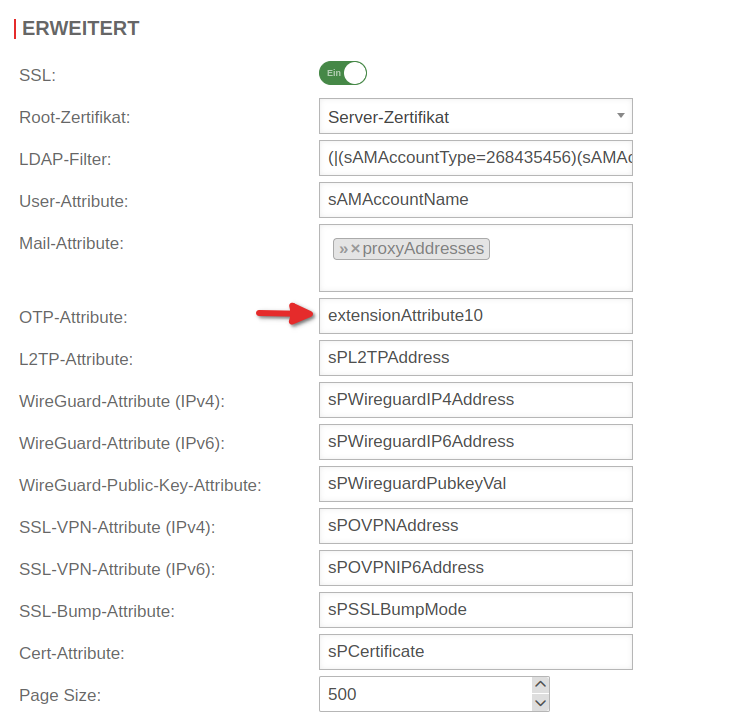

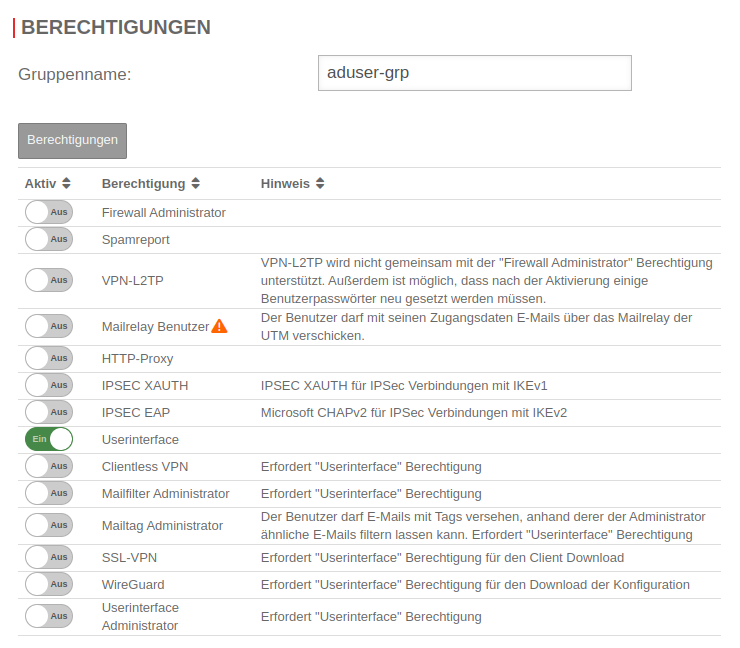

| Die UTM wird an das Active Directory angebunden. Eine Anleitung dafür gibt es in diesem Wiki-Artikel Active Directory Anbindung. Ein nicht genutztes Attribut im Active Directory Schema wird benötigt. Darin wird der Geheimcode hinterlegt. |  AD Erweiterte Einstellungen

|

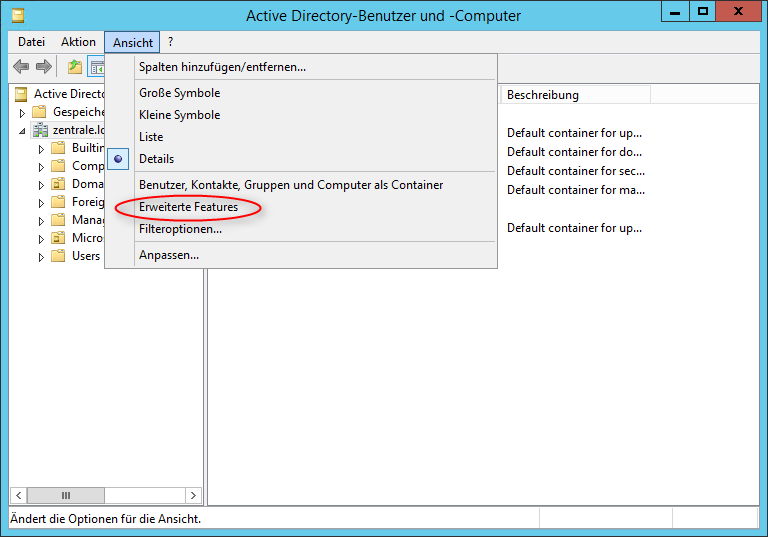

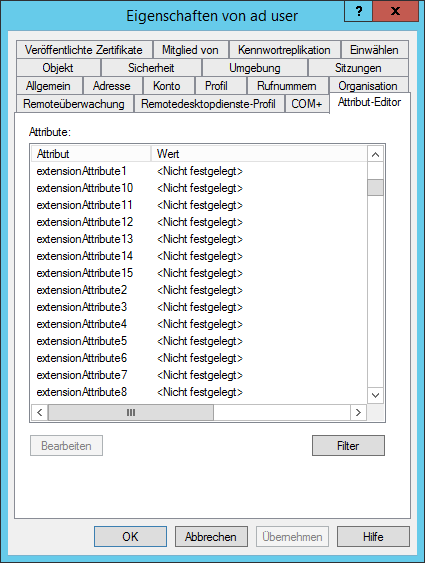

| Eine Liste der Attribute befindet sich im Active Directory unter Active Directory-Benutzer und -Computer. Dazu ist es allerdings notwendig, unter Ansicht den Menüpunkt Erweiterte Features zu aktivieren. | |

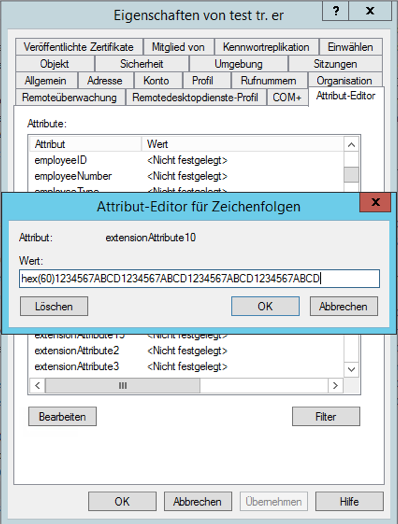

| Beim gewünschtem Benutzer Eigenschaften öffnen. Zum Reiter Attribut-Editor wechseln. Dort befindet sich die Liste mit den Attributen. |  AD Attribut-Editor

|

| In diesem Beispiel stehen die Attribute extensionAttribute1 - 15 zur Verfügung. Eines dieser Attribute auswählen, indem der OTP Geheimcode für den Benutzer hinterlegt wird. | |

notempty

Es können auch neue Attribute erstellt werden. Das ist jedoch ein Eingriff in das AD Schema und das hat schon häufig zur Folge, dass das AD anschließend nicht mehr genutzt werden kann. | |

Attribut in der UTM Eintragen

OTP Geheimcode generieren

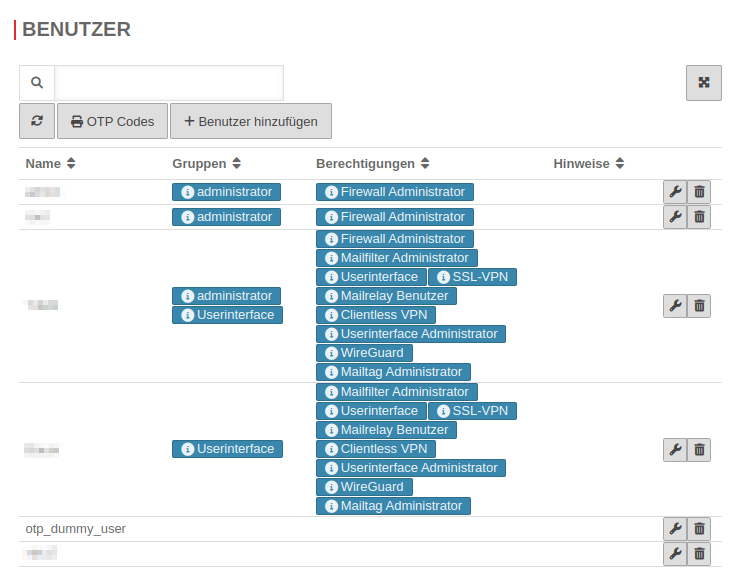

| Da im AD Attribut extensionAttribute10 als Wert nun ein 16-stelliger base32 Schlüsselcode hinterlegt werden soll, muss dieser irgendwie generiert werden. Dieses kann die UTM übernehmen. | UTMbenutzer@firewall.name.fqdn Authentifizierung  Dummy User für OTP-Schlüssel

|

| Es wird einfach unter ein Benutzer angelegt - hier mit dem Namen otp_dummy_user. Dieser muss keiner Gruppe angehören und benötigt auch keine Berechtigungen. | |

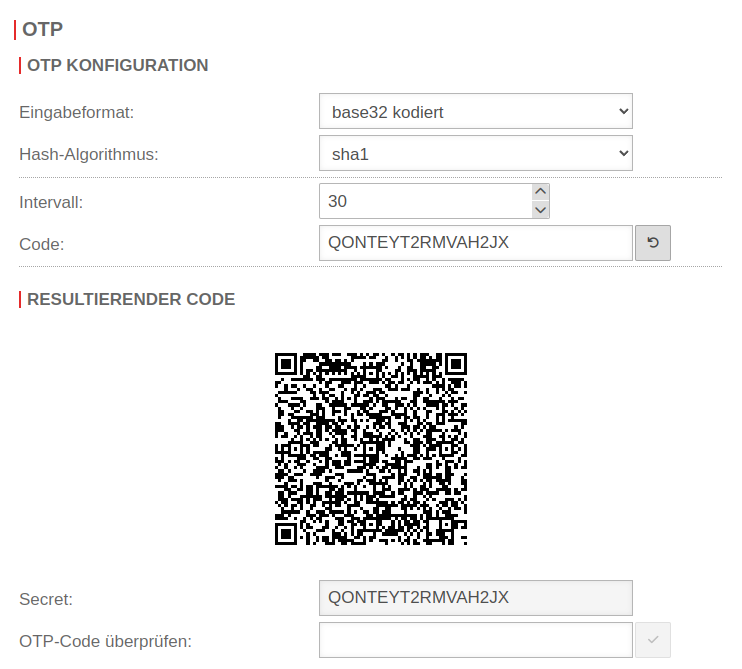

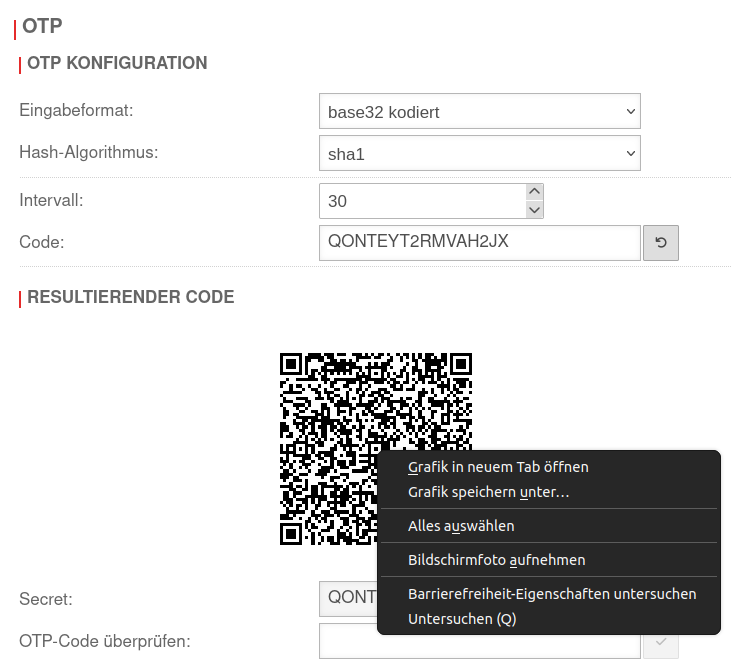

| Wird dieser Benutzer erneut bearbeitet, befindet sich auf der rechten Seite . Zum einen befindet sich in dem Bereich OTP schon ein per Zufallsgenerator erstellter Geheimcode, zum anderen auch ein aus diesem erstellter QR Code.Mit der Schaltfläche wird ein neuer Geheimcode generiert. |

UTMbenutzer@firewall.name.fqdn Authentifizierung Benutzer  OTP-Schlüssel generieren

|

notempty

Nicht jede Authenticator App unterstützt jeden Hash-Algorithmus! Einige dieser Apps unterstützen kein SHA256, oder SHA512. Bei Verwendung dieser Apps muss ggf. Default Wert beibehalten werden. | |

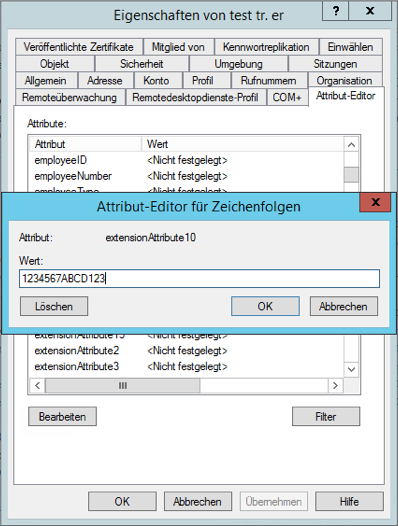

| Der Geheimcode kann einfach kopiert und im Active Directory Attribut eingefügt werden. Dies gilt natürlich auch für einen 40-stelligen HEX(60) Key eines Hardware Token. |

Schlüssel-Code in Attribut einfügen (Google-Authenticator)

|

| Bitte beachten: Bei der Verwendung eines Hardware-Token muss der Präfix (z. B. hex(60) )im AD-Attribut vor dem PSK angegeben werden. |

Schlüssel-Code in Attribut einfügen (Hardware-Token)

|

| Der Syntax des OTP Geheimcode lautet folgendermaßen: ${HASH_ALGO}:${CODING}(${INTERVAL})${SECRET}

| |

| Beispiel: sha256 mit base32 und 30 Sekunden-Intervall → sha256:b32(30)1234567ABCD123 | |

| Der QR Code kann einfach durch einen Klick der rechten Maustaste als Bild gespeichert werden, um ihn dann in geeigneter Weise dem Benutzer zukommen zu lassen. Eine Anleitung wie dieser in einen Software Token wie dem Google Authenticator einzurichten ist, befindet sich hier. | UTMbenutzer@firewall.name.fqdn Authentifizierung Benutzer  QR Code als Grafik speichern

|

| Natürlich soll jeder Benutzer seinen eigenen OTP-Schlüssel erhalten. Ein neuer, per Zufallsgenerator erzeugter Schlüssel und QR Code wird einfach durch einen Mausklick auf die Schaltfläche erstellt. | |