Andreb (Diskussion | Beiträge) Keine Bearbeitungszusammenfassung |

K 1 Version importiert |

(kein Unterschied)

| |

Aktuelle Version vom 18. November 2025, 15:39 Uhr

Anlegen und konfigurieren von Benutzern (Berechtigungen) für SSL-VPN

Letzte Anpassung zur Version: 14.1.1 (11.2025)

Neu:

notempty

Dieser Artikel bezieht sich auf eine Beta-Version

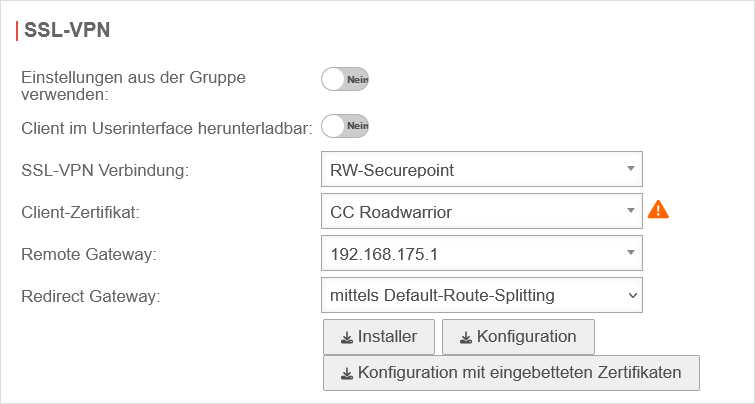

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdnAuthentifizierungBenutzer  SSL-VPN Einstellungen für Benutzer SSL-VPN Einstellungen für Benutzer |

|---|---|---|---|

| Einstellungen aus der Gruppe verwenden: | Nein | Wenn der Benutzer Mitglied einer Gruppe ist, können die Einstellungen von dort übernommen werden. Die folgenden Einstellungen werden dann hier ausgeblendet und sind im Menü Bereich Gruppen zu konfigurieren. | |

| Client im Userinterface herunterladbar | Ja | Der Securepoint VPN-Windows-Client kann im User Webinterface (im Standard über Port 1443 erreichbar) heruntergeladen werden. Der Port ist konfigurierbar im Menü Bereich Servereinstellungen Schaltfläche / User Webinterface Port: : 1443. | |

| SSL-VPN Verbindung: | RW-Securepoint | Auswahl einer Verbindung, die im Menü angelegt wurde. | |

| Client-Zertifikat: | CC Roadwarrior | Es muss ein Zertifikat angegeben werden, mit dem sich der Client gegenüber der UTM authentifiziert. Es können auch ACME-Zertifikate genutzt werden. | |

| Remote Gateway: | 192.168.175.1 (Beispiel-IP) | Externe IP-Adresse oder im DNS auflösbare Adresse des Gateways, zu dem die Verbindung hergestellt werden soll. | |

| Redirect Gateway: |

mittels Default-Route-Splitting notempty Neu ab v14.1.1 |

Der gesamte Datenverkehr wird in den Tunnel geleitet. Der VPN-Tunnel fungiert als primäres Standard-Gateway. Falls der Tunnel nicht antwortet, wird das reguläre Standard-Gateway genutzt. | |

| mittels Ersetzen des Standard-Gateways (veraltet) | Der gesamte Datenverkehr wird in den Tunnel geleitet. Ersetzt das Standard Gateway vollständig (ohne Fallback) | ||

| Aus | Nur Ziele hinter dem VPN werden in den Tunnel geleitet. Für alle anderen Ziele wird das Default Gateway verwendet | ||

notempty Neu ab v14.1.1 |

Lädt ein Installationsprogramm herunter, mit dem man entweder

Der installierte Client aktualisiert sich bei neuen Updates eigenständig - unabhängig von der UTM-Version. | ||

| Lädt die Konfigurationsdateien für beliebige VPN-Clients herunter. Die Datei enthält im Ordner local_firewall.securepoint.local.tblk die dazu notwendigen Konfigurationsdateien und Zertifikate. | |||

| notempty Neu ab v14.0.1 |

Lädt die Konfigurationsdatei für beliebige VPN-Clients herunter. Die Zertifikate werden dabei direkt in die ovpn-Datei geschrieben. | ||

| Der Dateiname enthält den Benutzernamen und notempty den Typ der Datei (Installer, Konfig oder inline)

Neu ab v14.1.1 | |||