Letze Anpassung zur Version: '11.8

Bemerkung: Verschlüsselung forcieren hinzugefügt, URL-Filter ergänzt.

Vorherige Versionen: 11.7.1

Einleitung

Dieser Artikel ist ein Best Practice zum Thema Mail-Security. Diese Empfehlungen beziehen sich auf folgendes Szenario:

- Empfang der E-Mails per SMTP über das Mailrelay

- Zustellung erfolgt direkt über MX

- Filterung erfolgt direkt bei Eingang auf MX

Mail-Security

Allgemein

Globale E-Mail Adresse

Um Benachrichtigungen im Fehlerfall zu erhalten, kann unter Netzwerk -> Servereinstellungen -> Globale E-Mail Adresse eine Postmaster Adresse eingetragen werden.

Mailrelay

Relaying

Das Mailrelay ist so zu konfigurieren, dass nur E-Mails an die Empfänger-Adresse angenommen werden.

- Option: To

- Domain: securepoint.de

- Aktion: Relay

Sollen auch ausgehend Emails über das Mailrelay der UTM versendet werden, wird ein weiterer Eintrag benötigt:

- Option: From

- IP: 192.168.175.100

- Aktion: RELAY

Exakte Domainnamen

Durch diese Option werden E-Mails an Empfänger innerhalb einer Subdomain nicht angenommen.

TLS-Verschlüsselung

Die TLS-Verschlüsselung für das Mailrelay ist zu aktivieren. Der Import eines Zertifikats, dessen CN dem Hostnamen der UTM entspricht, ist optional. Wird ein solches Zertifikat nicht importiert, verwendet das Mailrelay ein selbst-signiertes Zertifikat zum Zweck der Transportverschlüsselung.

SMTP Routen

Die Validierung der Empfänger auf gültige E-Mail Adressen unter SMTP Routen -> Einstellungen -> E-Mail Adresse überprüfen ist zu aktivieren. Dadurch werden nur E-Mails angenommen, welche an einem Empfänger gehen, der auch auf dem Mail-Server vorhanden ist.

Greylisting

Die Greylist- und SPF-Funktion sollte auf jedem Mailrelay aktiviert werden, dies kann unter Greylisting -> Einstellungen -> Aktivieren getan werden.

Neben der Abwehr von einfachen SPAM-Bots durch das Greylisting, wird auch wertvolle Zeit gewonnen um neuen Definitionen zu laden und so etwaige neue SPAM-Wellen zu erkennen.

Zusätzlich sollte der Wert des Feldes "Automatisches Whitelisten für" auf mindestens 60 Tage erhöht werden

SPF aktivieren

Im SPF-Record werden alle Mailserver IP-Adressen des Absenders eingetragen, die zum Versand von E-Mails berechtigt sind. Der Empfänger prüft dann anhand des Mail Header Feldes „Mail From“ oder des „HELO“ Kommandos, welche Domain dort eingetragen ist oder genannt wird und ob diese mit einer der IP-Adressen im SPF-Record übereinstimmt. Stimmt die IP-Adresse des Absenders nicht mit denen des SPF-Record überein, geht die Mail in das Greylisting.

Erweitert

Greeting Pause

Ähnlich wie das Greylisting macht sich die Greeting Pause zu Nutze, dass in durch Malware verbreitete Spambots das SMTP-Protokoll nicht zur Gänze implementiert ist, um diese von regulären Mailservern zu unterscheiden.

Das Greeting ist eine Begrüßung, die vom Mailrelay an den sendenden Mailserver übermittelt wird.

Diese könnte z. B. so aussehen:

220 firewall.foo.local ESMTP Ready

Bei vollständig implementiertem SMTP-Protokoll wird ein Mailserver diese Begrüßungszeile abwarten und auswerten, bevor er weitere SMTP-Kommandos sendet, um die Mailzustellung einzuleiten. Ein Spambot wird sofort nach erfolgtem TCP-Handshake beginnen Kommandos zu senden. In diesem Fall wird das Mailrelay keine weiteren Kommandos entgegennehmen und die Verbindung abbrechen.

HELO benötigt

Ist HELO aktiviert, wird vom SMTP Client gefordert seinen Namen zu nennen.

Recipient flooding verhindern

Viele Spammer versuchen, Spams an "erfundene" Mailempfänger einer Domain zuzustellen. Durch diese Massen können, aufgrund der verbrauchten Bandbreite, andere Internetverbindungen empfindlich gestört werden. Um dieses "Recipient Flooding" wirksam zu unterbinden, können Anfragen eines Hosts, der innerhalb kurzer Zeit eine definierte Anzahl fehlgeschlagener Zustellungsversuche (z. B. aufgrund von fehlgeschlagener E-MailAdressen Validierung) aufzuweisen hat, nur noch verzögert beantwortet werden. (Default: 2)

Empfängerbeschränkung aktivieren

Die Option blockiert Mails, die mehr als eine definierte Anzahl Empfängeradressen aufweisen (Default: 25).

Verbindungslimit aktivieren

Hier kann eingestellt werden, wie viele Verbindungen das Mailrelay pro Sekunde annimmt (Default: 5). Bekannte Mailserver können in einer Ausnahmeliste von dieser Limitierung ausgenommen werden. Das Verbindungslimit wirkt möglichen DDOS-Attacken entgegen.

Rate Kontrolle aktivieren

Möglichen DOS-Attacken wird durch die Rate Kontrolle entgegengewirkt. Sollten ausgehende Emails ebenfalls über das Mailrelay der UTM gesendet werden, sollte für die entscodechenden Mailserver eine Ausnahme hinzugefügt werden.

SMTPD Verschlüsselung

Im Webinterface unter Authentifizierung -> Verschlüsselung -> SMTPD kann eingestellt werden, dass die Verschlüsselung forciert wird. Wenn diese Einstellung aktiviert, sind nur noch verschlüsselte Verbindungen zum Mailrelay möglich und auch die Client Verbindung, die das Mailrelay zu einem Mailserver aufbaut ist verschlüsselt. Wenn die Gegenstelle keine Verschlüsselung unterstützt, wird die Verbindung abgebrochen. Das normale Verhalten eines Mailservers wäre, das er als Fallback eine unverschlüsselte Verbindung zu lässt. Das ist dann nicht mehr möglich. Das forcieren der Verschlüsselung wirkt den Spam Mails entgegnen.

Mailfilter

Filterregel "ist als SPAM klassifiziert"

Mail-Server oder Absender deren E-Mails als SPAM klassifiziert werden, sind in der Vergangenheit als SPAM-Quelle aufgefallen. E-Mails von diesen Systemen sollte auf gar keinen Fall angenommen werden.

Die Annahme solcher E-Mails (auch wenn diese danach in Quarantäne genommen werden) macht die E-Mail-Domäne für potentielle SPAM- und Viren-Versender nur interessanter.

Filterregel "ist als verdächtig eingestuft"

E-Mails die als verdächtig eingestuft werden enthalten verdächtige Muster und Inhalte und sollten nicht in die Mailbox des Users zugestellt werden.

Filterregel "ist eine Bulk E-Mail"

E-Mails die als BULK eingestuft sind, werden aktuell massenhaft versendet und sollten nicht in die Mailbox des Users zugestellt werden. Dies könnten z. B. die ersten E-Mails einer neuen SPAM-Welle sein.

Filterregel "enthält einen Virus"

Die Annahme solcher E-Mails (auch wenn diese danach in Quarantäne genommen werden) macht die E-Mail-Domäne für potentielle SPAM- und Viren-Versender nur interessanter.

Filterregel "wurde vom URL-Filter erfasst"

E-Mails die eine gefährliche URLs enthalten sollten nicht angenommen werden und nicht in die Mailbox des Users zugestellt werden. Bitte dazu die Einstellungen des URL-Filter beachten.

Filterregel "mit Inhalt dessen"

Die aktuelle Gefährdungslage macht deutlich, dass Standard-Verfahren im Kampf gegen Malware nicht mehr mithalten können. Potentiell gefährliche Dokumente sollten nicht in die Mailbox des Users zuzustellen. Die Identifizierung der Dokumente erfolgt dabei über MIME-Types und Dateiendungen.

Word-Dokumente auf Basis des MIME-Types

Damit Word-Dokumente anhand des MIME-Types gefiltert werden, wird eine neue Regel benötigt.

- und mit Inhalt dessen

- MIME-Typ

- enthält

Als Inhalt kann diese Liste eingetragen werden.

application/msword,application/vnd.openxmlformats-officedocument.wordprocessingml.document,application/vnd.openxmlformats-officedocument.wordprocessingml.template,application/vnd.ms-word.document.macroEnabled.12,application/vnd.ms-word.template.macroEnabled.12

Excel-Dokumente auf Basis des MIME-Types

Damit Excel-Dokumente anhand des MIME-Types gefiltert werden, wird eine neue Regel benötigt.

- und mit Inhalt dessen

- MIME-Typ

- enthält

Als Inhalt kann diese Liste eingetragen werden.

application/vnd.ms-excel,application/vnd.openxmlformats-officedocument.scodeadsheetml.sheet,application/vnd.openxmlformats-officedocument.scodeadsheetml.template,application/vnd.ms-excel.sheet.macroEnabled.12,application/vnd.ms-excel.template.macroEnabled.12,application/vnd.ms-excel.addin.macroEnabled.12,application/vnd.ms-excel.sheet.binary.macroEnabled.12

Office-Dokumente auf Basis der Dateiendung

Damit Office-Dokumente anhand der Dateiendung gefiltert werden, wird eine neue Regel benötigt.

- und mit Inhalt dessen

- Dateiname

- endet auf

Als Inhalt kann diese Liste eingetragen werden.

doc,dot,docx,docm,dotx,dotm,docb,xls,xlsx,xlt,xlm,xlsb,xla,xlam,xll,xlw,ppt,pot,pps,pptx,pptm,potx,potm,ppam,ppsx,ppsm,sldx,sldm,pub

Komprimierte Dateien auf Basis des MIME-Type

Damit Komprimierte Dateien anhand des MIME-Types gefiltert werden, wird eine neue Regel benötigt.

- und mit Inhalt dessen

- MIME-Typ

- enthält

Als Inhalt kann diese Liste eingetragen werden.

application/x-zip-comcodessed,application/zip

Komprimierte Dateien auf Basis der Endung

Damit Komprimierte Dateien anhand der Dateiendung gefiltert werden, wird eine neue Regel benötigt.

- und mit Inhalt dessen

- Dateiname

- endet auf

Als Inhalt kann diese Liste eingetragen werden.

zip,7z,ace,arj,cab,zz,zipx

Ausführbare Dateien auf Basis der Endung

Damit Ausführbare Dateien anhand der Dateiendung gefiltert werden, wird eine neue Regel benötigt.

- und mit Inhalt dessen

- Dateiname

- endet auf

Als Inhalt kann diese Liste eingetragen werden.

exe,com,bat,cmd,msc,hta,pif,scf,scr,vbs,msi

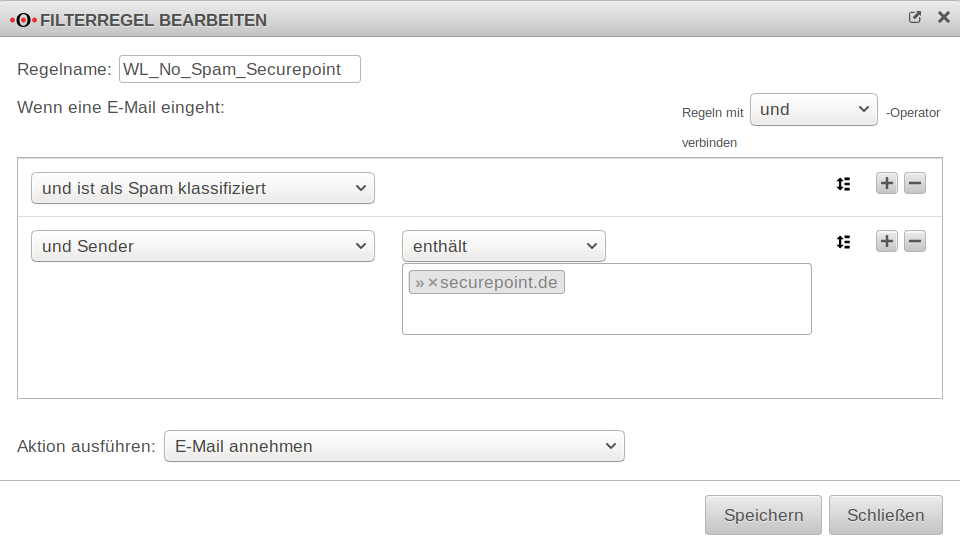

Whitelist Ausnahme Regeln erstellen

Da am Commtouch Spamfilter keine Konfigurationsmöglichkeiten bestehen, E-Mails von securepoint.de aber in jedem Fall zugestellt werden sollen, muss hierfür eine Whiltelist-Ausnahme in dem Mailfilter Regelwerk angelegt werden.

Diese muss folgende Merkmale enthalten:

- Protokoll ist SMTP

- Mail ist als Spam klassifiziert

- Sender enthält securepoint.de

Als Aktion wird dann ausgewählt, dass diese E-Mails angenommen werden sollen.

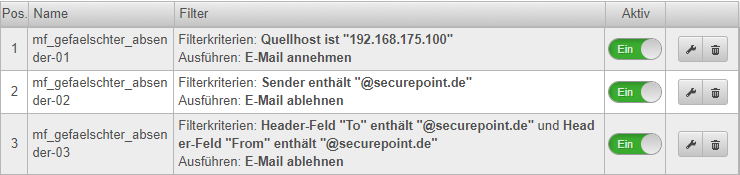

Gefälschter Absender

Damit E-Mails mit gefälschten Absender nicht angenommen werden, empfehlen wir drei Filterregeln nach folgenden Beispielen zu erstellen.

Diese Regeln sollten in der Reihenfolge ganz oben stehen.

Mehrere E-Mail-Server können durch ein Komma getrennt werden.

URL-Filter Kategorien

Die folgenden Kategorien sollten in die Liste des URL-Filter mit aufgenommen werden.

Danger

Diese Kategorie enthält URLs welche Schadsoftware verbreitet und Phishing Seiten enthält

Porno und Erotik

Diese Kategorie enthält URLs die Pornographische Inhalte bereitstellen.

Hacking

Diese Kategorie enthält URLs die auf Anleitungen zum Bauen von Schadsoftware und Hacking bereitstellen.

Durch das Kicken auf ![]() wird die Filterregel hinzugefügt.

wird die Filterregel hinzugefügt.

Einstellungen -> Spamreport

Der Spamreport kann in bestimmten Intervallen die E-Mail Benutzer über von der UTM gefilterte, geblockte oder in Quarantäne genommene E-Mails informieren. Dieser Report kann entweder an einem bestimmten Wochentag oder Täglich, zu einer bestimmten Uhrzeit versendet werden. Damit der Report den E-Mail Benutzer auch erreicht, ist es notwendig, dass sich dieser in einer Gruppe befindet, die die Berechtigung Spamreport beinhaltet und das seine E-Mail Adresse hinterlegt ist.

Hinweise

Folgende Wiki-Artikel können bei der Einrichtung hilfreich sein.