Beispiel einer Webfiltereinrichtung mit Benutzer- und Netzwerkgruppen

Vorgaben

In diesem Wiki soll einmal Beispielhaft die Verwendung des Webfilter im HTTP-Proxy der Version 11.6 in Verbindung mit Benutzer- und Netzwerkgruppen beschrieben werden. Als Ausgangssituation gehen wir von folgenden Vorgaben aus:

1. Benutzergruppen:

Wir haben drei Benutzergruppen mit unterschiedlichen Berechtigungen beim aufrufen von Webseiten. Jeweils eine für die Chefetage, für die Mitarbeiter und für die Auszubildenden.

- Benutzergruppe Proxy_chef soll keine Einschränkungen enthalten, die Chefetage soll aber vor Webseiten geschützt werden, auf denen Schadsoftware enthalten ist. Daher sollen hier die Kategorien Danger und Hacking auf eine Blacklist gesetzt werden.

- Benutzergruppe "Proxy_mitarbeiter soll ebenfalls vor Webseiten mit Schadsoftware geschützt werden. Weiterhin bekommt diese Gruppe noch Einschränkungen durch die Kategorien Porno und Erotik, Soziale Netzwerke und Shopping. Es muss allerdings die Möglichkeit bestehen, bei der Wortmann AG Online einzukaufen.

- Benutzergruppe "Proxy_Azubi" soll keine Webseiten aufrufen dürfen, mit Ausnahme der Webseite der Securepoint GmbH. Zusätzlich soll hier die Möglichkeit geschaffen werden, dass die Benutzer dieser Gruppe in einem definierten Zeitfenster ihre Sozialen Kontakte bei Facebook pflegen können.

2. Netzwerkgruppen:

Durch Netzwerkgruppen soll gewährleistet werden, dass Geräte die sich nicht authentifizieren können, trotzdem einen Schutz über den HTTP Proxy und den Webfilter erhalten, der später weiter angepasst werden kann. Dazu wird zwischen drei Netzwerkgruppen unterschieden:

- Netzwerkgruppe "nw_grp_GF" soll für Geräte der Geschäftsführung mit dem IP-Netz 10.1.10.0/24 eingesetzt werden. Auch hier sollen die Clients wieder durch die auf einer Blacklist angelegten Webfilter Kategorien Danger und Hacking vor Schadsoftware geschützt werden.

- Netzwerkgruppe "nw_grp_IT" soll Geräte in der Technischen Abteilung mit dem IP-Netz 10.1.20.0/24, wie auch schon Geräte der Geschäftführung, mit den gleichen Maßnahmen vor Schadsoftware geschützt werden.

- Netzwerkgruppe "nw_grp_VT" mit den IP-Netz 10.1.30.0/24 für den Vertrieb bekommt die selben Einstellungen wie auch schon die Geschäftsführung und die Technik. Zusätzlich sollen aber beim Vertrieb noch Werbe Dienste geblockt werden.

Einrichtung der Gruppen

Benutzergruppen

Benutzergruppen werden im Menü Authentifizierung, Untermenü Benutzer unter dem Reiter Gruppen mit einen Klick auf den Button ![]() hinzugefügt.

hinzugefügt.

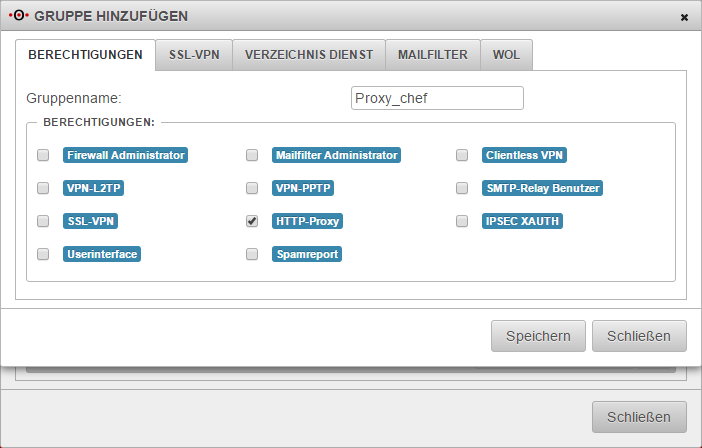

Im Feld Gruppenname: wird ein Name für die Benutzergruppe vergeben. Dieser wird dann auch als Name für das Webfilterprofil und als Basis für den automatisch angelegten Webfilter-Regelsatz verwendet.

Damit diese Gruppe auf den HTTP-Proxy und den Webfilter zugreifen kann, muss hier die Berechtigung HTTP-Proxy aktiviert werden.

Sollen Active Directory Gruppen zur Authentifizierung verwendet werden, wird die entsprechende AD-Gruppe im Reiter Verzeichnis Dienst ausgewählt. Eine genaue Beschreibung dazu befindet sich im Wiki zu den AD-Benutzergruppen ab der Version 11.5.

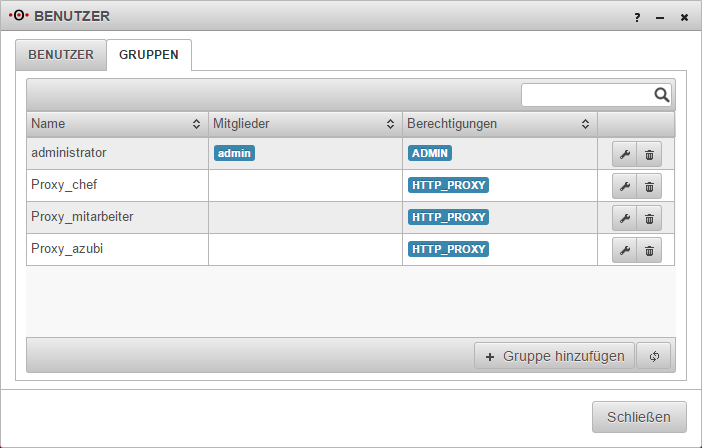

Für jeden der drei Benutzergruppen Proxy_chef, Proxy_mitarbeiter und Proxy_azubi wird eine eigene Benutzergruppe angelegt.

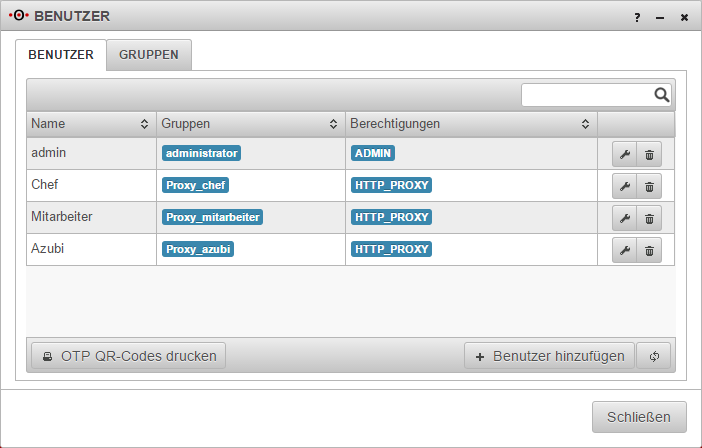

Wenn keine Authentifizierung über ein Active Directory stattfinden kann oder soll, müssen Benutzer lokal auf der UTM angelegt werden. Diese sollen dann die Berechtigungen von den Benutzergruppen erben. Dass heißt, die angelegten Benutzer müssen mit einer Gruppe verbunden werden. Dazu befindet sich, wenn der Benutzer hinzugefügt wird, im Reiter Gruppen eine Liste mit den schon angelegten Benutzergruppen, aus der die passende ausgewählt wird.

Netzwerkgruppen

Netzwerkobjekte und -gruppen befinden sich unter dem Menüpunkt Firewall, dem Untermenü Portfilter und dem Reiter Netzwerkobjekte.

Hier werden die Netzwerkobjekte durch anlegen von Gruppen und der anschließenden Zuweisung der erstellten Netzwerkobjekte zu einer Netzwerkgruppe gruppiert. Auch hier wird wieder der Name der Netzwerkgruppe für die Namensgebung des Webfilter Profil und des automatisch angelegten Regelsatzes genutzt.

Einrichtung des Webfilter

Profil erstellen

Zum einrichten des Webfilter werden die angelegten Gruppen mit den Regelsätzen verknüpft. Dazu werden Profile angelegt. Der Webfilter hat seit der Version 11.6 seinen eigenen Menüpunkt unter Anwendungen.

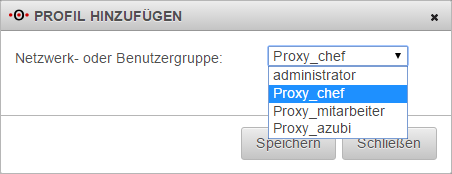

Mit einem Klick auf den Button ![]() öffnet sich ein Fenster mit einer Liste von Benutzer- und Netzwerkgruppen.

öffnet sich ein Fenster mit einer Liste von Benutzer- und Netzwerkgruppen.

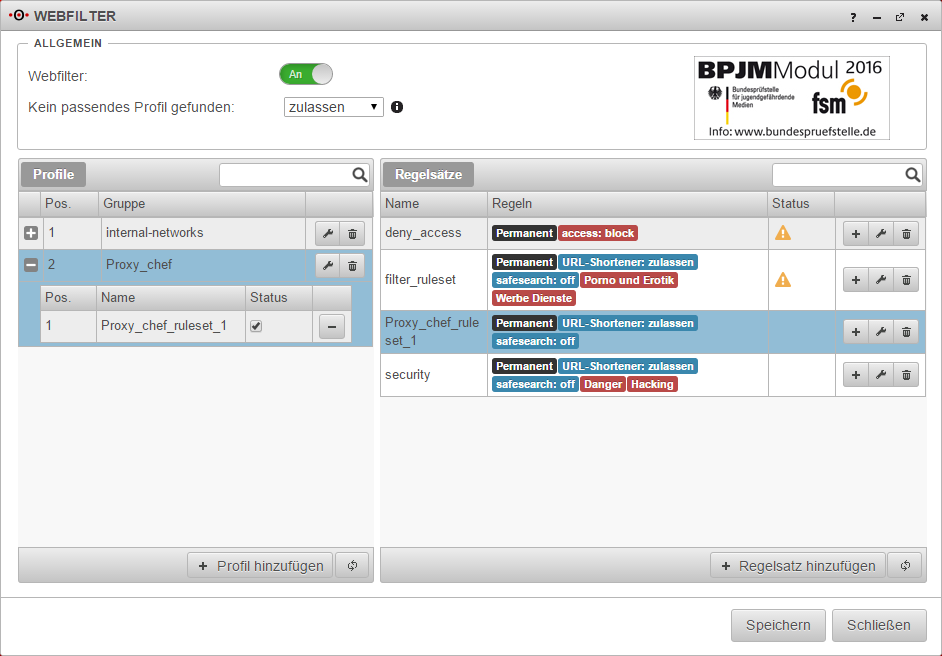

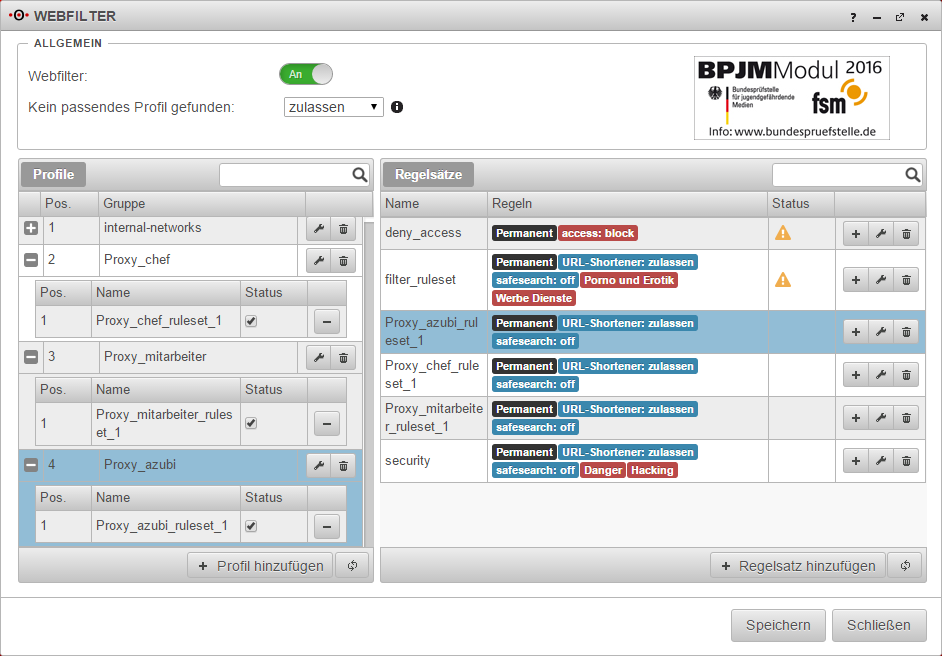

Nach Auswahl der Gruppe und speichern der Auswahl, wird auf der linken Seite ein neues Profil angelegt und auf der rechten Seite ein dazu passender Regelsatz.

Nach diesem Schema werden nun die einzelnen Profile für die oben genannten Benutzer- und Netzwerkgruppen angelegt.

Regelsatz bearbeiten

Mit einen Klick auf den Button ![]() öffnet sich das Fenster zum Editieren des Regelsatzes.

öffnet sich das Fenster zum Editieren des Regelsatzes.

Im unteren Teil des Fensters werden die Regeln angelegt.

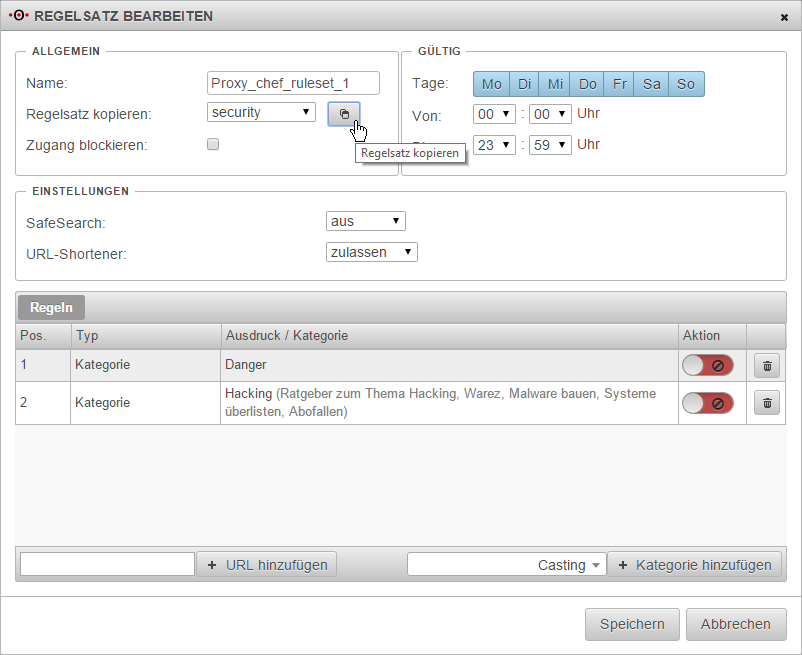

Regelsatz für Benutzergruppe "Proxy_chef"

Angefangen bei dem Regelsatz für Benutzergruppe Proxy_chef, werden hier nacheinander die Kategorien Danger und Hacking durch Auswahl aus der Kategorien-Liste und anschließendem Klick auf ![]() der Regelliste hinzugefügt.

der Regelliste hinzugefügt.

Sollte schon ein Regelsatz existieren, der die gewünschten Kategorien oder URLs beinhaltet, können die Einstellungen auch aus diesem Kopiert werden. Dass sollte aber geschehen bevor Regeln einzeln angelegt werden, da die schon angelegten Regeln durch das Kopieren überschrieben werden.

Da schon ein Regelsatz mit dem Namen security existiert, bei dem diese beiden Kategorien geblockt werden, kann dieser aus dem Feld Regelsatz kopieren ausgewählt und mit einem Klick auf den Button ![]() kopiert werden.

kopiert werden.

Mit einen Klick auf ![]() werden diese Einstellungen gespeichert.

werden diese Einstellungen gespeichert.

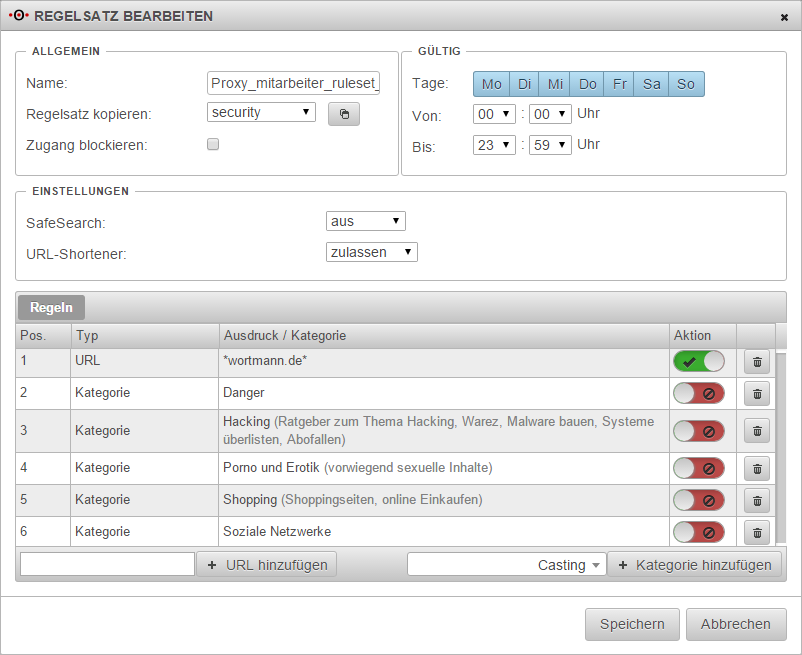

Regelsatz für Benutzergruppe "Proxy_mitarbeiter"

Auch beim Regelsatz für die Benutzergruppe Proxy_mitarbeiter kann wieder der Regelsatz security kopiert werden. Damit sind die Kategorien Danger und Hacking den Regeln hinzugefügt. Nun werden nacheinander die Kategorien Porno und Erotik, Shopping und Soziale Netzwerke ausgewählt und die Regelliste damit jeweils durch klick auf den Button ![]() erweitert.

erweitert.

Um einzelne URLs der Regelliste hinzuzufügen, werden diese auf der Linken Seite unter der Regelliste eingetragen und über den Button ![]() eingefügt. Dabei kann ein * als Wildcard genutzt werden.

eingefügt. Dabei kann ein * als Wildcard genutzt werden.

Hier einige Beispiele:

- *beispiel*

- *.beispiel.*

- *beispiel.net (oder .de, .com etc.)

- http://*beispiel.net*

- http://*beispiel.*

- http://beispiel.net*

- http://beispiel.net

anstatt des http:// kann natürlich auch https:// verwendet werden.

Da die Seite der Wortmann AG, die unter die Kategorie Shopping fällt, zugelassen werden soll, erfolgt hier ein entsprechender Eintrag *wortmann.de*.

Durch die Wildcard vor wortmann.de ist gewährleistet, dass diese Seite sowohl mit http:// als auch https:// aufgerufen werden kann. Auch sind hierbei weitere Subdomains berücksichtigt, auf die eventuell per automatischen Link zugegriffen werden muss.

Der * hinter der Domäne sorgt dafür, dass weitere Unterordner ebenfalls berücksichtigt werden.

Der Button in der Spalte Aktion hat zwei Zustände:

| Blockiert den Zugriff auf die URL oder die Kategorie | |

| Erlaubt den Zugriff auf die URL oder die Kategorie |

Beim hinzufügen der URL oder der Kategorie, steht die Aktion erst einmal auf blockieren. Nach einen klick auf den Button wird dieser Zustand verändert. In unserem Beispiel werden alle URL die über den Webfilter aufgerufen werden und auf die eingetragenen Kategorien passen geblockt, nur die Webseite von Wortmann wird explizit zugelassen. Alle anderen Webseitenaufrufe, die nicht auf die Kategorien passen, werden ebenfalls zugelassen, da es sich hierbei um die Standardeinstellung handelt.

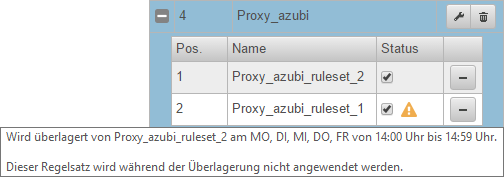

Regelsätze für Benutzergruppe "Proxy_azubi"

Da für die Benutzergruppe Proxy_azubi ein Zeitfenster für die Sozialen Kontakte bei Facebook eingerichtet werden soll, müssen hier zwei Regelsätze angelegt werden. Zum einen der mit der Zeitkomponente und zum anderen der Regelsatz, der immer dann greift, wenn die Anfrage außerhalb dieses Zeitfensters stattfindet.

Wichtig:

Alle Regelsätze müssen vollständig eingerichtet sein. Die Abarbeitung erfolgt hier nicht von oben nach unten, ein Regelsatz nach dem anderen. Es wird nur überprüft, ob die Zeit mit einem Regelsatz übereinstimmt oder nicht. Soll also in jedem Fall die Webseite von Securepoint erreichbar sein, muss diese Regel in jedem einzelnen Regelsatz eingetragen und erlaubt sein.

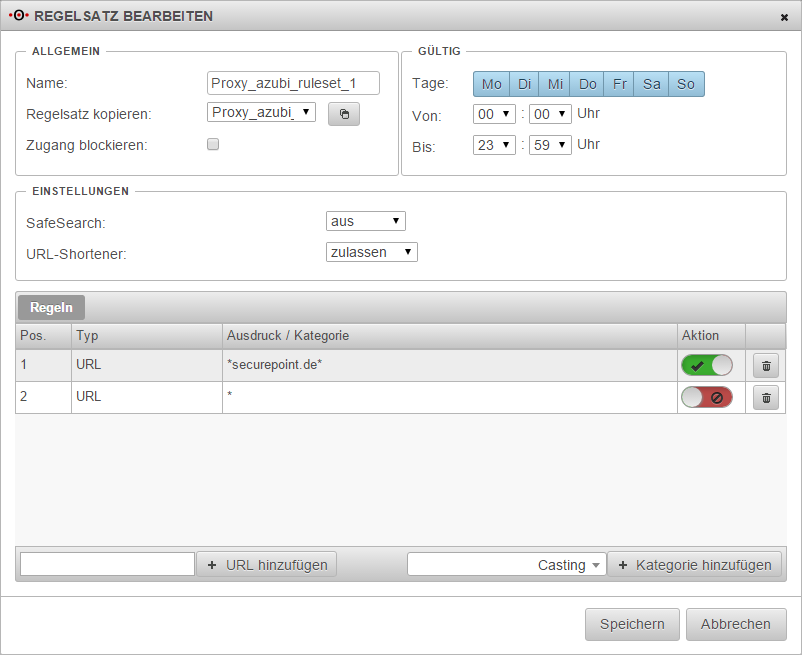

Der Regelsatz Proxy_azubi_ruleset_1 wird wie bei den vorherigen bearbeitet. Da hier als Grundlage alle Webseiten bis auf securepoint.de gesperrt werden sollen, werden nur zwei Regeln benötigt:

- *securepoint.de* erlaubt

- Alle anderen (*) blockiert

Nun wird über ![]() ein weiterer Regelsatz erstellt.

ein weiterer Regelsatz erstellt.

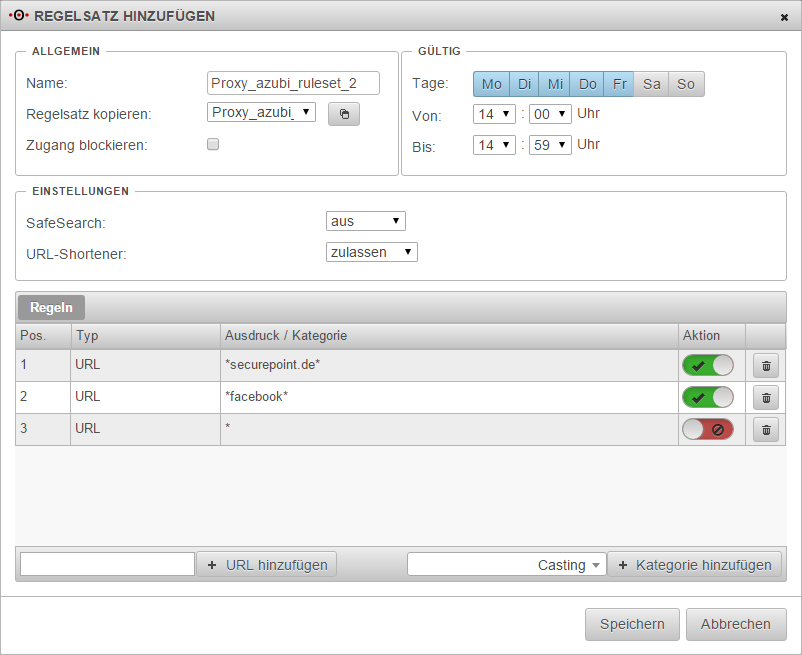

Zunächst bekommt dieser einen entsprechenden Namen und es werden Daten aus dem ersten Azubi Regelsatz übernommen.

Anschließend wird die zeitliche Gültigkeit dieses Regelsatzes definiert. In unserem Beispiel soll dieser Regelsatz von Montag bis Freitag gelten und an diesen Tagen jeweils von 14:00 Uhr bis 14:59 Uhr.

Abschließend wird definiert, was in dieser Zeit zusätzlich geregelt werden soll. In diesem Beispiel soll der Zugang zu Facebook erlaubt sein.

Da facebook.de in jedem Fall weitergeleitet wird, z.B. de-de.facebook.com, gestalte ich die Eingabe in die URL Zeile mit *facebook* sehr großzügig. Es muss allerdings klar sein, dass alles was facebook in der URL hat auf diese weise erlaubt ist.

Die Facebook Regel steht jetzt allerdings an letzter Position unter der allgemeinen Block Regel und wird gesperrt. Da innerhalb des Regelsatzes die Regeln von oben nach unten abgearbeitet werden, muss diese über die allgemeine Block Regel verschoben und die Aktion dieser Regel auf erlaubt gesetzt werden.