Webinar

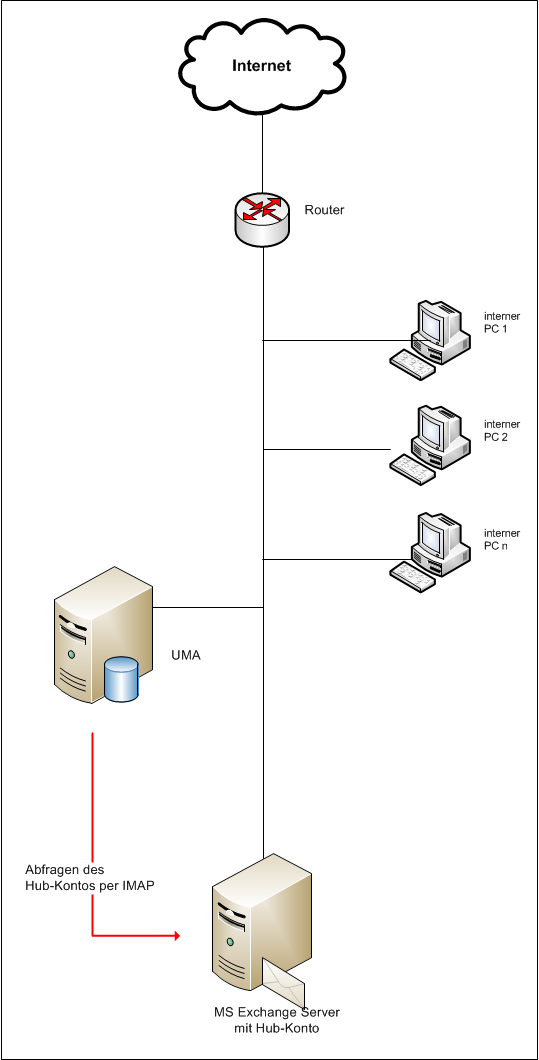

Positionierung des UMA im internen Netzwerk

Für die Einbindung der UMA-Appliance in das bestehende Netzwerk gibt es verschiedene Möglichkeiten. Der Einsatz ist abhängig von der eingesetzten E-Mail-Empfangs- und -Versandtechnik.

Am häufigsten wird der sogenannte Hub-Mode verwendet, da hierfür die bestehende Netzwerkstruktur nicht verändert werden muss und dieser Modus als einziger in der Lage ist, auch E-Mails die andere Protokolle als POP3, IMAP oder SMTP nutzen (z.B. via Outlook über MAPI) zu archivieren.

Inbetriebnahme

Im Auslieferungszustand sind einige Einstellungen vorkonfiguriert. Dazu gehören z. B. die IP-Adresse und der Administrator-Zugang.

Voreinstellungen:

IP-Adresse: 192.168.175.254

Subnetzmaske: 255.255.255.0

Benutzername: admin

Passwort: insecure

Verbinden sie das UMA mit einem Stromanschluss und lassen sie das Gerät hochfahren.

Anpassen der IP-Adresse

Um die Appliance in Ihrem bestehenden Netzwerk einzubinden, müssen Sie die IP-Adresse anpassen.

Dazu haben Sie zwei Möglichkeiten: Über eine „direkte Verbindung“ und ändern der IP Adresse des UMA oder eine Anpassung der „Netzwerkverbindung“ des Client.

Für die direkte Verbindung schließen Sie einen Monitor und eine Tastatur direkt an die Appliance an und konfigurieren diese, bevor sie in das bestehende Netzwerk eingebunden wird.

Die direkte Verbindung mit Tastatur und Monitor dient nur dazu, die IP-Adresse temporär anzupassen und für den Netzwerk Einsatz vorzubereiten, ohne die IP-Adresse des Arbeitsplatz PCs zu wechseln.

Melden Sie sich mit dem vorkonfigurierten Administrator Account an:

login: admin

password: insecure

Sie sind jetzt als Benutzer mit eingeschränkten Superuser-Rechten am System angemeldet.

In diesem Beispiel benutzen wir das Subnetz 192.168.100.0/24. Sinnvoll wäre, das Subnetz zu wählen, in dem sich auch der E-Mail-Server befindet.

Achten Sie darauf, dass die von Ihnen gewählte Netzwerk-IP für das UMA nicht schon von einem anderem Gerät Ihres Netzwerkes genutzt wird.

Ändern Sie die IP-Adresse der UMA-Appliance nun mit folgendem Befehl:

ip addr replace 192.168.100.254/24 dev bridge0

Achten Sie darauf, dass die so durchgeführte IP-Adressänderung nur temporär ist und nach einem Neustart wieder auf den Auslieferungszustand zurückgesetzt wird.

Zur permanenten Speicherung müssen Sie die IP-Adresse im Web-Interface ändern.

Anschließend verbinden Sie das UMA mit einem Netzwerk-Switch des Subnetzes.

Zugriff auf die Administrationsoberfläche

Die Konfiguration des UMA erfolgt über eine Weboberfläche, die mit einem Internetbrowser über eine verschlüsselte Verbindung vorgenommen wird.

Nach dem Anschluss des UMA und der Anbindung an das Netzwerk über ein Patch-Kabel, öffnen Sie Ihren Internetbrowser (wir empfehlen Mozilla Firefox) und geben in das URL-Eingabefeld die IP-Adresse inklusive Port des UMA ein:

Da es sich um eine mit einem Zertifikat verschlüsselte Verbindung handelt, muss dies mit „Ich kenne das Risiko“, „Ausnahmen hinzufügen" und „Sicherheits-Ausnahmeregel bestätigen“ bestätigt werden.

UMA-Administration-Center

Als nächstes sehen Sie das Login-Fenster des UMA-Administration-Center. Benutzername und Passwort des UMA im Auslieferzustand sind:

Benutzername: admin

Kennwort: insecure

Nach einem Klick auf den ![]() Button befinden Sie sich im Status Fenster.

Button befinden Sie sich im Status Fenster.

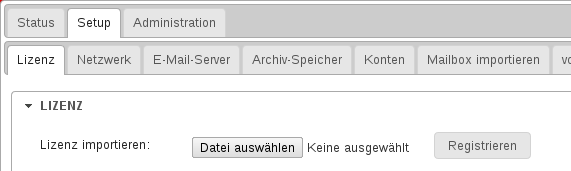

Lizenz importieren

Wechseln Sie in den Bereich "Lizenz" unter der Registerkarte Setup.

Klicken Sie auf ![]() und wählen Sie im Dateifenster die Lizenzdatei vom Dateisystem Ihres Rechners.

und wählen Sie im Dateifenster die Lizenzdatei vom Dateisystem Ihres Rechners.

Klicken Sie dann im Webinterface auf den Button ![]()

Sollte Ihnen noch keine Lizenz-Datei vorliegen, erhalten sie diese im Securepoint Registrierungsportal unter http://my.securepoint.de

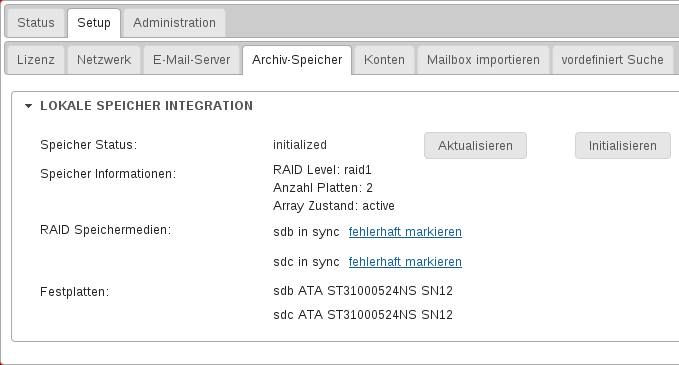

Storage initialisieren

Wechseln sie im Register „Setup“ auf „Archiv-Speicher“. Hier werden die Festplatten auf den weiteren Gebrauch vorbereitet.

Sollte eine Initialisierung des Archiv Storage noch nicht stattgefunden haben, klicken Sie auf ![]() und warten sie bis dieser Vorgang abgeschlossen ist.

und warten sie bis dieser Vorgang abgeschlossen ist.

Bei einer Appliance mit Software-RAID, wird das korrekte RAID-Level automatisch gewählt.

Bei vorhandenem Hardware RAID-Controller sind die Festplatten auf diesem schon konfiguriert und werden daher nur als eine Festplatte angezeigt.

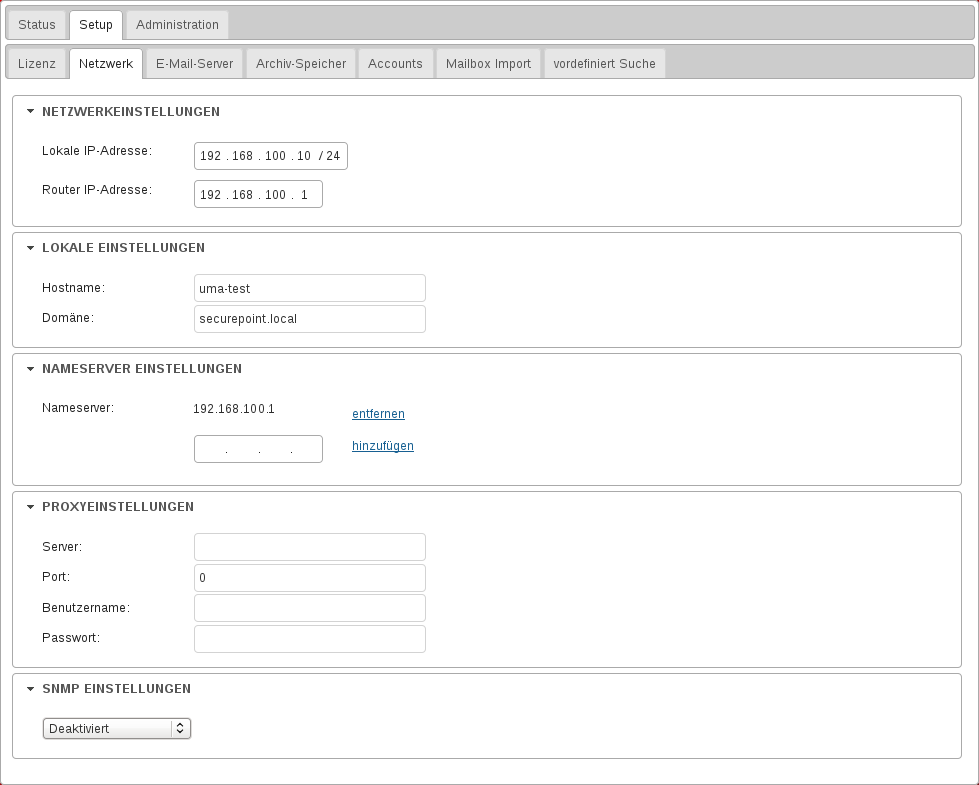

IP-Adresse, Gateway, DNS und Domain anpassen

Um die IP-Adressen dauerhaft einzustellen, wechseln sie unter „Setup“ in den Bereich „Netzwerk“.

Hier passen sie die IP-Adresse des UMA an ihr lokales Subnetz an und tragen die IP-Adresse der Firewall als Router IP-Adresse ein.

Im Anschluss wird das UMA neu gestartet und ist dann unter der neuen IP im Netz erreichbar.

Im Abschnitt „Lokale Einstellungen“ tragen sie den Hostnamen des UMA und die lokale Domain ein.

Sollte die Firewall in Ihrem Netzwerk auch als Nameserver dienen, tragen sie diese IP in das entsprechenden Feld im Bereich „Nameserver Einstellungen" ein. Ansonsten wählen sie die IP des DNS-Server ihres Netzwerkes.

Benutzer Konten

Als nächstes stellen sie ein, welche E-Mail-Benutzerkonten von dem UMA System verwaltet werden und von welcher Quelle die Konteninformationen bezogen werden.

Als Quellen können sie wählen:

- Active Directory

- andere LDAP Server

- lokale Nutzer-Liste

Hinzufügen des UMA zum Active Directory

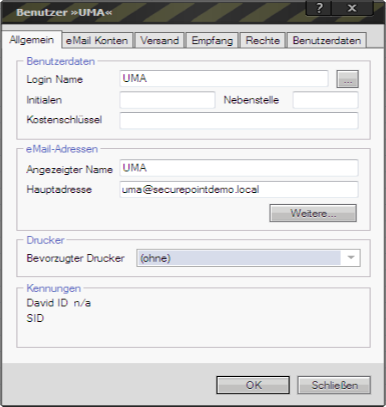

Damit die Authentifizierung des UMA ebenfalls über das Active Directory geschehen kann, muss diese als User hinzugefügt werden.

Dazu öffnen sie ihr Active Directory auf ihrem Windows Server und legen unter ihrer Netzwerk-Domäne einen neuen User mit z.B. dem Namen UMA an und hinterlegen ein Passwort. Dieses Konto bekommt normale Benutzerrechte.

Hinzufügen der E-Mail Adressen im Active Directory

Da Tobit keine Schnittstelle für eine E-Mail Adress-Übertragung zum Active Directory bietet, müssen die E-Mail Adressen manuell eingetragen werden.

Dazu können sie das Tool AdMod benutzen, welches sie am besten mit einem Script veranlassen die gewünschten E-Mail Adressen den Usern im Active Directory zu zuordnen.

Ein PowerShell Script, nennen wir es einfach mal "addemail", könnte dann wie folgt aussehen:

1 # E-Mailadresse hinzufügen 2 3 # Mitarbeiter1 4 admod -b "cn=Mitarbeiter1,cn=Users,dc=securepointdemo,dc=local" proxyaddresses:+:smtp:mitarbeiter1@securepointdemo.local 5 admod -b "cn=Mitarbeiter1,cn=Users,dc=securepointdemo,dc=local" proxyaddresses:+:smtp:m1@securepointdemo.local" 6 7 # Mitarbeiter2 8 admod -b "cn=Mitarbeiter2,cn=Users,dc=securepointdemo,dc=local" proxyaddresses:+:smtp:mitarbeiter2@securepointdemo.local 9 admod -b "cn=Mitarbeiter2,cn=Users,dc=securepointdemo,dc=local" proxyaddresses:+:smtp:m2@securepointdemo.local" 10 11 # Mitarbeiter3 12 admod -b "cn=Mitarbeiter3,cn=Users,dc=securepointdemo,dc=local" proxyaddresses:+:smtp:mitarbeiter3@securepointdemo.local 13 admod -b "cn=Mitarbeiter3,cn=Users,dc=securepointdemo,dc=local" proxyaddresses:+:smtp:m3@securepointdemo.local" 14 15

Dieses Script ist leicht erweiterbar und das Tool AdMod sorgt dafür, das auch bei erneuter Ausführung des Script, die E-Mail Adressen nicht mehrfach angelegt werden.

Eine kleine Anmerkung zum Syntax des Script: Das "+" hinter "proxyaddresses:" fügt eine E-Mail Adresse hinzu. Würden sie hier ein "-" eintragen, würde diese Adresse entfernt werden.

Diese Einträge können anschließend bei den entsprechenden Usern im Active Directory unter Attribute Editor -> ProxyAdresses eingesehen werden, wenn hier unter Ansicht die Erweiterten Features aktiviert wurden.

ActiveDirectory Anbindung

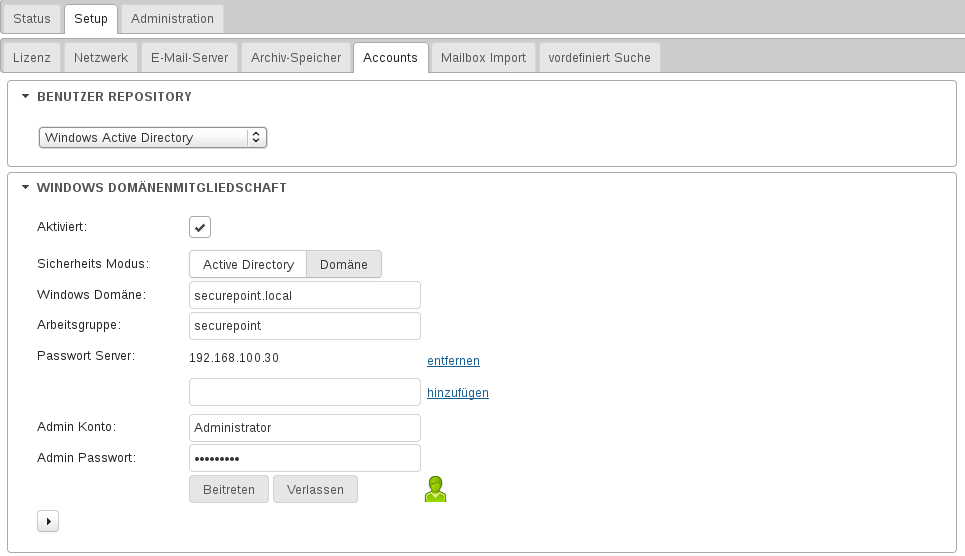

Zurück auf dem UMA wechseln sie unter „Setup" in den Bereich „Accounts" und wählen sie im Abschnitt „Benutzer Repository“ den Eintrag „Windows Active Directory“ aus.

Setzen sie im Abschnitt „Windows Domänenmitgliedschaft“ den Haken auf „Aktiviert"

und tragen sie die lokale Windows Domäne, die Arbeitsgruppe, die Domänen-Server-IP ein.

Geben Sie weiterhin den Namen des Administrator Kontos und das zugehörige Passwort an um die Appliance in die lokale Domäne einzubinden.

Nach dem Klick auf den Button ![]() zeigt ein grünes Symbol

zeigt ein grünes Symbol ![]() das erfolgreiche Anmelden des UMA an der Domäne.

das erfolgreiche Anmelden des UMA an der Domäne.

Auswahl einzelner Konten

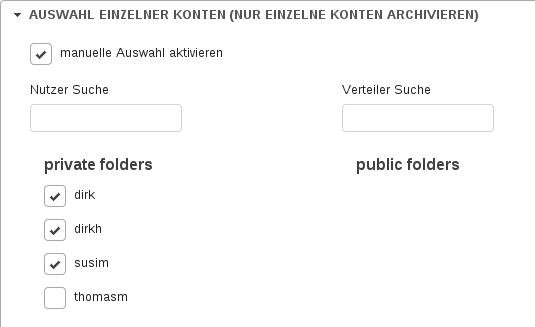

Achten sie bei Nutzung eines Authentifizierungs-Dienstes wie Active Directory darauf, welche E-Mail Konten wirklich archiviert werden müssen.

Im Abschnitt "Auswahl Einzelner Konten" haben sie hierzu die Möglichkeit durch aktivieren des Feldes "manuelle Auswahl aktivieren" die zu archivierenden Konten genau zu selektieren und damit sehr viel "Lizenzschonender" zu arbeiten.

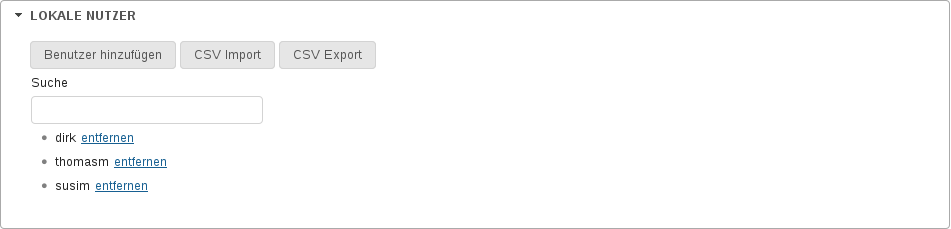

Lokale Nutzer-Liste

Sollten sie keinen Authentifizierungs-Server betreiben, können sie auch lokal eine Benutzerliste hinterlegen.

Hierzu haben sie entweder die Möglichkeit diese über den Button ![]() einzeln anzulegen oder über den Button

einzeln anzulegen oder über den Button ![]() eine Liste im CSV-Format zu importieren.

eine Liste im CSV-Format zu importieren.

Der Inhalt der .csv Datei muss folgendes Format haben:

userid,password,firstname,lastname,email,optionalemail

Um diese zu Importieren klicken sie auf ![]() und, nachdem sie eine entsprechende Datei ausgewählt haben, den Button

und, nachdem sie eine entsprechende Datei ausgewählt haben, den Button ![]()

Anschließend werden die Nutzer im Abschnitt "Lokale Nutzer" angezeigt.

Globales Archivregelwerk

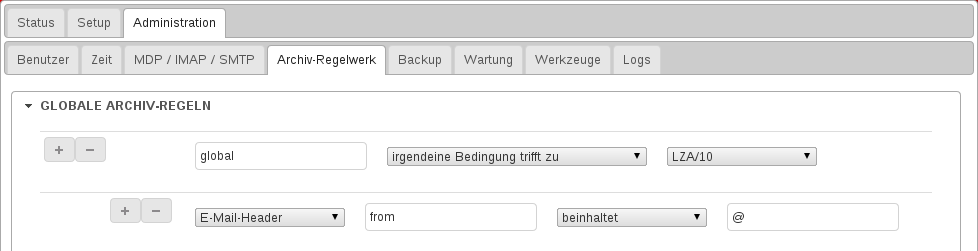

Um sicher zu gehen dass alle E-Mails archiviert werden ist es sinnvoll eine globale Archivregel zu erstellen.

Wechseln sie dazu unter Administration in den Bereich Archiv-Regelwerk. Geben sie in das erste Feld den Regel-Namen ein, wählen sie „irgendeine Bedingung trifft zu“ und das Langzeitarchiv für 10 Jahre „LZA/10„.

Als nächstes bestimmen sie in der Regel, dass jede Quelladresse im E-Mail Header die ein @ beinhaltet Archiviert werden soll:

E-Mail-Header > from > beinhaltet > @

Einrichtung eines Sammel-Postfachs und des HUB-Modus

Zwar ist es möglich, jedes David E-Mail Postfach einzeln zu archivieren, wir empfehlen jedoch auf dem David.fx Server ein Sammel-Postfach einzurichten. Damit haben sie folgende Vorteile:

- Es werden wirklich nur E-Mails auf das UMA übertragen

- Gute Steuerung und Filterung welche E-Mail-Benutzerkonten in dem UMA Archiviert werden

Einrichtung des UMA Sammel-Postfachs auf dem Tobit David.fx

Legen sie auf dem Tobit Server einen weiteren Benutzer an, den sie zum Beispiel "UMA" nennen.

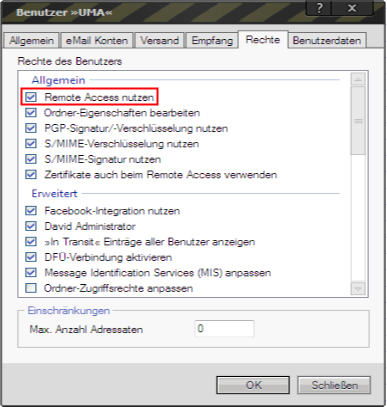

Achten sie darauf, dass im Bereich "Rechte" die Funktion "Remote Access nutzen" aktiviert ist.

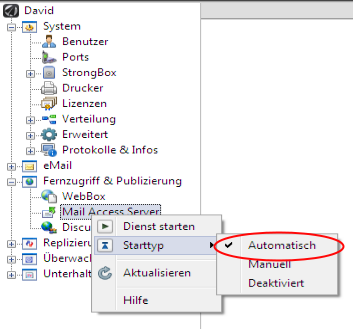

Wecheln sie bei dem Benutzer "UMA" auf Fernzugriff & Publizierung -> MailAccessServer -> Startyp und wählen dort die Option "Automatisch".

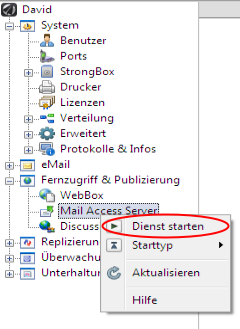

Klicken sie anschließend auf "Dienst starten".

Wenn das Gitternetz erscheint, ist der Server gestartet.

Diese Einstellung wird benötigt, damit die UMA mit den Standard E-Mail Protokollen auf den Tobit David zugreifen kann.

Als nächstes wechseln sie auf den Client und klicken auf den Button "Unverteilt".

Rechts unten im Navigatorfenster wählen sie den Benutzer "UMA", gehen auf Eigenschaften und wechseln in den Bereich "Zugang".

Tragen sie hier den Benutzernamen und das Passwort ein und achten sie darauf, dass die Option "Remote Access aktivieren" markiert ist.

|

Achtung! Die hier angelegten Zugangsdaten werden benötigt um die E-Mails von der UMA aus diesem Postfach abzuholen. |

Öffnen sie Anschließend auf den Posteingang des Benutzer "UMA" die Eigenschaften und aktivieren auch dort die Option "Remote Access aktivieren".

Die aktivierten Remote Access sind an den Händen an den Ordnern zu erkennen.

Damit die Eingehenden und Ausgehenden E-Mails der Benutzer auch in dem Eingangs-Ordner der UMA kopiert werden, müssen bei den Ein- und Ausgangsordnern der entsprechenden Benutzer Regeln hinterlegt werden.

Einstellungen des UMA

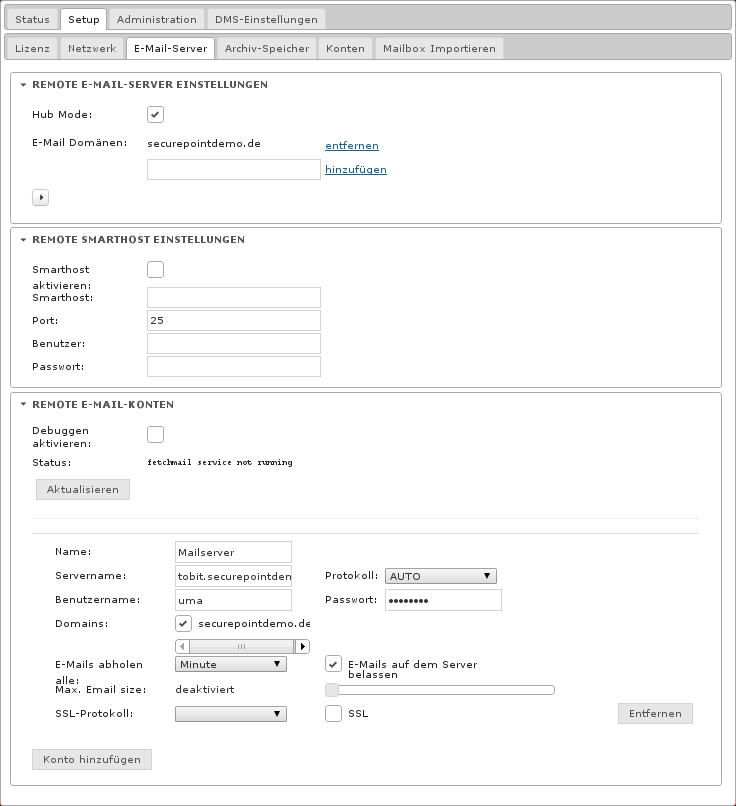

Unter „Setup“ im Bereich „E-Mail-Server“ aktivieren sie im Abschnitt „Remote E-Mailserver Einstellungen“ den Hub Mode und tragen die E-Mail Domäne ein.

Nach einem Klick auf „Konto Hinzufügen“ in dem Abschnitt „Remote E-Mail-Konten“ öffnet sich eine Maske in der nun Angaben zum Mailserver erfolgen müssen.

Zu den Angaben der Mail-Server, Login des HUB-Kontos sowie das zu verwendende Protokoll (Automatische Auswahl, POP oder IMAP) müssen auch die Haken bei der zuvor angelegten Domain gesetzt werden.

Mit dieser Einstellung wird festgelegt welche Mails aus dem Konto des E-Mailservers abgeholt werden sollen.

Weiterhin können sie festlegen, wie häufig der Abruf der Mails erfolgen soll und wie groß die E-Mail Maximal sein darf.

Nach dem Speichern der Einstellungen wird unter „Status“ der interne Mailserver angezeigt.

Einrichtung des Backup

Sie können das gesamte System entweder auf einem Netzwerkspeicher oder auf ein externes Speichermedium sichern.

Externe Speichermedien werden über einen USB Anschluss an die Appliance angeschlossen.

Es werden externe Festplatten und Flash Speichermedien unterstützt.

Backup Device

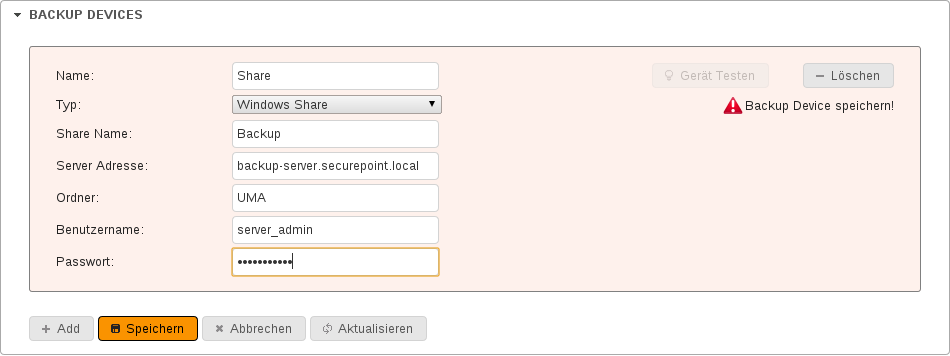

Zunächst definieren sie im Abschnitt „Backup Devices“ das oder die Geräte auf denen die Backups gesichert werden sollen.

Tragen sie einen Namen für das Gerät ein und wählen sie den Typ Ihres Netzwerkspeichers aus. Zur Verfügung stehen:

- Windows-Share

- FTP

- SSH

- iSCSI

- USB

In Abhängigkeit des gewählten Typs ändern sich die Eingabefelder der Maske.

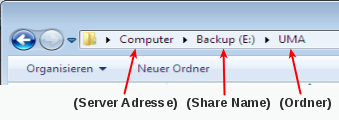

Sehr häufig wird Windows Share verwendet. Achten Sie dabei darauf den korrekten Share Name einzutragen. Dieses soll die nebenstehende Abbildung verdeutlichen.

Sollten Sie keinen Ordner auf dem Laufwerk eingerichtet haben, tragen sie im Eingabefeld Ordner folgendes ein:

![]()

Wichtig ist weiterhin die Eingabe des Benutzernamens und Passwort des Backup Server.

Nachdem alle benötigten Daten eingetragen sind klicken sie auf ![]() , und zum Testen der Speicherverbindung auf

, und zum Testen der Speicherverbindung auf ![]()

Wenn alles funktioniert, legen mit ![]() einen weiteren Backup-Speicher an oder wechseln in den Abschnitt „Backup Jobs“.

einen weiteren Backup-Speicher an oder wechseln in den Abschnitt „Backup Jobs“.

iSCSI

Sehr interessant ist die Kombination von iSCSI mit dem Sicherungsformat Time Machine.

Bei Time Machine‘‘ handelt es sich um inkrementelle Backups, welche weniger Speicherplatz benötigen.

Wählen sie als Typ einfach „iSCSI“ aus, tragen sie die Server Adresse ein und klicken sie auf ![]()

Nach erfolgreicher Registrierung wir ihnen die UUID des Laufwerkes und das aktuelle Speicher-Ziel angezeigt.

Um ein anderes Ziel auszuwählen, wählen sie aus der Drop Down Liste unter „iSCSI Ziel“ ein Ziel aus und klicken auf ![]()

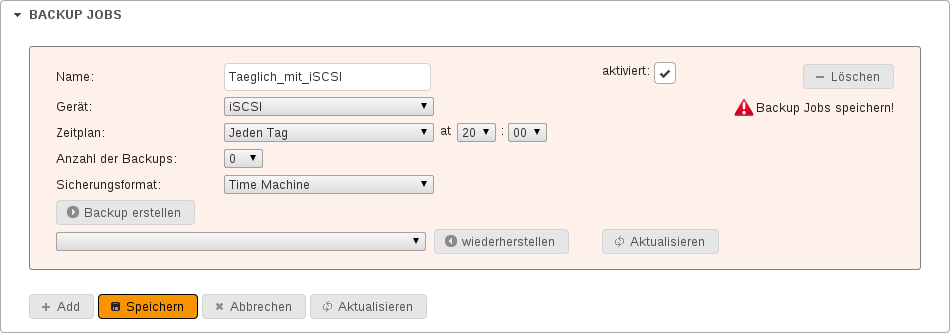

Backup Job

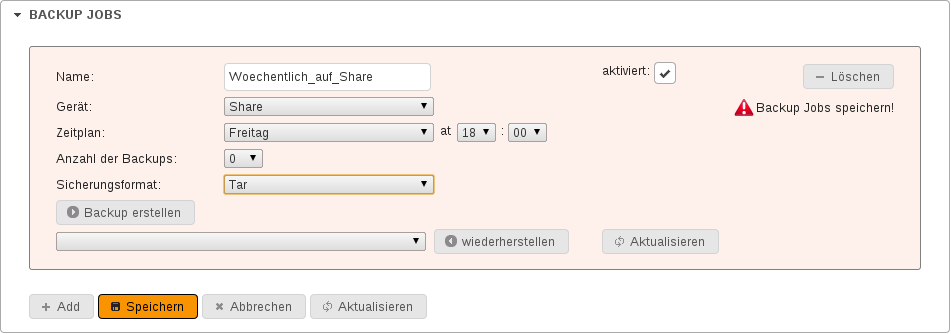

Im Abschnitt „Backup Jobs“ werden regelmäßige Sicherungsläufe erstellt, die automatisch ausgeführt werden.

Auch hier tragen Sie zuerst den Namen des Jobs ein und wählen dann eines der von Ihnen angelegten Speicher aus.

Anschließend definieren sie den Zeitplan dieses Jobs und die Anzahl der Backups.

Die Anzahl der Backups legt fest wie viele Backups vorgehalten werden.

Wenn Sie Null wählen, Anzahl der vorgehaltenen Backups unbegrenzt.

Als Sicherungsformat steht ihnen bei Windows Share nur „tar“ zur Verfügung.

Backup Job mit Time Machine

Achten Sie darauf, dass das Sicherungsformat Time-Machine aufgrund der verwendeten Hardlinks nur in Verbindung mit iSCSI und USB einsetzbar ist.

Manuelles Backup erstellen

Neben den automatisierten Backups, gibt es natürlich auch die Möglichkeit ein Backup "per Knopfdruck" zu erstellen.

Dazu wechseln sie einfach in den entsprechenden Backup Job und klicken auf ![]()

Backup wiederherstellen

Das wiederherstellen eines Backup ist ausschließlich mit der Konfiguration möglich, die während des Backup-Laufes aktiv war, da das Backup von der Konfigurations-ID abhängig ist.

Konfiguration Exportieren

Wechseln sie unter Administration in den Bereich Wartung und klicken sie im Abschnitt "Konfiguration Import/Export" auf ![]() .

.

Dieser wechselt daraufhin auf ![]() und nach einem wiederholten klick auf diesen Button, öffnet sich das Browser Downloadfenster und sie können die Datei auf ihrem PC abspeichern.

und nach einem wiederholten klick auf diesen Button, öffnet sich das Browser Downloadfenster und sie können die Datei auf ihrem PC abspeichern.

Wiederherstellen eines Backup

Da die Backup Jobs verschiedene Formate und /oder verschiedene Speicherorte haben, ist die Wiederherstellungsfunktion bei den einzelnen Jobs eingefügt.

Zur Wiederherstellung der Daten aus einem Backup wählen Sie aus der Dropdownmenü ein Backup aus.

Die Bezeichnung der Backups setzt sich wie folgt zusammen:

uma-backup-JJJJ-MM-TTTSS-MM-ssZ+ZZV.tar.gz

JJJJ Jahr vierstellig

MM Monat zweistellig

TT Tag zweistellig

Das hierauf folgende T steht für Tag.

SS Stunde zweistellig

MM Minute zweistellig

ss Sekunden zweistellig

Das hierauf folgende Z steht für Zeit.

ZZV Zeitzonenverschiebung vierstellig

Das Vorzeichen (+/-) zeigt an, ob die angezeigten Stunden zur Koordinierten Weltzeit (UTC) addiert werden oder von dieser subtrahiert werden.

Die Schaltfläche ![]() aktualisiert die Auflistung der Backups und mit einem klick auf

aktualisiert die Auflistung der Backups und mit einem klick auf ![]() wird die Wiederherstellung gestartet.

wird die Wiederherstellung gestartet.

Wartung

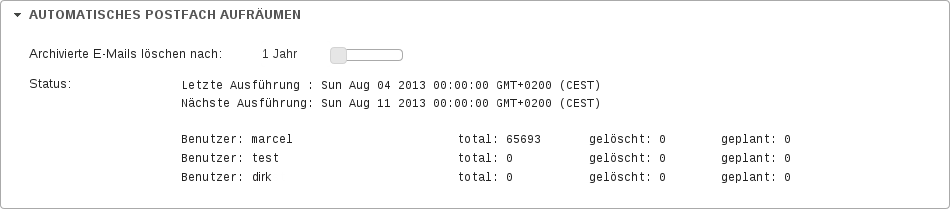

Automatisches Postfach Aufräumen

Im Bereich Wartung finden sie ebenfalls die Möglichkeit einzustellen, wann die Mails aus den Inboxen der Benutzerkonten gelöscht werden sollen.

Alle bis dahin nicht in die Langzeitarchive kopierte E-Mails die sich auf dem UMA befinden, werden ebenfalls gelöscht.

Unter Status wird das Datum der Letzten und der Nächsten Ausführung angezeigt, sowie die Mailboxen die bereinigt wurden.

Langzeitarchiv und nicht Archivierte E-Mails

Im Abschnitt Langzeitarchiv der Wartung wir ein Status ausgegeben, dass demnächst eine Löschung von E-Mails aus den Langzeitarchiven bevor steht und wie viele E-Mails davon betroffen sind.

Es werden nur die E-Mails gelöscht, die eine gewisse Vorhaltezeit überschritten haben.

Ist die Langzeitarchivierung überschritten, werden die E-Mails noch vorgehalten, bevor sie endgültig gelöscht werden. Die Vorhaltezeit kann über einen dann eingeblendeten Schieberegler von 180 bis 365 Tagen gewählt werden.

Im Abschnitt "Aufgrund von Fehlern nicht archivierte E-Mails" können sie bei E-Mails die als fehlerhaft markiert sind, die Signaturen und Dateianhänge prüfen lassen und die Archivierung mit einem klick auf den Button ![]() wiederholen.

wiederholen.

Firmware Version

Um zu sehen welche UMA Firmware gerade aktiv ist, schauen sie unter Wartung einfach in den Abschnitt "Firmware Version". Hier wird ihnen die aktive und gegebenenfalls die vorher installierte Version als "Verfügbare Version" angezeigt.

Um zu überprüfen, ob einen neue Version des UMA vorhanden ist, klicken sie einfach auf ![]()

Weiterhin ist es möglich, nach einem Firmware-Update wieder auf die vorher auf dieses Maschine installierte Version zu wechseln. Diese Version wir ihnen als "Verfügbare Version" angezeigt und mit einen klick auf ![]() wieder aktiviert.

wieder aktiviert.

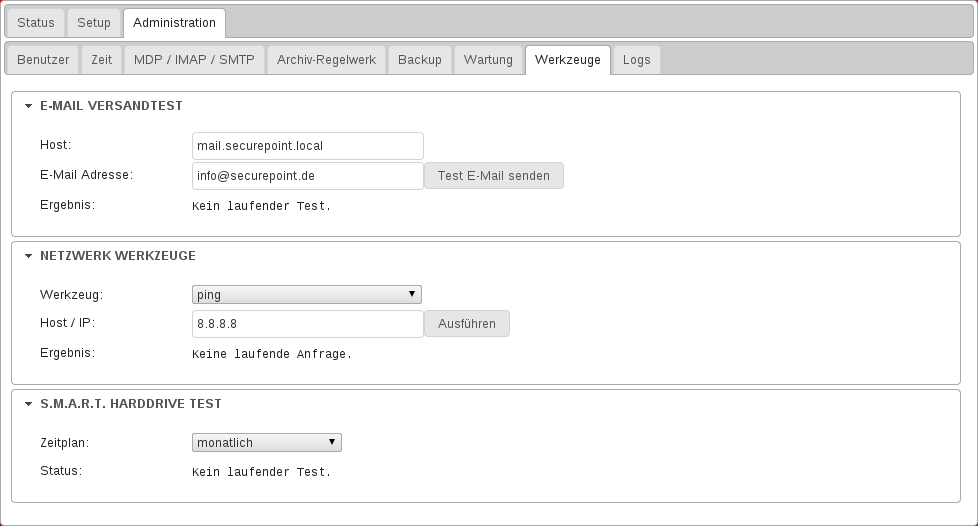

Und wenn es mal klemmt ...

Natürlich bietet das UMA im Bereich Werkzeuge auch einen kleinen "Werkzeugkasten", um zu Überprüfen ob E-Mails Versendet werden, das Netzwerk erreichbar ist oder die Festplatten zu testen.

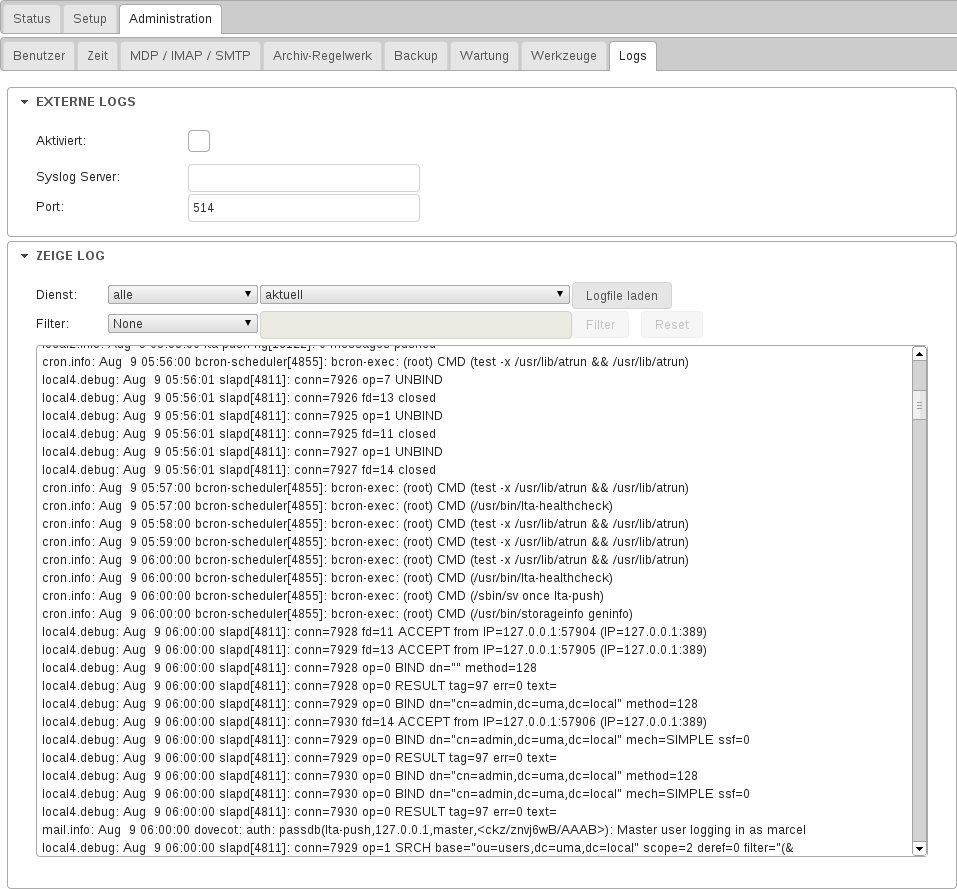

Weiterhin bringt ein Blick in die Log-Dateien häufig den Ansatz, an welcher Stelle zu suchen ist, wenn nicht alles so läuft, wie gewünscht.

Weitere Informationen und Hilfe zum UMA und anderen Produkten der Securepoint GmbH finden sie unter http://wiki.securepoint.de