Phishing-Vorlagen bearbeiten, organisieren und eigene Templates erstellen

Neu bei Securepoint: 12.2025

notempty

Dieser Artikel bezieht sich auf eine Beta-Version

-

Auf dieser Seite kann man

- nach speziellen Phishing-Vorlagen suchen

- Phishing-Vorlagen verwalten und in Gruppen organisieren

- Phishing-Vorlagen duplizieren und individuell anpassen sowie

- eigene Phishing-Vorlagen anlegen

Ansicht der Phishing-Vorlagen | |||

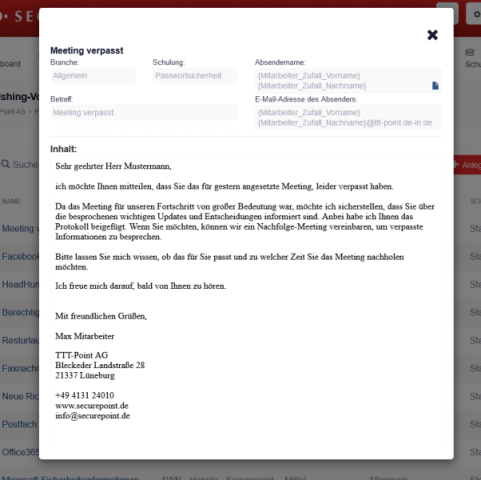

| Beschriftung | Wert | Beschreibung |  Phishing-Vorlagen Vorschau

|

|---|---|---|---|

| NAME | Meeting verpasst | Mit einem Klick auf eine der Phishing-Vorlagen - hier: Meeting verpasst - öffnet sich ein Fenster mit einer Vorschau auf die jeweilige Phishing-Vorlage | |

Nach Phishing-Vorlagen suchen | |||

Mit einem Klick öffnet man eine Phishing-Vorlage in einem neuen Dialog. Dient zur

der jeweiligen Phishing-Mail |

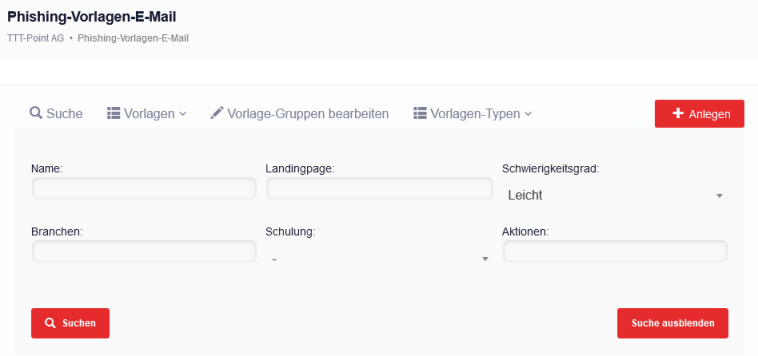

Alle Suchparameter für Phishing-Vorlagen

| ||

| Name: | KFZ-Wartung fällig | Phishing-Vorlagen nach ihrem jeweiligen Namen suchen wie beispielsweise KFZ-Wartung fällig | |

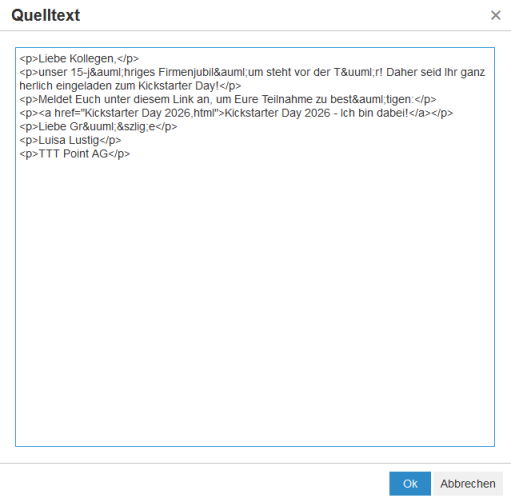

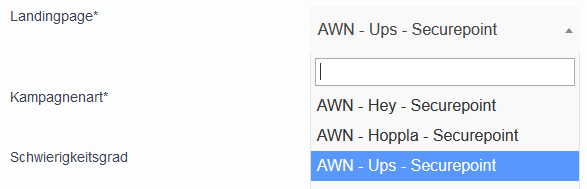

| Landingpage: | AWN - Ups - Securepoint | Auswahl der gewünschten Landingpage | |

| Schwierigkeitsgrad | Leicht / Mittel / Schwer | Vor-Auswahl der Phishing-Vorlagen nach ihrem jeweiligen Schwierigkeitsgrad | |

| Branchen | Versicherung | Suche nach Phishing-Vorlagen für spezielle Branchen wie z. B. IT, Versicherung oder Automotive | |

| Schulung: | - Künstliche Intelligenz Einführung IT Sicherheit Phishing und Social Engineering Passwortsicherheit u.v.m. |

Standardmäßig wird nach keiner Schulungsmaßnahme direkt gesucht. Man kann über das Dropdown-Menü aber spezielle Schulungsmaßnahmen wie Compliance und Einführung IT Sicherheit auswählen | |

| Startet die Suche anhand der definierten Suchkriterien | |||

| Nach Klick auf | |||

| Setzt alle Suchparameter wieder auf den Ursprungsstand zurück | |||

| Ein Klick auf die Schaltfläche blendet alle Suchparameter wieder aus | |||

| Phishing-Kampagne anlegen. Dabei öffnet sich ein neuer Dialog | |||

Vorlagen- und Gruppen Management | |||

Nach Vorlagen filtern | |||

| Vorlagen | Per Klick auf den Link werden alle Phishing-Vorlagen angezeigt |  Phishing-Vorlagen filtern

| |

| Vorlagen | Es werden alle Phishing-Vorlagen angezeigt, die man selbst angelegt hat. Diese können selbsterstellten Gruppen zugewiesen sein oder keinen speziellen Gruppen zugewiesen sein | ||

| Vorlagen | Anzeige von herkömmlichen Phishing-Vorlagen, die systemseitig vorhanden sind | ||

| Vorlagen | Vorlage wird zur Ermittlung des Status Quo eingesetzt | ||

Gruppen Management | |||

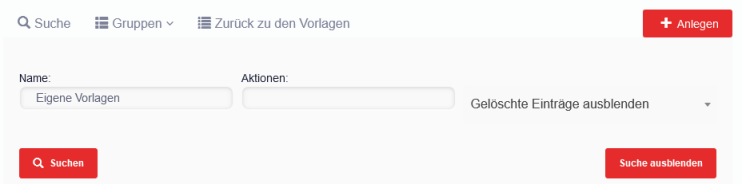

Nach Gruppen suchen | |||

Mit einem Klick öffnet man eine Phishing-Vorlage in einem neuen Dialog. Dient zur

der jeweiligen Phishing-Mail | |||

| Nach Klick auf | |||

| Name: | Eigene Vorlagen | Suche nach einem Gruppen-Namen, hier: Eigene Vorlagen |  Phishing-Vorlagen Gruppen Suchparameter

|

| Aktionen: | Gelöschte Einträge anzeigen | Bei der Suche gelöschte Gruppen mit anzeigen | |

| Gelöschte Einträge ausblenden | Bei der Suche gelöschte Gruppen ignorieren | ||

| Startet die Suche anhand der definierten Suchkriterien | |||

| Ein Klick auf die Schaltfläche blendet alle Suchparameter wieder aus | |||

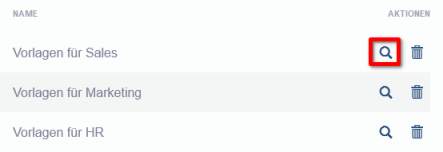

Gruppen bearbeiten | |||

| Eine vorhandene Landingpage modifizieren. Ein neuer Dialog öffnet sich |  Gruppen bearbeiten

| ||

| Nach Klick auf | |||

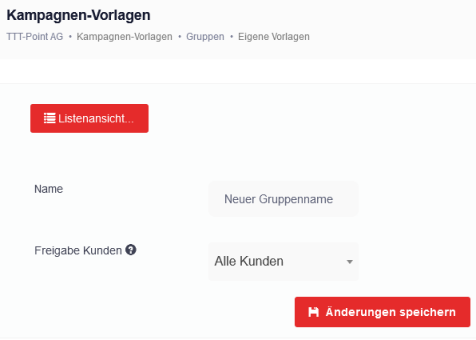

| Führt zurück in die Übersicht über alle vorhandenen Phishing-Vorlagen |  Eine Gruppe modifizieren

| ||

| Name: | Neuer Gruppenname | Vergabe eines neuen Gruppennamens | |

| Freigabe Kunden | Alle Kunden | Mit dieser Option ist diese Gruppe für alle Kunden verfügbar | |

| Nur für TTT-POINT AG | Freigabe nur für den aktuellen Kunden, hier: TTT-Point AG | ||

| Modifikationen an der jeweiligen Gruppe speichern | |||

Gruppe löschen | |||

| | Eine Gruppe löschen. Beim Klick öffnet sich ein Popup. Bestätigung des Löschvorgangs mit | ||

Gruppen anlegen | |||

| Anlegen einer neuen Gruppe für Phishing-Mails. Es öffnet sich ein neuer Dialog | |||

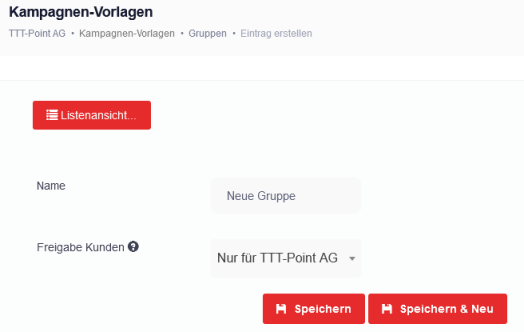

| Führt zurück in die Übersicht über alle vorhandenen Phishing-Vorlagen |  Eine Gruppe erstellen

| ||

| Name: | Neue Gruppe | Vergabe eines Gruppennamens | |

| Freigabe Kunden | Alle Kunden | Mit dieser Option ist diese Gruppe für alle Kunden verfügbar | |

| Nur für TTT-POINT AG | Freigabe nur für den aktuellen Kunden, hier: TTT-Point AG | ||

| Speichert die neue Gruppe | |||

| Gruppe speichern und eine weitere anlegen | |||

Nach Gruppen filtern Gruppen | |||

| Gruppen | Filtert nach allen Gruppen | ||

| Gruppen | Filtert nach eigenen Gruppen | ||

| Gruppen | Filtert nach Vorlagen | ||

Zurück zu den Vorlagen | |||

Per Klick kommt man zurück in die Übersicht über die Phishing-Vorlagen

| |||

Filterung nach Vorlagen-Typen | |||

Per Klick werden nur spezielle MS-Teams-Vorlagen angezeigt

| |||

Anzeige von SMS-Phishing-Vorlagen

| |||

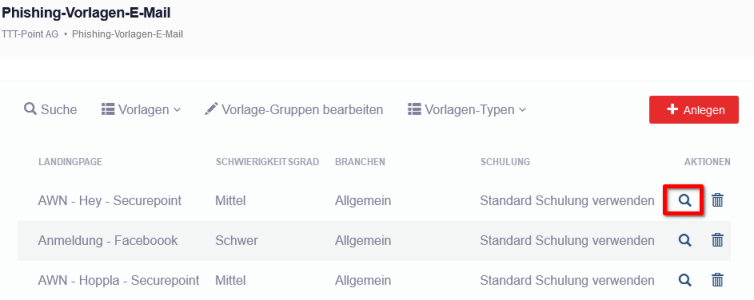

Phishing-Vorlagen duplizieren und anpassen

| |||

Mit einem Klick öffnet man eine Phishing-Vorlage in einem neuen Dialog. Dient zur

der jeweiligen Phishing-Mail |

Phishing-Vorlagen modifizieren

| ||

| | Löscht die jeweilige Phishing-Vorlage. Beim Klick öffnet sich ein neues Fenster. Zur Bestätigung Klick auf | ||

Phishing-Vorlage konfigurieren | |||

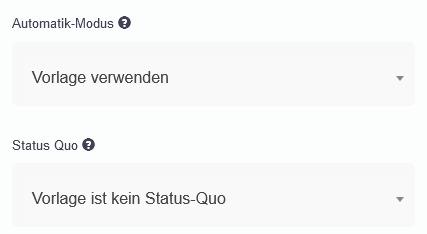

Bei einer Phishing-Vorlage kann man den

Alle weiteren Felder können nicht direkt verändert werden. Zur Rekonfiguration bearbeitet man die Phishing-Vorlage. | |||

Alle Änderungen werden in der Kopie gespeichert. Das Original wird bleibt unverändert. | |||

| Beschriftung | Wert | Beschreibung |  Phishing-Vorlage konfigurieren

|

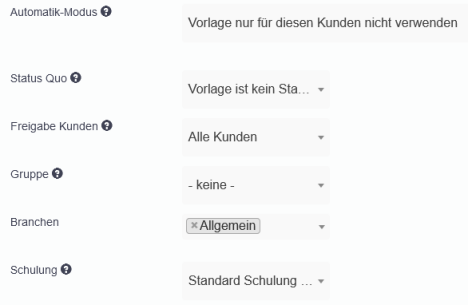

| Automatik-Modus | Vorlage verwenden | Diese Vorlage wird für alle Phishing-Kampagnen verwendet | |

| Vorlage für alle Kunden nicht verwenden | Schließt die Vorlage für alle Kunden in Automatik-Kampagnen aus | ||

| Vorlage nur für diesen Kunden nicht verwenden | Vorlage wird nur diesen speziellen Kunden nicht verwendet | ||

| Status Quo | Vorlage ist kein Status-Quo | Vorlage wird zur Ermittlung des Status Quo eingesetzt | |

| Vorlage ist Status-Quo | Vorlage wird zur Ermittlung des Status Quo eingesetzt | ||

Vorlage bearbeiten | |||

|

Bei einem Klick öffnet sich ein neuer Dialog. Eine Kopie der Vorlage erstellen mit einem Klick auf . Alternativ Klick auf |

Die Phishing-Vorlage wurde erfolgreich kopiert.  Phishing-Vorlage bearbeiten und Kopie erstellen

| ||

| Die Phishing-Vorlage wurde zur Bearbeitung erfolgreich kopiert. Bestätigung mit | |||

Vorschau | |||

| Per Klick auf die Schaltfläche öffnet sich ein Fenster mit einer E-Mail-Vorschau | |||

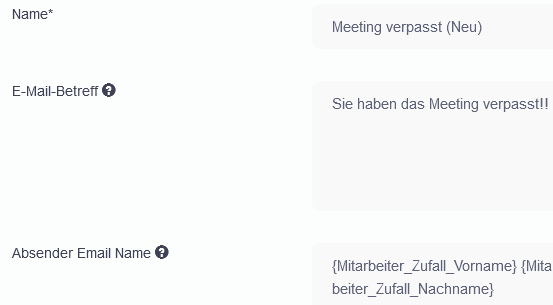

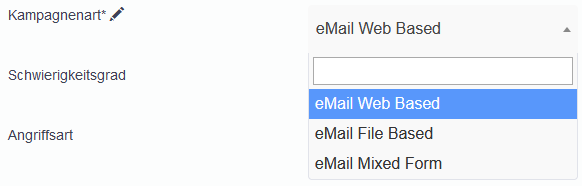

| Name: | Meeting verpasst (Neu) | Anpassung des Namens der Phishing-E-Mail möglich |  Modifikation des Phishing-Vorlagen-Duplikats

|

| E-Mail-Betreff | Sie haben das Meeting verpasst!! | Die Betreffzeile der Phishing-Mail kann angepasst werden | |

| Absender Email Name | {Mitarbeiter_Zufall_Vorname} {Mitarbeiter_Zufall_Nachname} | In diesem Beispiel wird der Name des Geschäftsführers über den entsprechenden Platzhalter als Absender eingefügt. Es können auch andere Platzhalter eingesetzt werden wie auch Klarnamen | |

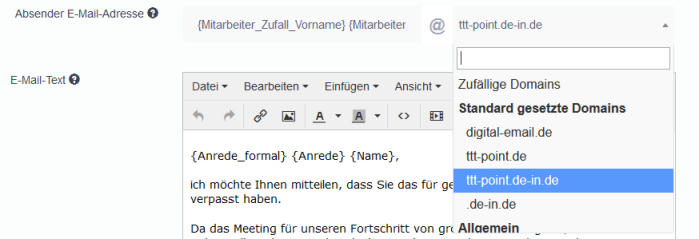

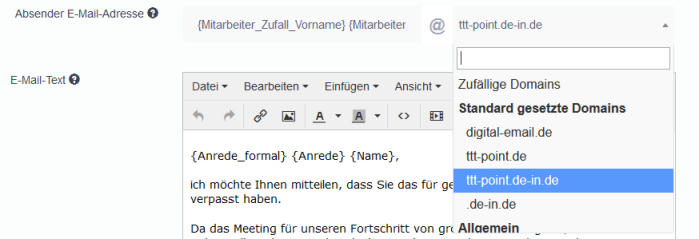

| Absender E-Mail-Adresse | {Mitarbeiter_Zufall_Vorname} {Mitarbeiter_Zufall_Nachname} @ ttt-point.de-in.de | Festlegung der Absender E-Mail-Adresse. Der Lokalteil der E-Mail-Adresse kann gefüllt werden mit

Zudem stehen verschiedene vordefinierte Absender-Domains zur Auswahl. |

Individuelle Auswahl der Absender Domain möglich

|

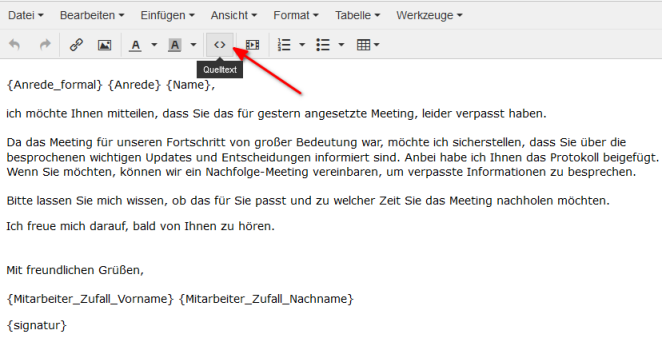

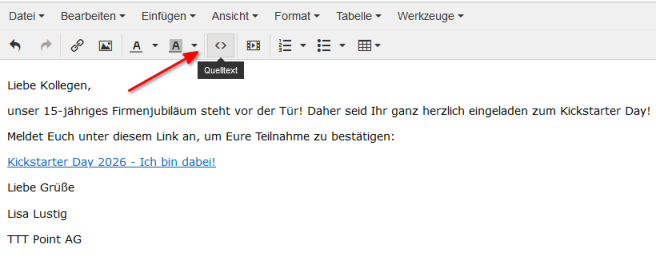

| E-Mail-Text | Textuelle Anpassung der Phishing-Mail. Hierzu steht ein Editor mit Schaltflächen zur Formatierung, Einbettung von Medien, Links usw. zur Verfügung |

E-Mail-Text bearbeiten

| |

| Text in Verbindung mit HTML-Elementen einfügen Hier können die folgenden Platzhalter verwendet werden: {Vorname}, {Name}, {Email}, {Handy}, {Link}, {QRcode}, {Anrede}, {Anrede_formal} Diese werden in der Nachricht durch die Daten für den entsprechenden Empfängers ersetzt. Mit dem Platzhalter {Signatur} wird automatisch die Signatur geladen, die in Stammdaten - Kunden hinterlegt ist. Zudem können folgende Datum-Platzhalter verwendet werden:

|

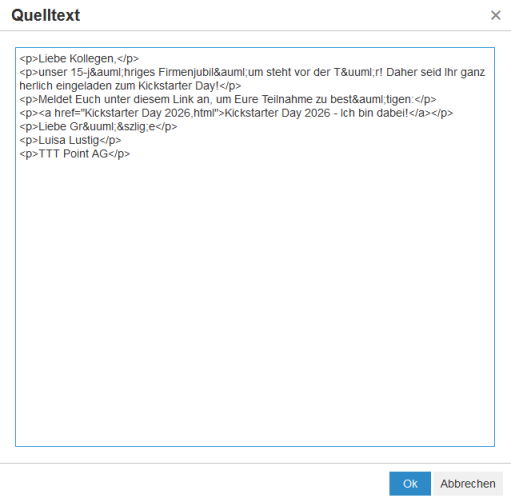

Phishing-Vorlagen können im Quelltext Editor direkt angepasst werden

| ||

| Kein Editor | Standardmäßig wird der Editor angezeigt. Er kann bei Bedarf auch ausgeblendet werden Kein Editor | ||

| Landingpage | AWN - Hey - Securepoint | Auswahl der gewünschten Landingpage |  Landingpage bestimmen

|

| ↳ Bearbeiten | Eine vorhandene Landingpage modifizieren. Ein neuer Dialog öffnet sich | ||

| Hinzufügen | Eine neue Landingpage anlegen in einem neuen Dialog | ||

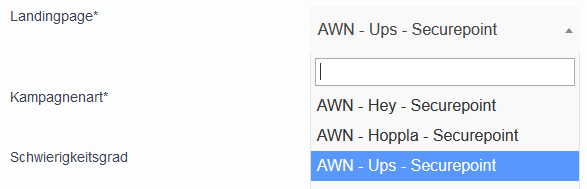

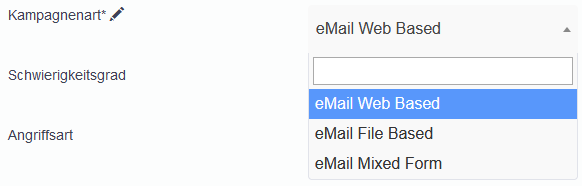

| Kampagnenart | eMail Based | Die Phishing-E-Mail enthält einen Link, der auf eine "gefälschte" Website verweist (z. B. eine nachgebaute Login-Seite) |  Auswahl des Kampagnen-Typs

|

| File Based | Die simulierte Phishing-E-Mail enthält einen Anhang (z. B. ein Word-Dokument, PDF oder eine ausführbare Datei), der im Ernstfall schädliche Folgen hätte | ||

| Mixed Form | Eine Kombination aus eMail Based und File Based. Die simulierte Phishing-E-Mail enthält sowohl einen Link zu einer "gefälschten" Website als auch einen "schädlichen" Anhang. | ||

| Schwierigkeitsgrad | Leicht / Mittel / Schwer | Festlegung des Schwierigkeitsgrads der Phishing-Mail | |

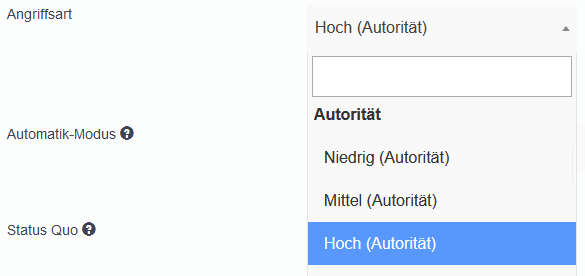

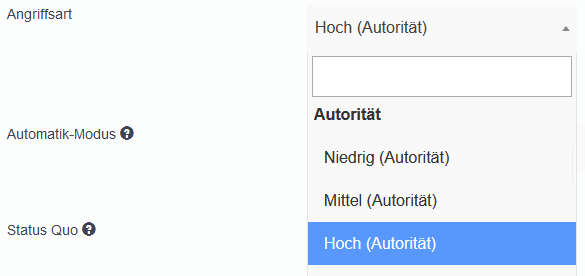

| Angriffsart | Autorität Mittel (Autorität) |

Bei der Angriffsart wählt man die Emotion aus, die beim Empfänger der Phishing-Mail angesprochen werden soll (z. B. Druck/Angst oder Neugier) und wie intensiv diese Emotion ausgelöst werden soll, hier: Mittel (Autorität). Damit kann man die Erfolgswahrscheinlichkeit einer simulierten Phishing-Mail signifikant beeinflussen.

|

Auswahl der Angriffsart und ihrer Intensität

|

| Phishing Zugangsdaten | Die Vorlage wird im Automatik-Modus nur verwendet, wenn die Kampagne explizit auch Vorlagen mit Phishing nach Zugangsdaten berücksichtigen soll. Andernfalls deaktiviert man diese Einstellung Phishing Zugangsdaten | ||

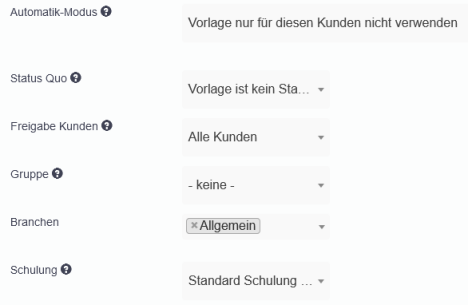

| Automatik-Modus | Vorlage verwenden | Die Vorlage wird für alle Kunden in einer Automatik-Kampagne verwendet |  Weitere Einstellungen

|

| Vorlage für alle Kunden nicht verwenden | Schließt die Vorlage für alle Kunden in Automatik-Kampagnen aus | ||

| Vorlage nur für diesen Kunden nicht verwenden | Vorlage wird nur diesen speziellen Kunden nicht verwendet | ||

| Status-Quo | Vorlage ist kein Status-Quo | Vorlage wird nicht zur Status-Quo-Ermittlung verwendet | |

| Vorlage ist Status-Quo | Vorlage wird zur Ermittlung des Status-Quo genutzt | ||

| Freigabe Kunden | Alle Kunden | Verwendung der Vorlage für alle Kunden | |

| Nur für TTT-POINT AG | Freigabe nur für den aktuellen Kunden, hier: TTT-Point AG | ||

| Gruppe | - keine - | Standard-Einstellung: Die Phishing-Vorlage gehört keiner speziellen Vorlagen-Gruppe an | |

| Vorlagen für Marketing | Die Phishing-Vorlage einer speziellen Vorlagen-Gruppe zuweisen, wie z. B. Vorlagen für Marketing | ||

| Branchen | Allgemein IT | Selektion der Branchen, der die jeweilige Vorlage zugewiesen werden soll | |

| Schulung: | Standard Schulung verwenden | Wenn der Empfänger auf den vermeintlichen Phishing-Versuch hereinfällt, dann wird er zur Standard-Schulung eingeladen | |

| Keine Schulungseinladung versenden | Der Empfänger wird nicht zur Phishing-Schulung eingeladen, obwohl er zum Phishing Opfer geworden wäre in der Realität | ||

| Einführung IT Sicherheit | Das vermeintliche Phishing-Opfer wird zu einer individuellen Schulung eingeladen, hier: Einführung IT Sicherheit | ||

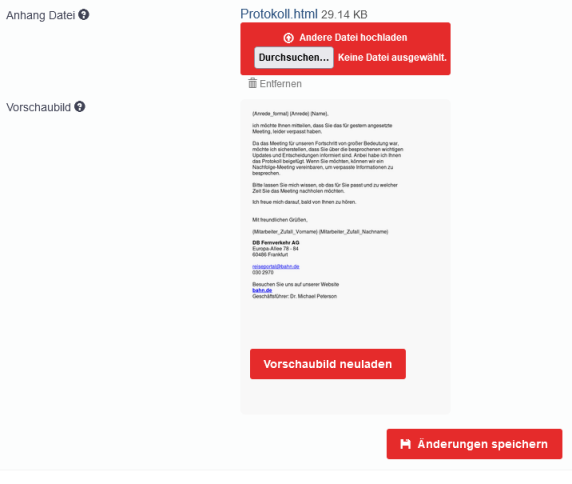

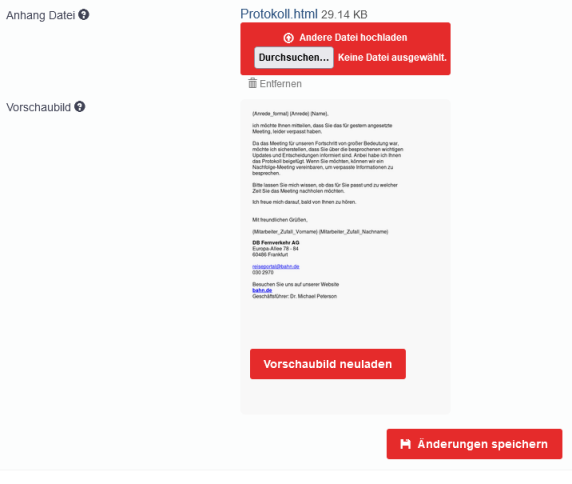

| Anhang | HTML | Die E-Mail hat einen Anhang im HTML-Format | |

| Kein Anhang | Die E-Mail hat keinen Anhang | ||

| Anhang Datei | Protokoll.html | In diesem Beispiel heißt der aktuelle Anhang Protokoll.html |  Der Anhang einer Phishing-Vorlage

|

| Mit einem Klick auf die Durchsuchen-Schalftläche kann man einen eigenen HTML-Anhang hochladen | |||

| Entfernen | Per Klick auf die Entfernen-Schalftläche entfernt man einen HTML-Anhang | ||

| Vorschaubild | Nach dem Upload einer eigenen HTML-Datei klickt man auf diese Schaltfläche, um ein Voschaubild davon zu laden | ||

| Modifikationen an der Phishing-Vorlage speichern | |||

Vorlage duplizieren | |||

| Die bearbeitete Vorlage kann erneut dupliziert werden. So kann man z. B. eine weitere Kopie erstellen, bei der die Einstellungen bis auf marginale Anpassungen identisch sein sollen. Das kann viel Zeit und Aufwand einsparen | |||

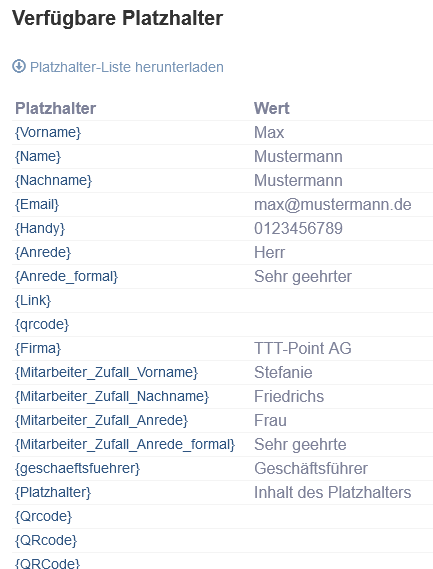

Platzhalter anzeigen | |||

| Bei einem Klick auf den Link wird eine Liste der aktuell verfügbaren Platzhalter angezeigt |  Anzeige aller vorhandenen Platzhalter

| ||

| Per Klick auf die Schaltfläche kann man die Platzhalter-Liste herunterladen | |||

| Listenansicht | |||

| Führt zurück in die Übersicht über alle vorhandenen Phishing-Vorlagen | |||

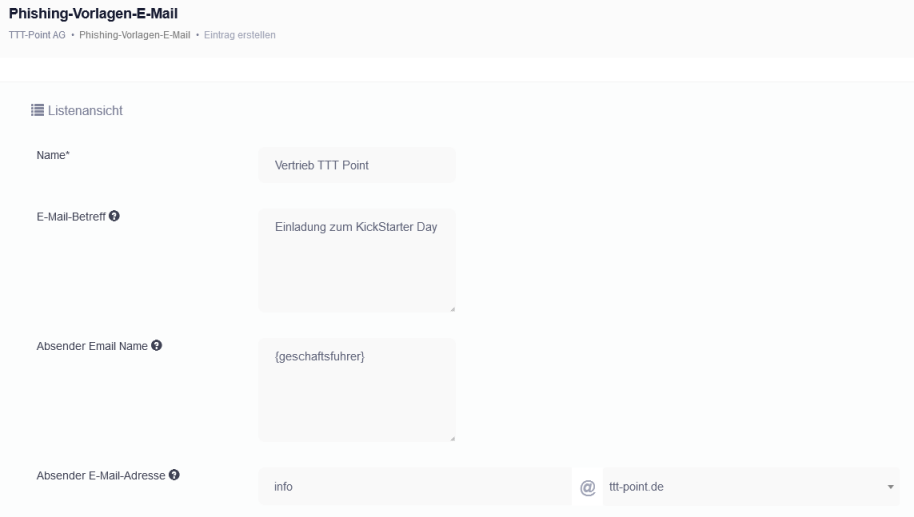

Eigene Phishing-Vorlagen anlegen

| |||

| Phishing-Kampagne anlegen. Dabei öffnet sich ein neuer Dialog | |||

| Name: | Vertrieb TTT Point | Vergabe eines beliebigen Namens für die Phishing-Vorlage |  Erstellung einer eigenen Phishing-Vorlage

|

| E-Mail-Betreff | Einladung zum KickStarter Day | Vergabe eines eigenen E-Mail-Betreffs | |

| Absender Email Name | {geschaftsfuhrer} | In diesem Beispiel wird der Name des Geschäftsführers über den entsprechenden Platzhalter als Absender eingefügt. Es können auch andere Platzhalter eingesetzt werden wie auch Klarnamen | |

| Absender E-Mail-Adresse | info @ ttt-point.de | Festlegung der Absender E-Mail-Adresse. Der Lokalteil der E-Mail-Adresse kann gefüllt werden mit

Zudem stehen verschiedene vordefinierte Absender-Domains zur Auswahl. |

Individuelle Auswahl der Absender Domain möglich

|

| E-Mail-Text | Der Text der Phishing-Mail kann im Editor nach Wunsch formuliert werden |

E-Mail Text erstellen

| |

| Text in Verbindung mit HTML-Elementen einfügen Hier können die folgenden Platzhalter verwendet werden: {Vorname}, {Name}, {Email}, {Handy}, {Link}, {QRcode}, {Anrede}, {Anrede_formal} Diese werden in der Nachricht durch die Daten für den entsprechenden Empfängers ersetzt. Mit dem Platzhalter {Signatur} wird automatisch die Signatur geladen, die in Stammdaten - Kunden hinterlegt ist. Zudem können folgende Datum-Platzhalter verwendet werden:

|

Phishing-Vorlagen können im Quelltext Editor direkt angepasst werden

| ||

| Kein Editor | Standardmäßig wird der Editor angezeigt. Er kann bei Bedarf auch ausgeblendet werden Kein Editor | ||

| Landingpage | AWN - Hey - Securepoint | Auswahl der gewünschten Landingpage |  Landingpage bestimmen

|

| ↳ Bearbeiten | Eine vorhandene Landingpage modifizieren. Ein neuer Dialog öffnet sich | ||

| Hinzufügen | Eine neue Landingpage anlegen in einem neuen Dialog | ||

| Kampagnenart | eMail Based | Die Phishing-E-Mail enthält einen Link, der auf eine "gefälschte" Website verweist (z. B. eine nachgebaute Login-Seite) |  Auswahl des Kampagnen-Typs

|

| File Based | Die simulierte Phishing-E-Mail enthält einen Anhang (z. B. ein Word-Dokument, PDF oder eine ausführbare Datei), der im Ernstfall schädliche Folgen hätte | ||

| Mixed Form | Eine Kombination aus eMail Based und File Based. Die simulierte Phishing-E-Mail enthält sowohl einen Link zu einer "gefälschten" Website als auch einen "schädlichen" Anhang. | ||

| Schwierigkeitsgrad | Leicht / Mittel / Schwer | Festlegung des Schwierigkeitsgrads der Phishing-Mail | |

| Angriffsart | Autorität Mittel (Autorität) |

Bei der Angriffsart wählt man die Emotion aus, die beim Empfänger der Phishing-Mail angesprochen werden soll (z. B. Druck/Angst oder Neugier) und wie intensiv diese Emotion ausgelöst werden soll, hier: Mittel (Autorität). Damit kann man die Erfolgswahrscheinlichkeit einer simulierten Phishing-Mail signifikant beeinflussen.

|

Auswahl der Angriffsart und ihrer Intensität

|

| Phishing Zugangsdaten | Die Vorlage wird im Automatik-Modus nur verwendet, wenn die Kampagne explizit auch Vorlagen mit Phishing nach Zugangsdaten berücksichtigen soll. Andernfalls deaktiviert man diese Einstellung Phishing Zugangsdaten | ||

| Automatik-Modus | Vorlage verwenden | Die Vorlage wird für alle Kunden in einer Automatik-Kampagne verwendet |  Weitere Einstellungen

|

| Vorlage für alle Kunden nicht verwenden | Schließt die Vorlage für alle Kunden in Automatik-Kampagnen aus | ||

| Vorlage nur für diesen Kunden nicht verwenden | Vorlage wird nur diesen speziellen Kunden nicht verwendet | ||

| Status-Quo | Vorlage ist kein Status-Quo | Vorlage wird nicht zur Status-Quo-Ermittlung verwendet | |

| Vorlage ist Status-Quo | Vorlage wird zur Ermittlung des Status-Quo genutzt | ||

| Freigabe Kunden | Alle Kunden | Verwendung der Vorlage für alle Kunden | |

| Nur für TTT-POINT AG | Freigabe nur für den aktuellen Kunden, hier: TTT-Point AG | ||

| Gruppe | - keine - | Standard-Einstellung: Die Phishing-Vorlage gehört keiner speziellen Vorlagen-Gruppe an | |

| Vorlagen für Marketing | Die Phishing-Vorlage einer speziellen Vorlagen-Gruppe zuweisen, wie z. B. Vorlagen für Marketing | ||

| Branchen | Allgemein IT | Selektion der Branchen, der die jeweilige Vorlage zugewiesen werden soll | |

| Schulung: | Standard Schulung verwenden | Wenn der Empfänger auf den vermeintlichen Phishing-Versuch hereinfällt, dann wird er zur Standard-Schulung eingeladen | |

| Keine Schulungseinladung versenden | Der Empfänger wird nicht zur Phishing-Schulung eingeladen, obwohl er zum Phishing Opfer geworden wäre in der Realität | ||

| Einführung IT Sicherheit | Das vermeintliche Phishing-Opfer wird zu einer individuellen Schulung eingeladen, hier: Einführung IT Sicherheit | ||

| Anhang | HTML | Die E-Mail hat einen Anhang im HTML-Format | |

| Kein Anhang | Die E-Mail hat keinen Anhang | ||

| Anhang Datei | Protokoll.html | In diesem Beispiel heißt der aktuelle Anhang Protokoll.html |  Der Anhang einer Phishing-Vorlage

|

| Mit einem Klick auf die Durchsuchen-Schalftläche kann man einen eigenen HTML-Anhang hochladen | |||

| Entfernen | Per Klick auf die Entfernen-Schalftläche entfernt man einen HTML-Anhang | ||

| Vorschaubild | Nach dem Upload einer eigenen HTML-Datei klickt man auf diese Schaltfläche, um ein Voschaubild davon zu laden | ||

| Speichert die neue Phishing-Vorlage | |||

| Speichert die neue Phishing-Vorlage und legt eine weitere an | |||

| Listenansicht | |||

| Führt zurück in die Übersicht über alle vorhandenen Phishing-Vorlagen | |||