KKeine Bearbeitungszusammenfassung |

KKeine Bearbeitungszusammenfassung |

||

| (Eine dazwischenliegende Version desselben Benutzers wird nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

{{Archivhinweis|UTM/VPN/IPSec-S2E}} | |||

{{Set_lang}} | {{Set_lang}} | ||

{{#vardefine:headerIcon|spicon-utm}} | {{#vardefine:headerIcon|spicon-utm}} | ||

{{var | display | {{var | display | ||

Aktuelle Version vom 22. Juli 2022, 20:49 Uhr

Konfiguration einer End-to-Site-Verbindung mit IPSec für Roadwarrior

Changelog

Letzte Anpassung zur Version: 11.8

- Neu:

- Designanpassung

- Übersetzung

Vorherige Versionen: 11.6.12

Einleitung

Eine Roadwarrior-Verbindung verbindet einzelne Hosts mit dem lokalen Netzwerk. Dadurch kann sich beispielsweise ein Außendienstmitarbeiter mit dem Netzwerk der Zentrale verbinden.

In dieser Schritt für Schritt Anleitung wird die Konfiguration einer End-to-Site Verbindung gezeigt. Der gewählte Verbindungstyp ist native IPSec mit IKEv1.

Für native IPSec Verbindungen mit IKEv1 benötigt der Client ein separates Programm.

Konfiguration einer nativen IPSec Verbindung

Nach dem Login auf das Administrations-Interface der Firewall (im Auslieferungszustand: https://192.168.175.1:11115) kann im Menü Schaltfläche eine IPSec Verbindung hinzugefügt werden.

Einrichtungsassistent

| Beschriftung | Wert | Beschreibung | |

|---|---|---|---|

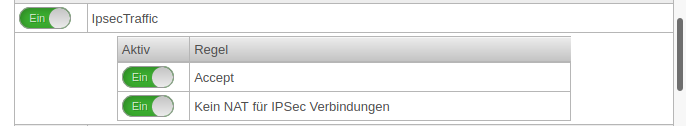

Schritt 1 Verbindungstyp | |||

| Auswahl des Verbindungs-Typs | Es stehen folgende Verbindungen zur Verfügung:

|

Für die Konfiguration einer E2S / End-to-Site-Verbindung wird Roadwarrior ausgewählt. |  Einrichtungsschritt 1

|

Schritt 2 Allgemein | |||

| Name: | IPSec Roadwarrior | Name für die Verbindung |  Einrichtungsschritt 2

|

| Verbindungstyp: |

Bitte beachten, welcher Typ vom Betriebssystem unterstützt wird. | ||

| Authentifizierungsmethode: | Alternativ:

| ||

| Pre-Shared Key: | 12345 | Ein beliebiger PSK. Mit der Schaltfläche wird ein sehr starker Schlüssel erzeugt. | |

| X.509 Zertifikat: | Auswahl eines Zertifikates | ||

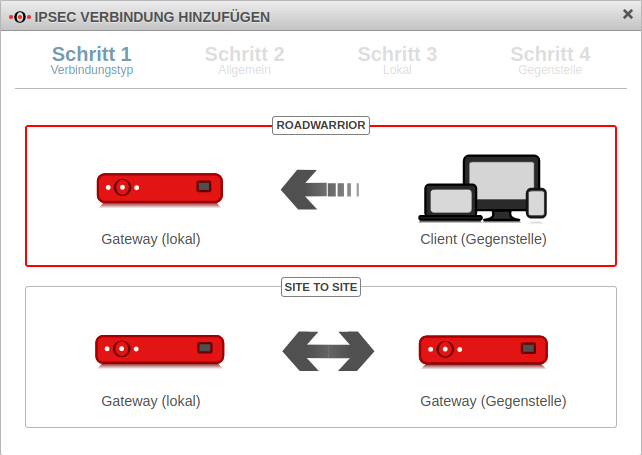

Schritt 3 Lokal | |||

| Local Gateway ID: | eth0 | Die Gateway ID fließt in die Authentifizierung mit ein. Dies kann eine IP-Adresse, ein Hostname oder eine Schnittstelle sein. |  Einrichtungsschritt 3

|

| Netzwerk freigeben: | 192.168.122.0/24 | Das lokale Netzwerk, das über die VPN-Verbindung verbunden werden soll | |

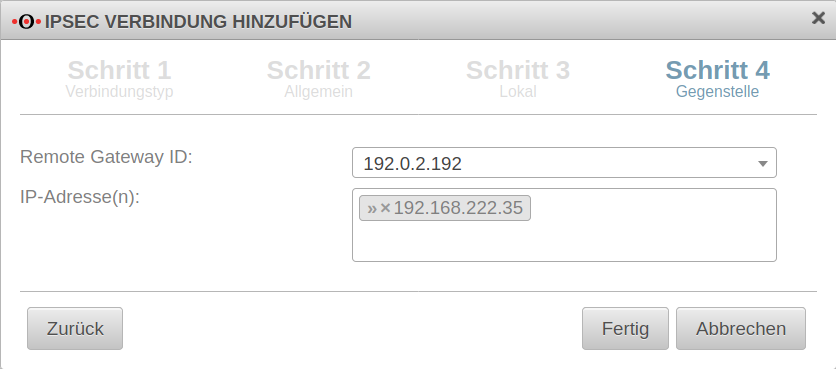

Schritt 4 Gegenstelle | |||

| Remote Gateway ID: | 192.0.2.192 oder Mein_Roadwarrior |

Wird mehr als eine IPSec-Verbindung eingerichtet, sollte hier unbedingt eine eindeutige ID eingetragen werden. Das Kennwort ankommender Verbindungen wird anhand der ID der IPSec-Verbindung überprüft. Wird als ID keine IP-Adresse angegeben, sind bei Site-to-Site-Verbindungen weitere Einstellungen vorzunehmen. |

Einrichtungsschritt 4

|

| IP-Adresse(n): | 192.168.222.35 | Zusätzliche IP-Adresse für den Roadwarrior, mit der die IPSec-Verbindung aufgebaut wird.

Für dieses Beispiel wird nach Beendigung des Assistenten die soeben angegebene Adresse bearbeitet und für das Remote-Netzwerk der Wert 192.168.22.0/24 eingetragen. | |

| Beenden des Einrichtungsassistenten mit | |||

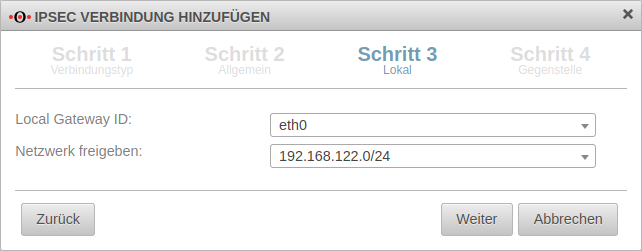

RegelwerkUm den Zugriff, auf das Interne Netz zu gewähren muss die Verbindung erlaubt werden. | |||

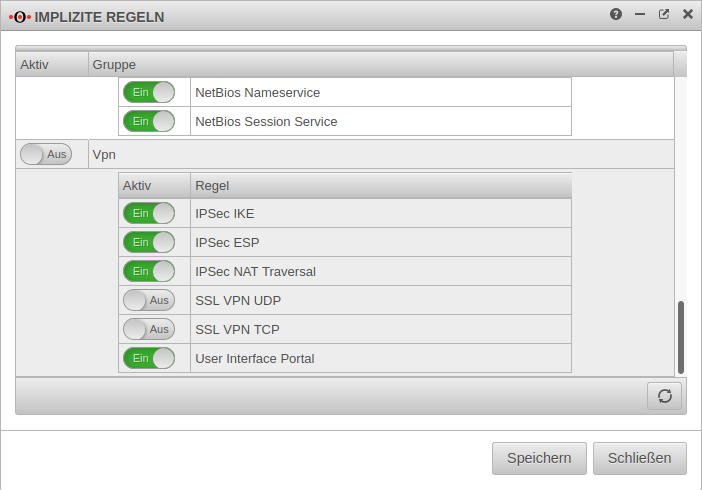

Implizite RegelnEs ist möglich, aber nicht empfehlenswert dies mit impliziten Regeln unter Abschnitt VPN und Abschnitt IPSec Traffic zu konfigurieren. Diese Impliziten Regeln geben die Ports, die für IPSec Verbindungen genutzt werden, jedoch auf allen Schnittstellen frei. |

|||

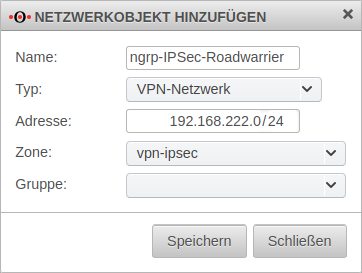

Netzwerkobjekt anlegenReiter Netzwerkobjekte Schaltfläche | |||

| Name: | ngrp-IPSec-Roadwarrior | Name für das IPSec-Netzwerkobjekt |  Netzwerkobjekt

|

| Typ: | VPN-Netzwerk | zu wählender Typ | |

| Adresse: | 192.168.222.0/24 | Roadwarrior IP-Adresse oder der Roadwarrior Pool angegeben, der im Installationsassistenten im Schritt 4 eingetragen (oder nachträglich in Phase 2 angepasst) wurde. In diesem Beispiel also das Netzwerk 192.168.222.0/24. | |

| Zone: | vpn-ipsec | zu wählende Zone | |

| Gruppe: | Optional: Gruppe | ||

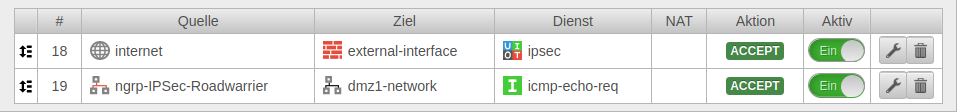

Portfilter Regeln |

Portfilter-Regel

| ||

| Die erste Regel ermöglicht, das der IPSec-Tunnel überhaupt aufgebaut wird. | |||

Quelle |

Quelle, aus welcher der Zugriff auf das interne Netz erfolgen soll. | ||

Ziel |

Schnittstelle, auf der die Verbindung ankommt. | ||

Dienst |

Vordefinierte Dienstgruppe für IPSec Dienst / Protokoll, Port

isakmp / udp 500

nat-traversal / udp 4500

Protokoll esp | ||

Eine zweite Regel erlaubt dem Roadwarrior den Zugriff auf das gewünschte Netzwerk, einen Host oder eine Netzwerkgruppe. | |||

Quelle |

Roadwarrior -Host oder -Netzwerk | ||

Ziel |

Netzwerk, auf das zugegriffen werden soll. | ||

Dienst |

Gewünschter Dienst oder Dienstgruppe | ||

Jetzt kann eine Verbindung mit einem Roadwarrior hergestellt werden.

Hierzu muss ggf. ein Client verwendet werden. Es muss darauf geachtet werden, dass in allen Phasen der Verbindung die Parameter auf beiden Seiten jeweils identisch sind.

Bei Verwendung eines NCP-Clients müssen z.B. die Parameter

- Diffie-Hellman Group: (UTM) bzw. IKE-DH-Gruppe (NCP) und

- DH-Gruppe (PFS) (UTM) bzw. IKE DH-Gruppe (NCP)

entweder in der UTM oder im NCP-Client angepasst werden.

Bei Verwendung von IKEv1 muss außerdem der

- Austausch-Modus

im NCP-Client auf den sicheren Main Mode (IKEv1) eingestellt werden.

| Beschriftung | Default-Werte UTM | Default-Werte NCP-Client |

|---|---|---|

Phase 1 | ||

| Verschlüsselung: | AES 128 Bit | |

| Authentifizierung: | Hash: SHA2 256 Bit | |

| Diffie-Hellman Group: | IKE DH-Grupe: DH2 (modp1024) | |

| Strict: | Aus | |

| IKE Lifetime: | ||

| Rekeying: | ||

Phase 2 | ||

| Verschlüsselung: | AES 128 Bit | |

| Authentifizierung: | SHA2 256 Bit | |

| DH-Gruppe (PFS): | keine | |

| Schlüssel-Lebensdauer: | 8 Stunden | |

| Neustart nach Abbruch: | Aus | |

| Austausch-Modus | Main Mode (nicht konfigurierbar) | Agressive Mode (IKEv1) |