KKeine Bearbeitungszusammenfassung |

K Textersetzung - „sptable2 spezial“ durch „sptable2 Paketfilter“ |

||

| Zeile 46: | Zeile 46: | ||

<div class="einrücken"> | <div class="einrücken"> | ||

{{Hinweis-box|{{#var:HideNat Exclude--Regelreihenfolge}}|g}} | {{Hinweis-box|{{#var:HideNat Exclude--Regelreihenfolge}}|g}} | ||

{| class="sptable2 | {| class="sptable2 Paketfilter pd5 tr--bc__white zh1 nonoborder" | ||

|- class="bold small no1cell" | |- class="bold small no1cell" | ||

| rowspan="3" class="Leerzeile pd0 pdr05 bc__default fs-initial normal" | {{#var:Portfilterregel--desc}} | | rowspan="3" class="Leerzeile pd0 pdr05 bc__default fs-initial normal" | {{#var:Portfilterregel--desc}} | ||

Aktuelle Version vom 29. Mai 2024, 11:48 Uhr

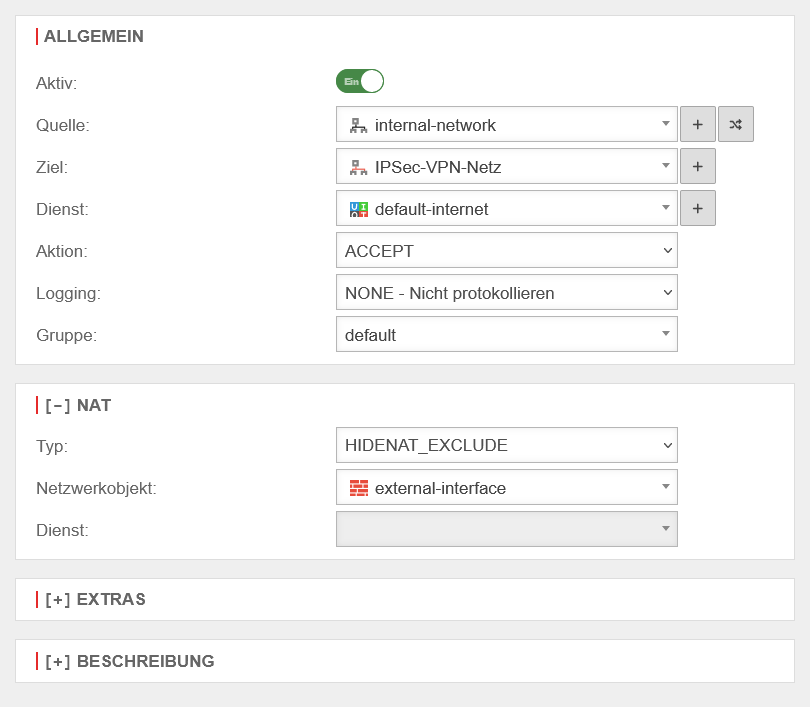

Hidenat-Exclude Regeln

Letzte Anpassung zur Version: 12.6.0

Neu:

- Aktualisierung zum Redesign des Webinterfaces

notempty

Dieser Artikel bezieht sich auf eine Beta-Version