Andreb (Diskussion | Beiträge) Keine Bearbeitungszusammenfassung |

Andreb (Diskussion | Beiträge) Keine Bearbeitungszusammenfassung |

||

| (Eine dazwischenliegende Version desselben Benutzers wird nicht angezeigt) | |||

| Zeile 4: | Zeile 4: | ||

{{:AWN/Phishing-Kampagnen.lang}} | {{:AWN/Phishing-Kampagnen.lang}} | ||

</div><!--{{Select_lang}}-->{{TOC2}} | {{var | neu--Aufteilung in zwei Artikel | ||

<noinclude>{{Header| | | Dieser Artikel wurde in zwei Unterartikel unterteilt (Automatik-Modus vs. Manueller Modus) | ||

| }} | |||

{{var | neu--Mehr Text | |||

| Artikel zu Automatik- und Manuell-Kampagnen deutlich erweitert | |||

| }} | |||

</div><!--{{Select_lang}}-->{{TOC2|toclevel=2}} | |||

<noinclude>{{Header|09.2025| | |||

* {{#var:neu--Aufteilung in zwei Artikel}} | |||

* {{#var:neu--Mehr Text}} | |||

}}</noinclude> | }}</noinclude> | ||

{ | {{h-2|{{#var:head}} }} | ||

<div> | |||

{{Bild|{{#var:Phishing-Kampagnen anlegen--Bild}}|{{#var:Phishing-Kampagnen anlegen--cap}}|class=Bild-t}} | |||

| | {{#var:Phishing-Kampagnen--Intro}} | ||

</div> | |||

<br> | |||

<div> | |||

{{#var:Phishing-Kampagnen anlegen--desc}} | |||

</div> | |||

<br clear=all> | |||

{{h-2|{{#var:Automatik}} }} | |||

<div class="left mw8">{{#var:Modus--val1}} </div><div class="pdt3">{{#var:Modus--val1--desc}}</div>{{Einblenden2|{{#var:Automatische Phishing-Kampagne anzeigen}} | {{#var:Automatische Phishing-Kampagne}} {{#var:hide}} | true | bigdezent | {{:AWN/Automatik_Phishing-Kampagnen}} }} | |||

<br clear=all> | |||

{{h-2|{{#var:Manuell}} }} | |||

<div class="left mw8">{{#var:Modus--val2}} </div><div class="pdt3">{{#var:Modus--val2--desc}}</div>{{Einblenden2|{{#var:Manuelle Phishing-Kampagne anzeigen}} | {{#var:Manuelle Phishing-Kampagne}} {{#var:hide}} | true | bigdezent | {{:AWN/Manuell_Phishing-Kampagnen}} }} | |||

| {{ | |||

Aktuelle Version vom 2. September 2025, 16:47 Uhr

Letzte Anpassung: 09.2025

- Dieser Artikel wurde in zwei Unterartikel unterteilt (Automatik-Modus vs. Manueller Modus)

- Artikel zu Automatik- und Manuell-Kampagnen deutlich erweitert

Phishing-Kampagnen anlegen und verwalten

Eine neue Phishing-Kampagne erzeugt man mit der Schaltfläche .

Es öffnet sich ein neuer Dialog.

Automatik

…

Dieser Artikel beschreibt die Erstellung und Konfiguration einer Phishing-Kampagne im Automatik-Modus.

Eine vollkommen individuelle Phishing-Kampagne erstellt man alternativ als Manuelle Phishing-Kampagne.

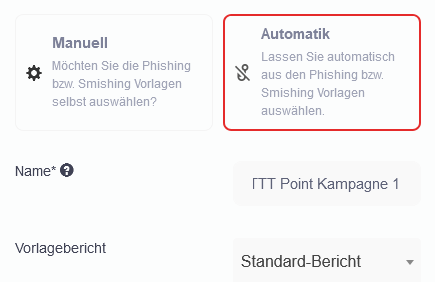

Automatik Kampagne vorbereiten

Allgemeine Einstellungen | |||

| Beschriftung | Wert | Beschreibung | |

|---|---|---|---|

| Modus | Automatik … |

Im Automatik-Modus werden die Phishing-/Smishing-Vorlagen vom System ausgewählt. Branchenspezische Vorauswahl (z. B. IT) ist aber möglich | |

| Automatik … | |||

| Name | TTT Point Kampagne 1 | Vergabe eines Kampagnen-Namens |  Eine automatische Phishing-/Smishing-Kampagne anlegen

|

| Vorlagebericht | Standard-Bericht | Auswahl, ob man einen Bericht bekommen möchte | |

| - keine - | |||

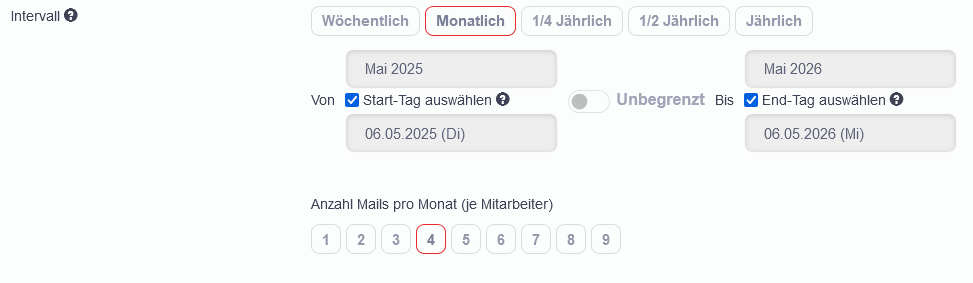

Intervall | |||

| Frequenz | Default: Monatlich Wöchentlich, 1/4 Jährlich, 1/2 Jährlich, Jährlich |

Festlegung der Wiederholungsraten der Phishing-Attacken-Simulation |  Die Frequenz und Dauer der Kampagne bestimmen

|

| Startdatum | Mai 2025 | Bestimmung des Startdatums der Phishing-Kampagne | |

| Enddatum | Mai 2026 | Bestimmung des Enddatums der Phishing-Kampagne | |

| Start-Tag | Von Start-Tag auswählen | Optional: Auswahl des Start-Datums im Kalender | |

| 07.04.2026 (Mo) | |||

| Kampagnendauer | Unbegrenzt | Die Kampagne hat kein Enddatum | |

| Unbegrenzt Bis End-Tag auswählen 06.05.2026 (Mi) |

Optional: Auswahl eines Enddatums im Kalender | ||

| Anzahl Mails pro Monat (je Mitarbeiter) | 4 |

Häufigkeit von Phishing-Mails pro Mitarbeiter und Monat. Werte von 1 bis 9 möglich | |

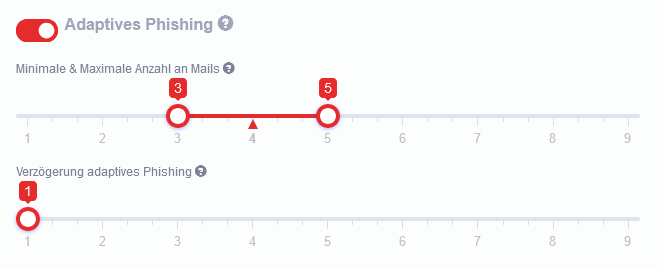

| Adaptives Phishing | Beim Adaptiven Phishing hängt die Anzahl der Phishing-Mails vom Verhalten der Mitarbeiter ab:

Adaptives Phishing ist standardmäßig aktiviert, kann aber auch deaktiviert werden | ||

| Anpassung der Phishing-Intensität | Minimale & Maximale Anzahl an Mails | Einstellung per Schieberegler: Intelligente Steuerung der Phishing-Mail-Häufigkeit nach Mitarbeiterverhalten |  Adaptives Phishing nutzen

|

| Verzögerung adaptives Phishing | Anpassung des Intervalls mit dem Schieberegler (Standard-Einstellung: Start nach 1 Monat) | ||

Schwierigkeit Modus |

Zufällig | Die Schwierigkeit ist zufallsbasiert | |

| Schwierigkeit Aufsteigend | Jeden Monat beginnt die Schwierigkeit bei leicht und sie nimmt dann permanent zu | ||

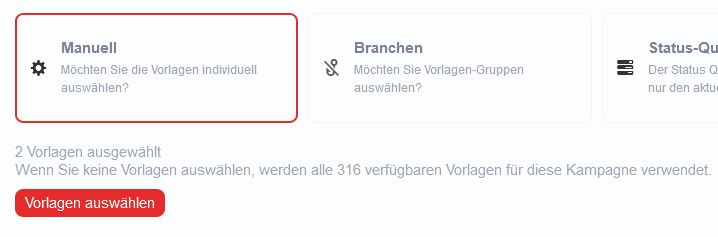

| Manuell … |

Auswahl von einer oder mehreren beliebigen Vorlagen nach Klick auf die Schaltfläche |  Manuelle Auswahl der Vorlage(n)

| |

| Weitere Einstellungen zu | |||

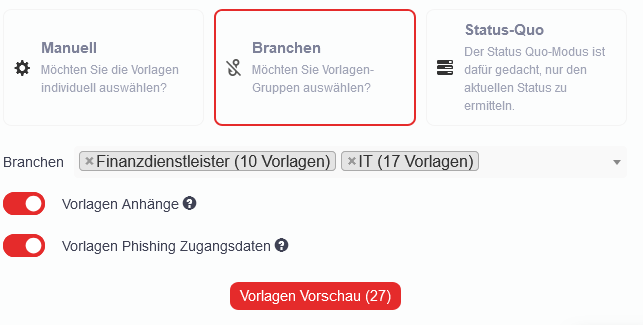

| Branchen … | |||

| Vorlagen-Typ Branchen: Branchenspezifische Vorlagen-Auswahl | |||

| Branchen | Finanzdienstleister (10 Vorlagen) IT (17 Vorlagen) | Sortierung der Vorlagen nach Branchen Auswahl via Dropdown-Menü |

Auswahl der Branchen, hier Finanzdienstleister und IT

|

| Vorlagen Anhänge | E-Mails werden standardmäßig mit Anhängen versendet. Deaktivierung per Klick | ||

| Vorlagen Phishing Zugangsdaten | Phishing nach Zugangsdaten ist aktiviert. Das kann auch deaktiviert werden | ||

| Vorschau auf die ausgewählten Vorlagen | |||

| Weitere Einstellungen zu | |||

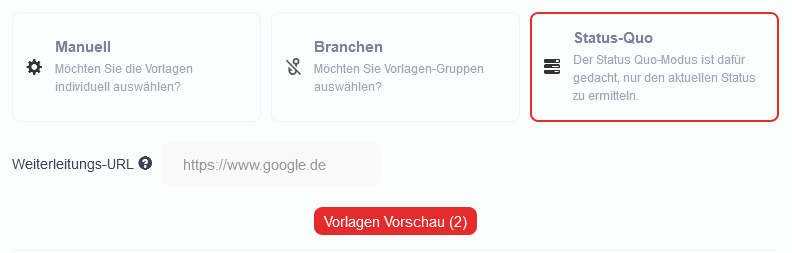

| Status-Quo … | |||

Vorlagen-Typ Status-Quo: Ermittelt

| |||

| Weiterleitungs-URL | https://www.google.de | Für Vorlagen mit einer Sensibilisierungs-Landingpage. Standardmäßig wird auf https://www.google.de weitergeleitet |  Den aktuellen Status ermitteln

|

| Vorschau auf die Vorlagen, die den jeweiligen Status-Quo ermitteln | |||

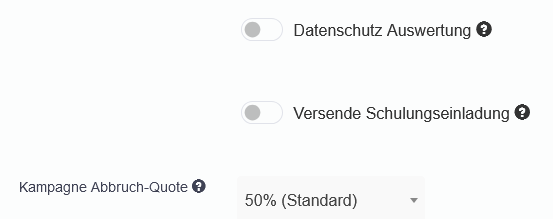

| Datenschutz Auswertung | Die Datenschutz Auswertung ist deaktiviert (Standard). Sie kann aber auch aktiviert werden . Dann wird nur erfasst, dass jemand auf einen Phishing-Link geklickt hat und nicht wer. |  Weitere Parameter

| |

| Versende Schulungseinladung | Standardmäßig wird der User nicht zu einer Schulung eingeladen, wenn er auf einen Phishing-Link klickt. Option aktivieren , wenn eine Schulungseinladung automatisch erfolgen soll | ||

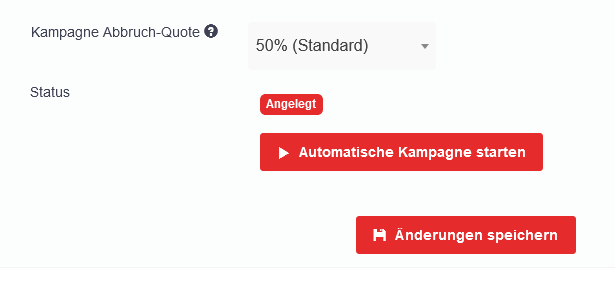

| Kampagne Abbruch-Quote | 50 % (Standard) 5 % - 100 %. Ebenso Kein Abbruch einstellbar |

Bestimmung der Abbruch-Bedingung einer Phishing-Kampagne (einstellbar in 5%-Schritten). Sie wird ab dem eingestellten Zielwert von fehlgeschlagenen Phishing-Mail-Zustellungsversuchen automatisch eingestellt. | |

|

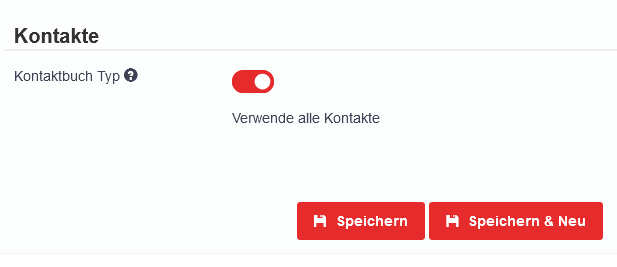

Kontakte | |||

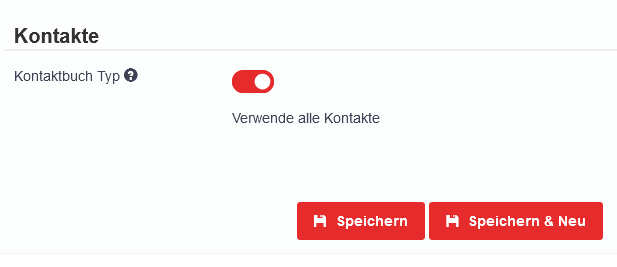

| Kontaktbuch Typ | Alternative Verwendung von

| ||

| Verwende alle Kontakte | Die Phishing Kampagne wird standardmäßig mit allen Mitarbeitern durchgeführt. |  Alle Mitarbeiterkontakte der Kampagne zuweisen

| |

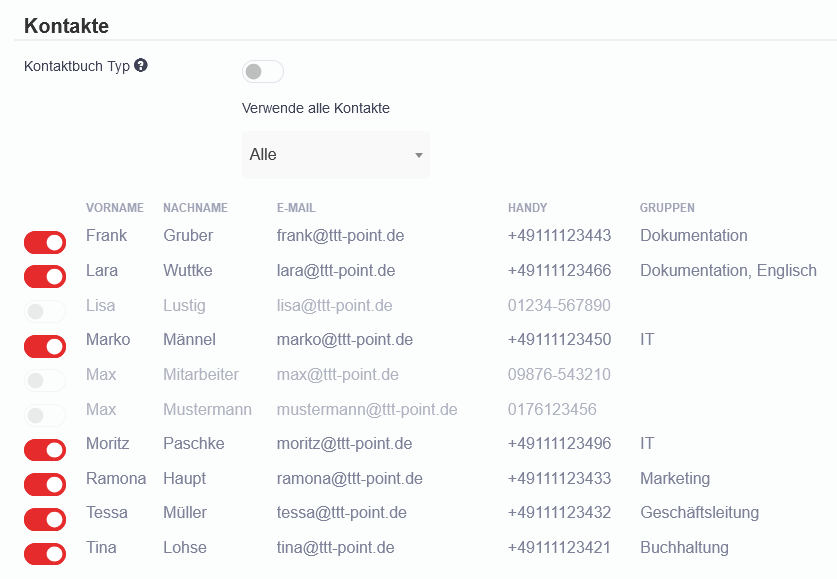

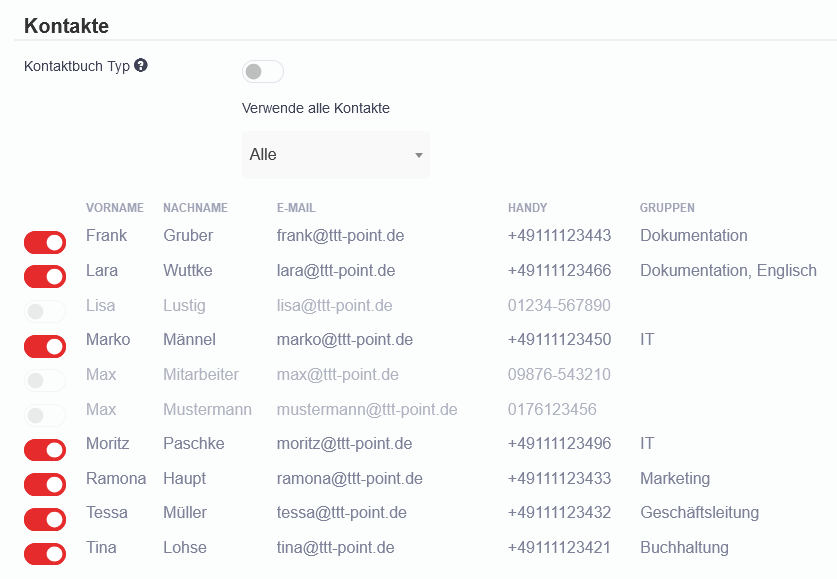

| Verwende alle Kontakte | Alle |

Bei der Auswahl von Alle: Alle Mitarbeiter sind ausgewählt. Sie können aber einzeln ausgeschlossen werden. |  Ausgegraute Kontakte sind von der Phishing-Kampagne ausgeschlossen

|

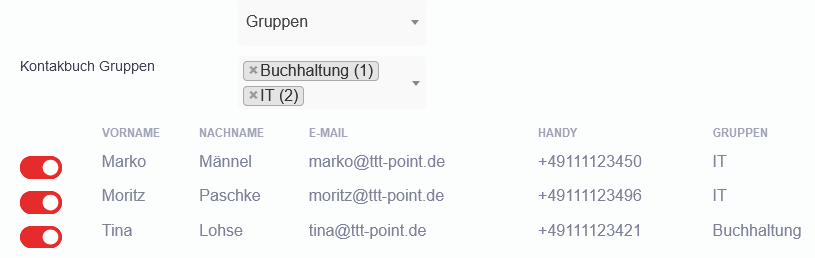

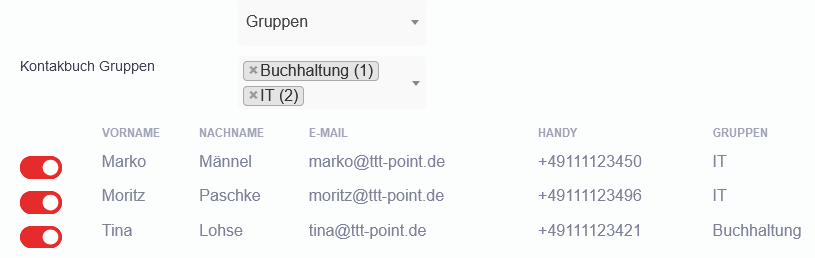

| Verwende alle Kontakte | Gruppen |

Bei der Auswahl von Gruppen |  Mitarbeiter gruppenweise einbinden

|

| Kontaktbuch Gruppen | Buchhaltung (1) IT (2) |

Auswahl von einer Gruppe oder mehreren | |

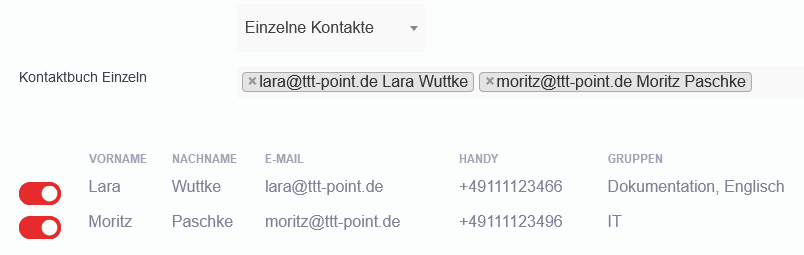

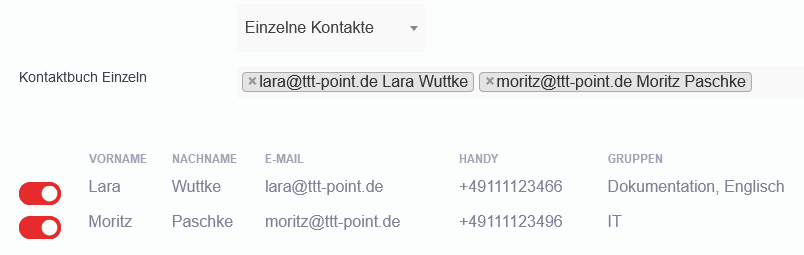

| Verwende alle Kontakte | Einzelne Kontakte |

Bei der Auswahl von Einzelne Kontakte |  Kontakte der Kampagne einzeln hinzufügen

|

| Kontaktbuch Einzeln | lara@ttt-point.de Lara Wuttke moritz@ttt-point.de Moritz Paschke | Auswahl des Personenkreises | |

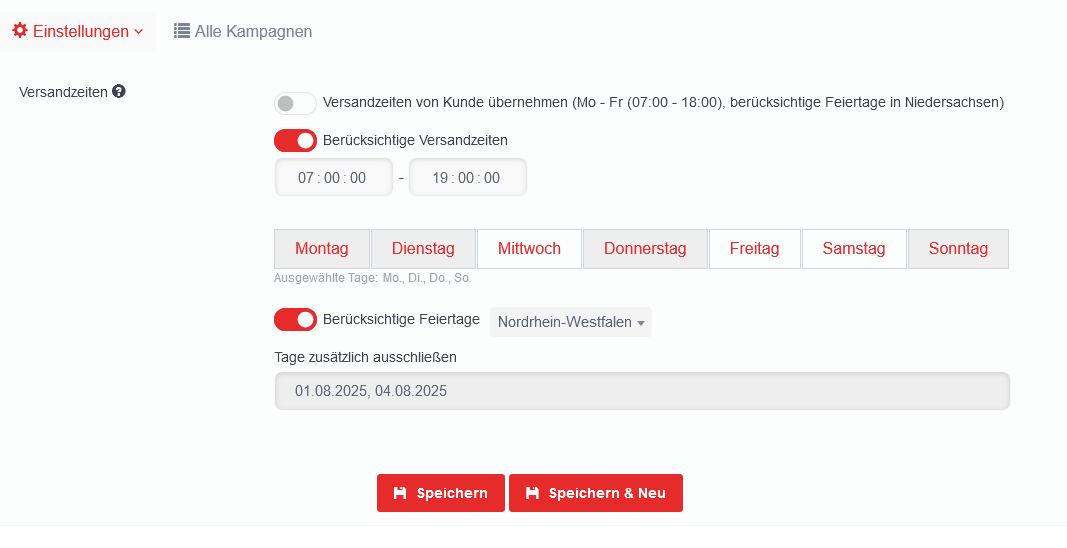

Zusatz-Einstellungen | |||

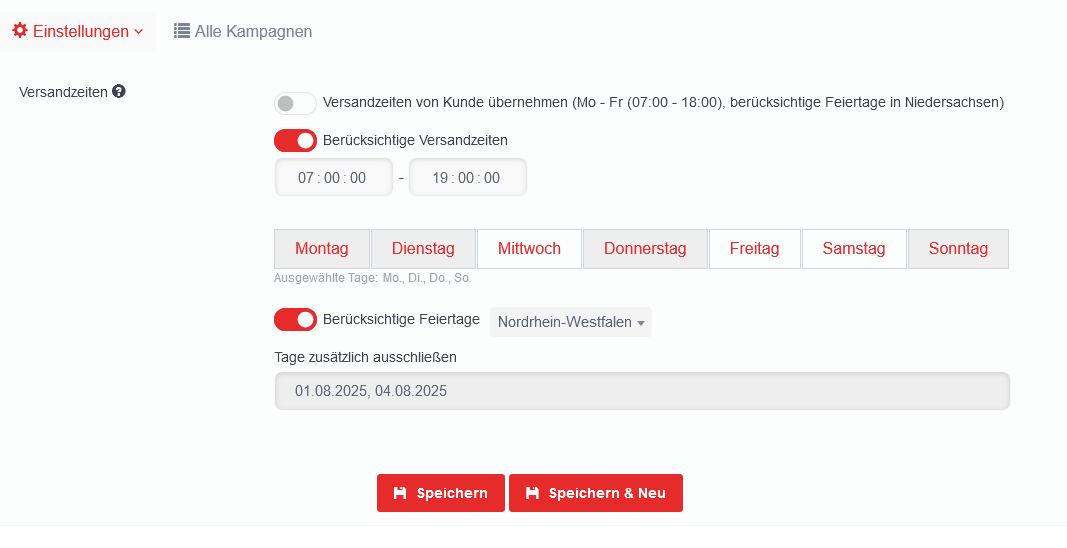

| Versandzeiten | Versandzeiten von Kunde übernehmen (Mo - Fr (07:00 - 18:00), berücksichtige Feiertage in Niedersachsen) | In der Standard-Einstellung werden die Versandzeiten vom Kunden übernommen, hier: Mo - Fr 07 - 18 Uhr plus Feiertage in Niedersachsen | |

| Versandzeiten von Kunde übernehmen | Optional: Festlegung von individuellen Versandzeiten, abhängig von

|

Frei gewählte Versandzeiten

| |

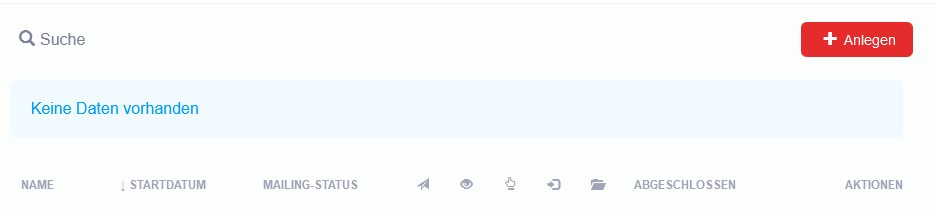

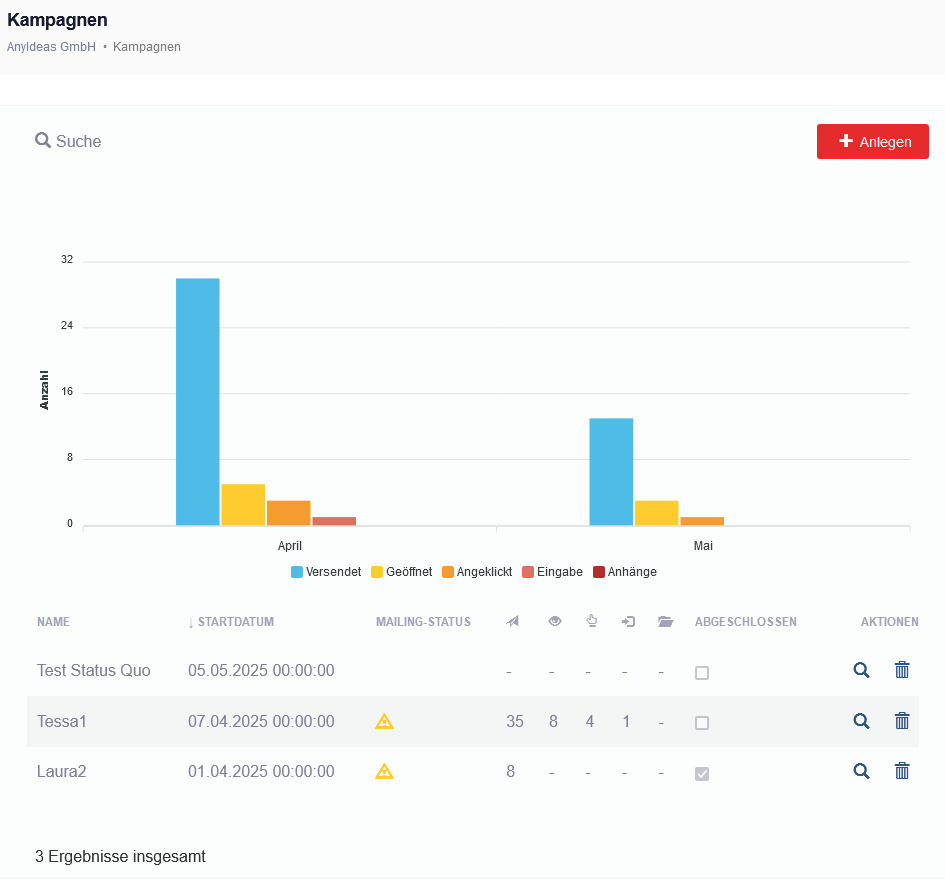

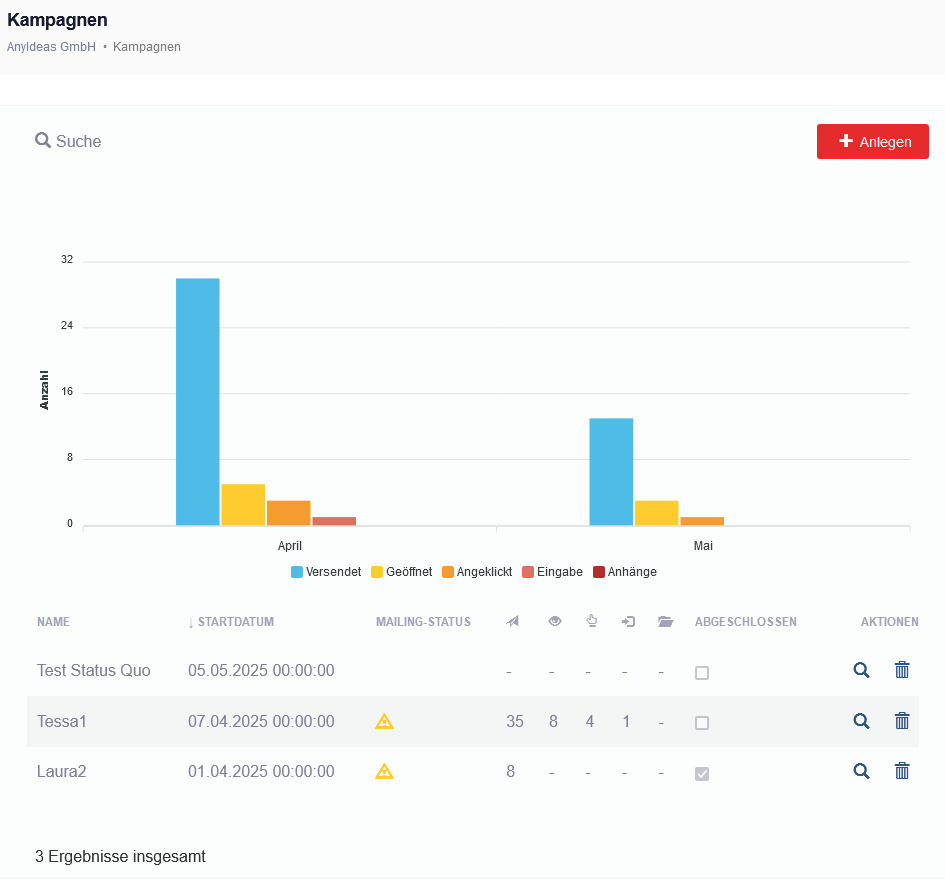

Alle KampagnenAlle Kampagnen

| |||

| Übersicht über alle laufenden Phishing-Kampagnen |  Alle laufenden Phishing-Kampagnen

| ||

Mit der Schaltfläche

notempty

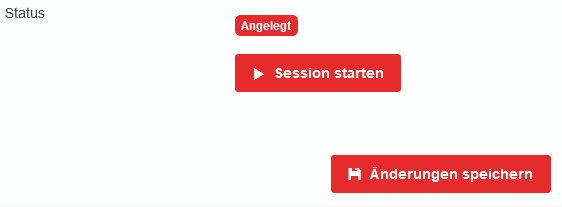

Mit dem Speichern wird eine Kampagne erst einmal nur angelegt.

| |||

| Status |  Phishing-Kampagne per Klick starten

| ||

| Start der Phishing-Kampagne mit Klick auf die Schaltfläche. | |||

notempty

Nach Kampagnen-Start können einige Einstellungen wie der Intervall oder der Schwierigkeitsmodus nicht mehr verändert werden. | |||

| Status | Die Phishing-Kampagne ist nun aktiviert | ||

Kampagne bearbeiten und auswerten | |||

EinstellungenEinstellungen

| |||

Nach dem Anlegen der Kampagne können die Allgemeinen Einstellungen nachträglich verändert werden.

| |||

|

| |||

Nachträgliche Bearbeitung der Mitarbeiterkontakte, die im Rahmen der Kampagne attackiert werden

| |||

Änderung der Versandzeiten der Phishing-Nachrichten möglich

| |||

Archiviert die Kampagne unter Phishing-Kampagnen Archive. Bestätigung im Popup mit

| |||

Pausiert die Kampagne. Zur Wiederaufnahme muss sie erneut gestartet werden

| |||

Setzt eine zuvor unterbrochene Kampagne fort.

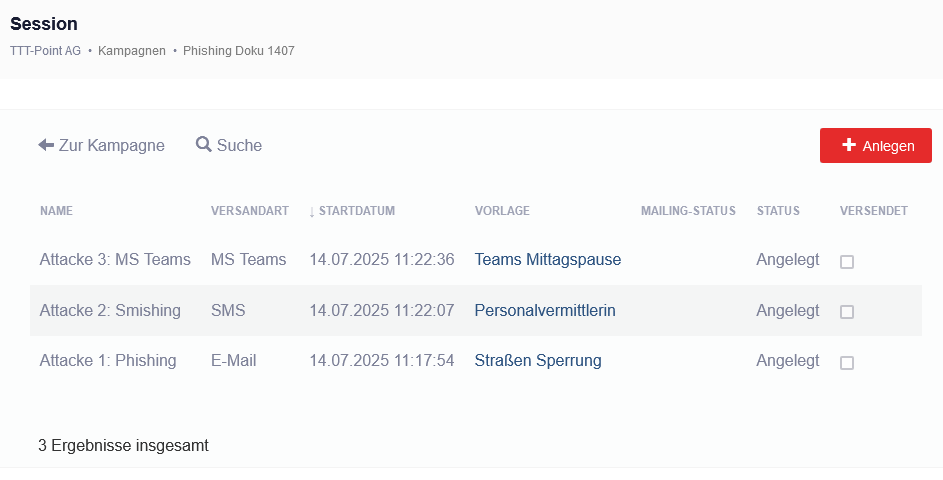

Sessions | |||

| Bei einer Automatik-Kampagne werden die Sessions systemseitig geplant. Bei einem Klick auf die Schaltfläche kommt man in die Session-Übersicht | |||

Es können auch einzelne Sessions direkt geöffnet werden

|

Session direkt auswählen

| ||

| In einer Session erhält man Detail-Informationen wie z. B. zur Session-Planung und kann sich session-bezogene PDF-Berichte herunterladen |  Detail-Informationen zu einer Session

| ||

AuswertungAuswertung

| |||

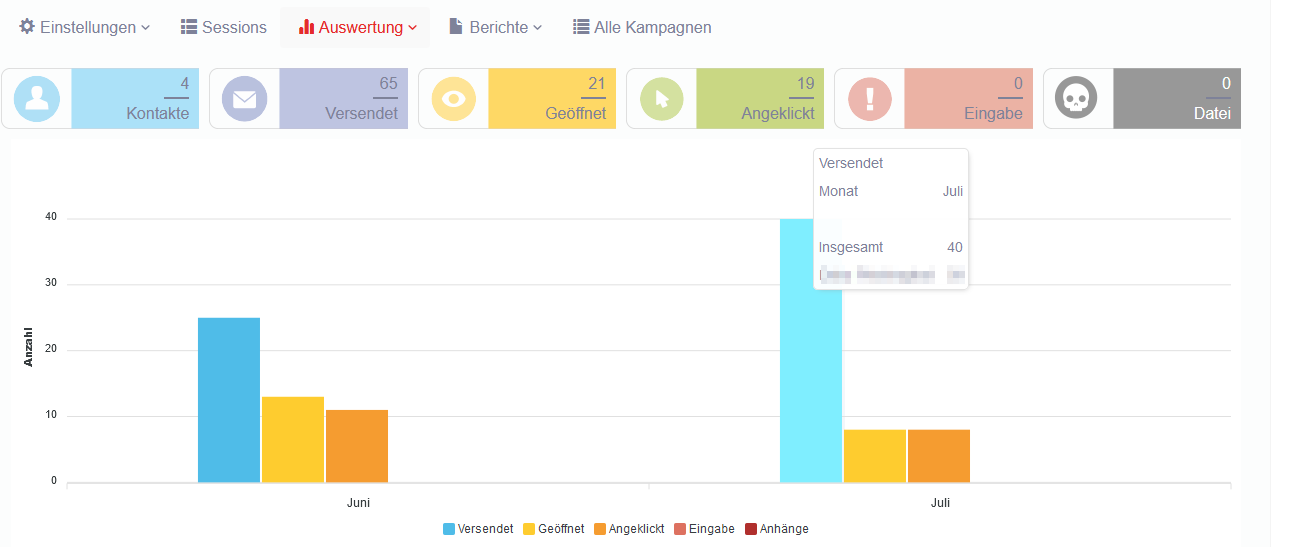

Diagramm, das die monatlichen Kennzahlen der Phishing-Attacken visualisiert:

|

Grafische Visualisierung der Kampagnenergebnisse

| ||

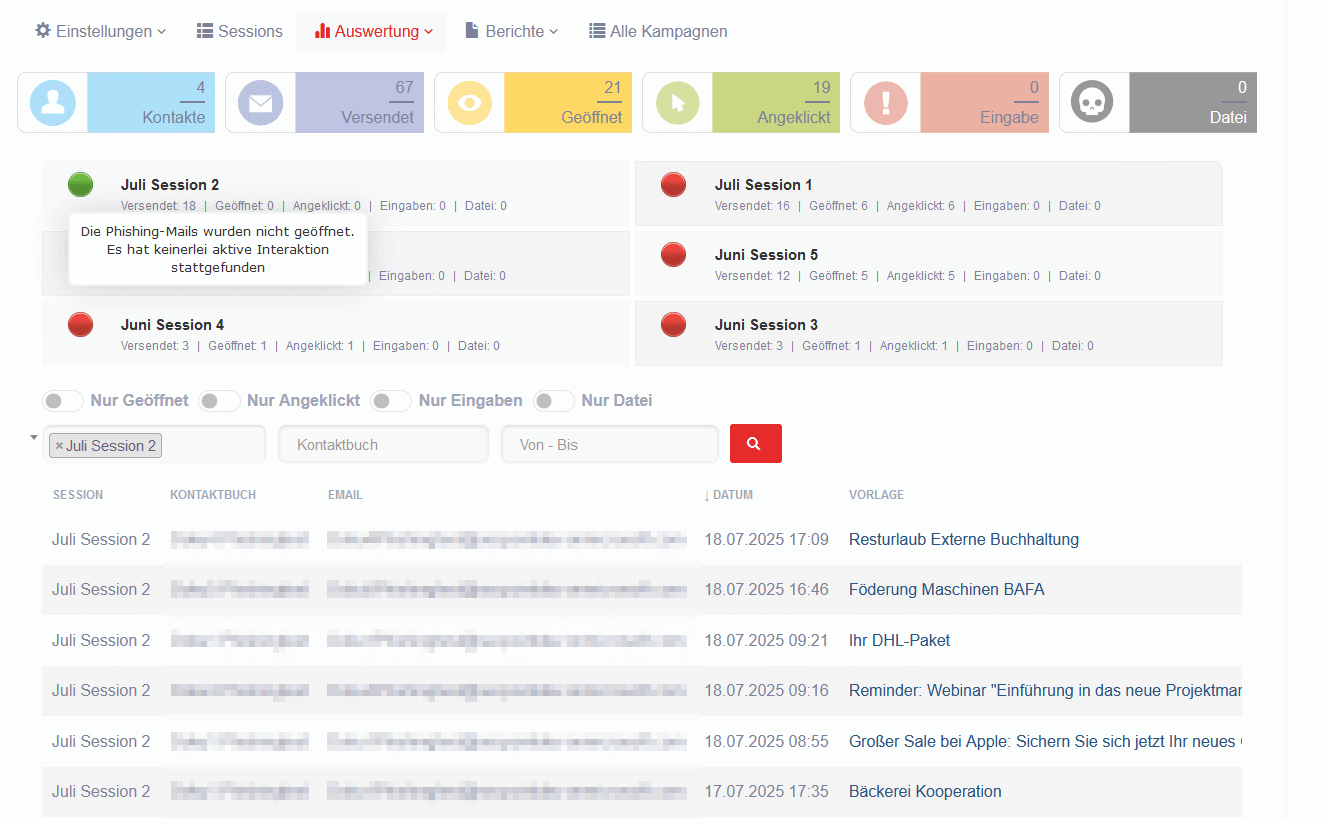

| Es werden alle Ergebnisse der Phishing-Kampagne angezeigt. Es gibt diverse Möglichkeiten zur Filterung, die standardmäßig deaktiviert sind wie z. B. Nur Geöffnet. Sie können separat aktiviert werden Nur Geöffnet | |||

| Nur Geöffnet | Anzeige von Interaktionen, in denen Phishing-Nachrichten ausschließlich geöffnet wurden |  Ergebnisse der Phishing-Kampagne

| |

| Nur Angeklickt | Anzeige von Interaktionen, in denen Phishing-Links angeklickt wurden | ||

| Nur Eingaben | Anzeige von Interaktionen, in denen persönliche Informationen wie Login-Daten eingegeben wurden | ||

| Nur Datei | Anzeige von Interaktionen, in denen Dateianhänge geöffnet wurden | ||

|

| |||

| Sessionbezogene Übersicht über die geplanten Phishing-Attacken |  Detaillierte Auflistung der geplanten Attacken

| ||

Alle Felder

|

Lara Wuttke | Standard: Suche nach einem String in allen Feldern. Einschränkung des Suchradius über spezielle Felder wie IP oder Event im Dropdown-Menu

Start der Suche mit |

Filterung von Tracking-Ergebnissen

|

Der Algorithmus prüft, ob es sich um eine Firewall-Aktivität oder ein nutzerausgelöstes Ereignishandelt. Ignorierte Tracking-Ergebnisse lösen unter anderem keine automatischen Schulungseinladungen aus | |||

BerichteBerichte | |||

PDF

|

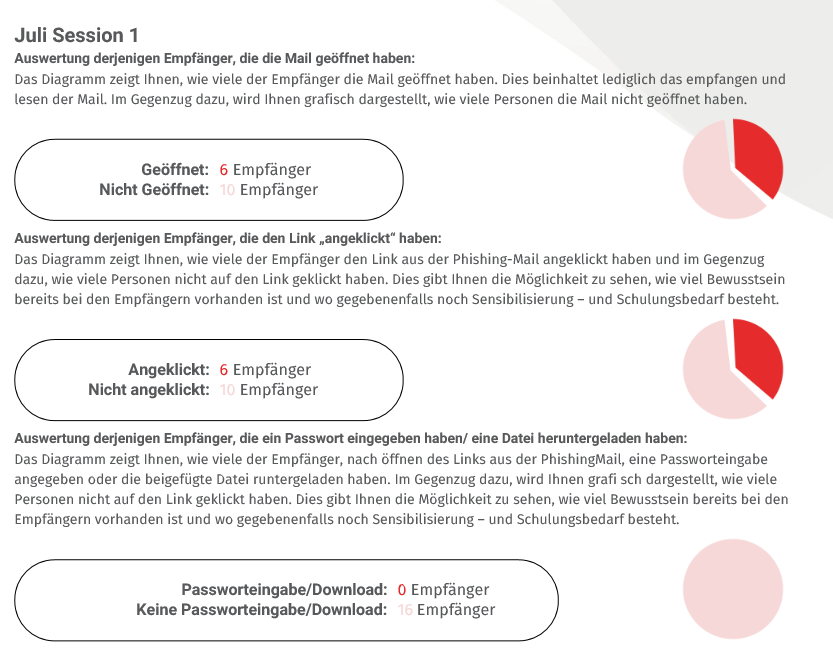

Der PDF-Bericht enthält

|

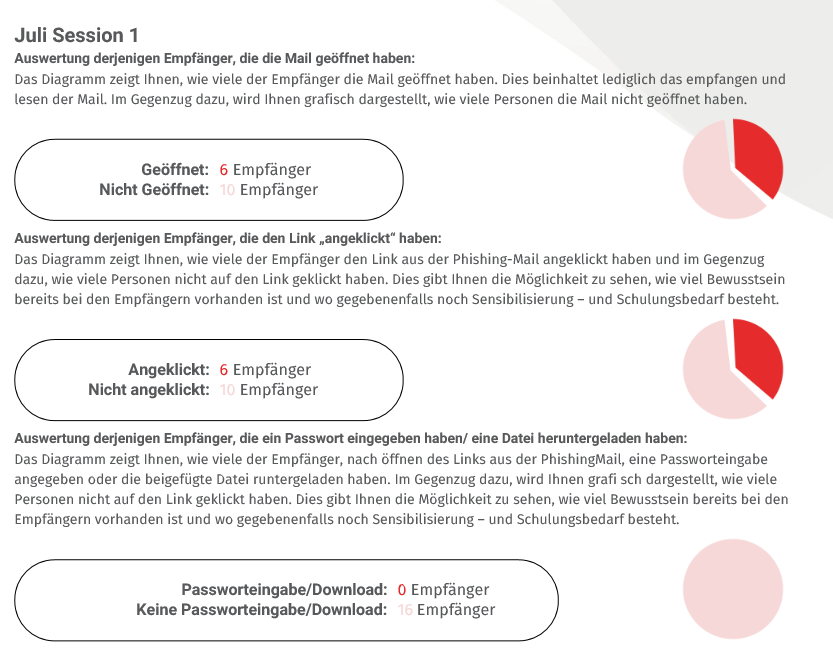

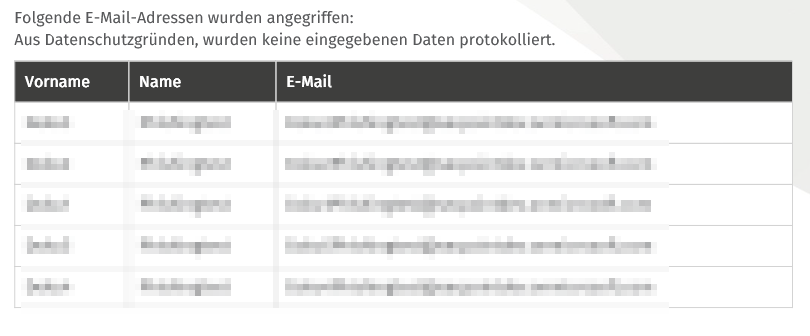

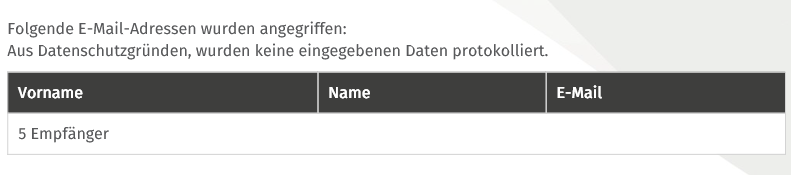

Session-bezogene Statistiken und Auswertung  Übersicht über die angegriffenen Personen

| |

PDF (personalisiert)

|

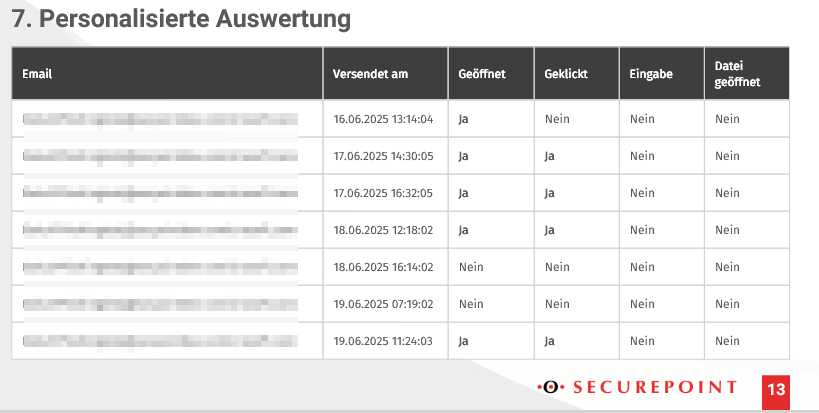

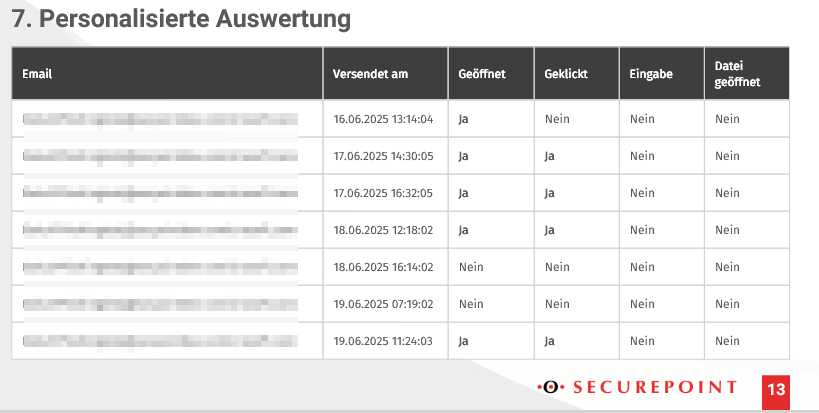

Der Bericht PDF personalisiert enthält zudem detaillierte Informationen darüber, wie die attackierten Personen mit den Phishing-Nachrichten interagiert haben. |  Personalisierte Auswertung der Phishing-Interaktionen der targetierten Mitarbeiter

| |

| PDF (anonymisiert) | Der Bericht PDF anonymisiert entspricht dem PDF-Bericht. Einziger Unterschied: Es sind keine Informationen über die targetierten Personen enthalten. Der Bericht ist vollkommen anonym |  Keine Informationen über angegriffene Personen enthalten

| |

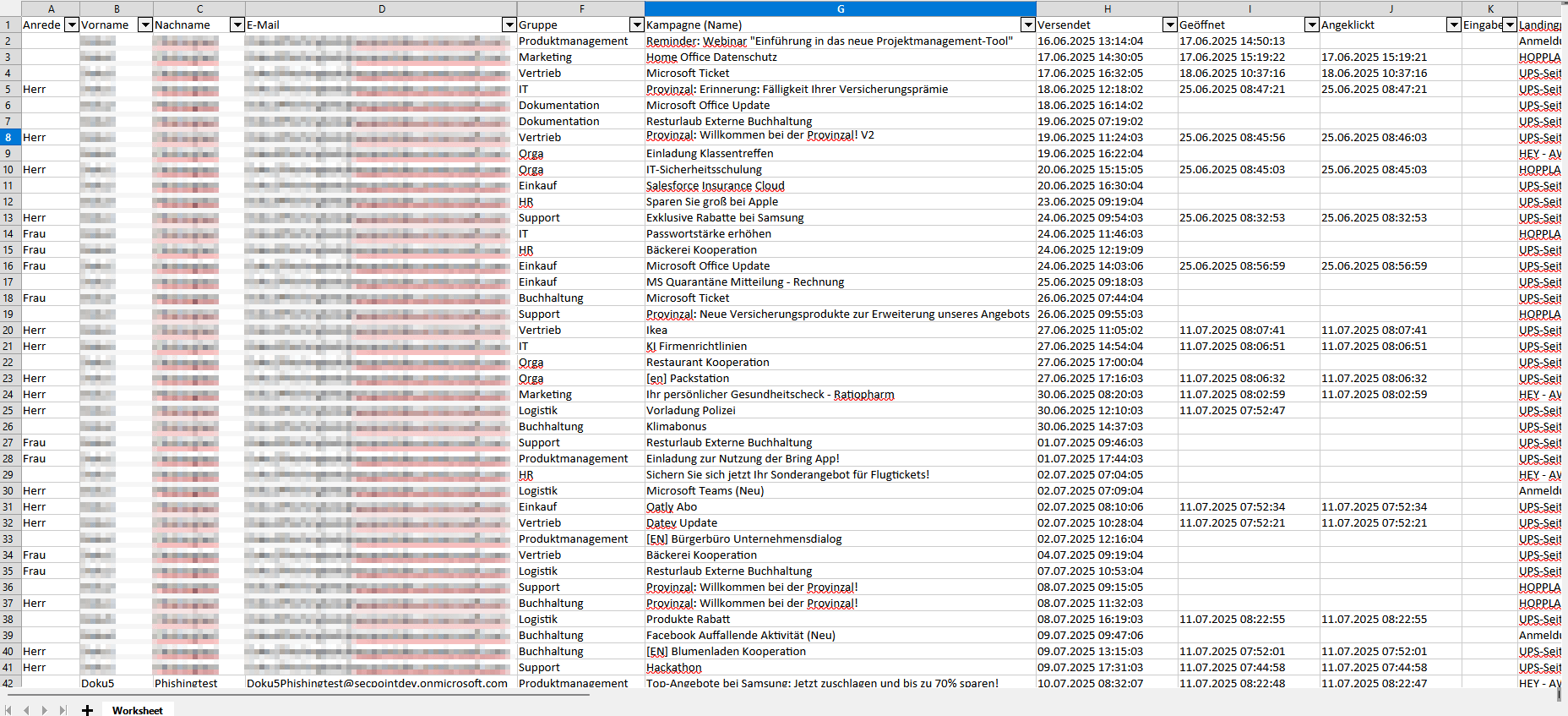

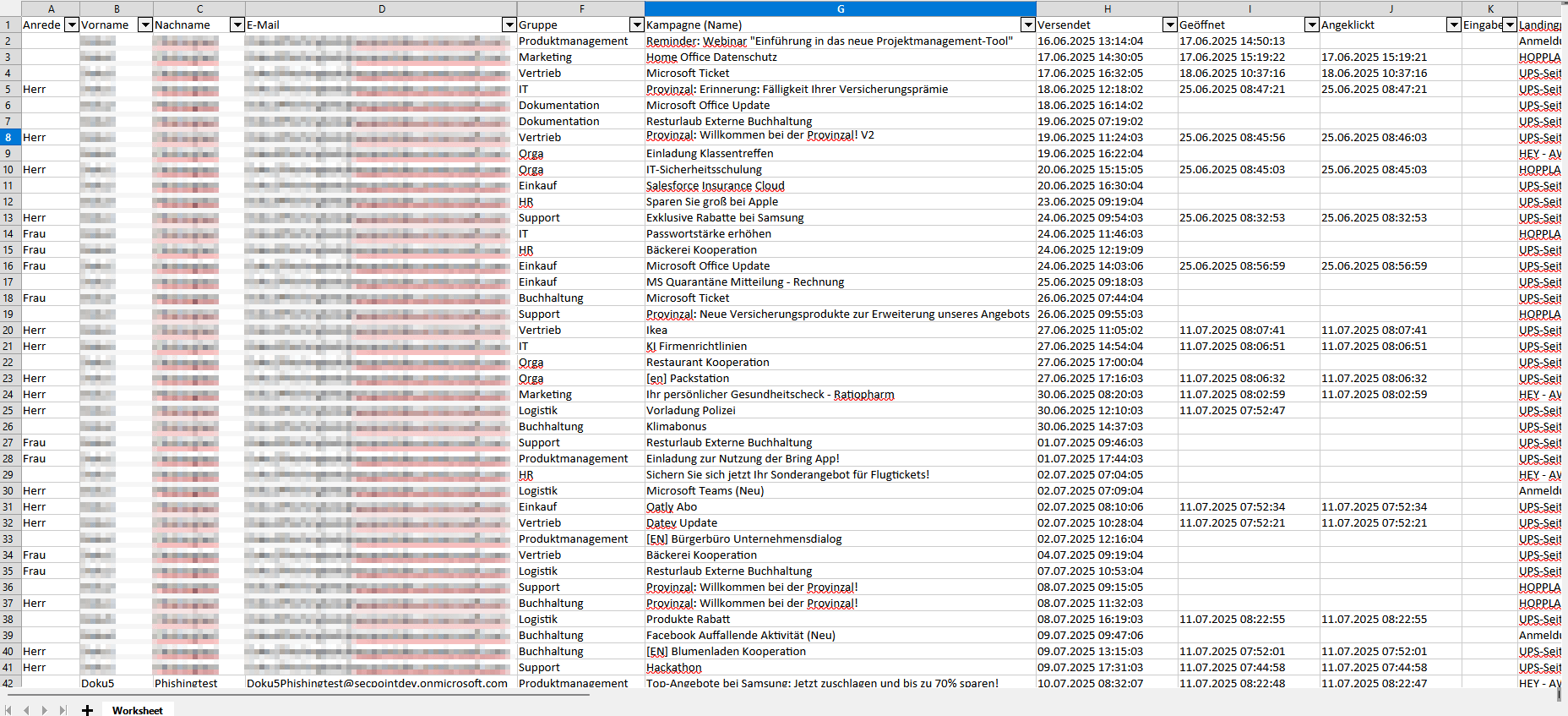

| Excel-Export | Erstellt einen Excel-Export mit einer detaillierten Übersicht über die attackierten Mitarbeiter und Detail-Informationen über ihre Interaktionen mit den Phishing-Nachrichten |  Excel Phishing-Report

| |

Manuell

…

Dieser Artikel beschreibt die Erstellung und Konfiguration einer Phishing-Kampagne im Manuell-Modus.

Alternative zur manuellen Variante: Erstellung einer Automatischen Phishing-Kampagne.

die an die Empfänger verschickt werden - das Spear Phishing.

Für diese Individualisierung werden öffentlich zugängige Informationen genutzt,

die man mit dem OSINT-Scan ermittelt.

Manuelle Kampagne vorbereiten

Allgemeine Einstellungen | |||

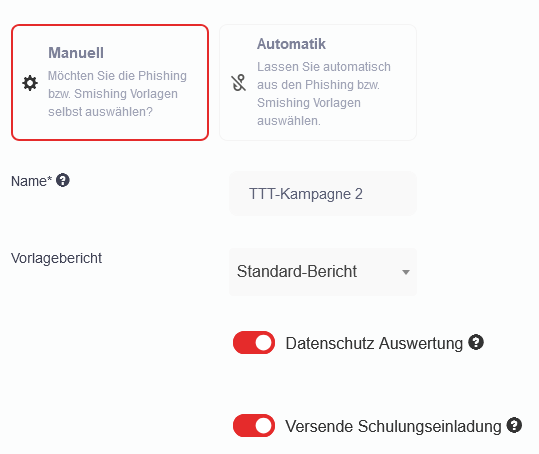

| Modus | Manuell … |

Im manuellen Modus wählt man die Phishing-/Smishing-Vorlage selbst aus | |

| Manuell … | |||

| Name | TTT Point Kampagne 2 | Vergabe eines Kampagnen-Namens |  Eine Phishing-/Smishing-Kampagne manuell anlegen

|

| Vorlagebericht | Standard-Bericht | Auswahl, ob man einen Bericht bekommen möchte über

Standardmäßig wird kein Bericht verschickt | |

| - keine - | |||

| Datenschutz Auswertung | Die Datenschutz Auswertung ist deaktiviert (Standard). Sie kann aber auch aktiviert werden . Dann wird nur erfasst, dass jemand auf einen Phishing-Link geklickt hat und nicht wer. | ||

| Versende Schulungseinladung | Standardmäßig wird der User nicht zu einer Schulung eingeladen, wenn er auf einen Phishing-Link klickt. Option aktivieren , wenn eine Schulungseinladung automatisch erfolgen soll | ||

|

Kontakte | |||

| Kontaktbuch Typ | Alternative Verwendung von

| ||

| Verwende Kontakte aus Kampagne | Die Phishing Kampagne wird standardmäßig mit allen Mitarbeitern durchgeführt. |  Alle Mitarbeiterkontakte der Kampagne zuweisen

| |

| Verwende alle Kontakte | Alle |

Bei der Auswahl von Alle: Alle Mitarbeiter sind ausgewählt. Sie können aber einzeln ausgeschlossen werden. |  Ausgegraute Kontakte sind von der Phishing-Kampagne ausgeschlossen

|

| Verwende alle Kontakte | Gruppen |

Bei der Auswahl von Gruppen |  Mitarbeiter gruppenweise einbinden

|

| Kontaktbuch Gruppen | Buchhaltung (1) IT (2) |

Auswahl von einer Gruppe oder mehreren | |

| Verwende alle Kontakte | Einzelne Kontakte |

Bei der Auswahl von Einzelne Kontakte |  Kontakte der Kampagne einzeln hinzufügen

|

| Kontaktbuch Einzeln | lara@ttt-point.de Lara Wuttke moritz@ttt-point.de Moritz Paschke | Auswahl des Personenkreises | |

Mit der Schaltfläche

| |||

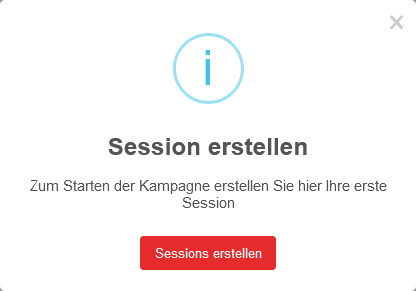

notempty Nach dem Speichern der Kampagne ist sie noch nicht gestartet! Dazu muss man mindestens eine Session anlegen und diese ausführen. Wenn man alternativ die Sessions nachträglich anlegen möchte, dann klickt man auf Anlegen notempty .

Wenn man keine Session(s) erstellt, dann kann man weitere Kampagnen-Einstellungen vornehmen |

Sessions für die Phishing-Kampagne anlegen

| ||

| Klick auf die Schaltfläche für die Erstellung von Sessions | |||

Zusatz-Einstellungen | |||

| Versandzeiten | Versandzeiten von Kunde übernehmen (Mo - Fr (07:00 - 18:00), berücksichtige Feiertage in Niedersachsen) | In der Standard-Einstellung werden die Versandzeiten vom Kunden übernommen, hier: Mo - Fr 07 - 18 Uhr plus Feiertage in Niedersachsen | |

| Versandzeiten von Kunde übernehmen | Optional: Festlegung von individuellen Versandzeiten, abhängig von

|

Frei gewählte Versandzeiten

| |

Alle KampagnenAlle Kampagnen |

Alle laufenden Phishing-Kampagnen

| ||

| Übersicht über alle laufenden Phishing-Kampagnen | |||

Sessions erstellen | |||

| Eine Phishing-Kampagne ist im Regelfall in mehrere Sessions - auch Sitzungen genannt - unterteilt, in denen die Phishing-Resilienz der attackierten Mitarbeiter über unterschiedliche Angriffsvektoren getestet wird. Dabei stehen dem Kampagnenbetreiber diverse simulierte Angriffsmöglichkeiten in unterschiedlichen Schwierigkeitsgraden zur Verfügung, die auf Phishing-Trigger setzen wie beispielsweise

notempty

Nach dem Erstellen einer Session muss diese separat in einem weiteren Schritt gestartet werden, der im folgenden Kapitel Session bearbeiten und starten beschrieben wird. | |||

| Bricht die Session-Erstellung ab, ohne zu speichern | |||

| Führt zur Übersicht über alle bereits angelegten Sessions | |||

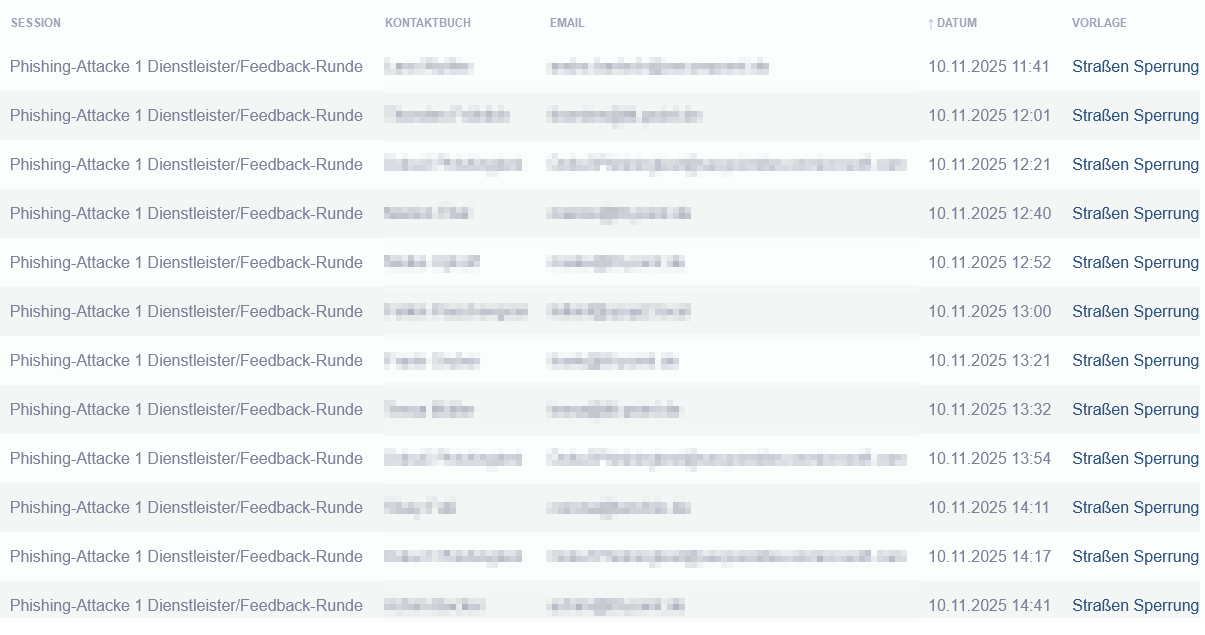

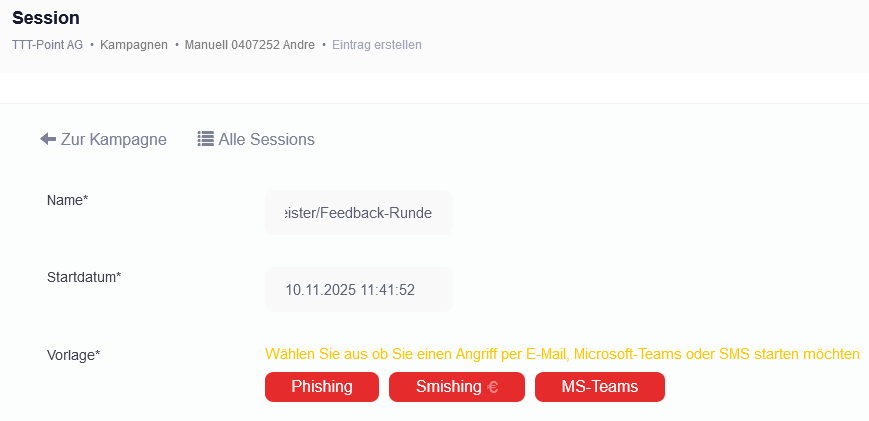

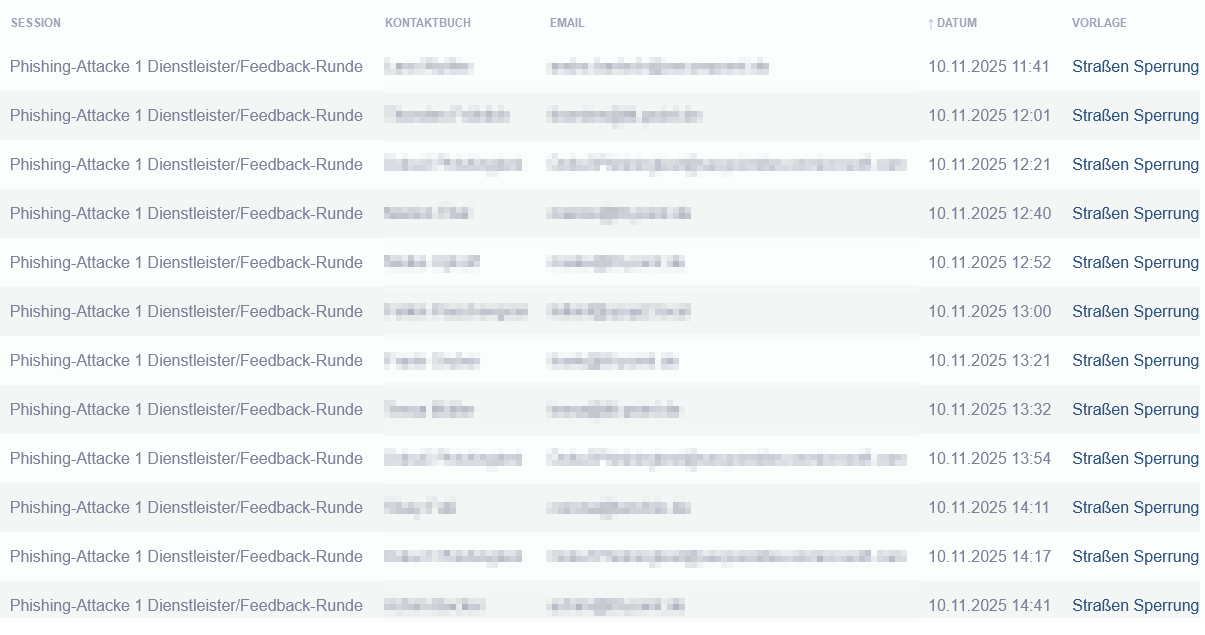

| Name | Phishing-Attacke 1 Dienstleister/Feedback-Runde | Vergabe eines eindeutigen Session-Namens, hier nach Branche und Name der Phishing-Vorlage |  Eine Phishing-Session planen

|

| Startdatum | 10.11.2025 11:41:25 | Definition des Startzeitpunkts der einer Session | |

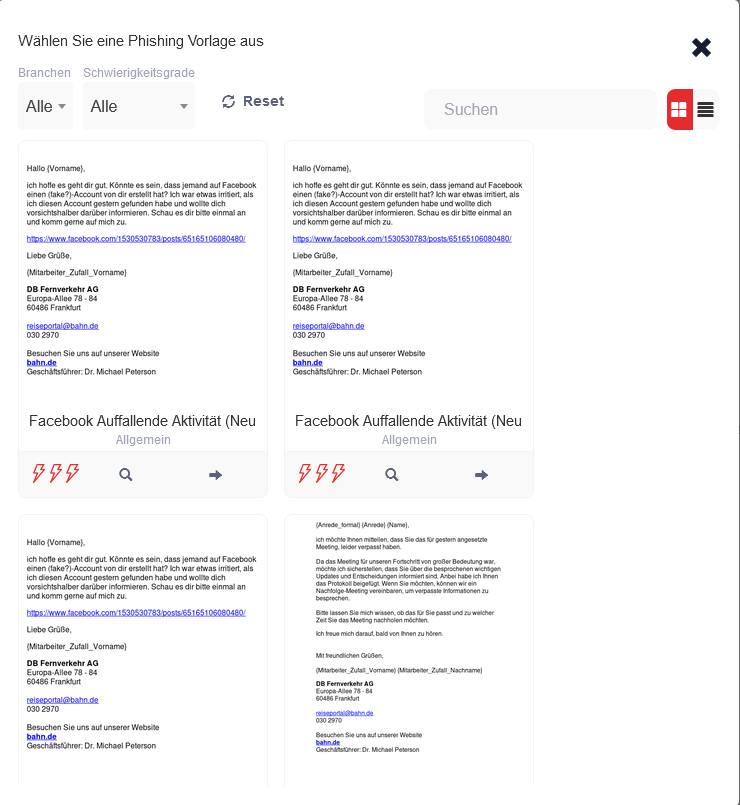

| Vorlage | oder oder |

Auswahl des Attacken-Tpys: Per

Anschließend öffnet sich ein Fenster, in dem man eine Vorlage auswählen kann | |

notempty

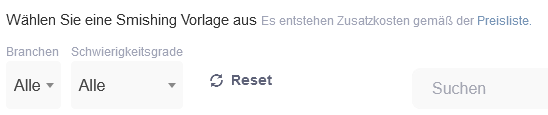

Beim Smishing fallen Zusatzkosten durch den SMS-Versand an. Die konkreten Kosten stehen in der Preisliste im Reseller-Portal | |||

| Auswahl der Phishing-/Smishing- oder MS Teams-Vorlage

| |||

| Branchen | Alle Allgemein Architektur Automotive Chemie und Rohstoffe Dienstleister allgemein Energiebranche Englisch Finanzdienstleister Gesundheit Handel Handwerk Internet & Telekom IT Logistik Maschinen und Anlagenbau Steuerberater und Notare Tourismus und Hotel Veranstalter Versicherung Verwaltung |

Auswahl aus den Vorlagen, standardmäßig werden alle angezeigt. |  Auswahl einer Phishing-, Smishing- oder MS-Teams-Vorlage

|

| Schwierigkeitsgrade | Alle Leicht Mittel Schwer |

Vor-Auswahl der Phishing-Vorlagen nach ihrem jeweiligen Schwierigkeitsgrad | |

| Alle Vorlagen | Mit einem Klick setzt man die Filter zurück | ||

| Suchen | Suche in den Vorlagen, z. B. nach Vorlagen zum Thema "Polizei" | ||

| Zeigt die Templates verkleinert in Kacheln. Mit Schaltfläche zeigt man die Vorlagen in einer Liste an | |||

| Zeigt den Schwierigkeitsgrad an (hier: mittel) | |||

| Vorschau ansehen für die jeweilige Vorlage | |||

| Vorlage verwenden | |||

| Nur bei Smishing | Link, der zur Preisliste im Reseller-Portal führt |  Link zur Preisliste im Reseller-Portal

| |

| Nach Auswahl der Vorlage | Vorlage ändern und eine andere auswählen | ||

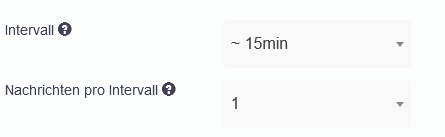

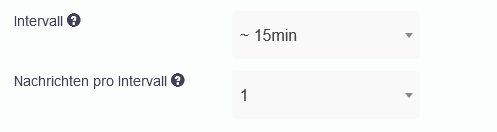

| Intervall | Default: ~ 15 Min ~ 30 Min 1 h 2 h 3 h 4 h 8 h 24 h 48 h |

Die E-Mails, SMS oder Teams-Nachrichten werden mit zeitlichem Versatz verschickt (und nicht an alle Kontakte gleichzeitig). Intervalle möglich in x Minuten oder Stunden |  Session-Intervalle konfigurieren

|

| Nachrichten pro Intervall | 1 2 5 10 15 20 25 50 |

Legt fest, an wie viele Kontakte während eines Intervalls gleichzeitig Nachrichten versendet werden. Standard-Wert: 1 | |

| Verwende Kontakte aus Kampagne | In der Standardeinstellung werden für die Session die Kampagnen-Kontakte verwendet. Bei Deaktivierung dieser Option kann man session-spezifische Kontakte bestimmen, indem man z. B. nur Mitarbeiter einer speziellen Abteilung auswählt.

Weitere Informationen zu Kontakten | ||

| Ein Klick speichert die Session. Es öffnet sich der Bearbeitungsmodus der Session | |||

| Ein Klick speichert die Session und man legt eine weitere an | |||

notempty

Die Session ist nur angelegt, aber noch nicht gestartet! | |||

Session bearbeiten und starten | |||

| In diesem Abschnitt wird beschrieben, wie man eine bereits angelegte Session modifiziert und startet | |||

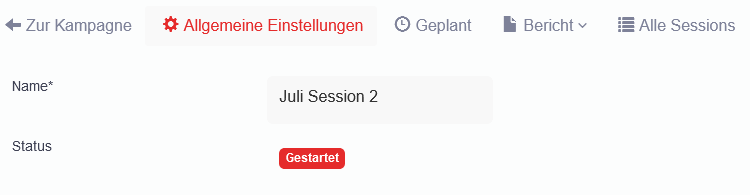

Allgemeine Einstellungen | |||

| Name | Phishing-Attacke 1 Dienstleister/Feedback-Runde | Optional: Änderung des Session-Namens | |

| Startdatum | 10.11.2025 11:41:25 | Festlegung des Startzeitpunkts einer Session | |

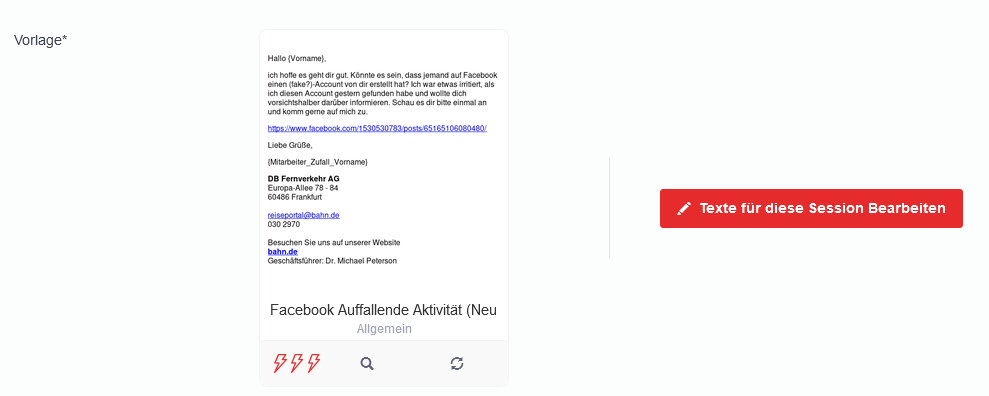

| Vorlage | Texte für die ausgewählte Vorlage modifizieren. Beim Klick öffnet sich der Bearbeitungsmodus der Vorlage |  Phishing Texte einer Vorlage bearbeiten

| |

| Eine Vorlage bearbeiten | |||

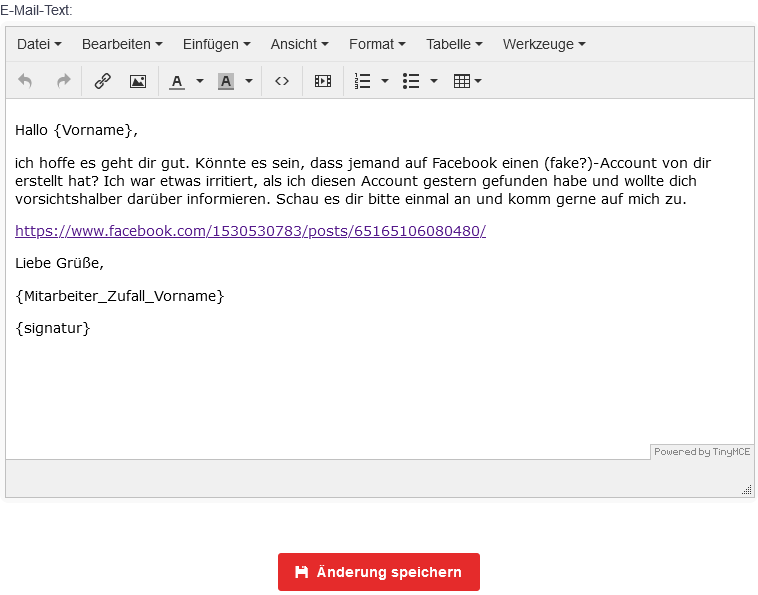

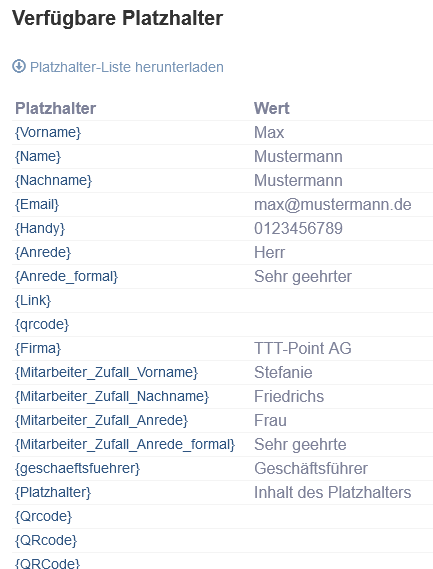

Der Inhalt der Vorlage kann nach Bedarf im Editor angepasst werden. Zudem können Platzhalter

|

Der Editor zur Bearbeitung der Vorlage

| ||

| Beim Klick öffnet sich eine Liste über alle bereits vorhandenen Platzhalter. Optionaler Download via: |  Eine Liste der verfügbaren Platzhalter

| ||

| Änderungen an der Vorlage speichern und das Fenster schließen | |||

| Zeigt den Schwierigkeitsgrad an (hier: mittel) | |||

| Vorschau ansehen für die jeweilige Vorlage | |||

| Vorlage ändern und eine andere auswählen | |||

| Nur bei E-Mail-Phishing-Sessions | |||

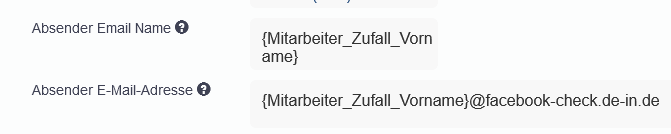

| Absender E-Mail-Name | {Mitarbeiter_Zufall_Vorname} | Eingabe von passenden Platzhaltern. Mehrere Absender-Namen - getrennt durch Zeilenumbrüche - sind möglich. Sie erlauben eine zufällige Verwendung beim E-Mail-Versand |  E-Mail-Name und E-Mail-Adresse des Absenders

|

| Absender E-Mail-Adresse | {Mitarbeiter_Zufall_Vorname} @ ttt-point.de-in.de | Konfigurationsmöglichkeiten der Absender-Adressen-Domain:

Zudem stehen zahlreiche Domains zur Verfügung, die zu vielen Branchen passen | |

| Nur bei Smishing | |||

| Absender SMS | 01712344567 | Angabe

|

Smishing Absender SMS

|

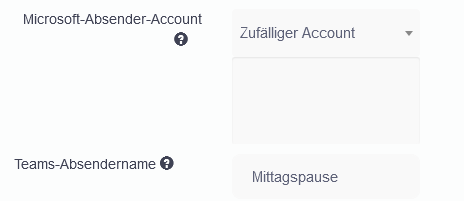

| Nur bei MS-Teams-Sessions | |||

| Microsoft-Absender-Account | Zufälliger Account | Microsoft-Account, über den die Nachricht versendet wird. Es können mehrere Absender-Accounts angelegt werden, aus denen zufällig ein Account ausgewählt wird. Alternative: Ein Account wird immer verwendet |

Teams Absender-Account und -Name

|

| Teams-Absendername | Lisa | Name, der als Absender in Teams angezeigt wird | |

| Intervall | Default: ~ 15 Min 1 ~ 30 Min 1 h 2 h 3 h 4 h 8 h 24 h 48 h |

Die E-Mails, SMS oder Teams-Nachrichten werden mit zeitlichem Versatz verschickt (und nicht an alle Kontakte gleichzeitig). Intervalle möglich in x Minuten oder Stunden |  Intervalle und deren Dichte

|

| Nachrichten pro Intervall | Standard: 1 2 5 10 15 20 25 50 |

Legt fest, an wie viele Kontakte während eines Intervalls gleichzeitig Nachrichten versendet werden. Standard-Wert: 1 | |

| Status | Zeigt den aktuellen Status der Session an: Angelegt |  Phishing-, Smishing- oder Teams-Session starten

| |

| Bei einem Klick öffnet sich ein Fenster und es wird um Bestätigung gebeten, ob die Session gestartet werden soll. Wenn gewünscht, dann mit bestätigen. | |||

| Änderungen an der Session speichern, ohne die Session zu starten | |||

| Neuer Status nach erfolgtem Session-Start via |  Die Session ist aktiviert

| ||

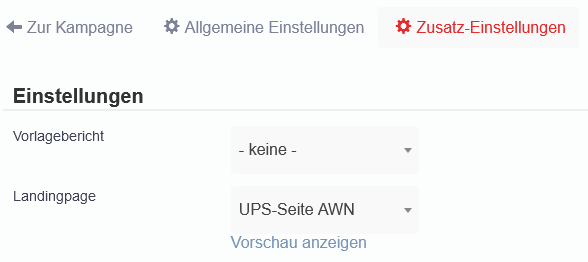

Zusatz-Einstellungen | |||

| Einstellungen | |||

| Vorlagebericht | - keine - | Auswahl, ob man einen Bericht bekommen möchte über

Standardmäßig wird kein Bericht verschickt |

Vorlagebericht und Landinpage konfigurieren

|

| Standard-Bericht | |||

| Landingpage | UPS-Seite AWN

|

Vor dem Start einer Session: Festlegung, zu welcher Seite ein Phishing-Link führen soll. Die Landingpage sollte zur Vorlage passen.

Das Standard-Set an Landingpages ist auf Deutsch und Englisch verfügbar. Man kann zudem eigene Landingpages erstellen über das Menu Landingpages wie z. B. die Sensibilisierungsseite UPS-Seite AWN | |

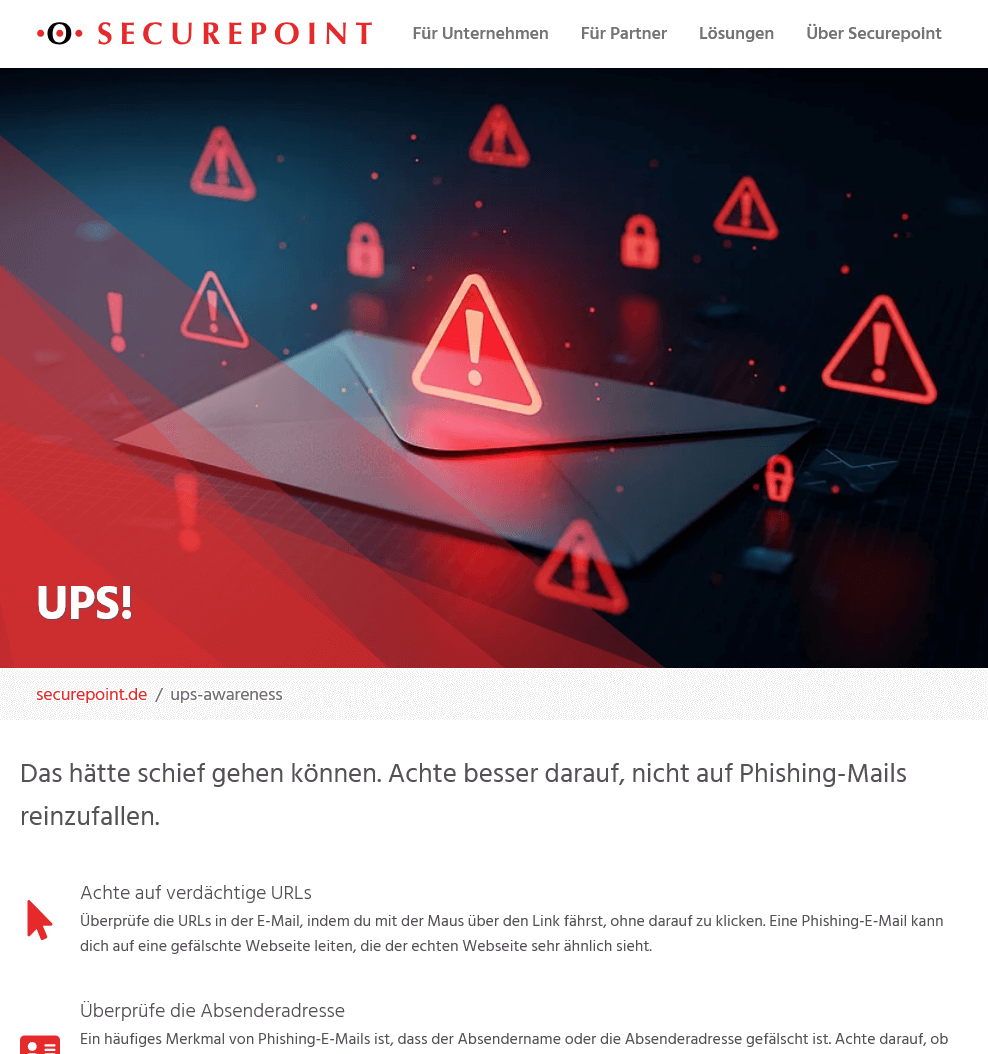

| Vorschau anzeigen | Über diesen Link kann man sich die jeweilige Landingpage anschauen, auf der man bei einem Klick auf einen Phishing-Link landet |  Die Securepoint "UPS"-Seite

| |

| UPS-Seite AWN | Nach dem Start einer Session: Festgelegte, nicht mehr änderbare Landingpage | ||

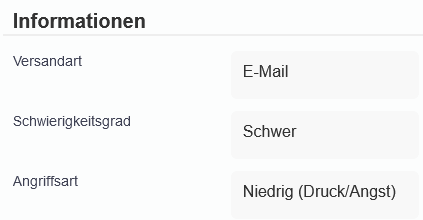

| Informationen | |||

| Versandart | Zeigt an, wie die simulierte Attacke durchgeführt wurde. Alternative zu E-Mail:

|

Vorlagebericht und Landinpage konfigurieren

| |

| Schwierigkeitsgrad | Mittel

|

Zeigt an, wie groß die Herausforderung für den User ist, die Phishing-Attacke als solche zu identifizieren | |

| Angriffsart | Niedrig (Druck/Angst) | Die psychologischen Trigger, die den Benutzer zum Agieren mit der Phishing-/Smishing- oder MS Teams Nachricht bewegt | |

| Kontakte | |||

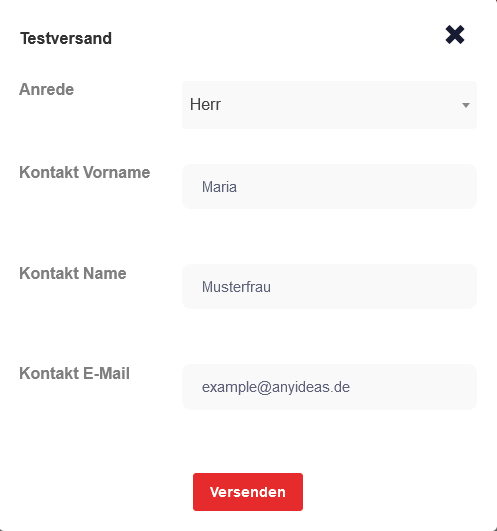

Testversand | |||

Mit dem Testversand

|

Testversand durchführen

| ||

Geplant | |||

| Sessionbezogene Übersicht über die geplanten Phishing-Attacken |  Geplante, noch nicht durchgeführte Attacken in der aktuellen Session

| ||

Pausieren | |||

| Klick auf die Schaltfläche, um die jeweilige Session zu pausieren. Bestätigung der Aktion mit | |||

AuswertungAuswertung

| |||

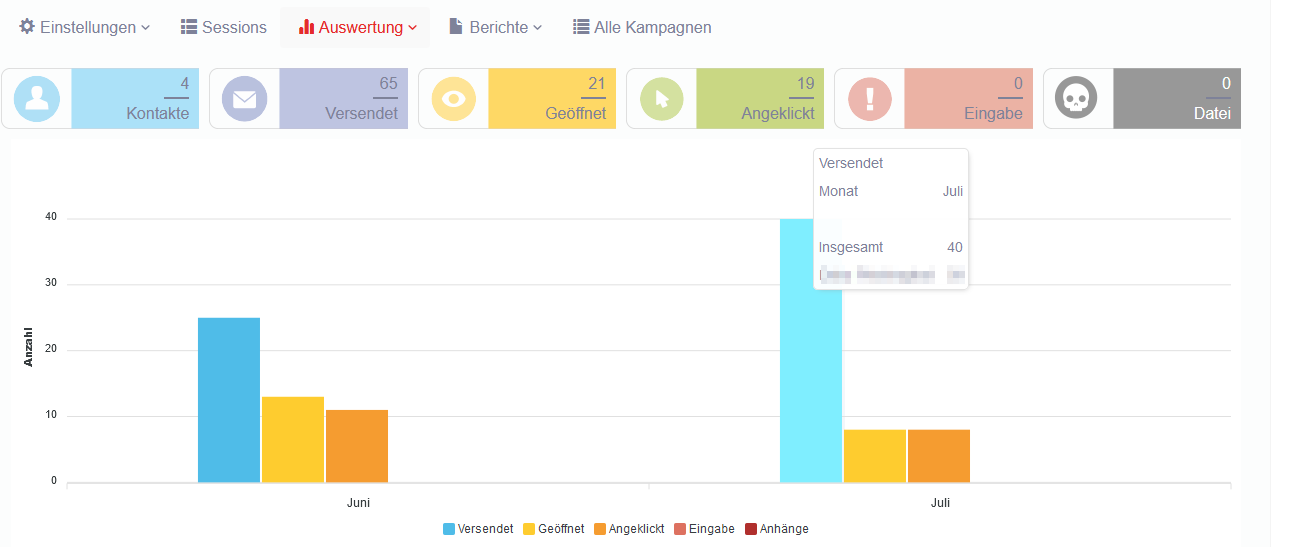

Diagramm, das die monatlichen Kennzahlen der Phishing-Attacken visualisiert:

|

Grafische Visualisierung der Kampagnenergebnisse

| ||

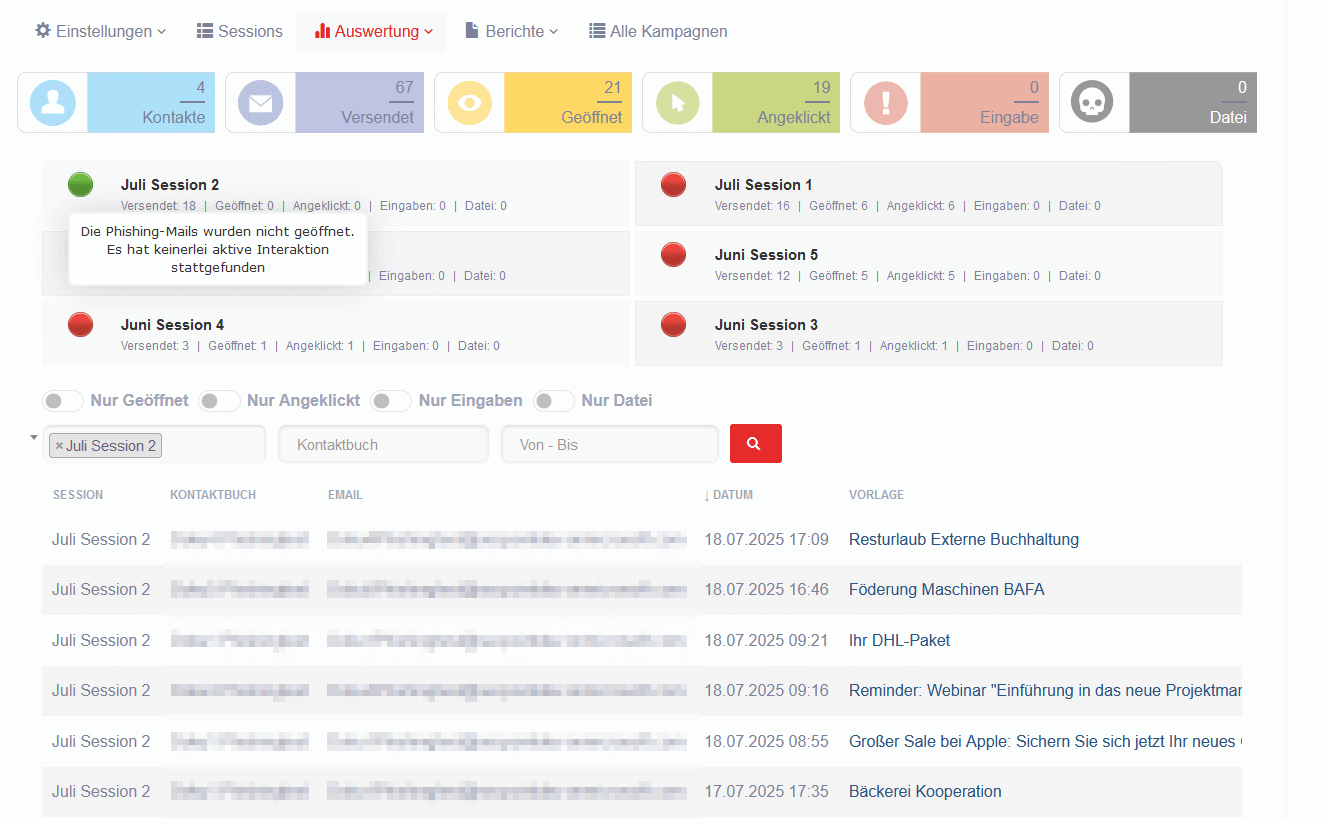

| Es werden alle Ergebnisse der Phishing-Kampagne angezeigt. Es gibt diverse Möglichkeiten zur Filterung, die standardmäßig deaktiviert sind wie z. B. Nur Geöffnet. Sie können separat aktiviert werden Nur Geöffnet | |||

| Nur Geöffnet | Anzeige von Interaktionen, in denen Phishing-Nachrichten ausschließlich geöffnet wurden |  Ergebnisse der Phishing-Kampagne

| |

| Nur Angeklickt | Anzeige von Interaktionen, in denen Phishing-Links angeklickt wurden | ||

| Nur Eingaben | Anzeige von Interaktionen, in denen persönliche Informationen wie Login-Daten eingegeben wurden | ||

| Nur Datei | Anzeige von Interaktionen, in denen persönliche Informationen wie Login-Daten eingegeben wurden | ||

Weitere Möglichkeiten zur Filterung der Ergebnisse nach

Start der Suche mit der Schaltfläche | |||

| Session | »Juni Session 3 »Juni Session 5 |

Filterung nach einer Session oder mehreren Sessions, hier: Juni Session 3 und 5 |  Ergebnisse nach spezifischen Sessions filtern

|

| Kontaktbuch | Lara Wuttke | Suche nach bestimmten Mitarbeitern | |

| Von - Bis | 11.06.2025 bis 23.07.2025 | Bestimmung eines Zeitraums per Kalender, aus dem Ergebnisse angezeigt werden | |

| Sessionbezogene Übersicht über die geplanten Phishing-Attacken |  Detaillierte Auflistung der geplanten Attacken

| ||

Alle Felder

|

Lara Wuttke | Standard: Suche nach einem String in allen Feldern. Einschränkung des Suchradius über spezielle Felder wie IP oder Event im Dropdown-Menu

Start der Suche mit |

Filterung von Tracking-Ergebnissen

|

Der Algorithmus prüft, ob es sich um eine Firewall-Aktivität oder ein nutzerausgelöstes Ereignishandelt. Ignorierte Tracking-Ergebnisse lösen unter anderem keine automatischen Schulungseinladungen aus | |||

BerichteBerichte | |||

PDF

|

Der PDF-Bericht enthält

|

Session-bezogene Statistiken und Auswertung  Übersicht über die angegriffenen Personen

| |

PDF (personalisiert)

|

Der Bericht PDF personalisiert enthält zudem detaillierte Informationen darüber, wie die attackierten Personen mit den Phishing-Nachrichten interagiert haben. |  Personalisierte Auswertung der Phishing-Interaktionen der targetierten Mitarbeiter

| |

| PDF (anonymisiert) | Der Bericht PDF anonymisiert entspricht dem PDF-Bericht. Einziger Unterschied: Es sind keine Informationen über die targetierten Personen enthalten. Der Bericht ist vollkommen anonym |  Keine Informationen über angegriffene Personen enthalten

| |

| Excel-Export | Erstellt einen Excel-Export mit einer detaillierten Übersicht über die attackierten Mitarbeiter und Detail-Informationen über ihre Interaktionen mit den Phishing-Nachrichten |  Excel Phishing-Report

| |

Weitere Kampagnen-Einstellungen | |||

EinstellungenEinstellungen

| |||

Nach dem Anlegen der Kampagne können die Allgemeinen Einstellungen nachträglich verändert werden.

| |||

|

| |||

Nachträgliche Bearbeitung der Mitarbeiterkontakte, die im Rahmen der Kampagne attackiert werden

| |||

Änderung der Versandzeiten der Phishing-Nachrichten möglich

| |||

Archiviert die Kampagne unter Phishing-Kampagnen Archive. Bestätigung im Popup mit

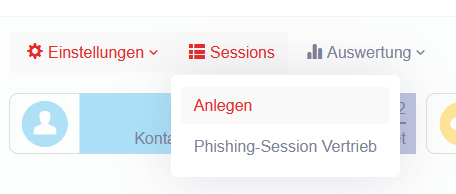

Sessions | |||

Nachträglich nach der Kampagnen-Speicherung Sessions anlegen

| |||

| Anlegen | Neue Session anlegen |  Session manuell anlegen

| |

| Vorab angelegte Session öffnen, hier: Phishing-Session Vertrieb | |||

AuswertungAuswertung | |||

| Auswertung der Phishing-Kampagne unter diversen Gesichtspunkten. Detailinformationen finden sich in diesem Abschnitt

| |||