Die Seite wurde neu angelegt: „{{Set_lang}} {{#vardefine:headerIcon|spicon-utm}} {{:UTM/APP/Reverse_Proxy-Exchange.lang}} </div>{{DISPLAYTITLE:{{#var:display}}}}{{Select_lang}}{{TOC2|Bild…“ |

KKeine Bearbeitungszusammenfassung |

||

| Zeile 55: | Zeile 55: | ||

{{#var:User Webinterface Port--desc}}<br><br> | {{#var:User Webinterface Port--desc}}<br><br> | ||

{{b|{{#var:User Webinterface Port}}: }} {{ic|443|c}}  →  {{ic|4443|c}}<br><br> | {{b|{{#var:User Webinterface Port}}: }} {{ic|443|c}}  →  {{ic|4443|c}}<br><br> | ||

{{Button|{{#var:Speichern}} }}<br><br><br> | {{Button|{{#var:Speichern}} }}<br><br> | ||

<li class="list--element__alert list--element__hint">{{#var:User Webinterface Port--Regelhinweis}}</li><br><br> | |||

---- | ---- | ||

| Zeile 150: | Zeile 151: | ||

|} | |} | ||

<!-- | |||

Dazu wird unter Reverse-Proxy der Reiter ‘‘‘ACLSETS‘‘‘ aufgerufen und das angelegte ACL Set ‘‘‘acl-Exchange‘‘‘ bearbeitet. | |||

Es öffnet sich ein Fenster mit einem Eintrag ‘‘‘Typ dstdomain; Argument owa.ttt-point.de‘‘‘ | |||

[[Datei: UTM116_AI_ARPaclowaneu.png|200px|thumb|right|Neues ACL für den OWA Filter]] | |||

Mit einem Klick auf die Schaltfläche [[Datei:UTM116_AI_ARPaclhinzB.png|70px]] wird ein neues ACL hinzugefügt. | |||

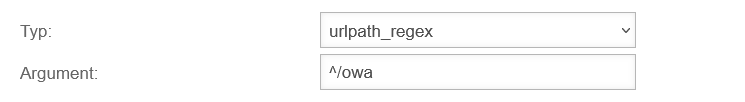

Als ‘‘‘Typ‘‘‘ wird hier ‘‘‘urlpath_regex‘‘‘ ausgewählt. | |||

Wie der ‘‘‘Typ‘‘‘ des ACL schon sagt, werden hier Reguläre Ausdrücke erwartet. Für den OWA Filter lautet das Argument daher: | |||

^/owa | |||

^(/owa|/autodiscover|/ecp|/ews|/oab|/Microsoft-Server-ActiveSync|/exchange) | |||

Mit einem Klick auf die Schaltfläche [[Datei:UTM116_AI_HinzB_(2).png|70px]] wird dieses hinzugefügt. | |||

Abschließend müssen die Einstellungen noch gesichert werden. | |||

--> | |||

=== {{#var:Übersicht}} === | === {{#var:Übersicht}} === | ||

Version vom 26. März 2021, 10:06 Uhr

Zugriff auf die OWA-Schnittstelle eines Microsoft Exchange Servers

Letzte Anpassung zur Version: 11.8.13 (03.2021)

- Neu:

Vorherige Versionen: 11.7

Voraussetzung

Voraussetzung für diese Anleitung ist ein voll funktionsfähiger Exchange Server mit bereits importierten Zertifikaten, bei dem mit einer Portweiterleitung die Outlook im Web. Früher: Outlook Web App aufgerufen werden kann.

Vorbereitungen

Zertifikat

Da Outlook im Web. Früher: Outlook Web App nur über eine SSL-verschlüsselte Verbindung erreichbar ist, wird ein Zertifikat benötigt. Dafür gibt es verschiedene Möglichkeiten:

- Ein Zertifikat einer öffentliche Zertifizierungsstelle, das käuflich erworben wird

- Ein ACME-Zertifikat (z.B.: Let's encrypt) → Wiki zur Erstellung und Verwaltung

- Ein Zertifikat, das die UTM selbst erstellt

Die Zertifikatsverwaltung befindet sich im Menü .

Es muss, wenn noch nicht vorhanden, eine CA (Certification Authority) erstellt werden und anschließend, basierend auf dieser CA, das Zertifikat für die Domain.

- Weitere Informationen zum Erstellen und Importieren von Zertifikaten befinden sich im Wiki Artikel Zertifikate

Wird also vom Client wie in unserem Beispiel die Domain owa.ttt-point.de aufgerufen, muss der Name des Zertifikats ebenfalls owa.ttt-point.de lauten.

Sind Subdomains vorhanden wie zum Beispiel zusätzlich web.ttt-point.de, kann auch ein sogenanntes Wildcard Zertifikat erstellt werden. In unserem Beispiel also *.ttt-point.de.

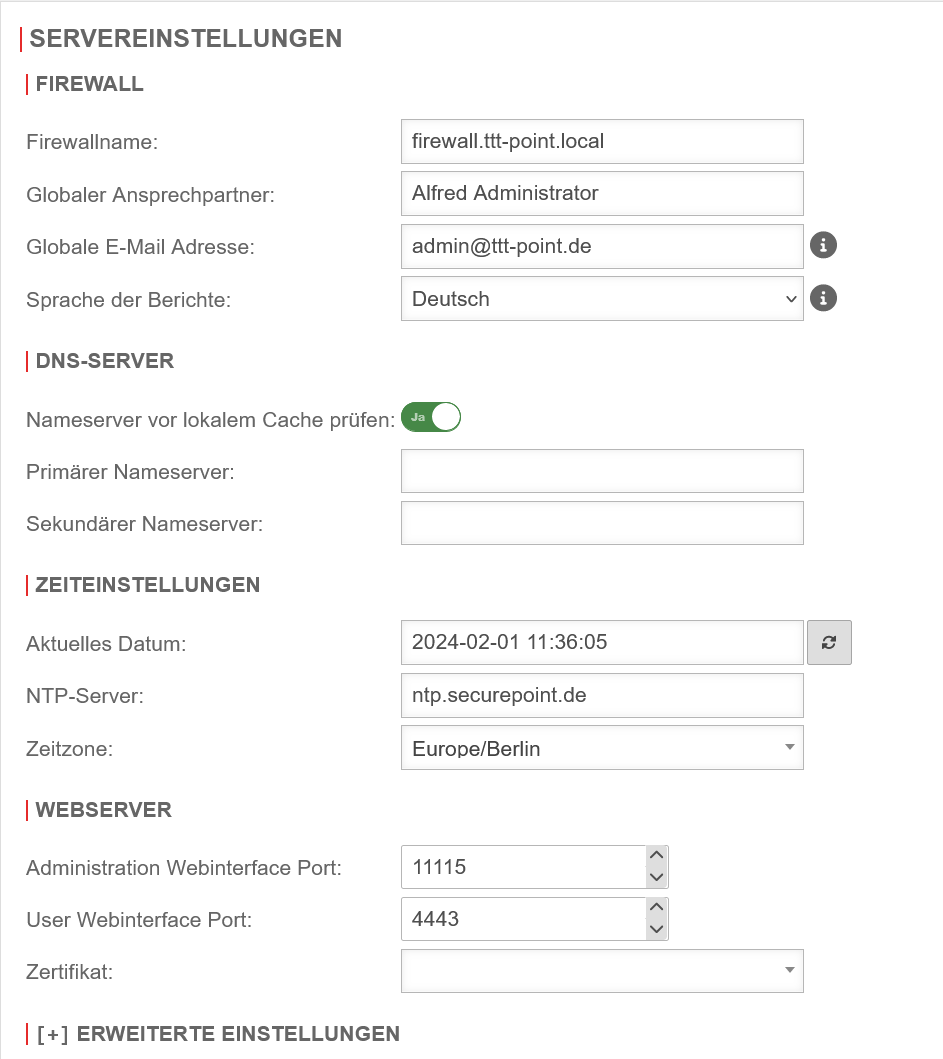

User Webinterface Port

Die Einstellungen dazu befinden sich im Menü Bereich Servereinstellungen im Abschnitt

User Webinterface Port: 443 → 4443

IIS Einstellungen

Einrichtung

Die Einstellungen für den Reverse Proxy befinden sich im Menü

Mit einem Klick auf die Schaltfläche öffnet sich der Assistent.

Assistent

| Beschriftung | Wert | Beschreibung | |

|---|---|---|---|

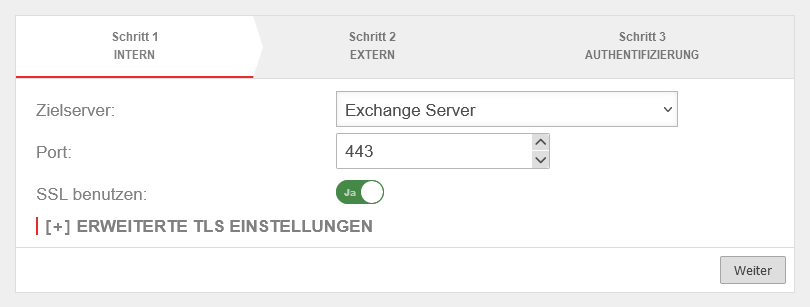

Schritt 1 - Intern | |||

| Zielserver: | Ist der Host schon als Netzwerkobjekt angelegt, kann dieser im Dropdown Menü direkt ausgewählt werden. |  Zielserver existiert bereits als Netzwerkobjekt

| |

| 443 | Da das OWA des Exchange Servers nur über eine Verschlüsselte Verbindung angesprochen werden kann, wird der Port 443 gewählt | ||

| SSL benutzen: | Ein | SSL muss aktiviert sein. | |

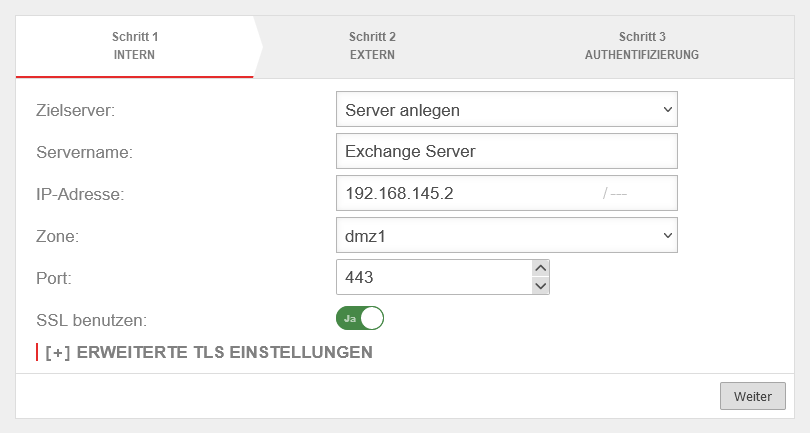

| Zielserver: | Sollte der Exchange Server noch nicht als Netzwerkobjekt existieren, kann er über den Auswahlpunkt im Assistenten angelegt werden. |  Zielserver existiert noch nicht als Netzwerkobjekt

| |

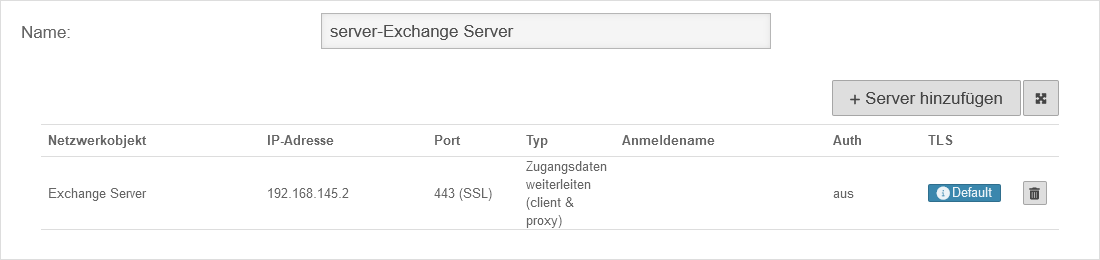

| Servername: | Exchange Server | Name des Netzwerkobjektes | |

| IP-Adresse: | 192.168.145.2 | IP-Adresse des Exchange Servers | |

| Zone: | Zone des Netzwerkobjektes | ||

| 443 | Da das OWA des Exchange Servers nur über eine Verschlüsselte Verbindung angesprochen werden kann, wird der Port 443 gewählt | ||

| SSL benutzen: | Ein | SSL muss aktiviert sein. | |

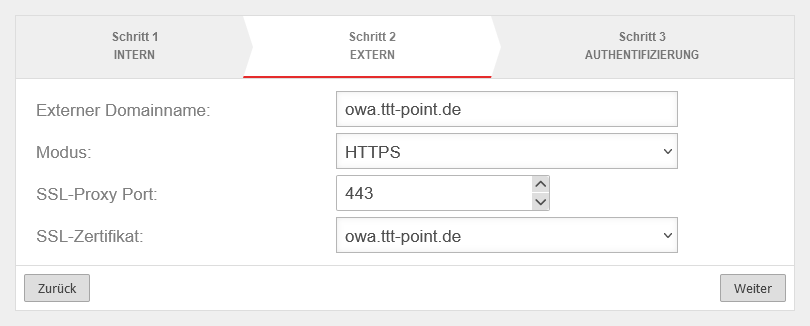

Schritt 2 - Extern | |||

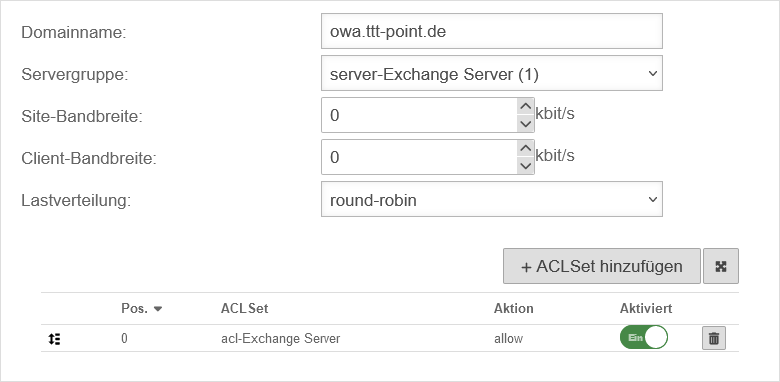

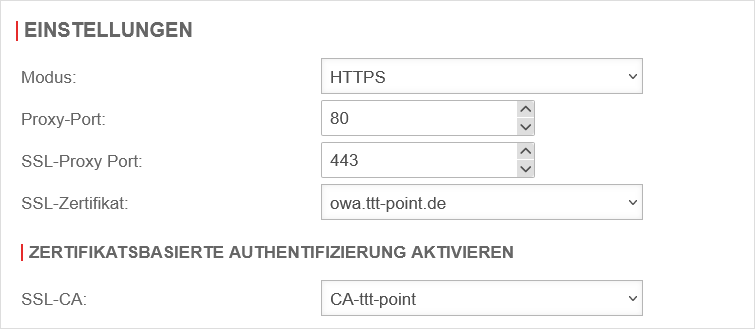

| Externer Domainname: | owa.ttt-point.de | Die Mail-Domain (ttt-point.de) wird mit einer zusätzlichen Subdomain (owa) eingetragen, über die ein Client auf die OWA zugreifen darf. |

Konfiguration des externen Zugriffs, damit der Reverse-Proxy auf Anfragen reagiert

|

| Modus | Der Zugriff soll ausschließlich verschlüsselt über https erfolgen. | ||

| 443 | Das OWA soll ebenfalls direkt über den üblichen Port 443 für https angesprochen werden. | ||

| SSL-Zertifikat: | Hier wird das Zertifikat, das im Schritt Vorbereitungen angelegt wurde, ausgewählt. | ||

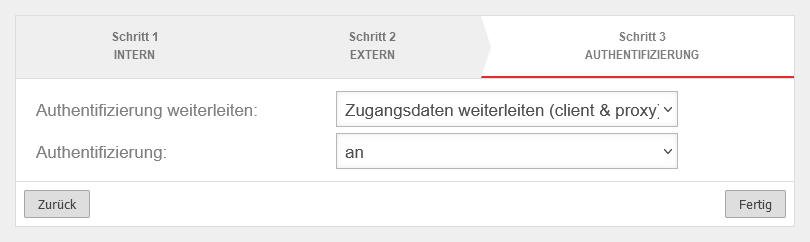

Schritt 3 - Authentifizierung | |||

| Authentifizierung weiterleiten: | Der Proxy reicht die Authentifizierung an den Exchange Server bzw. das OWA durch |  Authentifizierung für den Zugriff aus dem Internet

| |

| Authentifizierung: | Authentifizierung ist erforderlich Da der Reverse Proxy keine NTLM-Authentifiezierung weiterleitet, darf in den IIS Einstellungen des Exchange Servers nur Basic/Standardauth aktiv sein, damit die Clients die OWA-Schnittstelle des Exchange Servers erreichen können.

| ||

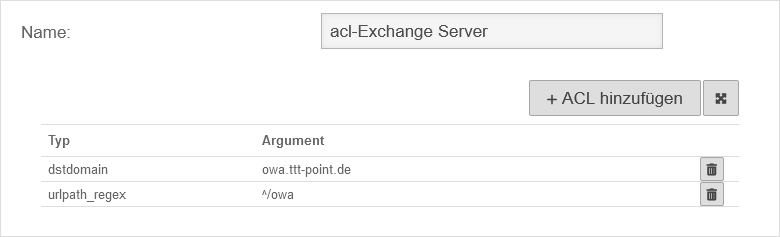

ACL Set anpassenUm sicher zu gehen das nur auf die OWA-Schnittstelle zugriffen werden kann und nicht auf die Administrations-Weboberfläche des Exchange Servers (Exchange Control Panel / ECP) muss das ACL Set erweitert werden: |

Neues ACL für den OWA Zugriff

| ||

| Typ | Schränkt den URL Pfad ein | ||

| ^/owa | Es werden Reguläre Ausdrücke (Regex) erwartet. Weitere Paramater im Regex-Format sind möglich. Diese sind jedoch nicht für die Outlook Web App erforderlich. Sind solche Dienste erforderlich sollte eine SSL-VPN Verbindung genutzt werden. | ||

| & Abschluss mit | |||

Zertifikatsbasierte Authentifizierung | |||

| Um Unberechtigte erst gar nicht bis zum Exchange Server (und dessen Authentifizierung) durch zu lassen, kann die Zertifikatsbasierte Authentifizierung aktiviert werden. Der Reverse Proxy leitet Anfragen an den Exchange Server nur weiter, wenn auf dem Gerät des Benutzers ein entsprechnedes Zertifikat installiert ist. Zertifikatsbasierte Authentifizierung aktivieren: |

aktivierte zertifikatsbasierte Authentifizierung

| ||

| Auf dem Gerät des Benutzers muss dafür ein Zertifikat installiert werden, das mit der hier auszuwählenden CA signiert wurde. | |||

Hierfür empfehlen wir den Zugriff mit einem (SSL-)VPN. | |||

Übersicht

Die Einstellungen für dieses Szenario müssen dann folgendermaßen aussehen: