KKeine Bearbeitungszusammenfassung |

Keine Bearbeitungszusammenfassung |

||

| Zeile 328: | Zeile 328: | ||

| Enter the preshared key of the UTM }} | | Enter the preshared key of the UTM }} | ||

{{var | AllowedIPs--desc | {{var | AllowedIPs--desc | ||

| | | Internes Netzwerk / interne Netzwerke / Transfernetzwerk der Securepoint eintragen | ||

| Enter | | Enter internal network / internal networks / transfer network of the Securepoint }} | ||

{{var | AllowedIPs--Beispiel | {{var | AllowedIPs--Beispiel | ||

| Im Beispiel | | Im Beispiel 10.0.0.1/24 (aus Schritt 1 - IPv4 Adresse)<br>Mehrere IP-Adressen sind durch ein Komma zu trennen. Beispiel: IPv4 Adresse: 10.0.0.1/24,10.0.1.1/24 | ||

| In the example | | In the example 10.0.0.1/24 (from step 1 - IPv4 address)<br>Multiple IP addresses must be separated by a comma. Example: IPv4 address: 10.0.0.1/24,10.0.1.1/24 }} | ||

{{var | Endpoint--desc | {{var | Endpoint--desc | ||

| Hostname der UTM und Endpoint der UTM (aus Schritt 1 - Schnittstelle) eintragen. Beides durch einen Doppelpunkt trennen. | | Hostname der UTM und Endpoint der UTM (aus Schritt 1 - Schnittstelle) eintragen. Beides durch einen Doppelpunkt trennen. | ||

| Zeile 540: | Zeile 540: | ||

PublicKey = $PUBLIC_KEY_UTM | PublicKey = $PUBLIC_KEY_UTM | ||

PresharedKey = $PRESHAREDKEY | PresharedKey = $PRESHAREDKEY | ||

AllowedIPs = $ | AllowedIPs = $NETWORK_SECUREPOINT/$NETMASK | ||

Endpoint = $HOSTNAME_UTM:$LISTENPORT_WIREGUARD_UTM | Endpoint = $HOSTNAME_UTM:$LISTENPORT_WIREGUARD_UTM | ||

PersistentKeepalive = 1 | PersistentKeepalive = 1 | ||

| Zeile 560: | Zeile 560: | ||

| PresharedKey = || $PRESHAREDKEY || {{#var:PresharedKey--desc}} | | PresharedKey = || $PRESHAREDKEY || {{#var:PresharedKey--desc}} | ||

|- | |- | ||

| {{Hinweis-box||gr|12.5.4|status=update}} AllowedIPs = || $ | | {{Hinweis-box||gr|12.5.4|status=update}} AllowedIPs = || $NETWORK_SECUREPOINT/$NETMASK || {{#var:AllowedIPs--desc}}<br>{{#var:AllowedIPs--Beispiel}} | ||

|- | |- | ||

| Endpoint = || style=word-wrap:anywhere| $HOSTNAME_UTM:$LISTENPORT_WIREGUARD_UTM || {{#var:Endpoint--desc}} | | Endpoint = || style=word-wrap:anywhere| $HOSTNAME_UTM:$LISTENPORT_WIREGUARD_UTM || {{#var:Endpoint--desc}} | ||

Version vom 7. Februar 2024, 16:14 Uhr

Letzte Anpassung: 01.2024

- Korrekturen in der Konfigurationsdatei bei der IP-Adresse der Fritz!Box und bei den AllowedIPs

- Hinweis hinzugefügt, zu NetBIOS in der Fritz!Box

- 01.2024

Dieser Artikel beinhaltet Beschreibungen der Software von Drittanbietern und basiert auf dem Stand zum Zeitpunkt der Erstellung dieser Seite.

Änderungen an der Benutzeroberfläche durch den Hersteller sind jederzeit möglich und müssen in der Durchführung entsprechend berücksichtigt werden.

Alle Angaben ohne Gewähr.

Einleitung

Dieses HowTo beschreibt die Konfiguration einer WireGuard Site-to-Site VPN-Verbindung einer Securepoint UTM mit einer Fritz!Box.

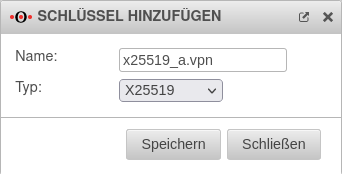

Schlüssel hinzufügen

Damit eine Kommunikation zwischen der UTM und der Fritz!Box möglich ist, sind folgende Schlüssel notwendig:

- Schlüssel vom Typ x25519 für die UTM

- x25519 Schlüssel für die Fritz!Box

Von beiden Schlüsseln wird der öffentliche und der private Teil benötigt.

| Schlüssel hinzufügen | |||

| Schlüsselverwaltung öffnen unter und mit der Schaltfläche den Dialog öffnen | |||

| Beschriftung | Wert | Beschreibung |  |

|---|---|---|---|

| Name: | x25519_a.vpn | Eindeutigen Namen vergeben Hier der Schlüsselname für die UTM | |

| Typ: | Als Typ X25519 auswählen | ||

| Dialog mit der Schaltfläche schließen. | |||

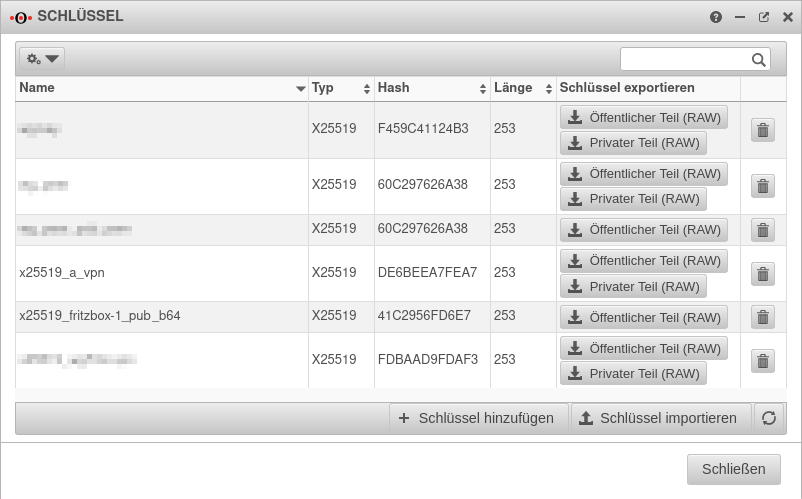

| Fritz!Box-Schlüssel | |||

| Den oben beschriebenen Vorgang für einen Schlüssel mit dem Namen x25519_fritzbox-1 wiederholen. | |||

|

| ||

| Auf die Schaltfläche klicken und den öffentlichen Teil des Fritz!Box-Schlüssels importieren. | |||

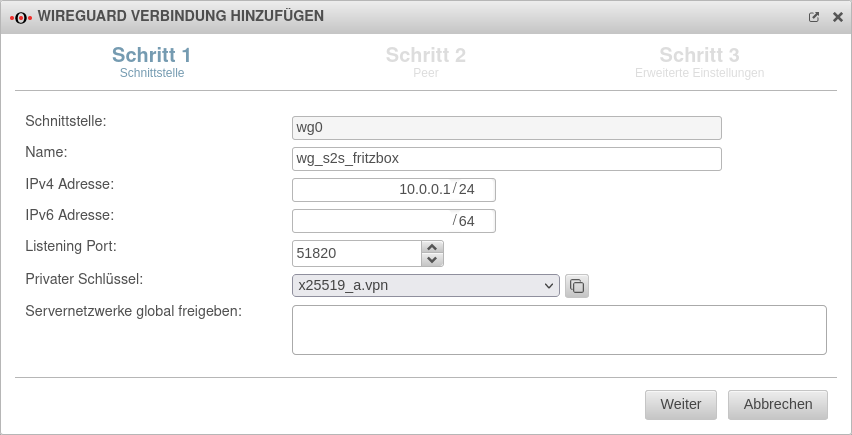

WireGuard-Verbindung hinzufügen

WireGuard-Konfiguration an der UTM

Unter auf die Schaltfläche klicken

Schritt 1 - Schnittstelle

Schritt 1 - Schnittstelle| Beschriftung | Wert | Beschreibung |  |

|---|---|---|---|

| Schnittstelle: | wg0 | Name der Schnittstelle, die für die Verbindung angelegt wird (automatische Vorgabe, kann nicht geändert werden) | |

| Name: | wg_s2s_fritzbox | Eindeutiger Name für die Verbindung | |

| IPv4 Adresse: | 10.0.0.1/24 | IPv4 Adresse für die Netzwerkschnittstelle des Transfernetzes der UTM | |

| IPv6 Adresse: | fd00:0:0:0::1/64 | IPv6 Adresse für die Netzwerkschnittstelle des Transfernetzes der UTM (optional) | |

| Listening Port: | 51820 | Default-Port für WireGuard Verbindungen | |

| Privater Schlüssel: | Privater Schlüssel im Format x25519. Es sind nur solche Schlüssel auswählbar, die auch über einen privaten Schlüsselteil verfügen. | ||

| Servernetzwerke global freigeben: | Zusätzliche Netzwerke für die (lokale) Serverseite, auf die der WireGuard-Tunnel der Peers zugreifen können | ||

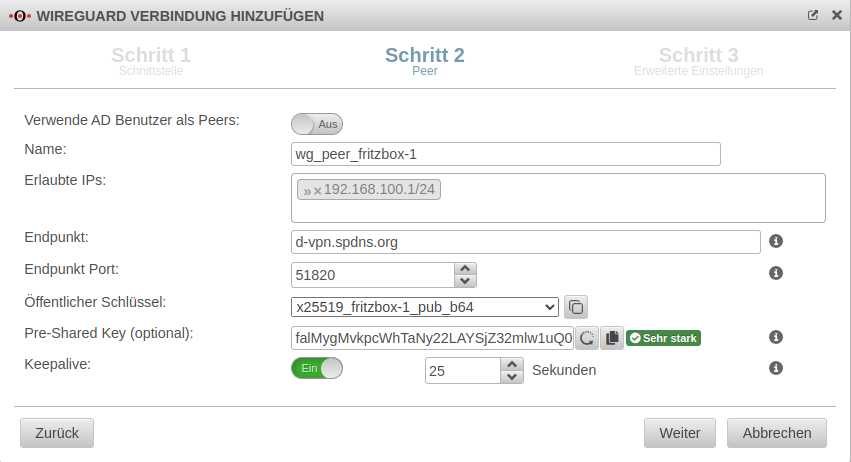

Schritt 2 - PeerSchritt 2 - Peer | |||

| Verwende AD Benutzer als Peers: | Aus | Die Verwendung An von AD Benutzern als Peer wird dann empfohlen, wenn diese mit einem AD/LDAP-Server vebunden sind und diese die richtigen Attributseinstellungen vorweisen. Weiterhin muss eine Benutzergruppe auf der UTM mit einer Benutzergruppe im AD/LDAP verknüpft sein und diese die WireGuard-Berechtigung besitzen. Weitere Informationen sind im Wiki-Artikel AD/LDAP-Anbindung zu finden. |

|

| Name: | wg_peer_fritzbox-1 | Bezeichnung der Gegenstelle für die Fritz!Box | |

| Erlaubte IPs: | »192.168.100.0/24 | Das interne Netz der Fritz!Box, auf das zugegriffen werden soll | |

| Endpunkt: | d-vpn.spdns.org | Öffentliche DNS auflösbarer FQDN der Fritz!Box | |

| Endpunkt Port: | 51820 | Der Listening Port der Fritz!Box | |

| Öffentlicher Schlüssel: | Den öffentlichen Schlüsselteil der Fritz!Box auswählen Es lassen sich nur Schlüssel auswählen, für die auf diesem Interface nocht keine Verbindung besteht. Der PublicKey muss innerhalb einer Verbindung eindeutig sein, da das Routing eingehender Pakete darüber durchgeführt wird. Soll für einen Peer der gleiche PublicKey z.B. für ein Fallback verwendet werden, muss dafür eine weitere WireGuard Verbindung angelegt werden. | ||

| Pre-Shared Key: | …8DmBioPyPNqZ7Rk= | Pre-Shared Key zur weiteren Absicherung der Verbindung | |

| Erzeugt einen sehr starken Pre-Shared Key | |||

| Kopiert den PSK in die Zwischenablage | |||

| Keepalive: | Aus | Sendet regelmäßig ein Signal. Dadurch werden Verbindungen auf NAT-Routern offen gehalten. Ein Die Aktivierung wird empfohlen. | |

| 25 Sekunden | Abstand in Sekunden, in dem ein Signal gesendet wird | ||

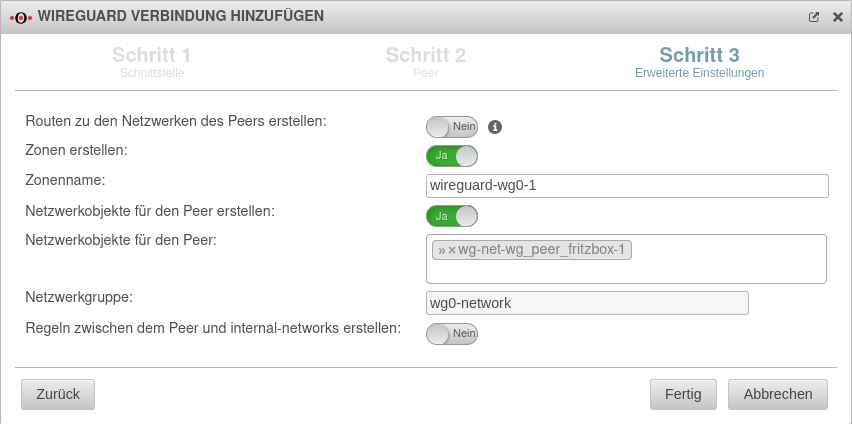

Schritt 3 - AllgemeinSchritt 3 - Allgemein | |||

| Routen zu den Netzwerken des Peers erstellen: | Nein | Aktivierung Ein wird empfohlen. Es werden Routen zu den Netzwerken / Hosts erstellt, die in Schritt 2 unter Erlaubte IPs eingetragen wurden mit der Schnittstelle als Gateway, die in Schritt 1 angezeigt wurde. |

|

| Zonen erstellen: | Ja | Erzeugt eine neue Zone für die WireGuard Schnittstelle | |

| Zonenname: | wireguard-wg0-1 | Einen Namen für die Zone eintragen | |

| Netzwerkobjekte für den Peer erstellen: | Ja »wg_peer_fritzbox-1-0 |

Erzeugt bei Aktivierung Ja Netzwerkobjekte (IPv4 und ggf. IPv6) für die Gegenstelle. Der automatische Vorschlag kann auch geändert werden. | |

| Regeln zwischen dem Peer und internal-networks erstellen: | Nein | Erzeugt bei Aktivierung Ja autogenerierte Regeln, die die Inbetriebnahme erleichtern. notempty

Diese Regeln müssen unbedingt durch eigene Regeln, die nur notwendige Dienste mit notwendigen Netzwerkobjekten erlauben, ersetzt werden. | |

| Mit der Schaltfläche werden die Einstellungen übernommen. | |||

| Anschließend wird über die Schaltfläche der WireGuard-Dienst neu gestartet. Die UTM wird nicht neu gestartet. | |||

WireGuard-Konfiguration an der Fritz!Box

Schritt 1 - Öffentlicher Schlüssel

Schritt 1 - Öffentlicher SchlüsselDen öffentlichen Teil des Schlüssels der UTM x25519_a.vpn im .raw-Format exportieren.

Schritt 2 - Konfigurationsdatei erstellen

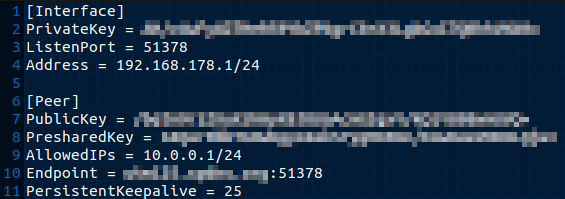

Schritt 2 - Konfigurationsdatei erstellenEine Konfigurationsdatei mit folgendem Inhalt wird erstellt. Dazu wird eine Datei in einem beliebigem Editor geöffnet.

[Interface] PrivateKey = $PRIVATE_KEY_FRITZBOX ListenPort = $LISTENPORT_WIREGUARD_FRITZBOX Address = $LOCAL_IP_FRITZBOX/$NETMASK

[Peer] PublicKey = $PUBLIC_KEY_UTM PresharedKey = $PRESHAREDKEY AllowedIPs = $NETWORK_SECUREPOINT/$NETMASK Endpoint = $HOSTNAME_UTM:$LISTENPORT_WIREGUARD_UTM PersistentKeepalive = 1

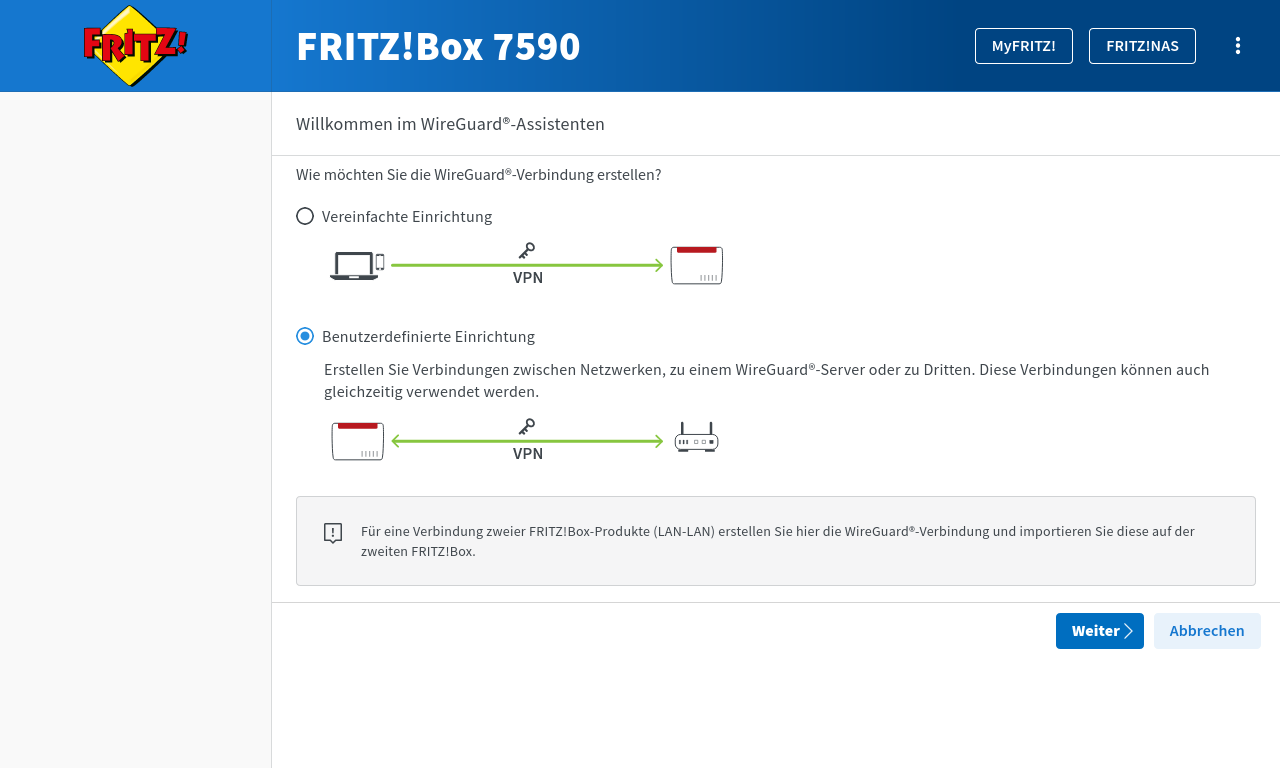

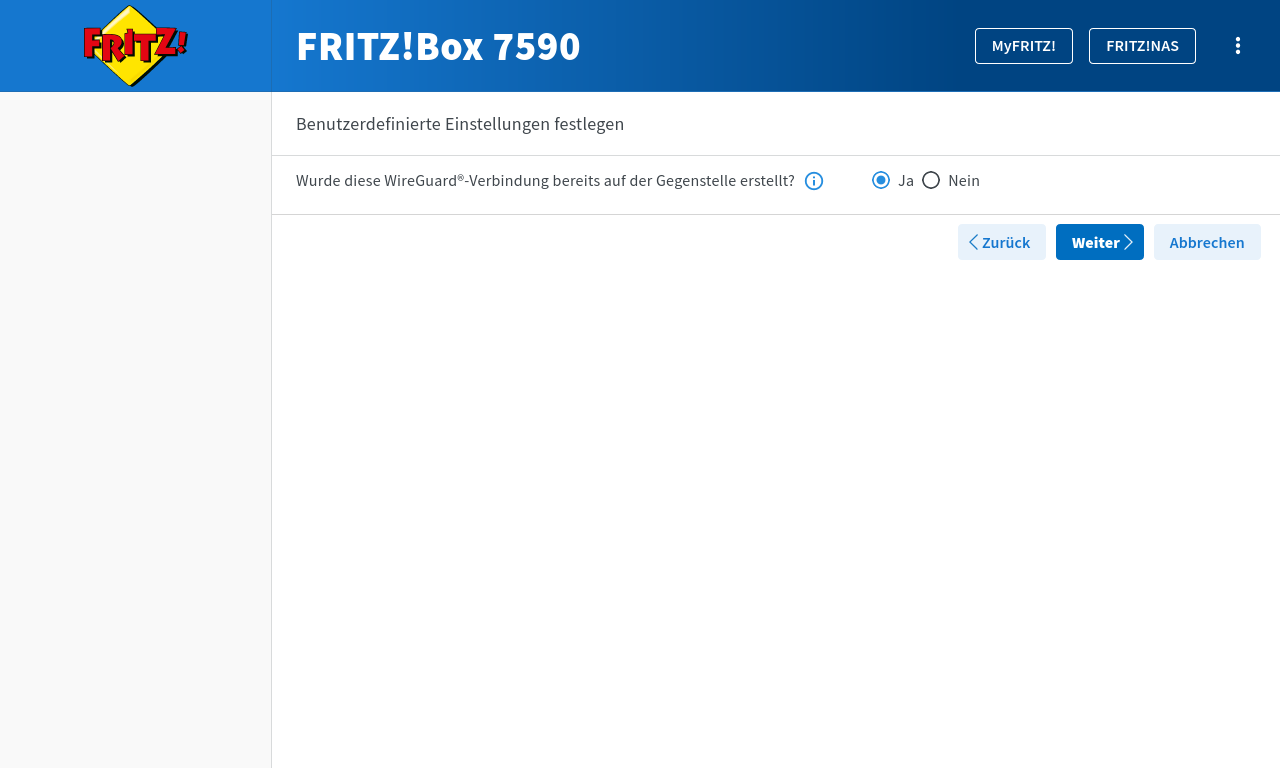

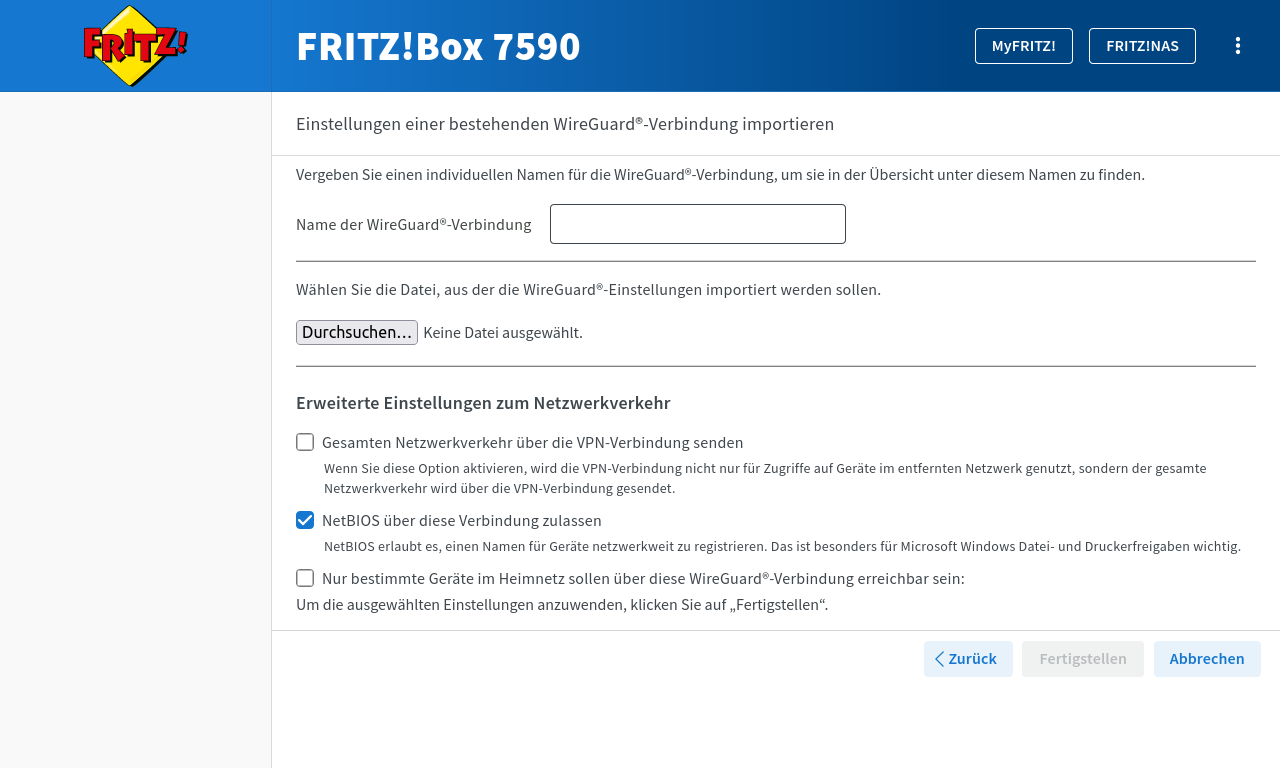

Schritt 3 - Konfigurationsdatei hochladen

Schritt 3 - Konfigurationsdatei hochladenIm Interface der Fritz!Box anmelden und unter Internet → Freigaben→ Reiter VPN (WireGuard) wechseln.

Dort auf klicken.

Nach dem automatischem Wechsel auf den Dialog VPN (WireGuard) wird auf Aktualisieren geklickt und die WireGuard-Verbindung ist aktiv.

Sollte unter anderem beim Hochladen der Konfigurationsdatei ein Fehler auftreten, wird unter System → Ereignisse die entsprechende Fehlermeldung angezeigt.

Troubleshooting beim Port nach Import der Konfigurationsdatei

Beim Import der Konfigurationsdatei kann es vorkommen, dass die Fritz!Box den eingetragenen Port ignoriert und einen eigenen Port selbstständig vergibt.

- In Internet → Freigaben→ Reiter VPN (WireGuard) wird über die Schaltfläche Bearbeiten der Konfigurationsdialog der entsprechenden WireGuard-Verbindung geöffnet

- Im Abschnitt Verwendete Internet-Adresse der Gegenstelle und Ihrer Fritz!Box kann nachgelesen werden, welcher Endport (nach dem Doppelpunkt) genutzt wird

- Wurde dieser Port verändert, diesen dann als Listening-Port in der WireGuard-Verbindung der UTM eintragen