Andreb (Diskussion | Beiträge) Keine Bearbeitungszusammenfassung |

Andreb (Diskussion | Beiträge) Keine Bearbeitungszusammenfassung |

||

| Zeile 3: | Zeile 3: | ||

{{#vardefine:headerIcon|spicon-csa}} | {{#vardefine:headerIcon|spicon-csa}} | ||

{{:AWN/M365 Direktzustellung.lang}} | {{:AWN/M365 Direktzustellung.lang}} | ||

{{var | neu--Seitenstruktur optimiert | |||

| Seitenstruktur optimiert | |||

| }} | |||

</div><!--{{Select_lang}}-->{{TOC2}} | </div><!--{{Select_lang}}-->{{TOC2}} | ||

<noinclude>{{Header| | <noinclude>{{Header|04.2026| | ||

* {{#var:neu--Seitenstruktur optimiert}} | |||

| Menu={{Menu-AWN|Phishing-Kampagnen|M365 Direktzustellung}} | | Menu={{Menu-AWN|Phishing-Kampagnen|M365 Direktzustellung}} | ||

}}</noinclude> | }}</noinclude> | ||

Version vom 14. April 2026, 07:35 Uhr

Phishing-Kampagnen erstellen zur Direktzustellung in Outlook

Letzte Anpassung: 04.2026

Neu:

- Seitenstruktur optimiert

notempty

Dieser Artikel bezieht sich auf eine Beta-Version

-

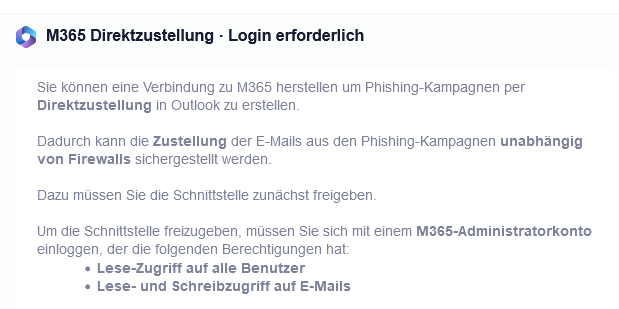

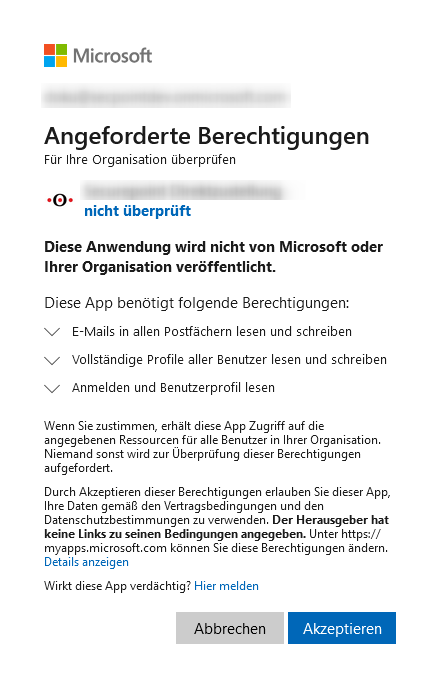

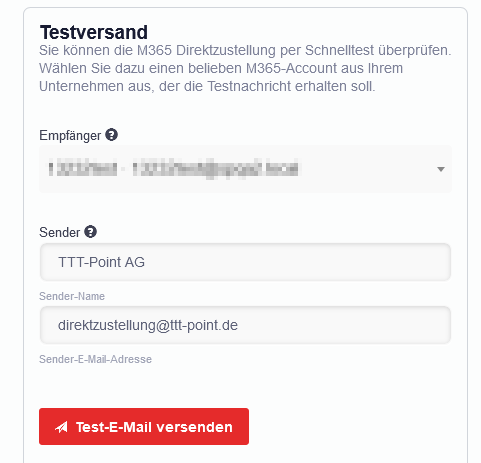

Mit der M365 Direktzustellung kann man Phishing-Mails direkt und firewall-unabhängig in Outlook zustellen. Dazu ist eine Freigabe der M365-Schnittstelle erforderlich.

Wenn zusätzlich der Mailfilter der UTM im Einsatz ist, dann sind dort die Awareness Next IPs zusätzlich freizugeben.

notempty

Zur Herstellung einer Verbindung wird ein Administrator-Konto mit allen Rechten benötigt.