K Lauritzl verschob die Seite UTM/APP/Reverse Proxy-Exchange nach UTM/APP/Reverse Proxy-Exchange v11.7, ohne dabei eine Weiterleitung anzulegen |

KKeine Bearbeitungszusammenfassung |

||

| Zeile 1: | Zeile 1: | ||

{{ | {{DISPLAYTITLE:Reverse-Proxy Exchange}} | ||

== Informationen == | |||

Letze Anpassung zur Version: '''11.7''' | |||

<br> | |||

Bemerkung: Artikelanpassung | |||

<br> | |||

Vorherige Versionen: - | |||

<br> | |||

==Einleitung== | |||

Mit dieser Dokumentation zeigen wir, wie der Reverse Proxy eingerichtet werden muss, um aus dem Internet Zugriff auf die „Outlook Web App“ kurz OWA eines Microsoft Exchange Server zu erlauben. | |||

[[Datei:Reverse-Proxy OWA.png|500px|center]] | |||

Voraussetzung dafür ist ein voll funktionsfähiger Exchange Server mit bereits importierten Zertifikaten, bei dem auch schon mit einer [[Howtos-V11/Portweiterleitungen#Portweiterleitung | Portweiterleitung]] das OWA aufgerufen werden konnte. | |||

==Einrichtung des Reverse Proxy mit Exchange== | |||

===Vorbereitungen=== | |||

====Zertifikat==== | |||

Da das OWA des Exchange nur über eine SSL-Verschlüsselte Verbindung erreichbar ist, wird ein Zertifikat benötigt. Dieses kann über eine öffentliche Zertifizierungsstelle erworben, kann aber auch über die UTM selbst erstellt werden. | |||

Ein wichtiger Punkt bei diesem Zertifikat ist, dass der Common Name mit der externen Domain identisch ist. Wird also vom Client wie in unserem Beispiel die Domain ‘‘‘owa.ttt-point.de‘‘‘ aufgerufen, muss der Name des Zertifikats ebenfalls ‘‘‘owa.ttt-point.de‘‘‘ lauten. | |||

Sind Subdomains vorhanden wie zum Beispiel zusätzlich ‘‘‘web.ttt-point.de‘‘‘, kann auch ein sogenanntes Wildcard Zertifikat erstellt werden. In unserem Beispiel also ‘‘‘*.ttt-point.de‘‘‘. | |||

Die Zertifikatsverwaltung befindet sich im Menü ‘‘‘Authentifizierung‘‘‘, Untermenü ‘‘‘Zertifikate‘‘‘. | |||

Es muss, wenn noch nicht vorhanden, ein ‘‘‘CA‘‘‘ (Certification Authority) erstellt werden und anschließend, basierend auf diesem CA, das Zertifikat für die Domain. | |||

Weitere Informationen zum erstellen von Zertifikaten befinden sich im Wiki [[Zertifikate | Zertifikate]] | |||

====Portfilterregel==== | |||

Ein weiterer wichtiger Punkt ist, dass der Zugriff über den Reverse-Proxy auf den Exchange über die Portfilter-Regeln zugelassen werden muss. | |||

Hierbei ist eine Portfilterregel notwendig, die den Zugriff aus dem Internet auf die UTM, also auf das externe Interface für den Dienst ‘‘‘HTTPS‘‘‘ steuert. | |||

[[Datei:UTM116_AI_PFrprulehttps.png|600px|center]] | |||

Zu beachten ist, dass wenn noch Portweiterleitungen zu diesem Exchange Server bestehen, diese deaktiviert bzw. gelöscht werden. | |||

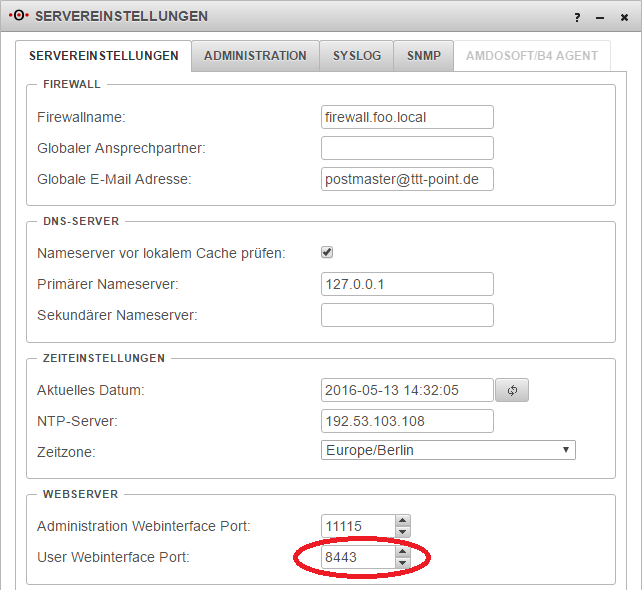

====User Webinterface Port==== | |||

[[Datei: UTM116_AI_NSEusrwebport.png|200px|thumb|right|User Webinterface Port]] | |||

In der Werkseinstellung ist der Port 443 schon vom User-Webinterface der UTM belegt. Dieser muss dann auf einen anderen Port umgelegt werden. | |||

Die Einstellungen dazu befinden sich im Menü ‘‘‘Netzwerk‘‘‘, Untermenü ‘‘‘Servereinstellungen‘‘‘ im Abschnitt ‘‘‘Webserver‘‘‘. | |||

===Einrichtung=== | |||

Die Einstellungen für den Reverse Proxy befinden sich im Menü Anwendungen unter dem Untermenü Reverse-Proxy. | |||

Mit einem Klick auf die Schaltfläche [[Datei:UTM116_AI_ARPrpassiB.png|120px]] öffnet sich der Assistent. | |||

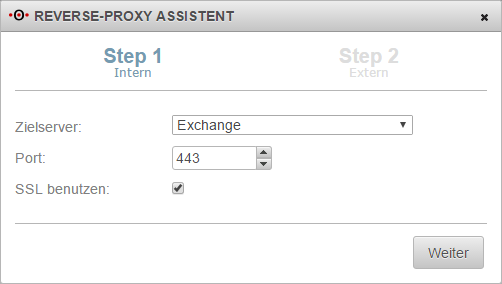

====Assistent==== | |||

[[Datei: UTM116_AI_ARPassiS1.png|200px|thumb|right|Reverse-Proxy Assistent Step 1]] | |||

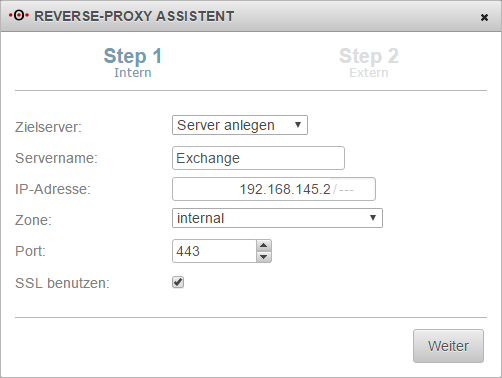

Im Step 1 wird eingerichtet, welcher Host im internen Netzwerk über welchen Port vom Reverse-Proxy angesprochen werden soll. | |||

Ist der Host schon als Netzwerkobjekt angelegt, kann dieser im Auswahlfeld ‘‘‘Zielserver‘‘‘ ausgewählt werden. | |||

[[Datei: UTM116_AI_ARPassiS1nno.png|200px|thumb|right|Reverse-Proxy Assistent Step 1]] | |||

Sollte das nicht der Fall sein, kann über den Auswahlpunkt ‘‘‘Server anlegen‘‘‘ für den Zielserver ein Netzwerkobjekt über den Assistenten angelegt werden. | |||

Da der OWA des Exchange nur über eine Verschlüsselte Verbindung angesprochen werden kann, wird der Port 443 gewählt und der Punkt ‘‘‘SSL benutzen:‘‘‘ aktiviert. | |||

[[Datei: UTM116_AI_ARPassiS2.png|200px|thumb|right|Reverse-Proxy Assistent Step 2]] | |||

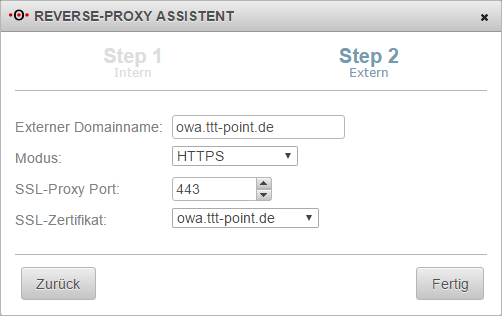

Im Step 2 geht es darum, wie die UTM aus dem Internet angesprochen wird, damit der Reverse-Proxy auf diese Anfrage reagiert. | |||

Unter ‘‘‘Externer Domainname:‘‘‘ wird die Domain (ttt-point.de) mit einer zusätzlichen Subdomain (owa) eingetragen, über die der Client auf das OWA zugreifen darf. | |||

Es kann hier auch die öffentliche IP-Adresse eingetragen werden, die der Client aus dem Internet aufruft. Allerdings ist es dann nicht möglich über zusätzliche Subdomains einzelne Server zu unterscheiden. | |||

-- | Im Feld ‘‘‘Modus:‘‘‘ wird hier ‘‘‘HTTPS‘‘‘ und als ‘‘‘SSL-Proxy Port:‘‘‘ 443 ausgewählt. | ||

Im Auswahlfeld ‘‘‘SSL-Zertifikat‘‘‘ wird nun das vorher angelegte Zertifikat ausgewählt. | |||

Mit dem Klick auf die Schaltfläche [[Datei:UTM116_AI_FertigB.png|40px]] wird die Eirichtung mit dem Assistenten abgeschlossen. Der Reverse Proxy ist nun für den Zugriff auf den Exchange Server für OWA eingerichtet. | |||

==== | ===ACL Set anpassen=== | ||

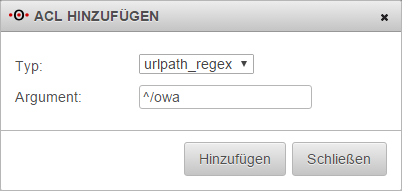

Um sicher zu gehen das nur auf den OWA zugriffen werden kann und nicht auf die Administrations-Weboberfläche des Exchange ECP muss allerdings noch das ACL Set angepasst werden. | |||

Um dieses zu erreichen müssen wir ein weiteres ACL Set hinzufügen, dass dafür sorgt, dass nur /owa aufgerufen werden kann. | |||

Dazu wird unter Reverse-Proxy der Reiter ‘‘‘ACLSETS‘‘‘ aufgerufen und das angelegte ACL Set ‘‘‘acl-Exchange‘‘‘ bearbeitet. | |||

Es öffnet sich ein Fenster mit einem Eintrag ‘‘‘Typ dstdomain; Argument owa.ttt-point.de‘‘‘ | |||

[[Datei: UTM116_AI_ARPaclowaneu.png|200px|thumb|right|Neues ACL für den OWA Filter]] | |||

Mit einem Klick auf die Schaltfläche [[Datei:UTM116_AI_ARPaclhinzB.png|70px]] wird ein neues ACL hinzugefügt. | |||

Als ‘‘‘Typ‘‘‘ wird hier ‘‘‘urlpath_regex‘‘‘ ausgewählt. | |||

Wie der ‘‘‘Typ‘‘‘ des ACL schon sagt, werden hier Reguläre Ausdrücke erwartet. Für den OWA Filter lautet das Argument daher: | |||

^/owa | |||

^(/owa|/autodiscover|/ecp|/ews|/oab|/Microsoft-Server-ActiveSync|/exchange) | |||

| | |||

| | | | |||

Mit einem Klick auf die Schaltfläche [[Datei:UTM116_AI_HinzB_(2).png|70px]] wird dieses hinzugefügt. | |||

Abschließend müssen die Einstellungen noch gesichert werden. | |||

=== | ===Übersicht=== | ||

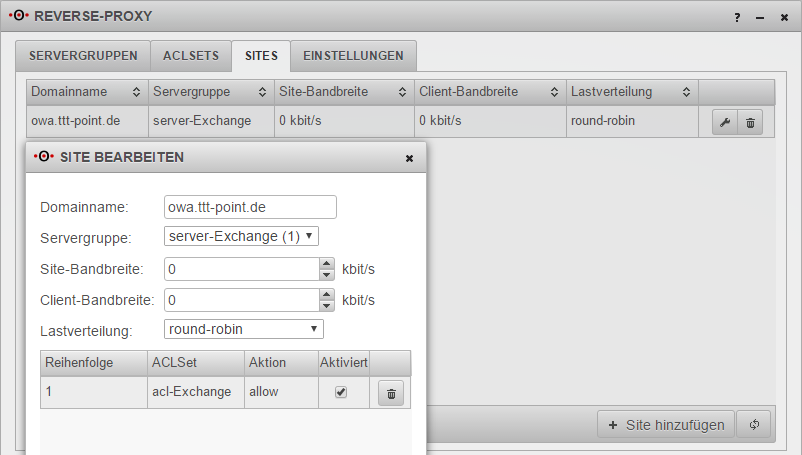

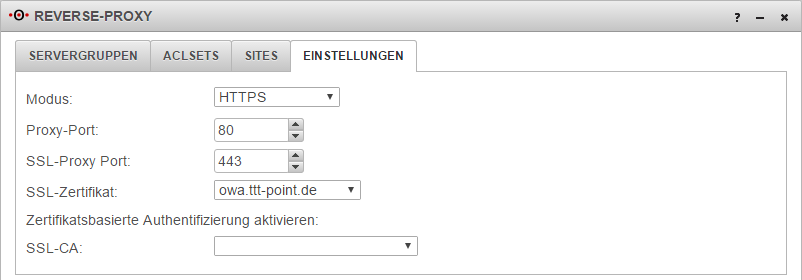

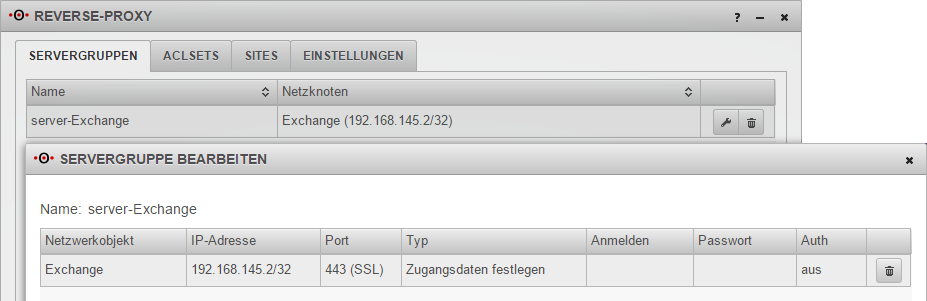

Die Einstellungen für dieses Szenario müssen dann folgendermaßen aussehen: | |||

[[Datei: UTM116_AI_ARPowa1.png|600px|thumb|center|Servergruppe]] | |||

<br> | |||

'''Achtung: Für Microsoft Activesync muss bei "Typ" der Wert "Zugangsdaten weiterleiten (client & proxy) ausgewählt werden. Außerdem muss in diesem Fall die Auth auf "on" stehen.''' | |||

[[Datei: UTM116_AI_ARPowa2.png|600px|thumb|center|ACL Sets]] | |||

[[Datei: UTM116_AI_ARPowa3.png|600px|thumb|center|Sites]] | |||

[[Datei: UTM116_AI_ARPowa4.png|600px|thumb|center|Einstellungen]] | |||

Version vom 25. März 2021, 20:19 Uhr

Informationen

Letze Anpassung zur Version: 11.7

Bemerkung: Artikelanpassung

Vorherige Versionen: -

Einleitung

Mit dieser Dokumentation zeigen wir, wie der Reverse Proxy eingerichtet werden muss, um aus dem Internet Zugriff auf die „Outlook Web App“ kurz OWA eines Microsoft Exchange Server zu erlauben.

Voraussetzung dafür ist ein voll funktionsfähiger Exchange Server mit bereits importierten Zertifikaten, bei dem auch schon mit einer Portweiterleitung das OWA aufgerufen werden konnte.

Einrichtung des Reverse Proxy mit Exchange

Vorbereitungen

Zertifikat

Da das OWA des Exchange nur über eine SSL-Verschlüsselte Verbindung erreichbar ist, wird ein Zertifikat benötigt. Dieses kann über eine öffentliche Zertifizierungsstelle erworben, kann aber auch über die UTM selbst erstellt werden.

Ein wichtiger Punkt bei diesem Zertifikat ist, dass der Common Name mit der externen Domain identisch ist. Wird also vom Client wie in unserem Beispiel die Domain ‘‘‘owa.ttt-point.de‘‘‘ aufgerufen, muss der Name des Zertifikats ebenfalls ‘‘‘owa.ttt-point.de‘‘‘ lauten. Sind Subdomains vorhanden wie zum Beispiel zusätzlich ‘‘‘web.ttt-point.de‘‘‘, kann auch ein sogenanntes Wildcard Zertifikat erstellt werden. In unserem Beispiel also ‘‘‘*.ttt-point.de‘‘‘.

Die Zertifikatsverwaltung befindet sich im Menü ‘‘‘Authentifizierung‘‘‘, Untermenü ‘‘‘Zertifikate‘‘‘. Es muss, wenn noch nicht vorhanden, ein ‘‘‘CA‘‘‘ (Certification Authority) erstellt werden und anschließend, basierend auf diesem CA, das Zertifikat für die Domain. Weitere Informationen zum erstellen von Zertifikaten befinden sich im Wiki Zertifikate

Portfilterregel

Ein weiterer wichtiger Punkt ist, dass der Zugriff über den Reverse-Proxy auf den Exchange über die Portfilter-Regeln zugelassen werden muss.

Hierbei ist eine Portfilterregel notwendig, die den Zugriff aus dem Internet auf die UTM, also auf das externe Interface für den Dienst ‘‘‘HTTPS‘‘‘ steuert.

Zu beachten ist, dass wenn noch Portweiterleitungen zu diesem Exchange Server bestehen, diese deaktiviert bzw. gelöscht werden.

User Webinterface Port

In der Werkseinstellung ist der Port 443 schon vom User-Webinterface der UTM belegt. Dieser muss dann auf einen anderen Port umgelegt werden. Die Einstellungen dazu befinden sich im Menü ‘‘‘Netzwerk‘‘‘, Untermenü ‘‘‘Servereinstellungen‘‘‘ im Abschnitt ‘‘‘Webserver‘‘‘.

Einrichtung

Die Einstellungen für den Reverse Proxy befinden sich im Menü Anwendungen unter dem Untermenü Reverse-Proxy.

Mit einem Klick auf die Schaltfläche ![]() öffnet sich der Assistent.

öffnet sich der Assistent.

Assistent

Im Step 1 wird eingerichtet, welcher Host im internen Netzwerk über welchen Port vom Reverse-Proxy angesprochen werden soll.

Ist der Host schon als Netzwerkobjekt angelegt, kann dieser im Auswahlfeld ‘‘‘Zielserver‘‘‘ ausgewählt werden.

Sollte das nicht der Fall sein, kann über den Auswahlpunkt ‘‘‘Server anlegen‘‘‘ für den Zielserver ein Netzwerkobjekt über den Assistenten angelegt werden.

Da der OWA des Exchange nur über eine Verschlüsselte Verbindung angesprochen werden kann, wird der Port 443 gewählt und der Punkt ‘‘‘SSL benutzen:‘‘‘ aktiviert.

Im Step 2 geht es darum, wie die UTM aus dem Internet angesprochen wird, damit der Reverse-Proxy auf diese Anfrage reagiert.

Unter ‘‘‘Externer Domainname:‘‘‘ wird die Domain (ttt-point.de) mit einer zusätzlichen Subdomain (owa) eingetragen, über die der Client auf das OWA zugreifen darf. Es kann hier auch die öffentliche IP-Adresse eingetragen werden, die der Client aus dem Internet aufruft. Allerdings ist es dann nicht möglich über zusätzliche Subdomains einzelne Server zu unterscheiden.

Im Feld ‘‘‘Modus:‘‘‘ wird hier ‘‘‘HTTPS‘‘‘ und als ‘‘‘SSL-Proxy Port:‘‘‘ 443 ausgewählt. Im Auswahlfeld ‘‘‘SSL-Zertifikat‘‘‘ wird nun das vorher angelegte Zertifikat ausgewählt.

Mit dem Klick auf die Schaltfläche ![]() wird die Eirichtung mit dem Assistenten abgeschlossen. Der Reverse Proxy ist nun für den Zugriff auf den Exchange Server für OWA eingerichtet.

wird die Eirichtung mit dem Assistenten abgeschlossen. Der Reverse Proxy ist nun für den Zugriff auf den Exchange Server für OWA eingerichtet.

ACL Set anpassen

Um sicher zu gehen das nur auf den OWA zugriffen werden kann und nicht auf die Administrations-Weboberfläche des Exchange ECP muss allerdings noch das ACL Set angepasst werden.

Um dieses zu erreichen müssen wir ein weiteres ACL Set hinzufügen, dass dafür sorgt, dass nur /owa aufgerufen werden kann.

Dazu wird unter Reverse-Proxy der Reiter ‘‘‘ACLSETS‘‘‘ aufgerufen und das angelegte ACL Set ‘‘‘acl-Exchange‘‘‘ bearbeitet. Es öffnet sich ein Fenster mit einem Eintrag ‘‘‘Typ dstdomain; Argument owa.ttt-point.de‘‘‘

Mit einem Klick auf die Schaltfläche ![]() wird ein neues ACL hinzugefügt.

wird ein neues ACL hinzugefügt.

Als ‘‘‘Typ‘‘‘ wird hier ‘‘‘urlpath_regex‘‘‘ ausgewählt. Wie der ‘‘‘Typ‘‘‘ des ACL schon sagt, werden hier Reguläre Ausdrücke erwartet. Für den OWA Filter lautet das Argument daher:

^/owa

^(/owa|/autodiscover|/ecp|/ews|/oab|/Microsoft-Server-ActiveSync|/exchange)

Mit einem Klick auf die Schaltfläche ![]() wird dieses hinzugefügt.

wird dieses hinzugefügt.

Abschließend müssen die Einstellungen noch gesichert werden.

Übersicht

Die Einstellungen für dieses Szenario müssen dann folgendermaßen aussehen:

Achtung: Für Microsoft Activesync muss bei "Typ" der Wert "Zugangsdaten weiterleiten (client & proxy) ausgewählt werden. Außerdem muss in diesem Fall die Auth auf "on" stehen.