KKeine Bearbeitungszusammenfassung |

KKeine Bearbeitungszusammenfassung |

||

| Zeile 9: | Zeile 9: | ||

</div>{{TOC2}}{{Select_lang}} | </div>{{TOC2}}{{Select_lang}} | ||

{{Header|12.5.1|zuletzt= 11.2023| | {{Header|12.5.1|zuletzt= 11.2023|new=true| | ||

* {{#var:neu--Korrektur Zertifikat CA}} | * {{#var:neu--Korrektur Zertifikat CA}} | ||

| | | | ||

Version vom 30. November 2023, 13:14 Uhr

Neuer Artikel zur Version: 12.5.1

Einleitung

Dieses HowTo beschreibt, wie eine IPSec Roadwarrior-Verbindung mit IKEv2 EAP-MSCHAPv2 zu einem Windows Client erstellt wird.

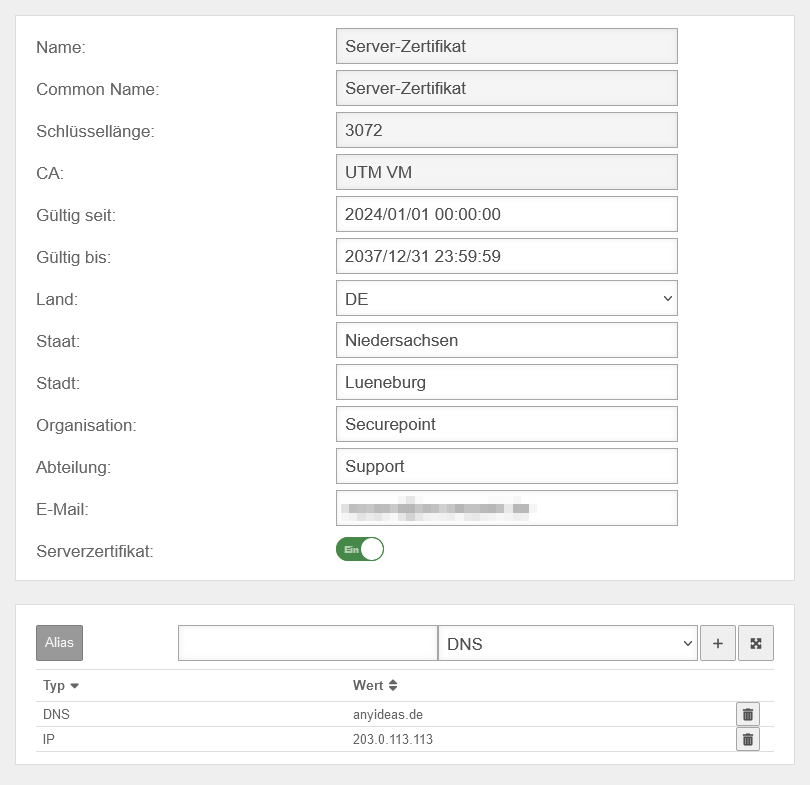

Anpassung des Server-Zertifikats

Das Server-Zertifikat auf der UTM muss angepasst werden, damit der Windows Client der IPSec-Verbindung vertraut.

Dazu wird ein Subject Alternative Name definiert:

- Wird die Verbindung über eine statische IP-Adresse hergestellt, wird diese Adresse eingetragen

- Wird die Verbindung über einen Domainnamen hergestellt, wird dieser Name eingetragen

- Es lassen sich auch beide Einträge kombinieren

In wird über die Schaltfläche Bearbeiten der Bearbeitungs-Dialog des Server-Zertifikats geöffnet.

Falls noch kein Server-Zertifikat vorhanden ist, wird über die Schaltflächen , oder eines erstellt.

Unter Alias wird entweder mit IP die IP-Adresse, oder mit DNS der Domainname eingetragen und mit der Schaltfläche hinzugefügt.

Über die Schaltfläche werden die Einträge abgespeichert.

IPSec mit EAP-MSCHAPv2

Es wird eine IPSec Roadwarrior-Verbindung mit EAP-MSCHAPv2 zum Windows Client benötigt. Der entsprechenden Wiki-Artikel IPSec mit EAP-MSCHAPv2 enthält die Anleitung dazu.

Anpassung der IPSec-Verbindung

Bei der verwendeten IPSec-Verbindung müssen die IKEv2 Phasen 1 und 2 angepasst werden, da Windows die Default-Werte nicht unterstützt.

Unter Bereich Verbindungen wird bei der IPSec-Roadwarrior-Verbindung auf die Schaltflächen der entsprechenden IKEv2 Phasen geklickt.

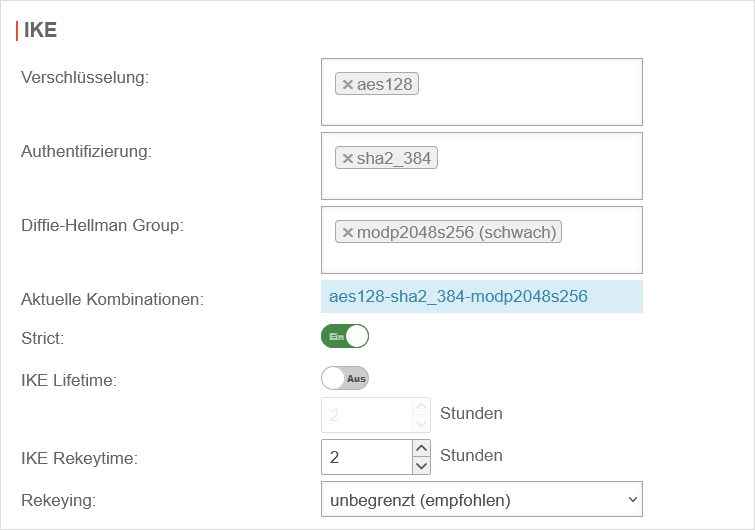

IKEv2 Phase 1

Über die Schaltfläche wird im Fenster auf den Reiter IKE gewechselt und folgende empfohlene Einstellungen getätigt

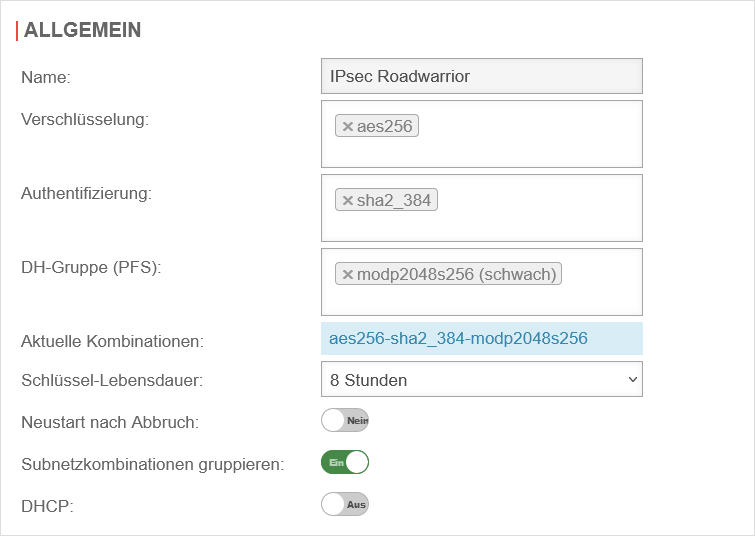

IKEv2 Phase 2

Über die Schaltfläche wird im Fenster auf den Reiter Allgemein gewechselt und folgende empfohlene Einstellungen getätigt

Einrichtung der Verbindung auf dem Windows Client

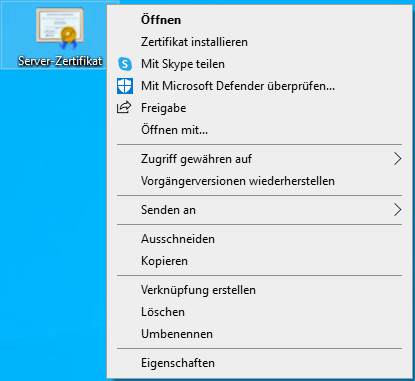

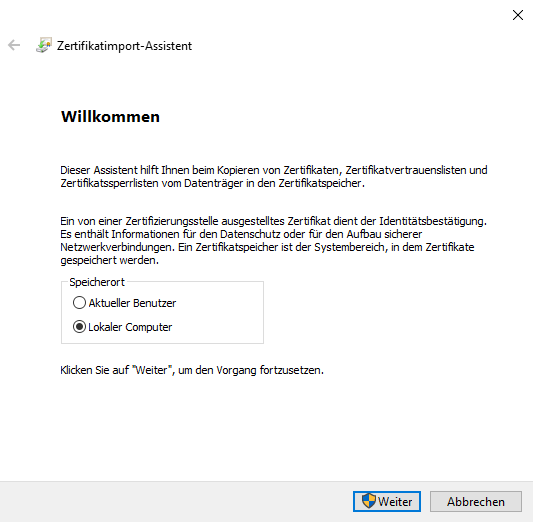

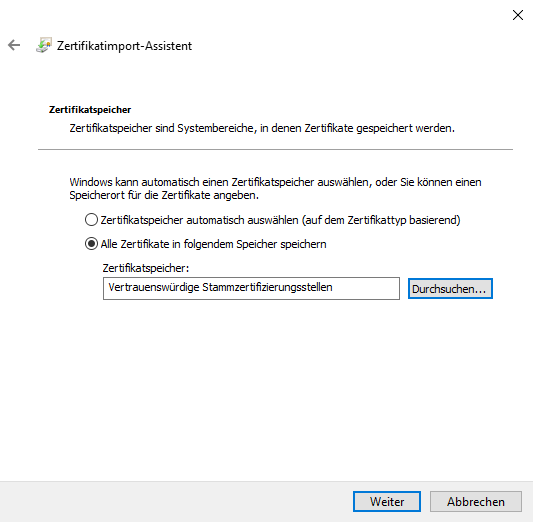

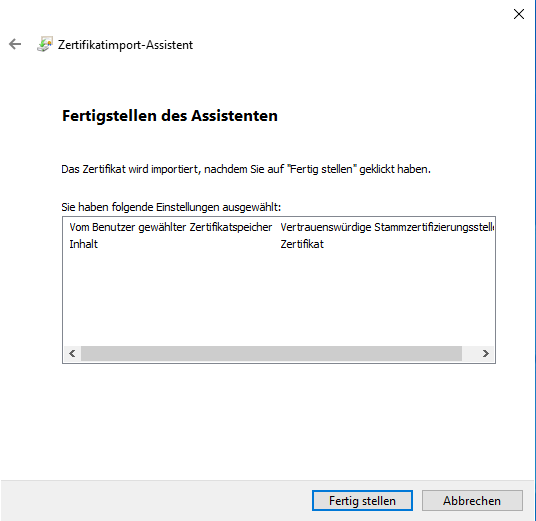

CA vom Server-Zertifikat importieren

Der öffentliche Schlüssel der CA, die zum oben überarbeitetem Server-Zertifikat gehört, wird als Zertifikat auf dem Windows Client hinterlegt. Erst dann vertraut der Client der UTM.

- Die CA muss als PEM exportiert und in einem Editor geöffnet werden.

- Der Abschnitt zwischen -----BEGIN PRIVATE KEY----- und -----END PRIVATE KEY----- wird gelöscht.

- Die CA muss als .crt-Datei abgespeichert werden.

Einrichtung der Verbindung

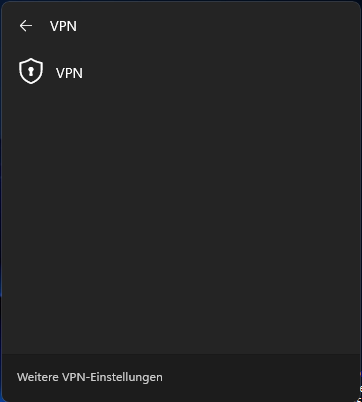

Die IPSec-Verbindung kann auf unterschiedliche Weise dem Windows Client hinzugefügt werden.

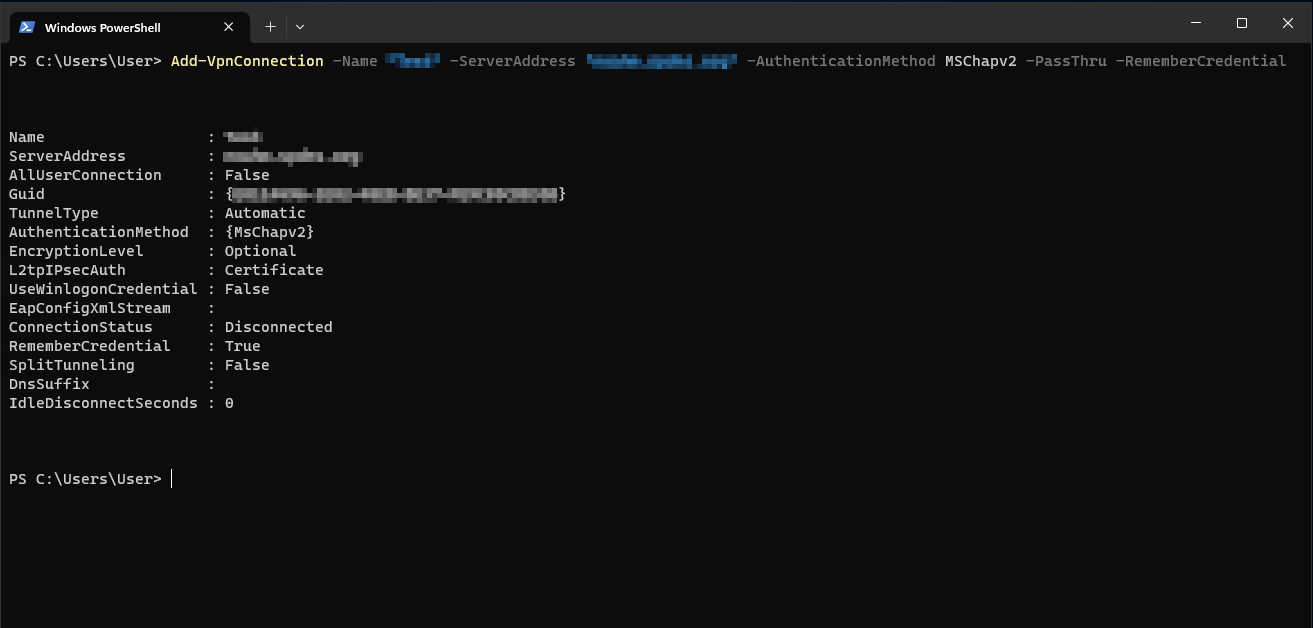

Hier wird die Methode über Powershell beschrieben.

Add-VpnConnection -Name "IPSec RW Windows" -ServerAddress "utm.spdns.eu" -AuthenticationMethod MSChapv2 -PassThru -RememberCredential -SplitTunneling

Folgende Anpassung müssen dabei getan werden:

- Add-VpnConnection -Name "IPSec RW Windows": Der Name der erstellten IPSec-Verbindung

- -ServerAddress "utm.spdns.eu": Hostname der UTM

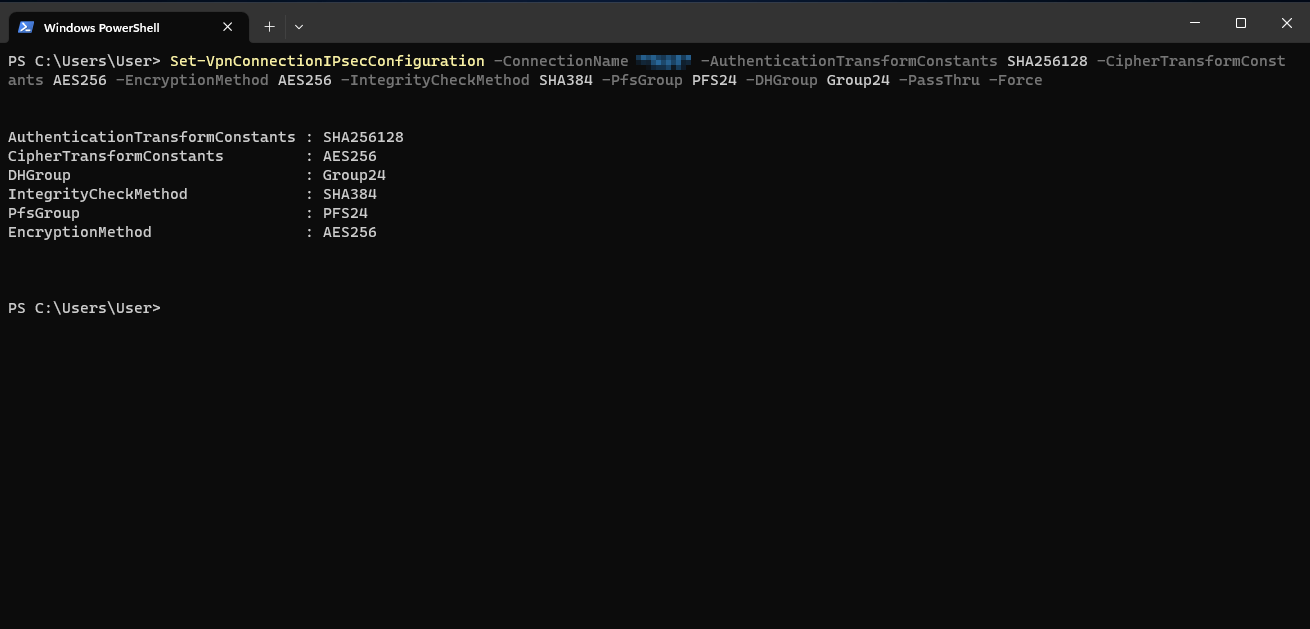

Set-VpnConnectionIPsecConfiguration -ConnectionName "IPSec RW Windows" -AuthenticationTransformConstants SHA256128 -CipherTransformConstants AES256 -EncryptionMethod AES256 -IntegrityCheckMethod SHA384 -PfsGroup PFS24 -DHGroup Group24 -PassThru -Force

Folgende Anpassung müssen dabei getan werden:

- -ConnectionName "IPSec RW Windows": Der Name der erstellten IPSec-Verbindung

Alternativ kann die Option -UseWinlogonCredential eingetragen werden. Dann werden die Windows Logindaten des aktuellen Benutzers an die UTM übergeben.