Entra ID App mit OpenID Connect Berechtigung für SSL-VPN mit 2FA für die UTM konfigurieren

Letzte Anpassung zur Version: 14.1.2 (02.2026)

Neu:

- 2FA mit Entra ID über OpenID Connect (OIDC)

notempty

Dieser Artikel bezieht sich auf eine Beta-Version

-

Vorbemerkung

Dieser Artikel beinhaltet Beschreibungen der Software von Drittanbietern und basiert auf dem Stand zum Zeitpunkt der Erstellung dieser Seite.

Änderungen an der Benutzeroberfläche durch den Hersteller sind jederzeit möglich und müssen in der Durchführung entsprechend berücksichtigt werden.

Alle Angaben ohne Gewähr.

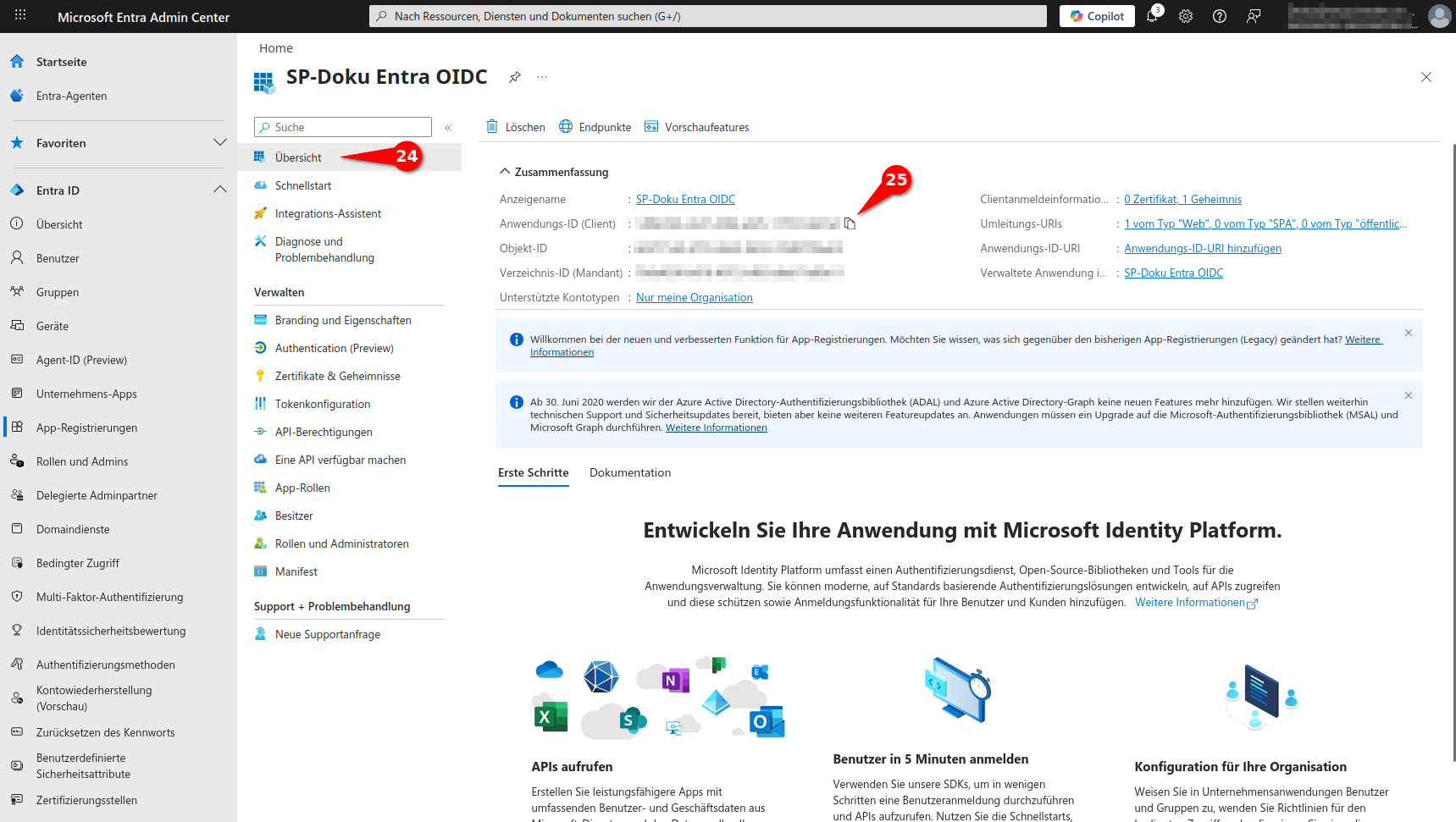

- Anwendungs ID

- Mandanten-ID

- Geheimer Clientschlüssel oder Zertifikat

- Umleitungs-URI

Anmeldung im Microsoft Entra Admin Center

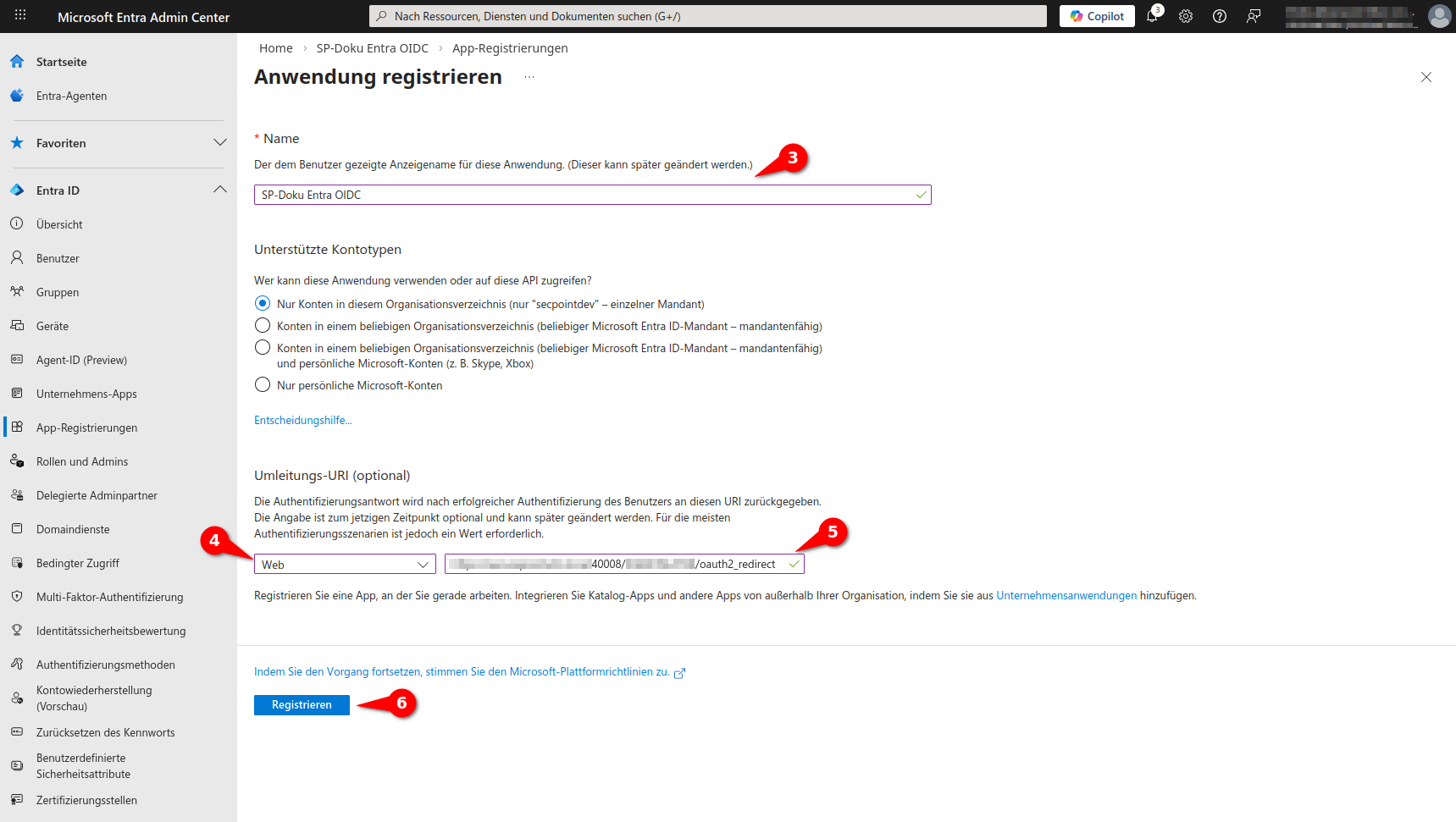

- Neue App-Registrierung erstellen

- Umleitungs-URI (Typ Web) aus der UTM eintragen

- Entweder: Zertifikat hochladen

- Oder: Geheimen Clientschlüssel anlegen

- Ggf. Clientschlüssel kopieren

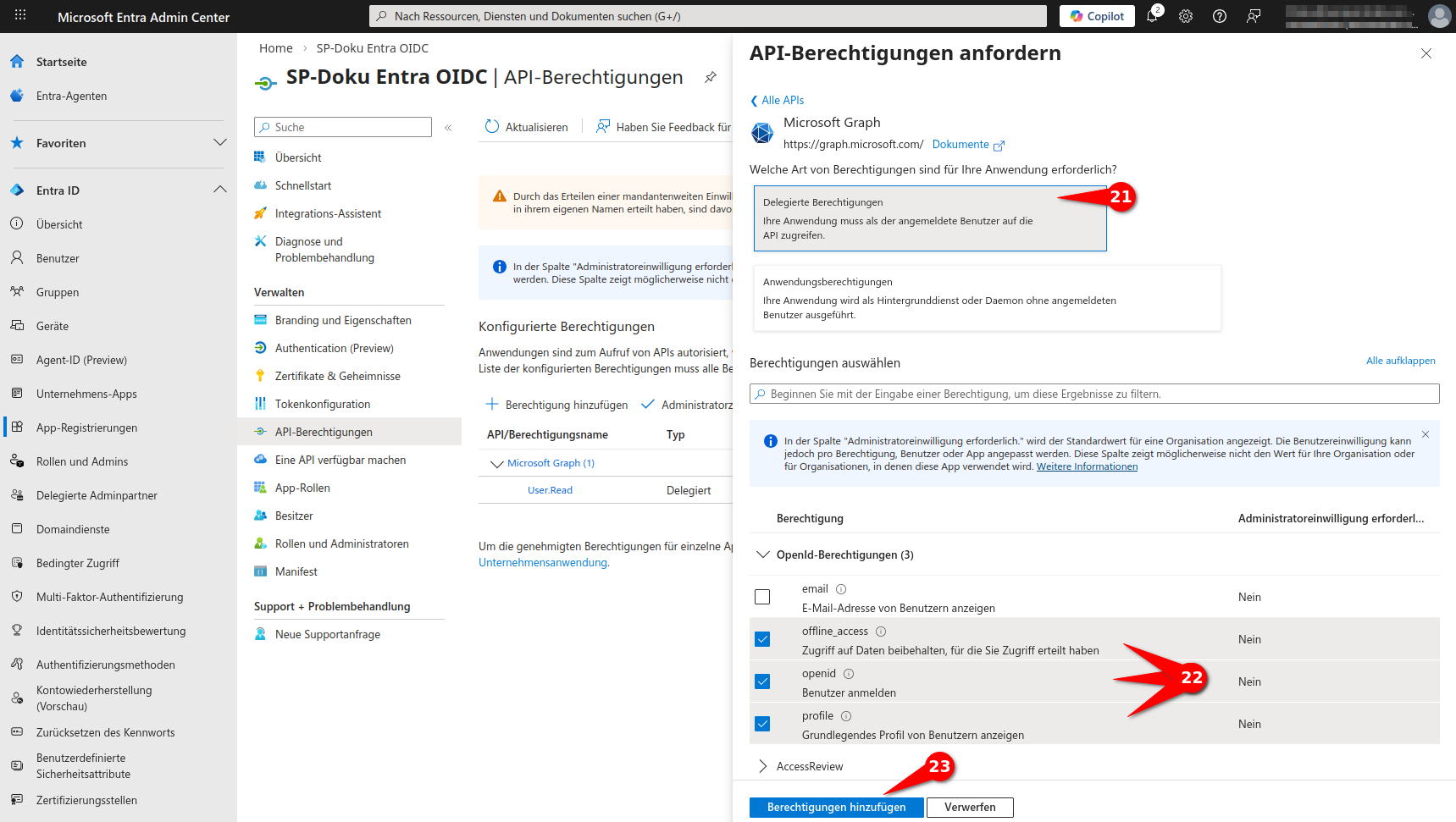

- Microsoft Graph API-Berechtigung hinzufügen

- Delegierte Berechtigungen offline_access, openid und profile vergeben

- Anwendungsberechtigungen User.Read.All und Group.Read.All hinzufügen (zum Auslesen der Benutzer und Gruppen)

- Damit ist die Konfiguration im Microsoft Azure abgeschlossen.

notempty

Die Microsoft Server brauchen ggf. bis zu 30 Minuten, bevor der Zugang funktioniert

Schritt-für-Schritt-Anleitung anzeigen

ausblenden

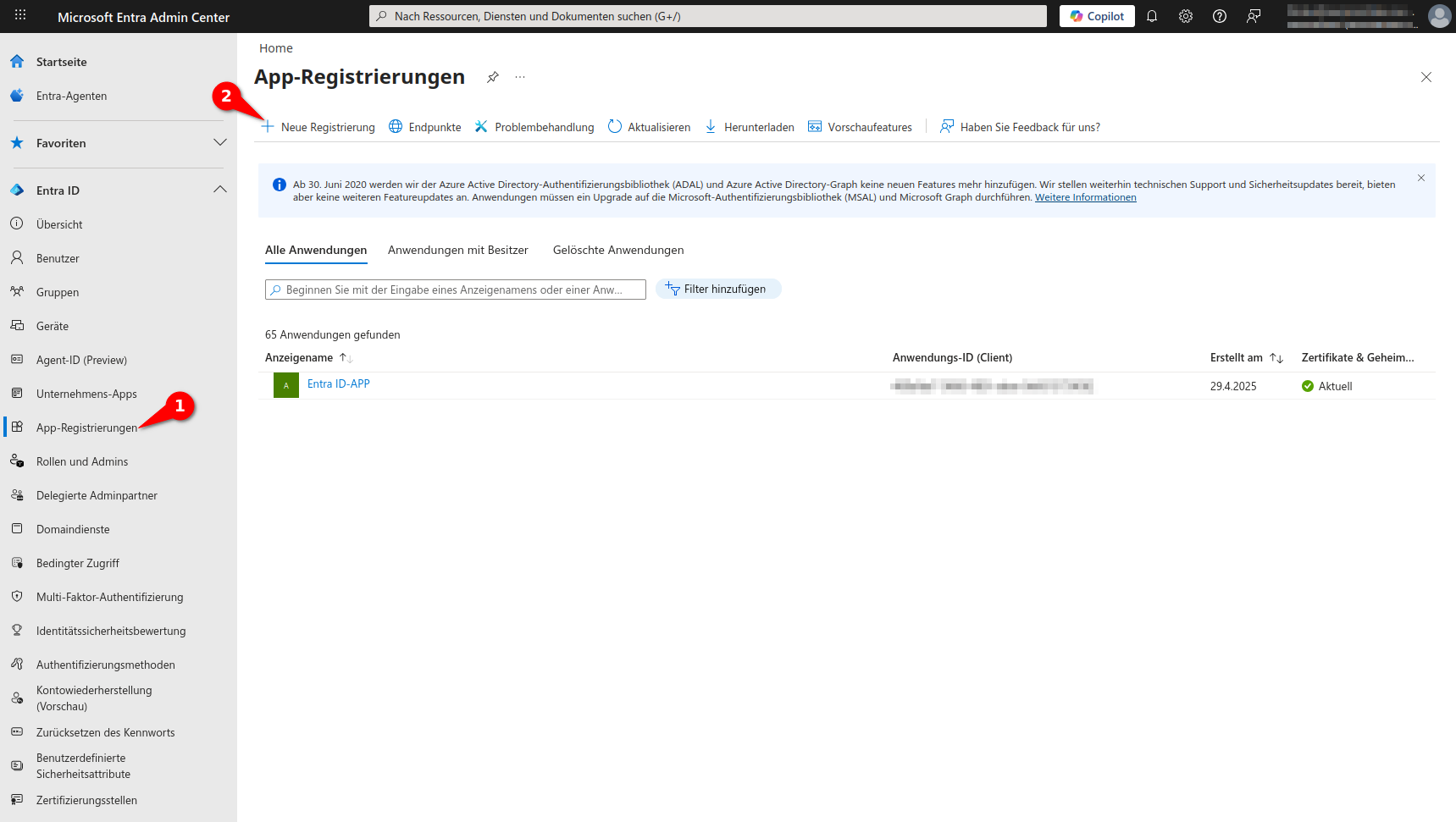

| 1. | 2. | 3. |

| Abb.1 | Abb.2 | Abb.3 |

| Abbildungen | ||

Abb.2

Workaround:'für den UTM AD/LDAP Authentifizierungs-Assistenten:

- In Schritt 3 benötigte Wert eingeben

- Dummy-Wert für Anwendungs-ID eintragen

- zu Schritt 4 gehen

- Dort Umleitungs-URI kopieren und im Entra Admin Center eintragen

- Anschließend zu Schritt 3 zurückkehren

- nach Ausführen aller Schritte im Entra Admin Center

die korrekte Anwendungs-ID eintragen

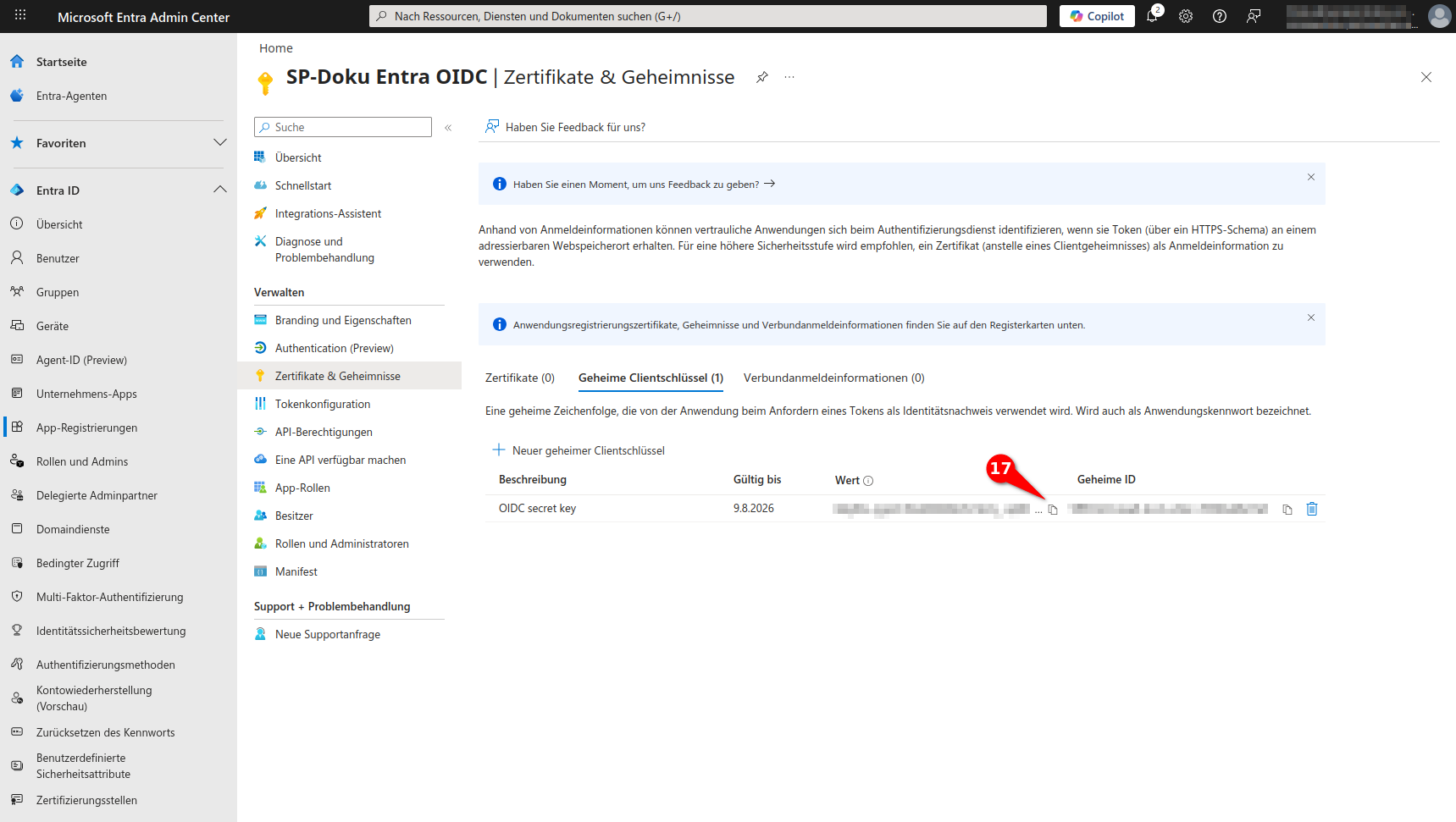

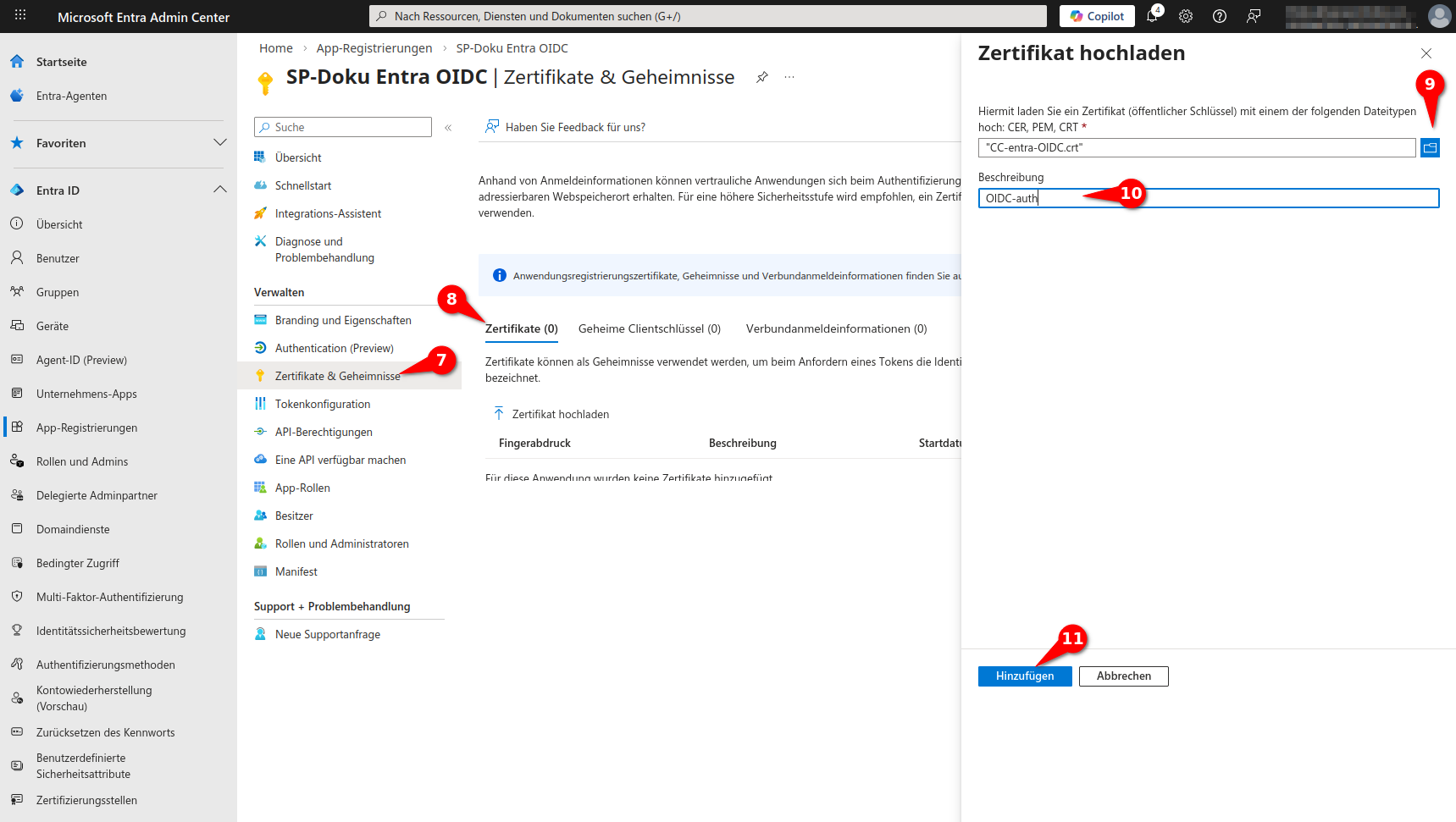

Abb.3

Entweder:

Menü Zertifikate & Geheimnisse 7

Reiter Zertifikate 8

Zertifikat auswählen 9

Mit diesem Zertifikat authentifiziert sich der Authentifizierungsprozess der UTM beim Entra ID.

Beschreibung angeben 10

Es kann ein selbst erstelltes Zertifikat aus der UTM sein: Menü / öffentlichen Schlüssel herunterladen . Dieses Zertifikat muss dann im UTM-Assistenten ebenfalls hinterlegt werden.

Mit diesem Zertifikat authentifiziert sich der Authentifizierungsprozess der UTM beim Entra ID.

- Zertifikat mit der so beschrifteten Schaltfläche Hinzufügen 11

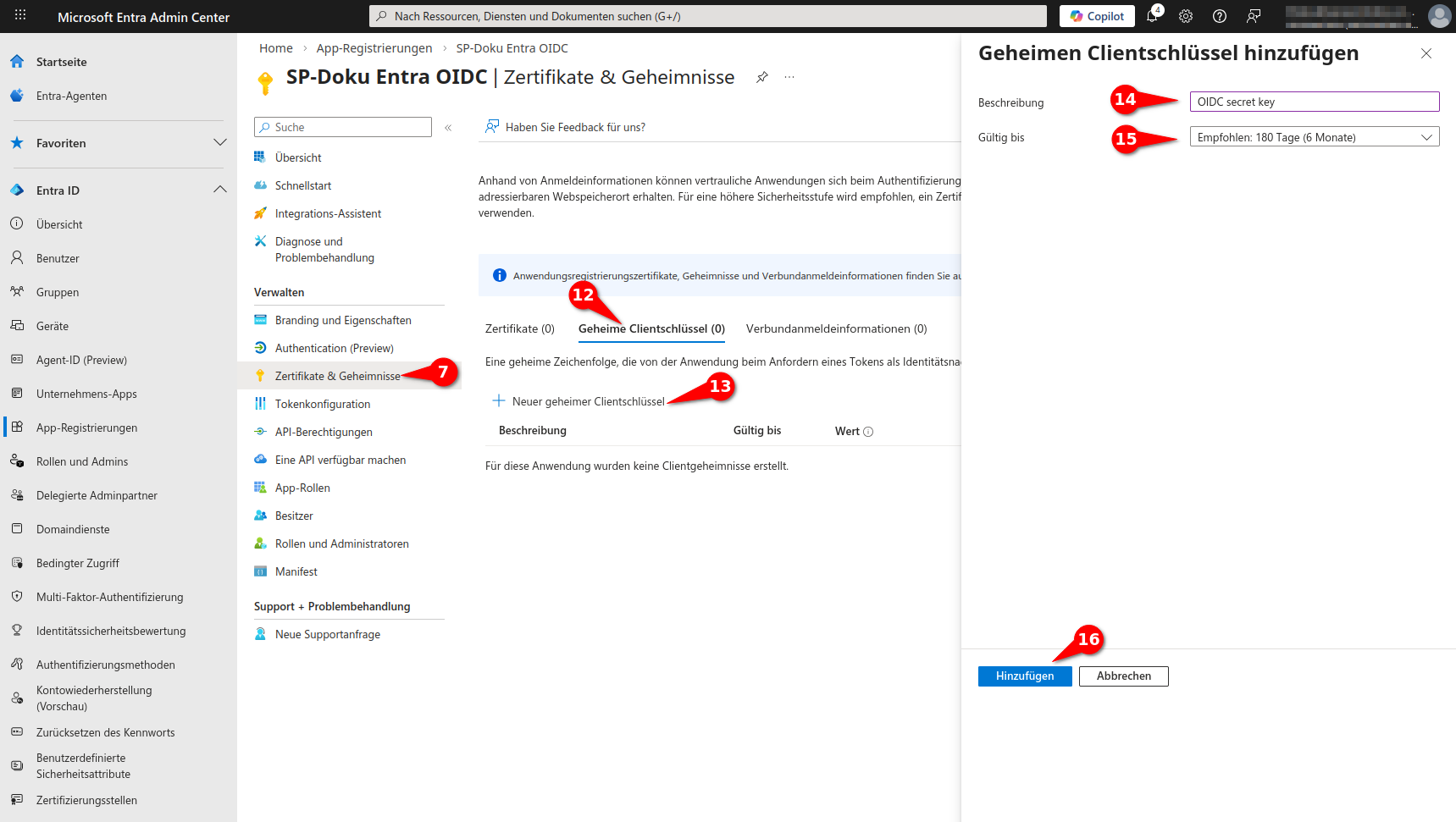

Abb.4

Oder:

Menü Zertifikate & Geheimnisse 7

Reiter Geheime Clientschlüssel 12

Schaltfläche Neuer geheimer Clientschlüssel 13 wählen

Beschreibung angeben 14 (frei wählbar)

Gültigkeitsdauer angeben 15

Schlüssel Hinzufügen 16

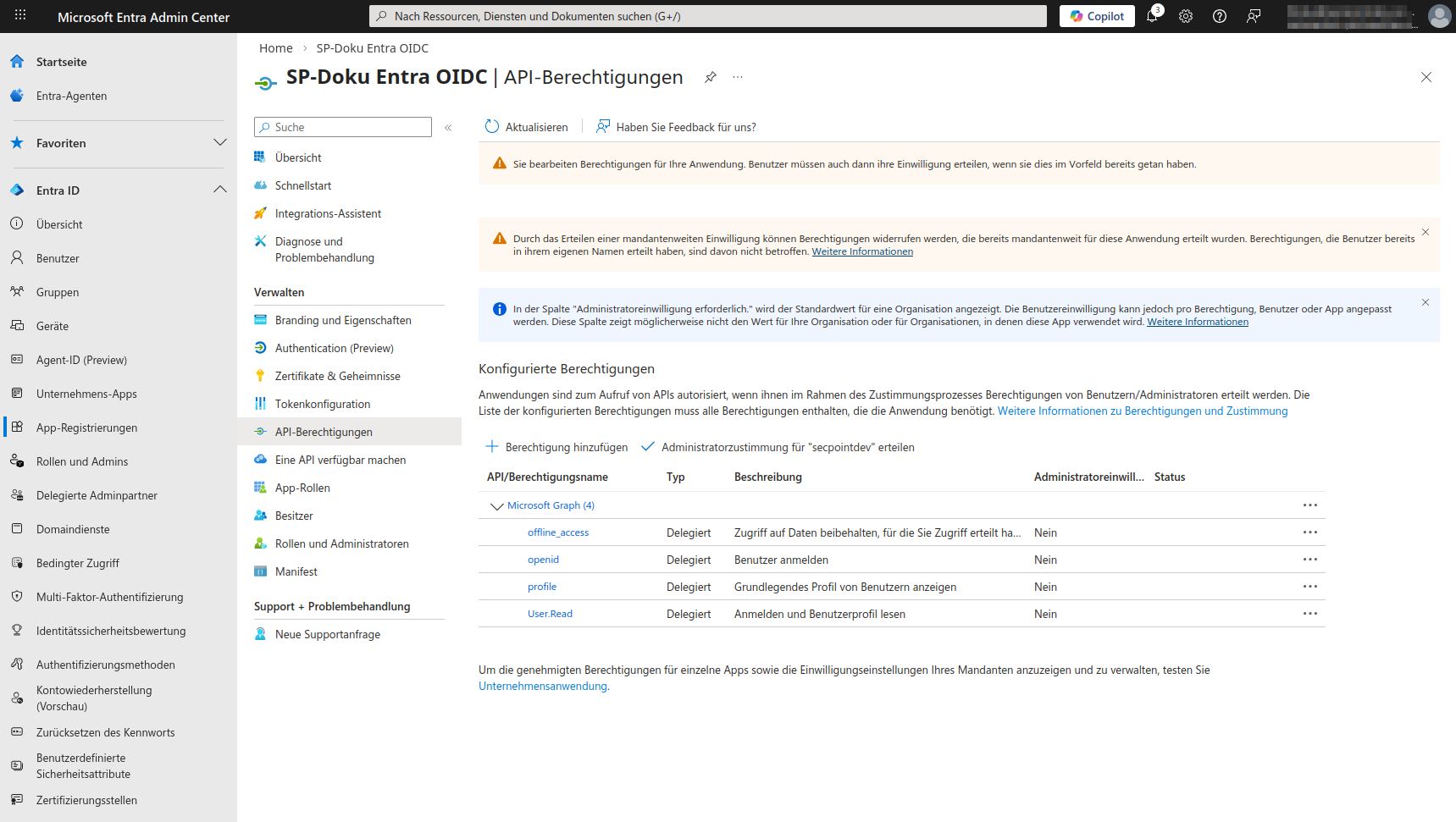

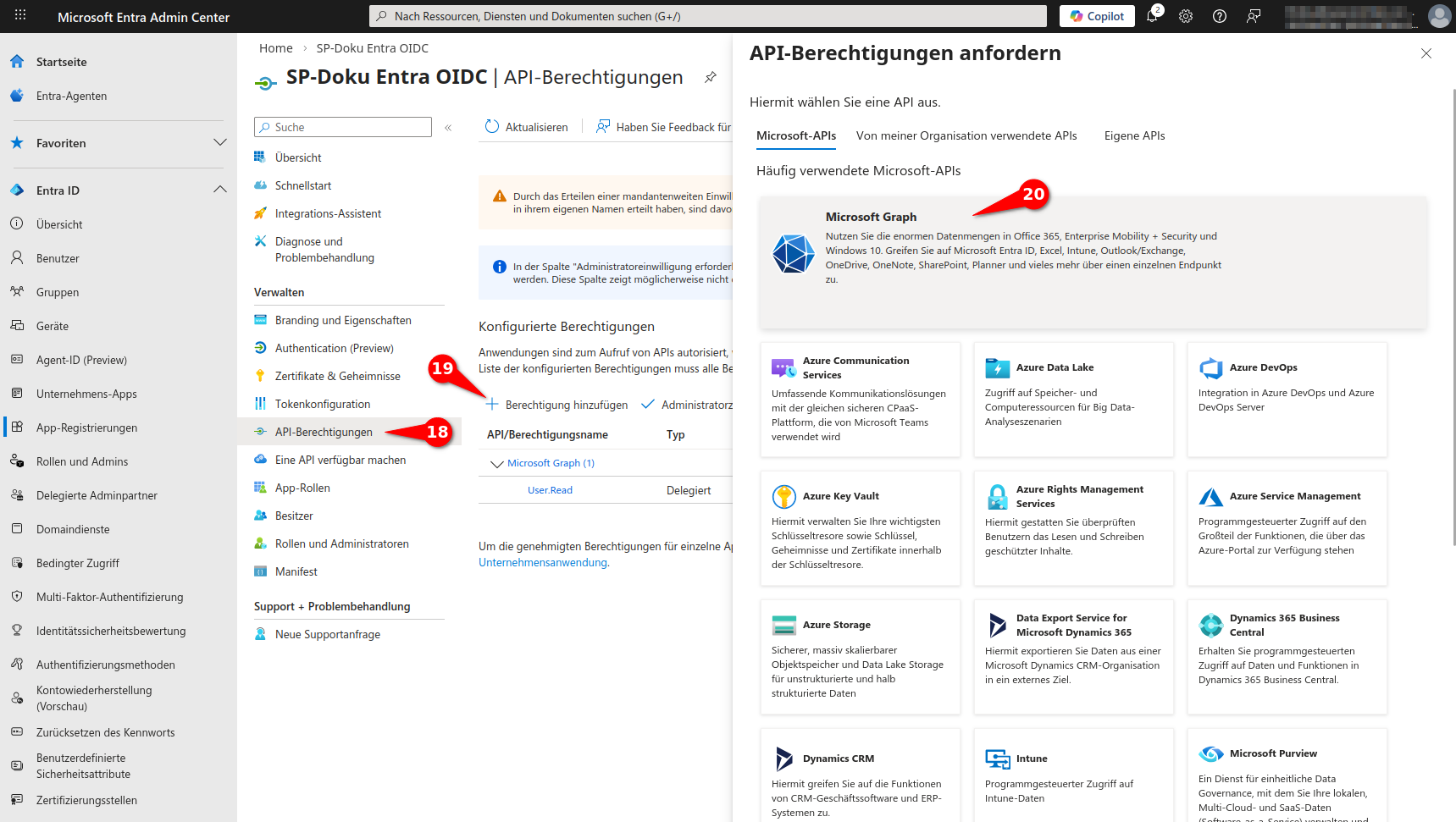

Abb.6

Abb.7

Diese Berechtigungen werden für die App (Anwendungs-ID) im AD/LDAP Authentifizierungs Assistenten der UTM in Schritt 3 benötigt

- offline_access

- openid

- profile

Nur falls keine separate App verwendet wird

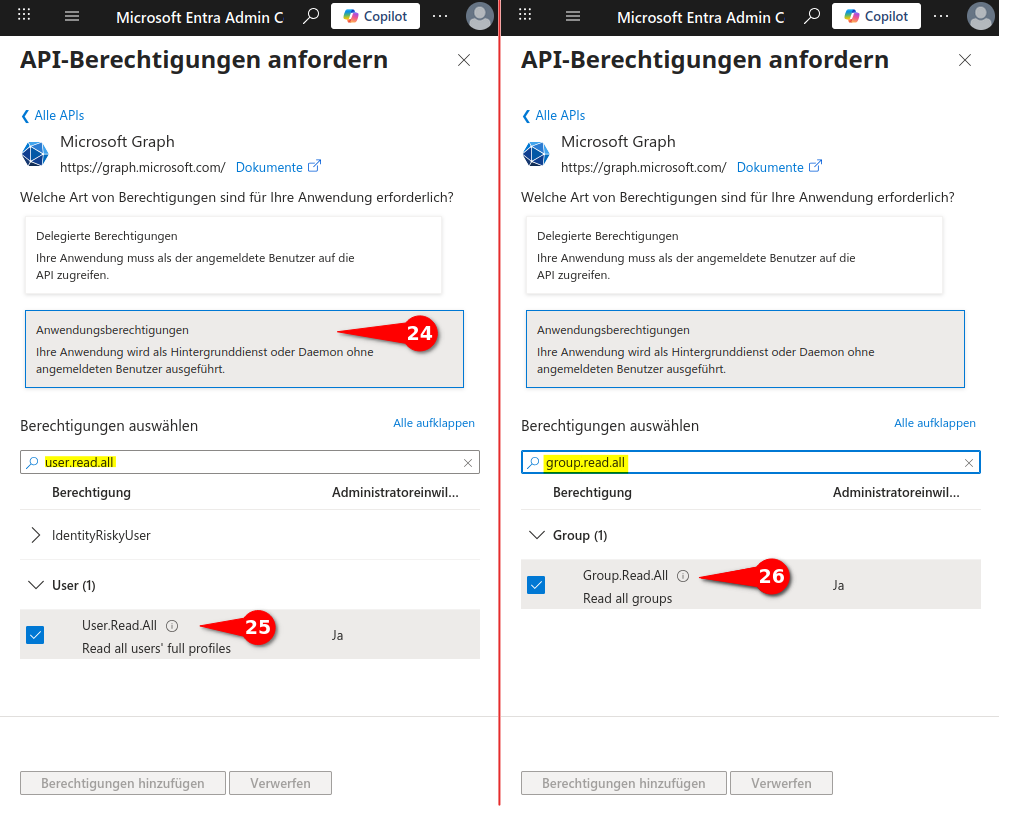

Für die Einstellungen in Schritt 2 des Assistenten werden zusätzliche Anwendungsberechtigungen benötigt:

Untermenü API-Berechtigungen wählen (Wie in Abb.6. Nr.18)

Schaltfläche Berechtigung hinzufügen (Wie in Abb.6. Nr.19)

Microsoft Graph API wählen (Wie in Abb.6. Nr.20)

Anwendungsberechtigungen wählen 24

- User.Read.All 25

- Group.Read.All 26