Konfiguration des Mailrelays

Letzte Anpassung zur Version: 11.8.2

- Bemerkung:

-

- Smarthost Verifikation: Mailserver können mittels Zertifikat (pki oder dane) auf Echtheit überprüft werden.

- TLS-Einstellungen als Server und als Client separat konfigurierbar.

- TLS-Einstellungen erweitert für dane-konforme Server

- Maximale Anzahl an Prozessen lassen sich im Reiter Erweitert einstellen.

Vorherige Versionen: 11.7 / 11.8

Konfiguration des Mailrelay

Die Securepoint UTM Appliance kann mithilfe des Mailrelays E-Mails entgegennehmen und an einen Mailserver im internen Netzwerk weiterleiten. Das Mailrelay prüft die empfangenen E-Mails und teilt diese in eine entsprechende Kategorie ein. Anhand der Kategorie, wird entschieden ob eine E-Mail an den internen Mailserver weitergeleitet wird oder nicht.

Zum Schutz vor Spam bzw. zur Entlastung des Mailfilters lassen sich weitere Optionen konfigurieren. So stammt weit über 90% des Spams nicht von regulären Mailservern, sondern vielmehr von durch Viren und Trojaner kompromittierten Privat- und Arbeitsplatzrechner. Dagegen haben sich die Überprüfung der Ziel E-Mail-Adressen, das Greylisting und die Greeting Pause als wirksame Funktionen erwiesen.

Voraussetzungen

Providerseitige Einstellungen

Um eine reibungslose Teilnahme am Mailverkehr zu gewährleisten, müssen einige Voraussetzungen erfüllt sein:

- Eine feste IP-Adresse.

- Einen A-Record auf dem DNS-Server des Providers, der auf diese IP auflöst (z.B. mail.firma.de).

- Einen MX-Record, der festlegt, unter welcher Adresse der Mailserver einer Domain erreichbar ist (z.B. mail.firma.de).

- Einen PTR-Record, der die feste IP auf den MX-Record zurückauflöst (reverse DNS).

Dies sind alles Einstellungen, die providerseitig vorgenommen werden müssen und NICHT auf der Securepoint Appliance!

Hinweis: Da für abgewiesene Mails bzw. Mails, die noch nicht an den internen Mailserver zugestellt werden konnten, ein gewisses Maß an Speicherplatz zur Verfügung stehen muss, sollten die Hardware-Empfehlungen unbedingt berücksichtigt werden!

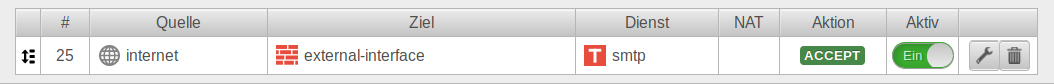

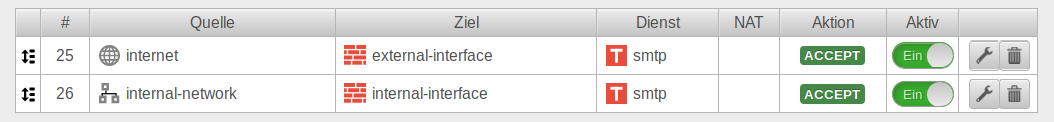

Regelwerk

Um anderen Mailservern die Zustellung von Mails auf das Mailrelay zu ermöglichen, muss im Portfilter der Zugriff auf das externe Interface mit dem Protokoll SMTP erlaubt werden:

Hinweis: Sollte neben der Internetverbindung mit der IP, über die der Mailversand stattfindet, keine weitere verfügbar sein, muss dafür gesorgt werden, dass NUR dem Mailserver der Versand von Mail per SMTP erlaubt wird. Sonst könnte ein einziger von einem Trojaner kompromittierter Rechner im Netzwerk das Versenden von Mails empfindlich stören oder gar gänzlich unmöglich machen, weil dieser mit der öffentlichen IP Spams und Malware verbreitet und diese innerhalb kürzester Zeit auf entsprechenden Blacklisten für Spammer gelistet wird.

Wichtig: Es darf keine Portweiterleitung für SMTP existieren. Diese würde dafür sorgen, dass die Mails am Mailrelay vorbeigeleitet werden!

E-Mail-Adresse

Unter Globale E-Mail Adresse: sollte unbedingt eine Postmaster-Adresse konfiguriert werden. Sonst verbleiben nicht zustellbare Mails auf dem Festplattenspeicher. Dies kann dazu führen, dass der verfügbare Speicher irgendwann nicht mehr ausreicht und keine Mails mehr angenommen werden.

Grundkonfiguration des Mail Relay zum Empfang von Mails

Die Konfiguration des Mailrelay findet unter statt.

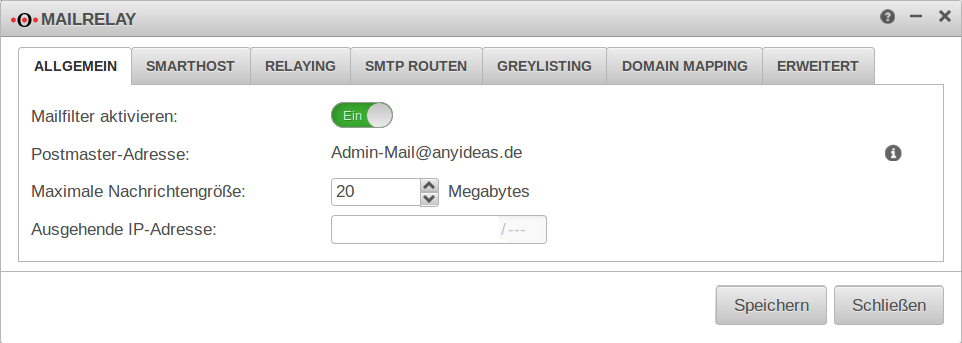

Allgemein

| Mailfilter aktivieren: | aktivieren |

| Postmaster-Adresse: | Hier muss eine korrekte Mail-Adresse hinterlegt sein. Diese E-Mail-Adresse wird im Dialog im Feld Globale E-Mail Adresse festgelegt. Änderungen sind nur dort möglich. |

| Maximale Nachrichtengröße: | 20 Megabytes ist die Standard-Vorgabe. |

| Ausgehende IP-Adresse: | Bei Multipath-Routing kann hier eine ausgehende Schnittstelle durch die IP-Adresse angegeben werden. Auch die interne Kommunikation läuft dann über diese IP-Adresse. Es müssen weitere Filter eingerichtet werden, damit auch interne Mails mit dieser IP akzeptiert werden. |

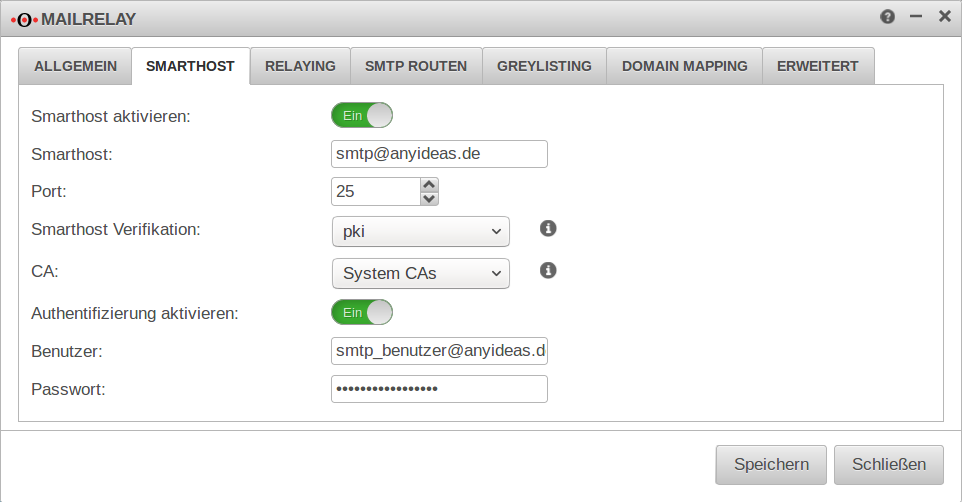

Smarthost

Einstellungen für einen Smarthost werden nur benötigt, wenn ein solcher für ausgehende Mails nötig ist. Das ist z.B. der Fall, wenn kein eigener Mailserver betrieben wird oder keine feste öffentliche IP-Adresse vorliegt.

| Smarthost aktivieren: | muss aktiviert sein. |

| Smarthost: | smtp.anyideas.com Externer Mailserver |

| Port: | 25 Mail-Port für externen Mail-Server |

- Smarthost Verifikation:

Neu in 11.8.2 - Es wird keine Verifikation des Smarthosts vorgenommen.

- Der Smarthost wird anhand von standardmäßig installierten Root-CAs oder einer selbstsignierten CA verifiziert.

CA: (Default) Alternativ kann eine (zuvor unter erstellte oder importierte ) CA zur Authentifizierung ausgewählt werden.

- Der Smarthost wird ausschließlich mittels DANE Protokoll (RFC 6698) verifiziert und muss dieses unterstützen.

Das DANE-Protokoll erfordert zwingend die Aktivierung von DNSSEC.

| Authentifizierung aktivieren: | Ein Sollte unbedingt aktiv sein! |

| Benutzer: | Zugangsdaten |

| Passwort | Zugangsdaten |

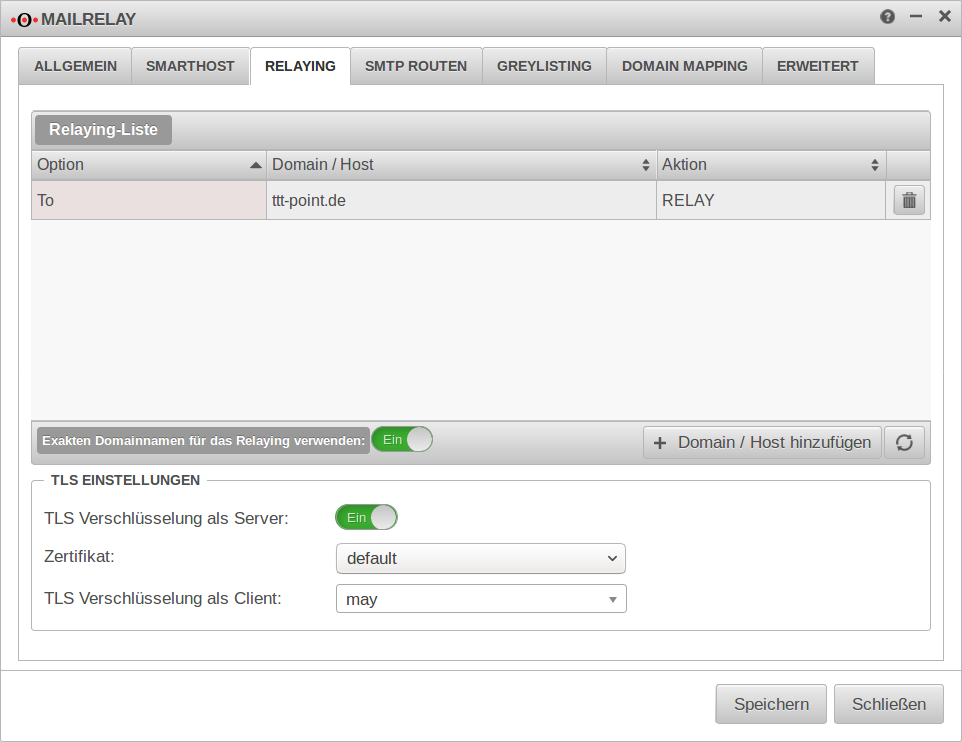

Relaying

Relaying-Liste

Zentrale Einstellung ist, welche Mails von der Securepoint Appliance angenommen und an den internen Mailserver weitergeleitet werden. Das Relaying kann bestimmten Hosts oder bestimmten Domains erlaubt werden.

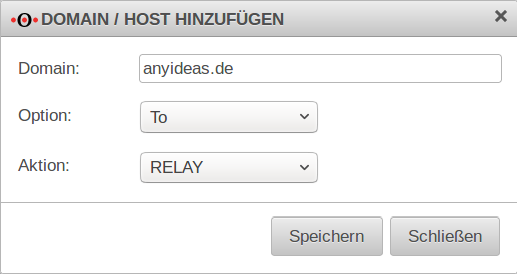

Hinzufügen eines Eintrags mit dem Button

Angabe folgender Werte:

- Domain:

E-Mail-Domainname oder IP-Adresse

- Option

-

- Die Aktion wird auf alle Ereignisse angewendet.

- Hier wird die Absender-Domain ausgewertet. Beispiel: Domain: partnerfirma.de - Betrifft alle Mails mit der Domain

partnerfirma.deim Absender.

Da sich die Absender-Domain leicht fälschen lässt, ist diese Option

nur nach sorgfältiger Prüfung einzusetzen.

- Hier wird die Empfänger-Domain ausgewertet. Beispiel: Domain: firma.de - Betrifft alle Mails mit der Domain

firma.deim Empfänger.

- Hier wird die IP, der Hostname oder die Domain des Mailservers ausgewertet, der die Mail zustellen möchte. Beispiel: Domain:

partnerfirma.de- Betrifft alle Mails, von Mailservern aus der Domainpartnerfirma.de- unabhängig vom Sender oder Empfänger der Mail.

- Aktion

-

- Mails, die die entsprechenden Bedingungen erfüllen, werden angenommen und weitergeleitet.

- Mails werden abgewiesen.

- Mails werden angenommen und an ein lokales Postfach zugestellt, aber nicht weitergeleitet.

Um also alle Mails zu relayen, die für Empfänger der eigenen Domain bestimmt sind, muss folgender Eintrag konfiguriert werden.

- Domain

anyideas.de

- Option

- Aktion

- Exakten Domainnamen für das Relaying verwenden:

- Ein Das Relay reagiert nur auf den in der Liste eingetragenen Domainnamen und nicht auf nicht eingetragene Subdomains oder Erweiterungen.

Beispiel: In die Relayliste eingetragene Domain: anyideas.de

Ein

vom Mailrelay akzeptiertAus

vom Mailrelay akzeptiert@anyideas.de @anyideas.de

@support.anyideas.de

@anyideas.de.com

TLS Einstellungen

- TLS Verschlüsselung als Server:

- Ein Wird TLS deaktiviert, werden Mails über unverschlüsselte Verbindungen versendet!

- Zertifikat

- Das Mailrelay verwendet ein selbst-signiertes Zertifikat für die Transportverschlüsselung. Optional kann ein Zertifikat, dessen CN dem Hostnamen der UTM entspricht, unter importiert werden.

- TLS Verschlüsselung als Client:

- Verwendet TLS, sofern es angeboten wird.

Verwendet immer TLS. Verbindung mit Servern, die kein TLS anbieten, schlagen fehl.

Authentifiziert und verwendet TLS zu DANE-Konformen Servern, sofern es angeboten wird.

SMTP Routen

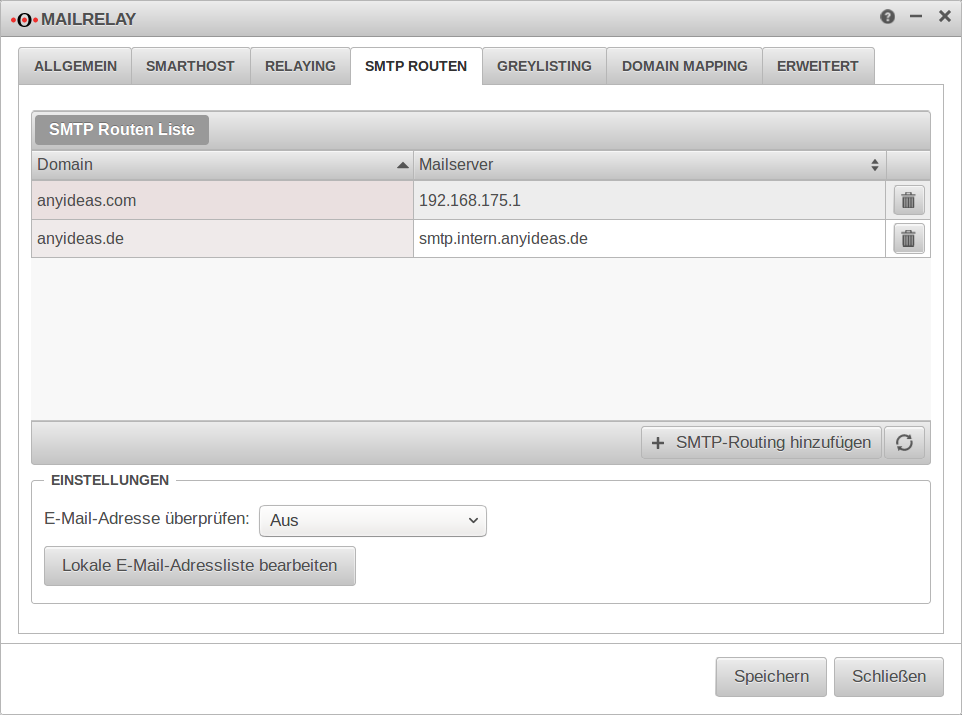

SMTP Routen-Liste

Hier muss eingestellt werden, an welchen Mailserver eine entgegengenommene Mail weitergeleitet werden soll. Falls dies nicht geschieht, wertet das Mailrelay den MX-Record der Empfänger-Domain aus - der auf das Relay selbst zeigt! Es wird dann ein sogenannter "Loopback" erkannt, durch den die Annahme der Mail mit einer entsprechenden Fehlermeldung abgebrochen wird. Im Folgenden können dann auch weitere Domains auf den gleichen oder auf andere Mailserver weitergeleitet werden.

Mit dem Button werden weitere Routen angelegt.

Erforderliche Angaben dabei:

| Domain: | Maildomain |

| Mailserver: | entweder als FQDN oder die IP-Adresse |

Einstellungen

In dieser Rubrik kann die Überprüfung der Ziel E-Mail-Adresse konfiguriert werden. Sie bewirkt, dass Mails an unbekannte Empfänger abgelehnt werden. So wird einerseits der Versuch, Spam an "erfundene" Empfänger zuzustellen, wirkungsvoll unterbunden, zum anderen erhalten eigentlich legitime Absender ein Feedback, dass ihre Mail nicht zugestellt werden konnte, beispielsweise weil sie sich bei der Empfängeradresse verschrieben haben.

- E-Mail-Adresse überprüfen:

- Es stehen folgende zur Verfügung:

- Es findet keine Überprüfung von E-Mail-Adressen statt. Es wird versucht, alle Mails zuzustellen.

- Die Securepoint Appliance fragt im Hintergrund den internen Mailserver ab.

Hinweis: Die Validierung muss ebenso am Mailserver aktiv sein! (Recipient Verification z.B. bei einem Exchange)

- Hier stehen alle bekannten Adressen.

- Mit können Mail-Adressen hinzugefügt und entfernt werden.

Optionale Einstellungen

Weitere Einstellungen sind empfehlenswert, aber für einen operativen Einsatz nicht zwingend notwendig:

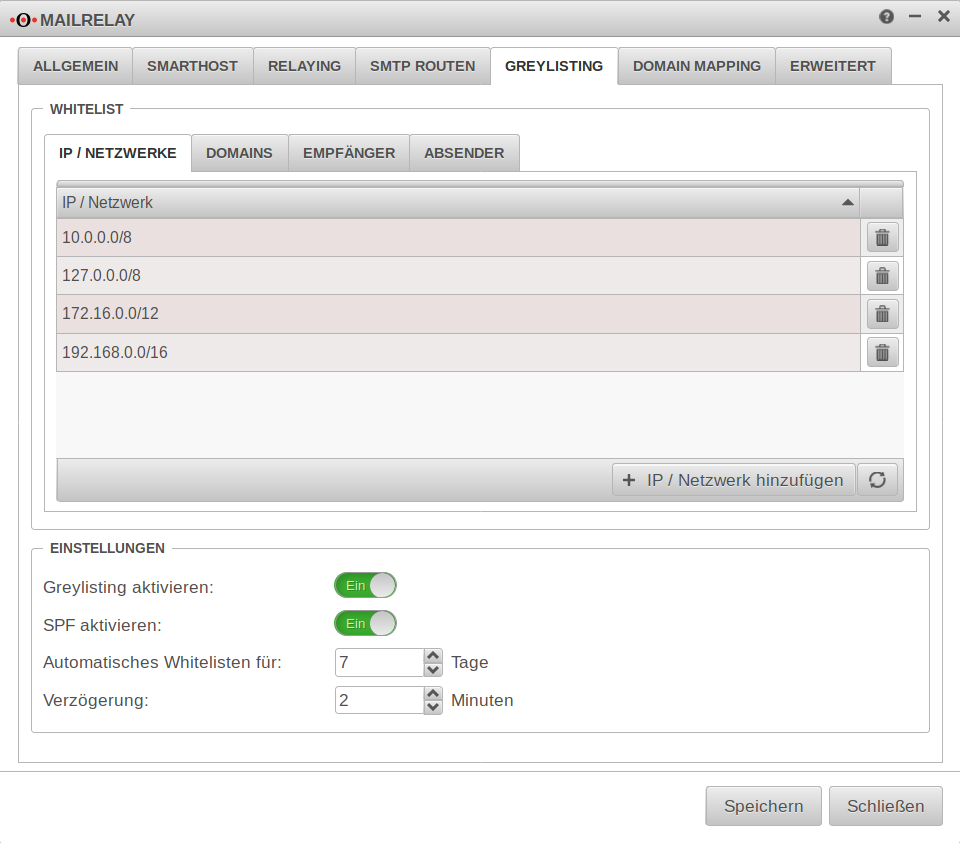

Greylisting

Greylisting bewirkt, dass der Zustellversuch eines unbekannten Mailservers zunächst abgelehnt wird. Spambots unternehmen in der Regel keine weiteren Zustellversuche, damit wurde die Zustellung von Spam bereits erfolgreich unterbunden, bevor die Mail durch die Spamfilter-Engine laufen musste.

Ein regulärer Mailserver wird hingegen nach einem gewissen Zeitraum einen erneuten, diesmal erfolgreichen Zustellversuch unternehmen.

Whitelist

Die Whitelist erlaubt folgende Einträge:

- IP / Netzwerke

- Hier können einzelne IP-Adressen oder Netzwerke hinzugefügt werden z.B.:

10.0.0.0/8

- Domains

- Hier können einzelne Mailserver-Domains hinzugefügt werden z.B.:

Maildomain.net

Wichtig Die Domain des Mailservers muss nicht identisch mit der E-Mail Domain des Absender sein.

Beispiel: Absenderuser@EigenerDomainname.desendet über den Mailserversmtp.allerweltsprovider.de

- Empfänger

- Hier können einzelne Empfänger hinzugefügt werden z.B.:

MailUser@Maildomain.de

- Absender

- Hier können einzelne Absender hinzugefügt werden z.B.:

MailSender@Maildomain.org

Um alle Absender einer E-Mail Domain in die Whitelist mit aufzunehmen, wird dieser Eintrag als Regulärer Ausdruck eingetragen:/.*@Maildomain\.org/

Einstellungen

| Greylisting aktivieren: | aktiviert die Funktion |

| SPF aktivieren: | Wenn das Sender Policy Framework der Absenderdomain korrekt im DNS eingetragen ist, wird die Mail ohne Verzögerung zugestellt. |

| Automatisches Whitelisten für: | 7 Tage(Default) : Für diesen Zeitraum werden Mails sofort entgegengenommen. |

| Verzögerung: | 2 Minuten(Default): Zeitraum, der dem sendenden Mailserver vorgegeben wird, um einen weiteren Zustellversuch vorzunehmen. |

Hinweis Je nach Konfiguration des sendenden Mailservers kann sich die erneute Zustellung um weitaus mehr als den konfigurierten Zeitraum (Auslieferzustand 2 Minuten) verzögern - im Extremfall um mehrere Stunden. In diesem Falle können Sender bzw. Empfänger von besonders zeitkritischen E-Mails manuell in eine Whitelist eingetragen werden

Positiv: Wird ein größerer Wert für Verzögerung von z.B.: 30 Minuten gewählt, kann die Scan-Engine bei der erneuten Zustellung mit zwischenzeitlich aktualisierten Virensignaturen eine höhere Erkennungswahrscheinlichkeit bei neuen Outbreaks aufweisen.

Domain Mapping

Domains können gemappt werden, um eingehende um Mails an z.B. user@anyideas.net auch unter user@anyideas.de zu empfangen.

Mit kann das Mapping zwischen zwei Domains aktiviert werden.

Dazu muss jeweils eine Quell-Domain: und eine Ziel-Domain: angegeben werden.

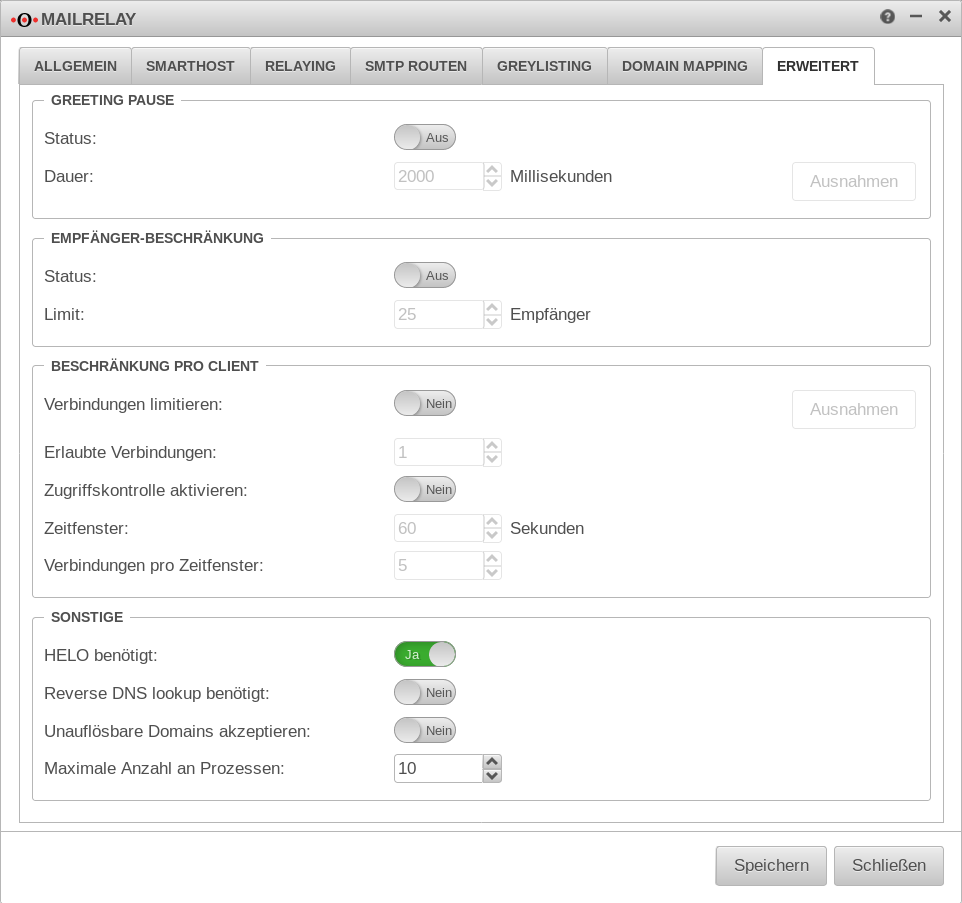

Erweiterte Einstellungen

Auf der Registerkarte "Erweitert" befinden sich weitere Optionen zur Vermeidung von Spam, die jeweils einzeln aktiviert werden können:

Greeting Pause

Status:- Ein aktiviert die Funktion.

- Dauer:

- 2000 Milisekunden (Standardwert). Zeit, die das Mailrelay die Grußbotschaft verzögert. Sendet der verbundene Client vor Ablauf dieser Zeit SMTP Kommandos, wird sein Request beim RCPT TO-Kommando mit einem "Protocol Error" abgewiesen.

können für bekannte Mailserver als Netzwerk- oder Host-IP-Adresse definiert werden.

Erfolgreich wartende Mailserver werden außerdem automatisch für einen Tag gewhitelisted.

Empfänger-Beschränkung

- Status:

- Aus

- Limit:

- 25 Empfänger

Diese Option blockiert Mails, die mehr als eine einstellbare Zahl Empfängeradressen aufweisen

Beschränkung pro Client

- Verbindungen limitieren:

- Aus

können für bekannte Mailserver als Netzwerk- oder Host-IP-Adresse definiert werden.

Konfiguration, wenn ein einzelner Mailserver (identifiziert anhand seiner IP-Adresse) maximal eine Verbindung zur UTM Appliance und maximal 5 Verbindungen nacheinander pro Minute aufbauen dürfen soll:

- Erlaubte Verbindungen:

- 1 Anzahl der Verbindungen, je verbundenem Mailserver (Client).

- Zugriffskontrolle aktivieren:

- Beschränkt die Anzahl der Verbindungen je verbundenem Mailserver (Client) innerhalb eines Zeitfensters.

- Zeitfenster:

- 60 Sekunden

- Verbindungen pro Zeitfenster:

- 5

Sonstige

- HELO benötigt:

- Ein Sollte unbedingt aktiviert bleiben (Standard) Dieser Schalter existiert, um Abwärtskompatibilität zu gewähleisten.

- Reverse DNS lookup benötigt:

- Aus Verlangt, dass für verbundene Mailserver ein Reverse-Lookup(Address) existiert. Der Forward Lookup muss wieder die IP-Adresse ergibt.

- Unauflösbare Domains akzeptieren:

- Aus Erlaubt Absenderadressen, deren Domäne nicht per DNS auflösbar ist.

- Maximale Anzahl an Prozessen:

- 10 Steuert die globale Anzahl gleichzeitiger Verbindungen zum Mailrelay (und anhängender Filter und Spamabwehr-Prozesse)

Konfiguration des Mailrelays für ausgehende Mails

Um wirklich sicherzugehen, dass keine Spams oder Malware aus dem eigenen Netz versendet werden können, kann das Mailrelay auch für ausgehende Mails verwendet werden.

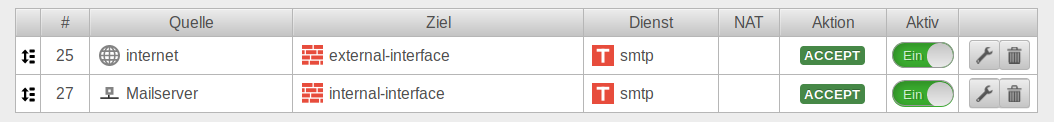

Regelwerk

Um den Zugriff auf das Mailrelay zu erlauben, muss den zum Mailversand berechtigten Hosts der Zugriff auf die entsprechende Schnittstelle der Securepoint Appliance (abhängig von der Zone, in der sich die Hosts befinden) über das Protokoll SMTP erlaubt werden. Dies kann je nach Anforderung ein einzelner Host (z.B. der Mailserver), eine Gruppe von Hosts oder das gesamte Netzwerk sein. Wichtig ist, dass sämtliche Anwendungen, die Mails über das Mailrelay versenden sollen, die entsprechende Schnittstelle der Firewall als SMTP-Server bzw. Smarthost eingetragen haben.

Um z.B. dem internen Netzwerk den Zugriff auf das Mailrelay zu gestatten, kann das Regelwerk mit den vordefinierten Netzwerkgruppen erstellt werden:

Soll nur der Mailserver Mails versenden können, muss dieser zunächst als Netzwerkobjekt angelegt werden:

Dieses Objekt kann dann in der Firewall-Regel verwendet werden:

Soll einer bestimmten Gruppe von Rechnern im internen Netzwerk gestattet sein, das Mailrelay zu benutzen, dann müssen diese Rechner jeweils als Netzwerkobjekt angelegt werden. Diese können dann in einer Gruppe zusammengefasst werden (z.B. "SMTP-Berechtigte").

Konfiguration Relaying

Damit das Mailrelay die Mails aus dem internen Netz bzw. vom Mailserver auch annimmt, müssen die Einstellungen im Reiter Relaying um einen entsprechenden Eintrag ergänzt werden. Als Kriterium dient die Netzwerkadresse des entsprechenden Subnetzes bzw. die IP-Adresse des betreffenden Rechners:

- Domain

192.168.175.30/30oder192.168.175.100

Dieses sind Beispiel-IPs für die internen Mailserver. Diese müssen durch individuelle Adressen ersetzt werden!

- Option

- Aktion

Ergebnis

Die UTM kann jetzt eingehende und ggf. auch ausgehende Mails auf Spam und Viren überprüfen.