Automatische Phishing-Kampagnen anlegen, konfigurieren und verwalten

Letzte Anpassung: 09.2025

notempty

Dieser Artikel bezieht sich auf eine Beta-Version

-

Dieser Artikel beschreibt die Erstellung und Konfiguration einer Phishing-Kampagne im Automatik-Modus.

Eine vollkommen individuelle Phishing-Kampagne erstellt man alternativ als Manuelle Phishing-Kampagne.

Automatik Kampagne vorbereiten

Allgemeine Einstellungen | |||

| Beschriftung | Wert | Beschreibung | |

|---|---|---|---|

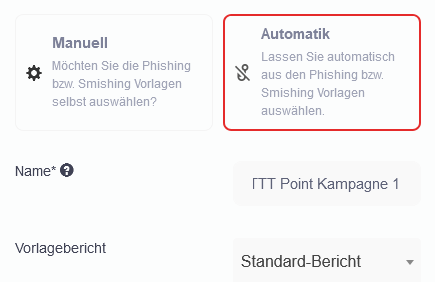

| Modus | Automatik … |

Im Automatik-Modus werden die Phishing-/Smishing-Vorlagen vom System ausgewählt. Branchenspezische Vorauswahl (z. B. IT) ist aber möglich | |

| Automatik … | |||

| Name | TTT Point Kampagne 1 | Vergabe eines Kampagnen-Namens |  Eine automatische Phishing-/Smishing-Kampagne anlegen

|

| Vorlagebericht | Standard-Bericht | Auswahl, ob man einen Bericht bekommen möchte | |

| - keine - | |||

Intervall | |||

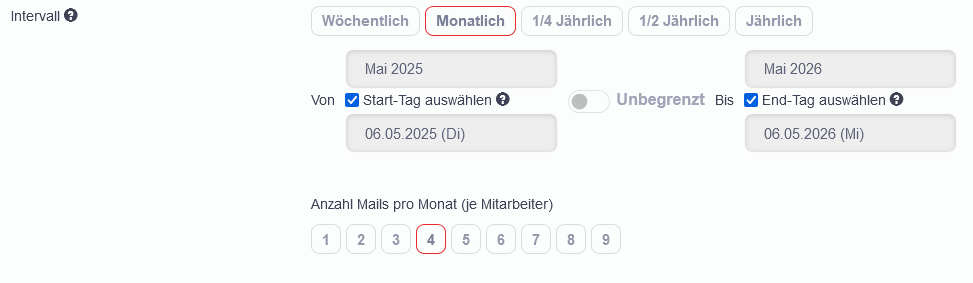

| Frequenz | Default: Monatlich Wöchentlich, 1/4 Jährlich, 1/2 Jährlich, Jährlich |

Festlegung der Wiederholungsraten der Phishing-Attacken-Simulation |  Die Frequenz und Dauer der Kampagne bestimmen

|

| Startdatum | Mai 2025 | Bestimmung des Startdatums der Phishing-Kampagne | |

| Enddatum | Mai 2026 | Bestimmung des Enddatums der Phishing-Kampagne | |

| Start-Tag | Von Start-Tag auswählen | Optional: Auswahl des Start-Datums im Kalender | |

| 07.04.2026 (Mo) | |||

| Kampagnendauer | Unbegrenzt | Die Kampagne hat kein Enddatum | |

| Unbegrenzt Bis End-Tag auswählen 06.05.2026 (Mi) |

Optional: Auswahl eines Enddatums im Kalender | ||

| Anzahl Mails pro Monat (je Mitarbeiter) | 4 |

Häufigkeit von Phishing-Mails pro Mitarbeiter und Monat. Werte von 1 bis 9 möglich | |

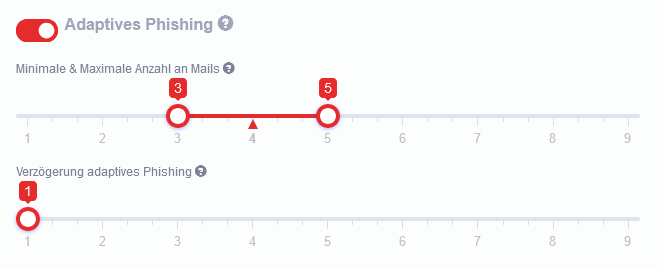

| Adaptives Phishing | Beim Adaptiven Phishing hängt die Anzahl der Phishing-Mails vom Verhalten der Mitarbeiter ab:

Adaptives Phishing ist standardmäßig aktiviert, kann aber auch deaktiviert werden | ||

| Anpassung der Phishing-Intensität | Minimale & Maximale Anzahl an Mails | Einstellung per Schieberegler: Intelligente Steuerung der Phishing-Mail-Häufigkeit nach Mitarbeiterverhalten |  Adaptives Phishing nutzen

|

| Verzögerung adaptives Phishing | Anpassung des Intervalls mit dem Schieberegler (Standard-Einstellung: Start nach 1 Monat) | ||

Schwierigkeit Modus |

Zufällig | Die Schwierigkeit ist zufallsbasiert | |

| Schwierigkeit Aufsteigend | Jeden Monat beginnt die Schwierigkeit bei leicht und sie nimmt dann permanent zu | ||

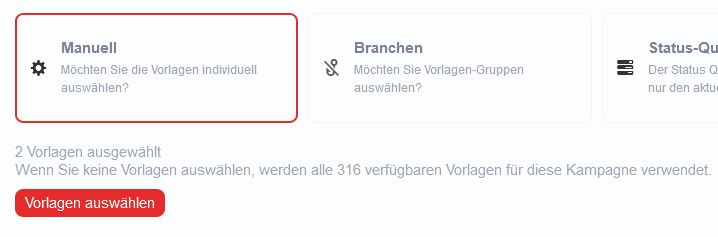

| Manuell … |

Auswahl von einer oder mehreren beliebigen Vorlagen nach Klick auf die Schaltfläche |  Manuelle Auswahl der Vorlage(n)

| |

| Weitere Einstellungen zu | |||

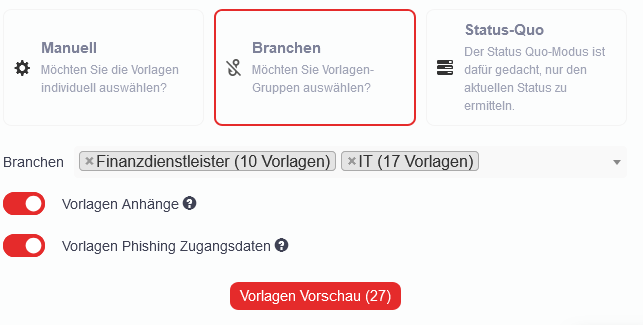

| Branchen … | |||

| Vorlagen-Typ Branchen: Branchenspezifische Vorlagen-Auswahl | |||

| Branchen | Finanzdienstleister (10 Vorlagen) IT (17 Vorlagen) | Sortierung der Vorlagen nach Branchen Auswahl via Dropdown-Menü |

Auswahl der Branchen, hier Finanzdienstleister und IT

|

| Vorlagen Anhänge | E-Mails werden standardmäßig mit Anhängen versendet. Deaktivierung per Klick | ||

| Vorlagen Phishing Zugangsdaten | Phishing nach Zugangsdaten ist aktiviert. Das kann auch deaktiviert werden | ||

| Vorschau auf die ausgewählten Vorlagen | |||

| Weitere Einstellungen zu | |||

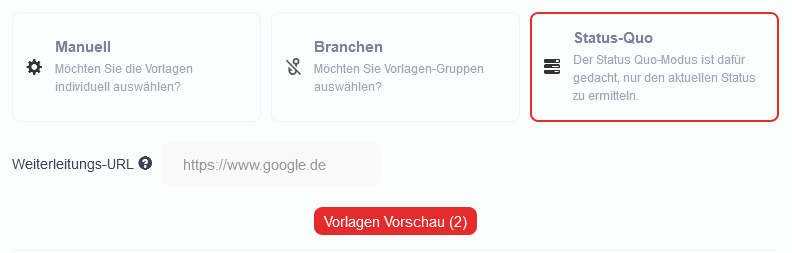

| Status-Quo … | |||

Vorlagen-Typ Status-Quo: Ermittelt

| |||

| Weiterleitungs-URL | https://www.google.de | Für Vorlagen mit einer Sensibilisierungs-Landingpage. Standardmäßig wird auf https://www.google.de weitergeleitet |  Den aktuellen Status ermitteln

|

| Vorschau auf die Vorlagen, die den jeweiligen Status-Quo ermitteln | |||

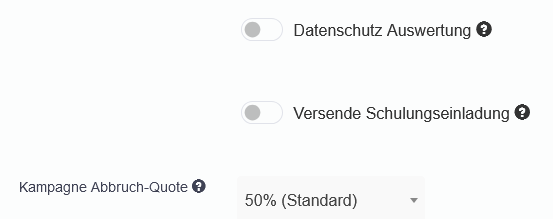

| Datenschutz Auswertung | Die Datenschutz Auswertung ist deaktiviert (Standard). Sie kann aber auch aktiviert werden . Dann wird nur erfasst, dass jemand auf einen Phishing-Link geklickt hat und nicht wer. |  Weitere Parameter

| |

| Versende Schulungseinladung | Standardmäßig wird der User nicht zu einer Schulung eingeladen, wenn er auf einen Phishing-Link klickt. Option aktivieren , wenn eine Schulungseinladung automatisch erfolgen soll | ||

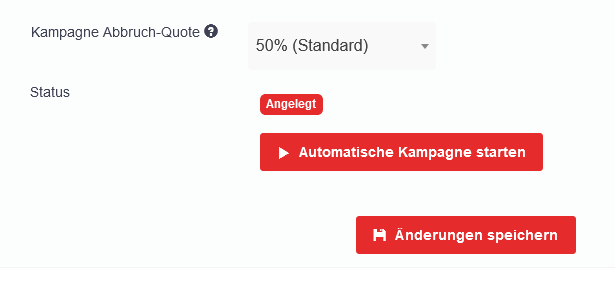

| Kampagne Abbruch-Quote | 50 % (Standard) 5 % - 100 %. Ebenso Kein Abbruch einstellbar |

Bestimmung der Abbruch-Bedingung einer Phishing-Kampagne (einstellbar in 5%-Schritten). Sie wird ab dem eingestellten Zielwert von fehlgeschlagenen Phishing-Mail-Zustellungsversuchen automatisch eingestellt. | |

|

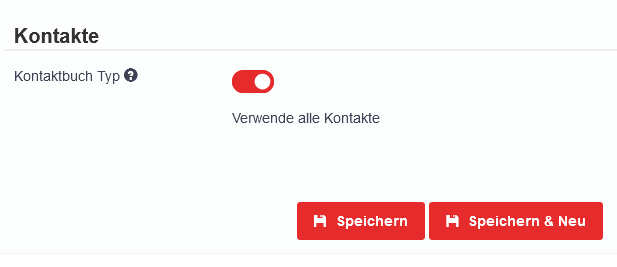

Kontakte | |||

| Kontaktbuch Typ | Alternative Verwendung von

| ||

| Verwende alle Kontakte | Die Phishing Kampagne wird standardmäßig mit allen Mitarbeitern durchgeführt. |  Alle Mitarbeiterkontakte der Kampagne zuweisen

| |

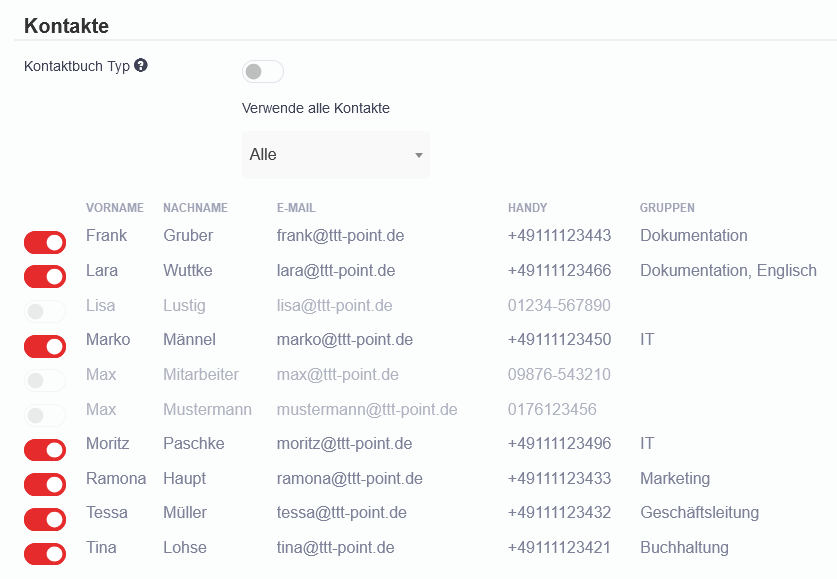

| Verwende alle Kontakte | Alle |

Bei der Auswahl von Alle: Alle Mitarbeiter sind ausgewählt. Sie können aber einzeln ausgeschlossen werden. |  Ausgegraute Kontakte sind von der Phishing-Kampagne ausgeschlossen

|

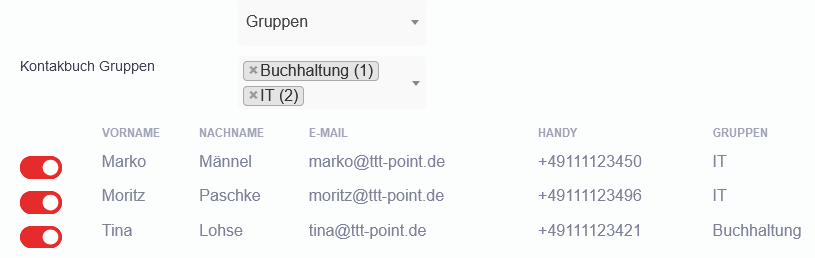

| Verwende alle Kontakte | Gruppen |

Bei der Auswahl von Gruppen |  Mitarbeiter gruppenweise einbinden

|

| Kontaktbuch Gruppen | Buchhaltung (1) IT (2) |

Auswahl von einer Gruppe oder mehreren | |

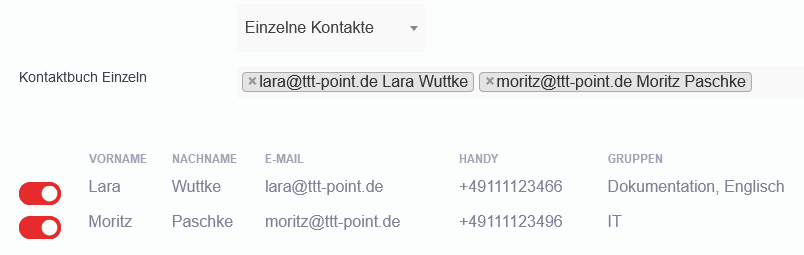

| Verwende alle Kontakte | Einzelne Kontakte |

Bei der Auswahl von Einzelne Kontakte |  Kontakte der Kampagne einzeln hinzufügen

|

| Kontaktbuch Einzeln | lara@ttt-point.de Lara Wuttke moritz@ttt-point.de Moritz Paschke | Auswahl des Personenkreises | |

Zusatz-Einstellungen | |||

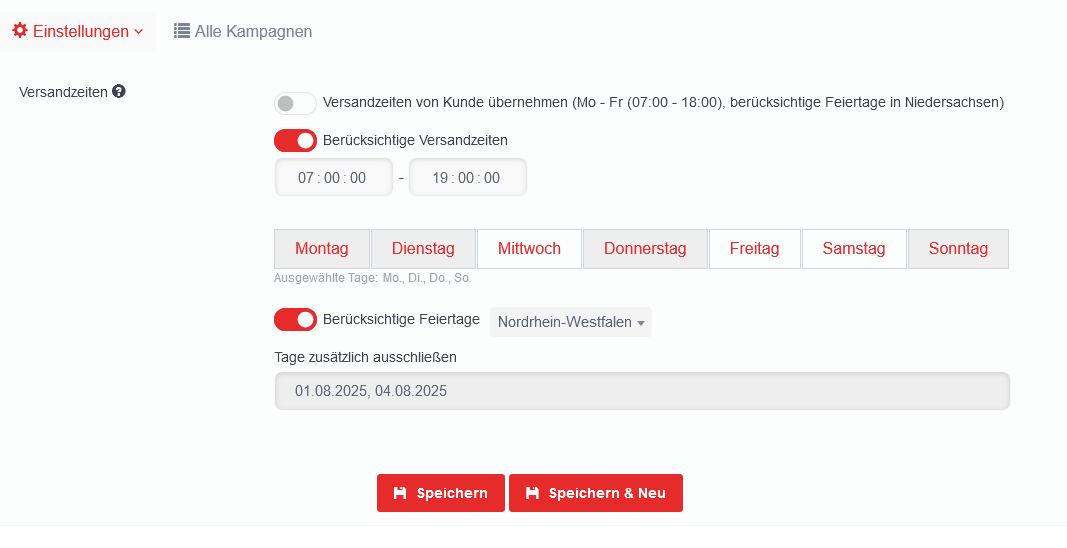

| Versandzeiten | Versandzeiten von Kunde übernehmen (Mo - Fr (07:00 - 18:00), berücksichtige Feiertage in Niedersachsen) | In der Standard-Einstellung werden die Versandzeiten vom Kunden übernommen, hier: Mo - Fr 07 - 18 Uhr plus Feiertage in Niedersachsen | |

| Versandzeiten von Kunde übernehmen | Optional: Festlegung von individuellen Versandzeiten, abhängig von

|

Frei gewählte Versandzeiten

| |

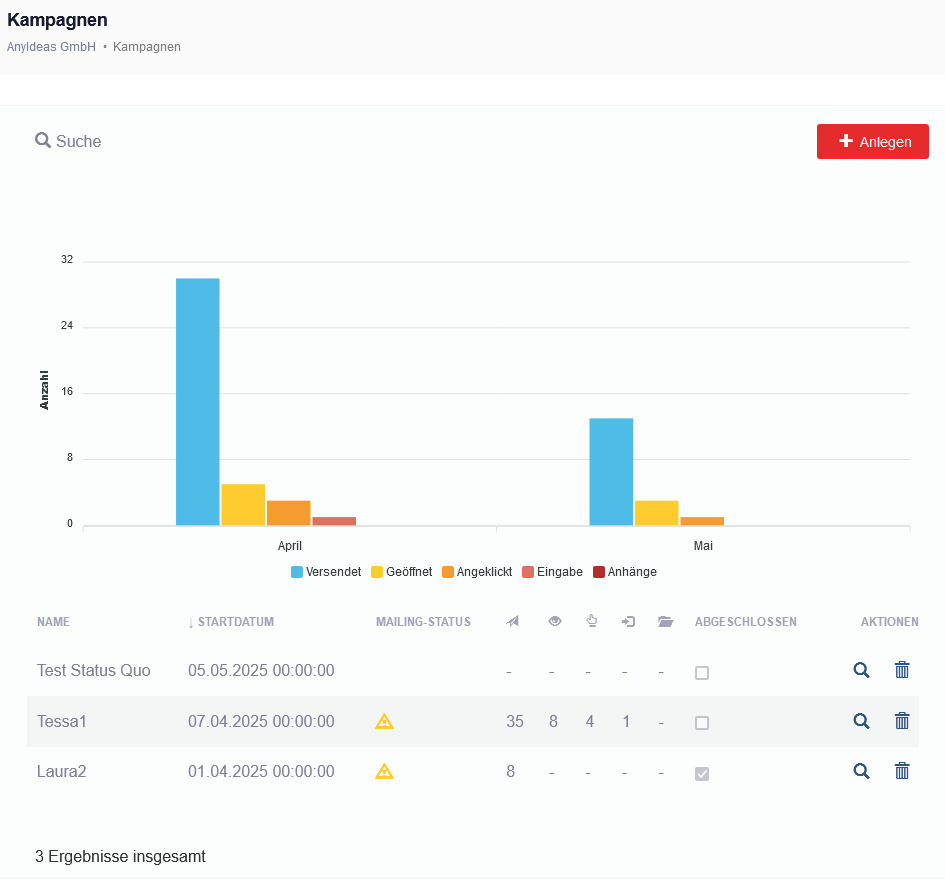

Alle KampagnenAlle Kampagnen

| |||

| Übersicht über alle laufenden Phishing-Kampagnen |  Alle laufenden Phishing-Kampagnen

| ||

Mit der Schaltfläche

notempty

Mit dem Speichern wird eine Kampagne erst einmal nur angelegt.

| |||

| Status |  Phishing-Kampagne per Klick starten

| ||

| Start der Phishing-Kampagne mit Klick auf die Schaltfläche. | |||

notempty

Nach Kampagnen-Start können einige Einstellungen wie der Intervall oder der Schwierigkeitsmodus nicht mehr verändert werden. | |||

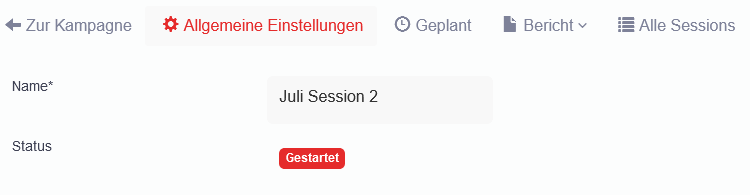

| Status | Die Phishing-Kampagne ist nun aktiviert | ||

Kampagne bearbeiten und auswerten | |||

EinstellungenEinstellungen

| |||

Nach dem Anlegen der Kampagne können die Allgemeinen Einstellungen nachträglich verändert werden.

| |||

|

| |||

Nachträgliche Bearbeitung der Mitarbeiterkontakte, die im Rahmen der Kampagne attackiert werden

| |||

Änderung der Versandzeiten der Phishing-Nachrichten möglich

| |||

Archiviert die Kampagne unter Phishing-Kampagnen Archive. Bestätigung im Popup mit

| |||

Pausiert die Kampagne. Zur Wiederaufnahme muss sie erneut gestartet werden

| |||

Setzt eine zuvor unterbrochene Kampagne fort.

Sessions | |||

| Bei einer Automatik-Kampagne werden die Sessions systemseitig geplant. Bei einem Klick auf die Schaltfläche kommt man in die Session-Übersicht | |||

Es können auch einzelne Sessions direkt geöffnet werden

|

Session direkt auswählen

| ||

| In einer Session erhält man Detail-Informationen wie z. B. zur Session-Planung und kann sich session-bezogene PDF-Berichte herunterladen |  Detail-Informationen zu einer Session

| ||

AuswertungAuswertung

| |||

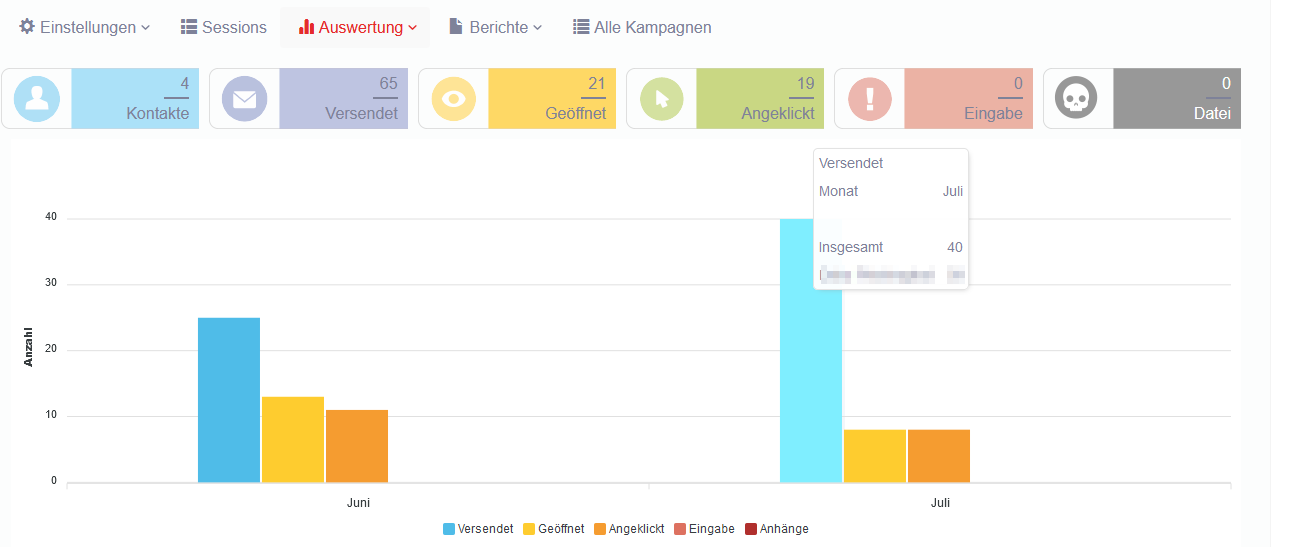

Diagramm, das die monatlichen Kennzahlen der Phishing-Attacken visualisiert:

|

Grafische Visualisierung der Kampagnenergebnisse

| ||

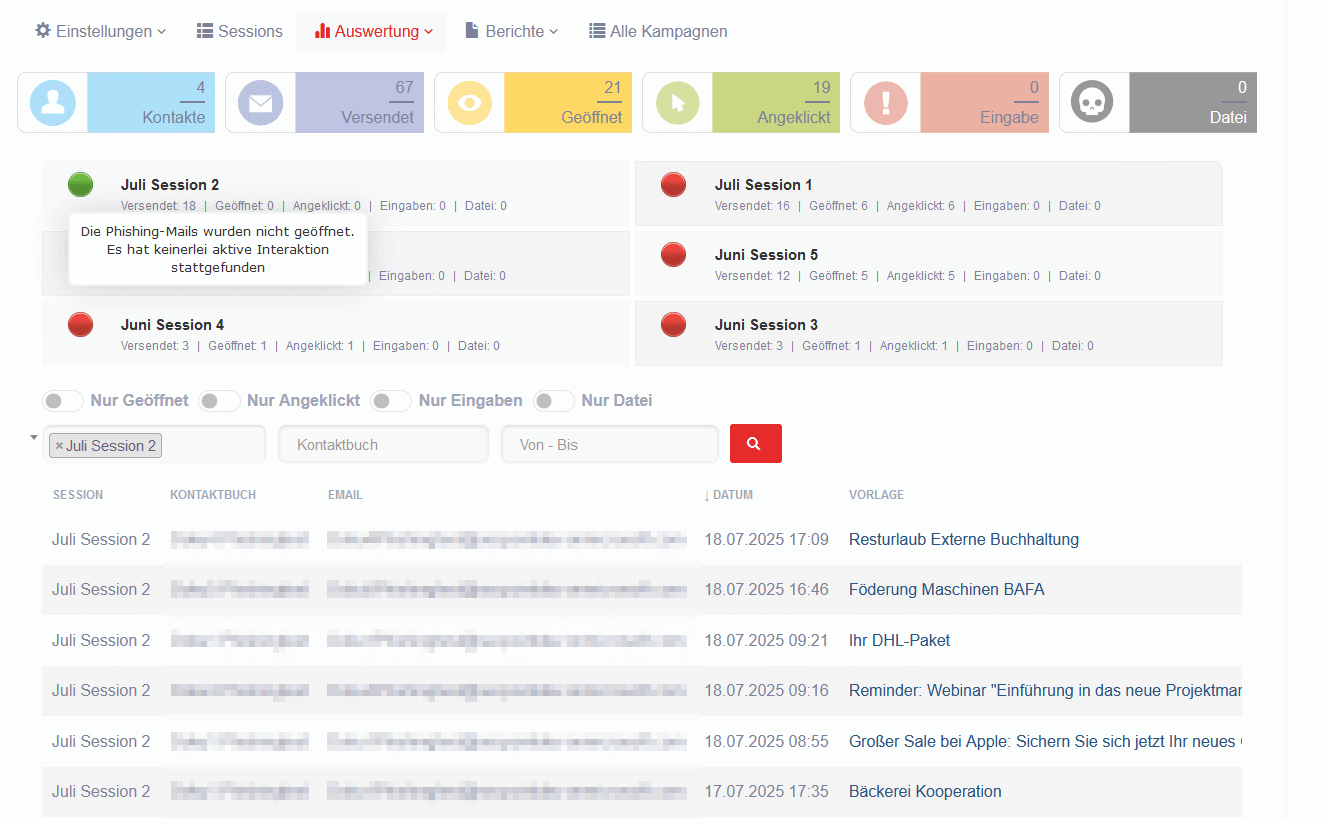

| Es werden alle Ergebnisse der Phishing-Kampagne angezeigt. Es gibt diverse Möglichkeiten zur Filterung, die standardmäßig deaktiviert sind wie z. B. Nur Geöffnet. Sie können separat aktiviert werden Nur Geöffnet | |||

| Nur Geöffnet | Anzeige von Interaktionen, in denen Phishing-Nachrichten ausschließlich geöffnet wurden |  Ergebnisse der Phishing-Kampagne

| |

| Nur Angeklickt | Anzeige von Interaktionen, in denen Phishing-Links angeklickt wurden | ||

| Nur Eingaben | Anzeige von Interaktionen, in denen persönliche Informationen wie Login-Daten eingegeben wurden | ||

| Nur Datei | Anzeige von Interaktionen, in denen Dateianhänge geöffnet wurden | ||

|

| |||

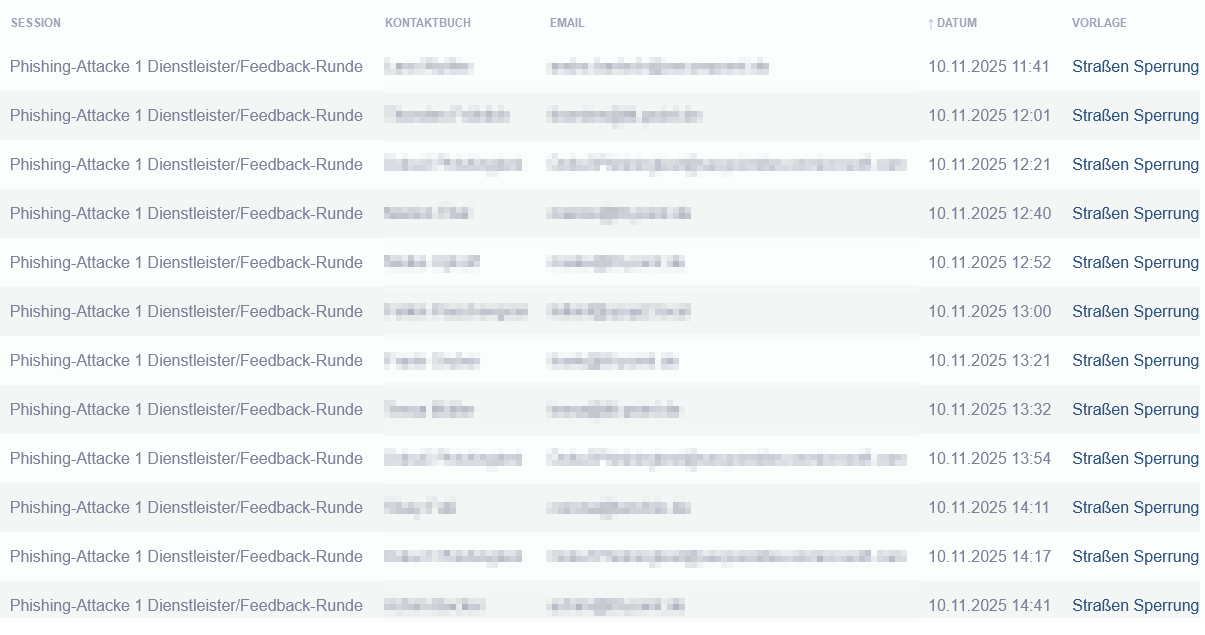

| Sessionbezogene Übersicht über die geplanten Phishing-Attacken |  Detaillierte Auflistung der geplanten Attacken

| ||

Alle Felder

|

Lara Wuttke | Standard: Suche nach einem String in allen Feldern. Einschränkung des Suchradius über spezielle Felder wie IP oder Event im Dropdown-Menu

Start der Suche mit |

Filterung von Tracking-Ergebnissen

|

Der Algorithmus prüft, ob es sich um eine Firewall-Aktivität oder ein nutzerausgelöstes Ereignishandelt. Ignorierte Tracking-Ergebnisse lösen unter anderem keine automatischen Schulungseinladungen aus | |||

BerichteBerichte | |||

PDF

|

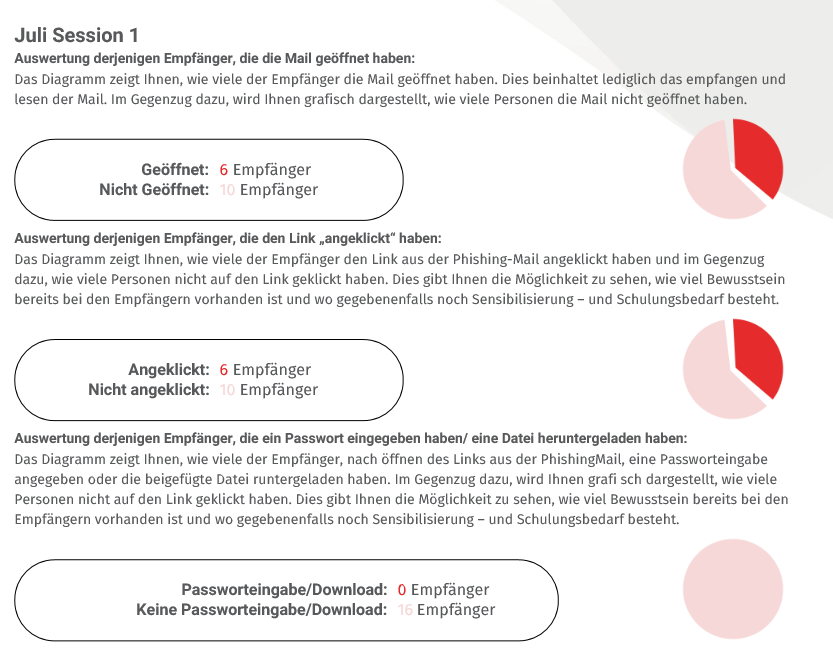

Der PDF-Bericht enthält

|

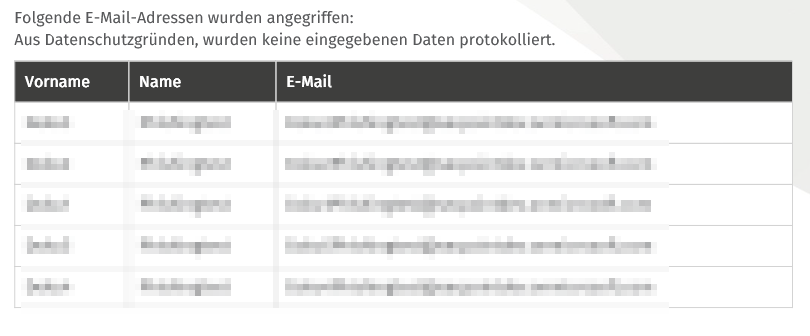

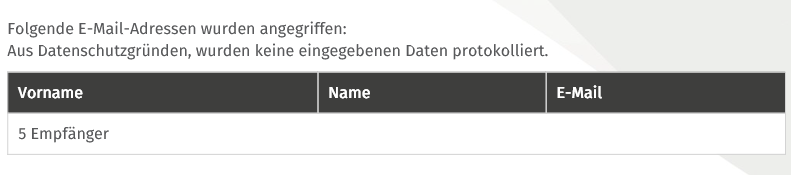

Session-bezogene Statistiken und Auswertung  Übersicht über die angegriffenen Personen

| |

PDF (personalisiert)

|

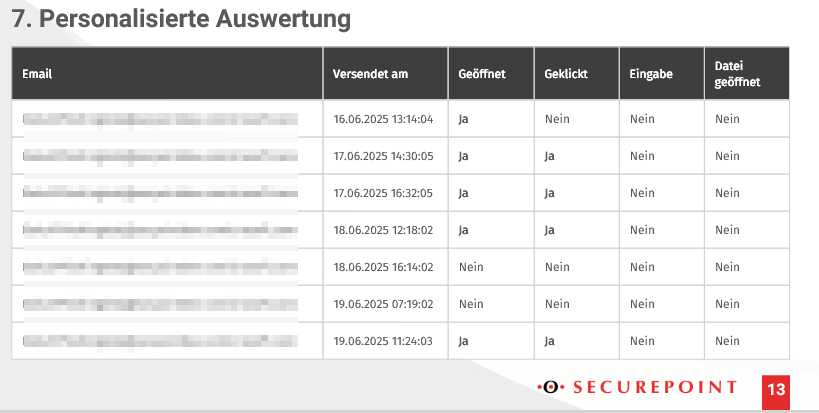

Der Bericht PDF personalisiert enthält zudem detaillierte Informationen darüber, wie die attackierten Personen mit den Phishing-Nachrichten interagiert haben. |  Personalisierte Auswertung der Phishing-Interaktionen der targetierten Mitarbeiter

| |

| PDF (anonymisiert) | Der Bericht PDF anonymisiert entspricht dem PDF-Bericht. Einziger Unterschied: Es sind keine Informationen über die targetierten Personen enthalten. Der Bericht ist vollkommen anonym |  Keine Informationen über angegriffene Personen enthalten

| |

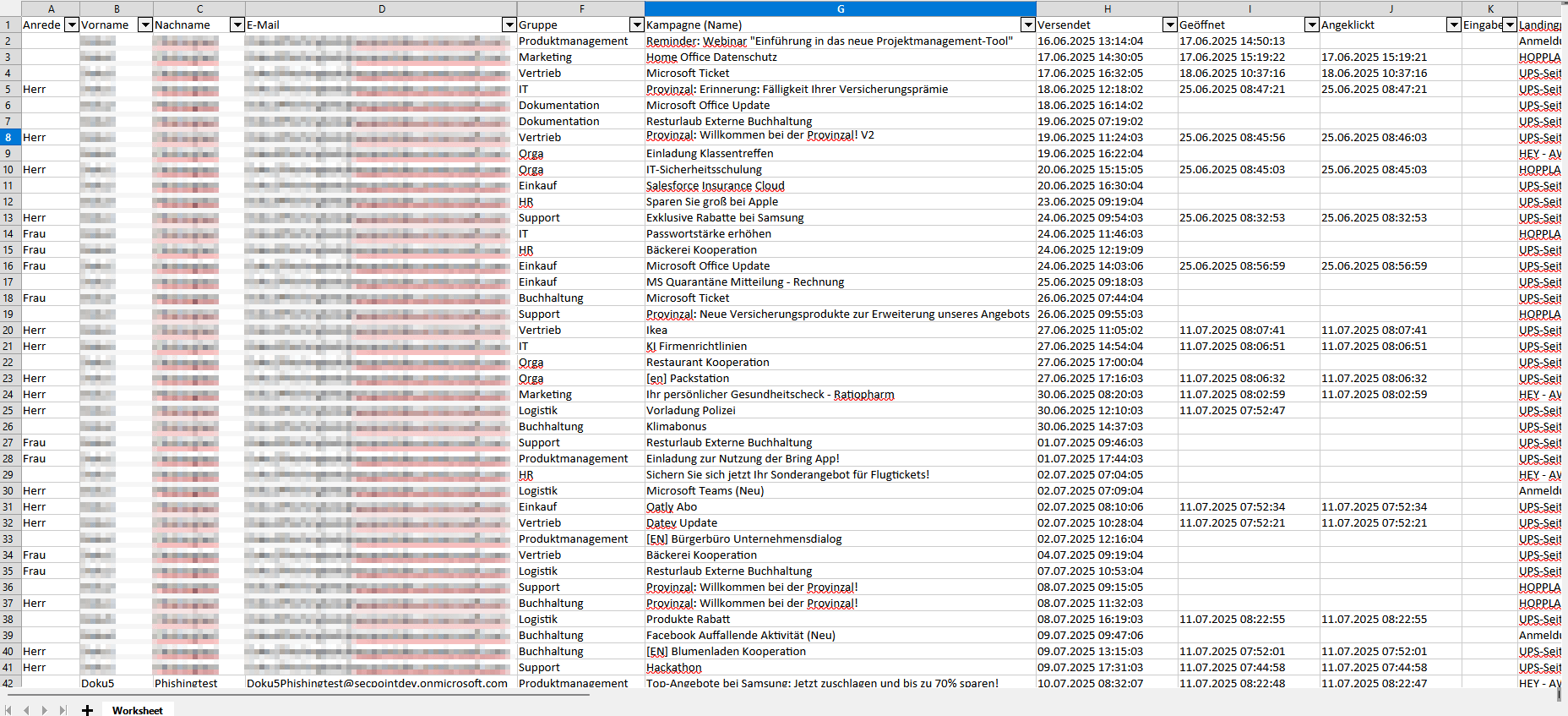

| Excel-Export | Erstellt einen Excel-Export mit einer detaillierten Übersicht über die attackierten Mitarbeiter und Detail-Informationen über ihre Interaktionen mit den Phishing-Nachrichten |  Excel Phishing-Report

| |