In dieser Seite werden die Variablen für unterschiedliche Sprachen definiert.

Diese Seite wird auf folgenden Seiten eingebunden

Einstellungen und Berechtigungen der UTM für die Unified Security Console

Letzte Anpassung zur Version: 14.1.0 (08.2025)

Neu:

- Hinweis zu VPN-Konfigurationen mit einer kommenden Portal Version

Zuletzt aktualisiert:

notemptyDieser Artikel bezieht sich auf eine Beta-Version

-

Einstellungen und Berechtigungen der UTM für die Unified Security Console

notemptyHinweis für Cluster-Lizenzen Damit beide Clustermitglieder einander zugeordnet werden können, müssen auf beiden Geräten spezielle, neue Lizenzen registriert werden. Menü Schaltfläche Lizenzdatei einspielen Dazu müssen im Resellerportal zwei Lizenzen herunter geladen werden. Sollte im Resellerportal keine Lizenz als xynnnnn-SPARE gekennzeichnet sein (zusammengehörige Lizenzen haben am linken Tabellenrand eine identische Farbmarkierung) bitte eine E-Mail an lizenzen@securepoint.de senden mit Kundennamen, Kundennummer und den Seriennummern der Geräte bzw. bei VMs mit der Lizenz ID.

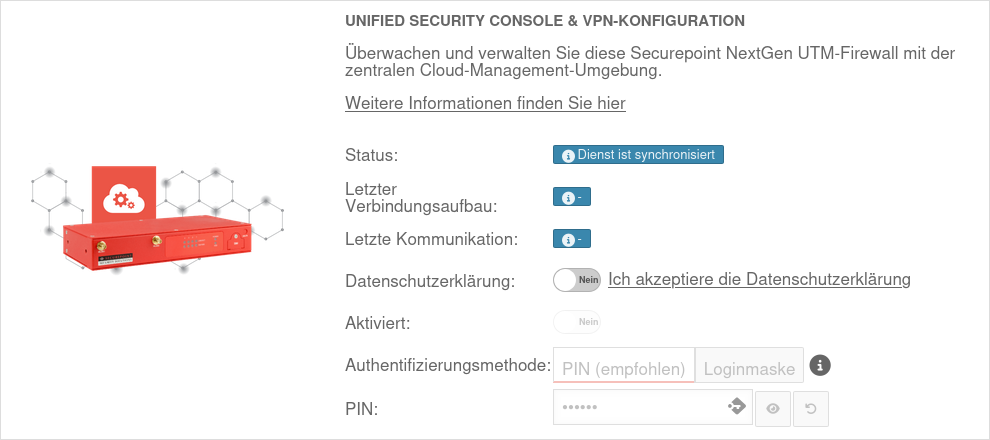

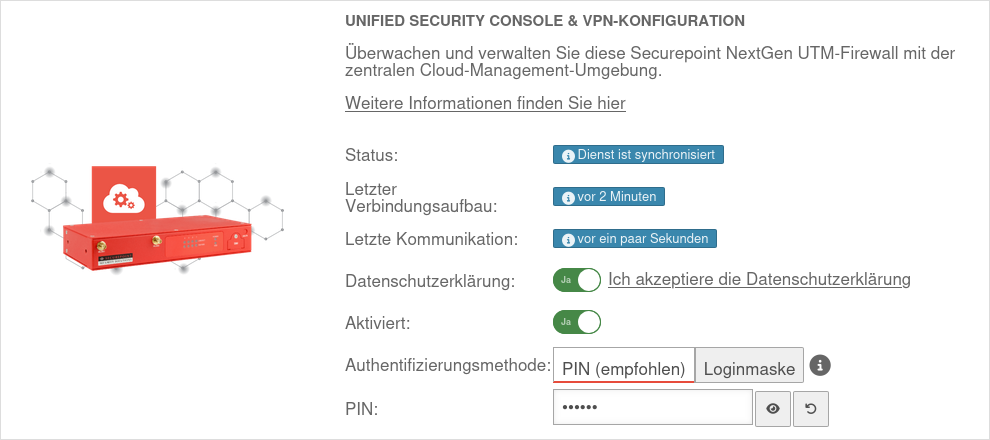

Der Zugriff über die Unified Security Console muss zunächst in der UTM im Menü selbst freigeschaltet werden.

Die UTM meldet sich nach dem Update beim Lizenzserver. Erst hier wird die Verfügbarkeit des Dienstes signalisiert und anschließend das Menü freigeschaltet.

notempty Achtung: In der Regel dauert es wenige Minuten, in ungünstigen Fällen bis zu einer Stunde, bevor das Menü das erste Mal angezeigt wird.

Der Vorgang kann verkürzt werden, indem nach einigen Minuten Laufzeit (die UTM muss die Gelegenheit gehabt haben, sich beim Lizenzserver zu melden!) auf dem CLI der Befehl system restrictions update ausgeführt wird.

|

|

|

|

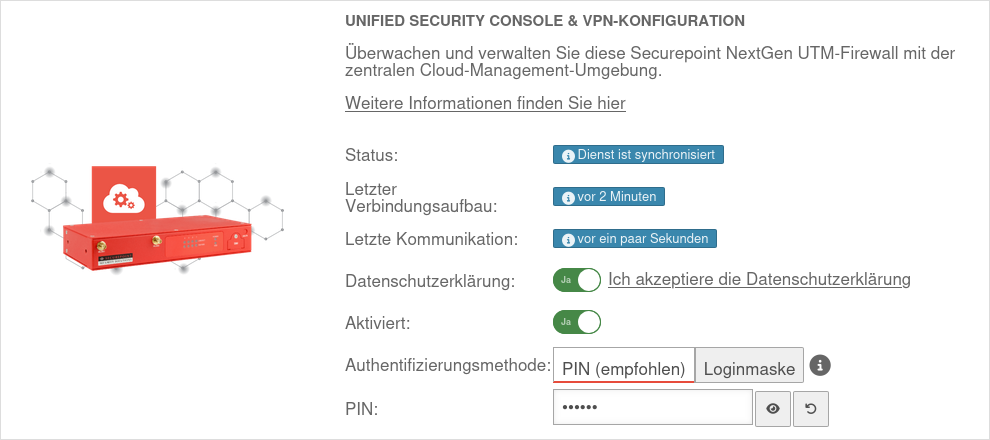

| Beschriftung |

Wert |

Beschreibung

|

|

| Datenschutzerklärung: |

Ja |

Der Datenschutzerklärung muss zugestimmt werden

|

| Aktiviert: |

Ja |

Hiermit wird die Unified Security Console - und damit die Anzeige, Konfiguration und der Zugriff über das Securepoint Unified Security Portal aktiviert.

|

| Authentifizierungsmethode: |

PIN (empfohlen)Loginmaske |

Authentifizierungsmethode für eine Websession

|

| PIN: |

•••••••• |

Als Authentifizierung für eine Websession kann eine 6-stellige PIN statt der Loginmaske mit Zugangsdaten gewählt werden.

- Die Pin darf nicht aus gleichen Zahlen bestehen

- Die Pin darf nicht aus Zahlenreihen bestehen (123456, 876543 etc.)

- Pins, die einem Datum ähneln (230508) oder sehr einfache Zahlenkombinationen enthalten werden als »sehr schwach« markiert

|

|

Zeigt die Websession PIN an

|

|

Erstellt eine neue PIN

|

| Die eingegebene PIN ist falsch |

Nach 5 (Default-Wert Wert im CLI veränderbar mit der extc-Variable SESSIONAUTH_MAXRETRY extc value set application "spcloudpuppet" variable "SESSIONAUTH_MAXRETRY" value "5"

Bei einem Login auf der UTM selbst kann die PIN wieder entsperrt werden.

|

Aktionen, die nur mit PIN ausführbar sind:

- Neustarten

- Herunterfahren

- Werkseinstellungen wiederherstellen

- Cloud Backup Wiederherstellen

- Neue Websession starten

|

|

|

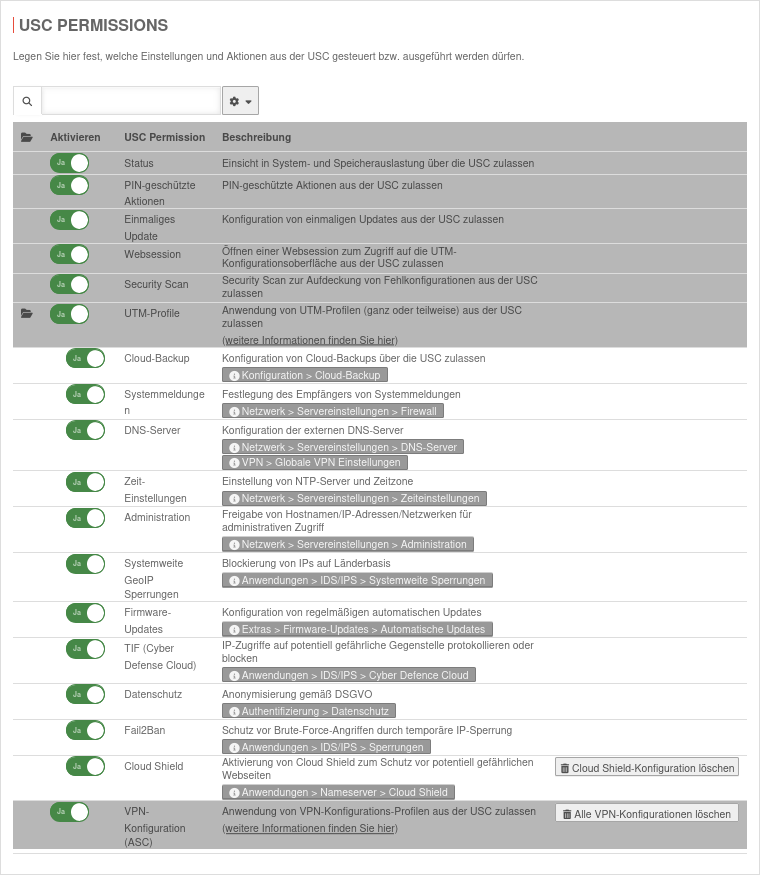

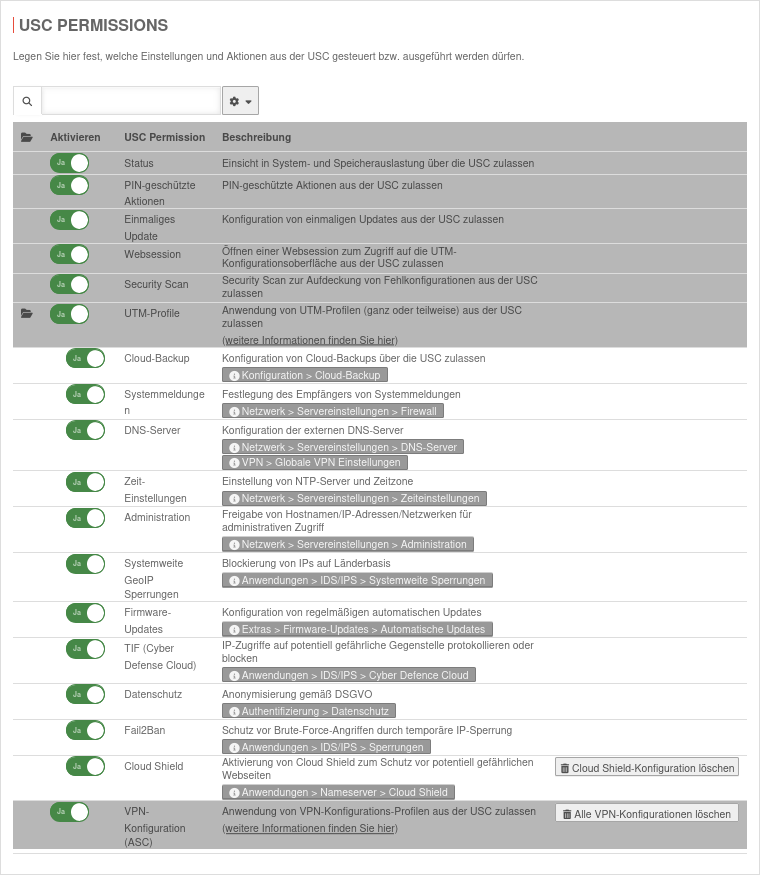

Detaillierte Berechtigungen

| Auf der UTM unter Berechtigungen können detailliert die Berechtigungen der Unified Security Console für die UTM aktiviert Ein oder deaktiviert Aus werden:

|

| USC Berechtigung |

Beschreibung

|

USC Berechtigungen

|

| Status |

Einsicht in System- und Speicherauslastung über die USC zulassen

|

| PIN-geschützte Aktionen |

PIN-geschützte Aktionen aus der USC zulassen. Dazu gehören:

- Neustart

- Herunterfahren

- Werkseinstellungen wiederherstellen

- Cloud Backup Wiederherstellen

- Neue Websession starten

|

| Einmaliges Update |

Konfiguration von einmaligen Updates aus der USC zulassen

|

| Websession |

Öffnen einer Websession zum Zugriff auf die UTM-Konfigurationsoberfläche aus der USC zulassen

|

| Security Scan |

Security Scan zur Aufdeckung von Fehlkonfigurationen aus der USC zulassen

|

| UTM-Profile |

Anwendung von UTM-Profilen aus der USC zulassen. Kann durch die folgenden Berechtigungen präziser Konfiguriert werden:

|

|

|

| Öffnen |

Mittels dieses Icons neben UTM-Profile werden die einzelnen UTM-Profilreiter eingeblendet, die dann individuell aktiviert

Ein oder deaktiviert Aus werden können

Dafür muss UTM-Profile aktiviert Ein sein

|

| Cloud-Backup |

Konfiguration von Cloud-Backups über die USC zulassen

|

| Systemmeldungen |

Festlegung des Empfängers von Systemmeldungen über die USC zulassen

|

| DNS-Server |

Konfiguration der externen DNS-Server über die USC zulassen

|

| Zeit-Einstellungen |

Einstellung von NTP-Server und Zeitzone über die USC zulassen

|

| Administration |

Konfiguration der administrativen Zugriffe über die USC zulassen Hostname, IP-Adressen oder Netzwerke von denen aus das Adminstations-Interface der UTM aufgerufen werden darf.

Konfiguration auf der UTM im Menü Bereich Adminstration |

| Systemweite GeoIP Sperrungen |

Blockierung von IPs auf Länderbasis über die USC zulassen

|

| Firmware-Updates |

Konfiguration von regelmäßigen automatischen Updates über die USC zulassen

|

| TIF (Cyber Defense Cloud) |

IP-Zugriffe auf potentiell gefährliche Gegenstelle protokollieren oder blocken über die USC zulassen

|

| Datenschutz |

Konfiguration der Anonymisierung von UTM-Anwendungen über die USC zulassen

|

| Fail2Ban |

Konfiguration von Fail2Ban über die USC zulassen

|

| Cloud Shield |

Konfiguration von Cloud Shield über die USC zulassen

|

Cloud Shield-Konfiguration löschen

Löscht die lokale Cloud Shield-Konfiguration Die Konfiguration erfolgt normalerweise über die USC, um die Synchronität sicherzustellen, und sollte nur in Ausnahmefällen an dieser Stelle vorgenommen werden. Wenn Cloud Shield wieder aktiviert weden soll, muss sichergestellt sein, dass die Berechtigung auf UTM-Seite gesetzt ist. Im USC muss dann durch eine Änderung des Cloud Shield- oder UTM-Profils eine erneute Übertragung der Konfiguration an die UTM ausgelöst werden. |

|

|

| VPN-Konfiguration (ASC) |

Anwendung von VPN-Konfigurations-Profilen aus der USC zulassen

|

Alle VPN-Konfigurationen löschen

Mithilfe dieser Schaltfläche können alle VPN Konfigurationen für diese UTM gelöscht werden.

|

|

|