Letzte Anpassung zur Version: 14.1.2 (02.2026)

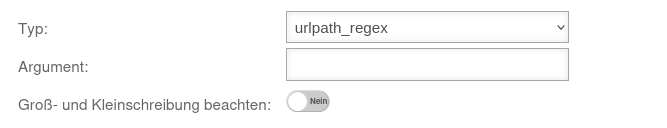

- ACL-Argumente werden jetzt auf Zulässigkeit geprüft

- Hinweis zu den aktuellen Zertifikats-Anforderungen hinzugefügt

- Der Reverse Proxy kann nun auch SNI durchreichen

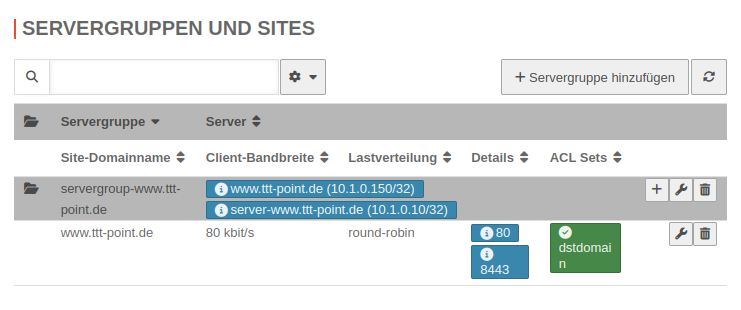

- Servergruppen und Sites werden in einer gemeinsamen Tabelle angezeigt (v14.1.0)

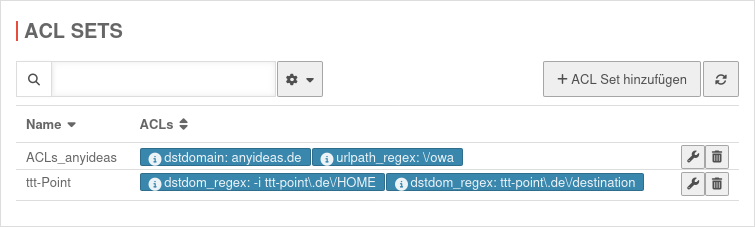

- Regex-Ausdrücke der ACL-Sets können Groß- und Kleinschreibung berücksichtigen/ignorieren (v14.1.0)

- Hinweis, das Sites mindestens ein ACL Set mit dstdomain beinhalten müssen (v14.1.0)

- Mit v12.7.0 kann nginx als Reverse Proxy Engine ausgewählt werden

- Ein Wechsel der Engine zieht höchst wahrscheinlich eine Anpassung der Konfiguration nach sich, da jede Engine verschiedene Features unterstützt.

- Nach der Umstellung werden nicht-unterstütze Einstellungen markiert

Verwendungszweck

Mit einem Reverse-Proxy kann man aus dem Internet heraus, den Zugriff auf die "internen" Webserver steuern. Im Gegensatz zu einer Portweiterleitung, können über den Reverse-Proxy dedizierte Filterregeln erstellt werden. Zudem können, bei nur einer öffentlichen IP-Adresse, mehrere interne Webserver anhand der Domäne angesprochen werden.

Ein weiteres Highlight bietet das Load-Balancing. Server können zu Gruppen zusammen gefasst werden, auf die die Anfragen dann mit dem gewählten Algorithmus (z.B. Round-Robin) verteilt werden.

Voraussetzungen

Für die Beispielkonfiguration werden folgende Werte angenommen:

- Webserver mit der privaten IP: 10.1.0.150

- Domäne: www.ttt-point.de

Vorbereitungen

- Achtung:

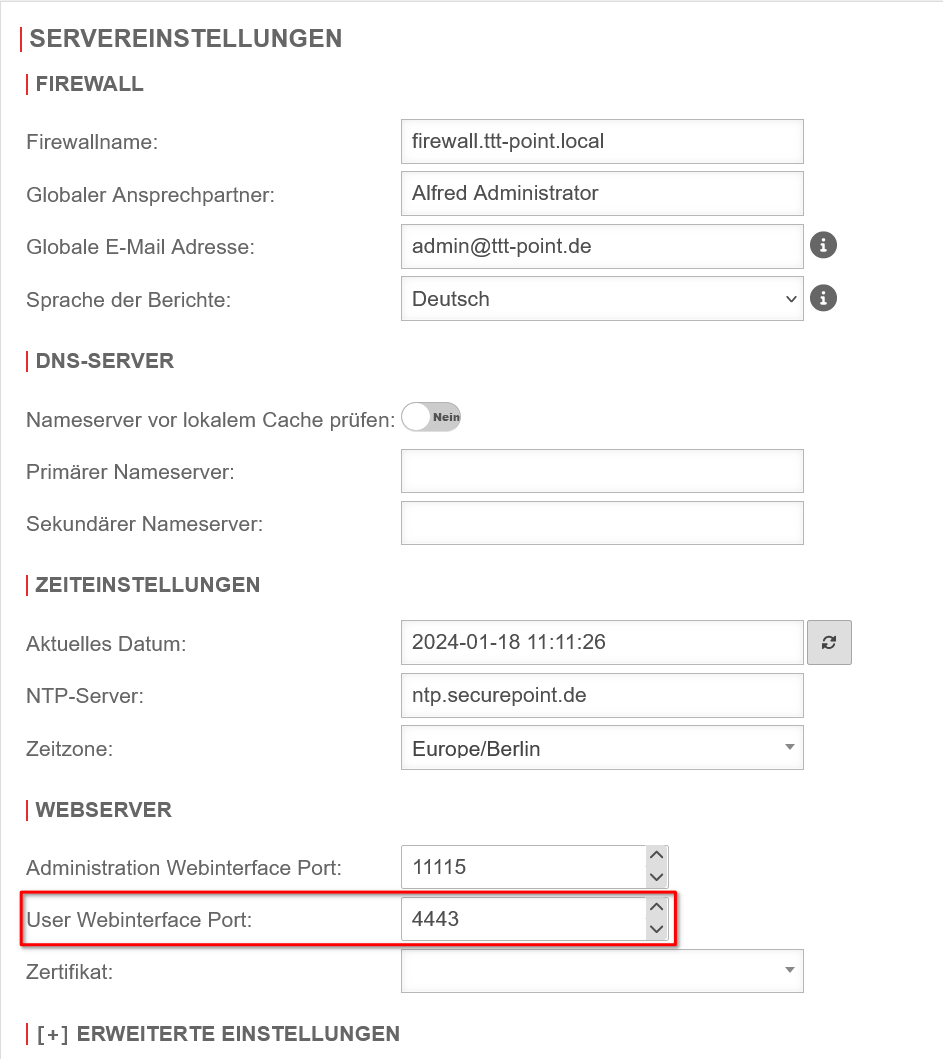

Soll der Zugriff auch auf den Webserver über https erfolgen, so muss zuerst der Port des Userinterfaces umgelegt werden.

UTMbenutzer@firewall.name.fqdn Netzwerk

Die Einstellungen dazu befinden sich im Menü Bereich Servereinstellungen im Abschnitt

```markdown

Das BSI empfiehlt - Stand 01.2025 - Schlüssellängen ab 3000 Bit und SHA256

BSI – Technische Richtlinie - Kryptographische Verfahren:Empfehlungen und Schlüssellängen BSI TR-02102-1 | Kapitel 2.3: RSA-Verschlüsselung

Die Default-Einstellung der UTM für neue Zertifikate ist RSA-Verschlüsselung mit 3072 Bit und SHA256 als Hashalgorithmus

- Für https benötigt der Reverse-Proxy ein Zertifikat damit er die verschlüsselte Verbindung entgegen nehmen kann

- Hierzu wird unter ein Zertifikat benötigt

In diesem Beispiel wird ein Wildcard-Zertifikat *.ttt-point.de verwendet.

Paketfilter-Regel

Damit der Reverse Proxy erreichbar ist, muss folgende Paketfilter-Regel vorhanden sein. Unter kann dies überprüft werden. Falls diese nicht vorhanden ist, wird mit diese Regel hinzugefügt.

| # | Quelle | Ziel | Dienst | NAT | Logging | Aktion | Aktiv | ||

| Accept | Ein |

Mehrere IP-Adressen unterschiedlich nutzen

Hierzu muss bei der Regel des Reverse Proxys explizit angegeben werden, dass das external-interface der spezifischen IP als Ziel genutzt werden soll. Für die andere Verwendung wird der Traffic mithilfe von DestNAT umgeleitet, also der Traffic kommt auf Port 443 an, wird dann aber mithilfe einer Paketfilterregel auf einen anderen Port (bspw. 1194 für VPN) umgeleitet.

Einrichtungsassistent | |||

| Unter kann über die Schaltfläche im Header der Assistent geöffnet werden. | |||

Schritt 1 - Intern | |||

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdn Anwendungen Reverse-Proxy  Zielserver existiert bereits als Netzwerkobjekt

|

|---|---|---|---|

| Zielserver: | Ist der Host schon als Netzwerkobjekt angelegt, kann dieser im Dropdown Menü direkt ausgewählt werden. | ||

| Netzwerkobjekt hinzufügen | Falls noch kein Netzwerkobjekt angelegt ist, kann mithilfe von dieser Schaltfläche ein Netzwerkobjekt erstellt werden. | ||

| Port: | 443 | Der Webserver soll über eine Verschlüsselte Verbindung angesprochen werden. | |

| SSL benutzen: | Ein | Legt fest, ob SSL verwendet werden kann | |

[ - ] Erweiterte Einstellungen notempty

Diese TLS Einstellungen gelten für die Verbindung zwischen dieser Appliance und dem (lokalen) Server. Für TLS Einstellungen zwischen den Clients und dieser Appliance gelten die Einstellungen im Dialog Bereich Reverse-Proxy | |||

| Standard TLS Einstellungen verwenden: | Ja | Lässt nur Verbindungen mit TLS 1.2 oder 1.3 zu | |

| Minimale TLS Version: | Es lassen sich die veralteten TLS-Versionen 1.1 und 1.0 auswählen | ||

| Cipher-Suite: | Standardwert verwenden | Um direkt ein OpenSSL Sicherheitslevel zu verwenden, kann die Notation @SECLEVEL=N im Cipherstring verwendet werden, wobei N für das gewählte Level von 0 bis 5 steht.

| |

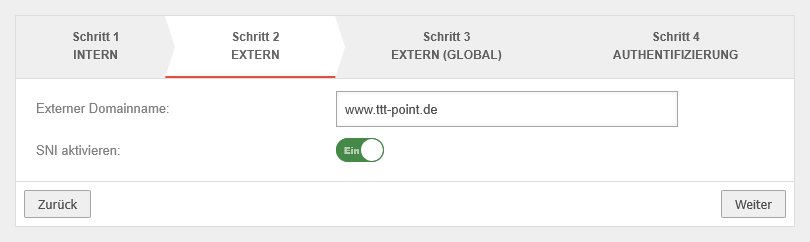

Schritt 2 - Extern | |||

| Externer Domainname: | www.ttt-point.de | Hier wird eingetragen, wie der Server hinter der UTM angesprochen wird. |

Konfiguration des externen Zugriffs, damit der Reverse-Proxy auf Anfragen reagiert

|

| SNI aktivieren: notempty Neu ab: 14.1.2 |

Ein | Aktiviert die Weiterreichung der Server Name Indication (SNI) um mehrere Server unter einer IP-Adresse erreichbar zu machen Bei SNI senden die Clients bereits im Handshake den Domainnamen des angefragten Servers mit. So kann der Reverse Proxy das korrekte Zertifikat verwenden. | |

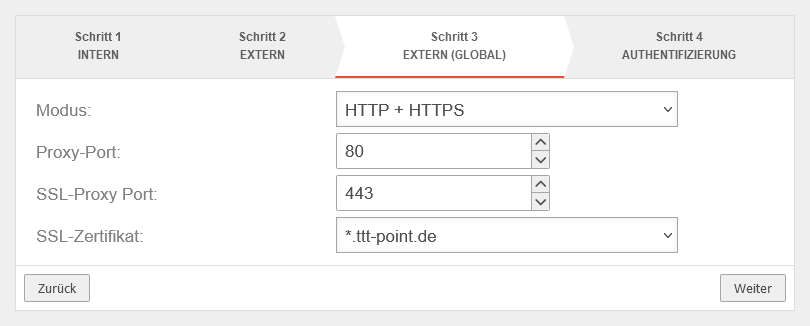

Schritt 3 - Extern (Global) | |||

| Modus | Zu nutzender Modus |  | |

| Proxy-Port: | 80 | Port für den Proxy des entsprechenden Servers | |

| SSL-Proxy Port: | 443 | Port für den SSL-Proxy des entsprechenden Servers | |

| SSL-Zertifikat: | Das zuvor angelegte Wildcard-Zertifikat (siehe Abschnitt: Vorbereitungen) ```markdown

notempty

| ||

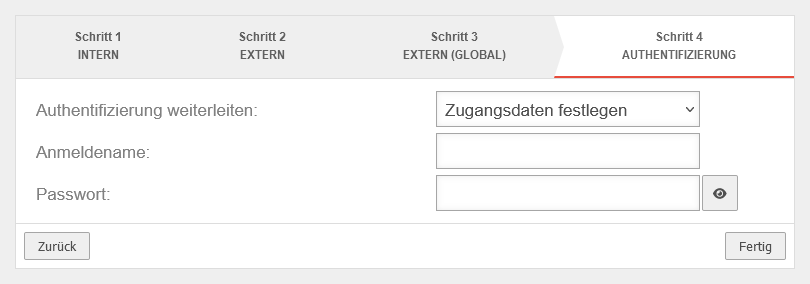

Schritt 4 - Authentifizierung | |||

| Authentifizierung weiterleiten: | Leitet fixe Zugangsdaten (hier: Keine) an den Reverse Proxy weiter. Der Proxy soll keine Authentifizierung durchführen Die Zeichenfolge kann URL-Escapes enthalten (z. B. %20 für Leerzeichen). Das bedeutet auch, dass % als %% geschrieben werden muss. |

Keine Authentifizierung!

| |

| Leitet die Authentifizierungs-Header des Clients an die Gegenstelle weiter. Von der UTM empfangene Anmeldedaten werden an den Reverse Proxy gesendet. Dadurch wird das Proxy-Passwort des Benutzers für die Gegenstelle sichtbar. Eine Authentifizierung ist bei dieser Option nicht erforderlich. | |||

| Proxy - und Authentifizierung-Header werden unverändert weitergeleitet. Sendet die vom Client empfangenen Anmeldedaten an den Reverse Proxy. Sowohl Proxy- als auch WWW-Authorization-Header werden ohne Änderung an die Gegenstelle weitergegeben. | |||

| Anmeldename | |||

| Passwort | |||

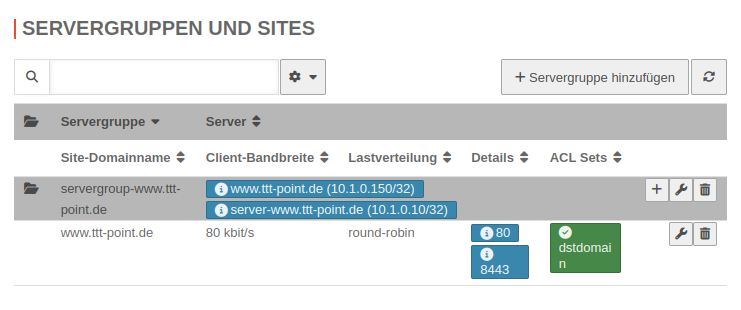

Servergruppen und Sites

| |||

notempty Vorhandene eingerichtete Servergruppen werden hier tabellarisch dargestellt. Deren dazugehörigen Sites werden in Untertabellen dargestellt.

Neu ab: 14.1.1 Erst wenn eine Servergruppe vorhanden ist, kann ein Site hinzugefügt werden. |

UTMbenutzer@firewall.name.fqdn Anwendungen  Automatisch angelegte Servergruppe

| ||

Servergruppe hinzufügen | |||

Die Anordnung in Servergruppen ermöglicht es, verschiedene Beziehungen im Reverse Proxy darzustellen:

| |||

| Fügt eine neue Servergruppe hinzu. Der Assistent legt automatisch eine Servergruppe an. | |||

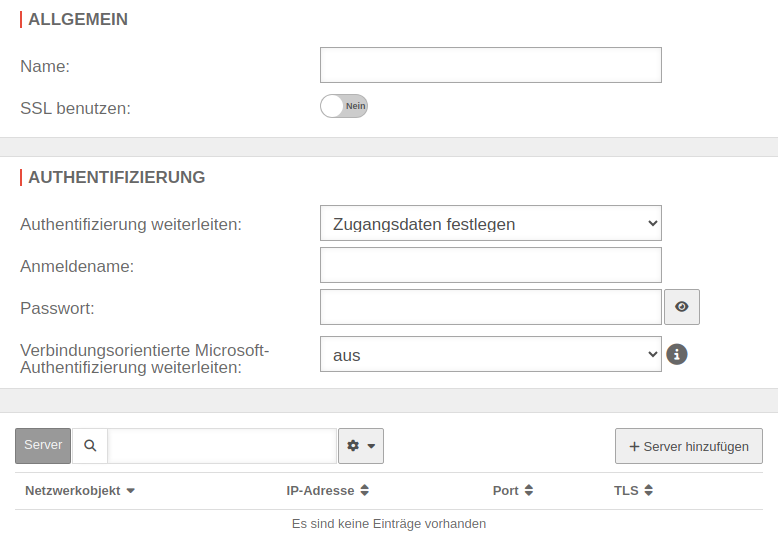

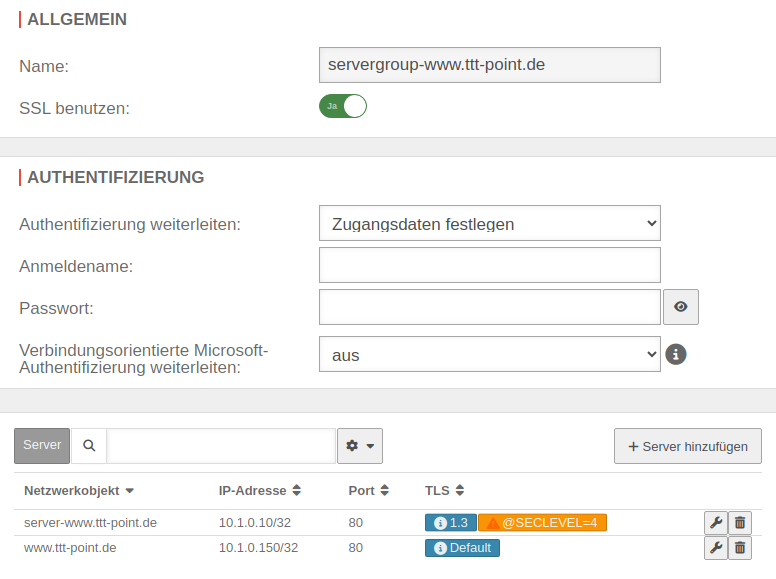

| Allgemein | |||

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdn Anwendungen Reverse-Proxy

|

|---|---|---|---|

| Name | Name der Servergruppe (nicht bearbeitbar) | ||

| SSL benutzen | Nein | Legt fest, ob SSL verwendet werden kann | |

| Authentifizierung Bei Nutzung der squid-Engine geschieht dies für jeden Server einzeln. | |||

| Authentifizierung weiterleiten: | Leitet fixe Zugangsdaten (hier: Keine) an den Reverse Proxy weiter. Der Proxy soll keine Authentifizierung durchführen Die Zeichenfolge kann URL-Escapes enthalten (z. B. %20 für Leerzeichen). Das bedeutet auch, dass % als %% geschrieben werden muss. | ||

| Leitet die Authentifizierungs-Header des Clients an die Gegenstelle weiter. Von der UTM empfangene Anmeldedaten werden an den Reverse Proxy gesendet. Dadurch wird das Proxy-Passwort des Benutzers für die Gegenstelle sichtbar. Eine Authentifizierung ist bei dieser Option nicht erforderlich. | |||

| Proxy - und Authentifizierung-Header werden unverändert weitergeleitet. Sendet die vom Client empfangenen Anmeldedaten an den Reverse Proxy. Sowohl Proxy- als auch WWW-Authorization-Header werden ohne Änderung an die Gegenstelle weitergegeben. | |||

| Anmeldename: Nur bei Zugangsdaten festlegen |

|||

| Passwort: Nur bei Zugangsdaten festlegen |

|||

| Verbindungsorientierte Microsoft-Authentifizierung weiterleiten: notempty Neu ab v12.7.1 |

Ermöglicht Unterstützung für NTLM, Negotiate und Kerberos | ||

| Server | |||

| Mittels dieser Schaltfläche lässt sich ein neuer Server hinzufügen | UTMbenutzer@firewall.name.fqdn Anwendungen Reverse-Proxy  Beispiel mit verschiedenen TLS-Versionen und Cipher-Suiten unter Verwendung der nginx-Engine

| ||

| Suchfeld für die Server | |||

| Netzwerkobjekt | www.ttt-point.de | Name | |

| IP-Adresse | 10.1.0.150 | IP-Adresse des Webservers | |

| Port | 443 | Port, über den der Server angesprochen werden soll | |

| TLS | Default @Sec Level=4 | TLS-Einstellungen für diesen Server | |

| Löschen | Löscht den Server aus der Servergruppe der Reverse Proxys | ||

| Bearbeiten | Der Server aus der Servergruppe kann darüber bearbeitet werden | ||

Server hinzufügen | |||

| Allgemein | |||

| Netzwerkobjekt | Name | UTMbenutzer@firewall.name.fqdn Anwendungen Reverse-Proxy Servergruppe hinzufügen

| |

| Öffnet den Dialog zum Hinzufügen eines Netzwerkobjektes | |||

| Port | 80 | Port, über den der Server angesprochen werden soll | |

Erweiterte Einstellungen notempty

Diese TLS Einstellungen gelten für die Verbindung zwischen dieser Appliance und dem (lokalen) Server. Für TLS Einstellungen zwischen den Clients und dieser Appliance gelten die Einstellungen im Dialog Bereich Reverse-Proxy | |||

| Standard TLS Einstellungen verwenden: | Ja | Lässt nur Verbindungen mit TLS 1.2 oder 1.3 zu | |

| Minimale TLS Version: | Es lassen sich die veralteten TLS-Versionen 1.1 und 1.0 auswählen | ||

| Cipher-Suite: | Standardwert verwenden | Um direkt ein OpenSSL Sicherheitslevel zu verwenden, kann die Notation @SECLEVEL=N im Cipherstring verwendet werden, wobei N für das gewählte Level von 0 bis 5 steht.

| |

Sites

| |||

| Bei einer vorhandenen Servergruppe kann über die Schaltfläche ein Site hinzugefügt werden. notempty

Neu ab v14.1.1 Falls ungültige Konfigurationen vorliegen, werden diese mit einer Warnung () versehen. Beim Hovern über diese Warnung wird außerdem eine kurze Beschreibung des Problems gezeigt.

|

UTMbenutzer@firewall.name.fqdn Anwendungen Reverse-Proxy  Die Site www.ttt-point.de zur Servergruppe servergroup.ttt-point.de unter Verwendung der nginx-Engine

| ||

Site hinzufügen | |||

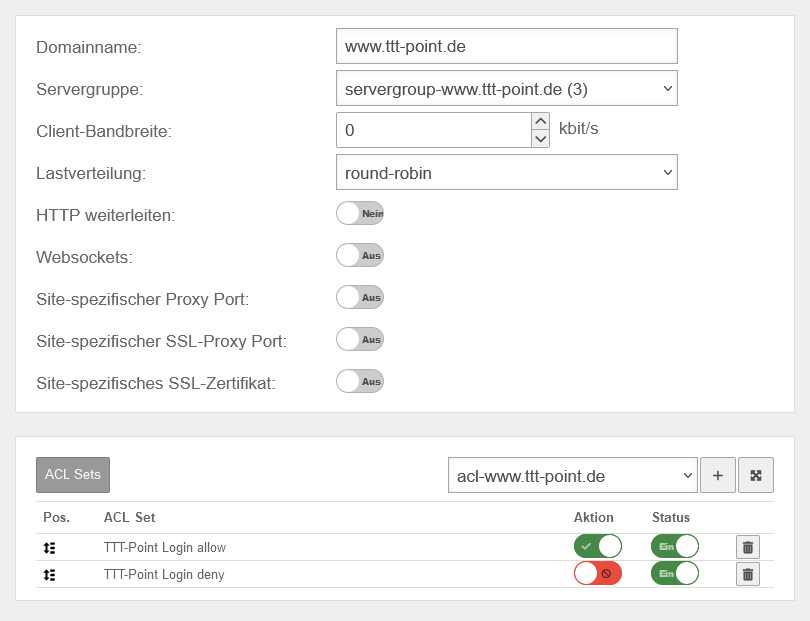

| Domainname: | www.ttt-point.de | Hier wird eingetragen, wie der Server hinter der UTM angesprochen wird. | UTMbenutzer@firewall.name.fqdn Anwendungen Reverse-Proxy  Sites bearbeiten unter Verwendung der nginx-Engine

|

| Servergruppe: | Hier wird die zugehörige Servergruppe gewählt | ||

| Client-Bandbreite: | 0 kbits/s | Bandbreite, die einem Client maximal zur Verfügung stehen soll | |

| Lastverteilung: | Verbindungen werden eine nach der anderen abgearbeitet. | ||

| Verbindungen eines Users (Hash auf den Benutzernamen) werden immer an den gleichen Server geleitet. | |||

| Verbindungen von der gleichen Quelle (IP-Adresse) werden immer an den gleichen Server geleitet. | |||

| HTTP umleiten: Nur wenn Mode: |

Nein | Bei Aktivierung werden HTTP Anfragen auf den HTTPS Port umgeleitet | |

| Websockets: | aus | Aktiviert Websockets Verbindungen für die Site | |

| SNI aktivieren: notempty Neu ab: 14.1.2 |

Ein | Aktiviert die Weiterreichung der Server Name Indication (SNI) um mehrere Server unter einer IP-Adresse erreichbar zu machen Bei SNI senden die Clients bereits im Handshake den Domainnamen des angefragten Servers mit. So kann der Reverse Proxy das korrekte Zertifikat verwenden. | |

| Site-spezifischer Proxy Port: | Ein 80 Default: aus |

Ermöglicht einen spezifischen Port für HTTP-Verbindungen in dieser Site | |

| Site-spezifischer SSL-Proxy Port: | Ein 8443 Default: aus |

Ermöglicht einen spezifischen Port für HTTPS-Verbindungen in dieser Site | |

| Site-spezifisches SSL-Zertifikat: | aus | Es kann ein Site-spezifisches Serverzertifikat ausgewählt werden | |

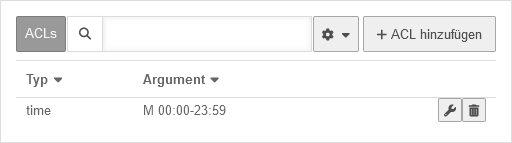

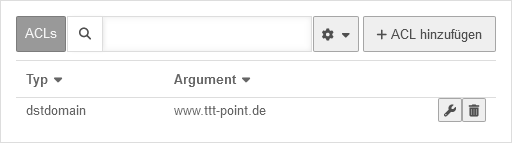

| ACL Sets | Auswahl eines ACL Sets, das hinzugefügt werden soll | ||

| Hinzufügen | Ausgewähltes ACL Set hinzufügen | ||

Sites benötigen wenigstens ein ACL Set, in dem ein dstdomain oder dstdom_regex ACL vorhanden ist.

Dieses ACL Set muss der Site mit der Aktion zulassen zugeordnet sein und den Status Ein aktiviert haben. | |||

| Pos. | Per Drag-and-Drop kann die Reihenfolge der ACL-Sets angepasst werden. | ||

| ACL Set | aclset-www.ttt-point.de | Name | |

| Aktion | Konfiguration, ob das ACL Set erlaubt oder verboten werden soll | ||

| Status | Ein | Aktivierung, bzw. Deaktivierung der Konfiguration für das ACL Set | |

| Löschen | Löscht den Eintrag für das ACL Set | ||

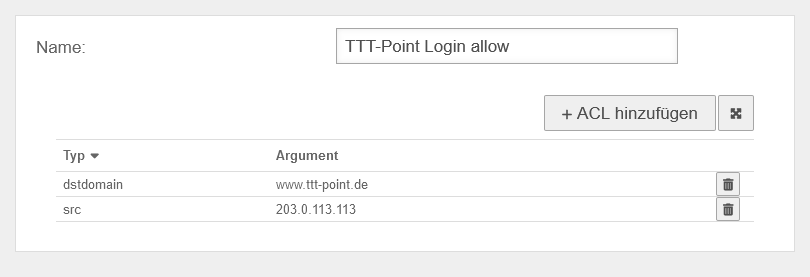

Kombinationsbeispiel | |||

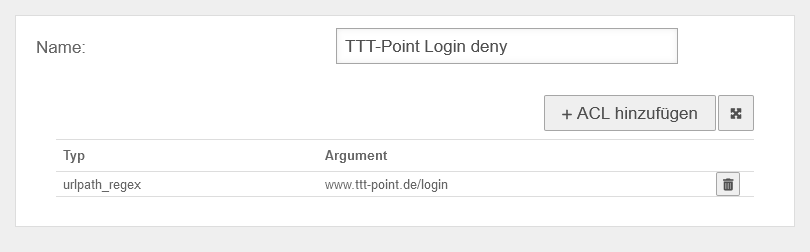

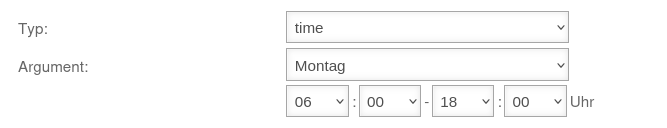

| Durch Kombination verschiedener ACL-Sets mit entsprechenden Berechtigungen lässt sich z.B. erreichen, daß nur von einer bestimmten (z.B. der eigenen) öffentlichen IP-Adresse aus auf die Login-Seite eines Servers zugegriffen werden darf. | |||

UTMbenutzer@firewall.name.fqdnAnwendungenReverse-Proxy  Kombinationsbeispiel Schritt 1 Zunächst wird hierfür ein ACL benötigt, welches die dstdomain und die öffentliche IP-Adresse als src beinhaltet. | |||

ACL Sets

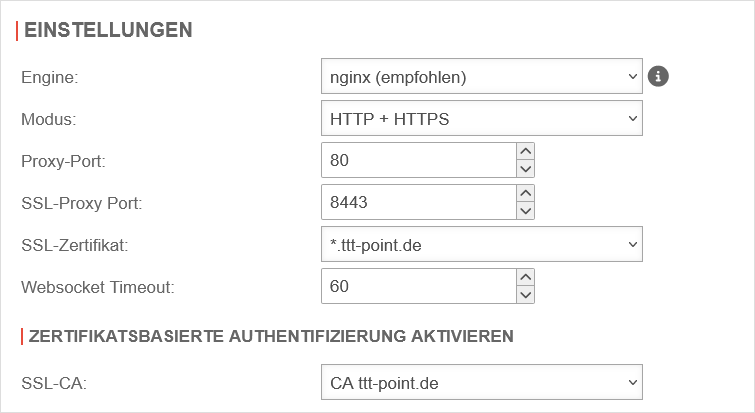

Einstellungen

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdn Anwendungen  Einstellungen unter Verwendung der nginx-Engine

|

|---|---|---|---|

| Engine: notempty Neu ab v12.7.0 |

Auswahl der zu nutzenden Engine zwischen nginx (empfohlen) oder squid (veraltet) | ||

| Modus: | Zu nutzender Modus | ||

| Proxy-Port: | 80 | Port für den Proxy des entsprechenden Servers | |

| SSL-Proxy Port: | 8443 | Port für den SSL-Proxy des entsprechenden Servers | |

| SSL-Zertifikat: Es sind nur Zertifikate mit privatem Schlüssel-Teil auswählbar |

Zertifikat für den entsprechenden Server ```markdown

notempty

| ||

| Websocket Timeout: notempty Neu ab v12.7.0 |

60 | Legt die Zeit für einen Websocket Timeout fest | |

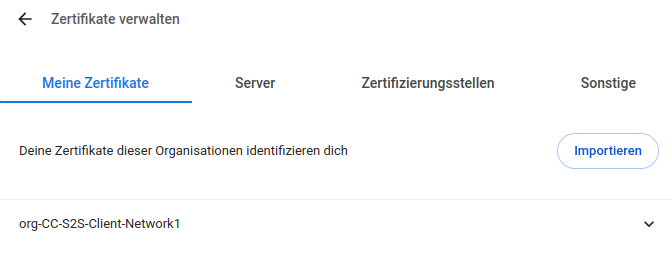

Zertifikatsbasierte Authentifizierung aktivierenZertifikatsbasierte Authentifizierung aktivieren

notempty

aktualisiert | |||

| SSL-CA: | Zertifikat für die zertifikatsbasierte Authentifizierung ```markdown

notempty

| ||

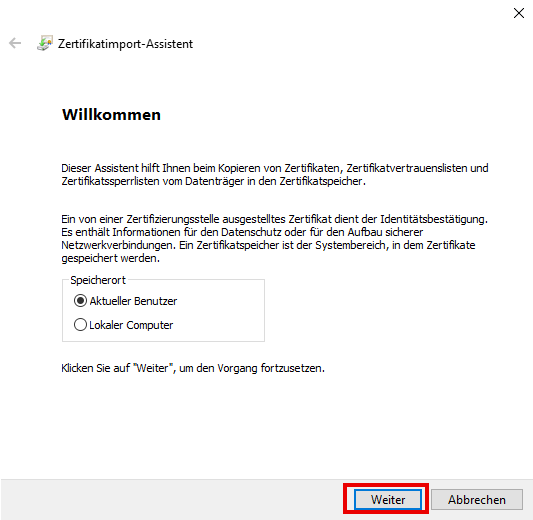

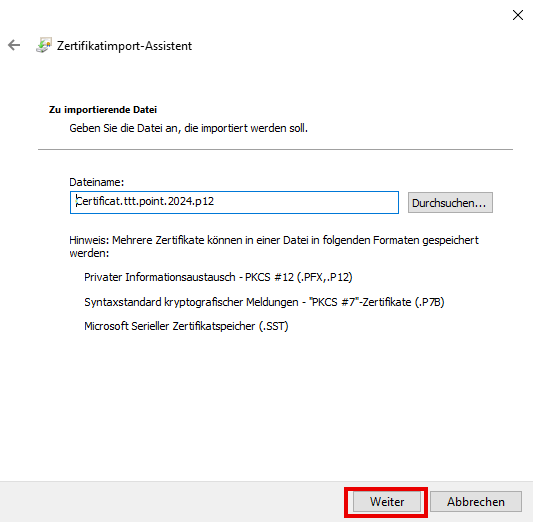

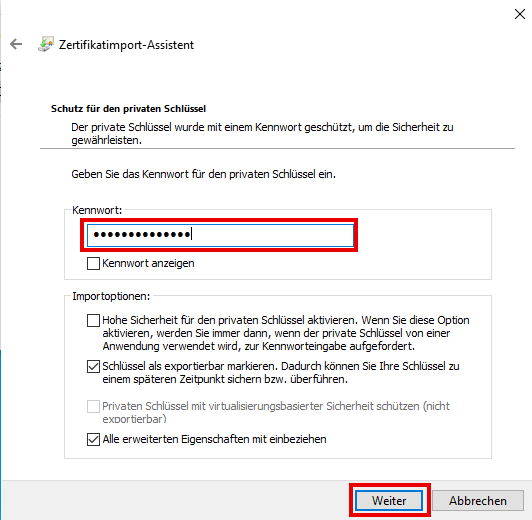

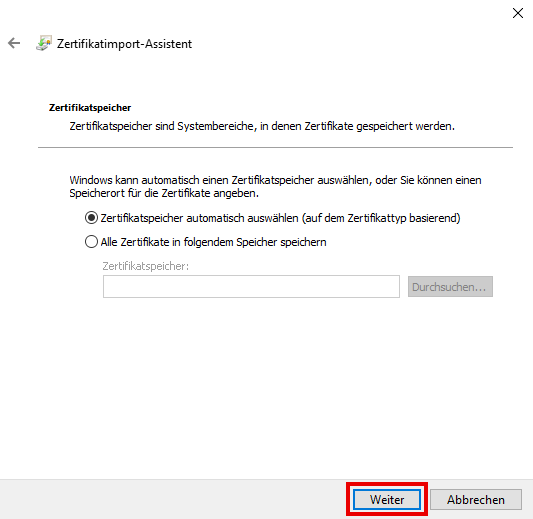

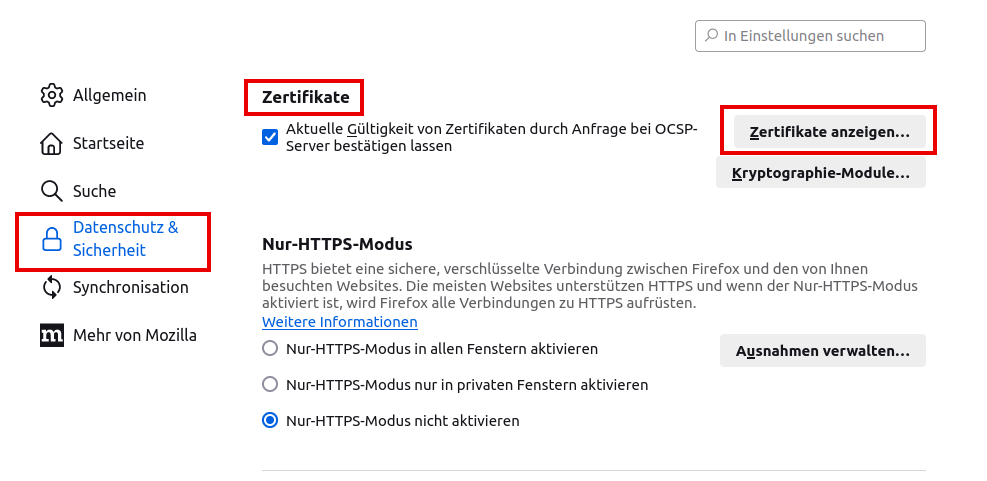

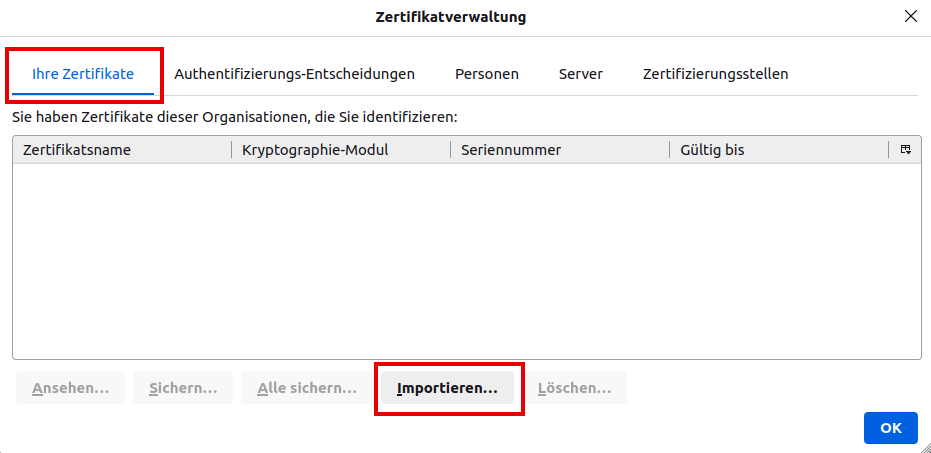

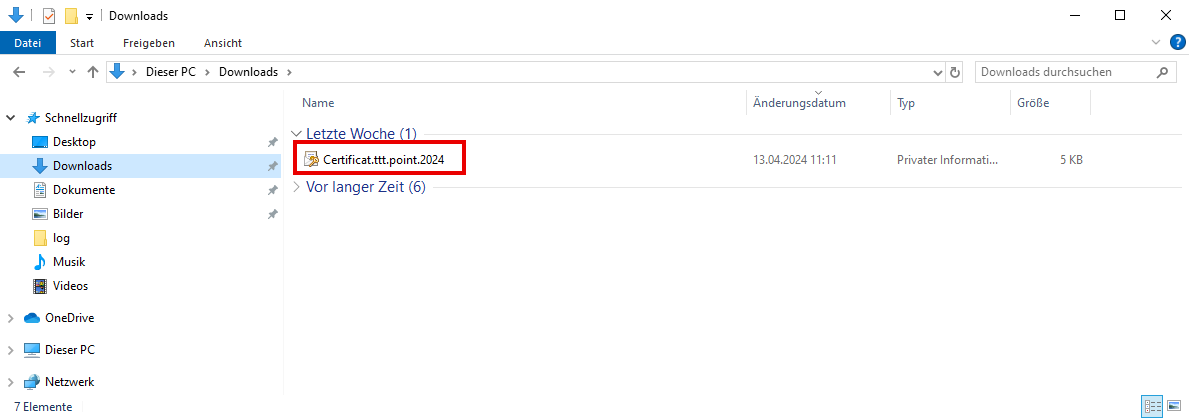

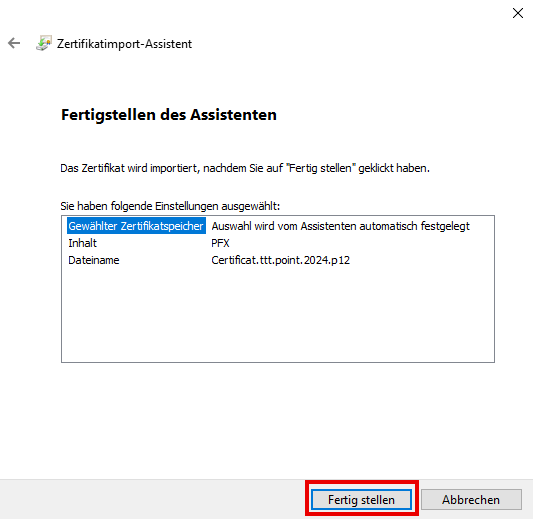

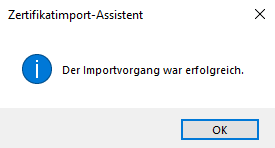

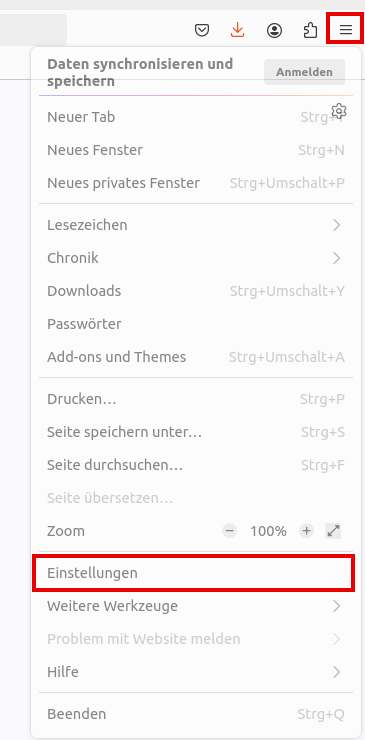

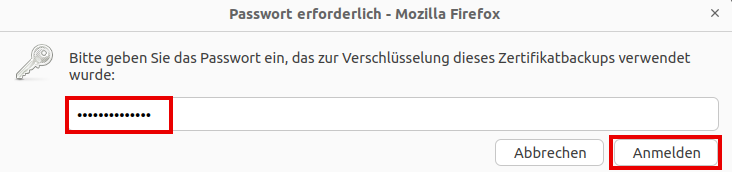

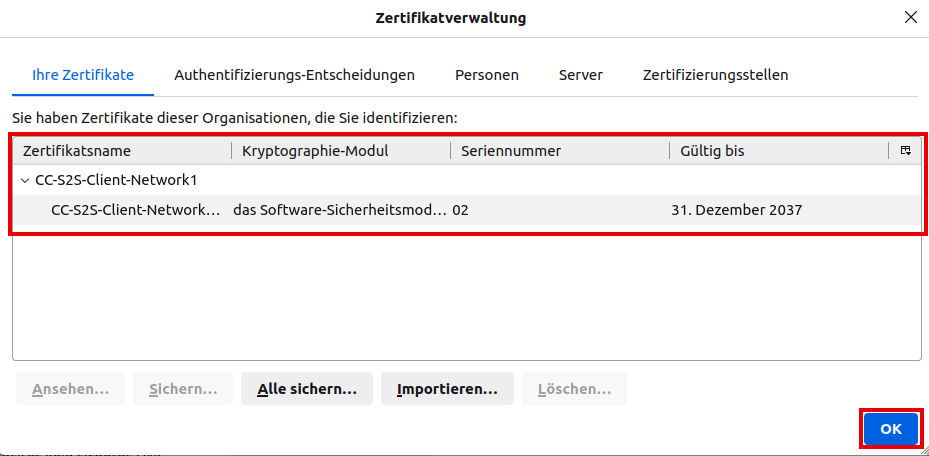

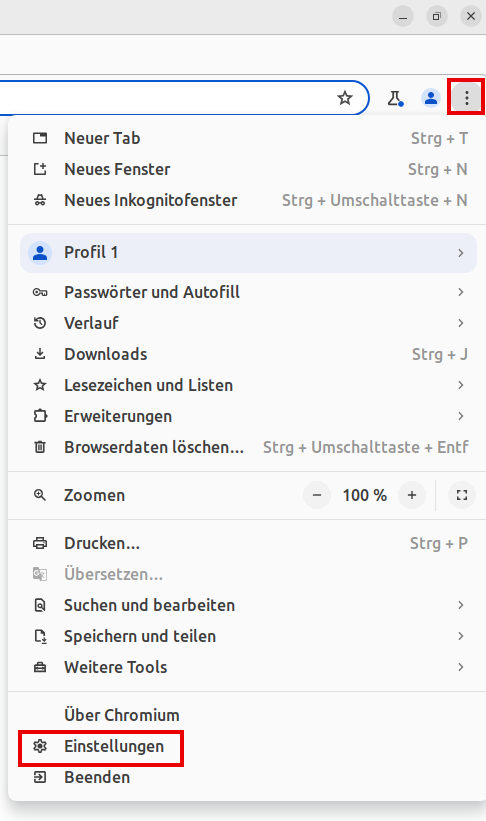

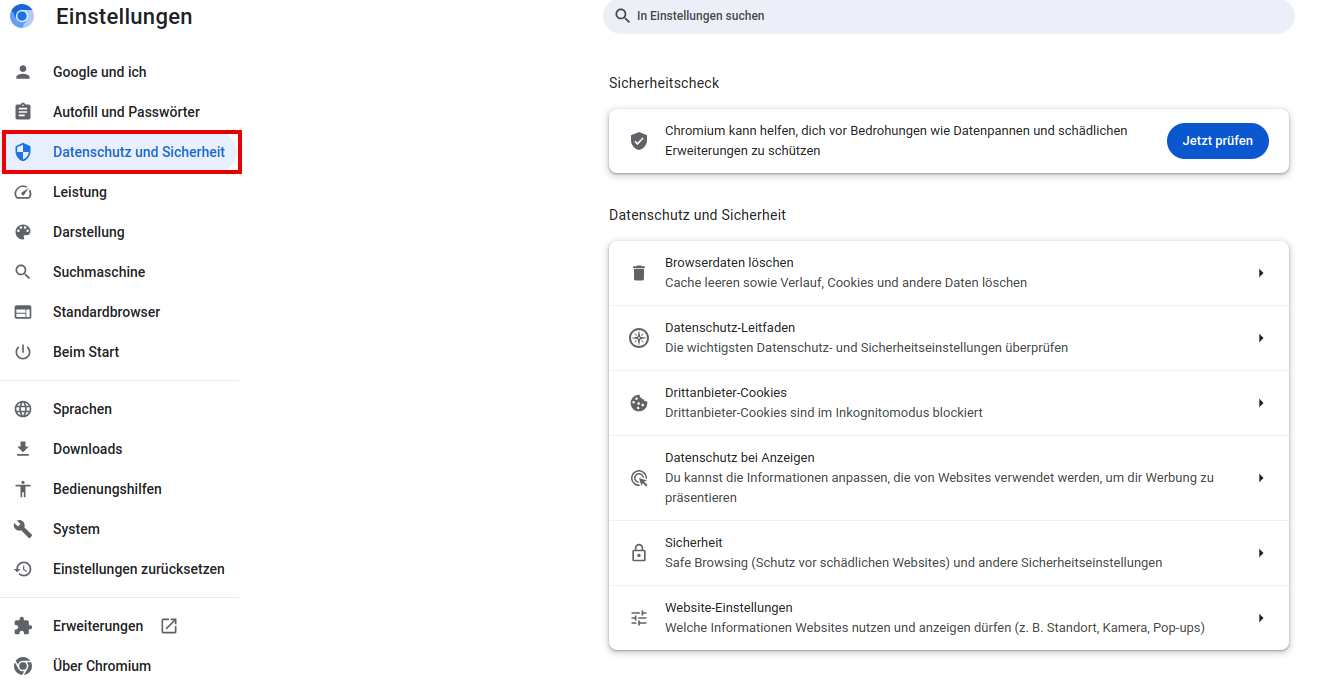

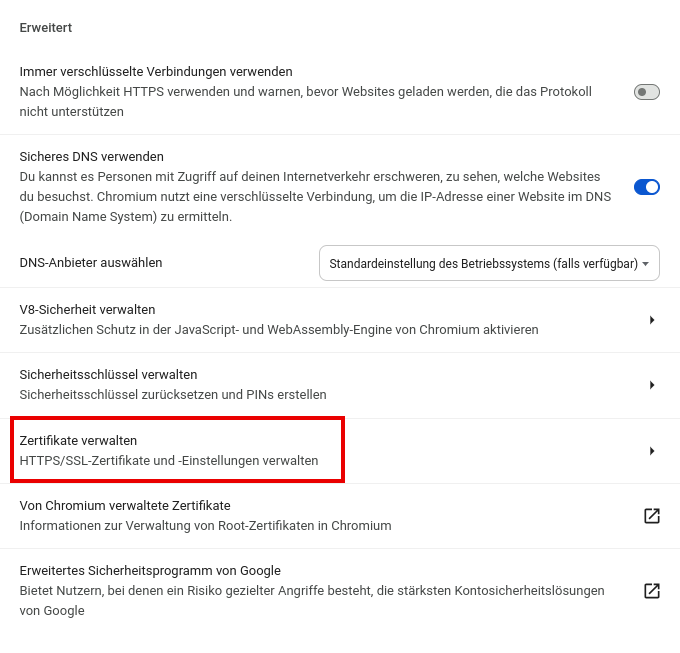

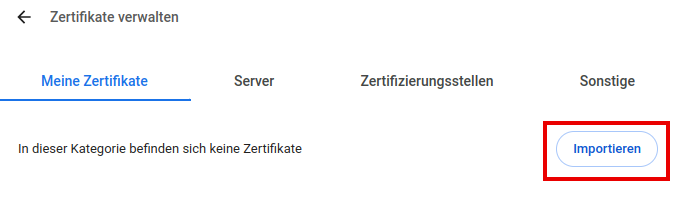

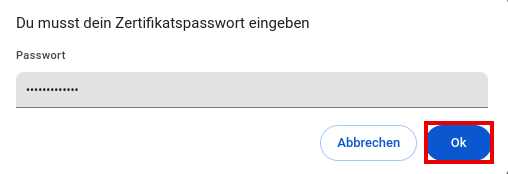

Import persönlicher Zertifikate

Damit die Funktion Zertifikatsbasierte Authentifizierung aktivieren korrekt genutzt werden kann, muss das persönliche Zertifikat im verwendeten Browser vorliegen.