KKeine Bearbeitungszusammenfassung |

KKeine Bearbeitungszusammenfassung |

||

| Zeile 3: | Zeile 3: | ||

{{#vardefine:headerIcon| spicon-utm }} | {{#vardefine:headerIcon| spicon-utm }} | ||

{{:UTM/VPN/Netmap.lang}} | {{:UTM/VPN/Netmap.lang}} | ||

{{var | neu--IPSec | |||

| [[#Vorbereitungen_bei_IPSec | Vorbereitung einer Netmap-Konfiguration]] bei einer IPSec-Verbindung | |||

| }} | |||

{{var | neu--Netzwerkobjekte | |||

| Netzwerkobjektbezeichnungen angepasst | |||

| }} | |||

</div>{{Select_lang}}{{TOC2}} | </div>{{Select_lang}}{{TOC2}} | ||

{{Header| | {{Header|04.2023 <small>(v.12.3.6)</small>| | ||

* {{#var: | * {{#var:neu--Netzwerkobjekte}} | ||

* {{#var: | * {{#var:neu--IPSec}} | ||

|[[UTM/VPN/Netmap_v11.8.7 | 11.8.7]] | |[[UTM/VPN/Netmap_v11.8.7 | 11.8.7]] | ||

[[UTM/VPN/Netmap_11.7 | 11.7]] | [[UTM/VPN/Netmap_11.7 | 11.7]] | ||

| (1.){{Menu|Firewall|Portfilter}} (2.){{Menu|VPN|IPSec}} | |||

}} | }} | ||

---- | ---- | ||

=== {{#var:Einleitung}} === | |||

<div class="Einrücken"> | <div class="Einrücken"> | ||

{{#var:Funktionsbeschreibung}} | {{#var:Funktionsbeschreibung}} | ||

| Zeile 21: | Zeile 30: | ||

---- | ---- | ||

=== {{#var:6|NATen von kompletten Subnetzen mit NETMAP}} === | === {{#var:6|NATen von kompletten Subnetzen mit NETMAP}} === | ||

<div class="einrücken"> | |||

=== {{#var:7|Vorbereitungen}} === | {{#var:Vorbereitung Menu}} | ||

==== {{#var:7|Vorbereitungen}} ==== | |||

<div class="Einrücken"> | |||

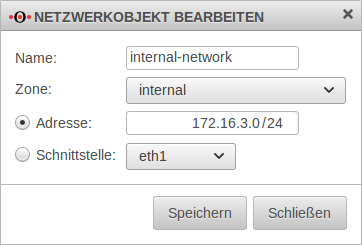

{{pt3|{{#var:8|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_bearbeiten.png}} | {{#var:9|Netzwerkobjekt auf Adresse umstellen}} }} | {{pt3|{{#var:8|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_bearbeiten.png}} | {{#var:9|Netzwerkobjekt auf Adresse umstellen}} }} | ||

{{spc|utm|s|'''{{#var:Zentrale}}'''|c=grün }} & {{spc|utm|s|'''{{#var:Filiale}}'''|c=grün }} | {{spc|utm|s|'''{{#var:Zentrale}}'''|c=grün }} & {{spc|utm|s|'''{{#var:Filiale}}'''|c=grün }} | ||

<p>{{Hinweis-neu| !! {{#var:NETMAP Bedingungen}} }}</p> | <p>{{Hinweis-neu| !! {{#var:NETMAP Bedingungen}} }}</p> | ||

<li class="list--element__alert list--element__hint">{{#var:Subnetze gleiche Groesse}}</li> | <li class="list--element__alert list--element__hint">{{#var:Subnetze gleiche Groesse}}</li> | ||

<li class="list--element__alert list--element__hint top-Hinweis">{{Hinweis-neu|{{#var:definierte Netzwerk IP-Adresse}} }} {{#var:Überprüfung des Netzwerkobjektes}}</li> | <li class="list--element__alert list--element__hint top-Hinweis">{{Hinweis-neu|{{#var:definierte Netzwerk IP-Adresse}} }} {{#var:Überprüfung des Netzwerkobjektes}}</li> | ||

</div> | </div> | ||

<br clear=All> | <br clear=All> | ||

<!-- | |||

==== {{#var:Vorbereitungen bei IPSec}} ==== | |||

<div class="Einrücken"> | |||

{{pt3|{{#var:Vorbereitungen--Bild}} | {{#var:Vorbereitungen--cap}} }} | |||

{{spc|utm|s|'''{{#var:Zentrale}}'''|c=grün }} & {{spc|utm|s|'''{{#var:Filiale}}'''|c=grün }} | |||

<p>{{Hinweis-neu| !! {{#var:NETMAP Bedingungen IPSec}} }}</p> | |||

<div class="Einrücken"> | |||

<li class="list--element__alert list--element__hint">{{#var:Subnetze gleiche Groesse}}</li> | |||

<li class="list--element__alert list--element__warning top-Hinweis">{{Hinweis-neu|{{#var:definierte Netzwerk IP-Adresse IPSec}} }}</li> | |||

<li class="list--element__alert list--element__hint">{{#var:Überprüfung des Netzwerkobjektes IPSec}}</li> | |||

</div></div> | |||

<br clear=All> | |||

</div> | |||

--> | |||

---- | ---- | ||

| Zeile 47: | Zeile 72: | ||

| {{#var:10|Zentrale:}} ||172.16.3.0/24 || 192.0.2.192 || 10.0.1.0/24 | | {{#var:10|Zentrale:}} ||172.16.3.0/24 || 192.0.2.192 || 10.0.1.0/24 | ||

|- | |- | ||

| {{#var:11|Filiale:}} || 172.16.3.0/24 || 192.0.2.193 || 10.0.2.0/24 | | {{#var:11|Filiale:}} || 172.16.3.0/24 || 192.0.2.193 || 10.0.2.0/24 <sup>{{Hinweis|!|g}}</sup> | ||

|} | |} | ||

<p><li class="list--element__alert list--element__hint">{{#var:Ausganglage Vorgegebenes Netz}}</li></p> | |||

<br> | <br> | ||

'''{{#var:Die Verbindung soll über IPSec hergestellt werden}}''' | '''{{#var:Die Verbindung soll über IPSec hergestellt werden}}''' | ||

| Zeile 60: | Zeile 86: | ||

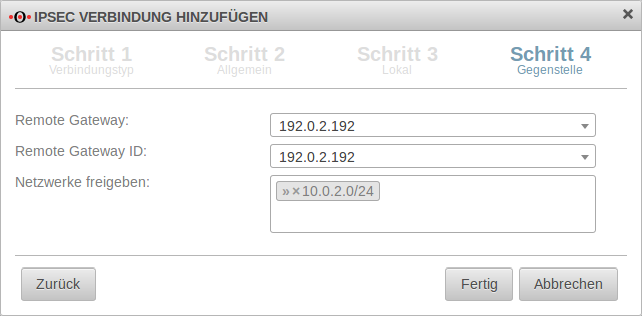

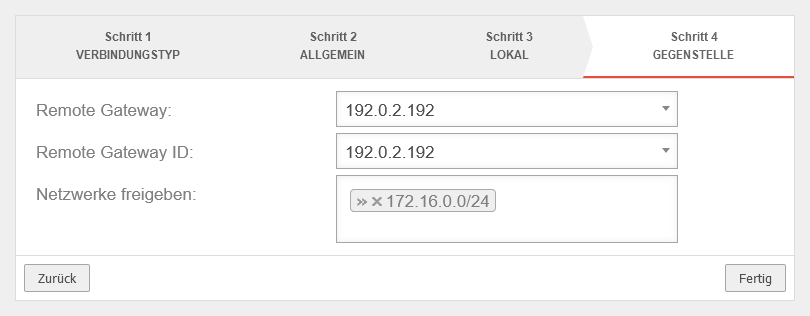

{{pt3 | {{#var:61|UTM_v11.8.7_VPN_IPSEC-Verbindung_Schritt4.png}} |hochkant=1.2|{{spc|utm|s|'''{{#var:Zentrale}}'''|c=grün}} {{#var:62|Schritt 4 mit remote Mapnetz der Filiale}} }} | {{pt3 | {{#var:61|UTM_v11.8.7_VPN_IPSEC-Verbindung_Schritt4.png}} |hochkant=1.2|{{spc|utm|s|'''{{#var:Zentrale}}'''|c=grün}} {{#var:62|Schritt 4 mit remote Mapnetz der Filiale}} }} | ||

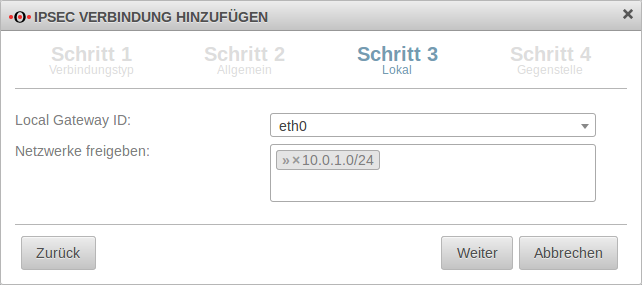

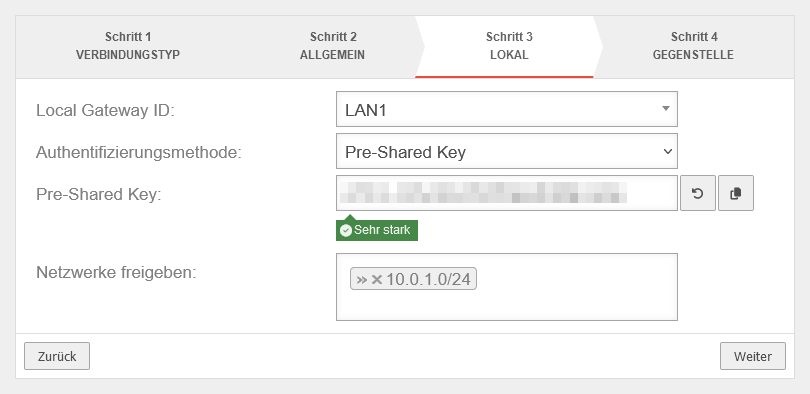

{{pt3 | {{#var:63|UTM_v11.8.7_VPN_IPSEC-Verbindung_Schritt3.png}} |hochkant=1.2|{{spc|utm|s|'''{{#var:Zentrale}}'''|c=grün}} {{#var:64|Schritt 3 mit lokalem Mapnetz der Zentrale}} }} | {{pt3 | {{#var:63|UTM_v11.8.7_VPN_IPSEC-Verbindung_Schritt3.png}} |hochkant=1.2|{{spc|utm|s|'''{{#var:Zentrale}}'''|c=grün}} {{#var:64|Schritt 3 mit lokalem Mapnetz der Zentrale}} }} | ||

{{#var:65|Anlegen einer IPSec-Site-to-Site VPN-Verbindung, [ | {{#var:65|Anlegen einer IPSec-Site-to-Site VPN-Verbindung, [[UTM/VPN/IPSec-S2S | wie im Wiki beschrieben]] im Menü {{Menu|VPN|IPSec}} mit der Schaltfläche {{Button| IPSec-Verbindung hinzugügen|+}}.}} <br> | ||

<li class="list--element__alert list--element__hint">{{#var:Lokales Mapnetz Zentrale}}</li> | <li class="list--element__alert list--element__hint">{{#var:Lokales Mapnetz Zentrale}}</li> | ||

<li class="list--element__alert list--element__hint">{{#var:Remote Netz Zentrale}}</li> | <li class="list--element__alert list--element__hint">{{#var:Remote Netz Zentrale}} <small>({{#var:Vorgegebenes Netz}})</small></li> | ||

<br clear=all> | <br clear=all> | ||

| Zeile 71: | Zeile 97: | ||

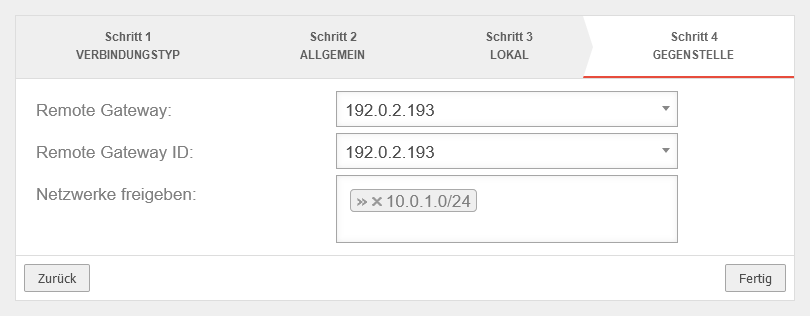

{{pt3 | {{#var:70|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_localvpn3.png}} |hochkant=1.2|{{spc|utm|s|'''{{#var:Filiale}}'''|c=grün}} {{#var:71|Schritt 3 mit lokalem Mapnetz der Filiale}} }} | {{pt3 | {{#var:70|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_localvpn3.png}} |hochkant=1.2|{{spc|utm|s|'''{{#var:Filiale}}'''|c=grün}} {{#var:71|Schritt 3 mit lokalem Mapnetz der Filiale}} }} | ||

{{#var:65|Anlegen einer IPSec-Site-to-Site VPN-Verbindung, [http://wiki.securepoint.de/index.php/IPSec_Site_to_Site_v11#VPN-Verbindung_anlegen wie im Wiki beschrieben] im Menü {{Menu|VPN|IPSec}} mit der Schaltfläche {{Button|IPSec-Verbindung hinzugügen|+}}.}}<br> | {{#var:65|Anlegen einer IPSec-Site-to-Site VPN-Verbindung, [http://wiki.securepoint.de/index.php/IPSec_Site_to_Site_v11#VPN-Verbindung_anlegen wie im Wiki beschrieben] im Menü {{Menu|VPN|IPSec}} mit der Schaltfläche {{Button|IPSec-Verbindung hinzugügen|+}}.}}<br> | ||

<li class="list--element__alert list--element__hint">{{#var:Lokales Mapnetz Filiale}}</li> | <li class="list--element__alert list--element__hint">{{#var:Lokales Mapnetz Filiale}} <small>({{#var:Vorgegebenes Netz}})</small></li> | ||

<li class="list--element__alert list--element__hint">{{#var:Remote Netz Filiale}}</li> | <li class="list--element__alert list--element__hint">{{#var:Remote Netz Filiale}}</li> | ||

| Zeile 83: | Zeile 109: | ||

<div class="Einrücken"> | <div class="Einrücken"> | ||

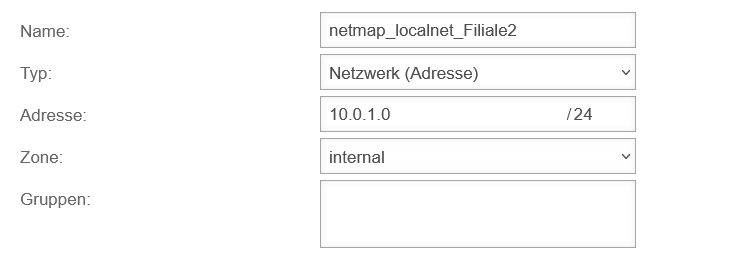

{{pt3| {{#var:27|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_localvpn.png}} | hochkant=1.2| {{#var:28|Netzwerkobjekt '''in der Zentrale für das eigene Netz''' (Mapnetz Lokal)}} }} | {{pt3| {{#var:27|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_localvpn.png}} | hochkant=1.2| {{#var:28|Netzwerkobjekt '''in der Zentrale für das eigene Netz''' (Mapnetz Lokal)}} }} | ||

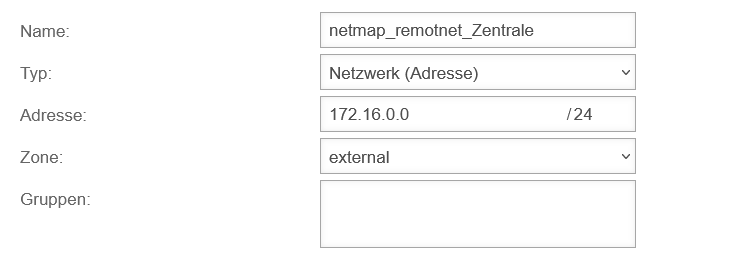

{{pt3| {{#var:29|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_Rmotvpn.png}} | hochkant=1.2| {{#var:29b|Netzwerkobjekt '''in der Zentrale für das Filial-Netz''' (Mapnetz Remote)}} }} | {{pt3| {{#var:29|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_Rmotvpn.png}} | hochkant=1.2| {{#var:29b|Netzwerkobjekt '''in der Zentrale für das Filial-Netz''' (Mapnetz Remote)}} <small>({{#var:Vorgegebenes Netz}})</small>}} | ||

<p> | <p> | ||

{{#var:30|Es müssen in der Zentrale zwei Netzwerkobjekte mit Netzwerken erstellt werden, die weder in der Zentrale noch in der Filiale eingerichtet sind.}}<br> | {{#var:30|Es müssen in der Zentrale zwei Netzwerkobjekte mit Netzwerken erstellt werden, die weder in der Zentrale noch in der Filiale eingerichtet sind.}}<br> | ||

| Zeile 99: | Zeile 125: | ||

<br clear=all> | <br clear=all> | ||

<div style="width: 30%;"><hr></div> | <div style="width: 30%;"><hr></div> | ||

{{pt3|{{#var:37|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_localvpn2.png}} | hochkant=1.2 | {{#var:38|Netzwerkobjekt '''in der Filiale für das eigene Netz'''}}}} | {{pt3|{{#var:37|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_localvpn2.png}} | hochkant=1.2 | {{#var:38|Netzwerkobjekt '''in der Filiale für das eigene Netz'''}} <small>({{#var:Vorgegebenes Netz}})</small>}} | ||

{{pt3| {{#var:39|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_Remotevpn2.png}} | hochkant=1.2 | {{#var:40|Netzwerkobjekt '''in der Filiale für das Netz der Zentrale'''}} }} | {{pt3| {{#var:39|UTM_v11.8.7_Firewall_Portfilter_Netzwerkobjekte_Remotevpn2.png}} | hochkant=1.2 | {{#var:40|Netzwerkobjekt '''in der Filiale für das Netz der Zentrale'''}} }} | ||

<p>{{spc|utm|s|'''{{#var:Filiale}}'''|c=grün}}<br> | <p>{{spc|utm|s|'''{{#var:Filiale}}'''|c=grün}}<br> | ||

| Zeile 116: | Zeile 142: | ||

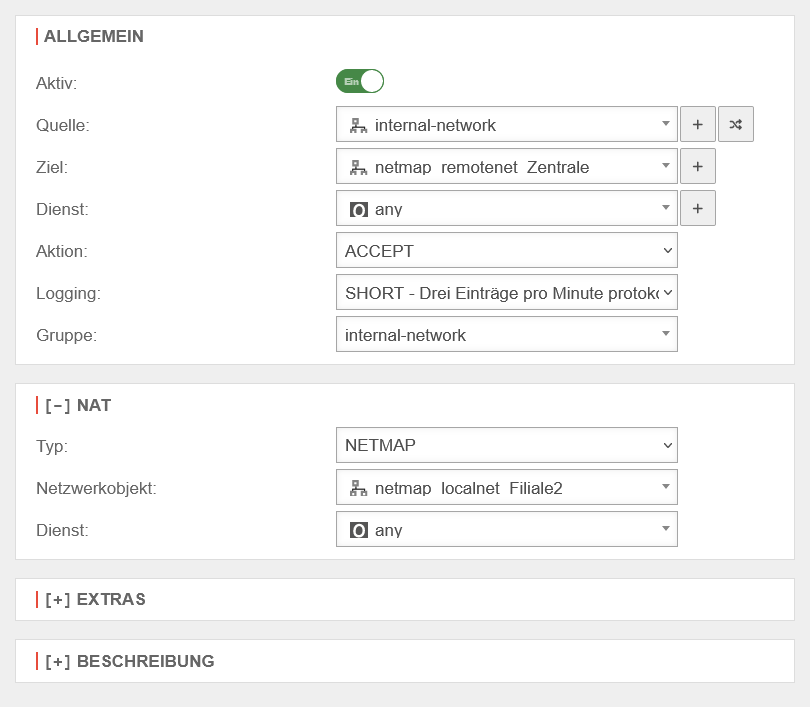

! class="Leerzeile top" rowspan="14" | {{spc|utm|s|'''{{#var:Zentrale}}'''|c=grün }} !! colspan="2" | {{#var:47|Auf der Seite der}} {{spc|utm|s|'''{{#var:Zentrale}}'''|c=grün }} {{#var:Mapping ausgehend}} | ! class="Leerzeile top" rowspan="14" | {{spc|utm|s|'''{{#var:Zentrale}}'''|c=grün }} !! colspan="2" | {{#var:47|Auf der Seite der}} {{spc|utm|s|'''{{#var:Zentrale}}'''|c=grün }} {{#var:Mapping ausgehend}} | ||

|- | |- | ||

| {{b| {{#var:48|Quelle}} }} || {{ic| internal network|dr|icon=net|iconborder=none|class= | | {{b| {{#var:48|Quelle}} }} || {{ic| internal network|dr|icon=net|iconborder=none|class=mw18}} | ||

|- | |- | ||

| {{b| {{#var:49|Ziel}} }} || {{ic| | | {{b| {{#var:49|Ziel}} }} || {{ic| {{#var:netmap_remotenet_filiale}} |dr|icon=net|iconborder=none|class=mw18}} {{#var:Mapnetz der Filiale}} | ||

|- | |- | ||

| {{b| {{#var:51|Dienst}} }} || {{ic| any |dr|icon=other|iconborder=none|class= | | {{b| {{#var:51|Dienst}} }} || {{ic| any |dr|icon=other|iconborder=none|class=mw18}} {{#var:any-Dienst--desc}} | ||

|- | |- | ||

| {{b|{{#var:Aktion}} }} || {{Button|Accept|dr|class= | | {{b|{{#var:Aktion}} }} || {{Button|Accept|dr|class=mw18}} {{#var:Aktion--desc}} | ||

|- | |- | ||

| {{Kasten| <nowiki>[–]</nowiki> NAT}} {{b|{{#var:53|Typ}} }} || {{Button| NETMAP|dr|class= | | {{Kasten| <nowiki>[–]</nowiki> NAT}} {{b|{{#var:53|Typ}} }} || {{Button| NETMAP|dr|class=mw18}} | ||

|- | |- | ||

| {{b| {{#var: | | {{b| {{#var:Netzwerkobjekt|Netzwerkobjekt}} }} || {{ic| netmap_localnet |dr|icon=net| iconborder=none|class=mw18}} {{#var:55|Mapnetz der Zentrale}} | ||

|- | |- | ||

| {{b| {{#var:51|Dienst}} }} || {{ic| any |dr|icon=other|iconborder=none|class= | | {{b| {{#var:51|Dienst}} }} || {{ic| any |dr|icon=other|iconborder=none|class=mw18}} {{#var:any-Dienst--desc}} | ||

|- | |- | ||

! colspan="2" | {{#var:47|Auf der Seite der}} {{spc|utm|s|'''{{#var:Zentrale}}'''|c=grün }} {{#var:Mapping eingehend}} | ! colspan="2" | {{#var:47|Auf der Seite der}} {{spc|utm|s|'''{{#var:Zentrale}}'''|c=grün }} {{#var:Mapping eingehend}} | ||

|- | |- | ||

| {{b| {{#var:48|Quelle}} }} || {{ic| | | {{b| {{#var:48|Quelle}} }} || {{ic| {{#var:netmap_remotenet_filiale}} |dr|icon=net|iconborder=none|class=mw18}} {{#var:Mapnetz der Filiale}} | ||

|- | |- | ||

| {{b| {{#var:49|Ziel}} }} || {{ic| internal network |dr|icon=net|iconborder=none|class= | | {{b| {{#var:49|Ziel}} }} || {{ic| internal network |dr|icon=net|iconborder=none|class=mw18}} | ||

|- | |- | ||

| {{b| {{#var:51|Dienst}} }} || {{ic| any |dr|icon=other|iconborder=none|class= | | {{b| {{#var:51|Dienst}} }} || {{ic| any |dr|icon=other|iconborder=none|class=mw18}} {{#var:any-Dienst--desc}} | ||

|- | |- | ||

| {{b|{{#var:Aktion}} }} || {{Button|Accept|dr|class= | | {{b|{{#var:Aktion}} }} || {{Button|Accept|dr|class=mw18}} {{#var:Aktion--desc}} | ||

|- | |- | ||

| {{Kasten| <nowiki>[–]</nowiki> NAT}} {{b|{{#var:53|Typ}} }} || {{Hinweis-neu| {{#var:112|! Hierfür wird kein NAT vom Typ NETMAP mehr benötigt}} |gelb}} | | {{Kasten| <nowiki>[–]</nowiki> NAT}} {{b|{{#var:53|Typ}} }} || {{Hinweis-neu| {{#var:112|! Hierfür wird kein NAT vom Typ NETMAP mehr benötigt}} |gelb}} | ||

| Zeile 147: | Zeile 173: | ||

! colspan="2" | {{#var:47|Auf der Seite der}} {{spc|utm|s|'''{{#var:Filiale}} '''|c=grün }} {{#var:Mapping ausgehend}} | ! colspan="2" | {{#var:47|Auf der Seite der}} {{spc|utm|s|'''{{#var:Filiale}} '''|c=grün }} {{#var:Mapping ausgehend}} | ||

|- | |- | ||

| {{b| {{#var:48|Quelle}} }} || {{ic| internal network |dr|icon=net|iconborder=none|class= | | {{b| {{#var:48|Quelle}} }} || {{ic| internal network |dr|icon=net|iconborder=none|class=mw18}} | ||

|- | |- | ||

| {{b| {{#var:49|Ziel}} }} || {{ic| | | {{b| {{#var:49|Ziel}} }} || {{ic| {{#var:netmap_remotenet_zentrale}} |dr|icon=net|iconborder=none|class=mw18}} {{#var:55|Mapnetz der Zentrale}} | ||

|- | |- | ||

| {{b| {{#var:51|Dienst}} }} || {{ic| any |dr|icon=other|iconborder=none|class= | | {{b| {{#var:51|Dienst}} }} || {{ic| any |dr|icon=other|iconborder=none|class=mw18}} {{#var:any-Dienst--desc}} | ||

|- | |- | ||

| {{Kasten| <nowiki>[–]</nowiki> NAT}} {{b|{{#var:53|Typ}} }} || {{Button| NETMAP|dr|class= | | {{Kasten| <nowiki>[–]</nowiki> NAT}} {{b|{{#var:53|Typ}} }} || {{Button| NETMAP|dr|class=mw18}} | ||

|- | |- | ||

| {{b| {{#var: | | {{b| {{#var:Netzwerkobjekt|Netzwerkobjekt}} }} || {{ic| netmap_localnet |dr|icon=net|iconborder=none|class=mw18}} {{#var:Mapnetz der Filiale}} | ||

|- | |- | ||

! colspan="2" | {{#var:47|Auf der Seite der}} {{spc|utm|s|'''{{#var:Filiale}} '''|c=grün }} {{#var:Mapping eingehend}} | ! colspan="2" | {{#var:47|Auf der Seite der}} {{spc|utm|s|'''{{#var:Filiale}} '''|c=grün }} {{#var:Mapping eingehend}} | ||

|- | |- | ||

| {{b| {{#var:48|Quelle}} }} || {{ic| | | {{b| {{#var:48|Quelle}} }} || {{ic| {{#var:netmap_remotenet_zentrale}} |dr|icon=net|iconborder=none|class=mw18}} {{#var:55|Mapnetz der Zentrale}} | ||

|- | |- | ||

| {{b| {{#var:49|Ziel}} }} || {{ic| internal network |dr|icon=net|iconborder=none|class= | | {{b| {{#var:49|Ziel}} }} || {{ic| internal network |dr|icon=net|iconborder=none|class=mw18}} | ||

|- | |- | ||

| {{b| {{#var:51|Dienst}} }} || {{ic| any |dr|icon=other|iconborder=none|class= | | {{b| {{#var:51|Dienst}} }} || {{ic| any |dr|icon=other|iconborder=none|class=mw18}} {{#var:any-Dienst--desc}} | ||

|- | |- | ||

| {{Kasten| <nowiki>[–]</nowiki> NAT}} {{b|{{#var:53|Typ}} }} || {{Hinweis-neu| {{#var:112|! Hierfür wird kein NAT vom Typ NETMAP mehr benötigt}} |gelb}} | | {{Kasten| <nowiki>[–]</nowiki> NAT}} {{b|{{#var:53|Typ}} }} || {{Hinweis-neu| {{#var:112|! Hierfür wird kein NAT vom Typ NETMAP mehr benötigt}} |gelb}} | ||

| Zeile 193: | Zeile 219: | ||

<br clear=all> | <br clear=all> | ||

{| | {| class="noborder sptable2 zh1" | ||

|- | |||

| {{Hinweis-neu|! {{#var:101|Es wird für jede Filiale eine eigene Regel benötigt.}} | class=available}} | |||

<p>{{Hinweis-neu| {{#var:112|! Hierfür wird kein NAT vom Typ NETMAP mehr benötigt}} |gelb}}</p> | |||

| | |||

| class="Bild" rowspan="3" | {{Bild | {{#var:Portfilter IPSec-Regel Zentrale--Bild}}|{{#var:Portfilter IPSec-Regel Zentrale--cap}} }} | |||

|- | |- | ||

| | | | colspan="2" | {{#var:Zentrale ausgehende Regel}} | ||

|- class=Leerzeile | |||

{{#var:Zentrale ausgehende Regel}} | | | ||

| class= | |||

|} | |} | ||

| Zeile 207: | Zeile 237: | ||

|- | |- | ||

| class="bc__default" | {{#var:netmap Regel in Zentrale}}, {{#var:um das eigene lokale Netz zu mappen}} || {{spc|drag|o|-}} || 4 || {{spc|net|o|-}} internal network || {{spc|net|o|-}} {{#var:netmap_remotenet_Filiale}}1 || {{spc|other|o|-}} any || {{Kasten|NM|blau|title= | | class="bc__default" | {{#var:netmap Regel in Zentrale}}, {{#var:um das eigene lokale Netz zu mappen}} || {{spc|drag|o|-}} || 4 || {{spc|net|o|-}} internal network || {{spc|net|o|-}} {{#var:netmap_remotenet_Filiale}}1 || {{spc|other|o|-}} any || {{Kasten|NM|blau|title={{#var:Netzwerkobjekt}}: {{#var:netmap_localnet}}}} || {{Kasten|Accept|grün}} || {{ButtonAn|{{#var:ein}} }} || {{Button||w|fs=14}}{{Button||trash|fs=14}} | ||

|- | |- | ||

| class="bc__default" | {{#var:netmap Regel in Zentrale}}, {{#var:um das Netz der Filiale zu mappen}} || {{spc|drag|o|-}} || 5 || {{spc|net|o|-}} {{#var:netmap_remotenet_Filiale}}1 || {{spc|net|o|-}} internal network || {{spc|other|o|-}} any || | | class="bc__default" | {{#var:netmap Regel in Zentrale}}, {{#var:um das Netz der Filiale zu mappen}} || {{spc|drag|o|-}} || 5 || {{spc|net|o|-}} {{#var:netmap_remotenet_Filiale}}1 || {{spc|net|o|-}} internal network || {{spc|other|o|-}} any || || {{Kasten|Accept|grün}} || {{ButtonAn|{{#var:ein}} }} || {{Button||w|fs=14}}{{Button||trash|fs=14}} | ||

|- | |- | ||

| class="bc__default" | {{#var:Eingehender Netzwerkverkehr in der Zentrale von Filiale}} || {{spc|drag|o|-}} || 6 || {{spc|vpn-network|o|ipsec_remotenet_{{#var:Filiale}}1 }} || {{spc|net|o|-}} internal network || {{spc|tcp|o|-}} ms-rdp || || {{Kasten|Accept|grün}} || {{ButtonAn|{{#var:ein}} }} || {{Button||w|fs=14}}{{Button||trash|fs=14}} | | class="bc__default" | {{#var:Eingehender Netzwerkverkehr in der Zentrale von Filiale}} <small>({{#var:Beispielhafte Portfilterregel}})</small> || {{spc|drag|o|-}} || 6 || {{spc|vpn-network|o|ipsec_remotenet_{{#var:Filiale}}1 }} || {{spc|net|o|-}} internal network || {{spc|tcp|o|-}} ms-rdp || || {{Kasten|Accept|grün}} || {{ButtonAn|{{#var:ein}} }} || {{Button||w|fs=14}}{{Button||trash|fs=14}} | ||

|- class="Leerzeile bc__default" | |- class="Leerzeile bc__default" | ||

| Zeile 220: | Zeile 250: | ||

|- | |- | ||

| class="bc__default" | {{#var:netmap Regel in Filiale}}, {{#var:um das eigene lokale Netz zu mappen}} || {{spc|drag|o|-}} || 4 || {{spc|net|o|-}} internal network || {{spc|net|o|-}} {{#var:mapnet_remotenet_Zentrale}} || {{spc|other|o|-}} any || {{Kasten|NM|blau|title= | | class="bc__default" | {{#var:netmap Regel in Filiale}}, {{#var:um das eigene lokale Netz zu mappen}} || {{spc|drag|o|-}} || 4 || {{spc|net|o|-}} internal network || {{spc|net|o|-}} {{#var:mapnet_remotenet_Zentrale}} || {{spc|other|o|-}} any || {{Kasten|NM|blau|title={{#var:Netzwerkobjekt}}: {{#var:netmap_localnet}}}} || {{Kasten|Accept|grün}} || {{ButtonAn|{{#var:ein}} }} || {{Button||w|fs=14}}{{Button||trash|fs=14}} | ||

|- | |- | ||

| class="bc__default" | {{#var:netmap Regel in Filiale}}, {{#var:um das Netz der Zentrale zu mappen}} || {{spc|drag|o|-}} || 5 || {{spc|net|o|-}} {{#var:mapnet_remotenet_Zentrale}} || {{spc|net|o|-}} internal network || {{spc|other|o|-}} any || | | class="bc__default" | {{#var:netmap Regel in Filiale}}, {{#var:um das Netz der Zentrale zu mappen}} || {{spc|drag|o|-}} || 5 || {{spc|net|o|-}} {{#var:mapnet_remotenet_Zentrale}} || {{spc|net|o|-}} internal network || {{spc|other|o|-}} any || || {{Kasten|Accept|grün}} || {{ButtonAn|{{#var:ein}} }} || {{Button||w|fs=14}}{{Button||trash|fs=14}} | ||

|- | |- | ||

| class="bc__default" | {{#var:Ausgehender Netzwerkverkehr in der Filiale}} {{#var:zur Zentrale}}|| {{spc|drag|o|-}} || 6 || {{spc|network|o|-}} internal-network || {{spc|vpn-network|o|-}} ipsec_remotenet_Zentrale || {{spc|tcp|o|-}} ms-rdp || || {{Kasten|Accept|grün}} || {{ButtonAn|{{#var:ein}} }} || {{Button||w|fs=14}}{{Button||trash|fs=14}} | | class="bc__default" | {{#var:Ausgehender Netzwerkverkehr in der Filiale}} {{#var:zur Zentrale}} <small>({{#var:Beispielhafte Portfilterregel}})</small> || {{spc|drag|o|-}} || 6 || {{spc|network|o|-}} internal-network || {{spc|vpn-network|o|-}} ipsec_remotenet_Zentrale || {{spc|tcp|o|-}} ms-rdp || || {{Kasten|Accept|grün}} || {{ButtonAn|{{#var:ein}} }} || {{Button||w|fs=14}}{{Button||trash|fs=14}} | ||

|} | |} | ||

| Zeile 234: | Zeile 264: | ||

| class="Bild" rowspan="10" | {{Bild | {{#var:Portfilter IPSec-Regel Zentrale--Bild}}|{{#var:Portfilter IPSec-Regel Zentrale--cap}} }} | | class="Bild" rowspan="10" | {{Bild | {{#var:Portfilter IPSec-Regel Zentrale--Bild}}|{{#var:Portfilter IPSec-Regel Zentrale--cap}} }} | ||

|- | |- | ||

| {{b| {{#var:48|Quelle}} }} || {{ic| ipsec_remotenet |dr|icon=vpn-network|iconborder=none|class= | | {{b| {{#var:48|Quelle}} }} || {{ic| ipsec_remotenet |dr|icon=vpn-network|iconborder=none|class=mw18}} {{#var:111|(Mapnetz der VPN Gegenstelle)}} | ||

|- | |- | ||

| {{b| {{#var:49|Ziel}} }} || {{ic| internal network |dr|icon=net|iconborder=none|class= | | {{b| {{#var:49|Ziel}} }} || {{ic| internal network |dr|icon=net|iconborder=none|class=mw18}} | ||

|- | |- | ||

| {{b| {{#var:51|Dienst}} }} || {{ic| ms-rdp |dr|icon=tcp|iconborder=none|class= | | {{b| {{#var:51|Dienst}} }} || {{ic| ms-rdp |dr|icon=tcp|iconborder=none|class=mw18}} {{#var:91|Benötigte Dienste}} | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| || {{Hinweis-neu|! {{#var:101|Es wird für jede Filiale eine eigene Regel benötigt.}} }} | | || {{Hinweis-neu|! {{#var:101|Es wird für jede Filiale eine eigene Regel benötigt.}} }} | ||

| Zeile 248: | Zeile 278: | ||

! class="Leerzeile top" rowspan=5" | {{spc|utm|s|'''{{#var:Filiale}}'''|c=grün }} !! colspan="2" | {{#var:47|Auf der Seite der}} {{spc|utm|s|'''{{#var:Filiale}}'''|c=grün }} für ausgehenden Netzwerkverkehr | ! class="Leerzeile top" rowspan=5" | {{spc|utm|s|'''{{#var:Filiale}}'''|c=grün }} !! colspan="2" | {{#var:47|Auf der Seite der}} {{spc|utm|s|'''{{#var:Filiale}}'''|c=grün }} für ausgehenden Netzwerkverkehr | ||

|- | |- | ||

| {{b| {{#var:48|Quelle}} }} || {{ic| internal network |dr|icon=net|iconborder=none|class= | | {{b| {{#var:48|Quelle}} }} || {{ic| internal network |dr|icon=net|iconborder=none|class=mw18}} | ||

|- | |- | ||

| {{b| {{#var:49|Ziel}} }} || {{ic| ipsec_remotenet |dr|icon=vpn-network|iconborder=none|class= | | {{b| {{#var:49|Ziel}} }} || {{ic| ipsec_remotenet |dr|icon=vpn-network|iconborder=none|class=mw18}} {{#var:111|(Mapnetz der VPN Gegenstelle)}} | ||

|- | |- | ||

| {{b| {{#var:51|Dienst}} }} || {{ic| ms-rdp |dr|icon=tcp|iconborder=none|class= | | {{b| {{#var:51|Dienst}} }} || {{ic| ms-rdp |dr|icon=tcp|iconborder=none|class=mw18}} {{#var:91|Benötigte Dienste}} | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| | | | ||

| Zeile 261: | Zeile 291: | ||

---- | ---- | ||

==== {{#var:71|Erreichbarkeit von Hosts der Gegenstelle}} ==== | ==== {{#var:71|Erreichbarkeit von Hosts der Gegenstelle}} ==== | ||

<div class="Einrücken"> | <div class="Einrücken"> | ||

| Zeile 351: | Zeile 382: | ||

! class="Leerzeile top" rowspan="14" | {{spc|utm|s|'''{{#var:Filiale}} 2'''|c=grün }} !! colspan="2" | {{#var:47|Auf der Seite der}} {{spc|utm|s|'''{{#var:Filiale}} 2'''|c=grün }} {{#var:Mapping ausgehend}} | ! class="Leerzeile top" rowspan="14" | {{spc|utm|s|'''{{#var:Filiale}} 2'''|c=grün }} !! colspan="2" | {{#var:47|Auf der Seite der}} {{spc|utm|s|'''{{#var:Filiale}} 2'''|c=grün }} {{#var:Mapping ausgehend}} | ||

|- | |- | ||

| {{b| {{#var:48|Quelle}} }} || {{ic| internal network|dr|icon=net|iconborder=none|class= | | {{b| {{#var:48|Quelle}} }} || {{ic| internal network|dr|icon=net|iconborder=none|class=mw18}} | ||

|- | |- | ||

| {{b| {{#var:49|Ziel}} }} || {{ic| {{#var:mapnet_remotenet_Zentrale}} |dr|icon= | | {{b| {{#var:49|Ziel}} }} || {{ic| {{#var:mapnet_remotenet_Zentrale}} |dr|icon=network|iconborder=none|class=mw18}} | ||

|- | |- | ||

| {{b| {{#var:51|Dienst}} }} || {{ic| any |dr|icon=other|iconborder=none|class= | | {{b| {{#var:51|Dienst}} }} || {{ic| any |dr|icon=other|iconborder=none|class=mw18}} {{#var:any-Dienst--desc}} | ||

|- | |- | ||

| {{b|{{#var:Aktion}} }} || {{Button|Accept|dr|class= | | {{b|{{#var:Aktion}} }} || {{Button|Accept|dr|class=mw18}} {{#var:Aktion--desc}} | ||

|- | |- | ||

| {{Kasten| <nowiki>[–]</nowiki> NAT}} {{b|{{#var:53|Typ}} }} || {{Button| NETMAP|dr|class= | | {{Kasten| <nowiki>[–]</nowiki> NAT}} {{b|{{#var:53|Typ}} }} || {{Button| NETMAP|dr|class=mw18}} | ||

|- | |- | ||

| {{b| {{#var: | | {{b| {{#var:Netzwerkobjekt|Netzwerkobjekt}} }} || {{ic| {{#var:mapnet_localnet_Filiale2}} |dr|icon=net|iconborder=none|class=mw18}} | ||

|- | |- | ||

| {{b| {{#var:51|Dienst}} }} || {{ic| any |dr|icon=other|iconborder=none|class= | | {{b| {{#var:51|Dienst}} }} || {{ic| any |dr|icon=other|iconborder=none|class=mw18}} {{#var:any-Dienst--desc}} | ||

|} | |} | ||

| Zeile 370: | Zeile 401: | ||

---- | ---- | ||

==== {{#var:Portfilterregeln}} ==== | ==== {{#var:Portfilterregeln}} ==== | ||

| Zeile 403: | Zeile 432: | ||

|- | |- | ||

| class="bc__default" | {{#var:Eingehender Netzwerkverkehr in der Zentrale von Filiale}}1 || {{spc|drag|o|-}} || 4 || {{spc|vpn-network|o|ipsec_remotenet_{{#var:Filiale}}1 }} || {{spc|net|o|-}} internal network || {{spc|tcp|o|-}} ms-rdp || || {{Kasten|Accept|grün}} || {{ButtonAn|{{#var:ein}} }} || {{Button||w|fs=14}}{{Button||trash|fs=14}} | | class="bc__default" | {{#var:Eingehender Netzwerkverkehr in der Zentrale von Filiale}}1 <small>({{#var:Beispielhafte Portfilterregel}})</small> || {{spc|drag|o|-}} || 4 || {{spc|vpn-network|o|ipsec_remotenet_{{#var:Filiale}}1 }} || {{spc|net|o|-}} internal network || {{spc|tcp|o|-}} ms-rdp || || {{Kasten|Accept|grün}} || {{ButtonAn|{{#var:ein}} }} || {{Button||w|fs=14}}{{Button||trash|fs=14}} | ||

|- | |- | ||

| class="bc__default" | {{#var:Eingehender Netzwerkverkehr in der Zentrale von Filiale}}2 || {{spc|drag|o|-}} || 5 || {{spc|vpn-network|o|ipsec_remotenet_{{#var:Filiale}}2 }} || {{spc|net|o|-}} internal network || {{spc|tcp|o|-}} ms-rdp || || {{Kasten|Accept|grün}} || {{ButtonAn|{{#var:ein}} }} || {{Button||w|fs=14}}{{Button||trash|fs=14}} | | class="bc__default" | {{#var:Eingehender Netzwerkverkehr in der Zentrale von Filiale}}2 <small>({{#var:Beispielhafte Portfilterregel}})</small> || {{spc|drag|o|-}} || 5 || {{spc|vpn-network|o|ipsec_remotenet_{{#var:Filiale}}2 }} || {{spc|net|o|-}} internal network || {{spc|tcp|o|-}} ms-rdp || || {{Kasten|Accept|grün}} || {{ButtonAn|{{#var:ein}} }} || {{Button||w|fs=14}}{{Button||trash|fs=14}} | ||

|- class="Leerzeile bc__default" | |- class="Leerzeile bc__default" | ||

| Zeile 415: | Zeile 444: | ||

|- | |- | ||

| class="bc__default" | {{#var:Ausgehender Netzwerkverkehr in der Filiale}}1 {{#var:zur Zentrale}}|| {{spc|drag|o|-}} || 5 || {{spc|network|o|-}} internal-network || {{spc|vpn-network|o|-}} ipsec_remotenet_Zentrale || {{spc|tcp|o|-}} ms-rdp || || {{Kasten|Accept|grün}} || {{ButtonAn|{{#var:ein}} }} || {{Button||w|fs=14}}{{Button||trash|fs=14}} | | class="bc__default" | {{#var:Ausgehender Netzwerkverkehr in der Filiale}}1 {{#var:zur Zentrale}} <small>({{#var:Beispielhafte Portfilterregel}})</small> || {{spc|drag|o|-}} || 5 || {{spc|network|o|-}} internal-network || {{spc|vpn-network|o|-}} ipsec_remotenet_Zentrale || {{spc|tcp|o|-}} ms-rdp || || {{Kasten|Accept|grün}} || {{ButtonAn|{{#var:ein}} }} || {{Button||w|fs=14}}{{Button||trash|fs=14}} | ||

|- class="Leerzeile bc__default" | |- class="Leerzeile bc__default" | ||

| Zeile 426: | Zeile 455: | ||

|- | |- | ||

| class="bc__default" | {{#var:Ausgehender Netzwerkverkehr in der Filiale}}2 {{#var:zur Zentrale}}|| {{spc|drag|o|-}} || 5 || {{spc|network|o|-}} internal-network || {{spc|vpn-network|o|-}} ipsec_remotenet_Zentrale || {{spc|tcp|o|-}} ms-rdp || || {{Kasten|Accept|grün}} || {{ButtonAn|{{#var:ein}} }} || {{Button||w|fs=14}}{{Button||trash|fs=14}} | | class="bc__default" | {{#var:Ausgehender Netzwerkverkehr in der Filiale}}2 {{#var:zur Zentrale}} <small>({{#var:Beispielhafte Portfilterregel}})</small> || {{spc|drag|o|-}} || 5 || {{spc|network|o|-}} internal-network || {{spc|vpn-network|o|-}} ipsec_remotenet_Zentrale || {{spc|tcp|o|-}} ms-rdp || || {{Kasten|Accept|grün}} || {{ButtonAn|{{#var:ein}} }} || {{Button||w|fs=14}}{{Button||trash|fs=14}} | ||

|} | |} | ||

Version vom 6. April 2023, 15:58 Uhr

Letzte Anpassung zur Version: 04.2023 (v.12.3.6)

- Netzwerkobjektbezeichnungen angepasst

- Vorbereitung einer Netmap-Konfiguration bei einer IPSec-Verbindung

Einleitung

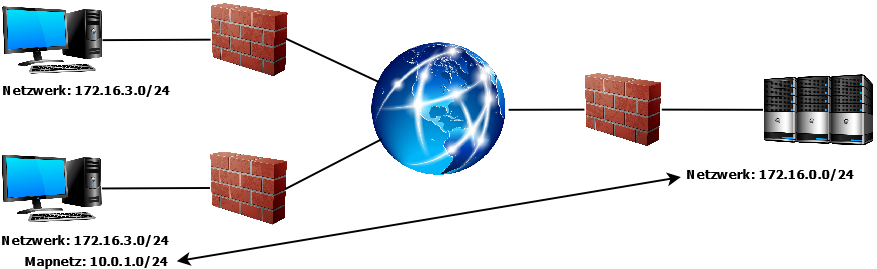

Sollten auf beiden Seiten einer VPN Verbindung die gleichen Subnetze eingesetzt werden, ist es normalerweise nicht möglich diese Verbindung einzurichten.

Weiterhin kann es passieren, dass hinter verschiedenen Gegenstellen die gleichen Netzwerke eingerichtet sind.

Mit dem NAT-Typ NETMAP und Hilfsnetzwerken (Mapnetz), die auf keinen der zu verbindenden Gegenstellen eingerichtet sind, können diese Verbindungen trotzdem erstellt werden, ohne auf eine der Seiten das Subnetz komplett zu ändern.

NATen von kompletten Subnetzen mit NETMAP

öffnen.

Vorbereitungen

Zentrale & Filiale

Das Netzwerkobjekt des internen Netzwerkes muss überprüft und gegebenenfalls als Ziel: die Netz-IP des internen Netzes, das gemappt werden soll, eingetragen werden.

In diesem Beispiel wird auf beiden Seiten das Netzwerk 172.16.3.0/24 verwendet.

Ausgangslage:

Zentrale und Filiale haben das gleiche Subnetz

In diesem Fall muss das Mapping auf beiden Seiten der Verbindung eingerichtet werden.

| Lokales Netz | Öffentliche IP | Netmap | |

| Zentrale: | 172.16.3.0/24 | 192.0.2.192 | 10.0.1.0/24 |

| Filiale: | 172.16.3.0/24 | 192.0.2.193 | 10.0.2.0/24 |

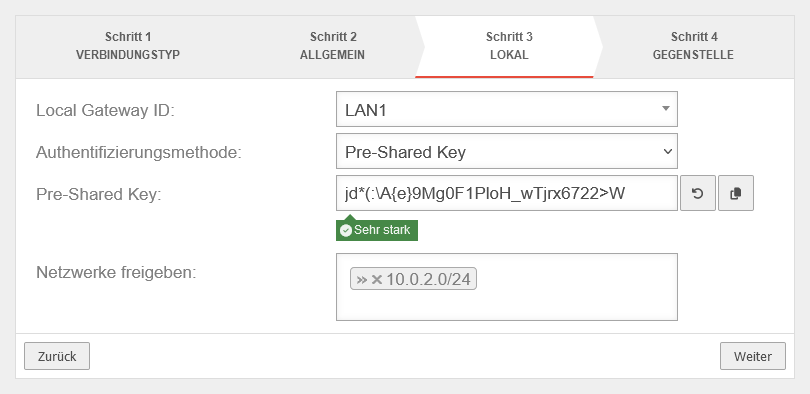

Die Verbindung soll über IPSec hergestellt werden.

VPN-Verbindung anlegen

Zentrale

Anlegen einer IPSec-Site-to-Site VPN-Verbindung, wie im Wiki beschrieben im Menü mit der Schaltfläche .

Hier »10.0.1.0/24

und das remote Mapnetz der Filiale als freigegebenes Netzwerk.

Hier »10.0.2.0/24 (ggf. durch vorgegebene Netz-IP für die Filiale ersetzen)

Filiale

Anlegen einer IPSec-Site-to-Site VPN-Verbindung, wie im Wiki beschrieben im Menü mit der Schaltfläche .

Hier »10.0.2.0/24 (ggf. durch vorgegebene Netz-IP für die Filiale ersetzen)

und das remote Mapnetz der Zentrale als freigegebenes Netzwerk.

Hier »10.0.1.0/24

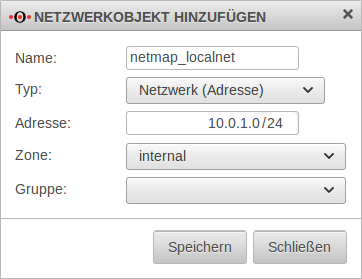

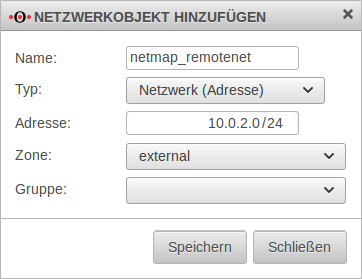

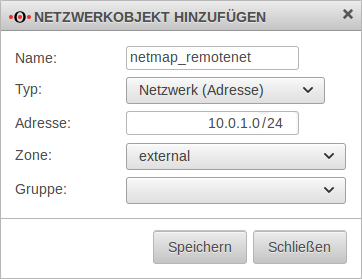

Netzwerkobjekte für Transfernetz erstellen

Es müssen in der Zentrale zwei Netzwerkobjekte mit Netzwerken erstellt werden, die weder in der Zentrale noch in der Filiale eingerichtet sind.

Zentrale

Reiter Netzwerkobjekte Schaltfläche

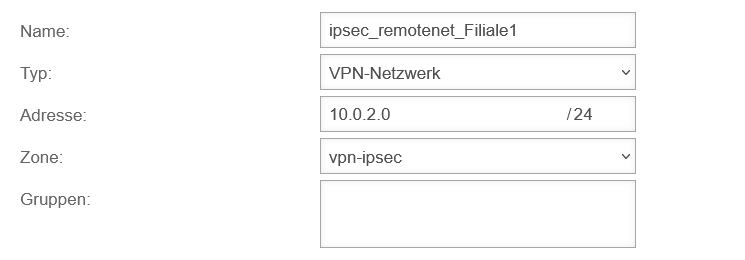

- Das Netzwerkobjekt für das (entfernte) Mapnetz der Filiale muss vom Typ sein.

Das Netzwerkobjekt muss dann mit dieser Zone angelegt werden.

Das Netzwerkobjekt erhält in unserem Beispiel die Netzwerkadresse 10.0.2.0/24

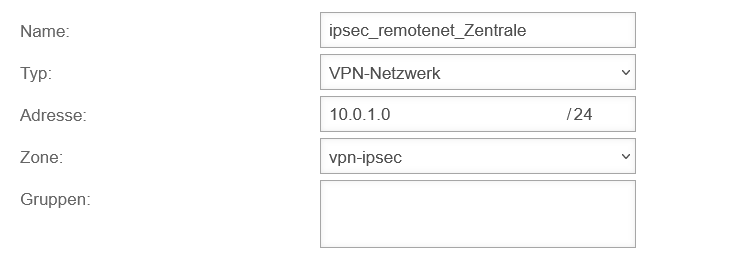

Das Netzwerkobjekt für das (eigene) Mapnetz der Zentrale muss sich in der Zone des internen Netzwerkes befinden und bekommt in unserem Beispiel die Netzwerkadresse 10.0.1.0/24

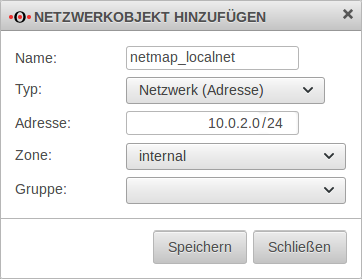

Filiale

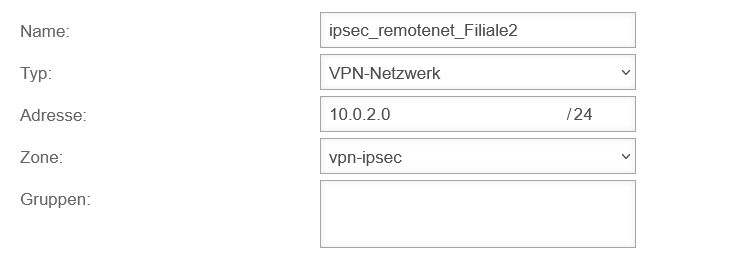

Auf der Seite der Filiale werden ebenfalls zwei Netzwerkobjekte erstellt.

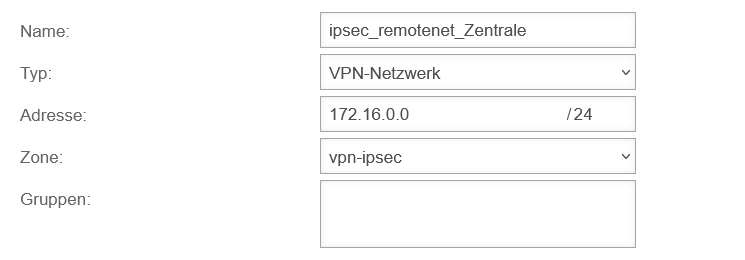

Dort ist das Netzwerk 10.0.1.0/24, das Mapnetz der Zentrale, das sich in der Zone befindet

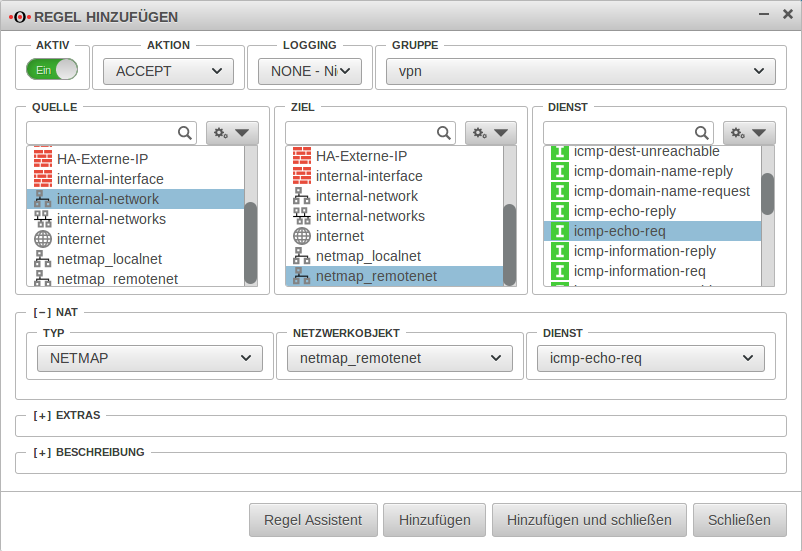

NETMAP Regel anlegen

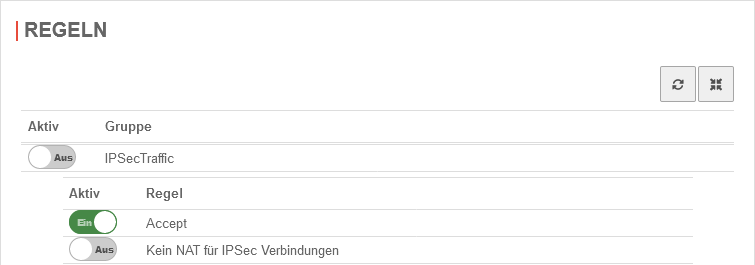

Es müssen auf jeder Seite zwei Paketfilterregeln erstellt werden, die das Mapping ausgehend sowie ausgehend durchführen.

Zwei Möglichkeiten stehen zur Verfügung:

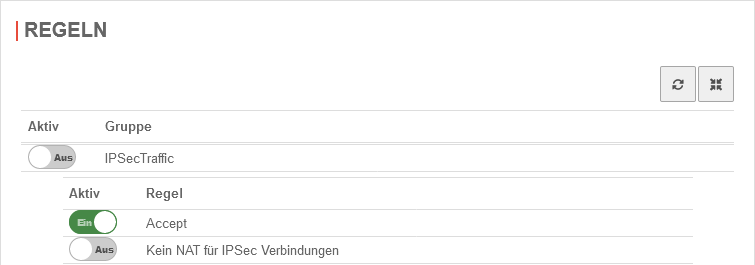

Implizite Regeln

Zentrale & jede Filiale

In diesem Falle werden Regeln im Hintergrund angelegt, die alle Dienste für alle Rechner auf beiden Seiten zulassen. (Default)

Eigene Paketfilterregeln, die nur die Dienste zuzulassen, die auch benötigt werden.

Dazu wird im Menü im Abschnitt IpsecTraffic die Option Accept deaktiviert Aus und Paketfilterregeln manuell angelegt.

Im Beispiel wird davon ausgegangen, das aus der Filiale heraus auf Server der Zentrale zugegriffen werden soll.

Es wird auf jeder Seite ein Netzwerkobjekt für das jeweils entfernte VPN-Netzwerk benötigt

| s wird für jede Filiale eine Verbindung benötigt.

erfür wird kein NAT vom Typ NETMAP mehr benötigt

|

[[Datei: ]] | |

| Soll auch von der Zentrale aus, auf die Filiale zugegriffen werden, sind entsprechend weitere Regeln notwendig (z.B. um VoIP-Verbindungen aufbauen zu können). | ||

Erreichbarkeit von Hosts der Gegenstelle

Ein Rechner mit der IP-Adresse 172.16.3.10 in der Filiale wird von der Zentrale aus mit der IP-Adresse 10.0.2.10 angesprochen. (Erforderliche Regel wird im Beispiel nicht gezeigt!)

Ein Rechner mit der IP-Adresse 172.16.3.120 in der Zentrale wird von der Filiale aus mit der IP-Adresse 10.0.1.120 angesprochen.

Ausgangslage:

Mehrere Filialen haben das gleiche Subnetz

| Lokales Netz | Öffentliche IP | Netmap | |

| Zentrale: | 172.16.0.0/24 | 192.0.2.192 | nicht erforderlich |

| Filiale 1: | 172.16.3.0/24 | 192.0.2.193 | nicht erforderlich |

| Filiale 2: | 172.16.3.0/24 | 192.0.2.194 | 10.0.1.0/24 |

Hierbei wird das Mapping nur auf den Filialen eingerichtet, die das gleiche Netzwerk nutzen wie auf einer schon eingerichteten VPN-Verbindung. In der Zentrale wird kein Mapping benötigt, sofern sich das interne Netz der Zentrale von denen der Filialen unterscheidet. Ebenfalls kann in einer Filiale das vorhandene Netz ohne Mapping verwendet werden.

VPN-Verbindung anlegen

Anlegen einer IPSec-Site-to-Site VPN-Verbindung, wie im Wiki beschrieben im Menü mit der Schaltfläche .

Filiale 1 nicht abgebildet

- Filiale1 behält ihr ursprüngliches lokales Netz bei:

Im Beispiel: »172.16.3.0/24

Filiale 2 (und ggf. weitere Filialen)

Im Beispiel: »10.0.1.0/24

jede Filiale

Im Beispiel: »172.16.0.0/24

Zentrale

- In Schritt 3 muss das lokale Netz freigegeben werden.

Im Beispiel: »172.16.0.0/24 - In Schritt 4 wird das gemappte Remote-Netz der entsprechenden Filiale freigegeben.

Im Beispiel: »10.0.1.0/24

Netzwerkobjekte erstellen

In der Filiale 2 (und in jeder weiteren Filiale, die ein auch an anderer Stelle genutztes lokales Netz verwendet) wird ein Netzwerkobjekt für die Zentrale in der Zone

Hier kann direkt das genutze lokale Netz der Zentrale verwendet werden.

Im Beispiel 172.16.0.0/24

Zusätzlich wird ein zweites Netzwerkobjekt für das lokale Netz der jeweiligen Filiale erstellt, das gemappt wird.

Das Netzwerkobjekt für das Mapnetz in der Filiale muss sich in der Zone des internen Netzwerkes befinden und bekommt im Beispiel die Netz-IP 10.0.1.0/24.

(Weitere Filialen erhalten an dieser Stelle ein anderes Mapnet!)

NETMAP Regel anlegen

Paketfilterregeln in der Filiale 2

Zwei Möglichkeiten stehen zur Verfügung:

Implizite Regeln

Zentrale & jede Filiale

In diesem Falle werden Regeln im Hintergrund angelegt, die alle Dienste für alle Rechner auf beiden Seiten zulassen. (Default)

Eigene Paketfilterregeln, die nur die Dienste zuzulassen, die auch benötigt werden.

Dazu wird im Menü im Abschnitt IpsecTraffic die Option Accept deaktiviert Aus und Paketfilterregeln manuell angelegt.

Im Beispiel wird davon ausgegangen, das aus der Filiale heraus auf Server der Zentrale zugegriffen werden soll.

Es wird auf jeder Seite ein Netzwerkobjekt für das jeweils entfernte VPN-Netzwerk benötigt

Erreichbarkeit von Hosts der Gegenstelle

Ein Rechner mit der IP-Adresse 172.16.3.10 in der Filiale 1 wird von der Zentrale aus mit eben dieser IP-Adresse (172.1.6.3.10) angesprochen.

Ein Rechner mit der IP-Adresse 172.16.3.10 in der Filiale 2 wird von der Zentrale aus mit der gemappten IP-Adresse 10.0.1.10 angesprochen.

Einen Rechner mit der IP-Adresse 172.16.0.120 in der Zentrale wird von der Filiale aus mit der IP-Adresse 172.16.0.120 angesprochen.