notempty

Dieser Artikel bezieht sich auf eine nicht mehr aktuelle Version!

notempty

Der Artikel für die neueste Version steht hier

notempty

Zu diesem Artikel gibt es bereits eine neuere Version, die sich allerdings auf eine Beta-Version bezieht

notempty

Dieser Artikel bezieht sich auf eine nicht mehr aktuelle Version!

notempty

Der Artikel für die neueste Version steht hier

notempty

Zu diesem Artikel gibt es bereits eine neuere Version, die sich allerdings auf eine Beta-Version bezieht

Site-to-Site VPN (S2S) mit WireGuard konfigurieren

Letzte Anpassung zur Version: 12.5.1

Neu:

- AD-Benutzer als Peer auswählbar

notempty

Dieser Artikel bezieht sich auf eine Beta-Version

Site-to-Site VPN (S2S) mit WireGuard konfigurieren

Letzte Anpassung zur Version: 12.5.1

Neu:

- Der Endpunkt Port im Einrichtungsschritt 2 ist manuell einstellbar

- AD-Benutzer als Peer auswählbar

notempty

Dieser Artikel bezieht sich auf eine Beta-Version

Konfiguration unter

Voraussetzungen

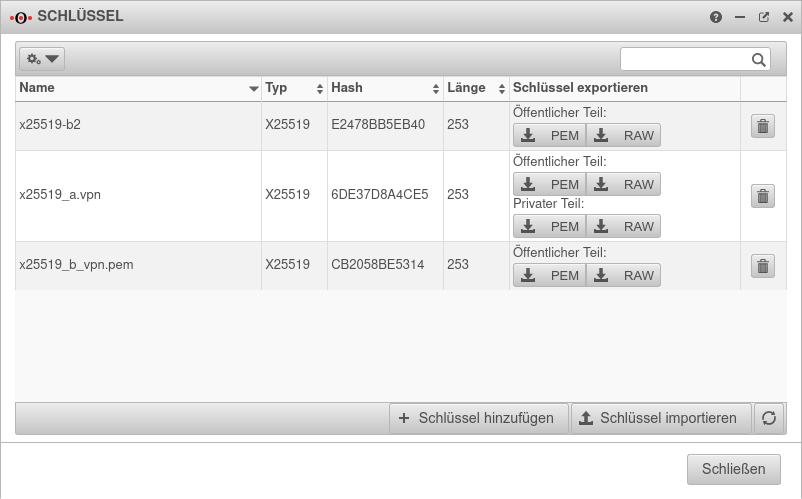

- Schlüssel vom Typ x25519 auf beiden Seiten der WireGuard-Verbindung

- Öffentlicher x25519 Schlüssel der jeweiligen Gegenstelle liegt vor

WireGuard Verbindung erstellen

- Eine WireGuard Verbindung stellt den Zugang für ggf. mehrere Peers zur Verfügung

- Jede Verbindung wird mit einem eigenen Schlüsselpaar gesichert

- Alle Peers einer Verbindung verwenden dessen öffentlichen Schlüssel

- Jeder Peer benötigt ein eigenes Schlüsselpaar, um sich zu authentifizieren

Zusätzlich sollte jeder Peer mit einem starken PSK abgesichert werden

Gegeben sei folgende Konfiguration:

| Standort A | Standort B | Transfer Netz | |

|---|---|---|---|

| FQDN | a.vpn.anyideas.de | b.vpn.anyideas.de | – |

| Lokales Netz IPv4 | 10.1.0.0/16 | 10.2.0.0/16 | 10.0.1.0/24 |

| Lokale Tunnel IPv4 | 10.0.1.1/24 | 10.0.1.2/24 | – |

| Lokales Netz IPv6 | fd00:a:0:0::0/64 | fd00:b:0:0::0/64 | fd00:0:0:0::0/64 |

| Lokale Tunnel IPv6 | fd00:0:0:0::1/64 | fd00:0:0:0::2/64 | – |

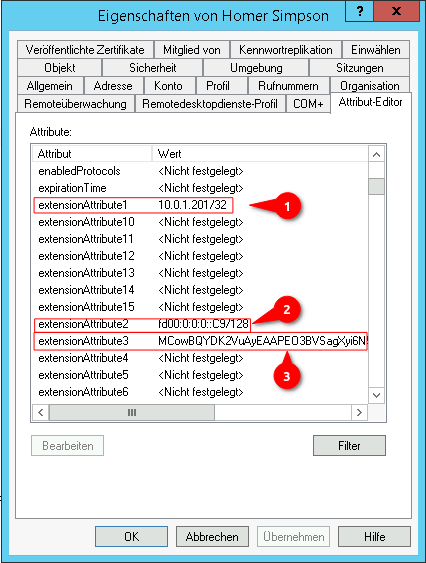

| UTM | Roadwarrior | Transfer Netz | |

|---|---|---|---|

| FQDN | a.vpn.anyideas.de | – | – |

| Lokales Netz IPv4 | 10.1.0.0/16 | – | 10.0.1.0/24 |

| Lokale Tunnel IPv4 | 10.0.1.1/24 | 10.0.1.201/24 | – |

| Lokales Netz IPv6 | fd00:a:0:0::0/64 | – | fd00:0:0:0::0/64 |

| Lokale Tunnel IPv6 | fd00:0:0:0::1/64 | fd00:0:0:0::C9/64 | – |

Konfiguration an Standort A

|

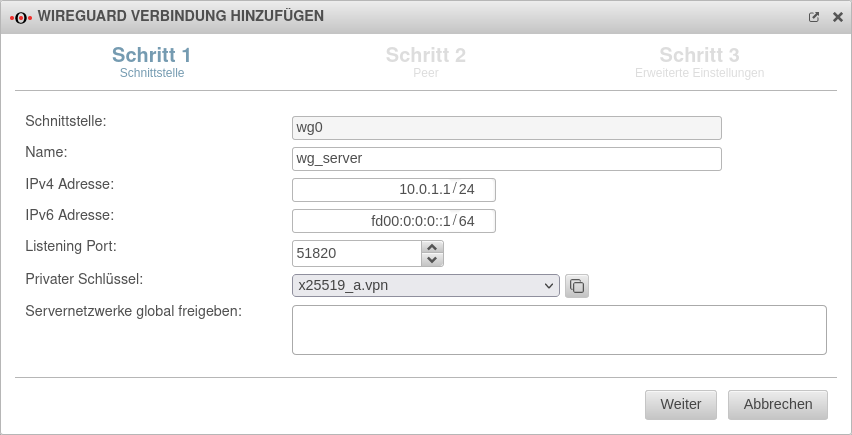

Assistenten starten mit der Schaltfläche Schritt 1 - SchnittstelleStandort A Schritt 1 - Schnittstelle

| |||

| Beschriftung | Wert | Beschreibung |  |

|---|---|---|---|

| Schnittstelle: | wg0 | Name der Schnittstelle, die für die Verbindung angelegt wird (automatische Vorgabe, kann nicht geändert werden) | |

| Name: | wg_server | Eindeutiger Name für die Verbindung | |

| IPv4 Adresse: | 10.0.1.1/24 | IPv4 Adresse für die Netzwerkschnittstelle des Transfernetzes an Standort A Dadurch wird die Netz-IP des Transfernetzes bestimmt (hier: 10.0.1.1/24) | |

| IPv6 Adresse: | fd00:0:0:0::1/64 | IPv6 Adresse für die Netzwerkschnittstelle des Transfernetzes an Standort A (optional) Dadurch wird die Netz-IP des Transfernetzes bestimmt (hier: fd00:0:0:0::1/64) | |

| Listening Port: | 51820 | Default-Port für WireGuard Verbindungen | |

| Privater Schlüssel: | Privater Schlüssel im Format x25519. Es sind nur solche Schlüssel auswählbar, die auch über einen privaten Schlüsselteil verfügen. | ||

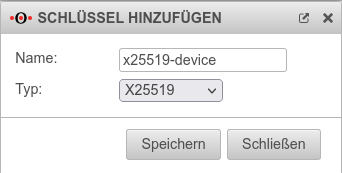

| Liegt noch kein lokaler Schlüssel im x25519-Format vor, kann mit dieser Schaltfläche ein solcher erzeugt werden. | |||

| Servernetzwerke global freigeben: | Netzwerke auf (lokaler) Serverseite, auf die die WireGuard-Tunnel der Peers prinzipiell zugreifen können. notempty

Für den tatsächlichen Zugriff werden zusätzlich Netzwerkobjekte und Portfilter-Regeln benötigt! | ||

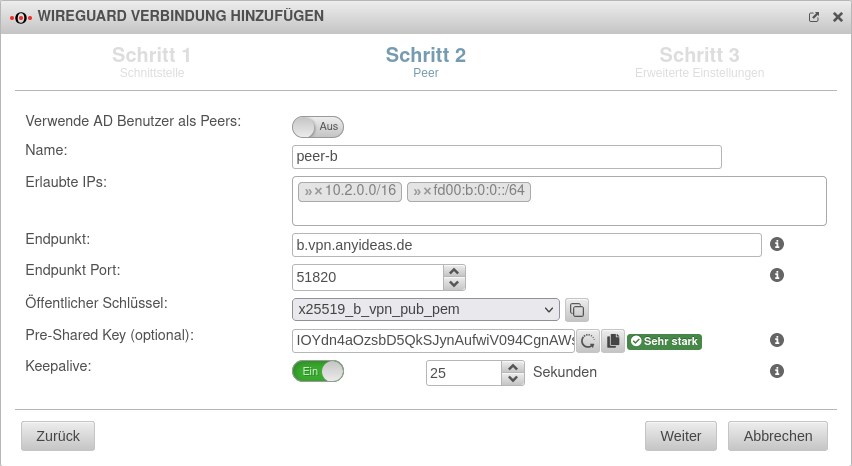

Schritt 2 - PeerStandort A Schritt 2 - Peer

| |||

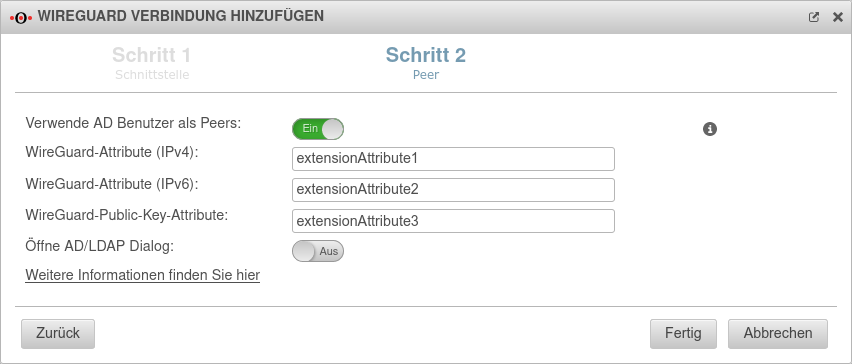

| Verwende AD Benutzer als Peers: | Nein | Bei Aktivierung Ein können die Daten für Roadwarrior aus einem AD ausgelesen werden. |  |

Als Vorgabe sind Werte eingetragen, die unter Reiter Erweitert konfiguriert wurden.

| |||

| Name: | peer-b | Bezeichnung der Gegenstelle | |

| Erlaubte IPs: | »10.2.0.0/16 »fd00:b:0:0::/64 | Lokale Netz-IPs der Gegenstelle, die auf den WireGuard-Tunnel zugreifen können. notempty

Für den tatsächlichen Zugriff werden zusätzlich Netzwerkobjekte und Portfilter-Regeln benötigt! | |

| Endpunkt: | b.vpn.anyideas.de | Öffentliche IP oder im öffentlichen DNS auflösbarer FQDN der Gegenstelle | |

| Endpunkt Port: |

51820 | Listening-Port der Gegenstelle | |

| Öffentlicher Schlüssel: | Öffentlicher Schlüssel der Gegenstelle im Format x25519 Es sind nur solche Schlüssel auswählbar, die über keinen privaten Schlüssel verfügen. Es lassen sich nur Schlüssel auswählen, für die auf diesem Interface noch keine Verbindung besteht. Der PublicKey muss innerhalb einer Verbindung eindeutig sein, da das Routing eingehender Pakete darüber durchgeführt wird. Soll für einen Peer der gleiche PublicKey z.B. für ein Fallback verwendet werden, muss dafür eine weitere WireGuard Verbindung angelegt werden. | ||

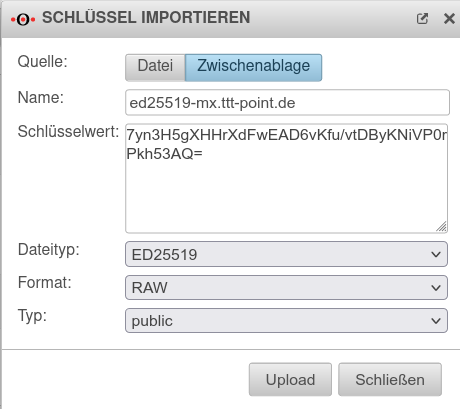

| Liegt der öffentliche Schlüssel der Gegenstelle noch nicht vor, kann mit dieser Schaltfläche der Import der Schlüsselverwaltung geöffnet werden. Export und Import der Schlüssel ist auch über die Zwischenablage möglich | |||

| Pre-Shared Key: | …8DmBioPyPNqZ7Rk= | Pre-Shared Key zur weiteren Absicherung der Verbindung (optional) | |

| Erzeugt einen sehr starken Pre-Shared Key | |||

| Kopiert den PSK in die Zwischenablage | |||

| Keepalive: | Aus | Sendet regelmäßig ein Signal. Dadurch werden Verbindungen auf NAT-Routern offen gehalten. Ein Die Aktivierung wird empfohlen. | |

| 25 Sekunden | Abstand in Sekunden, in dem ein Signal gesendet wird | ||

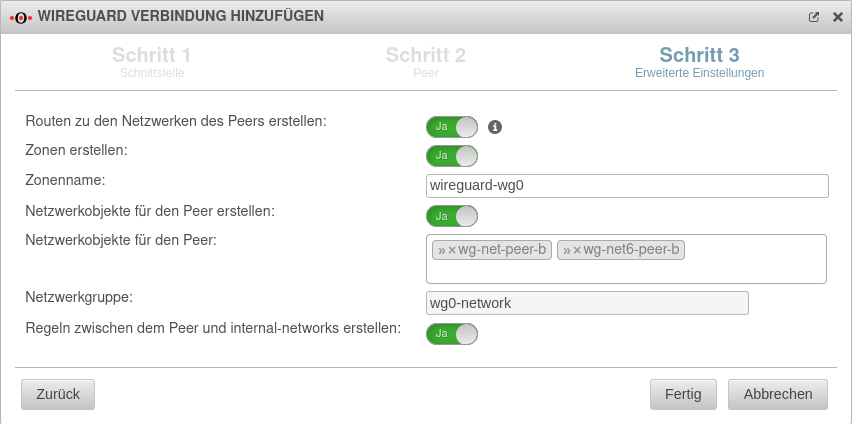

Schritt 3 - Erweiterte EinstellungenStandort A Schritt 3 - Erweiterte Einstellungen

| |||

| Routen zu den Netzwerken des Peers erstellen: | Nein | Aktivierung Ein wird empfohlen. Es werden Routen zu den Netzwerken / Hosts erstellt, die in Schritt 2 unter Erlaubte IPs eingetragen wurden mit der Schnittstelle als Gateway, die in Schritt 1 angezeigt wurde. |

|

| Zonen erstellen: | Nein | Erzeugt eine neue Zone für die WireGuard Schnittstelle | |

| Zonenname: | wireguard-wg0 | Name für die Zone der WireGuard-Verbindung | |

| Netzwerkobjekte für den Peer erstellen: | Nein »net-wg-peer-b |

Erzeugt bei Aktivierung Ja Netzwerkobjekte (IPv4 und ggf. IPv6) für die Gegenstelle. Der automatische Vorschlag kann auch geändert werden. | |

| Netzwerkgruppe: | wg0-network | Netzwerkgruppe der Verbindung wird angezeigt | |

| Regeln zwischen dem Peer und internal-networks erstellen: | Nein | Erzeugt bei Aktivierung Ja autogenerierte Regeln, die die Inbetriebnahme erleichtern. notempty

Diese Regeln müssen unbedingt durch eigene Regeln, die nur notwendige Dienste mit notwendigen Netzwerkobjekten erlauben, ersetzt werden. | |

| Beendet den Assistenten

| |||

Konfiguration an Standort B Konfiguration an Standort B

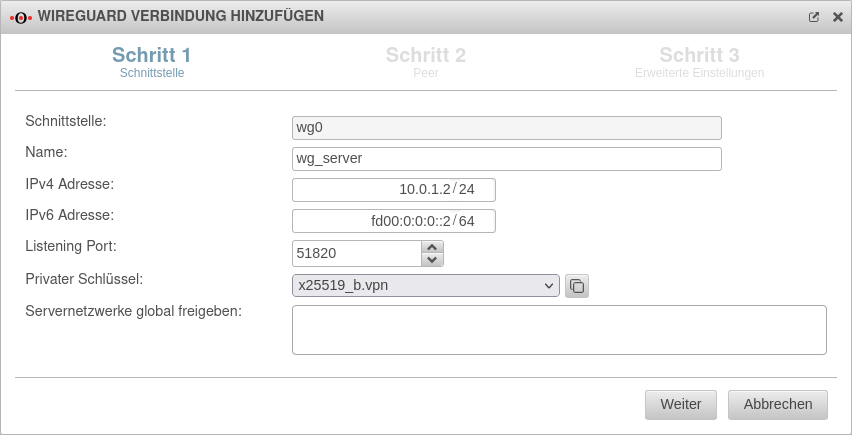

Assistenten starten mit der Schaltfläche Schritt 1 - SchnittstelleStandort B Schritt 1 - Schnittstelle

| |||

| Schnittstelle: | wg0 | Name der Schnittstelle, die für die Verbindung angelegt wird (automatische Vorgabe, kann nicht geändert werden) |  |

| Name: | wg_server | Eindeutiger Name für die Verbindung | |

| IPv4 Adresse: | 10.0.1.2/24 | IPv4 Adresse für die Netzwerkschnittstelle des Transfernetzes an Standort B Hier muss eine IP aus dem Netz gewählt werden, das am Standort A festgelegt wurde (hier: 10.0.1.2/24) | |

| IPv6 Adresse: | fd00:0:0:0::2/64 | IPv6 Adresse für die Netzwerkschnittstelle des Transfernetzes an Standort A (optional) Hier muss eine IP aus dem Netz gewählt werden, das am Standort A festgelegt wurde(hier: fd00:0:0:0::2/64) | |

| Listening Port: | 51820 | Default-Port für WireGuard Verbindungen | |

| Privater Schlüssel: | Privater Schlüssel im Format x25519. Es sind nur solche Schlüssel auswählbar, die auch über einen privaten Schlüsselteil verfügen. | ||

| Der öffentliche Schlüssel wurde bereits in Standort A benötigt, daher sollte es auch bereits einen privaten Schlüssel geben. Ggf. kann der hier auch über die Zwischenablage importiert werden. | |||

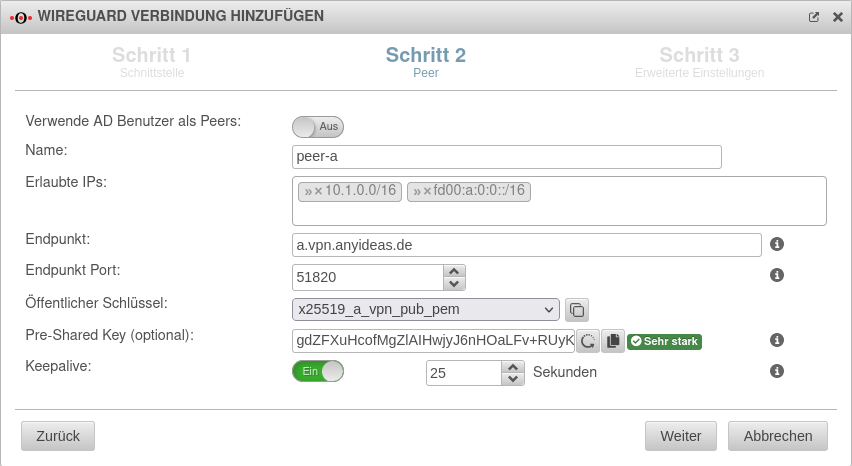

Schritt 2 - PeerStandort B Schritt 2 - Peer

| |||

| Verwende AD Benutzer als Peers: | Nein | Bei Aktivierung Ein können die Daten für Roadwarrior aus einem AD ausgelesen werden. |  |

| Name: | peer-a | Bezeichnung der Gegenstelle (Hier: Standort A) | |

| Erlaubte IPs: | »10.1.0.0/16»fd00:a:0:0::/64 | Lokale Netz IP der Gegenstelle (Hier: Standort A) | |

| Endpunkt: | a.vpn.anyideas.de | Öffentliche IP oder im öffentlichen DNS auflösbarer FQDN der Gegenstelle (Hier: Standort A) | |

| Endpunkt Port: |

51820 | Listening-Port der Gegenstelle (Hier: Standort A) | |

| Öffentlicher Schlüssel: | Öffentlicher Schlüssel der Gegenstelle (Hier: Standort A) im Format x25519. Es sind nur solche Schlüssel auswählbar, die über keinen privaten Schlüssel verfügen. | ||

| Liegt der öffentliche Schlüssel der Gegenstelle noch nicht vor, kann mit dieser Schaltfläche der Import der Schlüsselverwaltung geöffnet werden. | |||

| Pre-Shared Key: | …R0Z0DWUs+iCDFYzpP4= | Pre-Shared Key zur weiteren Absicherung der Verbindung (optional) | |

| Erzeugt einen sehr starken Pre-Shared Key | |||

| Kopiert den PSK in die Zwischenablage | |||

| Keepalive: | Aus | Sendet regelmäßig ein Signal. Dadurch werden Verbindungen auf NAT-Routern offen gehalten. Ein Die Aktivierung wird empfohlen. | |

| 25 | Abstand in Sekunden, in dem ein Signal gesendet wird | ||

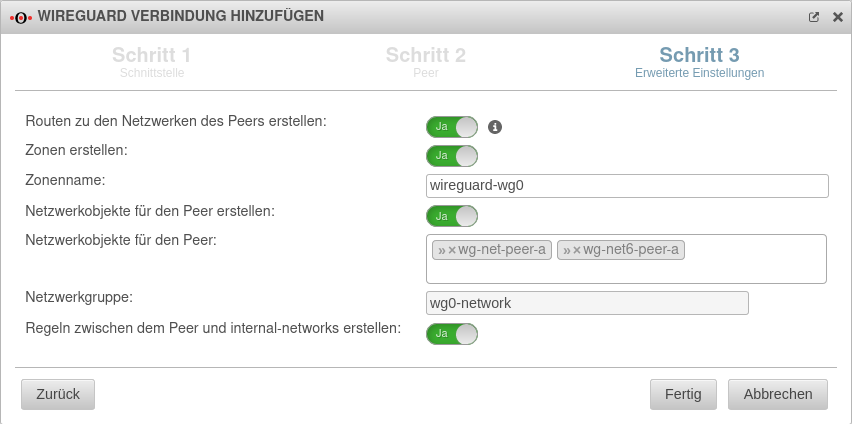

Schritt 3 - Erweiterte EinstellungenStandort B Schritt 3 - Erweiterte Einstellungen

| |||

| Routen zu den Netzwerken des Peers erstellen: | Nein | Aktivierung Ein wird empfohlen. Es werden Routen zu den Netzwerken / Hosts erstellt, die in Schritt 2 unter Erlaubte IPs eingetragen wurden mit der Schnittstelle als Gateway, die in Schritt 1 angezeigt wurde. |

|

| Zonen erstellen: | Nein | Erzeugt eine neue Zone für die WireGuard Schnittstelle | |

| Netzwerkobjekte für den Peer erstellen: | Nein »net-wg-peer-a |

Erzeugt bei Aktivierung Ja Netzwerkobjekte (IPv4 und ggf. IPv6) für die Gegenstelle. Der automatische Vorschlag kann auch geändert werden. | |

| Regeln zwischen dem Peer und internal-networks erstellen: | Nein | Erzeugt bei Aktivierung Ja autogenerierte Regeln, die die Inbetriebnahme erleichtern. notempty

Diese Regeln müssen unbedingt durch eigene Regeln, die nur notwendige Dienste mit notwendigen Netzwerkobjekten erlauben, ersetzt werden. | |

Fritzbox als Gegenstelle | |||

| Die folgenden Schritte sind eine kurze Beschreibung des Vorgehens. Für eine detailliertere Beschreibung den Wiki-Artikel WireGuard S2S mit einer Fritz!Box konsultieren. Wird eine Fremdhardware als Gegenstelle verwendet, bietet sich folgendes Vorgehen an:

[Interface]

PrivateKey = $PRIVATE_KEY_FRITZBOX

ListenPort = $LISTENPORT_WIREGUARD_FRITZBOX

Address = $LOCAL_IP_FRITZBOX/$NETMASK

notempty

Ggf. kann die Aktivierung der Option NetBIOS über diese Verbindung zulassen Probleme z.B. mit SMB oder FTP beheben. |

|||

Widget

Im Admininterface existiert ein Widget für die Übersicht der WireGuard-Verbindungen. Weitere Informationen sind im Wiki-Artikel UTM Widget zu finden.