Letzte Anpassung zur Version: 12.7.1

- Neue Option als Peer: Lokaler Benutzer

- 11.2025

- Korrektur der IP-Adresse für Peernetzwerke in Schritt 3

Letzte Anpassung zur Version: 12.6.2

- Neue Funktion zum Absichern der genutzten Ports: Connection Rate Limit

- 12.2024

- Hinweis zur Systemzeit bei Keepalive ergänzt

Schlüsselmanagement

Beim Anlegen einer WireGuard-Verbindung existieren mehrere Möglichkeiten um die notwendigen Schlüsselwerte zu erzeugen und diese zu verwalten. Jede dieser Optionen hat ihre Vor- und Nachteile.

Bei zwei Optionen wird der benötigte private, bzw. öffentliche Schlüsselwert direkt im Einrichtungsassistenten der WireGuard-Verbindung angelegt.

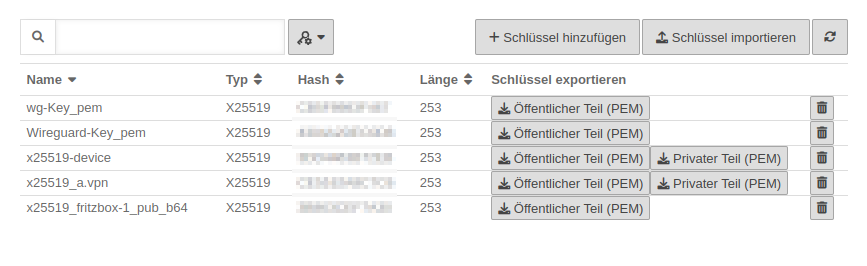

Bei der dritten Option werden vorhandene Schlüssel vom Typ x25519 benötigt. Zusätzliche Informationen gibt es im Wiki-Artikel Schlüssel.

WireGuard Verbindung erstellen

- Eine WireGuard Verbindung stellt den Zugang für ggf. mehrere Peers zur Verfügung

- Jede Verbindung wird mit einem eigenen Schlüsselpaar gesichert

- Alle Peers einer Verbindung verwenden dessen öffentlichen Schlüssel

- Jeder Peer benötigt ein eigenes Schlüsselpaar, um sich zu authentifizieren

Zusätzlich sollte jeder Peer mit einem starken PSK abgesichert werden

Gegeben sei folgende Konfiguration:

| Standort A | Standort B | Transfernetz | |

|---|---|---|---|

| FQDN | a.vpn.anyideas.de | b.vpn.anyideas.de | – |

| Lokales Netz IPv4 | 10.1.0.0/16 | 10.2.0.0/16 | 10.0.1.0/24 |

| Lokale Tunnel IPv4 | 10.0.1.1/24 | 10.0.1.2/24 | – |

| Lokales Netz IPv6 | fd00:a:0:0::0/64 | fd00:b:0:0::0/64 | fd00:0:0:0::0/64 |

| Lokale Tunnel IPv6 | fd00:0:0:0::1/128 | fd00:0:0:0::2/128 | – |

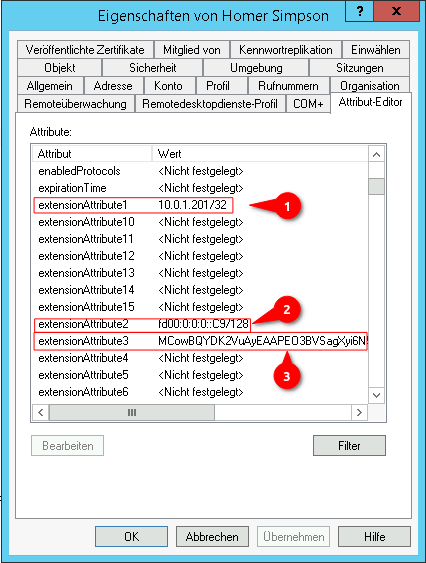

| UTM | Roadwarrior | Transfernetz | |

|---|---|---|---|

| FQDN | a.vpn.anyideas.de | – | – |

| Lokales Netz IPv4 | 10.1.0.0/16 | – | 10.0.1.0/24 |

| Lokale Tunnel IPv4 | 10.0.1.1/24 | 10.0.1.201/24 | – |

| Lokales Netz IPv6 | fd00:a:0:0::0/64 | – | fd00:0:0:0::0/64 |

| Lokale Tunnel IPv6 | fd00:0:0:0::1/128 | fd00:0:0:0::C9/128 | – |

Konfiguration an Standort A

|

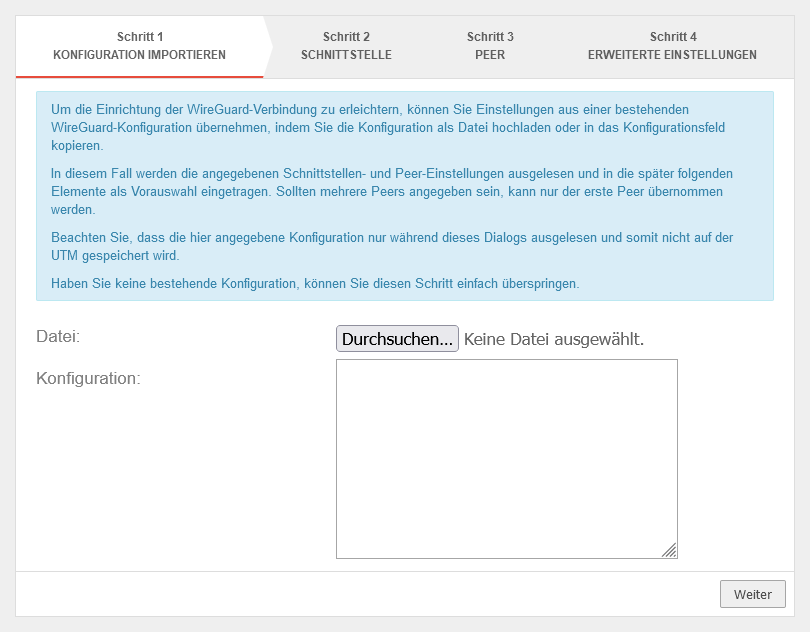

Assistenten starten mit der Schaltfläche Schritt 1 - Konfiguration importierenStandort A Schritt 1 - Konfiguration importieren

| |||

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdnVPNWireGuard  WireGuard Assistent - Schritt 1 WireGuard Assistent - Schritt 1

|

|---|---|---|---|

| Datei: | Falls eine WireGuard-Server-Konfiguration schon existiert, kann die Server-Konfiguration als Datei hochgeladen werden. Die entsprechenden Einstellungen werden in den folgenden Schritten in den jeweiligen Elementen automatisch eingetragen. | ||

| Konfiguration: | Falls eine WireGuard-Server-Konfiguration schon existiert, kann die Server-Konfiguration in dieses Konfigurationsfeld kopiert werden. Die entsprechenden Einstellungen werden in den folgenden Schritten in den jeweiligen Elementen automatisch eingetragen. [Interface] Address = 10.0.0.1/24 Address = C0FF::EEEE/64 ListenPort = 51824 PrivateKey = interfacePrivateKeyaaaaaaaaaaaaaaaaaaaaaaaa= [Peer] AllowedIPs = 10.0.0.2/32, 10.0.0.3/32 AllowedIPs = 10.0.0.4/32 Endpoint = 1.2.3.4:51825 PersistentKeepalive = 30 PresharedKey = peerPresharedKeyaaaaaaaaaaaaaaaaaaaaaaaaaaa= PublicKey = peerPublicKeyaaaaaaaaaaaaaaaaaaaaaaaaaaaaaa= | ||

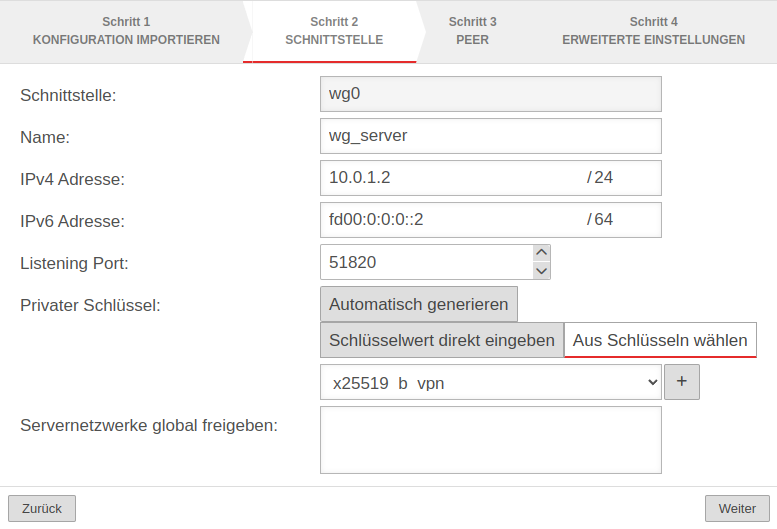

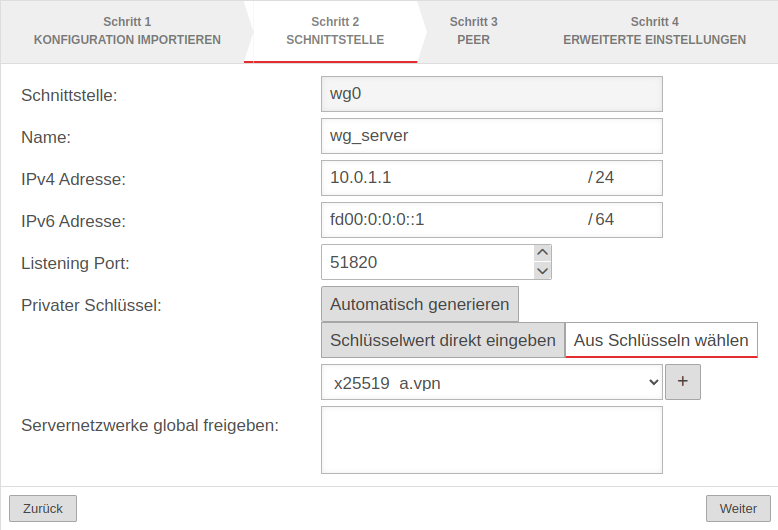

Schritt 2 - SchnittstelleStandort A Schritt 2 - Schnittstelle

| |||

| Schnittstelle: | wg0 | Name der Schnittstelle, die für die Verbindung angelegt wird (automatische Vorgabe, kann nicht geändert werden) |  |

| Name: | wg_server | Eindeutiger Name für die Verbindung | |

| IPv4 Adresse: | IPv4 Adresse für die Netzwerkschnittstelle des Transfernetzes an Standort A Dadurch wird die Netz-IP des Transfernetzes bestimmt (hier: 10.0.1.1/24) | ||

| IPv6 Adresse: | IPv6 Adresse für die Netzwerkschnittstelle des Transfernetzes an Standort A (optional) Dadurch wird die Netz-IP des Transfernetzes bestimmt (hier: fd00:0:0:0::1/64) | ||

| Listening Port: | 51820 | Default-Port für WireGuard Verbindungen | |

| Privater Schlüssel: | |||

| Ein privater Schlüsselwert wird automatisch generiert. | |||

| Der Schlüsselwert wird direkt eingegeben. notempty Der Schlüsselwert kann aus Sicherheitsgründen später nicht mehr ausgelesen werden. notempty

Wurde in Schritt 1 - Konfiguration importieren eine Datei importiert oder die Konfiguration eingegeben, so wird diese Option automatisch ausgewählt und der private Schlüsselwert aus der Konfigurationsdatei ausgelesen und hier eingetragen. | |||

| Anzeigen Verbergen |

Zeigt / Verbirgt den Schlüsselwert | ||

| Generieren | Der Schlüsselwert wird generiert | ||

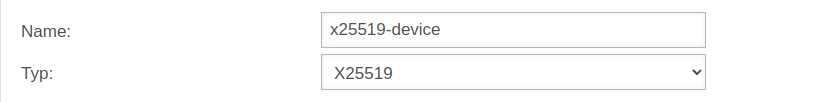

| Privater Schlüssel im Format x25519. Es sind nur solche Schlüssel auswählbar, die auch über einen privaten Schlüsselteil verfügen. | |||

| Schlüssel hinzufügen | Liegt noch kein lokaler Schlüssel im x25519-Format vor, kann mit dieser Schaltfläche ein solcher erzeugt werden. | ||

| Servernetzwerke global freigeben: | Netzwerke auf (lokaler) Serverseite, auf die die WireGuard-Tunnel der Peers prinzipiell zugreifen können. notempty

Für den tatsächlichen Zugriff werden zusätzlich Netzwerkobjekte und Portfilter-Regeln benötigt! | ||

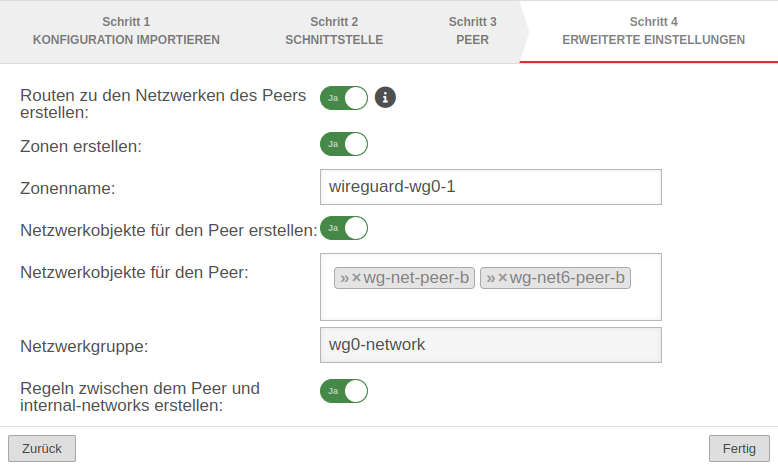

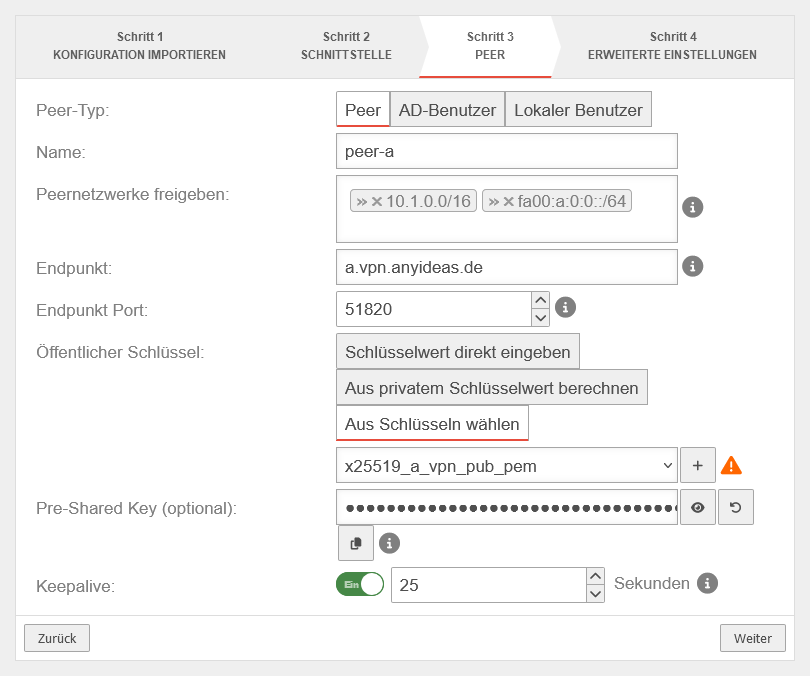

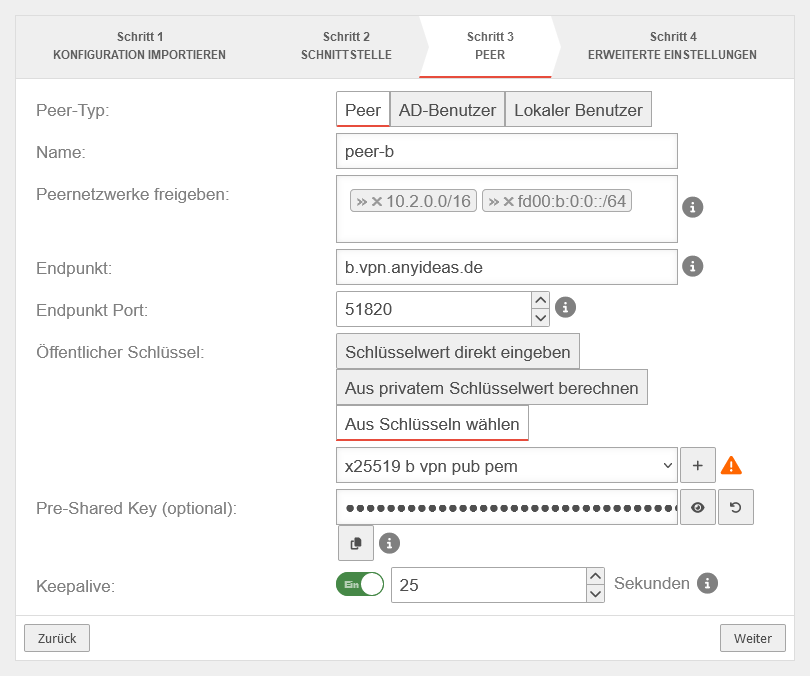

Schritt 3 - PeerStandort A Schritt 3 - Peer

| |||

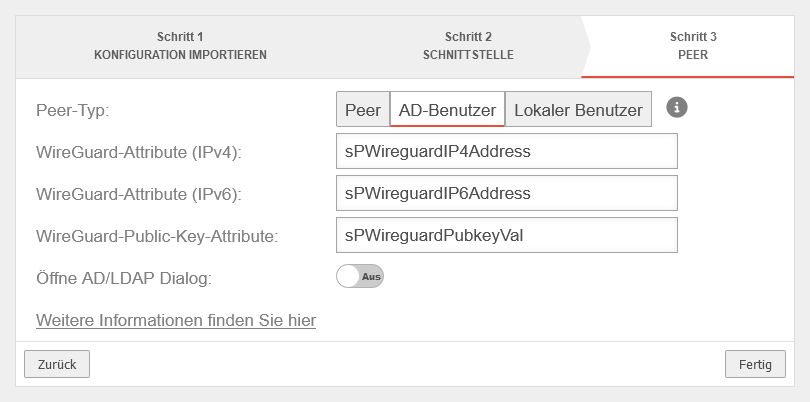

| Peer-Typ: | Der Typ des Peers S2S-Verbindungen sollten immer mit dem Typ Peer eingerichtet werden Anleitung für Schritt 3 - Peer mit AD Anbindung

Anleitung für Schritt 3 - Peer mit lokalen Benutzern |

| |

| Name: | peer-b | Bezeichnung der Gegenstelle | |

| Peernetzwerke freigeben: | »10.2.0.0/16 »fd00:b:0:0::/64 | Lokale Netz-IPs der Gegenstelle, die auf den WireGuard-Tunnel zugreifen können. notempty

Für den tatsächlichen Zugriff werden zusätzlich Netzwerkobjekte und Portfilter-Regeln benötigt! | |

| Endpunkt: | b.vpn.anyideas.de | Öffentliche IP oder im öffentlichen DNS auflösbarer FQDN der Gegenstelle (Hier: Standort B) | |

| Endpunkt Port: | 51820 | Listening-Port der Gegenstelle (Hier: Standort B) | |

| Öffentlicher Schlüssel: | |||

| Öffentlicher Schlüsselwert der Gegenstelle. notempty

Wurde in Schritt 1 - Konfiguration importieren eine Datei importiert oder die Konfiguration eingegeben, so wird diese Option automatisch ausgewählt und der private Schlüsselwert aus der Konfigurationsdatei ausgelesen und hier eingetragen. | |||

| Berechnet den Schlüsselwert aus dem eingegebenen privaten Schlüsselwert aus Schritt 2 - Schnittstelle notempty

Der Schlüsselwert kann aus Sicherheitsgründen später nicht mehr ausgelesen werden. | |||

| Anzeigen Verbergen |

Zeigt / Verbirgt den Schlüsselwert | ||

| Generieren | Der Schlüsselwert wird generiert | ||

| In die Zwischenablage kopieren | Kopiert den Schlüsselwert in die Zwischenablage | ||

| Öffentlicher Schlüssel der Gegenstelle im Format x25519 Es sind nur solche Schlüssel auswählbar, die über keinen privaten Schlüssel verfügen. Es lassen sich nur Schlüssel auswählen, für die auf diesem Interface noch keine Verbindung besteht. Der PublicKey muss innerhalb einer Verbindung eindeutig sein, da das Routing eingehender Pakete darüber durchgeführt wird. Soll für einen Peer der gleiche PublicKey z.B. für ein Fallback verwendet werden, muss dafür eine weitere WireGuard Verbindung angelegt werden. | |||

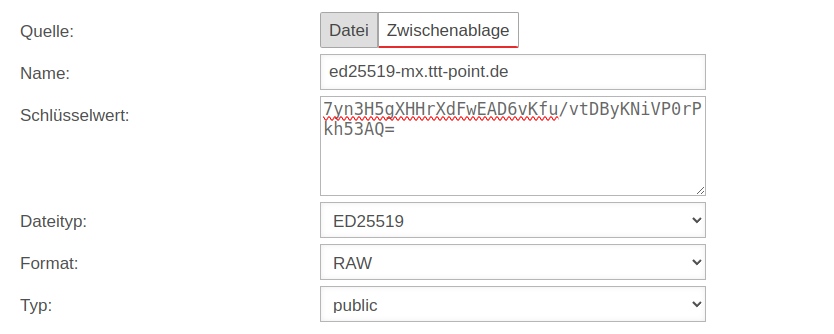

| Schlüssel hinzufügen | Liegt der öffentliche Schlüssel der Gegenstelle noch nicht vor, kann mit dieser Schaltfläche der Import der Schlüsselverwaltung geöffnet werden. Export und Import der Schlüssel ist auch über die Zwischenablage möglich | ||

| Pre-Shared Key (optional): | ••••••••••••••••••••••••••• | Pre-Shared Key zur weiteren Absicherung der Verbindung | |

| Anzeigen Verbergen |

Zeigt / Verbirgt den Schlüsselwert | ||

| Generieren | Erzeugt einen sehr starken Pre-Shared Key notempty

Der Pre-Shared Key muss an beiden Enden der VPN-Verbindung identisch sein! Er darf nur auf einer Seite generiert werden und muss dann auf der Gegenstelle eingefügt werden. | ||

| In die Zwischenablage kopieren | Kopiert den PSK in die Zwischenablage | ||

| Keepalive: | Aus | Sendet regelmäßig ein Signal. Dadurch werden Verbindungen auf NAT-Routern offen gehalten. Ein Die Aktivierung wird empfohlen. | |

| 25 Sekunden | Abstand in Sekunden, in dem ein Signal gesendet wird | ||

|

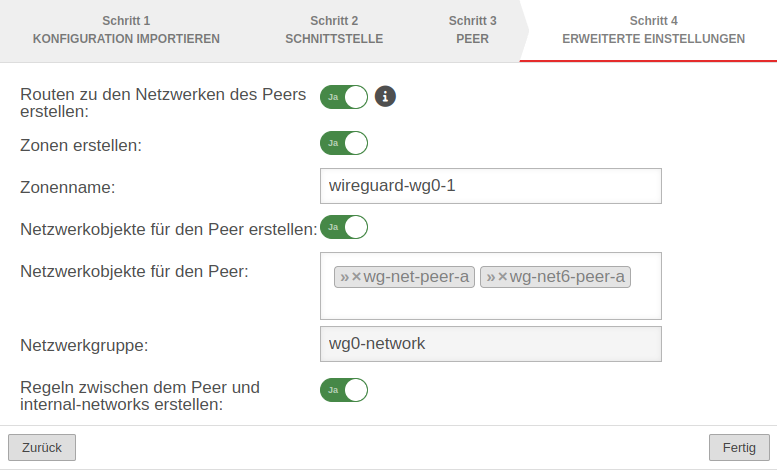

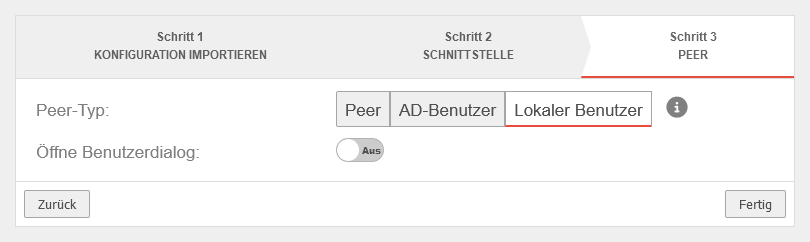

Standort A Schritt 3 - Peer

notempty

Neu ab v12.7.1 | |||

| Beschriftung | Wert | Beschreibung |  |

|---|---|---|---|

| Peer-Typ: | Lokaler Benutzer als Peer | ||

| Öffne Benutzerdialog: | Aus | Öffnet die Benutzereinstellungen nach beenden des Assistenten | |

| Beendet den Assistenten | |||

| Anschließend kann unter Schaltfläche durch bearbeiten des gewünschten Users, WireGuard für diesen konfiguriert werden. Genauere Informationen sind hier zu finden. | |||

Im Admininterface existiert ein Widget für die Übersicht der WireGuard-Verbindungen. Weitere Informationen sind im Wiki-Artikel UTM Widget zu finden.