Letzte Anpassung zur Version: 12.6.0

- Aktualisierung zum Redesign des Webinterfaces

Einleitung

Sollten auf beiden Seiten einer VPN Verbindung die gleichen Subnetze eingesetzt werden, ist es normalerweise nicht möglich diese Verbindung einzurichten.

Weiterhin kann es passieren, dass hinter verschiedenen Gegenstellen die gleichen Netzwerke eingerichtet sind.

Mit dem NAT-Typ NETMAP und Hilfsnetzwerken (Mapnetz), die auf keinen der zu verbindenden Gegenstellen eingerichtet sind, können diese Verbindungen trotzdem erstellt werden, ohne auf eine der Seiten das Subnetz komplett zu ändern.

NATen von kompletten Subnetzen mit NETMAP

öffnen.

Vorbereitungen

UTMbenutzer@firewall.name.fqdnFirewallNetzwerkobjekte  Netzwerkobjekt auf Adresse umstellen

Zentrale & Filiale

Netzwerkobjekt auf Adresse umstellen

Zentrale & Filiale

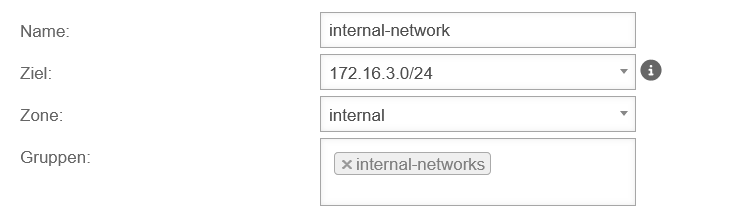

Es dürfen keine Schnittstellen für die Festlegung des Netzwerkobjektes ausgewählt werden.

Das Netzwerkobjekt des internen Netzwerkes muss überprüft und gegebenenfalls als Ziel: die Netz-IP des internen Netzes, das gemappt werden soll, eingetragen werden.

In diesem Beispiel wird auf beiden Seiten das Netzwerk 172.16.3.0/24 verwendet.

Ausgangslage:

Zentrale und Filiale haben das gleiche Subnetz

In diesem Fall muss das Mapping auf beiden Seiten der Verbindung eingerichtet werden.

| Lokales Netz | Öffentliche IP | Netmap | |

| Zentrale: | 172.16.3.0/24 | 192.0.2.192 | 10.0.1.0/24 |

| Filiale: | 172.16.3.0/24 | 192.0.2.193 | 10.0.2.0/24 |

VPN-Verbindung anlegen

Zentrale Zentrale

| |

| Anlegen einer IPSec-Site-to-Site VPN-Verbindung, wie im Wiki beschrieben im Menü mit der Schaltfläche .

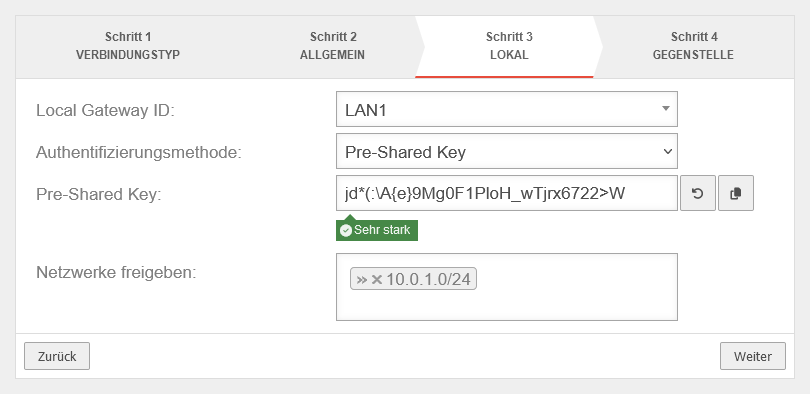

Hier »10.0.1.0/24 |

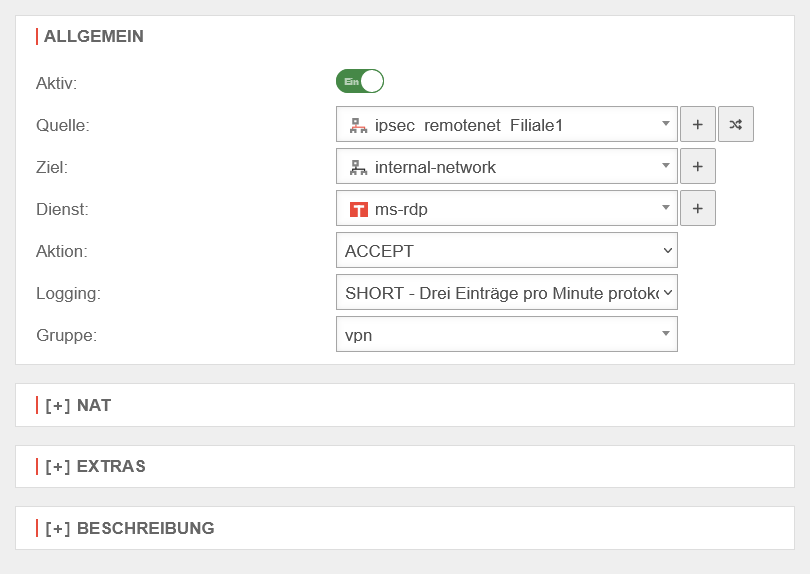

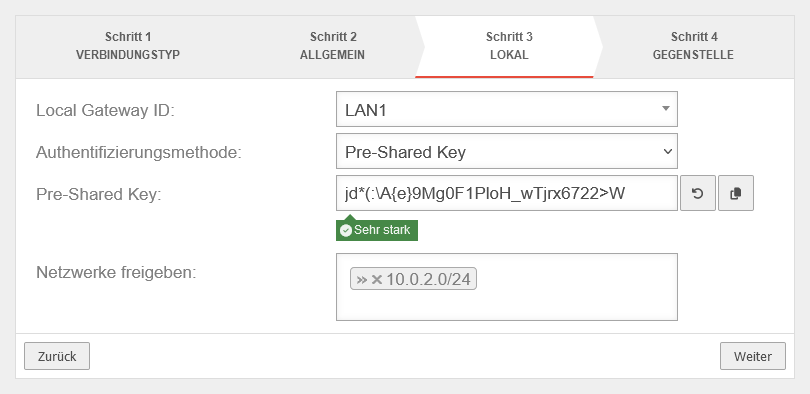

UTMbenutzer@firewall.name.fqdnVPNIPSec  Zentrale Schritt 3 mit lokalem Mapnetz der Zentrale Zentrale Schritt 3 mit lokalem Mapnetz der Zentrale

|

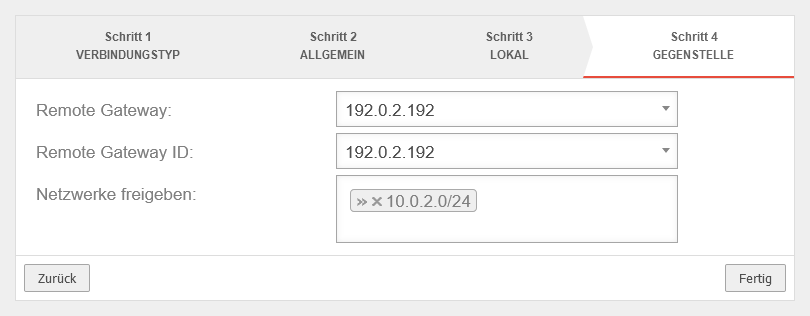

und das remote Mapnetz der Filiale als freigegebenes Netzwerk. Hier »10.0.2.0/24 (ggf. durch vorgegebene Netz-IP für die Filiale ersetzen) |

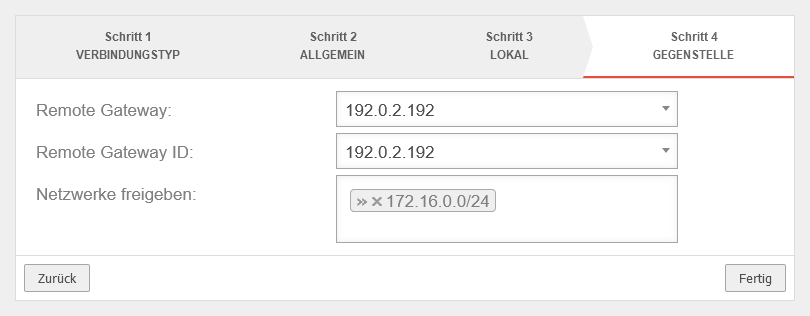

UTMbenutzer@firewall.name.fqdnVPNIPSec  Zentrale Schritt 4 mit remote Mapnetz der Filiale Zentrale Schritt 4 mit remote Mapnetz der Filiale

|

Filiale Filiale

| |

| Anlegen einer IPSec-Site-to-Site VPN-Verbindung, wie im Wiki beschrieben im Menü mit der Schaltfläche .

Hier »10.0.2.0/24 (ggf. durch vorgegebene Netz-IP für die Filiale ersetzen) |

UTMbenutzer@firewall.name.fqdnVPNIPSec  Filiale Erreichbarkeit von Hosts der Gegenstelle Filiale Erreichbarkeit von Hosts der Gegenstelle

|

und das remote Mapnetz der Zentrale als freigegebenes Netzwerk. Hier »10.0.1.0/24 |

UTMbenutzer@firewall.name.fqdnVPNIPSec  Filiale Schritt 4 mit remote Mapnetz der Zentrale Filiale Schritt 4 mit remote Mapnetz der Zentrale

|

Netzwerkobjekte für Transfernetz erstellen

NETMAP Regel anlegen

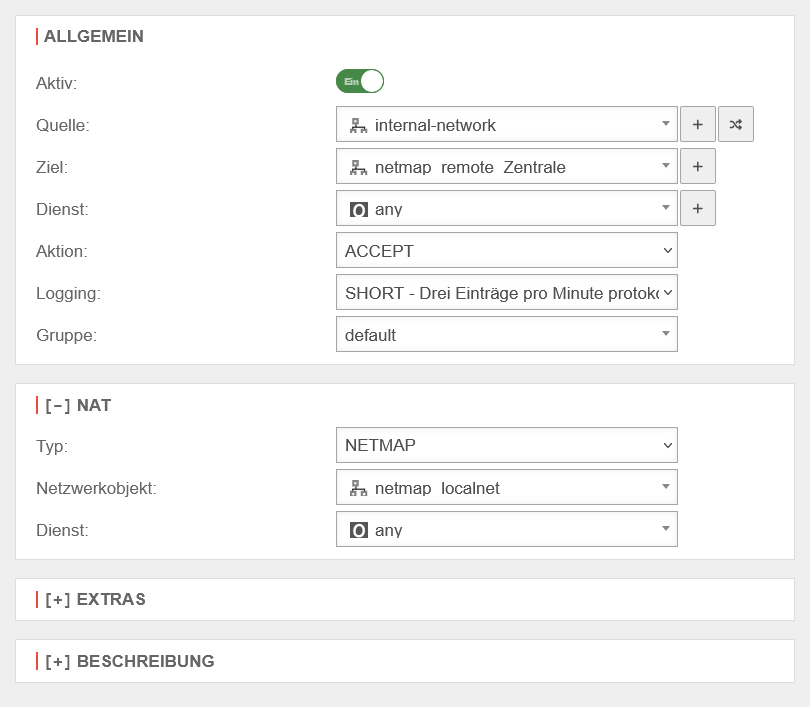

| Es müssen auf jeder Seite zwei Paketfilterregeln erstellt werden, die das Mapping ausgehend sowie ausgehend durchführen. | |||

Zentrale Zentrale

| |||

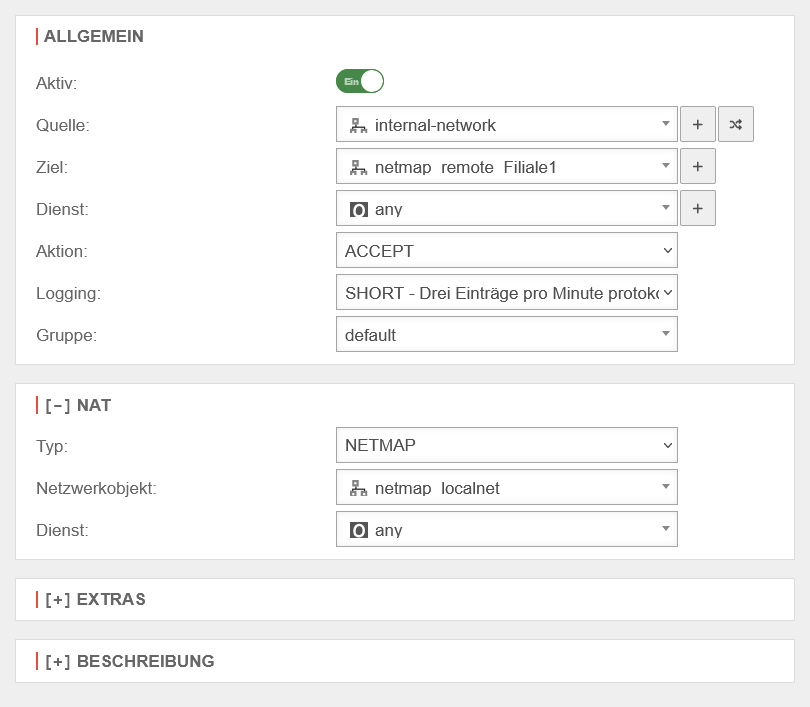

| Auf der Seite der Zentrale für ausgehendes Mapping | UTMbenutzer@firewall.name.fqdnFirewallPaketfilter  Zentrale NETMAP Paketfilterregel Zentrale NETMAP Paketfilterregel Das Mapnetz kann als Netzwerkobjekt nicht ausgewählt werden, wenn es noch mit einer Schnittstelle anstatt mit einer IP-Adresse verknüpft ist.

| ||

|---|---|---|---|

| Quelle: | |||

| Ziel: | Mapnetz der Filiale | ||

| Dienst: | Ausnahmsweise ist hier eine any-Regel sinnvoll | ||

| Aktion: | |||

[ – ] NAT

| |||

| Typ: | |||

| Netzwerkobjekt: | Mapnetz der Zentrale | ||

| Dienst: | Ausnahmsweise ist hier eine any-Regel sinnvoll | ||

| Auf der Seite der Zentrale für eingehendes Mapping | |||

| Quelle: | Mapnetz der Filiale | ||

| Ziel: | |||

| Dienst: | Ausnahmsweise ist hier eine any-Regel sinnvoll | ||

| Aktion | |||

[ + ] NAT |

notempty

Hierfür wird kein NAT vom Typ NETMAP mehr benötigt | ||

Filiale Filiale

| |||

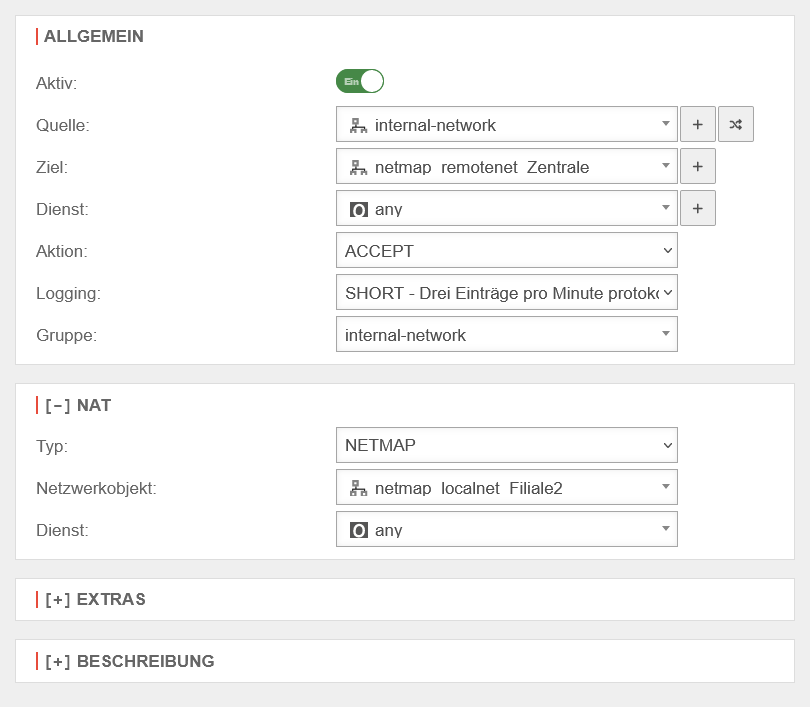

| Auf der Seite der Filiale für ausgehendes Mapping | UTMbenutzer@firewall.name.fqdnFirewallPaketfilter  Filiale NETMAP Paketfilterregel Filiale NETMAP Paketfilterregel Das Mapnetz kann als Netzwerkobjekt nicht ausgewählt werden, wenn es noch mit einer Schnittstelle anstatt mit einer IP-Adresse verknüpft ist.

| ||

| Quelle | |||

| Ziel: | Mapnetz der Zentrale | ||

| Dienst: | Ausnahmsweise ist hier eine any-Regel sinnvoll | ||

| Aktion: | |||

[ – ] NAT

| |||

| Typ | |||

| Netzwerkobjekt | Mapnetz der Filiale | ||

| Dienst: | Ausnahmsweise ist hier eine any-Regel sinnvoll | ||

| Auf der Seite der Filiale für eingehendes Mapping | |||

| Quelle | Mapnetz der Zentrale | ||

| Ziel: | |||

| Dienst: | Ausnahmsweise ist hier eine any-Regel sinnvoll | ||

| Aktion: | |||

[ + ] NAT |

notempty

Hierfür wird kein NAT vom Typ NETMAP mehr benötigt | ||

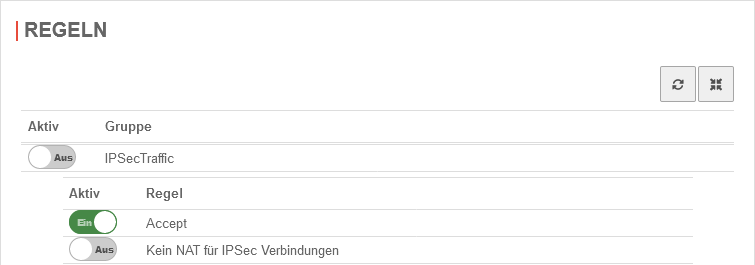

Paketfilterregeln

Zusätzlich zu den Netmap-Regeln werden weitere Regeln benötigt, die den Datenverkehr zwischen dem jeweiligen lokalen Netz und dem jeweiligen Remotenetz zulassen.

Zwei Möglichkeiten stehen zur Verfügung:

Implizite Regeln

UTMbenutzer@firewall.name.fqdnFirewall  IPSec-Abschnitt in den implizierten Regeln

Zentrale & jede Filiale

IPSec-Abschnitt in den implizierten Regeln

Zentrale & jede Filiale

In diesem Falle werden Regeln im Hintergrund angelegt, die alle Dienste für alle Rechner auf beiden Seiten zulassen. (Default)

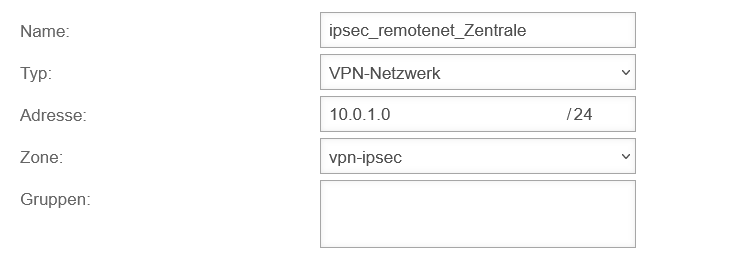

Dedizierte Paketfilter Regeln

Eigene Paketfilterregeln, die nur die Dienste zuzulassen, die auch benötigt werden.

Dazu wird im Menü im Abschnitt IpsecTraffic die Option Accept deaktiviert Aus und Paketfilterregeln manuell angelegt.

Im Beispiel wird davon ausgegangen, das aus der Filiale heraus auf Server der Zentrale zugegriffen werden soll.

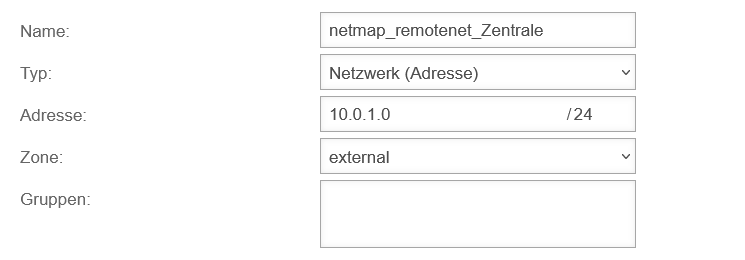

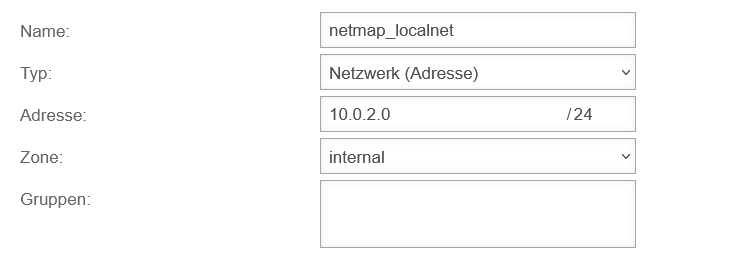

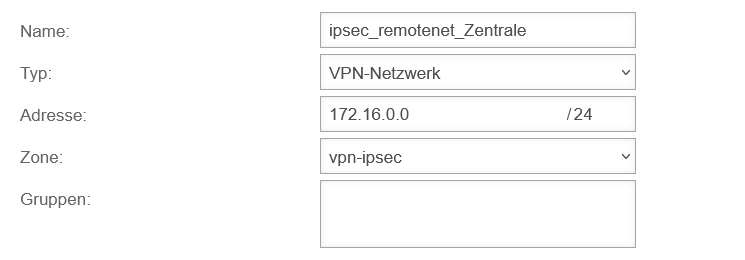

Es wird auf jeder Seite ein Netzwerkobjekt für das jeweils entfernte VPN-Netzwerk benötigt

Erreichbarkeit von Hosts der Gegenstelle

Ein Rechner mit der IP-Adresse 172.16.3.10 in der Filiale wird von der Zentrale aus mit der IP-Adresse 10.0.2.10 angesprochen. (Erforderliche Regel wird im Beispiel nicht gezeigt!)

Ein Rechner mit der IP-Adresse 172.16.3.120 in der Zentrale wird von der Filiale aus mit der IP-Adresse 10.0.1.120 angesprochen.

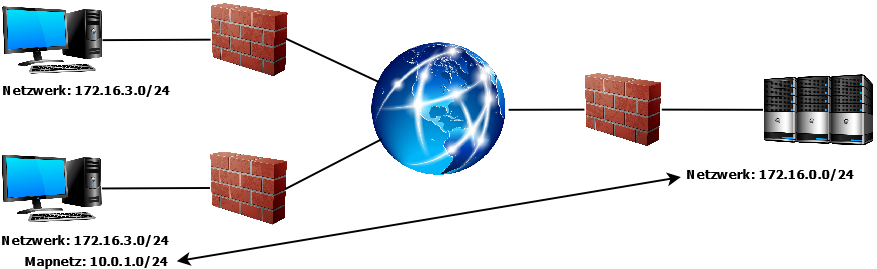

Mehrere Filialen haben das gleiche Subnetz

| Lokales Netz | Öffentliche IP | Netmap | |

| 172.16.0.0/24 | 192.0.2.192 | nicht erforderlich | |

| Filiale 1: | 172.16.3.0/24 | 192.0.2.193 | nicht erforderlich |

| Filiale 2: | 172.16.3.0/24 | 192.0.2.194 | 10.0.1.0/24 |

Hierbei wird das Mapping nur auf den Filialen eingerichtet, die das gleiche Netzwerk nutzen wie auf einer schon eingerichteten VPN-Verbindung. In der Zentrale wird kein Mapping benötigt, sofern sich das interne Netz der Zentrale von denen der Filialen unterscheidet. Ebenfalls kann in einer Filiale das vorhandene Netz ohne Mapping verwendet werden.

VPN-Verbindung anlegen

| Anlegen einer IPSec-Site-to-Site VPN-Verbindung, wie im Wiki beschrieben im Menü mit der Schaltfläche . | |

Filiale 1 nicht abgebildet

Im Beispiel: |

|

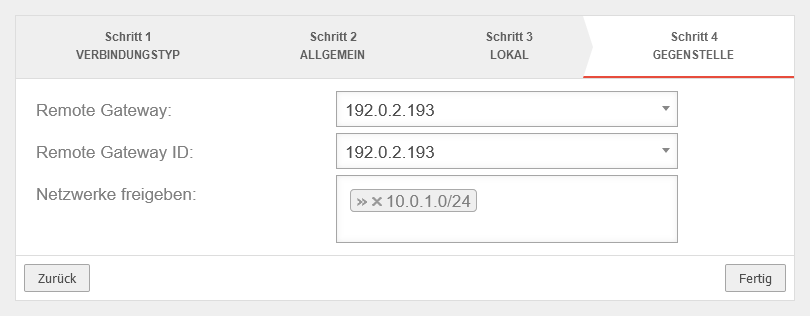

| Filiale 2 (und ggf. weitere Filialen)

Im Beispiel: »10.0.1.0/24 | |

| jede Filiale

Im Beispiel: »172.16.0.0/24 | |

Zentrale

| |

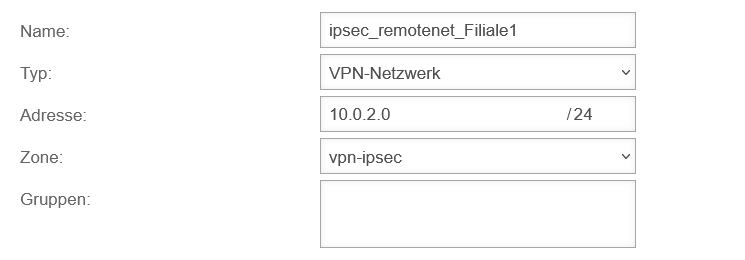

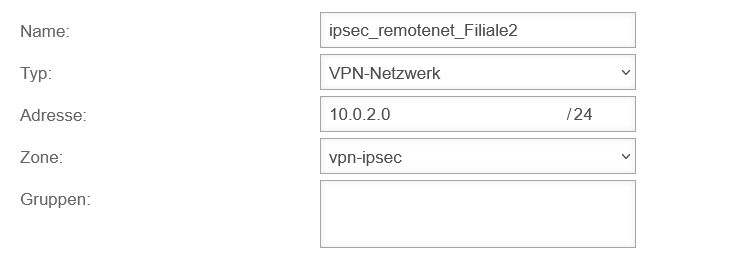

Netzwerkobjekte erstellen

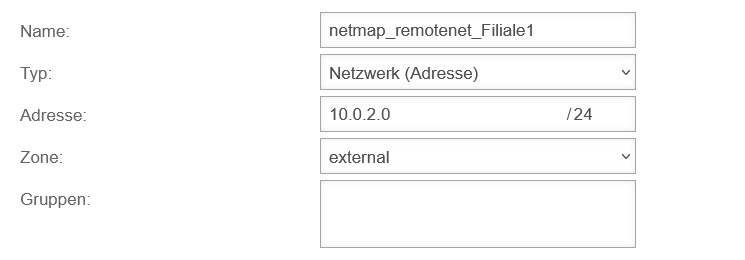

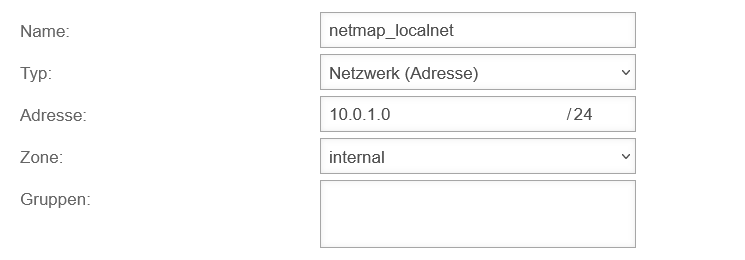

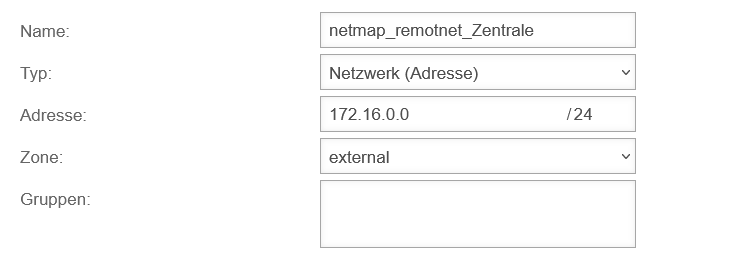

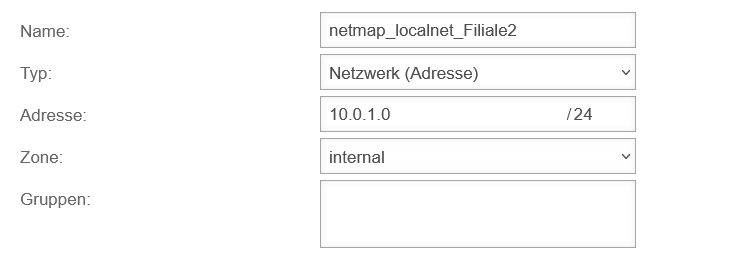

| In der Filiale 2 (und in jeder weiteren Filiale, die ein auch an anderer Stelle genutztes lokales Netz verwendet) wird ein Netzwerkobjekt für die Zentrale in der Zone benötigt, mit dem das Mapping durchgeführt werden kann. Hier kann direkt das genutze lokale Netz der Zentrale verwendet werden. |

|

| Zusätzlich wird ein zweites Netzwerkobjekt für das lokale Netz der jeweiligen Filiale erstellt, das gemappt wird. Das Netzwerkobjekt für das Mapnetz in der Filiale muss sich in der Zone des internen Netzwerkes befinden und bekommt im Beispiel die Netz-IP 10.0.1.0/24. (Weitere Filialen erhalten an dieser Stelle ein anderes Mapnet!) | |

NETMAP Regel anlegen

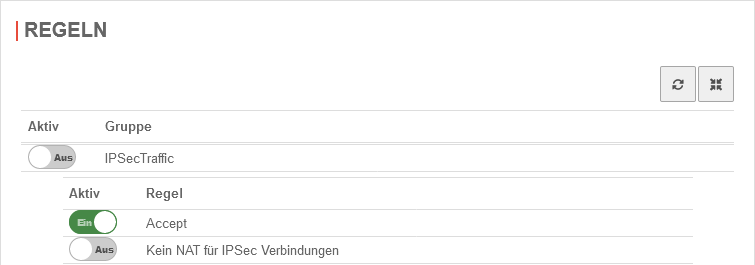

Paketfilterregeln

Zusätzlich zu den Netmap-Regeln werden weitere Regeln benötigt, die den Datenverkehr zwischen dem jeweiligen lokalen Netz und dem jeweiligen Remotenetz zulassen.

Zwei Möglichkeiten stehen zur Verfügung:

Implizite Regeln

UTMbenutzer@firewall.name.fqdnFirewall  IPSec-Abschnitt in den implizierten Regeln

Zentrale & jede Filiale

IPSec-Abschnitt in den implizierten Regeln

Zentrale & jede Filiale

In diesem Falle werden Regeln im Hintergrund angelegt, die alle Dienste für alle Rechner auf beiden Seiten zulassen. (Default)

Dedizierte Paketfilter Regeln

Eigene Paketfilterregeln, die nur die Dienste zuzulassen, die auch benötigt werden.

Dazu wird im Menü im Abschnitt IpsecTraffic die Option Accept deaktiviert Aus und Paketfilterregeln manuell angelegt.

Im Beispiel wird davon ausgegangen, das aus der Filiale heraus auf Server der Zentrale zugegriffen werden soll.

Es wird auf jeder Seite ein Netzwerkobjekt für das jeweils entfernte VPN-Netzwerk benötigt

Erreichbarkeit von Hosts der Gegenstelle

Ein Rechner mit der IP-Adresse 172.16.3.10 in der Filiale 1 wird von der Zentrale aus mit eben dieser IP-Adresse (172.1.6.3.10) angesprochen.

Ein Rechner mit der IP-Adresse 172.16.3.10 in der Filiale 2 wird von der Zentrale aus mit der gemappten IP-Adresse 10.0.1.10 angesprochen.

Einen Rechner mit der IP-Adresse 172.16.0.120 in der Zentrale wird von der Filiale aus mit der IP-Adresse 172.16.0.120 angesprochen.