Letzte Anpassung zur Version: 14.0.3

- Aktualisierung des Webinterface Login-Dialogs auf bestehendes Design

- Aktualisierung des Webinterface Login-Dialogs auf Luna-Design

- ZeroTouch Informationen als Startanzeige der Konsole

- Im Wiki ergänzt: Login per Websession

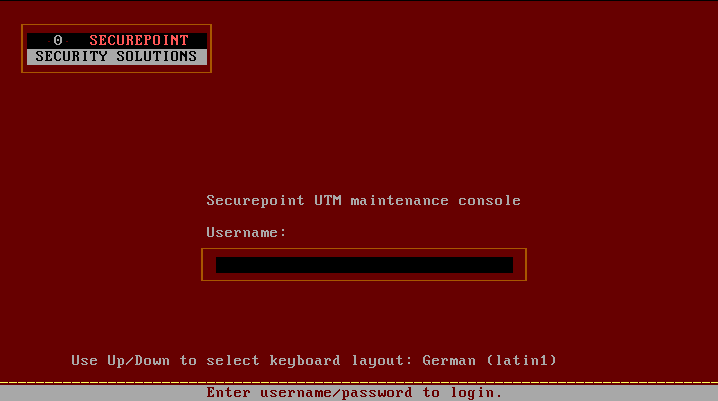

Tastatur und Bildschirm an der UTM

Anzeige der ZeroTouch Informationen

- Seriennummer (bei VMs wird eine Seriennummer kreiert)

- ZeroTouch PIN

- IP-Adresse notemptyNeu ab v.14.0.1

- Gateway notemptyNeu ab v.14.0.1

Die Informationen für Zero-Touch werden im Unified Security Portal unter benötigt. → Wiki Zero-Touch

- Zero-Touch erlaubt es, einer UTM eine vollständige Konfiguration z.B. aus einem Cloud-Backup zu übergeben, ohne auf dem Gerät selbst irgendwelche Eingaben tätigen zu müssen.

- In der Unified Security Console (USC) muss zuvor ein UTM Zero-Touch Profil hinterlegt worden sein, das mit der Seriennummer und der PIN aus dem Startbildschirm sowie einer Lizenz und ggf. einer Konfigurationsdatei verknüpft wurde.

- Die UTM versucht eine Verbindung zu unserem Portal aufzubauen (ein DHCP-Server, der auf LAN1 / A0 erreichbar ist wird vorausgesetzt) und lädt sich das Zero-Touch Profil automatisch herunter.

- notemptyWurde im Zero-Touch-Profil eine Konfiguration hinterlegt und ist die Option Update auf die aktuelle UTM-Version aktiv, wird vor dem Einspielen der Konfiguration ein Update auf die neueste UTM-Version durchgeführt.neu ab: 14.1.1

- Die UTM startet neu mit der hinterlegten Lizenz und ggf. auch mit der hinterlegten Konfiguration und ist über die USC per Websession erreichbar.

- Der angezeigte QR-Code ermöglicht unserer Versandabteilung Seriennummer und PIN vorab an einen Reseller zu übermitteln.

Login Maske

Mit der Tastenkombination Alt → (Cursor/Pfeil-Taste rechts) bzw. → gelangt man zur Login Maske

Werkseinstellung:

- Benutzername (Username) : admin

- Kennwort (Password): insecure

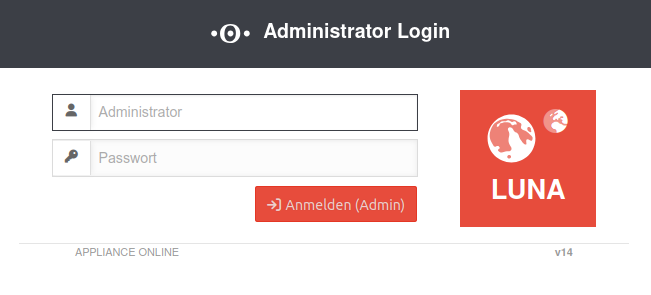

Webinterface

Aufruf des Webinterfaces über die IP-Adresse der UTM (Werkseinstellung: https://192.168.175.1) und den jeweiligen Port:

Administrations-Interface

Kasten

- Der Start von z.B. Google Chrome oder Edge erfolgt mit dem Start-Parameter --explicitly-allowed-ports=xyz

- Für Firefox wird in der Konfiguration (about:config in der Adresszeile) unter network.security.ports.banned.override eine String-Variable mit dem Wert des freizugebenden Ports angelegt.

- Es ist möglich für chromiumbasierte Browser eine zeitlich befristete Richtlinie zu erstellen, die die Verwendung ermöglicht.

Hiervon wird aus Sicherheitsgründen dringend abgeraten!

Werkseinstellung: https://192.168.175.1:11115

- Benutzername: admin

- Kennwort: insecure

Änderung unter Menü Bereich Administration Schaltfläche

oder per CLI:

name.firewall.local> manager new hostlist 192.0.192.192/32

system update rule

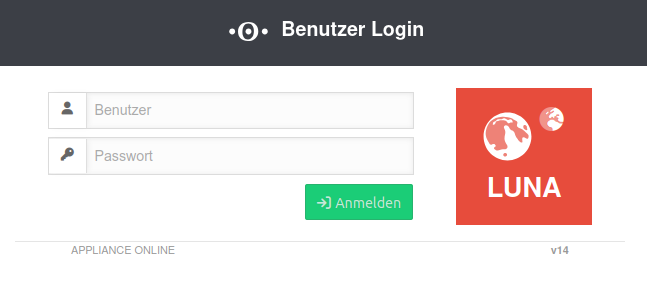

User-Webinterface

- User Webinterface: Port 443 (Werkseinstellung) Einstellung im Menü Bereich Servereinstellungen

KastenWebserverUser Webinterface Port: 443

Werkseinstellung: https://192.168.175.1:443

- ein Benutzer angelegt sein

- Der Benutzer muss Mitglied einer Gruppe sein, die über die Berechtigung Userinterface verfügt (siehe Benutzerverwaltung)

- Erfolgt der Zugriff nicht aus dem Internen Netz (Zone internal) wird eine Paketfilter Regel oder eine implizite Regel benötigt Abschnitt VPN Eintrag User Interface Portal Ein

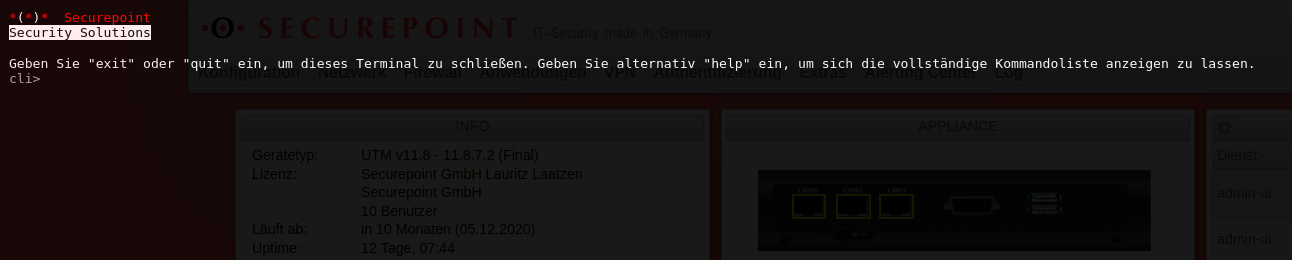

CLI

Command Line Interface

Befehlsübersicht hier.

Webinterface

Aufruf im Menü

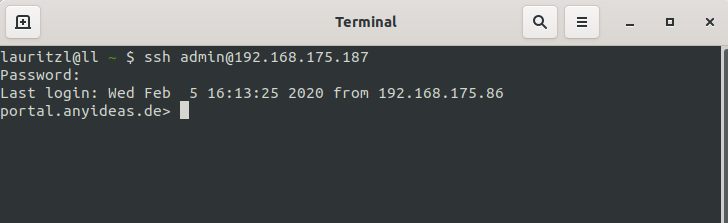

SSH

Der Zugriff als Administrator ist auch per SSH möglich.

Mit dem SSH-Client unter Linux genügt das Kommando ssh benutzer@<IP-Adresse>

Weitere Hinweise im Artikel über den SSH-Zugang.

Benutzer mit root-Berechtigung gelangen direkt auf die Linux-Konsole der UTM.

Der Aufruf des Command Line Interface erfolgt mit dem Befehl spcli.

Root-Berechtigung erhalten

- Support-User, sofern das beim Erstellen mit angegeben wurde

- Benutzer mit dem Benutzernamen root und Mitgliedschaft in einer Gruppe mit Administrator-Berechtigung

Serielle Schnittstelle

Bei der Verwendung der seriellen Schnittstelle wird die Verbindung mit einem geeigneten Programm hergestellt, Unter Windows z.B. Putty ( ) unter Linux z.B. Minicom

Es sind folgende Einstellungen zu verwenden:

- 38400 baud (für das CLI)

- 115200 Baud (für das Bios)

- 8 Datenbits

- 1 Stoppbit

- Kein Parity/ Handshake

- Start der Konsole

- Bezeichnung der seriellen Schnittstelle feststellen: dmesg | grep tty

- Anschluss des seriellen Kabels

- Start von minicom mit sudo minicom

- Konfiguration der Schnittstelle:

- Str A O ↓ 2x (Einstellungen zum seriellen Anschluss) Enter

- A Bezeichnung der Schnittstelle anpassen

- E Bps / Par/Bit anpassen

- D Geschwindigkeit der Schnittstelle anpassen

- W 1 Stopbit setzen

- Q 8 Datenbits

- ggf. weitere Parameter anpassen

- Enter (2x) verlassen des Menüs

- ↓ (5x) Enter Verlassen

- Es erscheint in der Konsole das Eingabefeld zum Login.

Nach erfolgreicher Anmeldung steht das CLI zur Verfügung.

- Connection type: Serial

- Speed: 38400

- Es öffnet sich ein Temrinalfenster zum Login.

Nach erfolgreicher Anmeldung steht das CLI zur Verfügung.

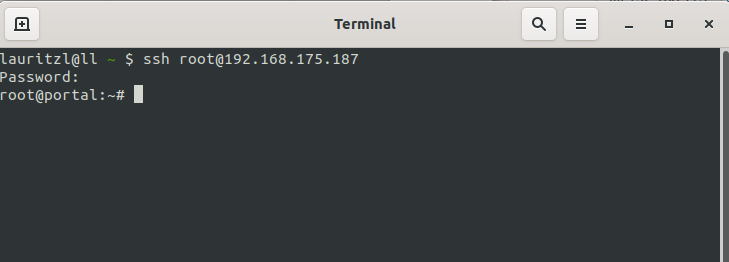

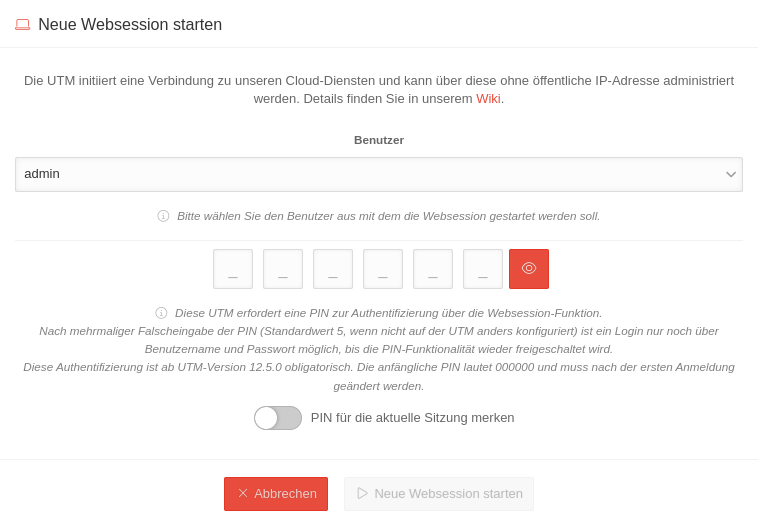

Websession

Über die Unified Security Console (USC) kann eine Websession zu einer UTM aufgebaut werden.

Aufruf unter https://portal.securepoint.cloud / Menü / Utm-Kachel wählen / Bereich Websession / Schaltfläche Neue Websession starten

Weitere Hinweise im Wiki zu den Websessions

Fehlgeschlagene Logins beobachten

Das Log kann im Webinterface unter eingesehen werden.

Alternativ können die Daten auch mit dem folgendem CLI-Befehl abgerufen werden:

alertingcenter alerts get

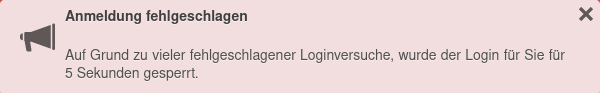

Begrenzung / Drosselung der Login-Versuche

Zusätzlich zu den Sperrungen der Login-Versuche im IDS / IPS (Aktivierung unter BlockChain (Fail2Ban) ) greift für das Admin- und das User-Interface eine neue automatische Drosselung der Login-Versuche:

- Nach 8 aufeinanderfolgenden fehlgeschlagenen Login-Versuchen wird die Login-Funktion über das Admin- und das User-Interface für eine gewisse Zeit gesperrt

- Diese Drosselung greift auf allen Schnittstellen und kann nicht deaktiviert werden

- Die Blockzeit beträgt zuerst wenige Sekunden und für jeden weiteren fehlgeschlagenen Login-Versuch erhöht sich die Blockzeit

- Eine entsprechende Meldung wird als Pop-Up-Fenster eingeblendet

Sperrungen über das IDS/IPS können individuell für jeden Anmeldedienst

Je nachdem, wie viele Anmeldeversuche und wie lange die Bannzeit dort eingestellt sind, entsteht eine Kombination mit der hier beschriebenen Begrenzung der Login-Versuche.

Connection Rate Limit

Drosselung von Zugriffen von bestimmten Quell-IPs auf wiederkehrende Ports

Die Funktion ist zunächst ausschließlich über das CLI zu konfigurieren

SSL-VPN-Zugänge können so z.B. vor aggressiven Scans oder Anmeldeversuchen geschützt werden.

Die UTM kann ab v12.6.2 die Anzahl der TCP- und/oder UDP-Verbindungen von einer externen IP-Adresse auf einen Port limitieren.

Dabei gelten folgende Bedingungen:

- Es werde nur eingehende Verbindungen überwacht, für die eine Default-Route existiert

- Es werden die Verbindungen von einer IP-Adresse auf einen Port der UTM innerhalb einer Minute gezählt

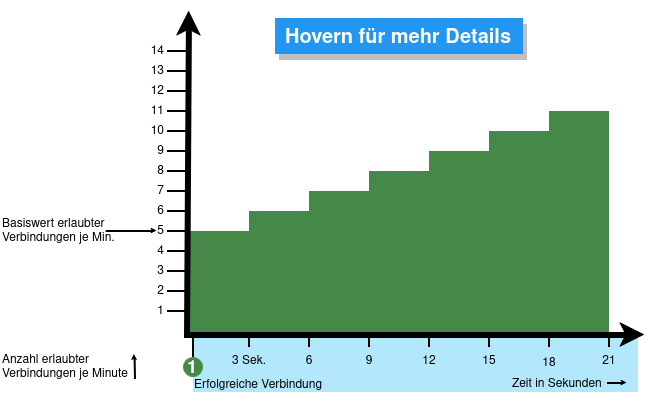

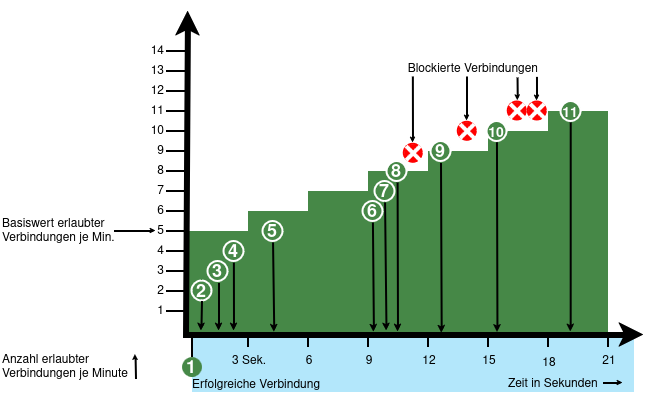

- Bei Aktivierung werden 5 Verbindungen / Verbindungsversuche je Minute zugelassen.

Danach werden die Verbindungen limitiert:- Dabei werden die zusätzlich zugelassenen Verbindungen innerhalb von 60 Sekunden seit der ersten Verbindung gleichmäßig verteilt.

- Bei einem CONNECTION_RATE_LIMIT-Wert von 20 kommt also alle 3 Sekunden eine zusätzliche Verbindung hinzu.

- 10 Sekunden nach der 1 Anmeldung könnten 3 weitere Verbindungen aufgebaut werden (jeweils von der gleichen IP-Adresse aus auf den selben Ziel-Port)

- Die Sperrung einer IP-Adresse wirkt nur für den Zugriff auf den Port, der zu oft genutzt wurde.

Andere Ports können weiterhin erreicht werden. - Die Funktion ist bei Neuinstallationen per Default auf 20 UDP-Verbindungen / Minute auf allen Ports aktiviert

- Bei Updates muss die Funktion manuell aktiviert werden

| extc-Variable | Default | Beschreibung |

|---|---|---|

| CONNECTION_RATE_LIMIT_TCP | 0 | Anzahl der zugelassenen TCP-Verbindungen einer IP-Adresse je Port 0 = Funktion deaktiviert, es werden keine Sperrungen vorgenommen |

| CONNECTION_RATE_LIMIT_TCP_PORTS | Ports die überwacht werden sollen. Per Default leer=alle Ports würden (bei Aktivierung) überwacht werden. Einzelne Ports werden durch Leerzeichen getrennt: [ 1194 1195 ] | |

| CONNECTION_RATE_LIMIT_UDP | 20 / 0 Default Einstellung bei Neuinstallationen ab v12.6.2: 20 Bei Update Installationen ist der Wert 0, damit ist die Funktion deaktiviert. |

Anzahl der zugelassenen UDP-Verbindungen einer IP-Adresse je Port |

| CONNECTION_RATE_LIMIT_UDP_PORTS | Ports die überwacht werden sollen. Per Default leer=alle Ports werden überwacht (nur bei Neuinstallationen!). Einzelne Ports werden durch Leerzeichen getrennt: [ 1194 1195 ] |

Konfiguration mit CLI-Befehlen

| CLI-Befehl | Funktion |

|---|---|

| extc value get application securepoint_firewall Alternativ als root-User: spcli extc value get application securepoint_firewall | grep RATE |

Listet alle Variablen der Anwendung securepoint_firewall auf. Für das Connection Limit sind die Variablen zuständig, die mit CONNECTION_RATE_LIMIT_ beginnen. application |variable |value --------------------+-------------------------------+----- securepoint_firewall |… |… |CONNECTION_RATE_LIMIT_TCP |0 |CONNECTION_RATE_LIMIT_TCP_PORTS| |CONNECTION_RATE_LIMIT_UDP |20 |CONNECTION_RATE_LIMIT_UDP_PORTS| |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP value 20 system update rule |

Begrenzt die zugelassene Anzahl von TCP-Verbindungen von einer einzelnen IP-Adresse auf jeweils einen bestimmten Port auf 20 pro Minute

Eine Änderung wird durch ein Regelupdate direkt durchgeführt. Der Wert muss nicht zuerst auf 0 gesetzt werden! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP value 0 system update rule |

Deaktiviert die Überwachung von TCP-Verbindungen |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP_PORTS value [ 443 11115 ] system update rule |

Beschränkt die Überwachung von TCP-Verbindungen auf die Ports 443 und 11115 Vor und nach den eckigen Klammern [ ] müssen jeweils Leerzeichen stehen! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP_PORTS value [ ] system update rule |

Vor und nach den eckigen Klammern [ ] müssen jeweils Leerzeichen stehen! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_UDP value 20 system update rule |

Begrenzt die zugelassene Anzahl von UDP-Verbindungen von einer einzelnen IP-Adresse auf jeweils einen bestimmten Port auf 20 pro Minute Default Einstellung bei Neuinstallationen ab v12.6.2: 20 Bei Update Installationen ist der Wert 0, damit ist die Funktion deaktiviert. Der Wert muss nicht zuerst auf 0 gesetzt werden! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_UDP value 0 system update rule |

Deaktiviert die Überwachung von UDP-Verbindungen |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_UDP_PORTS value [ 1194 1195 ] system update rule |

Beschränkt die Überwachung von UDP-Verbindungen auf die Ports 1194 und 1195. (Beispielhaft für 2 angelegte SSL-VPN Tunnel.) Vor und nach den eckigen Klammern [ ] müssen jeweils Leerzeichen stehen! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_UDP_PORTS value [ ] system update rule |

Vor und nach den eckigen Klammern [ ] müssen jeweils Leerzeichen stehen! |

extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP value 20 notempty

Zum Abschluss muss der CLI-Befehl system update rule eingegeben werden, damit die Werte in den Regeln angewendet werden. |

Beispiel, um maximal 20 Verbindungen pro Minute je IP-Adresse und Port zuzulassen. Bei TCP wird die Überwachung auf die Ports 443 und 11115 beschränkt. Es werden alle Ports auf UDP-Verbindungen überwacht. |