KKeine Bearbeitungszusammenfassung |

|||

| (36 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

{{DISPLAYTITLE:AD/LDAP-Anbindung}} | {{DISPLAYTITLE:AD/LDAP-Anbindung}} | ||

{{TOC2}} | |||

{{Archivhinweis|UTM/AUTH/AD_Anbindung}} | |||

Letzte Anpassung zur Version: '''11.8''' | |||

<p>Bemerkung: Der Eintrag hat einen eigenen Platz in der Menü-Struktur erhalten und wurde im Layout angepasst.</p> | <p>Bemerkung: {{ Hinweis | Neu in 11.8 : | 11.8}}Der Eintrag hat einen eigenen Platz in der Menü-Struktur erhalten und wurde im Layout angepasst.</p> | ||

<p>Vorherige Versionen: [[UTM/AUTH/AD_Anbindung-v11.4 |'''11.5''']] / [[UTM/AUTH/ | <p>Vorherige Versionen: [[UTM/AUTH/AD_Anbindung-v11.4 |'''11.5''']] / [[UTM/AUTH/AD_Anbindung_11.7 | '''11.7''']]</p> | ||

<br> | <br> | ||

---- | |||

===Einführung=== | ===Einführung=== | ||

| Zeile 34: | Zeile 38: | ||

===UTM in die Domäne einbinden=== | ===UTM in die Domäne einbinden=== | ||

Es muss darauf geachtet werden, dass die [[Uhrzeit_UTM_V11 | Uhrzeit der UTM]] mit dem des AD einigermaßen synchron läuft, da ein Kerberos Ticket nur eine begrenzte Gültigkeitsdauer hat. | Es muss darauf geachtet werden, dass die [[Uhrzeit_UTM_V11 | Uhrzeit der UTM]] mit dem des AD einigermaßen synchron läuft, da ein Kerberos Ticket nur eine begrenzte Gültigkeitsdauer hat. | ||

====AD Verbindung herstellen==== | ====AD Verbindung herstellen==== | ||

| Zeile 55: | Zeile 43: | ||

{{ pt | UTM_11-8_Authentifizierung_AD-LDAP-Authentifizierung_Assistent_Schritt1.png | Schritt 1}}Im Menü {{Menu | Authentifizierung |AD/LDAP Authentifizierung}} wird die Authentifizierung konfiguriert. | {{ pt | UTM_11-8_Authentifizierung_AD-LDAP-Authentifizierung_Assistent_Schritt1.png | Schritt 1}}Im Menü {{Menu | Authentifizierung |AD/LDAP Authentifizierung}} wird die Authentifizierung konfiguriert. | ||

<p>Besteht noch keine AD/LDAP-Authentifizierung öffnet sich automatisch der AD/LDAP Authentifizierungs Assistent</p> | <p>Besteht noch keine AD/LDAP-Authentifizierung öffnet sich automatisch der AD/LDAP Authentifizierungs Assistent</p> | ||

{{ td | {{ b | Verzeichnistyp }} | {{MenuD | AD - Active Directory}} {{ Hinweis | ! Es sollte auf alle Fälle der Verzeichnistyp <i>AD</i> gewählt werden, wenn es sich um eine Active Directory Umgebung handelt. | {{ td | {{ b | Verzeichnistyp }} | {{MenuD | AD - Active Directory}} {{ Hinweis | ! Es sollte auf alle Fälle der Verzeichnistyp <i>AD</i> gewählt werden, wenn es sich um eine Active Directory Umgebung handelt. | gelb }} Zwar läuft auch hier ein LDAP, die Gruppenzugehörigkeit wird aber in der AD Umgebung anders behandelt als bei einem reinen LDAP-Server. | ||

}} | }} | ||

<p>{{ Button | Weiter}}</p> | |||

<br clear=all> | <br clear=all> | ||

=====Schritt 2: Einstellungen===== | =====Schritt 2: Einstellungen===== | ||

{{ pt | UTM_11-8_Authentifizierung_AD-LDAP-Authentifizierung_Assistent_Schritt2.png | Schritt 2}}{{a|5}} | {{ pt | UTM_11-8_Authentifizierung_AD-LDAP-Authentifizierung_Assistent_Schritt2.png | Schritt 2}}{{a|5}} | ||

{{ td | {{ b | IP oder Hostname:}} | {{cb | 192.168.145.1}} (Beispiel.Adresse!)}} | {{ td | {{ b | IP oder Hostname:}} | {{cb | 192.168.145.1}} (Beispiel.Adresse!)}} | ||

{{ td | {{ b | Domain }}| Domainname. <code>ttt-point.local</code>}} | {{ td | {{ b | Domain }}| Domainname. <code>ttt-point.local</code>}} | ||

{{ td | {{ b | Arbeitsgruppe:}} |<code>ttt-point</code>}} | {{ td | {{ b | Arbeitsgruppe:}} |<code>ttt-point</code> Der NETBIOS-Name des AD. | ||

{{ td | {{ b | Appliance Account:}} |<code>sp-utml</code> Ein eindeutiger Name, der nicht doppelt vergeben werden darf! }} | <!-- {{ r |Sollte dieses von der Base Domain abweichen, muss hier der korrekte NETBIOS-Name eingetragen werden.??}}--> }} | ||

{{ td | {{ b | Appliance Account:}} |<code>sp-utml</code><!-- {{ r | Der Name, unter dem die UTM im AD in der Gruppe ''Computers'' eingetragen wird.??}} --> Ein eindeutiger Name, der nicht doppelt vergeben werden darf! }} | |||

<p>{{ Button | Weiter}}</p> | |||

<br clear=all> | <br clear=all> | ||

| Zeile 69: | Zeile 62: | ||

=====Schritt 3: Nameserver===== | =====Schritt 3: Nameserver===== | ||

{{ pt | UTM_11-8_Authentifizierung_AD-LDAP-Authentifizierung_Assistent_Schritt3.png | Schritt 3: Nameserver}} | {{ pt | UTM_11-8_Authentifizierung_AD-LDAP-Authentifizierung_Assistent_Schritt3.png | Schritt 3: Nameserver}} | ||

Ist der AD-Server noch nicht als Name-Server eingetragen, wird das in diesem Schriftt vorgenommen:<br> | |||

{{ Button | +Server hinzufügen}} | |||

{{ td | {{ b | IP-Adresse:}} | <code>IP-Adresse eines AD-Servers der Domäne</code> }} | |||

<p>{{ Button | Speichern}}</p> | |||

<p>{{ Button | Weiter}}</p> | |||

<p>Der AD-Server wird damit als Relay-Zone im Nameserver der UTM hinzugefügt. Der Eintrag ist im Menü {{Menu|Anwendungen|Nameserver}} im Reiter {{Reiter|Zonen}} zu finden. | |||

<br clear=all> | <br clear=all> | ||

=====Schritt 4: Beitreten===== | |||

{{ pt | UTM_11-8_Authentifizierung_AD-LDAP-Authentifizierung_Assistent_Schritt4.png}}Um der Domäne beizutreten müssen Benutzername und Kennwort eingegeben werden: | |||

{{ td | {{ b | Administratorname: }}|<code>Benutzerkonto mit Domain-Administrator-Rechten</code>}} | |||

{{ td | {{ b | Passwort:}} |<code>Beispiel-Passwort</code>}} | |||

<p>{{ Button | Fertig}}</p> | |||

<br clear=all> | |||

====Ergebnis AD-Anbindung==== | |||

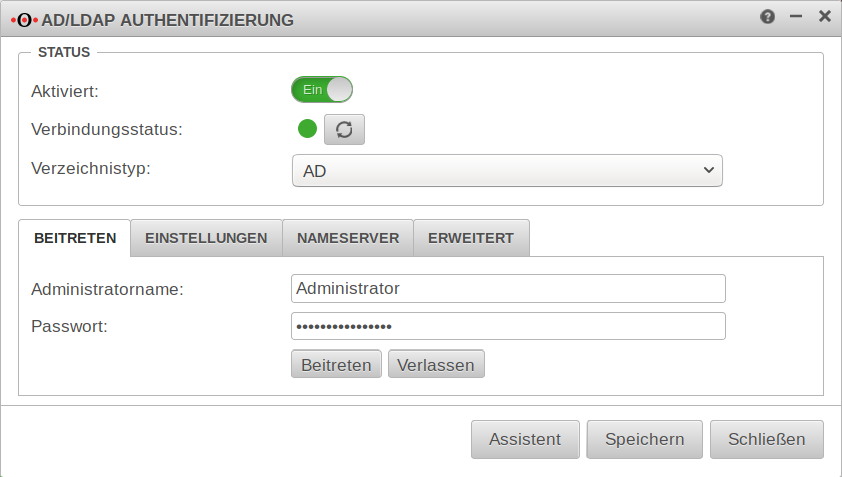

{{ pt | UTM_11-8_Authentifizierung_AD-LDAP-Authentifizierung.png}}Ergebnis im Abschnitt {{ Kasten | Status}} : <br> | |||

{{ td | {{ b | Aktiviert:}} | {{ ButtonAn |Ein}} Die AD/LDAP Authentifizierung ist aktiviert.}} | |||

<dl><dd style=" | |||

max-width:16em; | |||

float: left; | |||

margin-left: 0; | |||

">{{#if:|| {{ b | Verbindungsstatus:}} }}</dd><dd style=" | |||

margin-inline-start:16em; | |||

margin-bottom: calc(-5px + 0px); | |||

">{{#if:|| <small><font color=green>⬤</font></small> Zur Bestätigung wechselt die Anzeige von grau auf grün.<br/>aktualisieren mit {{Button| |refresh}} }}</dd></dl> | |||

<br clear=all> | |||

< | |||

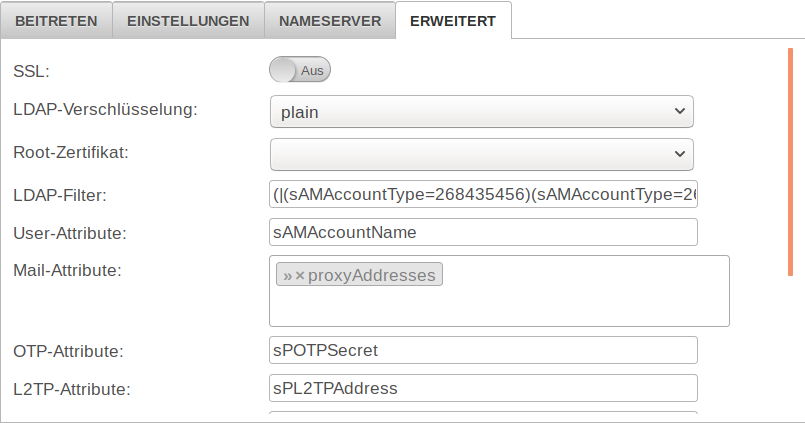

====Erweiterte Einstellungen==== | ====Erweiterte Einstellungen==== | ||

{{ pt | UTM_11-8_Authentifizierung_AD-LDAP-Authentifizierung_Erweitert1.png | Erweiterte Einstellungen}}{{a|5}} | |||

{{ td | {{ b | SSL:}} | {{ ButtonAus|Aus}} Die Verbindung zum Active Directory Server kann SSL-Verschlüsselt hergestellt werden. }} | |||

{{ td | {{ b | LDAP-Verschlüsselung: }} | {{ MenuD | plain}} Die LDAP Anfrage kann zusätzlich mit den Verfahren {{ MenuD | seal }} oder {{ MenuD | sign }} verschlüsselt werden. }} | |||

{{ td | {{ b | Root-Zertifikat: }} | {{ MenuD | Zertifikat }} Es kann ein Root-Zertifikat hinterlegt werden. }} | |||

{{ td | {{ b | LDAP-Filter: }} | <code><nowiki>(sAMAccountType=268435456)(sAMAccountType=268435457)(sAMAccountType=805306368))</nowiki></code> }} | |||

Es können Attribute definiert werden, unter denen die AD Verwaltung die Informationen zum Benutzer speichert und die dann von der UTM abgefragt werden können: | |||

{{ td | {{ b | User-Attribute: }} | {{ sw | sAMAccountName}} }} | |||

{{ td | {{ b | Mail-Attribute: }} | {{ cb | proxyAddress}} }} | |||

Die Attribute von OTP bis SSL-VPN, die hier eingetragen sind, existieren in der Regel nicht im AD. | Die Attribute von OTP bis SSL-VPN, die hier eingetragen sind, existieren in der Regel nicht im AD. | ||

Um zum Beispiel den OTP-Geheimcode auf dem AD zu hinterlegen, kann ein ungenutztes Attribut des AD Schema verwendet werden, der diesen Geheimcode des Benutzers enthält.<br> | |||

Um zum Beispiel den OTP-Geheimcode auf dem AD zu hinterlegen, kann ein ungenutztes Attribut des AD Schema verwendet werden, der diesen Geheimcode | |||

Eine entsprechende Anleitung befindet sich hinter folgenden Link zum [[OTP_mit_AD_V11.5 | Einbinden der OTP Funktion in das Active Directory]]. | Eine entsprechende Anleitung befindet sich hinter folgenden Link zum [[OTP_mit_AD_V11.5 | Einbinden der OTP Funktion in das Active Directory]]. | ||

{{ td | {{ b | OTP-Attribute: }} | {{ sw | sPOTPSecret }} }} | |||

{{ td | {{ b | L2TP-Attribute: }} | {{ sw | sPL2TPAddress }} }} | |||

{{ td | {{ b | SSL-VPN-Attribute (IPv4): }} | {{ sw | sPOVPNAddress }} }} | |||

In größeren Umgebungen kann es vorkommen, dass bei LDAP-Anfragen die serverseitig festgelegte, maximale Anzahl von Datensätzen (im AD sind es 1000) überschritten wird. Mit Page Size kann eingestellt werden das die LDAP-Abfrage stückweise ausgeführt wird. Eine Page Size von | {{ td | {{ b | SSL-VPN-Attribute (IPv6): }} | {{ sw | sPOVPNIP6Address }} }} | ||

{{ td | {{ b | SSL-Bump-Attribute: }} | {{ sw | sPSSLBumpMode }} }} | |||

{{ td | {{ b | Cert-Attribute: }} | {{ sw | sPCertificate }} }} | |||

{{ td | {{ b | Page Size: }} | {{ sw | 500 }} In größeren Umgebungen kann es vorkommen, dass bei LDAP-Anfragen die serverseitig festgelegte, maximale Anzahl von Datensätzen (im AD sind es 1000) überschritten wird. Mit Page Size kann eingestellt werden das die LDAP-Abfrage stückweise ausgeführt wird. Eine Page Size von 500 bedeutet 500 Datensätze pro Abfrage. Die Page Size von 0 deaktiviert eine schrittweise LDAP-Abfrage. }} | |||

<br clear=all> | |||

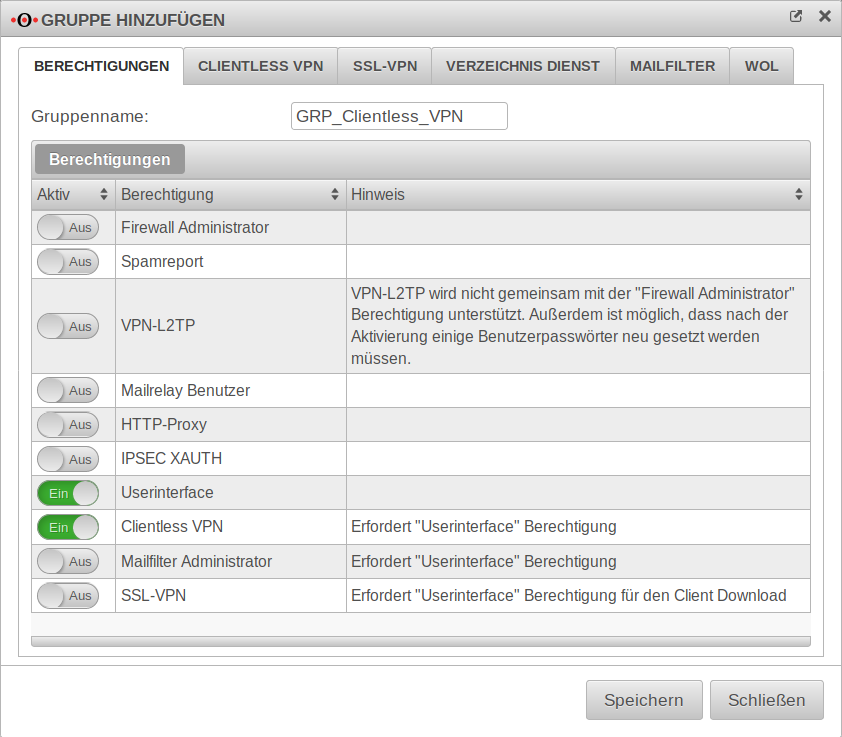

===AD Benutzergruppen Berechtigungen erteilen=== | ===AD Benutzergruppen Berechtigungen erteilen=== | ||

{{ pt | UTM_11-8_Authentifizierung_Benutzer_Gruppe-CLientlessvpn.png | Gruppen Berechtigungen}}Um den Benutzern aus dem Active Directory die Berechtigungen für den Zugriff auf das User-Interface der UTM und der Nutzung des Clientless VPN zu erteilen, wird im Menü {{ Menu | Authentifizierung | Benutzer}} {{ Reiter |Gruppen}} mit {{ Button | + Gruppe hinzufügen}} eine Gruppe mit eben diesen Berechtigungen angelegt. | |||

Um | <br clear=all> | ||

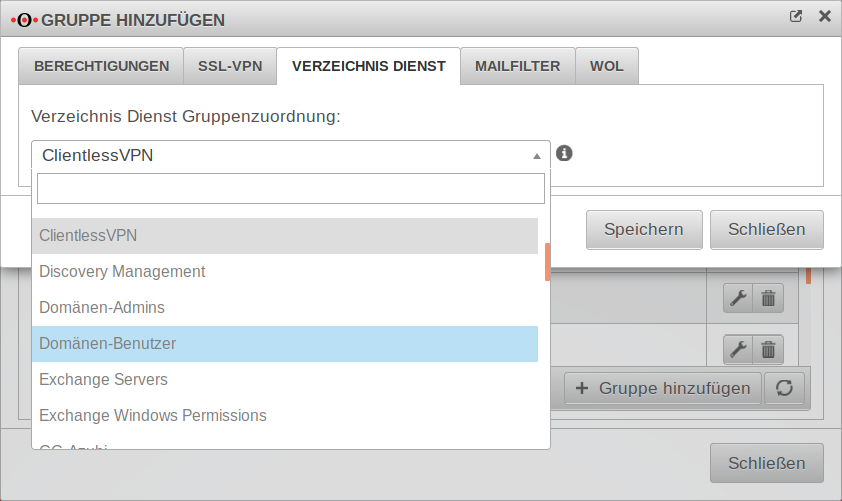

{{ pt | UTM_11-8_Authentifizierung_Gruppe-hinzufügen_Verzeichnisdienst.png | Benutzergruppe aus AD auswählen}}Im Tab {{ Reiter | Verzeichnis Dienst}} kann jetzt die entsprechende Gruppe aus dem Active Directory ausgewählt und zugeordnet werden. | |||

<p>Weitere Informationen über Clientless VPN Berechtigungen befindet sich in dem Wiki zu [[ClientlessVPN-v11#Zuweisen_der_Gruppe | Clientless VPN]].</p> | |||

===Ergebnis=== | |||

<p>Nach dem Speichern kann sich jeder Benutzer, der Mitglied in der AD Gruppe ''ClientlessVPN'' ist, mit seinen Windows Domänen Zugangsdaten für die Nutzung des Clientless VPN auf der UTM anmleden.</p> | |||

<br clear=all> | |||

===Überprüfen der AD Anbindung mit CLI=== | |||

===Überprüfen der AD Anbindung | |||

Über CLI (Command Line Interface) Kommandos lässt sich verschiedenes über die Active Directory Anbindung und Benutzer überprüfen. | Über CLI (Command Line Interface) Kommandos lässt sich verschiedenes über die Active Directory Anbindung und Benutzer überprüfen. | ||

{{ Hinweis | Hinweis:}} Erfolgt die Eingabe (Bildschirm und Tastatur) direkt an der UTM lautet der Eingabe-Prompt der Firewall z. B.: ''firewall.foo.local>'' bzw. entprechend der lokalen Konfiguration. Bei Aufruf über das User-Interface mit dem Menü {{ Menu | Extras | CLI }} lautet der Prompt ''CLI>'' | |||

Dahinter befindet sich das CLI Kommando.<br> | |||

Bei den Zeilen darunter handelt es sich um die Ausgabe der UTM zu diesem Befehl. | |||

====Beitreten und Verlassen der Domäne==== | ====Beitreten und Verlassen der Domäne==== | ||

Um zu überprüfen ob die UTM schon der Domäne beigetreten ist: | Um zu überprüfen ob die UTM schon der Domäne beigetreten ist: | ||

cli> '''system activedirectory testjoin''' | |||

Join is OK | |||

cli> | |||

Sollte das nicht der Fall sein, erfolgt die Ausgabe | Sollte das nicht der Fall sein, erfolgt die Ausgabe | ||

cli> '''system activedirectory testjoin''' | |||

Not joined | |||

cli> | |||

In diesem Fall kann der Domäne mit dem folgenden Kommando beigetreten werden | In diesem Fall kann der Domäne mit dem folgenden Kommando beigetreten werden | ||

cli> '''system activedirectory join password Beispiel-Admin-Passwort''' | |||

password | Password for Administrator@TTT-POINT.LOCAL: | ||

----- | Processing principals to add... | ||

Enter Administrator's password: | |||

Using short domain name -- TTT-POINT | |||

Joined 'SP-UTML' to dns domain 'ttt-point.local' | |||

cli> | |||

Das Kommando um die Domäne zu verlassen lautet | Das Kommando um die Domäne zu verlassen lautet | ||

cli> '''system activedirectory leave password Beispiel-Admin-Passwort''' | |||

Deleted account for 'SP- | Enter Administrator's password: | ||

Deleted account for 'SP-UTML' in realm 'TTT-POINT.LOCAL' | |||

cli> | |||

Beim Beitreten bzw. Verlassen des Active Directories ist die Angabe des Administratorpasswortes notwendig. Das Passwort wird nicht gespeichert, die AD-Zugehörigkeit ist trotzdem Reboot fest. | Beim Beitreten bzw. Verlassen des Active Directories ist die Angabe des Administratorpasswortes notwendig. Das Passwort wird nicht gespeichert, die AD-Zugehörigkeit ist trotzdem Reboot fest. | ||

| Zeile 180: | Zeile 163: | ||

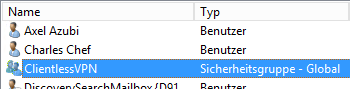

====AD Gruppen anzeigen==== | ====AD Gruppen anzeigen==== | ||

Mit dem folgenden Kommando können die Gruppen im Active Directory aufgelistet werden | Mit dem folgenden Kommando können die Gruppen im Active Directory aufgelistet werden | ||

cli> '''system activedirectory lsgroups''' | |||

member | member | ||

------ | ------ | ||

Abgelehnte RODC-Kennwortreplikationsgruppe | |||

Administratoren | |||

Benutzer | |||

Builtin | |||

ClientlessVPN | |||

Discovery Management | |||

Domänen-Admins | |||

Domänen-Benutzer | |||

Domänen-Gäste | |||

Exchange Servers | |||

... | ... | ||

Users | |||

Windows-Autorisierungszugriffsgruppe | |||

cli> | |||

====Überprüfen der Benutzer und Gruppenzugehörigkeit==== | ====Überprüfen der Benutzer und Gruppenzugehörigkeit==== | ||

Das folgende Kommando überprüft, ob ein AD-Benutzer einer UTM Gruppe zugeordnet ist | Das folgende Kommando überprüft, ob ein ''AD-Benutzer'' einer ''UTM Gruppe'' zugeordnet ist | ||

cli> '''user check name "m.meier" groups grp_ClientlessVPN''' | |||

matched | matched | ||

cli> | |||

Sollte das nicht der Fall sein erfolgt die Ausgabe | Sollte das nicht der Fall sein erfolgt die Ausgabe | ||

not a member | |||

cli> | |||

Befehl, um zu einem AD-Benutzer die Gruppenzugehörigkeit und Berechtigungen auszugegeben: | |||

cli> '''user get name m.meier''' | |||

name |groups |permission | |||

-------+-----------------+---------- | |||

m.meier|grp_ClientlessVPN|WEB_USER,VPN_CLIENTLESS | |||

cli> | |||

====Domain-Controller hinter Site-to-Site-VPN==== | ====Domain-Controller hinter Site-to-Site-VPN==== | ||

| Zeile 219: | Zeile 202: | ||

[http://wiki.securepoint.de/index.php/UTM/VPN/DNS_Relay#DNS_Relay_f.C3.BCr_einen_IPSec_Site-to-Site_Tunnel DNS-Relay bei IPSec-S2S]<br> | [http://wiki.securepoint.de/index.php/UTM/VPN/DNS_Relay#DNS_Relay_f.C3.BCr_einen_IPSec_Site-to-Site_Tunnel DNS-Relay bei IPSec-S2S]<br> | ||

[http://wiki.securepoint.de/index.php/UTM/VPN/DNS_Relay#DNS_Relay_f.C3.BCr_einen_OpenVPN_Site-to-Site_Tunnel DNS-Relay bei SSL-S2S]<br> | [http://wiki.securepoint.de/index.php/UTM/VPN/DNS_Relay#DNS_Relay_f.C3.BCr_einen_OpenVPN_Site-to-Site_Tunnel DNS-Relay bei SSL-S2S]<br> | ||

{{ Hinweis | Achtung: Für einen Beitritt in ein Active-Directory, das sich hinter einem VPN-Tunnel befindet, werden in der NAT-Regel Richtung Domain-Controller neben den DNS-Ports natürlich noch die LDAP-Ports benötigt.| gelb }} | |||

Aktuelle Version vom 19. Februar 2020, 18:03 Uhr

Letzte Anpassung zur Version: 11.8

Bemerkung: Neu in 11.8 : Der Eintrag hat einen eigenen Platz in der Menü-Struktur erhalten und wurde im Layout angepasst.

Vorherige Versionen: 11.5 / 11.7

Einführung

Zur Authentifizierung auf der UTM kann ein AD oder LDAP genutzt werden. Die Rechte auf der UTM können dann über die Gruppenzugehörigkeit im AD gesteuert werden.

In der Regel handelt es sich dabei um den Active Directory Service, der in einem Netzwerk die Domäne verwaltet und über das LDAP- und Kerberos-Protokoll die Authentifizierung der Netzwerk Nutzer steuert.

Vorbereitung im Active Directory

Benutzergruppen anlegen

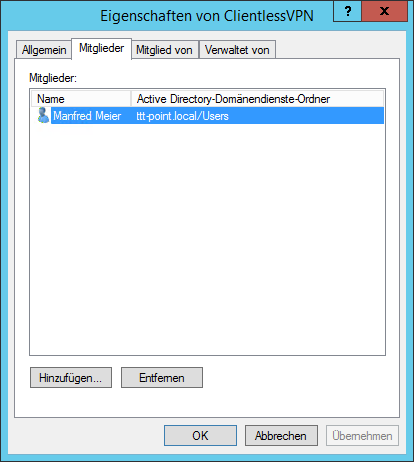

Sicherheitsgruppe hinzufügen

Sicherheitsgruppe hinzugefügt

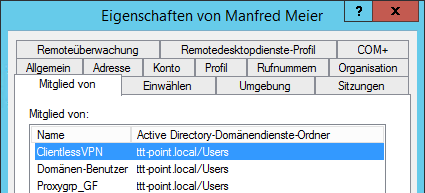

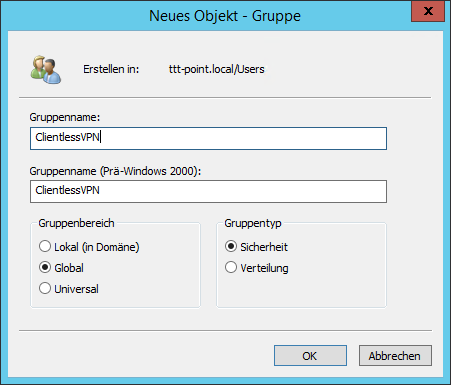

In diesem Beispiel sollen die Benutzer für Clientless VPN über den Active Directory Service Authentifiziert werden.

Es muss also zunächst eine Gruppe vom Typ Sicherheitsgruppe auf dem AD hinzugefügt werden, die hier den Namen ClientlessVPN bekommt.

Benutzer hinzufügen

UTM in die Domäne einbinden

Es muss darauf geachtet werden, dass die Uhrzeit der UTM mit dem des AD einigermaßen synchron läuft, da ein Kerberos Ticket nur eine begrenzte Gültigkeitsdauer hat.

AD Verbindung herstellen

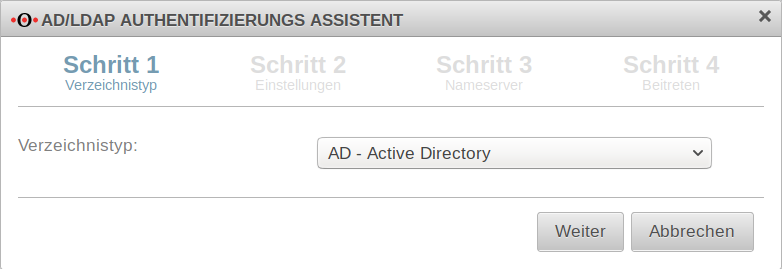

Schritt 1: Verzeichnistyp

Im Menü wird die Authentifizierung konfiguriert.

Besteht noch keine AD/LDAP-Authentifizierung öffnet sich automatisch der AD/LDAP Authentifizierungs Assistent

- Verzeichnistyp

- Es sollte auf alle Fälle der Verzeichnistyp AD gewählt werden, wenn es sich um eine Active Directory Umgebung handelt. Zwar läuft auch hier ein LDAP, die Gruppenzugehörigkeit wird aber in der AD Umgebung anders behandelt als bei einem reinen LDAP-Server.

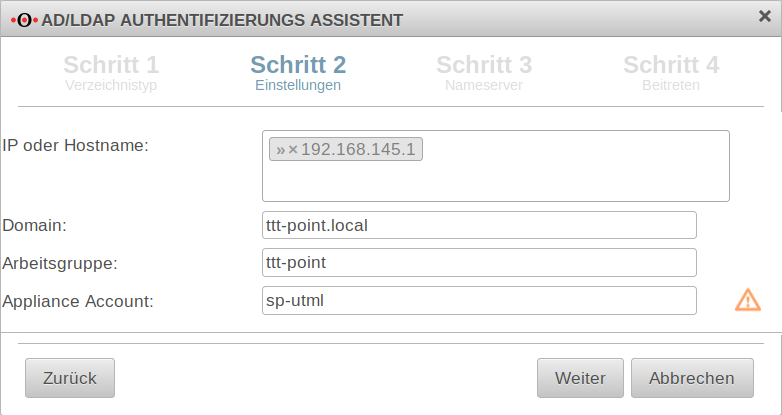

Schritt 2: Einstellungen

- IP oder Hostname:

- » 192.168.145.1 (Beispiel.Adresse!)

- Domain

- Domainname.

ttt-point.local

- Arbeitsgruppe:

ttt-pointDer NETBIOS-Name des AD.

- Appliance Account:

sp-utmlEin eindeutiger Name, der nicht doppelt vergeben werden darf!

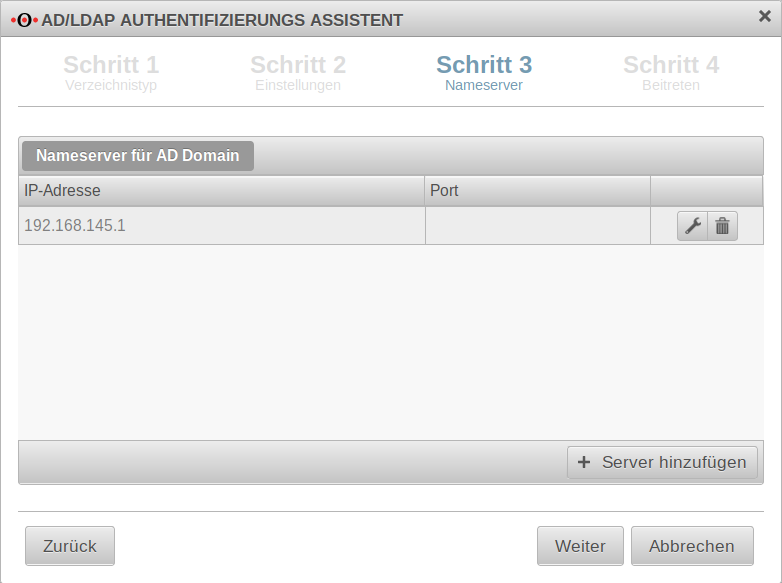

Schritt 3: Nameserver

Ist der AD-Server noch nicht als Name-Server eingetragen, wird das in diesem Schriftt vorgenommen:

- IP-Adresse:

IP-Adresse eines AD-Servers der Domäne

Der AD-Server wird damit als Relay-Zone im Nameserver der UTM hinzugefügt. Der Eintrag ist im Menü im Reiter Zonen zu finden.

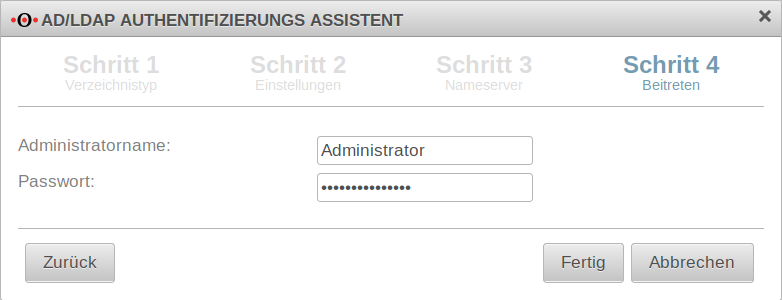

Schritt 4: Beitreten

Um der Domäne beizutreten müssen Benutzername und Kennwort eingegeben werden:

- Administratorname:

Benutzerkonto mit Domain-Administrator-Rechten

- Passwort:

Beispiel-Passwort

Ergebnis AD-Anbindung

Ergebnis im Abschnitt

:

- Aktiviert:

- Ein Die AD/LDAP Authentifizierung ist aktiviert.

- Verbindungsstatus:

- ⬤ Zur Bestätigung wechselt die Anzeige von grau auf grün.

aktualisieren mit

Erweiterte Einstellungen

- SSL:

- Aus Die Verbindung zum Active Directory Server kann SSL-Verschlüsselt hergestellt werden.

- LDAP-Verschlüsselung:

- Die LDAP Anfrage kann zusätzlich mit den Verfahren oder verschlüsselt werden.

- Root-Zertifikat:

- Es kann ein Root-Zertifikat hinterlegt werden.

- LDAP-Filter:

(sAMAccountType=268435456)(sAMAccountType=268435457)(sAMAccountType=805306368))

Es können Attribute definiert werden, unter denen die AD Verwaltung die Informationen zum Benutzer speichert und die dann von der UTM abgefragt werden können:

- User-Attribute:

- sAMAccountName

- Mail-Attribute:

- » proxyAddress

Die Attribute von OTP bis SSL-VPN, die hier eingetragen sind, existieren in der Regel nicht im AD.

Um zum Beispiel den OTP-Geheimcode auf dem AD zu hinterlegen, kann ein ungenutztes Attribut des AD Schema verwendet werden, der diesen Geheimcode des Benutzers enthält.

Eine entsprechende Anleitung befindet sich hinter folgenden Link zum Einbinden der OTP Funktion in das Active Directory.

- OTP-Attribute:

- sPOTPSecret

- L2TP-Attribute:

- sPL2TPAddress

- SSL-VPN-Attribute (IPv4):

- sPOVPNAddress

- SSL-VPN-Attribute (IPv6):

- sPOVPNIP6Address

- SSL-Bump-Attribute:

- sPSSLBumpMode

- Cert-Attribute:

- sPCertificate

- Page Size:

- 500 In größeren Umgebungen kann es vorkommen, dass bei LDAP-Anfragen die serverseitig festgelegte, maximale Anzahl von Datensätzen (im AD sind es 1000) überschritten wird. Mit Page Size kann eingestellt werden das die LDAP-Abfrage stückweise ausgeführt wird. Eine Page Size von 500 bedeutet 500 Datensätze pro Abfrage. Die Page Size von 0 deaktiviert eine schrittweise LDAP-Abfrage.

AD Benutzergruppen Berechtigungen erteilen

Um den Benutzern aus dem Active Directory die Berechtigungen für den Zugriff auf das User-Interface der UTM und der Nutzung des Clientless VPN zu erteilen, wird im Menü Gruppen mit eine Gruppe mit eben diesen Berechtigungen angelegt.

Im Tab Verzeichnis Dienst kann jetzt die entsprechende Gruppe aus dem Active Directory ausgewählt und zugeordnet werden.

Weitere Informationen über Clientless VPN Berechtigungen befindet sich in dem Wiki zu Clientless VPN.

Ergebnis

Nach dem Speichern kann sich jeder Benutzer, der Mitglied in der AD Gruppe ClientlessVPN ist, mit seinen Windows Domänen Zugangsdaten für die Nutzung des Clientless VPN auf der UTM anmleden.

Überprüfen der AD Anbindung mit CLI

Über CLI (Command Line Interface) Kommandos lässt sich verschiedenes über die Active Directory Anbindung und Benutzer überprüfen.

Hinweis: Erfolgt die Eingabe (Bildschirm und Tastatur) direkt an der UTM lautet der Eingabe-Prompt der Firewall z. B.: firewall.foo.local> bzw. entprechend der lokalen Konfiguration. Bei Aufruf über das User-Interface mit dem Menü lautet der Prompt CLI>

Dahinter befindet sich das CLI Kommando.

Bei den Zeilen darunter handelt es sich um die Ausgabe der UTM zu diesem Befehl.

Beitreten und Verlassen der Domäne

Um zu überprüfen ob die UTM schon der Domäne beigetreten ist:

cli> system activedirectory testjoin Join is OK cli>

Sollte das nicht der Fall sein, erfolgt die Ausgabe

cli> system activedirectory testjoin Not joined cli>

In diesem Fall kann der Domäne mit dem folgenden Kommando beigetreten werden

cli> system activedirectory join password Beispiel-Admin-Passwort Password for Administrator@TTT-POINT.LOCAL: Processing principals to add... Enter Administrator's password: Using short domain name -- TTT-POINT Joined 'SP-UTML' to dns domain 'ttt-point.local' cli>

Das Kommando um die Domäne zu verlassen lautet

cli> system activedirectory leave password Beispiel-Admin-Passwort Enter Administrator's password: Deleted account for 'SP-UTML' in realm 'TTT-POINT.LOCAL' cli>

Beim Beitreten bzw. Verlassen des Active Directories ist die Angabe des Administratorpasswortes notwendig. Das Passwort wird nicht gespeichert, die AD-Zugehörigkeit ist trotzdem Reboot fest.

AD Gruppen anzeigen

Mit dem folgenden Kommando können die Gruppen im Active Directory aufgelistet werden

cli> system activedirectory lsgroups member ------ Abgelehnte RODC-Kennwortreplikationsgruppe Administratoren Benutzer Builtin ClientlessVPN Discovery Management Domänen-Admins Domänen-Benutzer Domänen-Gäste Exchange Servers ... Users Windows-Autorisierungszugriffsgruppe cli>

Überprüfen der Benutzer und Gruppenzugehörigkeit

Das folgende Kommando überprüft, ob ein AD-Benutzer einer UTM Gruppe zugeordnet ist

cli> user check name "m.meier" groups grp_ClientlessVPN matched cli>

Sollte das nicht der Fall sein erfolgt die Ausgabe

not a member cli>

Befehl, um zu einem AD-Benutzer die Gruppenzugehörigkeit und Berechtigungen auszugegeben:

cli> user get name m.meier name |groups |permission -------+-----------------+---------- m.meier|grp_ClientlessVPN|WEB_USER,VPN_CLIENTLESS cli>

Domain-Controller hinter Site-to-Site-VPN

In manchen Szenarien befindet sich der Domain-Controller hinter einem Site-to-Site-VPN-Tunnel. Ist dies der Fall, muss eine entsprechende Zone und eine Regel konfiguriert werden.

DNS-Relay bei IPSec-S2S

DNS-Relay bei SSL-S2S

Achtung: Für einen Beitritt in ein Active-Directory, das sich hinter einem VPN-Tunnel befindet, werden in der NAT-Regel Richtung Domain-Controller neben den DNS-Ports natürlich noch die LDAP-Ports benötigt.