Keine Bearbeitungszusammenfassung |

KKeine Bearbeitungszusammenfassung |

||

| (22 dazwischenliegende Versionen von 2 Benutzern werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

{{ | {{Archivhinweis|UTM/AUTH/OTP}} | ||

{{Set_lang}} | |||

{{#vardefine:headerIcon|spicon-utm}} | |||

< | {{var | display | ||

| OTP | |||

| OTP }} | |||

{{var | head | |||

| Wichtige Hinweise bei Verwendung des OTP-Verfahrens | |||

| Important notes when using the OTP method }} | |||

{{var | neu--Renegotiation | |||

| Renegotiation wird ausschließlich in der UTM konfiguriert | |||

| Renegotiation is configured exclusively in the UTM }} | |||

{{var | 4a | |||

| Angaben zum OTP-Token ergänzt | |||

| OTP token details added }} | |||

{{var | 4 | |||

| Eingabe des Passworts und des OTP-Codes in verschiedenen Formaten möglich | |||

| Password and OTP code entry possible in different formats }} | |||

{{var | 6 | |||

| Vorbemerkungen | |||

| Foreword }} | |||

{{var | 7 | |||

| Ist das OTP-Verfahren aktiviert, ist die Anmeldung nur durch Eingabe eines korrekten OTP möglich. | |||

| If the OTP method is activated, login is only possible by entering a correct OTP. }} | |||

{{var | 8 | |||

| Hinweis: | |||

| Hint: }} | |||

{{var | 9 | |||

| Ist das OTP-Verfahren für das Admin-Webinterface und SSH Konsole aktiv, muss {{ r |<u> jeder Administrator</u>}} über diesen Token verfügen, um auf das Gerät zugreifen zu können. | |||

| If the OTP method is active for the admin web interface and SSH console, {{ r |<u> each administrator</u>}} must have this token to access the device. }} | |||

{{var | 10 | |||

| Eine Ausnahme auf User-Basis ist nicht möglich | |||

| Exception on user basis is not possible }} | |||

{{var | 11 | |||

| Da beim SSL-VPN jede Stunde eine Reauthentifizierung stattfindet, muss auch jede Stunde ein neuer OTP eingegeben werden. | |||

| Since SSL VPN re-authenticates every hour, a new OTP must also be entered every hour. }} | |||

{{var | 12 | |||

| Die Renegotiation kann im Menü {{Menu|VPN|SSL-VPN}} in den Einstellungen {{Button||w}} einer Verbindung im Reiter {{Reiter|Allgemein}} unter {{b|Renegotiation}} erhöht oder komplett deaktiviert werden.<br>Das Deaktivieren ist natürlich nicht empfohlen. Eine Änderung wird durch die UTM an die SSL-VPN Clients übermittelt. {{info|Eine Einstellung in den Clients ist nur bis zur Version 11.8 erforderlich gewesen.}}<br><br> | |||

Das Speichern des Passwortes im SSL-VPN Client ist nicht möglich, da sich das zu übergebene Passwort aus dem statischen Benutzer-Passwort und dem OTP zusammensetzt. | |||

| Renegotiation can be increased or completely disabled in the {{Menu|VPN|SSL-VPN}} menu in the {{Button||w}} settings of a connection in the {{tab|General}} tab under {{b|Renegotiation}}. <br>Of course, disabling is not recommended. A change is transmitted by the UTM to the SSL VPN clients. {{info|An adjustment in the clients has been necessary only up to version 11.8.}}<br><br> | |||

Saving the password in the SSL VPN client is not possible because the password that is passed is composed of the static user password and the OTP. }} | |||

{{var | 13 | |||

| Im Falle eines Ausfalls des OTP-Generators (Smartphone oder Hardware Token) kann das OTP nur generiert werden, wenn Zugriff auf den QR-Code bzw. den Secret-Code besteht. Dieser findet sich unter {{ Menu|Authentifizierung | Benutzer}} {{ Button | OTP QR-Codes drucken | P}}. | |||

| In case of malfunction of the OTP generator (smartphone or hardware token), the OTP can only be generated if there is access to the QR code or the secret code. This can be found under {{ Menu|Authentication | User}} {{ Button | Print OTP QR Codes | P}} }} | |||

{{var | 14 | |||

| Fällt der OTP-Generator für den Administrator-Zugang aus, benötigt man eine ausgedruckte Version des QR-Codes. | |||

| If the OTP generator for administrator access fails, you require a printed version of the QR code. }} | |||

{{var | 15 | |||

| Sollte diese nicht vorliegen, ist ein Zugriff auf die UTM nur noch mit physischem Zugang direkt am Gerät (Tastatur und Monitor an der UTM) möglich. | |||

| If this is not available, access to the UTM is only possible with physical access directly at the device (keyboard and monitor at the UTM). }} | |||

{{var | 16 | |||

| Ausdruck dieses Codes für die Administratoren wie unter [[OTP_V11#OTP_Secret | OTP Secret]] beschrieben. Ablage in der Dokumentation. | |||

| Printout of this code for the administrators as described in [[OTP_V11#OTP_Secret | OTP Secret]]. File in the documentation. }} | |||

{{var | 18 | |||

| Hinweis: | |||

| Hint: }} | |||

{{var | 19 | |||

| Da das OTP-Verfahren zeitbasiert ist, muss darauf geachtet werden, dass der Zeitserver in der UTM synchron zum Hard- oder Software Token läuft. | |||

| Since the OTP method is time-based, care must be taken to ensure that the time server in the UTM runs synchronously with the hardware or software token. }} | |||

{{var | 20 | |||

| Die Uhrzeit des UTM Systems lässt sich über drei Wege überprüfen: | |||

| The time of the UTM system can be checked in three ways: }} | |||

{{var | 21 | |||

| Über die Administrations-Weboberfläche: Die Uhrzeit steht in der Widget Auswahl wenn diese nicht ausgeklappt ist oder im Menü Netzwerk unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen | |||

| Using the administration web interface: The time is shown in the widget selection if it is not expanded or in the network menu under server settings in the time settings section. }} | |||

{{var | 22 | |||

| Über die CLI mit dem Kommando '''''system date get''''' | |||

| Using the CLI with the command '''''system date get''''' }} | |||

{{var | 23 | |||

| Über die Root Konsole mit dem Kommando '''''date''''' | |||

| Using the root console with the command '''''date''''' }} | |||

{{var | 24 | |||

| Die Systemzeit kann dann über die folgenden Möglichkeiten eingestellt werden: | |||

| The system time can then be set using the following options: }} | |||

{{var | 25 | |||

| Über die Administrations-Weboberfläche im Menü Netzwerk unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen | |||

| Using the administration web interface in the network menu under the menu item server settings in the section time settings }} | |||

{{var | 26 | |||

| Über die CLI mit dem Kommando '''''system date set date''''' anschließend mit Leerzeichen getrennt das aktuelle Datum und die Uhrzeit im Format JJJJ-MM-TT hh:mm:ss | |||

| Using the CLI with the command '''''system date set date''''' then seperated with spaces the current date and time in the format YYYY-MM-DD hh:mm:ss }} | |||

{{var | 27 | |||

| OTP - One-Time-Password | |||

| OTP - One-Time-Password }} | |||

{{var | 28 | |||

| Das One-Time-Password (OTP) ist ein zusätzlicher Authentifizierungs-Mechanismus der für zusätzliche Sicherheit bei der Anmeldung eines Benutzers sorgt.<br>In der UTM setzen wir das Zeit-Basierte-Verfahren ein (TOTP = Time-based One Time Password). Hierbei wird aus dem Sharedsecret Code und der aktuellen Uhrzeit alle 30 Sekunden ein neuer OTP errechnet. | |||

| The One-Time-Password (OTP) is an additional authentication mechanism that provides extra security when a user logs in.<br>In the UTM, we use the time-based method (TOTP = Time-based One Time Password). A new OTP is calculated every 30 seconds based on the shared secret code and the current time. }} | |||

{{var | 29 | |||

| Um dieses 6 stellige Passwort zu generieren, wird als Token eine Smartphone App genutzt, wie z.B. der [https://de.wikipedia.org/wiki/Google_Authenticator Google Authenticator]. Dieser ist sowohl für [https://play.google.com/store/apps/details?id=com.google.android.apps.authenticator2 Android] als auch für [https://itunes.apple.com/de/app/google-authenticator/id388497605?mt=8 iOS] Geräte verfügbar.<br>Andere Apps wie z.B. FreeOTP für Android sind ebenfalls möglich. | |||

| To generate this 6-digit password, a smartphone app is used as the token, such as the [https://en.wikipedia.org/wiki/Google_Authenticator Google Authenticator]. This is available for [https://play.google.com/store/apps/details?id=com.google.android.apps.authenticator2 Android] as well as for [https://itunes.apple.com/de/app/google-authenticator/id388497605?mt=8 iOS] devices. | |||

<br>Other apps such as FreeOTP for Android are also possible. }} | |||

{{var | 30 | |||

| OTP einrichten | |||

| Set up OTP }} | |||

{{var | 31 | |||

| Ablauf bei Aktivierung | |||

| Activation procedure }} | |||

{{var | 32 | |||

| Sicherstellen, dass die Uhrzeit der UTM und des Tokens synchron läuft | |||

| Ensure that the time of the UTM and the token runs synchronously }} | |||

{{var | 33 | |||

| Übertragung des Geheimcodes an den Token | |||

| Transmission of the secret code to the token}} | |||

{{var | 34 | |||

| Aktivieren des OTP Verfahrens auf der UTM | |||

| Activating the OTP method on the UTM}} | |||

{{var | 35 | |||

| Testen der Anmeldung <u>bevor</u> die aktuelle Session beendet wurde | |||

| Testing the login <u>before</u> the current session has ended}} | |||

{{var | 36 | |||

| Ist das Verfahren aktiviert, muss sich <u>jeder Benutzer</u> der ausgewählten Anwendungen zusätzlich per OTP anmelden.<br>Ausnahmen sind nicht möglich. | |||

| If the method is activated, <u>each user</u> of the selected applications must additionally log in via OTP.<br>Exceptions are not possible. }} | |||

{{var | 37 | |||

| Benutzer mit OTP einrichten | |||

| Configure OTP user }} | |||

{{var | 38 | |||

| UTM_V115_OTPUser.png | |||

| UTM_V115_OTPUser-en.png}} | |||

{{var | 39 | |||

| OTP Benutzer | |||

| OTP user}} | |||

{{var | 40 | |||

| Zunächst werden die Benutzer unter {{ Menu |Authentifizierung| Benutzer}} wie gehabt angelegt.<br>Siehe dazu auch [[UTM/AUTH/Benutzerverwaltung| Benutzerverwaltung]]. | |||

| First, the users are created under {{ Menu |Authentication| Users}} as usual.<br>See also [[UTM/AUTH/User Management| User Management]]. }} | |||

{{var | 41 | |||

| Der OTP-Code für diesen Benutzer kann erst angezeigt werden, wenn die Eingaben zum Benutzer gespeichert wurden.<br>Anzeigen oder ändern mit klick auf den editieren Button {{ Button ||w}} in der Benutzer Zeile im Reiter {{ Reiter | OTP}} auf der rechten Seite. | |||

| The OTP code for this user can only be displayed after the user's entries have been saved.<br>Display or change by clicking on the edit button {{ Button ||w}} in the user row in the tab {{ tab | OTP}} on the right side. }} | |||

{{var | 42 | |||

| Automatisches erstellen eines Codes | |||

| Create a code automatically}} | |||

{{var | 43 | |||

| UTM_V115_OTPCode.png | |||

| UTM_V115_OTPCode-en.png}} | |||

{{var | 44 | |||

| OTP Code | |||

| OTP code}} | |||

{{var | 45 | |||

| Der Code kann automatisch von der Securepoint UTM erstellt werden und liegt dann in zwei Varianten vor.<br>Zum einen als QR-Code, der einfach mit der Smartphone App abfotografiert werden kann, und zum anderen in Text-Form zum eingeben über die Tastatur.<br><br>Mit der Schaltfläche {{ Button ||r}} kann der Code neu erzeugt werden. | |||

| The code can be created automatically by the Securepoint UTM and is available in two formats.<br>On the one hand as a QR code, which can simply be photographed with the smartphone app, and on the other hand in text form to be entered using the keyboard.<br><br>The {{ Button ||r}} button can be used to regenerate the code. }} | |||

{{var | 46 | |||

| Eintragen eines Codes | |||

| Enter a code }} | |||

{{var | 47 | |||

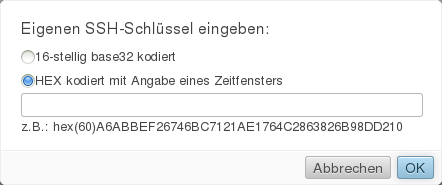

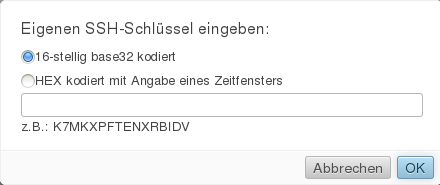

| Es ist auch möglich mit {{ Button ||s}} manuell einen 16-stelligen base32 oder HEX-kodierten Schlüssel einzugeben. Dieses wird zum Beispiel bei einem Hardware Token wie dem OTP c200 benötigt. Hier erhält man vom Lieferanten einen Code, der dann bei dem Benutzer hinterlegt werden muss. <br>Beachten Sie, dass bei der Eingabe von einem HEX kodierten Schlüssel das | |||

* '''Format''' <br>gefolgt von der | |||

* '''Gültigkeitsdauer''' in Klammern | |||

vor dem Schlüssel hinzugefügt werden muss, z.B. '''hex(60)'''A6ABBEF26746BC4242AE1764C2863826B98DD210. | |||

| It is also possible to manually enter a 16-digit base32 or HEX encoded key with {{ Button ||s}}. This is required, for example, for a hardware token such as the OTP c200. Here you receive a code from the supplier, which must then be registered to the user. | |||

<br>Note that when entering a HEX encoded key, the | |||

*'''format''' <br> followed by the | |||

*'''validity period''' must be added in brackets | |||

before the key, e.g. | |||

'''hex(60)'''A6ABBEF26746BC4242AE1764C2863826B98DD210. }} | |||

{{var | 48 | |||

| UTM_V115_OTPhex.png | |||

| UTM_V115_OTPhex-en.png}} | |||

{{var | 49 | |||

| OTP HEX kodiert | |||

| OTP HEX encoded}} | |||

{{var | 50 | |||

| UTM_V115_OTPb32.png | |||

| UTM_V115_OTPb32-en.png}} | |||

{{var | 51 | |||

| OTP base32 kodiert | |||

| OTP base32 encoded}} | |||

{{var | 52 | |||

| OTP Secret | |||

| OTP Secret }} | |||

{{var | 53 | |||

| UTM_V115_OTPpdf.png | |||

| UTM_V115_OTPpdf-en.png }} | |||

{{var | 54 | |||

| OTP PDF Dokument | |||

| OTP PDF document}} | |||

{{var | 55 | |||

| Zur Weitergabe an die Benutzer besteht die Möglichkeit, die erstellten Codes auszudrucken. | |||

| For distribution to the users there is a possibility to print the created codes. }} | |||

{{var | 56 | |||

| OTP QR-Codes drucken | |||

| Print OTP QR-Codes}} | |||

{{var | 57 | |||

| Es wird dann ein Dokument im PDF Format erstellt. | |||

| A document in PDF format will then be generated. }} | |||

{{var | 59 | |||

| Einrichten des Google Authenticator | |||

| Setting up Google Authenticator}} | |||

{{var | 60 | |||

| Zunächst muss der Google Authenticator aus dem App-Store heruntergeladen, installiert und geöffnet werden. | |||

| First, the Google Authenticator must be downloaded from the app store, installed and opened.}} | |||

{{var | 61 | |||

| AND_GA_OTPkto.png | |||

| AND_GA_OTPkto-en.png}} | |||

{{var | 62 | |||

| OTP Konto hinzufügen | |||

| Add OTP account}} | |||

{{var | 62 | |||

| Das erste Fenster enthält eine Beschreibung über die 2 Stufen zur Authentifizierung bei Google Account. Tippen auf den Button ''Einstellungen''. | |||

| The first window contains a description about the 2 levels of authentication to Google Account. Tap on the ''settings'' button.}} | |||

{{var | 63 | |||

| Im nun erscheinenden Fenster ''Konto hinzufügen'' wird im Bereich ''Konto manuell hinzufügen'' entweder ''Barcode scannen'' oder ''Schlüssel eingeben'' gewählt. | |||

| In the ''Add account'' window that appears, in the ''Add account manually'' section, select either ''Scan barcode'' or ''Enter key''. }} | |||

{{var | 64 | |||

| Bei ''Barcode scannen'' wird eventuell noch eine zusätzliche App zum scannen von Barcodes namens "Barcode Scanner" installiert, sollte sich diese noch nicht auf dem Smartphone befinden. | |||

| For ''Scan barcode'', an additional app for scanning barcodes called "Barcode Scanner" may be installed if it is not already on the smartphone. }} | |||

{{var | 65 | |||

| Zum automatischen erstellen eines Kontos einfach die Kamera des Smartphone in den Bereich des ausgedruckten oder am Bildschirm ausgegeben QR-Code halten. | |||

| In order to automatically create an account, simply point the smartphone camera into the area of the printed or on-screen QR code. }} | |||

{{var | 66 | |||

| AND_GA_OTPkto2.png | |||

| AND_GA_OTPkto2-en.png}} | |||

{{var | 67 | |||

| OTP Konto manuell hinzufügen | |||

| Add OTP account manually}} | |||

{{var | 68 | |||

| Soll der QR-Code nicht gescannt werden, können die Daten unter ''Schlüssel eingeben'', manuell eingegeben werden. Es muss hierbei '''Zeitbasiert''' gewählt werden. | |||

| If the QR code is not to be scanned, the data can be entered manually under ''Enter key''. '''Time-based''' must be selected here.}} | |||

{{var | 68b | |||

| AND_GA_OTPasswd.png | |||

| AND_GA_OTPasswd-en.png }} | |||

{{var | 69 | |||

| One-Time-Passwort | |||

| One-Time-Password}} | |||

{{var | 70 | |||

| Im folgenden Fenster wird dann das Konto mit dem OTP-Code angezeigt. <br>Dieser ändert sich alle 30 Sekunden. | |||

| In the following window, the account is then displayed with the OTP code. <br>The code changes every 30 seconds. }} | |||

{{var | 71 | |||

| Die Zeitanzeige rechts gibt einen Überblick, wie lange dieses OTP-Passwort noch aktiv ist. | |||

| The time display on the right gives an overview of how long this OTP password remains active. }} | |||

{{var | 72 | |||

| Nutzung eines Hardware Tokens | |||

| Use of a hardware token}} | |||

{{var | 73 | |||

| Auch die Nutzung eines Hardware Token ist möglich. <br>Dabei sollte es sich um einen [https://www.ietf.org/rfc/rfc6238.txt RFC 6238] kompatiblen Passwort Generator handeln. | |||

| The use of a hardware token is also possible. <br>This should be a [https://www.ietf.org/rfc/rfc6238.txt RFC 6238] compatible password generator. }} | |||

{{var | 74 | |||

| UTM115_AI_OTPhex60.png | |||

| UTM115_AI_OTPhex60-en.png}} | |||

{{var | 75 | |||

| OTP c200 HEX Code | |||

| OTP c200 HEX code }} | |||

{{var | 76 | |||

| Von unserer Seite wird derzeit der [https://www.mtrix.de/portfolio/feitian/otp/ Feithan OTP c200] unterstützt.<br> Vom Lieferanten wird dazu ein Download-Link für den HEX Code versendet, der wie [[OTP_V11#Benutzer_mit_OTP_einrichten | oben]] beschrieben beim Benutzer hinterlegt werden muss. | |||

| We currently support the https://www.mtrix.de/portfolio/feitian/otp/ Feithan OTP c200].<br>A download link for the HEX code is sent by the supplier for this purpose, which must be registered with the user as described [[OTP_V11#Benutzer_mit_OTP_einrichten | above]]. }} | |||

{{var | 76b | |||

| Folgende Parameter müssen dabei verwendet werden: | |||

* SHA Algorithmus: SHA1 | |||

* Zeitintervall: 30 Sekunden | |||

| The following parameters must be used: | |||

* SHA algorithm: SHA1 | |||

* Time interval: 30 seconds }} | |||

{{var | 76c | |||

| Optional: SEED-Programmierung {{info| Hintergrund zur SEED-Programmierung: Wenn der Token ggf. in nicht vertrauenswürdigen Drittstaaten produziert wird und man sicher stellen möchte, dass dieser nicht schon bei der Lieferung Schadcode beinhaltet oder anderweitig kompromittiert ist, wird dieser von Mtrix für 1,77 Euro neu programmiert. }} | |||

| Optional: SEED programming {{info| Background on SEED programming: In case the token happens to be created in in non-trustworthy countries and you want to make sure that it does not already contain malicious code or is otherwise compromised upon delivery, Mtrix will reprogram it for 1.77 Euros.}} }} | |||

< | {{var | 77 | ||

| Es muss darauf geachtet werden den Token <u>Key</u> einzutragen und nicht die Token ID | |||

| Be sure to enter the token <u>key</u> and not the token ID }} | |||

{{var | 78 | |||

| Bei der ID handelt es sich um eine Seriennummer des Tokens, beim Key um einen 32 bis 40 Zeichen langen Code wie in der Abbildung zu sehen. (Hier mit einem Zeitintervall von 60 Sekunden.) | |||

| The ID is a serial number of the token and the key is a 32 to 40 character code as shown in the figure.(Here with a time interval of 60 seconds). }} | |||

{{var | 79 | |||

| OTP überprüfen | |||

| Check OTP }} | |||

{{var | 80 | |||

| UTM_V115_OTPcp.png | |||

| UTM_V115_OTPcp-en.png}} | |||

{{var | 81 | |||

| OTP überprüfen | |||

| Check OTP }} | |||

{{var | 82 | |||

| Mit {{ Button ||c}} kann getestet werden, ob das OTP, das über die App generiert wird, auch funktioniert. | |||

| The {{ Button ||c}} can be used to test whether the app generated OTP works. }} | |||

{{var | 83 | |||

| In dem neu geöffneten Fenster wird das Passwort eingegeben, das die App zu diesem Benutzer anzeigt und auf {{ Button | OK| b}} geklickt. | |||

| In the newly opened window, enter the password that the app displays for this user and click {{ Button | OK| b}}. }} | |||

{{var | 84 | |||

| Bitte OTP Code eingeben | |||

| Please enter OTP code }} | |||

{{var | 85 | |||

| Wenn alles korrekt eingerichtet ist, erscheint eine entsprechende Meldung.<br>Info: Bei lokal angelegten Benutzern muss eine Benutzergruppe ausgewählt sein. Welche Berechtigung diese hat, ist nicht entscheidend. | |||

| If everything is set up correctly, a message will appear.<br>Info: | |||

For locally created users, a user group must be selected. The permissions of this user group are not significant. }} | |||

{{var | 86 | |||

| OTP den Anwendungen zuweisen | |||

| Assign OTP to applications}} | |||

{{var | 87 | |||

| UTM_v11-8_Authentifizierung_OTP.png | |||

| UTM_v11-8_Authentifizierung_OTP-en.png }} | |||

{{var | 88 | |||

| OTP Anwendungen | |||

| OTP applications }} | |||

{{var | 89 | |||

| Unter {{ Menu |Authentifizierung|OTP}} kann ausgewählt werden bei welchen Anwendungen sich die sich die Benutzer zusätzlich mit dem One-Time-Passwort authentifizieren sollen. | |||

| Under {{ Menu |Authentication|OTP}} you can select for which applications the users should additionally authenticate themselves with the one-time password. }} | |||

{{var | 90 | |||

| Webinterfaces | |||

| Web interfaces}} | |||

{{var | 91 | |||

| Aus | |||

| Off }} | |||

{{var | 92 | |||

| Administrator-Webinterface | |||

| Admin Web Interface }} | |||

{{var | 93 | |||

| Anwender-Webinterface | |||

| User web interface }} | |||

{{var | 94 | |||

| VPN | |||

| VPN }} | |||

{{var | 95 | |||

| Roadwarrior-Verbindungen | |||

| Roadwarrior connection}} | |||

{{var | 96 | |||

| IPSec | |||

| IPSec }} | |||

{{var | 97 | |||

| SSL-VPN | |||

| SSL-VPN }} | |||

{{var | 98 | |||

| Firewall | |||

| Firewall }} | |||

{{var | 99 | |||

| SSH (Konsole) | |||

| SSH (console) }} | |||

{{var | 100 | |||

| OTP benutzen | |||

| Use OTP }} | |||

{{var | 101 | |||

| Webinterface | |||

| Web interface }} | |||

{{var | 102 | |||

| UTM_v11-8_User-Interface_OTP-Login.png | |||

| UTM_v11-8_User-Interface_OTP-Login-en.png }} | |||

{{var | 103 | |||

| Login mit OTP | |||

| Login with OTP }} | |||

{{var | 104 | |||

| Bei einem Login auf das Administrations- oder User-Webinterface gibt es nun ein weiteres Authentifikationsfeld {{ic |<big>{{Button||o}}</big>|Anw=UTM }} für den OT-Code. | |||

| When logging in to the administration or user web interface, there is now an additional authentication field {{ic |<big>{{Button||o}}</big>|Anw=UTM }} for the OT code. }} | |||

{{var | 105 | |||

| Hier wird zusätzlich zum Benutzernamen und Passwort, der generierte Code eingetragen. | |||

| Here, in addition to the user name and password, the generated code is entered. }} | |||

{{var | 106 | |||

| VPN | |||

| VPN }} | |||

{{var | 107 | |||

| UTM bis v11.7.15 | |||

| UTM up to v11.7.15 }} | |||

{{var | 108 | |||

| Gegenstelle erlaubt <u>kein</u> separates übermitteln des OTP-Codes: | |||

| Remote terminal does <u>not</u> allow separate transmission of the OTP code: }} | |||

{{var | 109 | |||

| Wenn OTP im Zusammenhang mit einer SSL-VPN oder Xauth-VPN Verbindung eingesetzt wird und die Gegenstelle die separate Übermittlung des OTP-Codes nicht unterstützt, muss bei der Passwortabfrage der OTP-Code ohne Leerzeichen direkt hinter dem Benutzerkennwort eingetragen werden. | |||

| If OTP is used in combination with an SSL VPN or Xauth VPN connection and the remote terminal does not support the separate transmission of the OTP code, the OTP code must be entered directly after the user password without spaces during the password query.}} | |||

{{var|109b|Diese Variante steht <u>nicht</u> in den UTM-Versionen 11.8.0 bis 11.8.3.4 zur Verfügung. | |||

| This option is <u>not</u> available in UTM versions 11.8.0 to 11.8.3.4. }} | |||

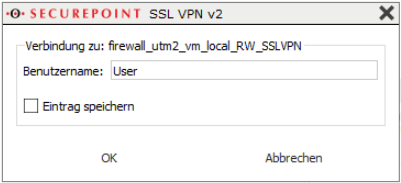

{{var | 110 | |||

| SSL-VPN-v2_Benutzername.png | |||

| SSL-VPN-v2_Benutzername-en.png}} | |||

{{var | 111 | |||

| Benutzername | |||

| Username}} | |||

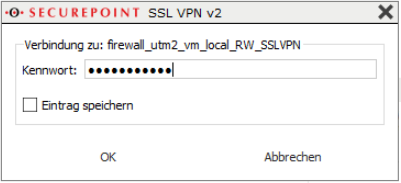

{{var | 112 | |||

| SSL-VPN-v2_Kennwort.png | |||

| SSL-VPN-v2_Kennwort-en.png}} | |||

{{var|112b|KennwortOTP | |||

| PasswordOTP}} | |||

{{var | 113 | |||

| Beispiel: | |||

| Example: }} | |||

{{var | 114 | |||

| Passwort: | |||

| Password: }} | |||

{{var | 115 | |||

| OTP: | |||

| OTP:}} | |||

{{var | 116 | |||

| Kennwort | |||

| password }} | |||

{{var | 117 | |||

| UTM ab v11.8 | |||

| UTM as of v11.8 }} | |||

{{var | 118 | |||

| Neue Option ab Version 11.8 | |||

| New option as of version 11.8 }} | |||

{{var | 119 | |||

| Wenn die Gegenstelle ein separates übermitteln des OTP-Kennwortes erlaubt (UTM ab Version 11.8), kann wie folgt vorgegangen werden:<br> | |||

Starten der SSL-VPN Verbindung auf dem Client (Unter Windows: Doppelklick auf das Schloss-Symbol in der Taskleiste).<br> | |||

Aufbau der Verbindung mit Klick auf | |||

| If the remote terminal allows a separate transmission of the OTP password (UTM from version 11.8), the following procedure can be followed:<br> | |||

Start the SSL VPN connection on the client (on Windows: double-click the lock icon in the taskbar).<br> | |||

Establish the connection by clicking on }} | |||

{{var | 120 | |||

| SSL-VPN-v2 Verbindung-aufbauen.png | |||

| SSL-VPN-v2 Verbindung-aufbauen-en.png}} | |||

{{var | 121 | |||

| Die Verbindung wird in drei Schritten Aufgebaut: | |||

| The connection is established in three steps: }} | |||

{{var | 122 | |||

| SSL-VPN-v2_Benutzername.png | |||

| SSL-VPN-v2_Benutzername-en.png }} | |||

{{var | 123 | |||

| Eingabe Benutzername | |||

| Enter username}} | |||

{{var | 124 | |||

| SSL-VPN-v2_Kennwort.png | |||

| SSL-VPN-v2_Kennwort-en.png }} | |||

{{var | 125 | |||

| Eingabe Kennwort | |||

| Enter password }} | |||

{{var | 126 | |||

| SSL-VPN-v2_OTP.png | |||

| SSL-VPN-v2_OTP-en.png }} | |||

{{var | 127 | |||

| Eingabe OTP | |||

| Enter OTP }} | |||

{{var | 128 | |||

| Das Speichern des Kennworts im SSL-VPN Client ist nicht möglich, da sich das zu übergebene Passwort aus dem statischen Benutzer-Passwort und dem OTP zusammensetzt. | |||

| Saving the password in the SSL VPN client is not possible because the password that is passed is composed of the static user password and the OTP.}} | |||

{{var | 129 | |||

| SSH-Verbindung | |||

| SSH connection }} | |||

{{var | 130 | |||

| UTM bis v11.7.15 | |||

| UTM up to 11.7.15 }} | |||

{{var | 131 | |||

| UTM bis Version 11.7.15 | |||

| UTM up to version 11.7.15 }} | |||

{{var | 132 | |||

| UTMv11-7_SSH-Login.png | |||

| UTMv11-7_SSH-Login-en.png }} | |||

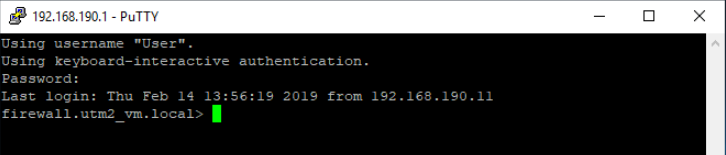

{{var | 133 | |||

| SSH-Login mit OTP unter PuTTY und v11.7.15 | |||

| SSH login with OTP under PuTTY and v11.7.15 }} | |||

{{var | 134 | |||

| Wenn der Zugriff mit einer SSH-Konsole und OTP genutzt wird und die Gegenstalle kein separates übermitteln des OTP-Codes erlaubt, wird der OTP-Code ohne Leerzeichen direkt nach dem Benutzerkennwort eingegeben. | |||

| When accessing with an SSH console and OTP, and the counterpart does not allow separate transmission of the OTP code, the OTP code is entered without spaces directly after the user password. }} | |||

{{var | 135 | |||

| Beispiel: | |||

| Example: }} | |||

{{var | 136 | |||

| Passwort in UTM: | |||

| Password in UTM: }} | |||

{{var | 137 | |||

| OTP: | |||

| OTP: }} | |||

{{var | 138 | |||

| Passwort | |||

| Password}} | |||

{{var | 139 | |||

| UTM ab 11.8 | |||

| UTM as of 11.8 }} | |||

{{var | 140 | |||

| UTM ab Version 11.8 | |||

| UTM as of version 11.8 }} | |||

{{var | 141 | |||

| UTMv11-8_SSH-Login.png | |||

| UTMv11-8_SSH-Login-en.png }} | |||

{{var | 142 | |||

| SSH-Login mit OTP unter PuTTY und v11.8 | |||

| SSH login with OTP under PuTTY and v11.8}} | |||

{{var | 143 | |||

| Wenn der Zugriff mit einer SSH-Konsole und OTP genutzt wird, wird der OTP-Code in einer separaten Zeile {{ b | Pin }} abgefragt. | |||

| If access is used with an SSH console and OTP, the OTP code is requested in a separate row {{ b | Pin }}. }} | |||

</div>{{select_lang}}{{TOC2}} | |||

{{Header|11.8.8| | |||

* {{#var:neu--Renegotiation}} | |||

* {{#var:4a|Angaben zum OTP-Token ergänzt}} | |||

* {{#var:4|Eingabe des Passworts und des OTP-Codes in verschiedene Formaten möglich}} | |||

|[[UTM/AUTH/OTP_v11.8| '''11.8''']] | |||

[[UTM/AUTH/OTP_v11.7| '''11.7''']] | |||

}} | |||

{{ | === {{#var:6|Vorbemerkungen}} === | ||

<div class="Einrücken"> | |||

{{#var:7|Ist das OTP-Verfahren aktiviert, ist die Anmeldung nur durch Eingabe eines korrekten OTP möglich.}}<br> | |||

Eine Ausnahme auf User-Basis ist nicht möglich<br><br> | <li class="list--element__alert list--element__warning">{{ Hinweis-neu | {{#var:8|Hinweis:}}}} {{#var:9|Ist das OTP-Verfahren für das Admin-Webinterface und SSH Konsole aktiv, muss {{ r |<u> jeder Administrator</u>}} über diesen Token verfügen, um auf das Gerät zugreifen zu können.}} | ||

SSL-VPN:<br> | </li> | ||

Da beim SSL-VPN jede Stunde eine Reauthentifizierung stattfindet, muss auch jede Stunde ein neuer OTP eingegeben werden.<br><br> | {{#var:10|Eine Ausnahme auf User-Basis ist nicht möglich}}<br><br> | ||

Die Renegotiation kann entsprechend erhöht oder komplett deaktiviert werden.<br> | '''SSL-VPN:'''<br> | ||

{{#var:11|Da beim SSL-VPN jede Stunde eine Reauthentifizierung stattfindet, muss auch jede Stunde ein neuer OTP eingegeben werden.}}<br><br> | |||

{{#var:12|Die Renegotiation kann entsprechend erhöht oder komplett deaktiviert werden.<br> | |||

Das Deaktivieren ist natürlich nicht empfohlen. Eine Änderung muss auf der UTM und allen SSL-VPN Clients erfolgen.<br><br> | Das Deaktivieren ist natürlich nicht empfohlen. Eine Änderung muss auf der UTM und allen SSL-VPN Clients erfolgen.<br><br> | ||

Das Speichern des Passwortes im SSL-VPN Client ist nicht möglich, da sich das zu übergebene Passwort aus dem statischen Benutzer-Passwort und dem OTP zusammensetzt. | Das Speichern des Passwortes im SSL-VPN Client ist nicht möglich, da sich das zu übergebene Passwort aus dem statischen Benutzer-Passwort und dem OTP zusammensetzt.}} | ||

<b> | <b> | ||

<p>Im Falle eines Ausfalls des OTP-Generators (Smartphone oder Hardware Token) kann das OTP nur generiert werden, wenn Zugriff auf den QR-Code bzw. den Secret-Code besteht. Dieser findet sich unter {{ Menu|Authentifizierung | Benutzer}} {{ Button | OTP QR-Codes drucken | P}}. </p></b> | <p>{{#var:13|Im Falle eines Ausfalls des OTP-Generators (Smartphone oder Hardware Token) kann das OTP nur generiert werden, wenn Zugriff auf den QR-Code bzw. den Secret-Code besteht. Dieser findet sich unter {{ Menu|Authentifizierung | Benutzer}} {{ Button | OTP QR-Codes drucken | P}}.}} </p></b> | ||

{{ | {{ Hinweis-neu | !! {{#var:14|Fällt der OTP-Generator für den Administrator-Zugang aus, benötigt aus man eine ausgedruckte Version des QR-Codes.}}|class=center}}<br><br>{{ Hinweis-neu | {{#var:15|Sollte diese nicht vorliegen, ist ein Zugriff auf die UTM nur noch mit physischem Zugang direkt am Gerät (Tastatur und Monitor an der UTM) möglich.}}}} | ||

<p>Ausdruck dieses Codes für die Administratoren wie unter [[OTP_V11#OTP_Secret | OTP Secret]] beschrieben. Ablage in der Dokumentation.</p> | <p>{{#var:16|Ausdruck dieses Codes für die Administratoren wie unter [[OTP_V11#OTP_Secret | OTP Secret]] beschrieben. Ablage in der Dokumentation.}}</p> | ||

<p>{{ Hinweis | ! Hinweis: }} Da das OTP-Verfahren Zeitbasiert ist, muss darauf geachtet werden, dass der Zeitserver in der UTM synchron zum Hard- oder Software Token läuft.</p> | <p>{{ Hinweis-neu | ! {{#var:18|Hinweis:}} }} {{#var:19|Da das OTP-Verfahren Zeitbasiert ist, muss darauf geachtet werden, dass der Zeitserver in der UTM synchron zum Hard- oder Software Token läuft.}}</p> | ||

Die Uhrzeit des UTM Systems lässt sich über drei Wege überprüfen:<br> | {{#var:20|Die Uhrzeit des UTM Systems lässt sich über drei Wege überprüfen:}}<br> | ||

*Über die Administrations-Weboberfläche: Die Uhrzeit steht in der Widget Auswahl wenn diese nicht ausgeklappt ist oder im Menü Netzwerk unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen | * {{#var:21|Über die Administrations-Weboberfläche: Die Uhrzeit steht in der Widget Auswahl wenn diese nicht ausgeklappt ist oder im Menü Netzwerk unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen}} | ||

*Über die CLI mit dem Kommando '''''system date get''''' | * {{#var:22|Über die CLI mit dem Kommando '''''system date get'''''}} | ||

*Über die Root Konsole mit dem Kommando '''''date''''' | * {{#var:23|Über die Root Konsole mit dem Kommando '''''date'''''}} | ||

Die Systemzeit kann dann über die folgenden Möglichkeiten eingestellt werden:<br> | {{#var:24|Die Systemzeit kann dann über die folgenden Möglichkeiten eingestellt werden:}}<br> | ||

* Über die Administrations-Weboberfläche im Menü Netzwerk unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen | * {{#var:25|Über die Administrations-Weboberfläche im Menü Netzwerk unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen}} | ||

*Über die CLI mit dem Kommando '''''system date set date''''' anschließend mit Leerzeichen getrennt das aktuelle Datum und die Uhrzeit im Format JJJJ-MM-TT hh:mm:ss | * {{#var:26|Über die CLI mit dem Kommando '''''system date set date''''' anschließend mit Leerzeichen getrennt das aktuelle Datum und die Uhrzeit im Format JJJJ-MM-TT hh:mm:ss}} | ||

</div> | |||

===OTP - One-Time-Password=== | === {{#var:27|OTP - One-Time-Password}} === | ||

Das One-Time-Password (OTP) ist ein zusätzlicher Authentifizierungs-Mechanismus der für zusätzliche Sicherheit bei der Anmeldung eines Benutzers sorgt.<br> | <div class="Einrücken"> | ||

In der UTM setzen wir das Zeit-Basierte-Verfahren ein (TOTP = Time-based One Time Password). Hierbei wird aus dem Sharedsecret Code und der aktuellen Uhrzeit alle 30 Sekunden ein neuer OTP errechnet. | <p>{{#var:28|Das One-Time-Password (OTP) ist ein zusätzlicher Authentifizierungs-Mechanismus der für zusätzliche Sicherheit bei der Anmeldung eines Benutzers sorgt.<br> | ||

In der UTM setzen wir das Zeit-Basierte-Verfahren ein (TOTP = Time-based One Time Password). Hierbei wird aus dem Sharedsecret Code und der aktuellen Uhrzeit alle 30 Sekunden ein neuer OTP errechnet.}}</p> | |||

Um dieses 6 stellige Passwort zu generieren, wird als Token eine Smartphone App gneutzt, wie z.B. der [https://de.wikipedia.org/wiki/Google_Authenticator Google Authenticator]. Dieser ist sowohl für [https://play.google.com/store/apps/details?id=com.google.android.apps.authenticator2 Android] als auch für [https://itunes.apple.com/de/app/google-authenticator/id388497605?mt=8 iOS] Geräte verfügbar.<br> | <p>{{#var:29|Um dieses 6 stellige Passwort zu generieren, wird als Token eine Smartphone App gneutzt, wie z.B. der [https://de.wikipedia.org/wiki/Google_Authenticator Google Authenticator]. Dieser ist sowohl für [https://play.google.com/store/apps/details?id=com.google.android.apps.authenticator2 Android] als auch für [https://itunes.apple.com/de/app/google-authenticator/id388497605?mt=8 iOS] Geräte verfügbar.<br> | ||

Andere Apps wie z.B. FreeOTP für Android sind ebenfalls möglich. | Andere Apps wie z.B. FreeOTP für Android sind ebenfalls möglich.}} | ||

</div> | |||

===OTP einrichten=== | === {{#var:30|OTP einrichten}} === | ||

<div class="Einrücken"> | |||

====Ablauf bei Aktivierung==== | ==== {{#var:31|Ablauf bei Aktivierung}} ==== | ||

# Sicherstellen, dass die Uhrzeit der UTM und dem Token synchron läuft | <div class="Einrücken"> | ||

# Übertragung des Geheimcodes an den Token | # {{#var:32|Sicherstellen, dass die Uhrzeit der UTM und dem Token synchron läuft}} | ||

# Aktivieren des OTP Verfahrens auf der UTM | # {{#var:33|Übertragung des Geheimcodes an den Token}} | ||

# Testen der Anmeldung <u>bevor</u> die aktuelle Session beendet wurde | # {{#var:34|Aktivieren des OTP Verfahrens auf der UTM}} | ||

Ist das Verfahren aktiviert, muss sich <u>jeder Benutzer</u> der ausgewählten Anwendungen zusätzlich per OTP anmelden.<br> | # {{#var:35|Testen der Anmeldung <u>bevor</u> die aktuelle Session beendet wurde}} | ||

Ausnahmen sind nicht möglich.</span> | {{#var:36|Ist das Verfahren aktiviert, muss sich <u>jeder Benutzer</u> der ausgewählten Anwendungen zusätzlich per OTP anmelden.<br> | ||

Ausnahmen sind nicht möglich.}}</span> | |||

</div></div> | |||

=== {{#var:37|Benutzer mit OTP einrichten}} === | |||

<div class="Einrücken"> | |||

{{ pt3 | {{#var:38|UTM_V115_OTPUser.png}} | {{#var:39|OTP Benutzer}}}} | |||

<p>{{#var:40|Zunächst werden die Benutzer unter {{ Menu |Authentifizierung| Benutzer}} wie gehabt angelegt.<br> | |||

Siehe dazu auch [[UTM/AUTH/Benutzerverwaltung| Benutzerverwaltung]].}}</p> | |||

<p>{{#var:41|Der OTP-Code für diesen Benutzer kann Sie erst angezeigt werden, wenn die Eingaben zum Benutzer gespeichert wurden.<br> | |||

{{ | Anzeigen oder ändernmit klick auf den editieren Button {{ Button ||w}} in der Benutzer Zeile im Reiter {{ Reiter | OTP}} auf der rechten Seite.}}</p> | ||

<br clear=all></div> | |||

<br clear=all> | ==== {{#var:42|Automatisches erstellen eines Codes}} ==== | ||

<div class="Einrücken"> | |||

{{ pt3 | {{#var:43|UTM_V115_OTPCode.png}} | {{#var:44|OTP Code}}}} | |||

<p>{{#var:45|Der Code kann automatisch von der Securepoint UTM erstellt werden und liegt dann in zwei Varianten vor.<br> | |||

Zum einen als QR-Code, der einfach mit der Smartphone App abfotografiert werden kann, und zum anderen in Text-Form zum eingeben über die Tastatur.<br><br> | |||

Mit der Schaltfläche {{ Button ||r}} kann der Code neu erzeugt werden.}} | |||

</div><br clear=all> | |||

==== | ==== {{#var:46|Eintragen eines Codes}} ==== | ||

{{ | <div class="Einrücken"> | ||

{{#var:47|Es ist auch möglich mit {{ Button ||s}} manuell einen 16-stelligen base32 oder HEX-kodierten Schlüssel einzugeben. | |||

Dieses wird zum Beispiel bei einem Hardware Token wie dem OTP c200 benötigt. Hier erhält man vom Lieferanten einen Code, der dann bei dem Benutzer hinterlegt werden muss. Beachten Sie, dass bei der Eingabe von einem HEX kodierten Schlüssel das Format und die Gültigkeitsdauer vor dem Schlüssel hinzugefügt werden muss, z.B. '''hex(60)'''A6ABBEF26746BC7121AE1764C2863826B98DD210.}} | |||

{{Gallery2 | {{#var:48|UTM_V115_OTPhex.png}} | {{#var:49|OTP HEX kodiert}} | |||

| {{#var:50|UTM_V115_OTPb32.png}} | {{#var:51|OTP base32 kopdiert}} | |||

|i=3 }} | |||

<br clear=all> | </div><br clear=all> | ||

=== | === {{#var:52|OTP Secret}} === | ||

<div class="Einrücken"> | |||

{{ pt2 | {{#var:53|UTM_V115_OTPpdf.png}} | {{#var:54|OTP PDF Dokument}}}} | |||

<div | {{#var:55|Zur Weitergabe an die Benutzer besteht die Möglichkeit, die erstellten Codes auszudrucken.}} | ||

{{ Button | {{#var:56|OTP QR-Codes drucken}} | p}} | |||

{{#var:57|Es wird dann ein Dokument im PDF Format erstellt.}} | |||

= | </div><br clear=all> | ||

=== {{#var:59|Einrichten des Google Authenticator}} === | |||

<div class="Einrücken"> | |||

{{#var:60|Zunächst muss der Google Authenticator aus dem App-Store heruntergeladen, installiert und geöffnet werden.}} | |||

<br | {{ pt2 | {{#var:61|AND_GA_OTPkto.png}} | hochkant=0.85 | {{#var:62|OTP Konto hinzufügen}} }} | ||

{{#var:62|Das erste Fenster enthält eine Beschreibung über die 2 Stufen zur Authentifizierung bei Google Account. Tippen auf den Button ''Einstellungen''.}}<br> | |||

<p>{{#var:63|Im nun erscheinenden Fenster ''Konto hinzufügen'' wird im Bereich ''Konto manuell hinzufügen'' entweder ''Barcode scannen'' oder ''Schlüssel eingeben'' gewählt.}}</p> | |||

<p>{{#var:64|Bei ''Barcode scannen'' wird eventuell noch eine zusätzliche App zum scannen von Barcodes namens "Barcode Scanner" installiert, sollte sich diese noch nicht auf dem Smartphone befinden.}}</p> | |||

{{ | <p>{{#var:65|Zum automatischen erstellen eines Kontos einfach die Kamera des Smartphonein den Bereich des ausgedruckten oder am Bildschirm ausgegeben QR-Code halten.}}</p> | ||

<br clear=all> | |||

{{ pt2 | {{#var:66|AND_GA_OTPkto2.png}} | hochkant=0.85 |{{#var:67|OTP Konto manuell hinzufügen}} }} | |||

{{#var:68|Soll der QR-Code nicht gescannt werden, können die Daten unter ''Schlüssel eingeben'', manuell eingegeben werden. Es muss hierbei '''Zeitbasiert''' gewählt werden.}} | |||

<br clear=all> | <br clear=all> | ||

{{ | {{ pt2 | {{#var:68b|AND_GA_OTPasswd.png}} | hochkant=0.85 | {{#var:69|One-Time-Passwort}} }} | ||

{{#var:70|Im folgenden Fenster wird dann das Konto mit dem OTP-Code angezeigt. <br> | |||

Dieser ändert sich alle 30 Sekunden. }} | |||

<br clear=all> | {{#var:71|Die Zeitanzeige rechts gibt einen Überblick, wie lange dieses OTP-Passwort noch aktiv ist.}} | ||

</div><br clear=all> | |||

=== {{#var:72|Nutzung eines Hardware Tokens}} === | |||

<div class="Einrücken"> | |||

{{#var:73|Auch die Nutzung eines Hardware Token ist möglich. <br> | |||

Dabei sollte es sich um einen [http://www.ietf.org/rfc/rfc4226.txt RFC 4226] kompatiblen Passwort Generator handeln, der auch mit mod_authn_otp nutzbar ist.}} | |||

{{ | {{pt3 | {{#var:74|UTM115_AI_OTPhex60.png}} | {{#var:75|OTP c200 HEX Code}} }} | ||

{{#var:76|Von unserer Seite wird derzeit der OTP c200 unterstützt.<br> Vom Lieferanten wird dazu mit seperater Post ein HEX(60) Code versendet, der wie [[OTP_V11#Benutzer_mit_OTP_einrichten | oben]] beschrieben beim Benutzer hinterlegt werden muss.}} | |||

<div class="list--element__alert list--element__hint"> | |||

{{#var:76b|Hinweis}} | |||

</div> | |||

{{#var:76c|seed-Hinweis}} | |||

{{ Hinweis-neu | {{#var:77|Unbedingt den Token <u>Key</u> eintragen und nicht die Token ID.}} | gelb}}<br> | |||

{{#var:78|Bei der ID handelt es sich um eine Seriennummer des Tokens, beim Key um einen 32 bis 40 Zeichen langen Code wie in der Abbildung zu sehen.}} | |||

</div><br clear=all> | |||

{{ | === {{#var:79|OTP überprüfen}} === | ||

<div class="Einrücken"> | |||

{{ pt3 | {{#var:80|UTM_V115_OTPcp.png}} | {{#var:81|OTP überprüfen}}}} | |||

{{#var:82|Mit {{ Button ||c}} kann getestet werden, ob das OTP, das über die App generiert wird, auch funktioniert.}} | |||

{{ | {{#var:83|In dem neu geöffneten Fenster wird das Passwort eingegeben, das die App zu diesem Benutzer anzeigt und auf {{ Button | OK| b}} gecklickt.}}<br> | ||

{{ b | {{#var:84|Bitte OTP Code eingeben}} }} <code>OTP Code</code> | |||

< | |||

{{#var:85|Wenn alles korrekt eingerichtet ist, erscheint eine entsprechende Meldung. | |||

{{ | <br>Info: Bei lokal angelegten Benutzern muss eine Benutzergruppe ausgewählt sein. Welche Berechtigung diese hat, ist nicht entscheidend.}} | ||

</div><br clear=all> | |||

=== {{#var:86|OTP den Anwendungen zuweisen}} === | |||

{{ | <div class="Einrücken"> | ||

{{ pt3 | {{#var:87|UTM_v11-8_Authentifizierung_OTP.png}} | hochkant=1 |{{#var:88|OTP Anwendungen}}}} | |||

{{#var:89|Unter {{ Menu |Authentifizierung|OTP}} kann ausgewählt werden bei welchen Anwendungen sich die sich die Benutzer zusätzlich mit dem One-Time-Passwort authentifizieren sollen.}}<br><br> | |||

<p>{{Kasten | {{#var:90|Webinterfaces}}}}</p> | |||

< | :<p>{{ ButtonAus | {{#var:91|Aus}}}} {{#var:92|Administrator-Webinterface}}</p> | ||

< | :<p>{{ ButtonAus | {{#var:91|Aus}} }} {{#var:93|Anwender-Webinterface}}</p> | ||

<p>{{Kasten | | <p>{{Kasten | {{#var:94|VPN}} }} ({{#var:95|Roadwarrior-Verbindungen}})</p> | ||

:<p>{{ ButtonAus | Aus}} | :<p>{{ ButtonAus | {{#var:91|Aus}} }} {{#var:96|IPSec}}</p> | ||

:<p>{{ ButtonAus | Aus}} | :<p>{{ ButtonAus | {{#var:91|Aus}} }} {{#var:97|SSL-VPN}} </p> | ||

<p>{{Kasten | | <p>{{Kasten |{{#var:98|Firewall}} }}</p> | ||

:<p>{{ ButtonAus | Aus}} | :<p>{{ ButtonAus | {{#var:91|Aus}} }} {{#var:99|SSH (Konsole)}} </p> | ||

</div><br clear=all> | |||

< | === {{#var:100|OTP benutzen}} === | ||

:< | ==== {{#var:101|Webinterface}} ==== | ||

<div class="Einrücken"> | |||

{{ pt3 | {{#var:102|UTM_v11-8_User-Interface_OTP-Login.png}} | {{#var:103|Login mit OTP}}}} | |||

{{#var:104|Bei einem Login auf das Administrations- oder User-Webinterface gibt es nun ein weiteres Authentifikationsfeld {{ic |<big>{{Button||o}}</big>|Anw=UTM }} für den OTP Code.}} | |||

<br clear=all> | {{#var:105|Hier wird zusätzlich zum Benutzernamen und Passwort, der generierte Code eingetragen.}} | ||

</div><br clear=all> | |||

=== | ==== {{#var:106|VPN}} ==== | ||

{{ | |||

<div class="Einrücken"> | |||

<br | {{#var:119|Wenn die Gegenstelle ein separates übermitteln des OTP-Kennwortes erlaubt, kann wie folgt vorgegangen werden: Starten der SSL-VPN Verbindung auf dem Client (Unter Windows: Doppelklick auf das Schloss-Symbol in der Taskleiste) | ||

Aufbau der Verbindung mit Klick auf}} [[Datei:{{#var:120|SSL-VPN-v2 Verbindung-aufbauen.png}}|x20px]]<br> | |||

{{#var:121|Die Verbindung wird in drei Schritten Aufgebaut:}} | |||

{{Gallery3 | {{#var:122|SSL-VPN-v2_Benutzername.png}} | {{#var:123|Eingabe Benutzername}} | |||

| {{#var:124|SSL-VPN-v2_Kennwort.png}} | {{#var:125|Eingabe Kennwort}} | |||

| {{#var:126|SSL-VPN-v2_OTP.png}} | {{#var:127|Eingabe OTP}} | |||

| {{#var:127a|SSL-VPN-v2_Verbunden.png}} | {{#var:127b|Verbunden}} | |||

| i=4 | i4=9}} | |||

{{ | {{ Hinweis-neu | {{#var:108|VPN mit UTM, wenn die Gegenstelle <u>kein</u> separates übermitteln des OTP-Kennwortes erlaubt:}} | gelb}} | ||

{| | {{Gallery3| | <p>{{#var:109|Wenn OTP im Zusammenhang mit einer SSL-VPN oder Xauth-VPN Verbindung eingesetzt wird, muss bei der Passwortabfrage der OTP-Code ohne Leerzeichen direkt hinter dem Benutzerkennwort eingetragen werden.}}</p><p>{{Hinweis|!!|gelb}}{{#var:109b|Diese Variante steht <nicht> in den Versionen 11.8.0 bis 11.8.3.4 zur Verfügung.}} </p> | ||

| | | {{#var:110|SSL-VPN-v2_Benutzername.png}} | {{#var:111|Benutzername}} | ||

|Wenn OTP im Zusammenhang mit einer SSL-VPN oder Xauth-VPN Verbindung eingesetzt wird, muss bei der Passwortabfrage der OTP-Code ohne Leerzeichen direkt hinter dem Benutzerkennwort eingetragen werden.< | | {{#var:112|SSL-VPN-v2_Kennwort.png}}| {{#var:112b|KennwortOTP}} | ||

| | |i=3}} | ||

| | |||

|} | |||

Beispiel: | {{#var:113|Beispiel:}} | ||

{{ td | Passwort:| insecure | w=100px}} | {{ td | {{#var:114|Passwort:}}| insecure | w=100px}} | ||

{{ td | OTP: | 123456 | w=100px}} | {{ td | {{#var:115|OTP:}} | 123456 | w=100px}} | ||

{{ td | {{ b |Kennwort}} | | {{ td | {{ b |{{#var:116|Kennwort}}}} | {{code|insecure123456}} | w=100px}} | ||

<br clear=all> | {{#var:128|Das Speichern des Kennworts im SSL-VPN Client ist nicht möglich, da sich das zu übergebene Passwort aus dem statischen Benutzer-Passwort und dem OTP zusammensetzt.}} | ||

</div><br clear=all> | |||

==== {{#var:129|SSH-Verbindung}} ==== | |||

<div class="Einrücken"> | |||

{{ pt3 | {{#var:141|UTMv11-8_SSH-Login.png}} | {{#var:142|SSH-Login mit OTP unter PuTTY und v11.8}} }} | |||

{{#var:143|Wenn der Zugriff mit einer SSH-Konsole und OTP genutzt wird, wird der OTP-Code in einer seperaten Zeile {{ b | Pin }} abgefragt.}} | |||

<br clear=all> | |||

{{ Hinweis-neu | {{#var:108|VPN mit UTM, wenn die Gegenstelle <u>kein</u> separates übermitteln des OTP-Kennwortes erlaubt:}} | gelb}}<br> | |||

{{ | {{ pt3 | {{#var:132|UTMv11-7_SSH-Login.png}} | {{#var:133|SSH-Login mit OTP unter PuTTY und v11.7.15}}}} | ||

{{ | <p>{{#var:134|Wenn der Zugriff mit einer SSH-Konsole und OTP genutzt wird, wird der OTP-Code ohne Leerzeichen direkt nach dem Benutzerkennwort eingegeben.}}<br>{{Hinweis|!!|gelb}}{{#var:109b|Diese Variante steht auch wieder ab Version 11.8.4 zur Verfügung.}} </p> | ||

{{ | |||

< | <p>{{#var:135|Beispiel:}} | ||

{{ td | {{#var:136|Passwort in UTM:}}| insecure | w=120px}} | |||

{{ td | {{#var:137|OTP:}} | 123456 | w=120px}} | |||

{{ td | {{ b |{{#var:138|Password}}}} | {{code|insecure123456}} | w=120px}} | |||

</div><br clear=all> | |||

<br clear=all> | |||

Aktuelle Version vom 4. November 2022, 11:40 Uhr

Letzte Anpassung zur Version: 11.8.8

- Renegotiation wird ausschließlich in der UTM konfiguriert

- Angaben zum OTP-Token ergänzt

- Eingabe des Passworts und des OTP-Codes in verschiedenen Formaten möglich

Vorbemerkungen

Ist das OTP-Verfahren aktiviert, ist die Anmeldung nur durch Eingabe eines korrekten OTP möglich.

SSL-VPN:

Da beim SSL-VPN jede Stunde eine Reauthentifizierung stattfindet, muss auch jede Stunde ein neuer OTP eingegeben werden.

Die Renegotiation kann im Menü in den Einstellungen einer Verbindung im Reiter Allgemein unter Renegotiation erhöht oder komplett deaktiviert werden.

Das Deaktivieren ist natürlich nicht empfohlen. Eine Änderung wird durch die UTM an die SSL-VPN Clients übermittelt.

Das Speichern des Passwortes im SSL-VPN Client ist nicht möglich, da sich das zu übergebene Passwort aus dem statischen Benutzer-Passwort und dem OTP zusammensetzt.

Im Falle eines Ausfalls des OTP-Generators (Smartphone oder Hardware Token) kann das OTP nur generiert werden, wenn Zugriff auf den QR-Code bzw. den Secret-Code besteht. Dieser findet sich unter .

Ausdruck dieses Codes für die Administratoren wie unter OTP Secret beschrieben. Ablage in der Dokumentation.

Die Uhrzeit des UTM Systems lässt sich über drei Wege überprüfen:

- Über die Administrations-Weboberfläche: Die Uhrzeit steht in der Widget Auswahl wenn diese nicht ausgeklappt ist oder im Menü Netzwerk unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen

- Über die CLI mit dem Kommando system date get

- Über die Root Konsole mit dem Kommando date

Die Systemzeit kann dann über die folgenden Möglichkeiten eingestellt werden:

- Über die Administrations-Weboberfläche im Menü Netzwerk unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen

- Über die CLI mit dem Kommando system date set date anschließend mit Leerzeichen getrennt das aktuelle Datum und die Uhrzeit im Format JJJJ-MM-TT hh:mm:ss

OTP - One-Time-Password

Das One-Time-Password (OTP) ist ein zusätzlicher Authentifizierungs-Mechanismus der für zusätzliche Sicherheit bei der Anmeldung eines Benutzers sorgt.

In der UTM setzen wir das Zeit-Basierte-Verfahren ein (TOTP = Time-based One Time Password). Hierbei wird aus dem Sharedsecret Code und der aktuellen Uhrzeit alle 30 Sekunden ein neuer OTP errechnet.

Um dieses 6 stellige Passwort zu generieren, wird als Token eine Smartphone App gneutzt, wie z.B. der Google Authenticator. Dieser ist sowohl für Android als auch für iOS Geräte verfügbar.

Andere Apps wie z.B. FreeOTP für Android sind ebenfalls möglich.

OTP einrichten

Ablauf bei Aktivierung

- Sicherstellen, dass die Uhrzeit der UTM und des Tokens synchron läuft

- Übertragung des Geheimcodes an den Token

- Aktivieren des OTP Verfahrens auf der UTM

- Testen der Anmeldung bevor die aktuelle Session beendet wurde

Ist das Verfahren aktiviert, muss sich jeder Benutzer der ausgewählten Anwendungen zusätzlich per OTP anmelden.

Ausnahmen sind nicht möglich.

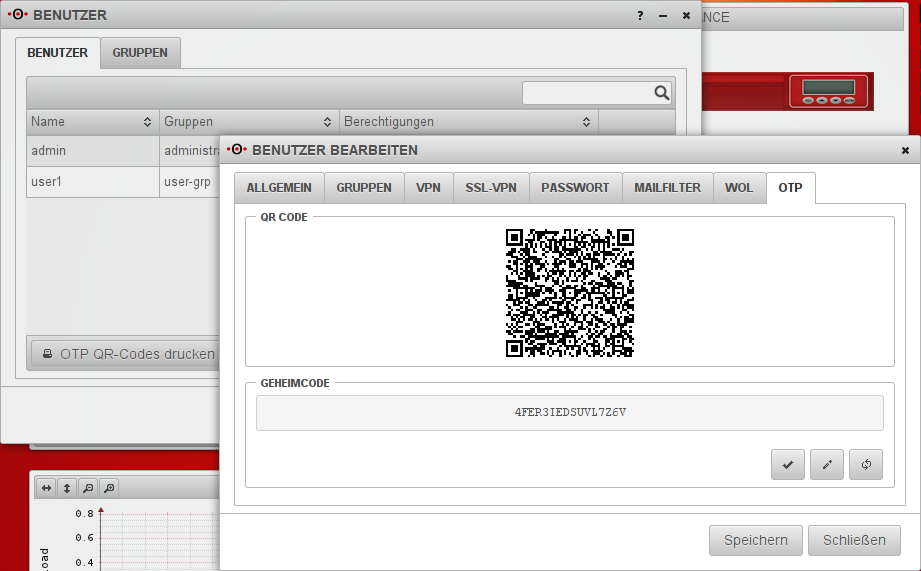

Benutzer mit OTP einrichten

Zunächst werden die Benutzer unter wie gehabt angelegt.

Siehe dazu auch Benutzerverwaltung.

Der OTP-Code für diesen Benutzer kann erst angezeigt werden, wenn die Eingaben zum Benutzer gespeichert wurden.

Anzeigen oder ändern mit klick auf den editieren Button in der Benutzer Zeile im Reiter OTP auf der rechten Seite.

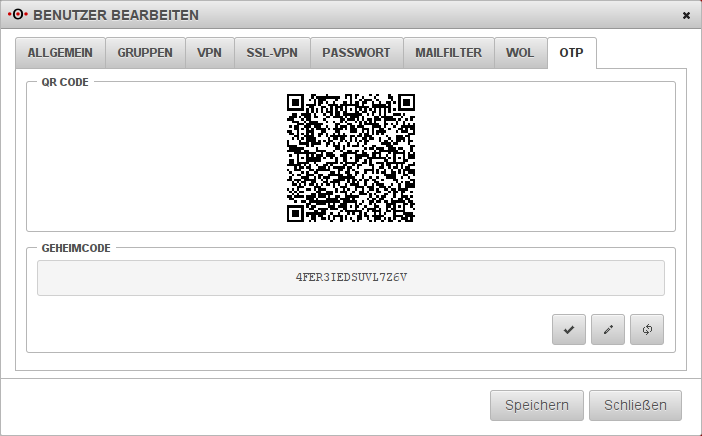

Automatisches erstellen eines Codes

Der Code kann automatisch von der Securepoint UTM erstellt werden und liegt dann in zwei Varianten vor.

Zum einen als QR-Code, der einfach mit der Smartphone App abfotografiert werden kann, und zum anderen in Text-Form zum eingeben über die Tastatur.

Mit der Schaltfläche kann der Code neu erzeugt werden.

Eintragen eines Codes

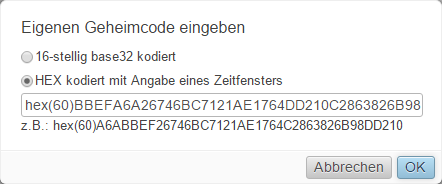

Es ist auch möglich mit manuell einen 16-stelligen base32 oder HEX-kodierten Schlüssel einzugeben. Dieses wird zum Beispiel bei einem Hardware Token wie dem OTP c200 benötigt. Hier erhält man vom Lieferanten einen Code, der dann bei dem Benutzer hinterlegt werden muss.

Beachten Sie, dass bei der Eingabe von einem HEX kodierten Schlüssel das

- Format

gefolgt von der - Gültigkeitsdauer in Klammern

vor dem Schlüssel hinzugefügt werden muss, z.B. hex(60)A6ABBEF26746BC4242AE1764C2863826B98DD210.

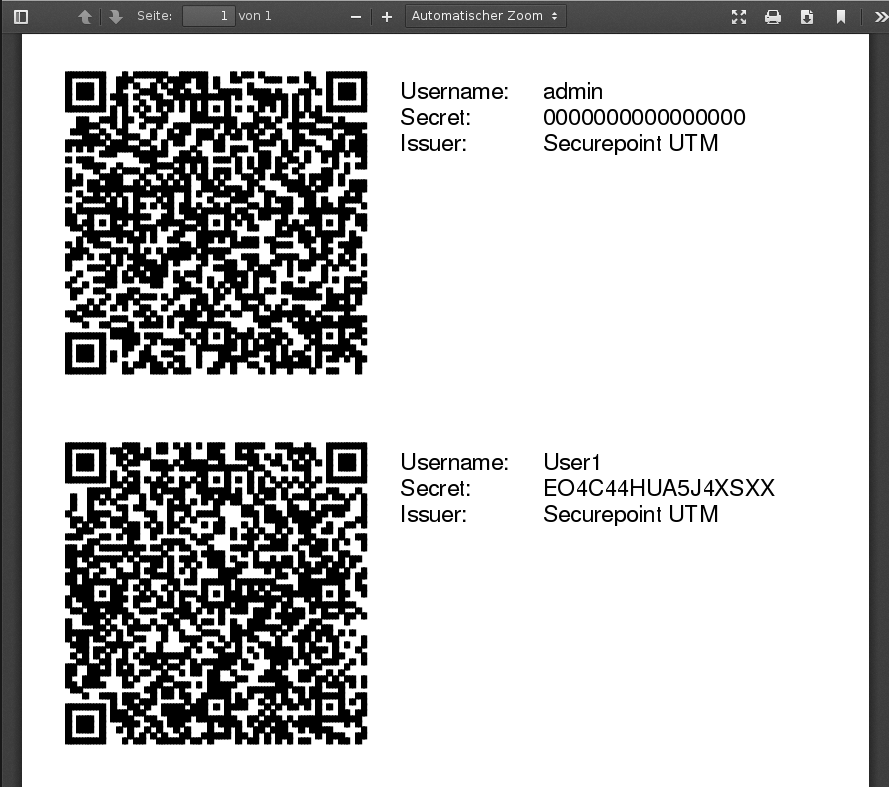

OTP Secret

Zur Weitergabe an die Benutzer besteht die Möglichkeit, die erstellten Codes auszudrucken.

Es wird dann ein Dokument im PDF Format erstellt.

Einrichten des Google Authenticator

Zunächst muss der Google Authenticator aus dem App-Store heruntergeladen, installiert und geöffnet werden.

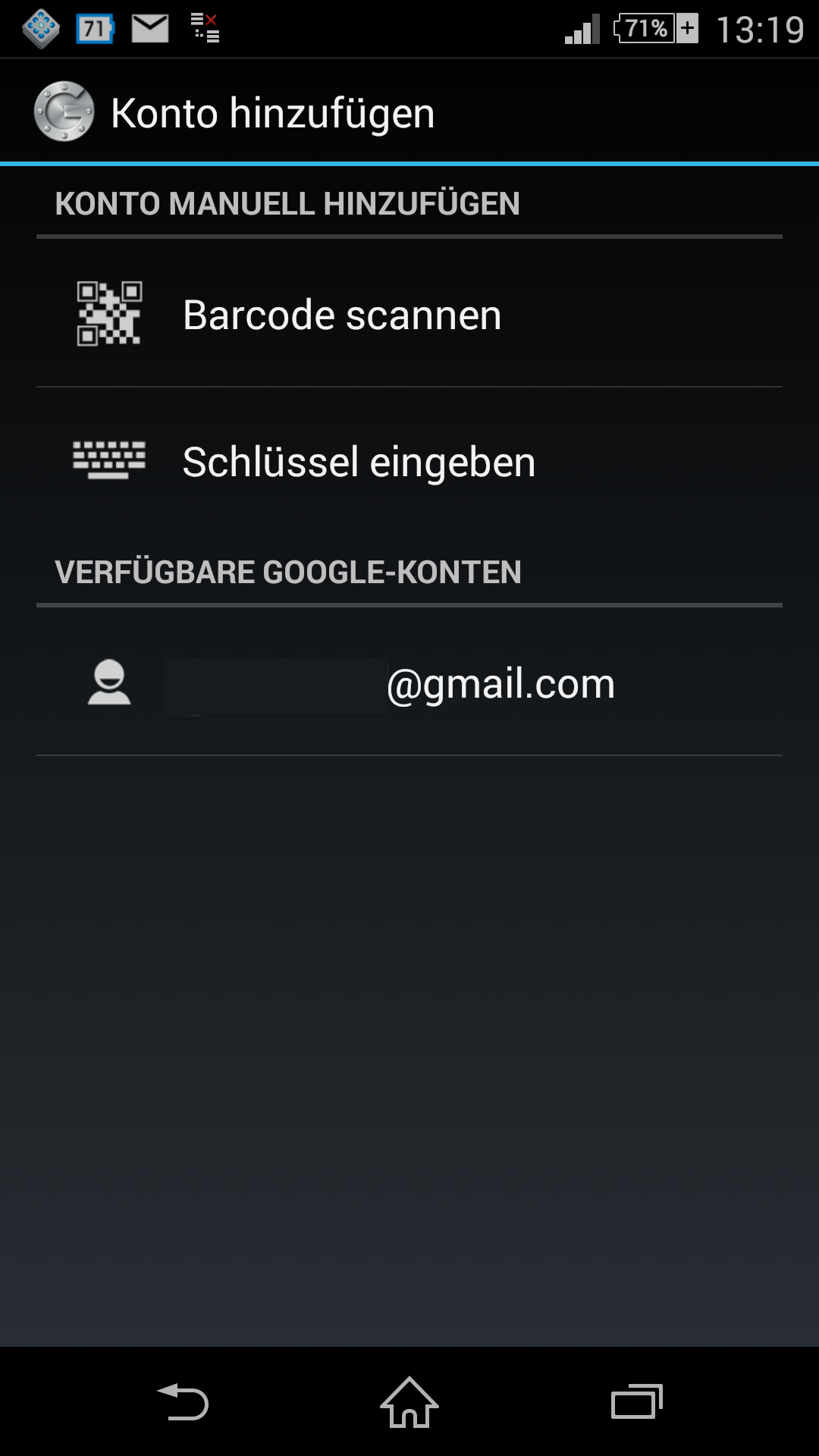

Das erste Fenster enthält eine Beschreibung über die 2 Stufen zur Authentifizierung bei Google Account. Tippen auf den Button Einstellungen.

Im nun erscheinenden Fenster Konto hinzufügen wird im Bereich Konto manuell hinzufügen entweder Barcode scannen oder Schlüssel eingeben gewählt.

Bei Barcode scannen wird eventuell noch eine zusätzliche App zum scannen von Barcodes namens "Barcode Scanner" installiert, sollte sich diese noch nicht auf dem Smartphone befinden.

Zum automatischen erstellen eines Kontos einfach die Kamera des Smartphone in den Bereich des ausgedruckten oder am Bildschirm ausgegeben QR-Code halten.

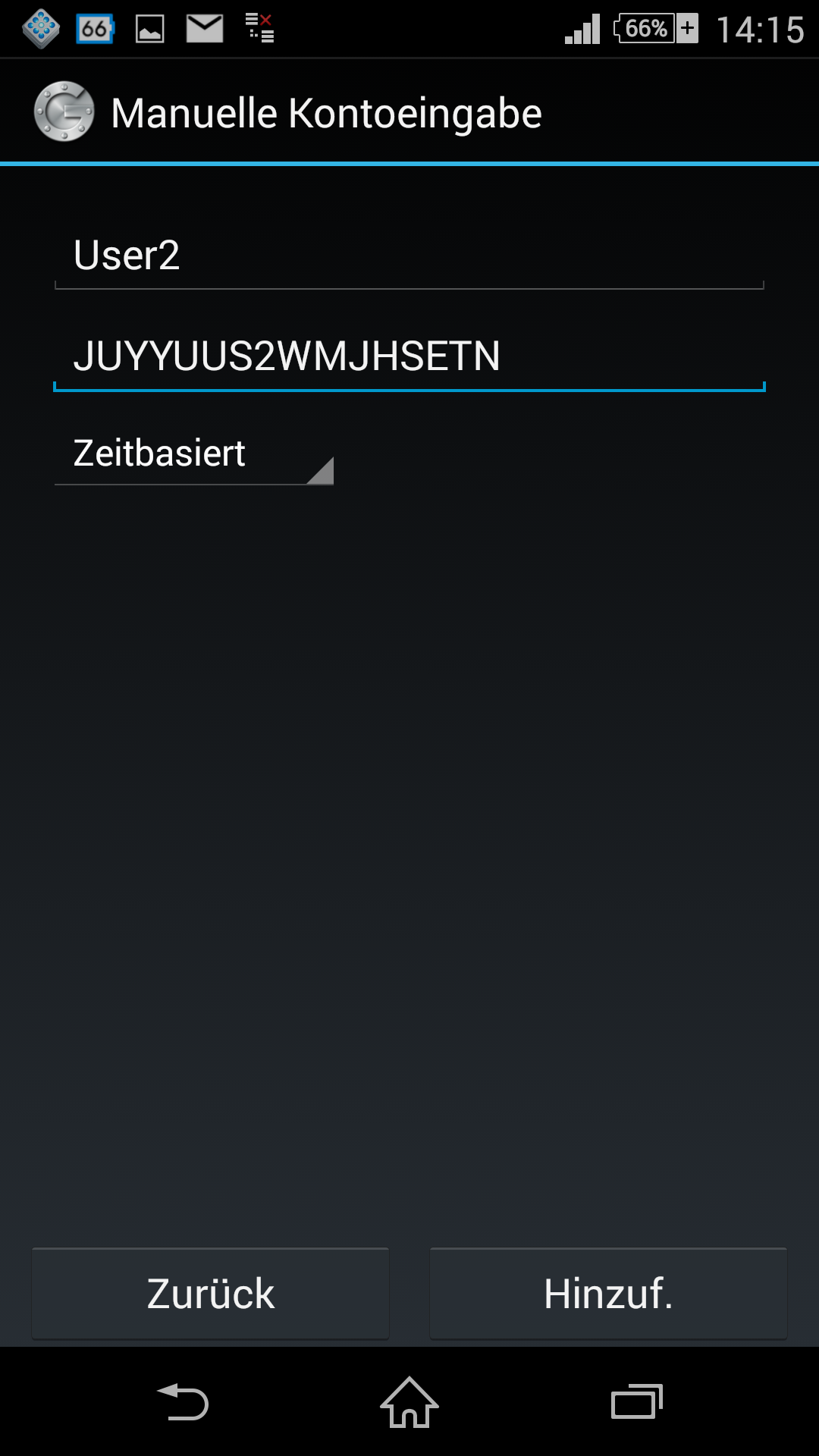

Soll der QR-Code nicht gescannt werden, können die Daten unter Schlüssel eingeben, manuell eingegeben werden. Es muss hierbei Zeitbasiert gewählt werden.

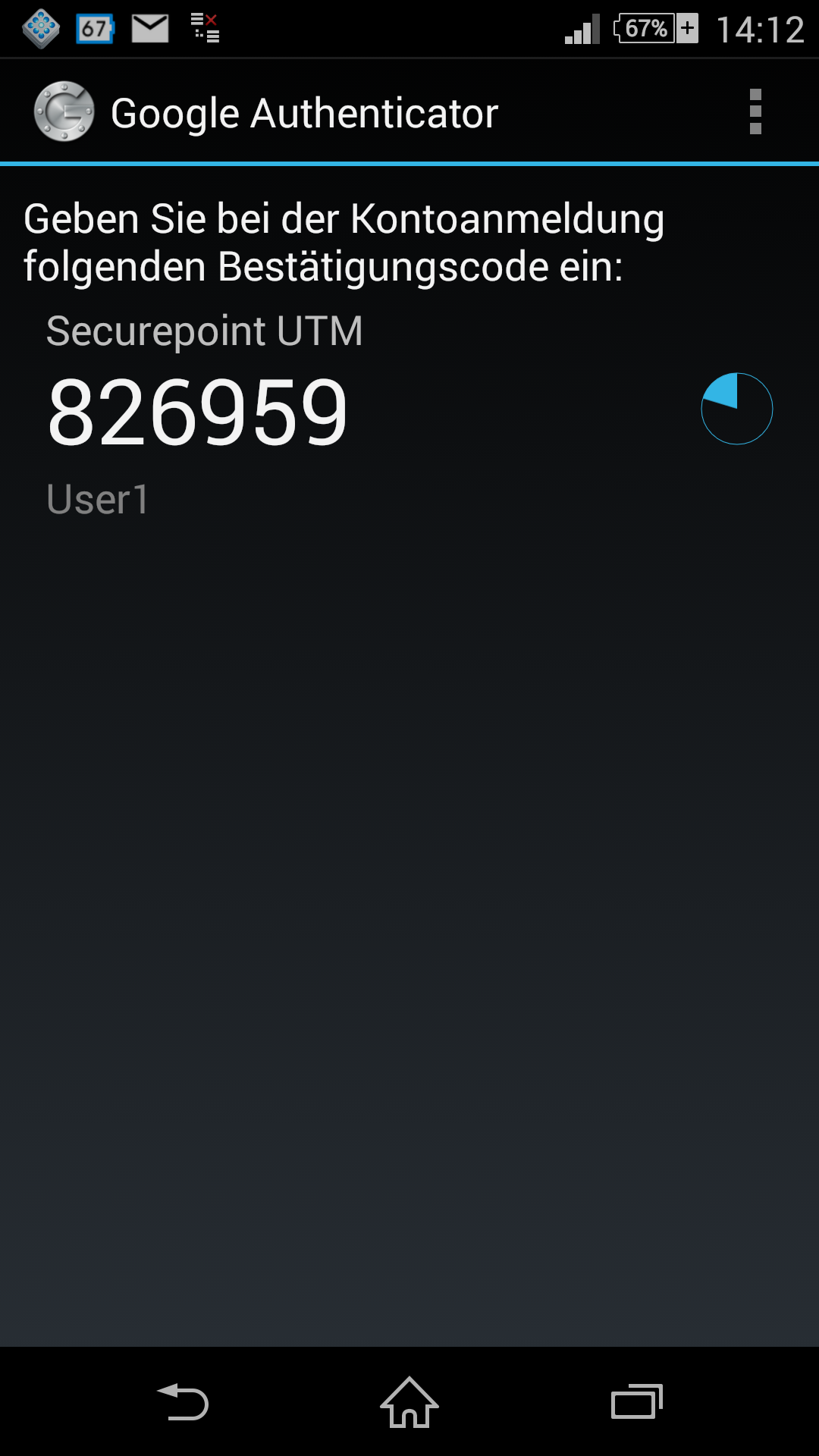

Im folgenden Fenster wird dann das Konto mit dem OTP-Code angezeigt.

Dieser ändert sich alle 30 Sekunden.

Die Zeitanzeige rechts gibt einen Überblick, wie lange dieses OTP-Passwort noch aktiv ist.

Nutzung eines Hardware Tokens

Auch die Nutzung eines Hardware Token ist möglich.

Dabei sollte es sich um einen RFC 6238 kompatiblen Passwort Generator handeln.

Von unserer Seite wird derzeit der Feithan OTP c200 unterstützt.

Vom Lieferanten wird dazu ein Download-Link für den HEX Code versendet, der wie oben beschrieben beim Benutzer hinterlegt werden muss.

Folgende Parameter müssen dabei verwendet werden:

- SHA Algorithmus: SHA1

- Zeitintervall: 30 Sekunden

Bei der ID handelt es sich um eine Seriennummer des Tokens, beim Key um einen 32 bis 40 Zeichen langen Code wie in der Abbildung zu sehen. (Hier mit einem Zeitintervall von 60 Sekunden.)

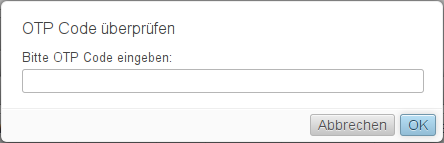

OTP überprüfen

Mit kann getestet werden, ob das OTP, das über die App generiert wird, auch funktioniert.

In dem neu geöffneten Fenster wird das Passwort eingegeben, das die App zu diesem Benutzer anzeigt und auf geklickt.

Bitte OTP Code eingeben OTP Code

Wenn alles korrekt eingerichtet ist, erscheint eine entsprechende Meldung.

Info: Bei lokal angelegten Benutzern muss eine Benutzergruppe ausgewählt sein. Welche Berechtigung diese hat, ist nicht entscheidend.

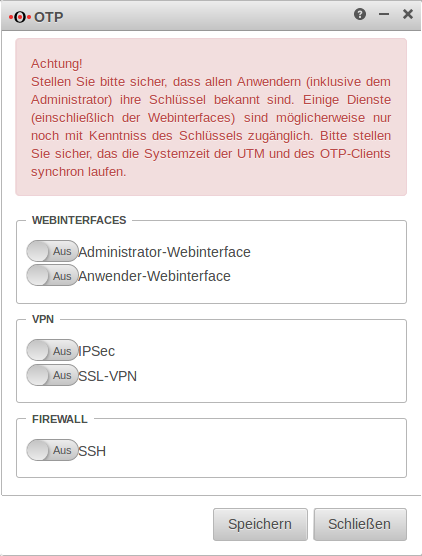

OTP den Anwendungen zuweisen

Unter kann ausgewählt werden bei welchen Anwendungen sich die sich die Benutzer zusätzlich mit dem One-Time-Passwort authentifizieren sollen.

Aus Administrator-Webinterface

Aus Anwender-Webinterface

Aus IPSec

Aus SSL-VPN

Aus SSH (Konsole)

OTP benutzen

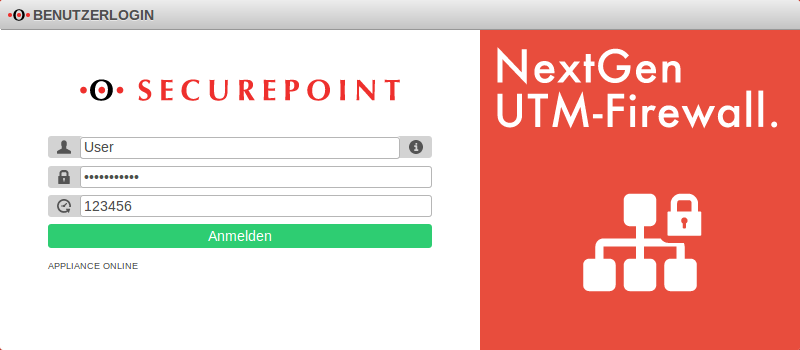

Webinterface

Bei einem Login auf das Administrations- oder User-Webinterface gibt es nun ein weiteres Authentifikationsfeld für den OT-Code.

Hier wird zusätzlich zum Benutzernamen und Passwort, der generierte Code eingetragen.

VPN

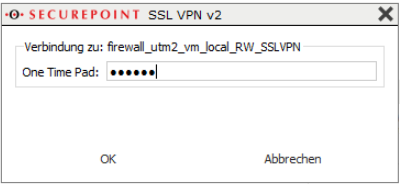

Wenn die Gegenstelle ein separates übermitteln des OTP-Kennwortes erlaubt (UTM ab Version 11.8), kann wie folgt vorgegangen werden:

Starten der SSL-VPN Verbindung auf dem Client (Unter Windows: Doppelklick auf das Schloss-Symbol in der Taskleiste).

Aufbau der Verbindung mit Klick auf ![]()

Die Verbindung wird in drei Schritten Aufgebaut:

Wenn OTP im Zusammenhang mit einer SSL-VPN oder Xauth-VPN Verbindung eingesetzt wird und die Gegenstelle die separate Übermittlung des OTP-Codes nicht unterstützt, muss bei der Passwortabfrage der OTP-Code ohne Leerzeichen direkt hinter dem Benutzerkennwort eingetragen werden.

Diese Variante steht nicht in den UTM-Versionen 11.8.0 bis 11.8.3.4 zur Verfügung.

Beispiel:

- Passwort:

- insecure

- OTP:

- 123456

- Kennwort

- insecure123456

Das Speichern des Kennworts im SSL-VPN Client ist nicht möglich, da sich das zu übergebene Passwort aus dem statischen Benutzer-Passwort und dem OTP zusammensetzt.

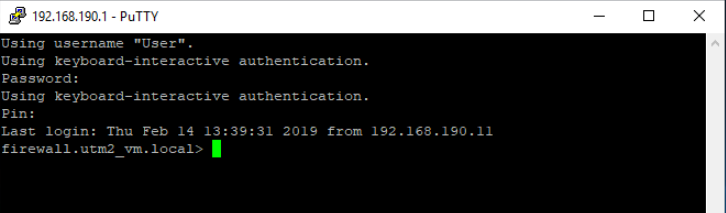

SSH-Verbindung

Wenn der Zugriff mit einer SSH-Konsole und OTP genutzt wird, wird der OTP-Code in einer separaten Zeile Pin abgefragt.

Wenn der Zugriff mit einer SSH-Konsole und OTP genutzt wird und die Gegenstalle kein separates übermitteln des OTP-Codes erlaubt, wird der OTP-Code ohne Leerzeichen direkt nach dem Benutzerkennwort eingegeben.

Diese Variante steht nicht in den UTM-Versionen 11.8.0 bis 11.8.3.4 zur Verfügung.

Beispiel:

- Passwort in UTM:

- insecure

- OTP:

- 123456

- Passwort

- insecure123456