K Weiterleitung nach UTM/VPN/IPSec-Fritzbox-Multi v12.5 erstellt Markierung: Neue Weiterleitung |

K Textersetzung - „#WEITERLEITUNG(.*)Preview1270\n“ durch „<span id=1270></span>“ Markierung: Weiterleitung entfernt |

||

| Zeile 1: | Zeile 1: | ||

<span id=1270></span>{{Set_lang}} | |||

{{Set_lang}} | |||

{{#vardefine:headerIcon|spicon-utm}} | {{#vardefine:headerIcon|spicon-utm}} | ||

Version vom 23. Mai 2024, 13:59 Uhr

Letzte Anpassung zur Version: 12.7.0

- Aktualisierung zum Redesign des Webinterfaces

Folgender Wiki-Artikel beschreibt, wie eine einzelne IPSec-Verbindung einer Securepoint UTM mit einer Fritz!Box erstellt wird.

Dieser Artikel beinhaltet Beschreibungen der Software von Drittanbietern und basiert auf dem Stand zum Zeitpunkt der Erstellung dieser Seite.

Änderungen an der Benutzeroberfläche durch den Hersteller sind jederzeit möglich und müssen in der Durchführung entsprechend berücksichtigt werden.

Alle Angaben ohne Gewähr.

Voraussetzungen

- Es wird eine AVM Fritz!Box benötigt

- Die Gegenstelle, die mit einer Securepoint Appliance ausgerüstet ist, muss über eine statische IP-Adresse verfügen

Die Hashwerte des Preshared Keys werden unverschlüsselt übertragen.

Somit ist die Sicherheit von der Stärke des Preshared Keys und vom verwendeten Hashverfahren abhängig.

Da die meisten gemeinsamen Schlüssel aber nur die Mindestanforderungen erfüllen, wird dieser Modus nicht unterstützt.

Konfiguration der Fritz!Box

Einspielen einer neuen Firmware Version

Auf der Homepage des Herstellers kann überprüft werden, ob eine neue Firmware für die Fritz!Box verfügbar ist.

Weitere Informationen dazu sind im Abschnitt Die Konfigurationsdatei anpassen zu finden.

Vor dem Herunterladen der neue Firmware Version von der Internetseite von AVM, ist darauf zu achten, dass nur Firmware benutzt werden kann, die für das vorhandene Produkt zugelassen ist.

- Das Interface der Fritz!Box wird im Browser aufgerufen. Werkseinstellung: https://192.168.178.1

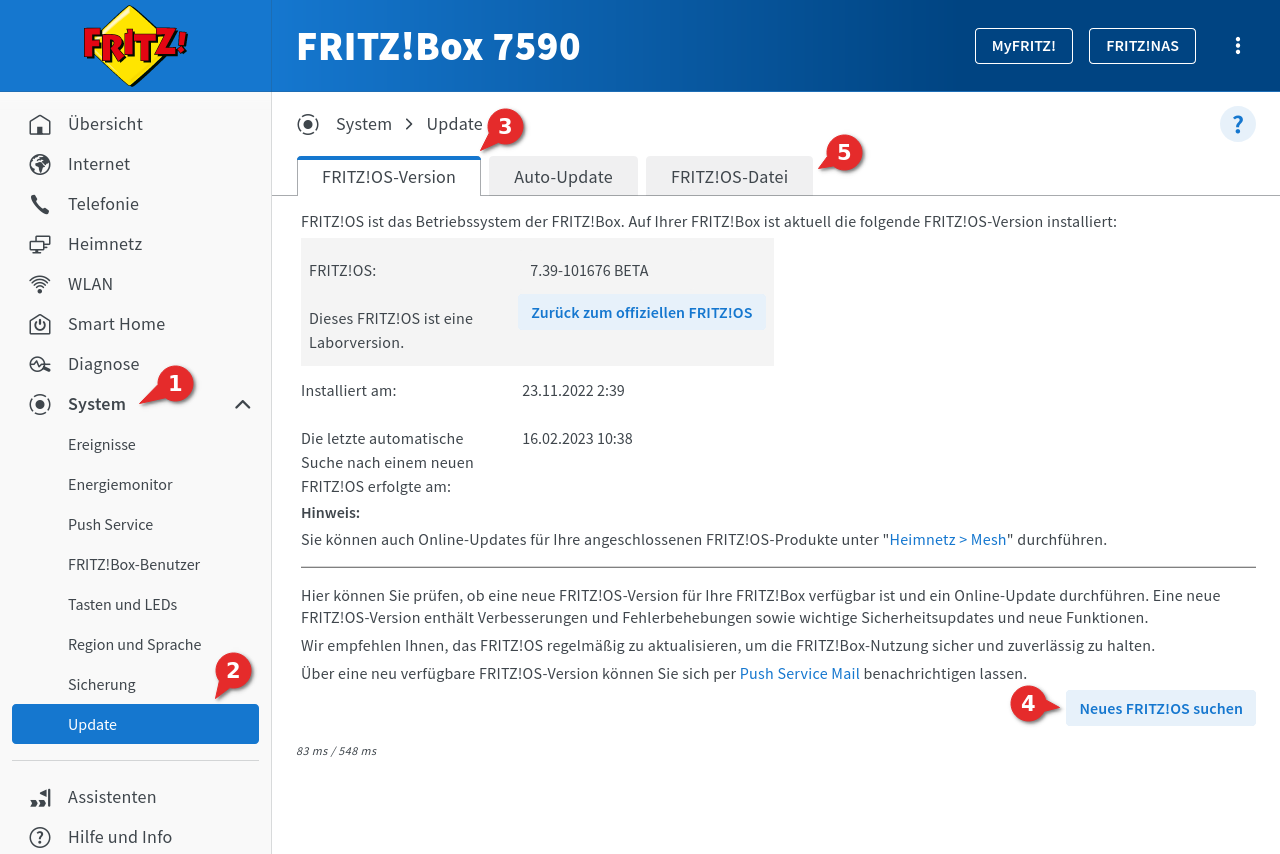

- Auf System ➊ → Update ➋ klicken notemptyStammt die Fritz!Box von einem Kabelanbieter, steht diese Funktion nicht zur Verfügung!

- Im Dialog Fritz!OS-Version ➌ auf ➍ klicken um online nach einem Update zu suchen, oder im Dialog Fritz!OS-Datei ➎ die heruntergeladene Firmware-Datei einspielen

DynDNS aktivieren

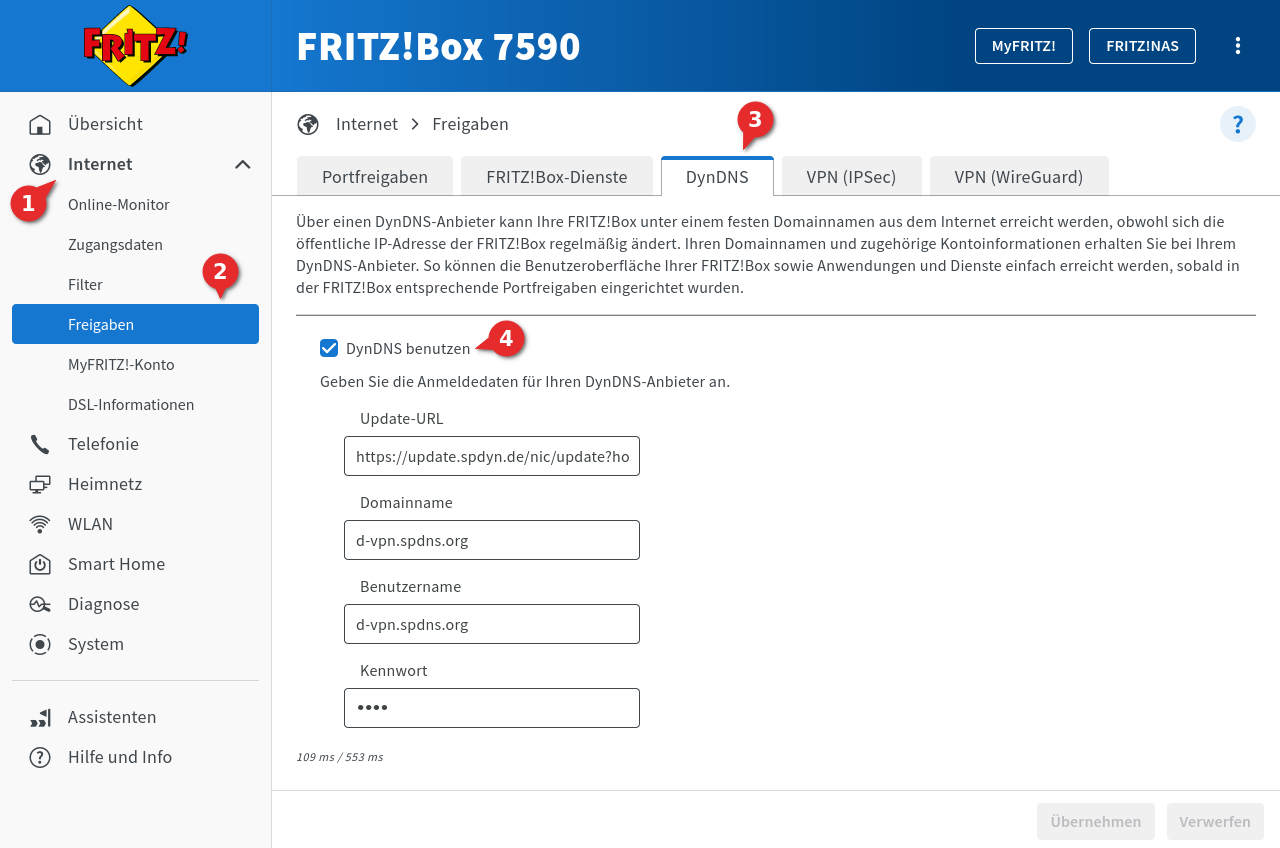

Um einen DynDNS in der VPN Konfiguration nutzen zu können, muss diese Funktion vorher eingerichtet werden. Dies setzt voraus, dass ein Account bei einem DynDNS Dienst Anbieter vorhanden ist ( Securepoint Dynamic DNS Host verwenden ).

- Im Interface der Fritz!Box Internet ➊ → Freigaben ➋ aufrufen

- Zum Dialog DynDNS ➌ wechseln

- Aktivierung der Checkbox DynDNS benutzen ➍

- Die Anmeldedaten des verwendeten DynDNS-Anbieters eintragen:

| Beschriftung | Wert | Beschreibung |

|---|---|---|

| https://update.spdyn.de/nic/update?... | Die Update-URL des DynDNS-Anbieters | |

| Domainname | d-vpn.spdns.de | Der Domainname für die Fritz!Box beim DynDNS-Anbieter |

| Benutzername | d-vpn.spdns.org | Der Benutzername des Accounts Bei spDyn mit Reselleraccount ebenfalls der Hostname |

| Kennwort | **** | Das Passwort des Accounts Bei spDyn mit Reselleraccount der Token |

Mit der Schaltfläche werden getätigte Änderungen abgespeichert.

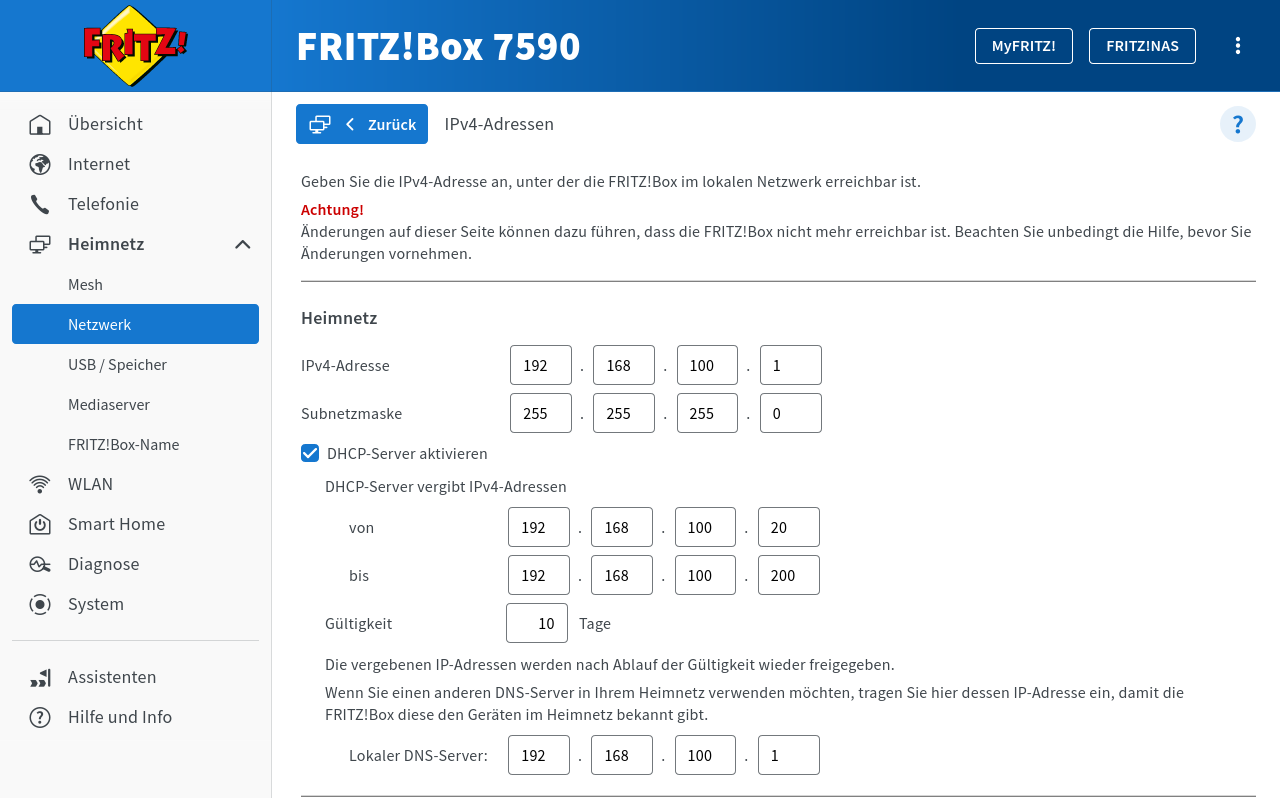

Internes Netzwerk ändern

Die Securepoint Appliances und die Fritz!Box dürfen intern nicht das gleiche IP-Netzwerk verwenden. Per Default ist dies bei denen 192.168.178.0/24.

Hinweise zur Änderung / Konfiguration der IP-Adrresse der UTM finden sich im Wiki-Artikel zu den Netzwerkschnittstellen der UTM.

Das werkseingestellte interne Netz 192.168.178.0/24 der Fritz!Box darf nach Vorgabe des Fritz!Box VPN Assistenten nicht für VPN genutzt werden.

Daher muss das interne Netz gewechselt werden.

- Im Interface der Fritz!Box Heimnetz → Netzwerk→ Reiter Netzwerkeinstellungen aufrufen

- Im Abschnitt IP-Adressen auf die Schaltfläche klicken

- Unter Heimnetz lässt sich folgendes finden:

| Beschriftung | Wert | Beschreibung |

|---|---|---|

| IPv4-Adresse | 192.168.100.1 | Die neue IPv4-Adresse für die Fritz!Box |

| Subnetzmaske | 255.255.255.0 | Die Subnetzmaske für die neue IPv4-Adresse der Fritz!Box |

| DHCP-Server aktivieren wählen und Folgendes eintragen: | ||

| von | 192.168.100.20 | Den Beginn der Spanne der DHCP-IPv4-Adressen |

| bis | 192.168.100.200 | Das Ende der Spanne der DHCP-IPv4-Adressen |

| Gültigkeit | 10Tage | Die Gültigkeit der DHCP-IPv4-Adressen |

Mit der Schaltfläche werden getätigte Änderungen abgespeichert. Eine neue Anmeldung auf die neue IP-Adresse der Fritz!Box ist dann nötig

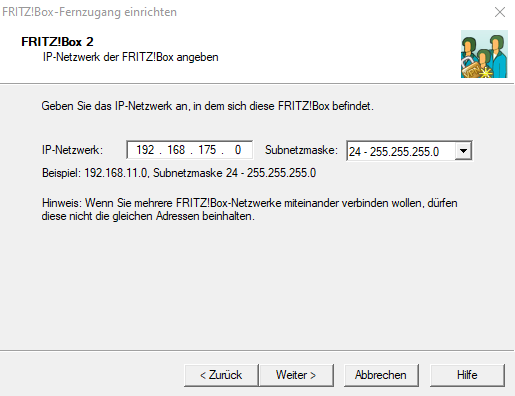

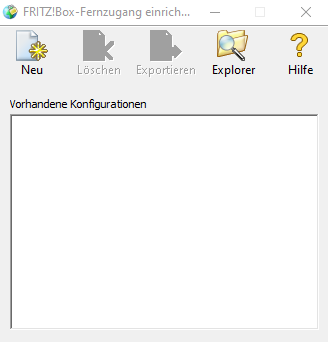

VPN Konfiguration erstellen

Die Konfiguration der VPN Verbindung wird nicht über die Konfigurationsoberfläche im Browser vorgenommen, sondern wird als Datei auf die Fritz!Box eingespielt. Die Konfigurationsdatei wird mit einer Anwendungssoftware erstellt, welche über die Internetseite des Herstellers AVM heruntergeladen wird. Die Anwendungssoftware trägt den Namen Fritz!Fernzugang einrichten.

- Die Software Fritz!Fernzugang einrichten herunterladen und installieren

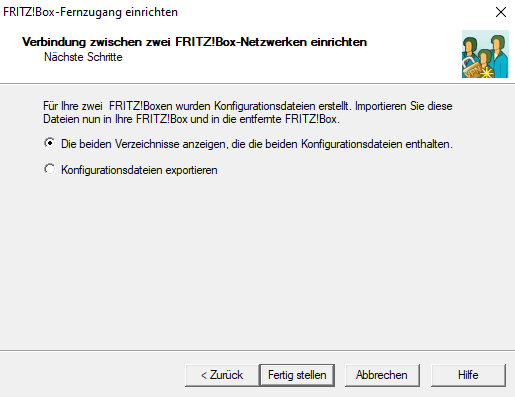

- Auf das Icon Neu in der Symbolleiste klicken, um eine neue Konfigurationsdatei anzulegen. Es werden immer zwei Dateien angelegt, wovon die fritzbox_fritz_lokal.spdyn.de.cfg-Datei benötigt wird Die benötigte Konfigurationsdatei beginnt immer mit fritzbox_ und dazu den eingetragenen DynDNS-Namen der Fritz!Box aus dem 2. Einrichtungsschritt in der Anwendungssoftware.

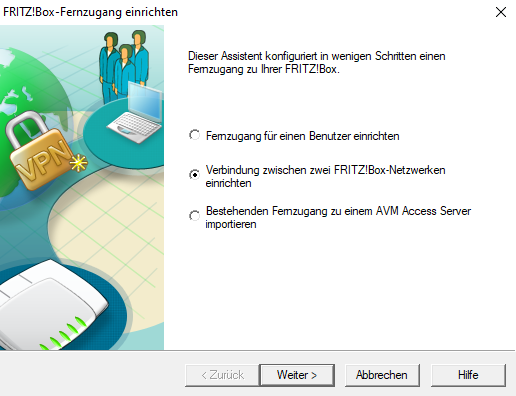

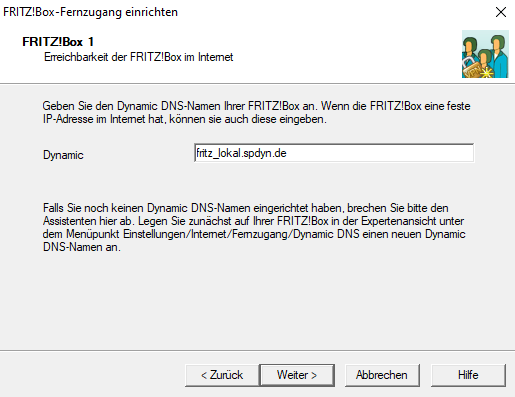

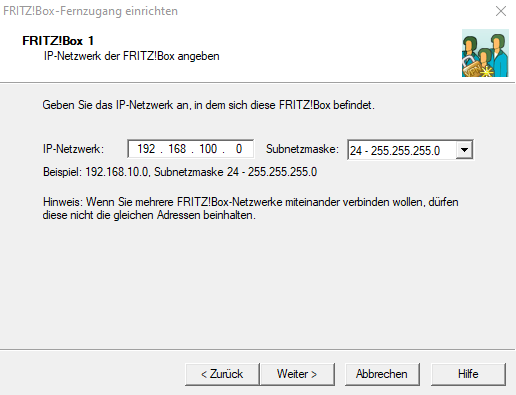

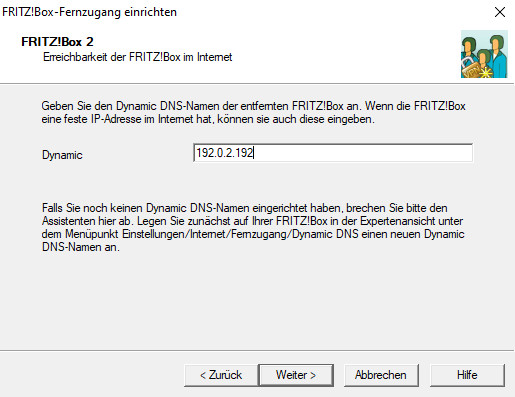

Ein Assistent führt durch die Erstellung der Konfigurationsdatei:

- Im ersten Schritt auswählen, welche Geräte miteinander verbunden werden sollen

- Zwei Geräte sollen sich miteinander verbinden. Aktivierung von Verbindung zwischen zwei FRITZ!Box-Netzwerken errichten

- Weiter

- In diesem Beispiel: fritz_lokal.spdyn.de

- Weiter

- Weiter

- In diesem Beispiel: 192.0.2.192

- Weiter

- Diese Datei in einem beliebigem Editor öffnen

Die Konfigurationsdatei anpassen

Die oben erstellte Konfigurationsdatei wird angepasst, damit die VPN-Verbindung eingerichtet werden kann.

Falls eine VPN-Verbindung einer Securepoint Appliance mit einer Fritz!Box schon vorliegt und weitere Netze mit der Fritz!Box per VPN verbunden werden sollen, dann kann die vorhandene Konfigurationsdatei als Grundlage verwendet werden.

Für jedes weitere Netz muss diesen Verbindung in die Konfigurationsdatei eingetragen werden.

Sollen beispielsweise eine UTM mit dem Netz 192.168.10.0/24 und eine zweite UTM mit dem Netz 192.168.20.0/24 mit einem Fritz!Box-Netz 192.168.100.0/24 per VPN verbunden werden, so wird in der Konfigurationsdatei innerhalb des connections-Abschnittes je Netz ein Eintrag gemacht. Im folgendem Beispiel anhand der oben erstellten Datei fritzbox_fritz_lokal.spdyn.de.cfg.

Grün markierte Einträge sind individuelle Konfigurationen.

Notwendige manuelle Änderungen sind zusätzlich mit gekennzeichnet.

vpncfg {

connections { // Beginn Netz der 1. Appliance

enabled = yes;

conn_type = conntype_lan;

name = "Securepoint 1. Verbindung"; // Name der Verbindung in der Konfigurationsoberfläche

always_renew = yes; // auf "no" setzen, wenn die Verbindung nur bei Bedarf aufgebaut und bei Inaktivität abgebaut werden soll

reject_not_encrypted = no;

dont_filter_netbios = yes;

localip = 0.0.0.0;

local_virtualip = 0.0.0.0;

remoteip = 192.0.2.10; // statische IP-Adresse der 1. Appliance

remote_virtualip = 0.0.0.0;

localid {

fqdn = "fritz_lokal.spdyn.de"; // spdyn-DNS-Name der Fritz!Box

//ipaddr = xxx.xxx.xxx.xxx; // statische IP-Adresse der Fritz!Box, wenn vorhanden

}

remoteid {

ipaddr = 192.0.2.10; // statische IP-Adresse der 1. Appliance

}

mode = phase1_mode_idp; //

phase1ss = "dh15/aes/sha"; // Proposals für Phase 1 (DH15, AES, SHA)

keytype = connkeytype_pre_shared;

key = "<gemeinsame Passphrase>"; // VPN Kennwort (Preshared Key)

cert_do_server_auth = no;

use_nat_t = no; / yes; // Befindet sich eine Seite hinter einem NAT Router ja = yes; nein = no;

use_xauth = no;

use_cfgmode = no;

phase2localid {

ipnet {

ipaddr = 192.168.100.0; // internes Netz der Fritz!Box

mask = 255.255.255.0; // dazugehörige Netzmaske

}

}

phase2remoteid {

ipnet {

ipaddr = 192.168.10.0; // internes Netz der 1. Appliance

mask = 255.255.255.0; // dazugehörige Netzmaske

}

}

phase2ss = "esp-all-all/ah-none/comp-all/pfs"; // mit Kompression

accesslist = "permit ip 192.168.100.0 255.255.255.0 192.168.10.0 255.255.255.0"; // internes Netzwerk der Fritz!Box und der ersten Securepoint Appliance mit jeweiligen Netzwerkmasken

} // Ende Netz der 1. Appliance

{ // Beginn Netz der 2. Appliance

enabled = yes;

conn_type = conntype_lan;

name = "Securepoint 2. Verbindung"; // Name der Verbindung in der Konfigurationsoberfläche

always_renew = yes; // auf "no" setzen, wenn die Verbindung nur bei Bedarf aufgebaut und bei Inaktivität abgebaut werden soll

reject_not_encrypted = no;

dont_filter_netbios = yes;

localip = 0.0.0.0;

local_virtualip = 0.0.0.0;

remoteip = 192.0.2.20; // statische IP-Adresse der 2. Appliance

remote_virtualip = 0.0.0.0;

localid {

fqdn = "fritz_lokal.spdyn.de"; // spdyn-DNS-Name der Fritz!Box

//ipaddr = xxx.xxx.xxx.xxx; // statische IP-Adresse der Fritz!Box, wenn vorhanden

}

remoteid {

ipaddr = 192.0.2.20; // statische IP-Adresse der 2. Appliance

}

mode = phase1_mode_idp; //

phase1ss = "dh15/aes/sha"; // Proposals für Phase 1 (DH15, AES, SHA)

keytype = connkeytype_pre_shared;

key = "<gemeinsame Passphrase>; // VPN Kennwort (Preshared Key)

cert_do_server_auth = no;

use_nat_t = no;

use_xauth = no;

use_cfgmode = no;

phase2localid {

ipnet {

ipaddr = 192.168.100.0; // internes Netz der Fritz!Box

mask = 255.255.255.0; // dazugehörige Netzmaske

}

}

phase2remoteid {

ipnet {

ipaddr = 192.168.20.0; //

mask = 255.255.255.0; //

}

}

phase2ss = "esp-all-all/ah-none/comp-all/pfs"; // mit Kompression

accesslist = "permit ip 192.168.100.0 255.255.255.0 192.168.20.0 255.255.255.0"; // internes Netzwerk der Fritz!Box und der zweiten Securepoint Appliance mit jeweiligen Netzwerkmasken

} // Ende Netz der 2. Appliance

ike_forward_rules = "udp 0.0.0.0:500 0.0.0.0:500",

"udp 0.0.0.0:4500 0.0.0.0:4500";

} //

// EOF

Folgende Parameter müssen für jede Verbindung entsprechend angepasst werden (hier am Beispiel der 1. Appliance):

| Beschriftung | Wert | Beschreibung |

|---|---|---|

| name = | "Securepoint"; | // Name der Verbindung in der Konfigurationsoberfläche Der Name der Verbindung wurde zu einem eindeutigen Begriff umbenannt. Dieser wird in der Konfigurationsoberfläche der Fritz!Box angezeigt, wenn die Datei importiert wurde. |

| remoteip = | 192.0.2.10; | // statische IP-Adresse der 1. Appliance Dies ist die statische IP-Adresse der Securepoint Appliance. Wurde bereits im Assistenten konfiguriert. |

| localid{ fqdn = |

"fritz_lokal.spdyn.de"; |

// spdyn-DNS-Name der Fritz!Box Wurde bereits im Assistenten konfiguriert. |

| //ipaddr = } |

xxx.xxx.xxx.xxx; | // statische IP-Adresse der Fritz!Box, wenn vorhanden Hier kann auch eine IP-Adresse eingeben werden, wenn die Fritz!Box über eine statische IP-Adresse verfügt. Diese Angaben werden auch vom Assistenten gesetzt. |

| remoteid { ipaddr = } |

192.0.2.10; |

// statische IP-Adresse der 1. Appliance Erneute Eingabe der statischen IP-Adresse der Securepoint Appliance. Wurde bereits im Assistenten konfiguriert. |

| mode = | phase1_mode_idp; | // Der Transportmodus muss von „aggressive“ auf „main“ geändert werden, da nur dieser von der Securepoint Software unterstützt wird. |

| phase1ss = | "dh15/aes/sha"; | // Proposals für Phase 1 (DH15, AES, SHA) Die Verschlüsselungsparameter für die IKE Phase 1 müssen angepasst werden. notempty Ältere Fritz!Box-Firmware-Versionen unterstützen ausschließlich AES 128 bits, SHA1 und DH2. Alternativ ist auch der Eintrag "all/all/all" möglich. Dann kann der Verbindungsaufbau etwas länger dauern. |

| key = | "gemeinsame Passphrase"; | // VPN Kennwort (Preshared Key) Den Preshared Key eingeben. Der vom Assistenten generierte Preshared Key kann ebenfalls verwendet werden. Dieser muss dann auf der Securepoint Appliance hinterlegt werden. |

| phase2localid { ipnet { |

192.168.100.0; 255.255.255.0; |

// internes Netz der Fritz!Box // Subnetzmaske |

| phase2remoteid { ipnet { |

192.168.175.0; 255.255.255.0; |

// internes Netz der 1. Appliance Unter phase2remoteid muss das interne Netz der Securepoint Appliance verzeichnet sein. |

| phase2ss = | "esp-all-all/ah-none/comp-all/pfs" | // mit Kompression Die Verschlüsselungsparameter für die IKE Phase 2 müssen mit der von Phase 1 identisch sein. notempty Ältere Fritz!Box-Firmware-Versionen unterstützen ausschließlich AES 128 bits, SHA1 und DH2. Wird in Phase 1 "all/all/all" eingetragen, kann dann entsprechend "esp-all-all" eingetragen werden. Mit "ah-none" wird kein Authentication Header erwartet und mit "comp-all" wird Kompression unterstützt. |

| accesslist = | "permit ip 192.168.100.0 255.255.255.0 192.168.10.0 255.255.255.0"; | // internes Netzwerk der Fritz!Box und der ersten Securepoint Appliance mit jeweiligen Netzwerkmasken |

Die so modifizierte Konfigurationsdatei wird wieder als fritzbox_fritz_lokal.spdyn.de.cfg abgespeichert.

Weitere Netze hinzufügen

Sollen noch weitere Netzwerke der Securepoint Appliance hinzugefügt werden, so wird in der Konfigurationsdatei der Parameter accesslist entsprechend angepasst.

Die Netze 192.168.82.0/24 bis 192.168.92.0/24 sollen über VPN erreichbar sein.

So wird im Parameter accesslist lediglich die angegebene Netzwerkmaske angepasst:

Neben dem Netz 192.168.175.0/24 soll auch das Netz 192.168.82.0/24 über VPN erreichbar sein.

So wird im Parameter accesslist dieses weitere Netz hinzugefügt:

accesslist = "permit ip any 192.168.175.0 255.255.255.0", "permit ip any 192.168.82.0 255.255.255.0";

Konfigurationsdatei hochladen

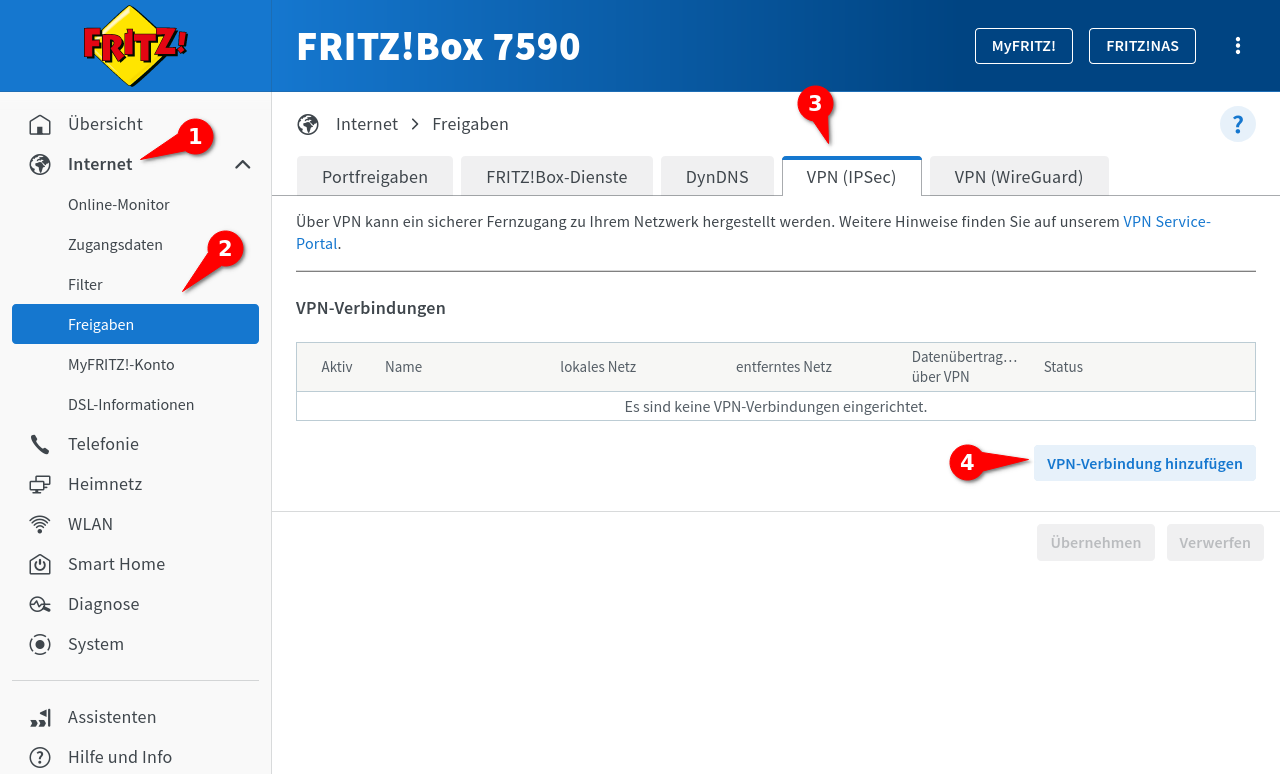

Im eingeloggten Fritz!Box-Interface wird über Internet 1 → Freigaben 2 → VPN (IPSec) 3 auf die Schaltfläche 4 geklickt.

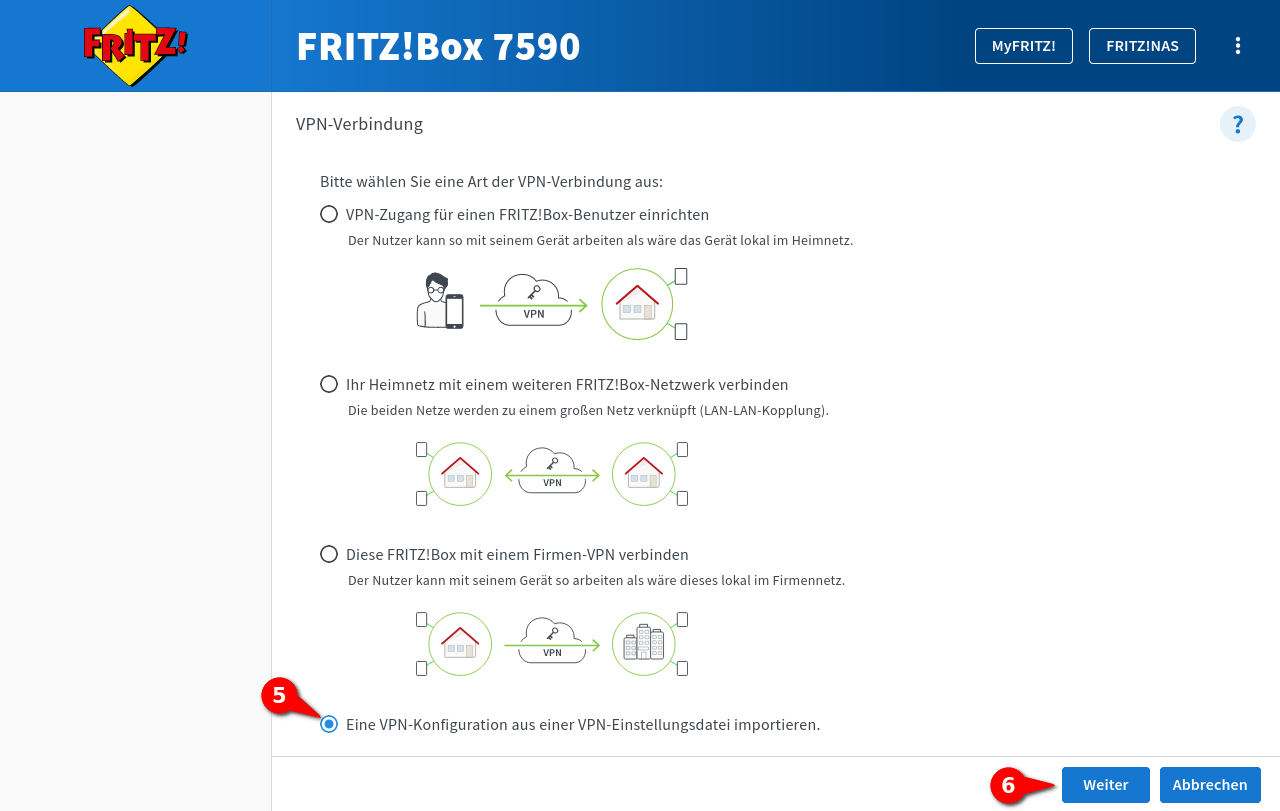

In dem Fenster VPN-Verbindung wird von den vier Einrichtungsmöglichkeiten Eine VPN-Konfiguration aus einer VPN-Einstellungsdatei importieren ➎ ausgewählt.

Weiter mit Weiter ➏.

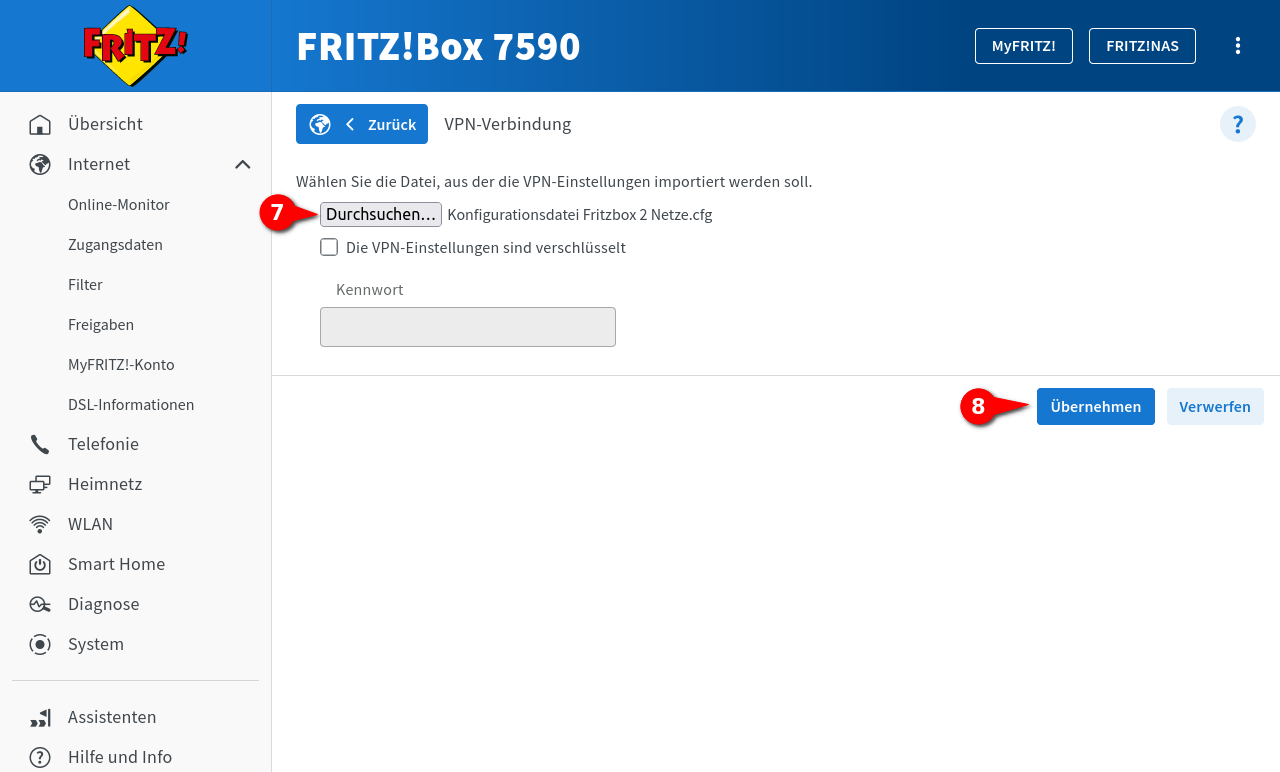

Über die Schaltfläche ➐ wird die erstellte Konfigurationsdatei ausgewählt.

Falls die Datei verschlüsselt ist, wird diese Einstellung aktiviert. Unter Kennwort wird dann das Kennwort eingetragen.

Abschließend wird auf Übernehmen ➑ geklickt.

Unter System → Ergebnisse wird der Verbindungsaufbau protokolliert.

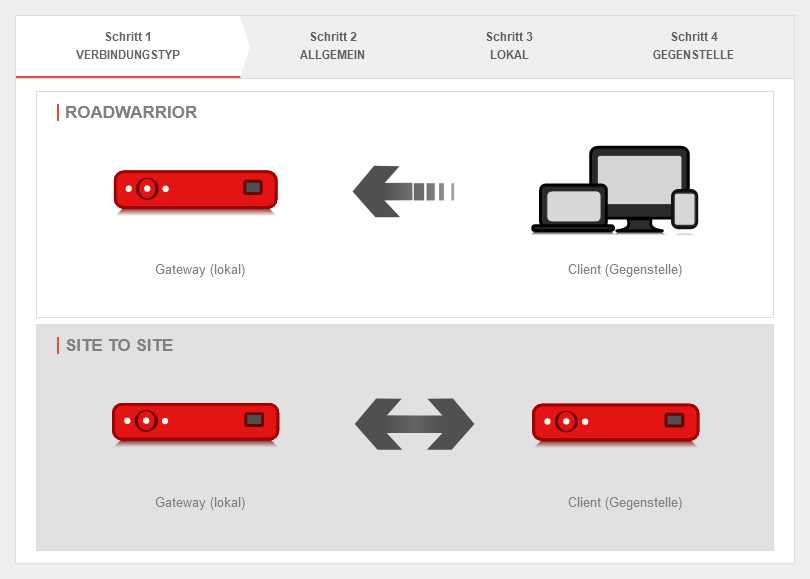

Securepoint Appliance einrichten

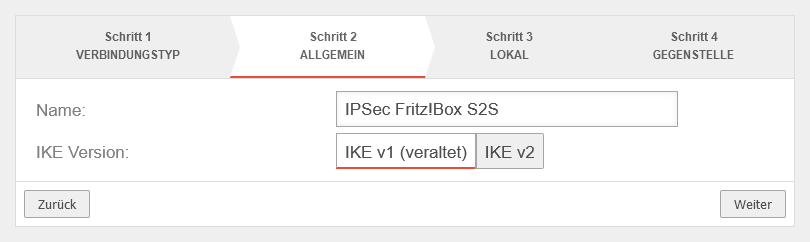

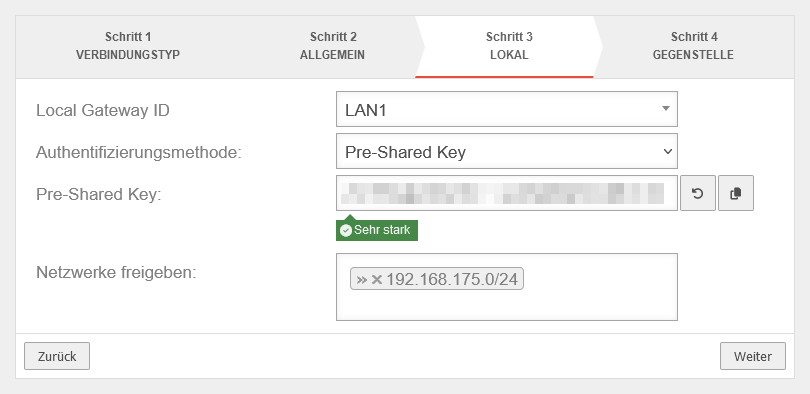

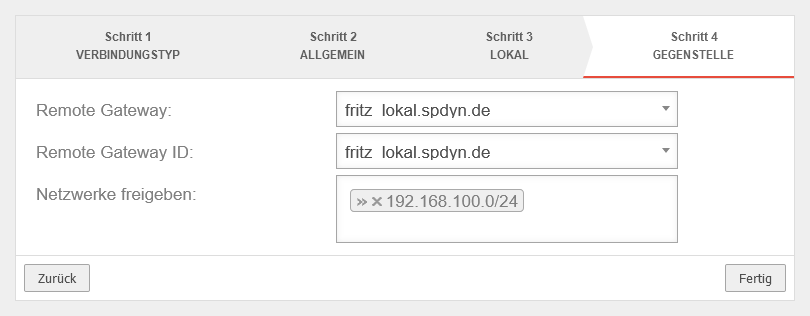

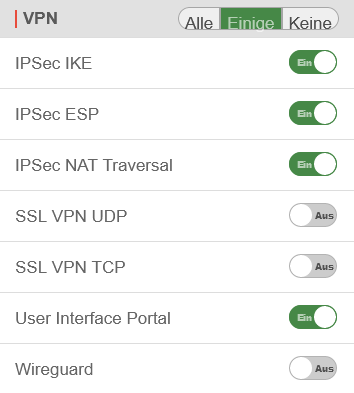

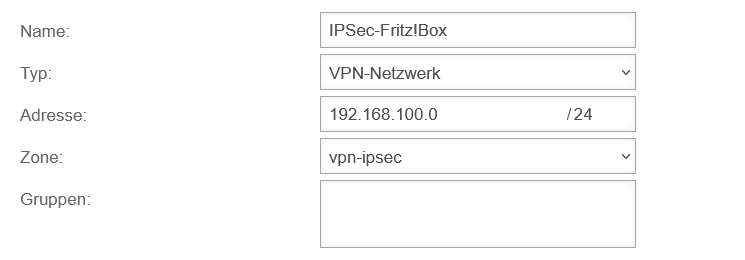

Anschließend müssen die Einstellungen an der Securepoint Appliance vorgenommen werden:

- Eine Site-to-Site IPSec-Verbindung wird eingerichtet. notemptyIKE-Version 1 und den gleichen Preshared Key wie in der Konfigurationsdatei der Fritz!Box verwenden

- Falls notwendig ein Netzwerkobjekt für das IPSec-VPN Netzwerk der Gegenstelle anlegen und entsprechende Firewall Regeln, wenn diese nicht vom Assistenten automatisch anlegen lassen

- Die Einstellungen der Phasen der IPSec-Verbindung anpassen. notemptyPhase 2 PFS verwenden

Nähere Informationen zur Einrichtung der Securepoint Appliance sind im Wiki-Artikel IPSec Site-to-Site zu finden.

IPSec S2S-Verbindung herstellen

IKEv1 Phasen konfigurieren

Diese Default-Werte werden von der Fritz!Box nicht unterstützt.

Der Hersteller AVM informiert welche Verschlüsselungsverfahren und Algorithmen von der Fritz!Box unterstützt werden.

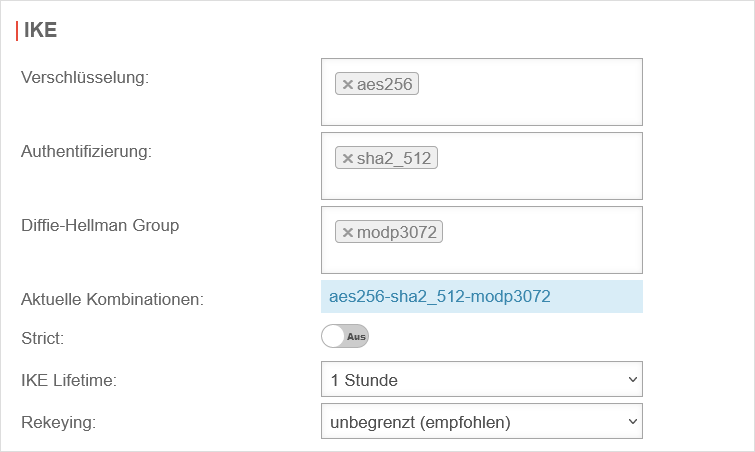

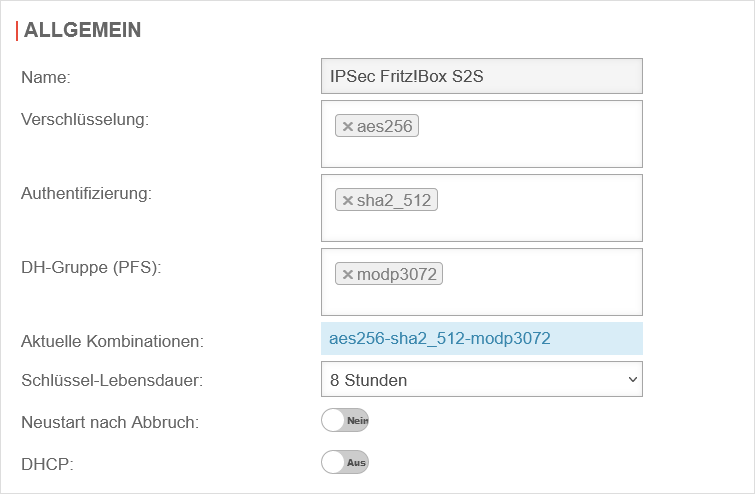

IKEv1 Phase 1 konfigurieren | |||

| Unter Bereich Verbindungen wird bei der erstellten IPSec S2S-Verbindung auf geklickt und im Dialog Phase 1 bearbeiten auf den Reiter IKE gewechselt. | |||

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdn VPN IPSec  Konfiguration von Phase 1 bei IKEv1

|

|---|---|---|---|

| Verschlüsselung: | Als Verschlüsselung aes256 einstellen. Es kann auch eine andere gewählt werden. notempty

Sollte die Fritz!Box die eingestellten Verschlüsselungen nicht unterstützen, aes128 auswählen. | ||

| Authentifizierung: | Als Authentifizierung sha2_512 einstellen. Es kann auch eine andere gewählt werden. notempty

Sollte die Fritz!Box die eingestellten Authentifizierung nicht unterstützen, sha1 auswählen. | ||

| Als Diffie-Hellman Group modp3072 (DH15) einstellen. notempty

Sollte die Fritz!Box die eingestellten Diffie-Hellman Group nicht unterstützen, modp1024 (DH2) auswählen. | |||

| Schwache Algorithmen anzeigen: | Aus | Wird aktiviert Ein, wenn schwächere Algorithmen benötigt werden, wie für Authentifizierung: und Diffie-Hellman Group: . | |

| Aus | Bei Aktivierung werden ausschließlich die konfigurierten Parameter und keine weiteren Proposals verwendet. | ||

Default |

Die IKE Lifetime kann angepasst werden. | ||

Default |

Die Anzahl des Rekeying kann angepasst werden. | ||

| Mit der Schaltfläche werden die getätigten Änderungen übernommen. | |||

IKEv1 Phase 2 konfigurieren | |||

| Unter Bereich Verbindungen wird bei der erstellten IPSec S2S-Verbindung auf geklickt. notempty

Die eingestellten Parameter müssen identisch mit der von Phase 1 sein. | |||

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdn VPN IPSec  Konfiguration von Phase 2 bei IKEv1

|

| Verschlüsselung: | Als Verschlüsselung aes256 einstellen. Es kann auch eine andere gewählt werden. notempty

Sollte die Fritz!Box die eingestellten Verschlüsselungen nicht unterstützen, aes128 auswählen. | ||

| Authentifizierung: | Als Authentifizierung sha2_512 einstellen. Es kann auch eine andere gewählt werden. notempty

Sollte die Fritz!Box die eingestellten Authentifizierung nicht unterstützen, sha1 auswählen. | ||

| Als Diffie-Hellman Group modp3072 (DH15) einstellen. notempty

Sollte die Fritz!Box die eingestellten Diffie-Hellman Group nicht unterstützen, modp1024 (DH2) auswählen. | |||

| Schwache Algorithmen anzeigen: | Aus | Wird aktiviert Ein, wenn schwächere Algorithmen benötigt werden, wie für Authentifizierung: und Diffie-Hellman Group: . | |

| Schlüssel-Lebensdauer: | Default |

Die Schlüssel-Lebensdauer kann angepasst werden. | |

| Neustart nach Abbruch: | Aus | Bei Aktivierung wird die Verbindung wiederhergestellt bei einem unerwartetem Abbruch. | |

| Aus | Bei Aktivierung erhalten die Clients IP-Adressen aus einem lokalen Netz. Dazu sind weitere Konfigurationen erforderlich, siehe Wiki Artikel zu DHCP für IPSec. | ||

| Mit der Schaltfläche werden die getätigten Änderungen übernommen. | |||

Firewall-Regel

| # | NAT | Aktiv | |||||||

| HNE | ACCEPT | Ein | |||||||

| ACCEPT | Ein |

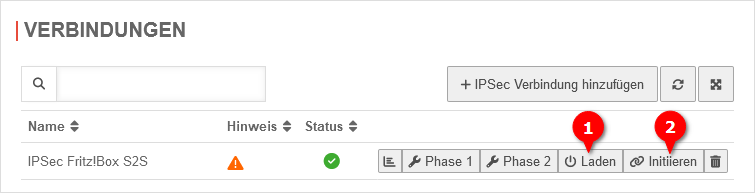

IPSec-Verbindung initiieren

Die Verbindung von der Securepoint Appliance aus herstellen:

- Auf Bereich Verbindungen wechseln

- Bei der eben erstellten Verbindung auf die Schaltfläche ➊ klicken, um die Verbindungsdaten zu laden

- Zum Starten der Verbindung auf die Schaltfläche ➋ klicken

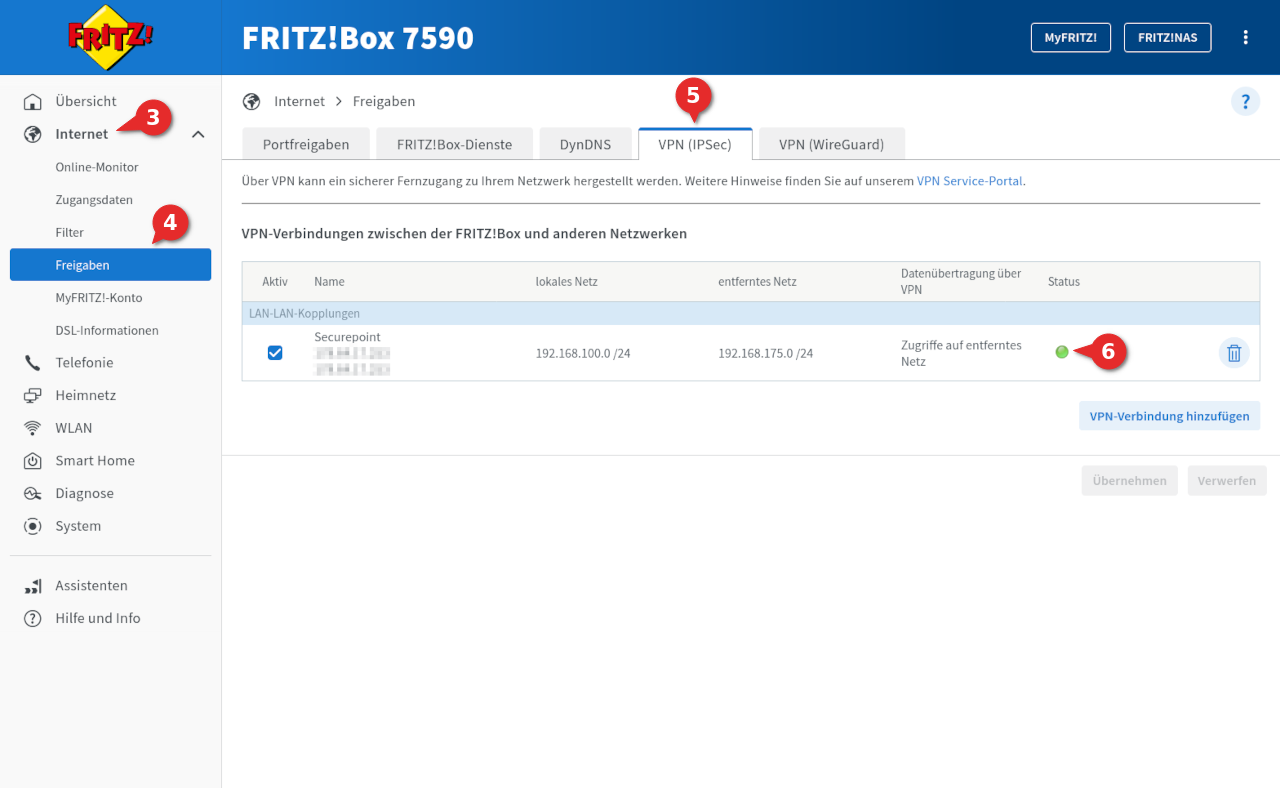

- Um den Status der Verbindung auf der Fritz!Box einzusehen, im Interface der Fritz!Box auf Internet ➌ → Freigaben ➍ gehen

- Auf den Dialog VPN (IPSec) ➎ wechseln

- Im unteren Bereich VPN-Verbindungen ist die erstellte Verbindung zu sehen

- In der Spalte Status wird bei einer aufgebauten Verbindung ein grüner Kreis ➏ angezeigt

Dann kann unter Umständen ein Downgrade der Fritz!Box-Firmware-Version, Konfiguration der Fritz!Box ohne 2-Faktor-Authentifizierung und erneutes Update der Fritz!Box-Firmware helfen.

Dennoch sollte zuerst die getätigten Einstellungen, speziell bei IKEv1, überprüft werden.