UTM über die Unified Security Console konfigurieren

Letzte Anpassung zur Version: 12.6.2

Neu:

- Operationen Log zeigt auch den Status der UTM-Profile an

- Operationen aktualisiert mit neuer Funktion Einmaliges Update planen

- USC-Profile für eine UTM müssen explizit erlaubt werden (v12.6.1)

- Hinweis zur Zwei-Faktor-Authentifizierung (v12.6.0)

- Aktualisierung zum Redesign des Webinterfaces

- Cluster Lizenzen sind jetzt auch in der USC administrierbar (v12.6.0)

Zuletzt aktualisiert:

- 02.2024

notempty

Dieser Artikel bezieht sich auf eine Beta-Version

Voraussetzungen

- Hardware und VM: Es wird mindestens die Version 12.2 benötigt, außerdem muss eine aktuelle Lizenz vorliegen.

- Es wird ein Benutzerzugang aus dem Resellerportal benötigt.

Um auch Änderungen vornehmen zu können, ist es erforderlich, den Benutzerzugang bei der ersten Anmeldung im Unified Security Portal zu verknüpfen. - Die Lizenz muss einer UTM eindeutig zuzuordnen sein

- Cluster Lizenzen müssen neu aus dem Resellerportal geladen und dem Master bzw. der Spare separat zugewiesen werden, damit diese in der USC eindeutig sind. notemptyNeu ab: 12.6.2

- Cluster Lizenzen müssen neu aus dem Resellerportal geladen und dem Master bzw. der Spare separat zugewiesen werden, damit diese in der USC eindeutig sind.

- Die UTM muss Zugriff per https auf die Unified Security Infrastruktur haben

(Ausnahme: Die Funktion Security Scan)

Es wird keine Verbindung von Außen zur UTM aufgebaut

Die UTM meldet sich selber im Unified Security Portal und ruft Konfigurationsänderungen und Befehle ab.

Die Einstellungen im Portal werden daher nicht in Echtzeit, sondern mit einer kleinen Verzögerung ausgeführt.

Vorbereitungen

UTMbenutzer@firewall.name.fqdn [[Datei:]]

notempty

Ab Version v12.6 steht diese Funktion auch für Cluster-Lizenzen zur Verfügung (v12.6.0)

| Beschriftung | Wert | Beschreibung | [[Datei: ]] |

|---|---|---|---|

| Datenschutzerklärung: | Ja | Der Datenschutzerklärung muss zugestimmt werden | |

| Aktiviert: | Ja | Hiermit wird die Unified Security Console - und damit die Anzeige, Konfiguration und der Zugriff über das Securepoint Unified Security Portal aktiviert. | |

| USC-Profile anwenden: notempty Neu ab: v.12.6.2 |

Ja | Erst bei einer Aktivierung können USC-Profile für diese UTM angewendet werden. | |

| PIN: | •••••••• | Als Authentifizierung für eine Websession kann eine 6-stellige PIN statt der Loginmaske mit Zugangsdaten gewählt werden. | |

| |||

USC im Portal

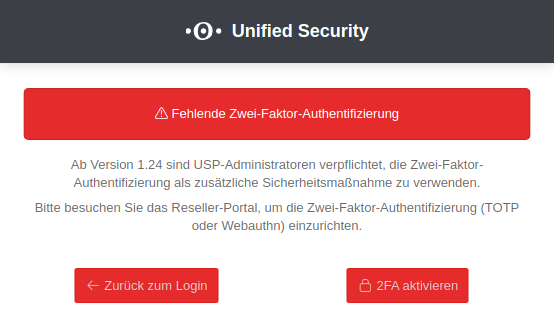

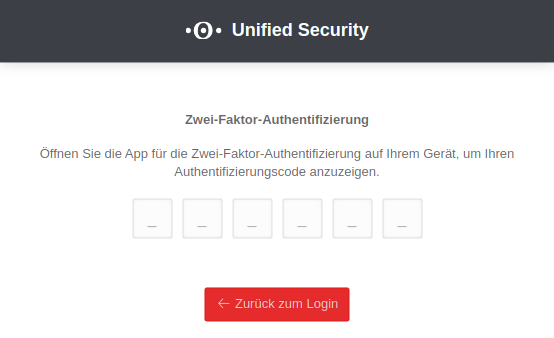

Hinweis zur Zwei-Faktor-Authentifizierung

notempty

USP-Administratoren sind verpflichtet, die Zwei-Faktor-Authentifizierung als zusätzliche Sicherheitsmaßnahme zu verwenden.

Ist die Zwei-Faktor-Authentifizierung in Ihrem Benutzerkonto nicht aktiviert, ist der Login in das USP bis zur Aktivierung der Zwei-Faktor-Authentifizierung gesperrt.

Ist die Zwei-Faktor-Authentifizierung in Ihrem Benutzerkonto nicht aktiviert, ist der Login in das USP bis zur Aktivierung der Zwei-Faktor-Authentifizierung gesperrt.

Aktivierung der Zwei-Faktor-Authentifizierung

Die Aktivierung der Zwei-Faktor-Authentifizierung ist abhängig von der Art des Benutzerkontos:

- Ist das Benutzerkonto mit dem Resellerportal verknüpft, das Label RSP ist beim Benutzerkonto zu sehen, wird die Zwei-Faktor-Authentifizierung über das Resellerportal aktiviert

- Der Wiki-Artikel Reseller Portal Benutzerverwaltung beschreibt den Aktivierungsvorgang der Zwei-Faktor-Authentifizierung TOTP

- Ist das Benutzerkonto nur im Portal vorhanden, erfolgt die Aktivierung über die Benutzer-Option Passwort zurücksetzen

- Eine Weiterleitung zur notwendigen 2FA-Aktivierung findet über die Schaltfläche 2FA aktivieren im Informationsdialog statt

Abb.3

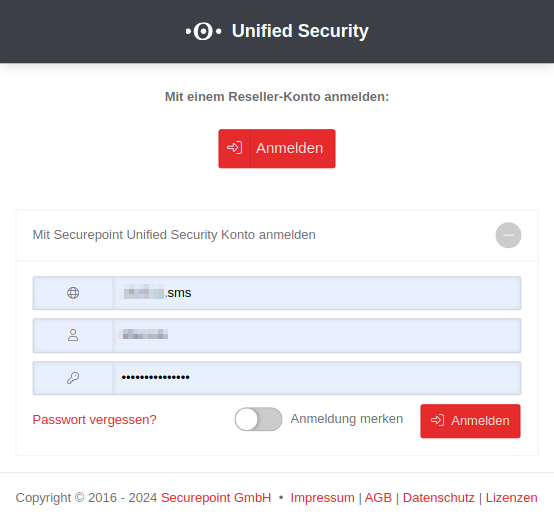

Anmeldung am Portal

Mit einem Reseller-Konto anmelden

| ||

Über die Schaltfläche Anmelden ist es möglich sich mit einem Resellerportal-Konto in das Unified Security Portal USP anzumelden

|

| |

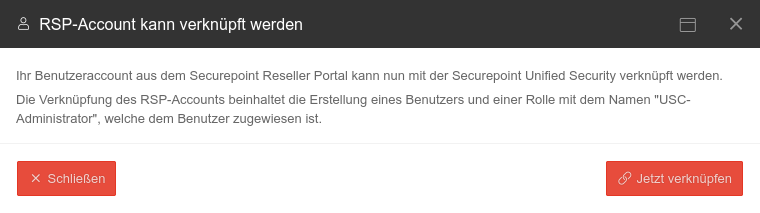

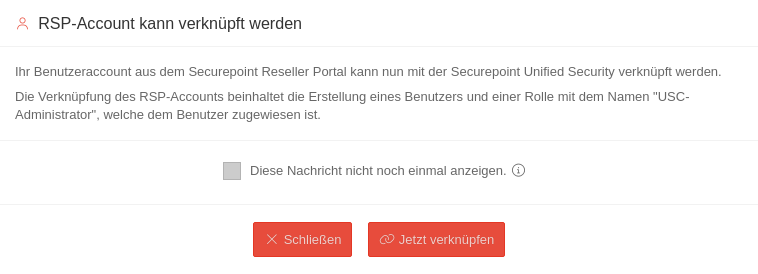

| Ist das angemeldete RSP-Konto noch nicht im USP als Benutzer vorhanden, so öffnet sich ein Dialogfenster, indem es möglich ist den RSP-Benutzer im USP als Benutzer hinzuzufügen

notempty

Für RSP-Nutzer mit den Rollen Reseller und Endkunde notempty Neu ab: 2.10

| ||

Mit Securepoint Unified Security Konto anmelden | ||

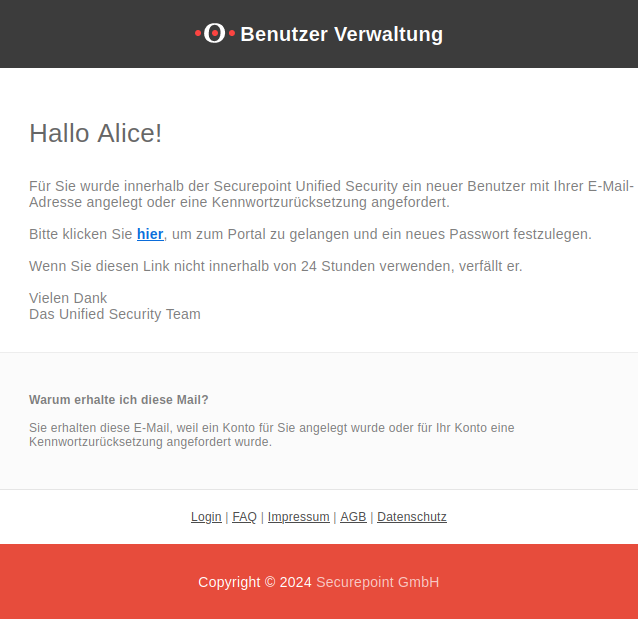

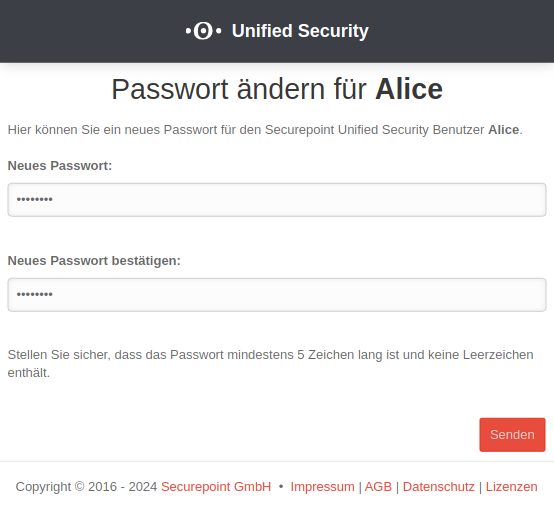

| Damit Endkunden sich im Portal anmelden können sind nur wenige Schritte notwendig: | ||

| ||

| zu finden im URL als Nummer hinter dem Begriff tenant. https://portal.securepoint.cloud/…-tenant-123456.sms-… → 123456.sms | ||

| Passwort vergessen? | Über diesen Link wird ein Dialog geöffnet, über dem es möglich ist, das Passwort zurückzusetzen. Es wird dabei eine Passwort-Reset-Email dem Benutzer zugesendet. | |

Es sind keine Angaben zu anderen Kunden des Resellers einsehbar. | ||

Zwei-Faktor-Authentifizierung | ||

| Nach erfolgreicher Eingabe der Anmeldedaten erscheint ein Eingabedialog des TOTP der Zwei-Faktor-Authentifizierung. Nach korrekter Eingabe des TOTP erfolgt automatisch die Anmeldung auf dem Portal. |

| |

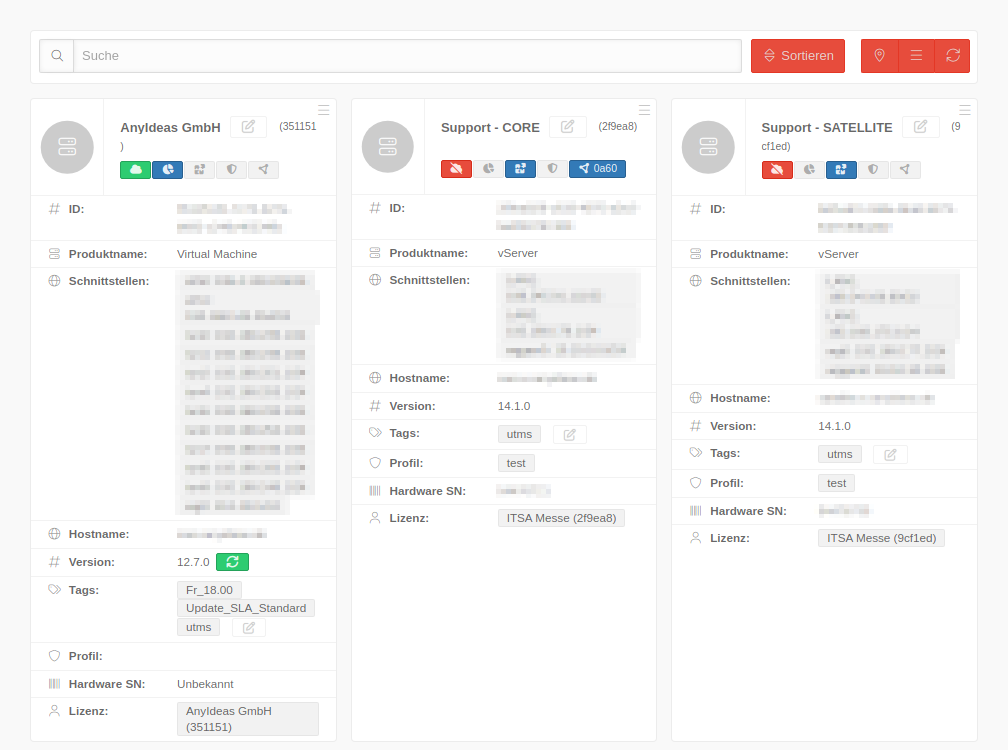

USC aufrufen

Der Aufruf der Unified Security Console erfolgt über das Securepoint Unified Security Portal unter https://portal.securepoint.cloud

Ein Klick auf die Gerätekachel öffnet die Geräte-Details.

Securepoint empfiehlt einen eindeutigen Namen nach einer klaren Struktur zu vergeben.

Status Anzeigen

Status Anzeigen in Kachelübersicht:

notempty

Wenn ein Feature nicht aktiv ist, wird es ausgegraut angezeigt.

neu ab: 2.11

| Status | Beschreibung |

|---|---|

| Verbunden | Die UTM kann das USC-Portal erreichen |

| Getrennt | Das Portal erhält keine Meldung von der UTM |

| USC aktiv | Ist aktiv, wenn auf der UTM im Menü der Dienst Unified Security Console aktiviert ist. |

| USR aktiv | Unified Security Report ist konfiguriert und wird versendet |

| Update verfügbar | Es liegt ein Update auf der UTM vor, das installiert werden kann

Wird in der Gerätekachel bei Version angezeigt |

| Cluster a1b2 | Gerät gehört zu einer Cluster-Lizenz. Über die ID lassen sich zusammengehörige Cluster-Lizenzen eindeutig identifizieren. Die Hex-Zahl entspricht den ersten 4 Stellen der license_cluster_id, zu finden mit dem CLI-Befehl system info |

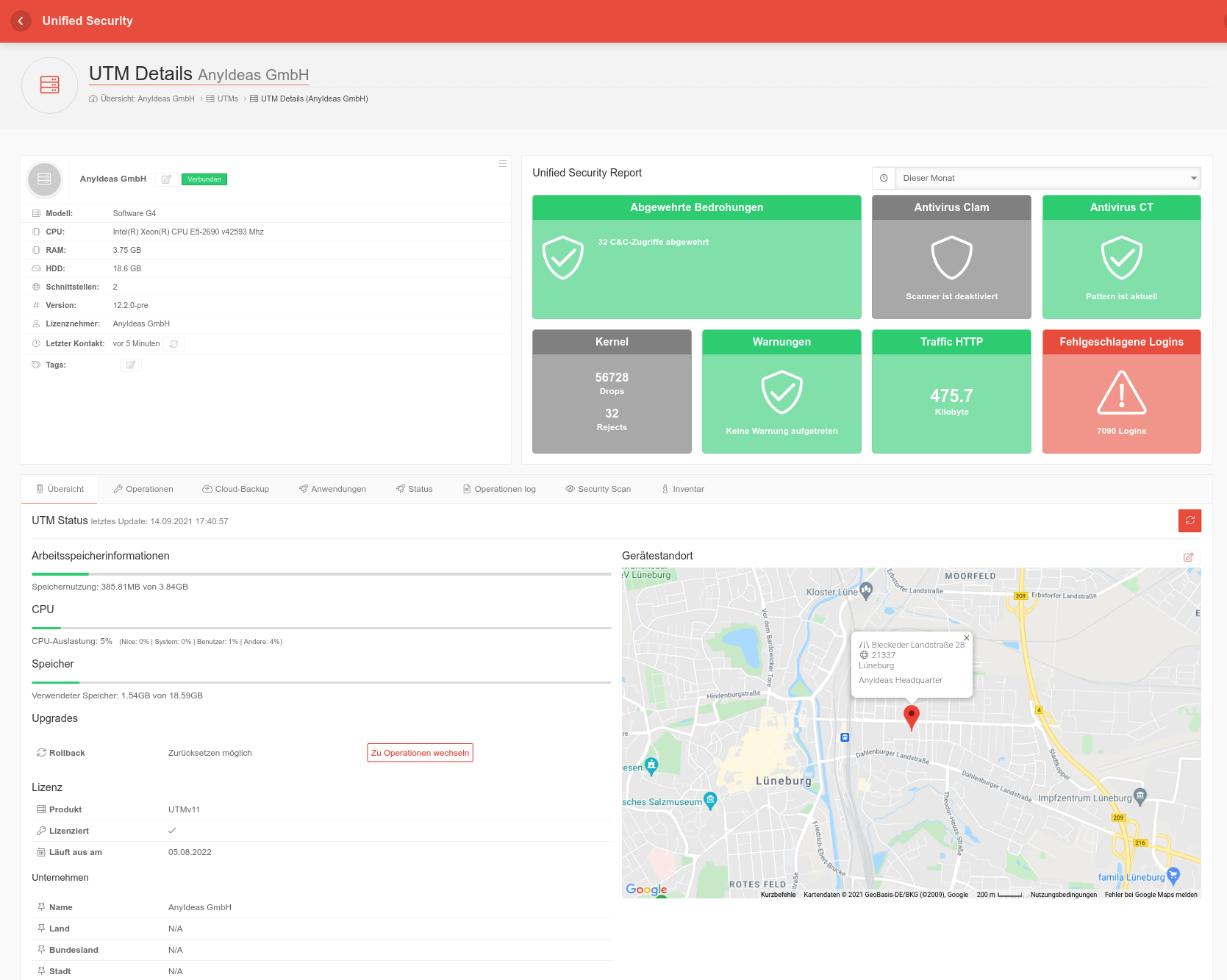

Detail-Anzeige

Die Detailanzeige ermöglicht einen Überblick über die wichtigsten Zustände und Meldungen zur UTM:

- Hard- und Software der UTM

- Meldungen des Unified Security Reports (falls diese Option im Resellerportal gebucht wurde)

- Eine Übersicht mit Angaben zum Hardware-Status:

- Arbeitsspeichernutzung

- CPU Auslastung

- Verwendeter Festplattenspeicher

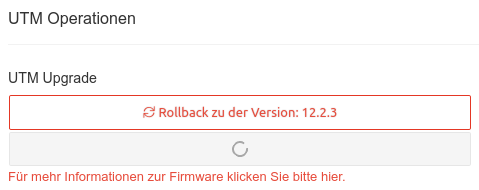

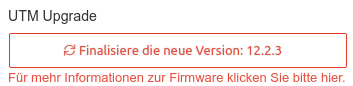

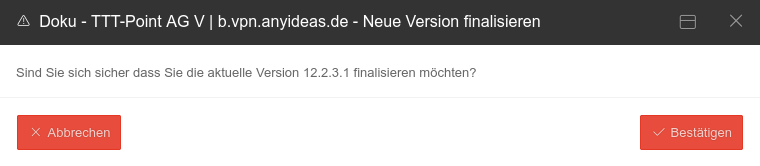

- Angaben zu Upgrade- / Rollbackmöglichkeiten

- Anzeige des Gerätestandortes in einer Karte (manuelle Erfassung, keine Ortung)

- Informationen zur Lizenz

- Angaben aus dem Resellerportal zum Unternehmen, das der Lizenz zugeordnet ist

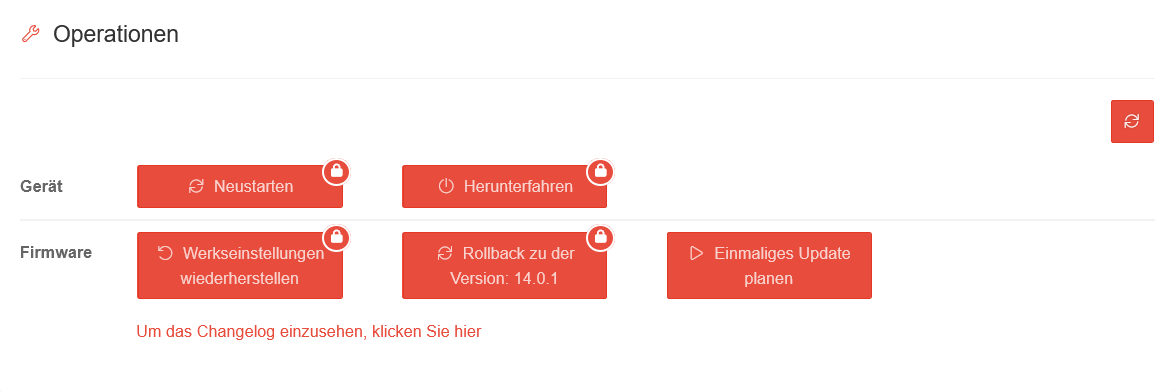

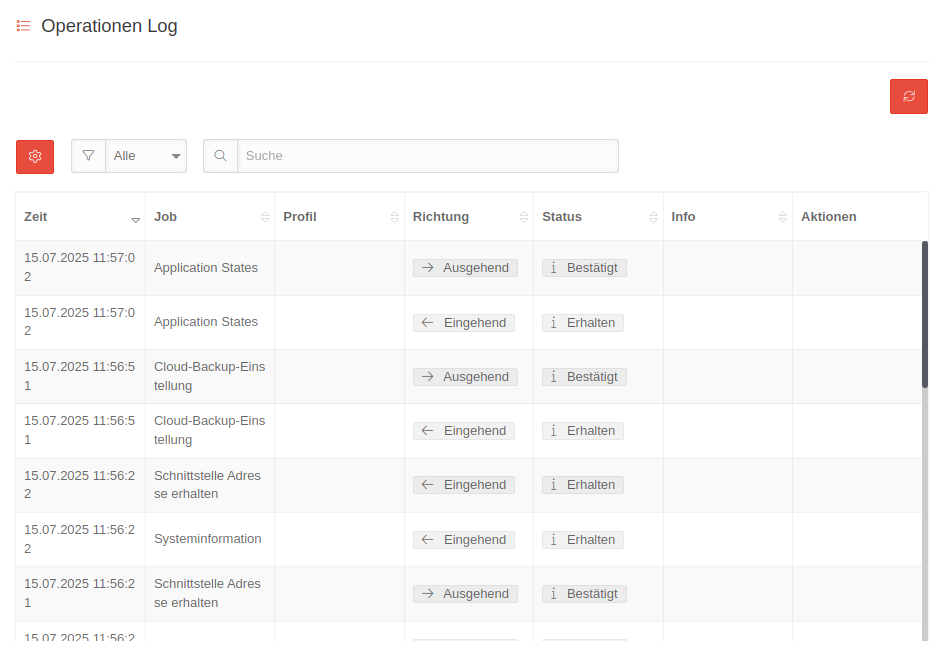

Operationen Operationen | |||||||||||||||

| Gerät | |||||||||||||||

| Aktion | Beschreibung |

| |||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Neustarten PIN erforderlich | Führt einen Neustart der UTM aus | ||||||||||||||

| Herunterfahren PIN erforderlich | Fährt die UTM herunter | ||||||||||||||

| ' | |||||||||||||||

| Werkseinstellungen wiederherstellen PIN erforderlich | Stellt die Werkseinstellungen wieder her | ||||||||||||||

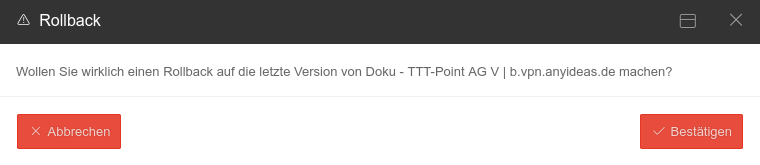

| Rollback zu der Version 12.x.y | Führt ein Rollback auf die zuvor installierte Version aus. Ist USC aktiv, wird die PIN abgefragt. | ||||||||||||||

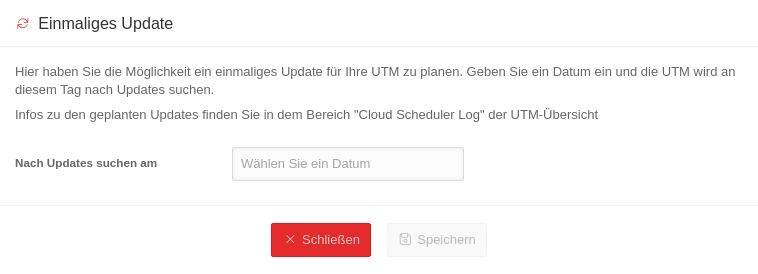

| Einmaliges Update planen notempty Neu ab: 1.23.1 |

Ein einmaliges Firmware-Update lässt sich planen Regelmäßige Updates lassen sich in den UTM-Profilen konfigurieren. Dieser Wiki-Artikel beschreibt diese Konfiguration. | ||||||||||||||

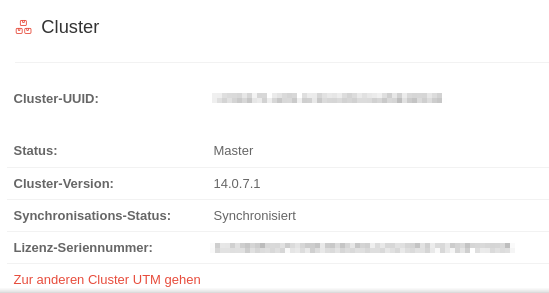

Cluster Cluster notempty Neu ab v12.6 | |||||||||||||||

| Angaben zum Cluster: Cluster-UUID, Status, Cluster-Version (Firmware-Version des Cluster-Partners), Synchronisations-Status und Lizenz-Seriennummer Mit Klick auf Zur anderen Cluster UTM gehen gelangt man zum jeweils anderen Cluster-Partner. |

| ||||||||||||||

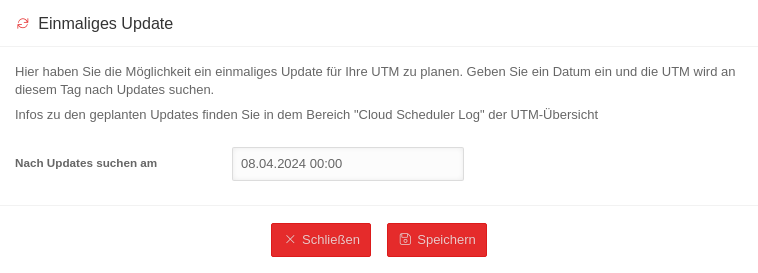

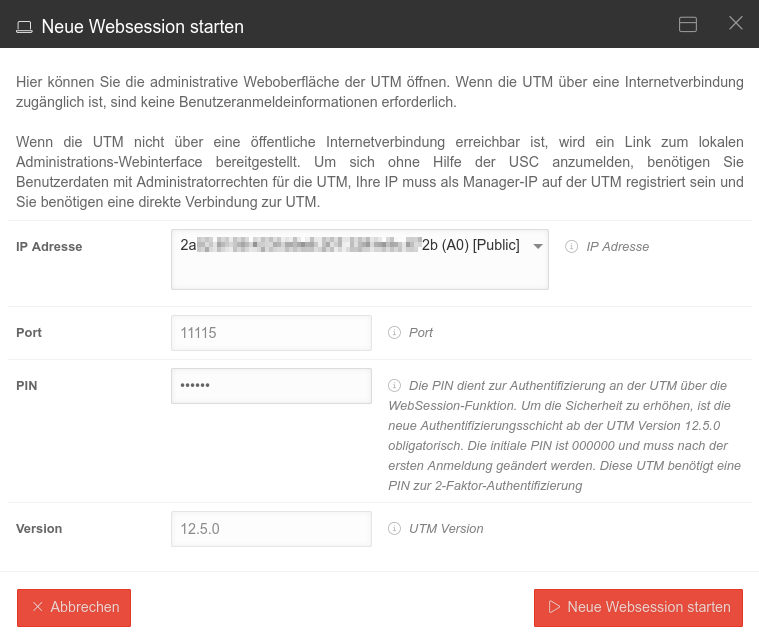

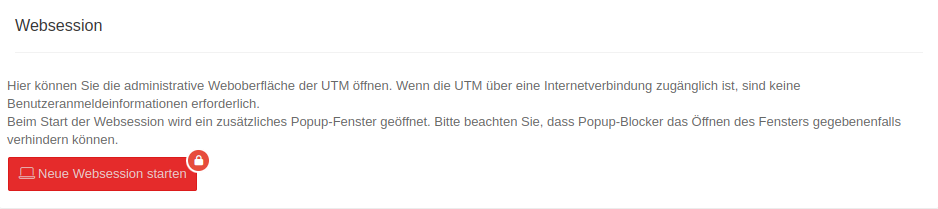

Websession Websession | |||||||||||||||

| Neue Websession starten | Öffnet den Dialog , um die administrative Weboberfläche der UTM zu starten |  | |||||||||||||

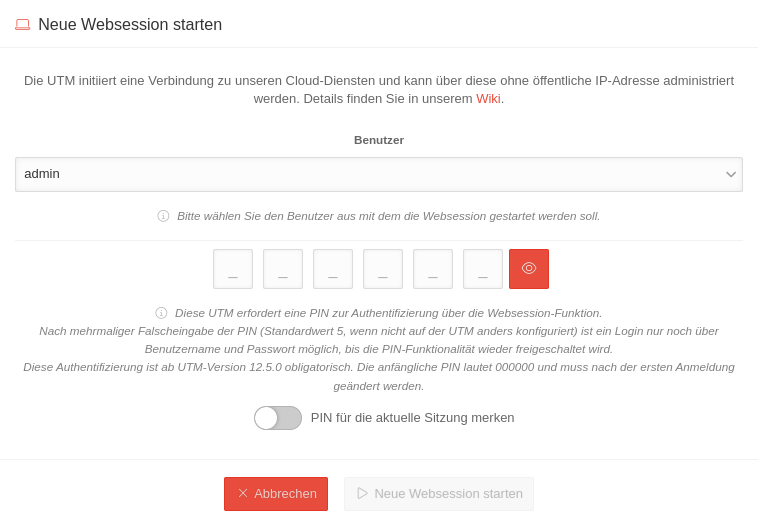

Websession mit PINnotempty Die Verbindung wird über die Schnittstelle hergestellt, auf der die Default-Route der UTM eingerichtet ist.

Websession mit PIN (UTM ab v12.5.1) | |||||||||||||||

| admin | Gibt es keinen Benutzer mit dem Namen admin, kann hier ein Benutzer mit Adminrechten ausgewählt werden, mit dem die Websession Verbindung gestartet werden soll. |  | |||||||||||||

| _ _ _ _ _ _ | Websession PIN (Konfiguriert auf der UTM im Menü im Abschnitt Unified Security Console Nach Eingabe der PIN kann per ↵ Enter die Websession direkt gestartet werden. | ||||||||||||||

notempty

Neu ab: 1.27 | |||||||||||||||

| PIN für die aktuelle Sitzung merken notempty Neu ab 1.30 |

In diesem Dialogfenstern ist es möglich die PIN für diese Sitzung zu merken. Wird dies aktiviert , wird die PIN automatisch bei anderen Dialogen eingetragen und der Schieberegler wird nicht mehr angezeigt. Wird die PIN dabei falsch eingetragen, erfolgt keine Speicherung. | ||||||||||||||

| Neue Websession starten | Öffnet das Admin-Interface der UTM in einem neuen Tab des verwendeten Browsers | ||||||||||||||

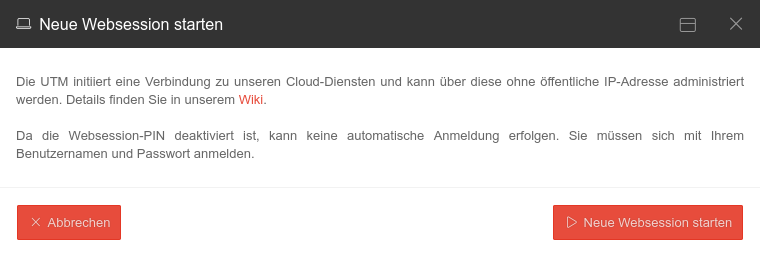

Websession mit Loginmaskenotempty

Websession mit Loginmaske (UTM ab v12.5.1) | |||||||||||||||

| Die Verbindung wird über die Schnittstelle hergestellt, auf der die Default-Route der UTM eingerichtet ist. |  | ||||||||||||||

| Da die Websession-PIN deaktiviert ist, kann keine automatische Anmeldung erfolgen. Es sind Zugangsdaten (Benutzername und Passwort) erforderlich. | |||||||||||||||

| Neue Websession starten | Öffnet das Admin-Interface der UTM in einem neuen Tab des verwendeten Browsers | ||||||||||||||

Websession mit UTM bis v12.5.0notempty

Ein Update auf die aktuellste Version wird empfohlen

| |||||||||||||||

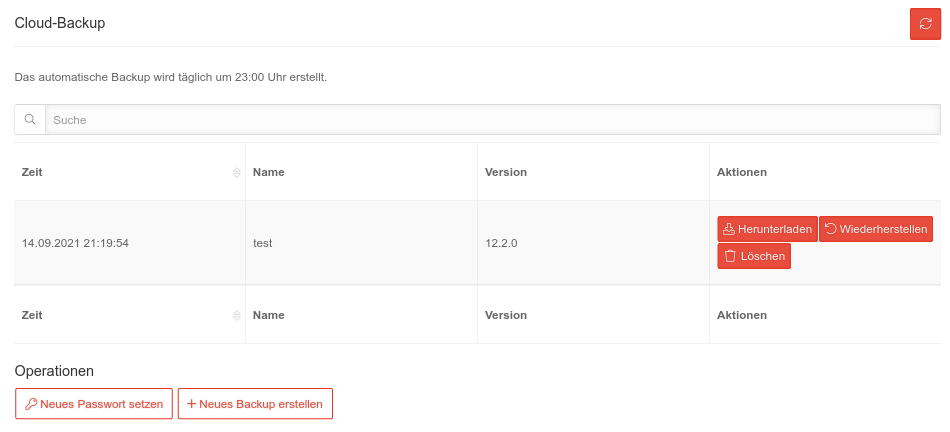

Cloud-Backup Cloud-Backup | |||||||||||||||

Angabe folgender Werte:

|

| ||||||||||||||

| Herunterladen | Lädt das Backup lokal herunter | ||||||||||||||

| Wiederherstellen PIN erforderlich | Stellt die ausgewählte Konfiguration wieder her. In der Konfigurationsverwaltung im Admin-Interface der UTM kann diese anschließend als aktive bzw. als Start-Konfiguration gesetzt werden. | ||||||||||||||

| Löschen | Löscht das Konfigurations-Backup | ||||||||||||||

| Operationen | |||||||||||||||

| Öffnet einen Dialog zum Erstellen eines neuen Passwortes | |||||||||||||||

| Erstellt ein Konfigurationsbackup | |||||||||||||||

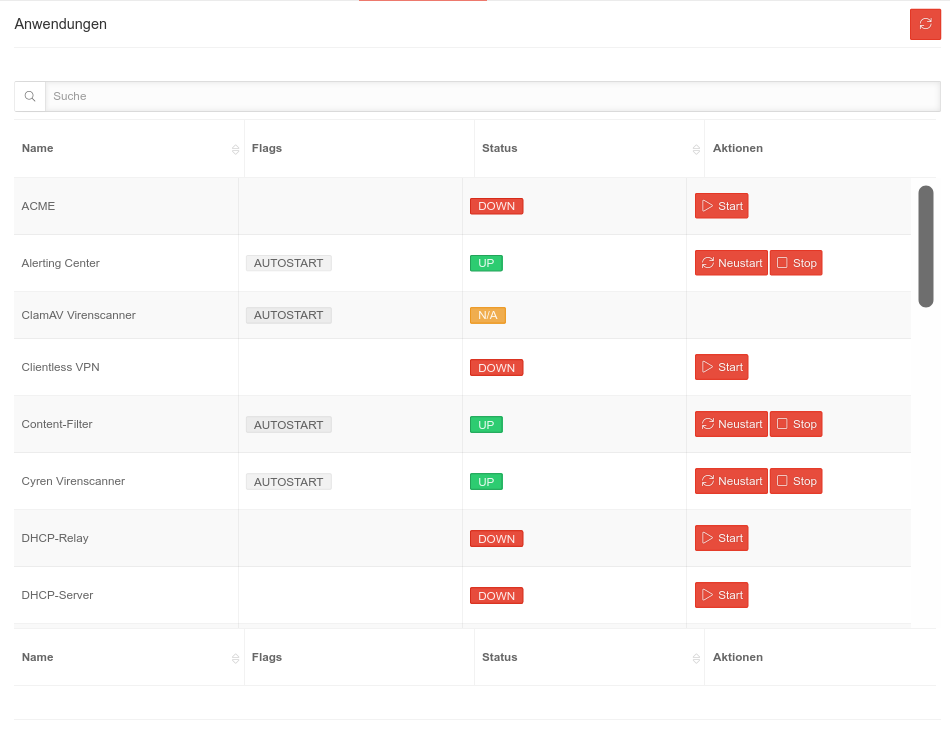

Anwendungen Anwendungen Zeigt den Status der Anwendungen auf der UTM mit möglichen Aktionen. Die Tabelle lässt sich mit Klick auf die jeweilige Spalte nach Anwendungsname oder Status sortieren. | |||||||||||||||

| Status DOWN | Die Anwendung ist nicht aktiv |  | |||||||||||||

| Status UP | Die Anwendung ist aktiv | ||||||||||||||

| Status N/A | Die Anwendung ist auf dieser UTM nicht verfügbar | ||||||||||||||

| Start | Startet die Anwendung | ||||||||||||||

| Neustart | Stoppt die Anwendung und führt einen Neustart durch | ||||||||||||||

| Stop | Stoppt die Anwendung | ||||||||||||||

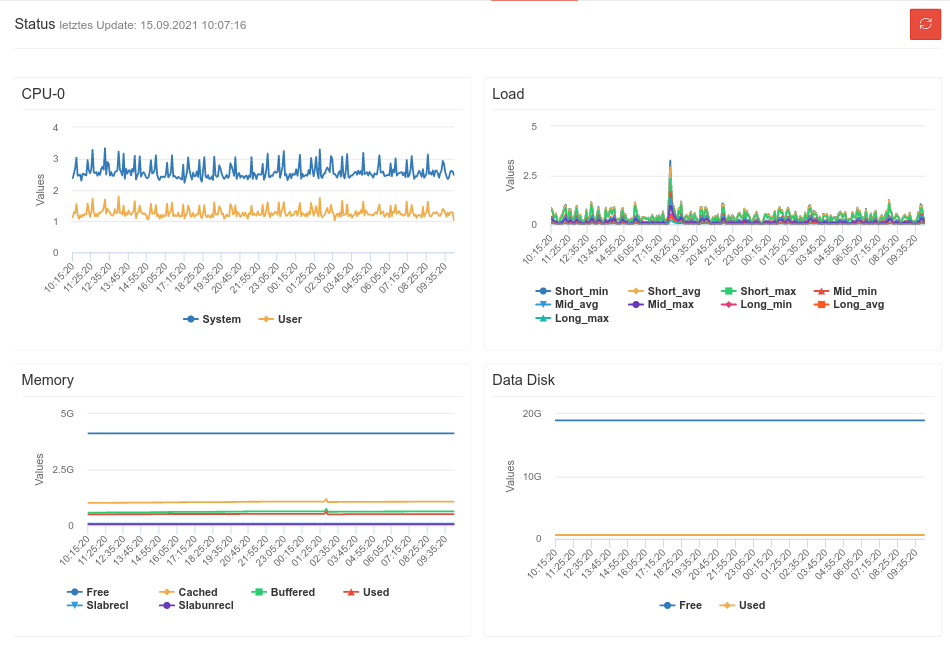

Status Status | |||||||||||||||

Zeigt Auslastung und Verbrauch im zeitlichen Verlauf für

|

| ||||||||||||||

notempty Neu ab: 1.23.1 |

| ||||||||||||||

| Zeit | Zeigt das Datum und die Uhrzeit an, beidem der Job ausgeführt wird | ||||||||||||||

| Job | Zeigt den Job an, welcher ausgeführt wird | ||||||||||||||

| Profil notempty Neu ab: 1.23.1 |

|||||||||||||||

| Richtung | Zeigt die Richtung der Kommunikation an

| ||||||||||||||

| Status | Zeigt den Status des ausgeführten Jobs an

| ||||||||||||||

| Info | Zeigt weitere Informationen zum übermittelten Job an. Sollte ein Fehler aufgetreten sein, wird hier die Art des Fehlers beschrieben. | ||||||||||||||

| Aktionen | Hier angezeigte Aktionen können ausgeführt werden | ||||||||||||||

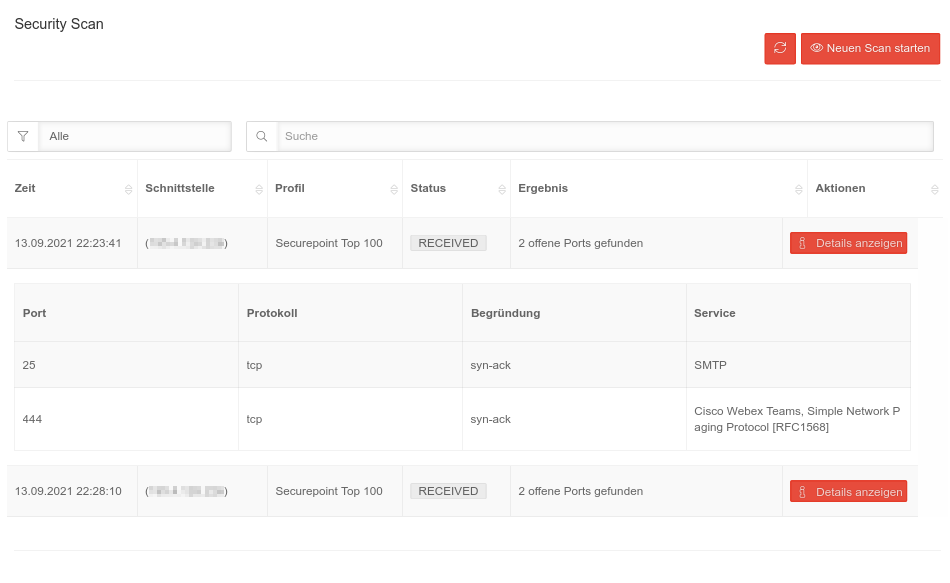

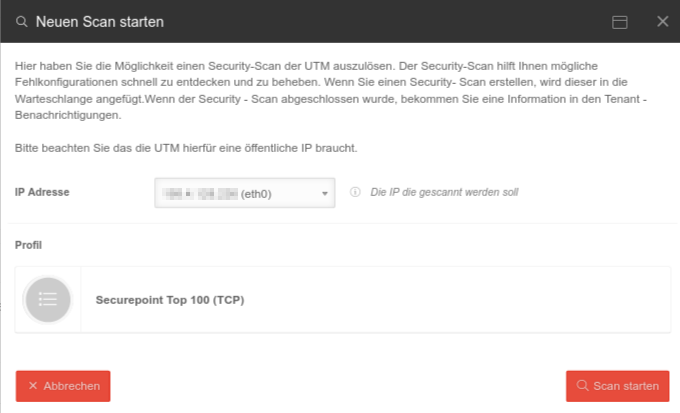

Security Scan Security Scan | |||||||||||||||

| Neuen Scan starten | Startet den Dialog zum Port-Scan |   | |||||||||||||

| IP-Adresse | 192.0.2.192 Öffentliche IP-Adresse, die gescannt werden soll. Werden mehrere Schnittstellen mit öffentlichen IP-Adressen identifiziert, die von Außen erreichbar sind, kann für jede Schnittstelle ein separates Ergebnis angezeigt werden. | ||||||||||||||

| Profil Securepoint TOP 100 (TCP) |

Ein Klick auf den Profileintrag zeigt die Liste der Ports, die gescannt werden mit Anwendungen und Diensten, die diesen Port für gewöhnlich verwenden. | ||||||||||||||

| Details anzeigen | Zeigt offene Ports an sowie Anwendungen und Dienste, die diese für gewöhnlich nutzen. | ||||||||||||||

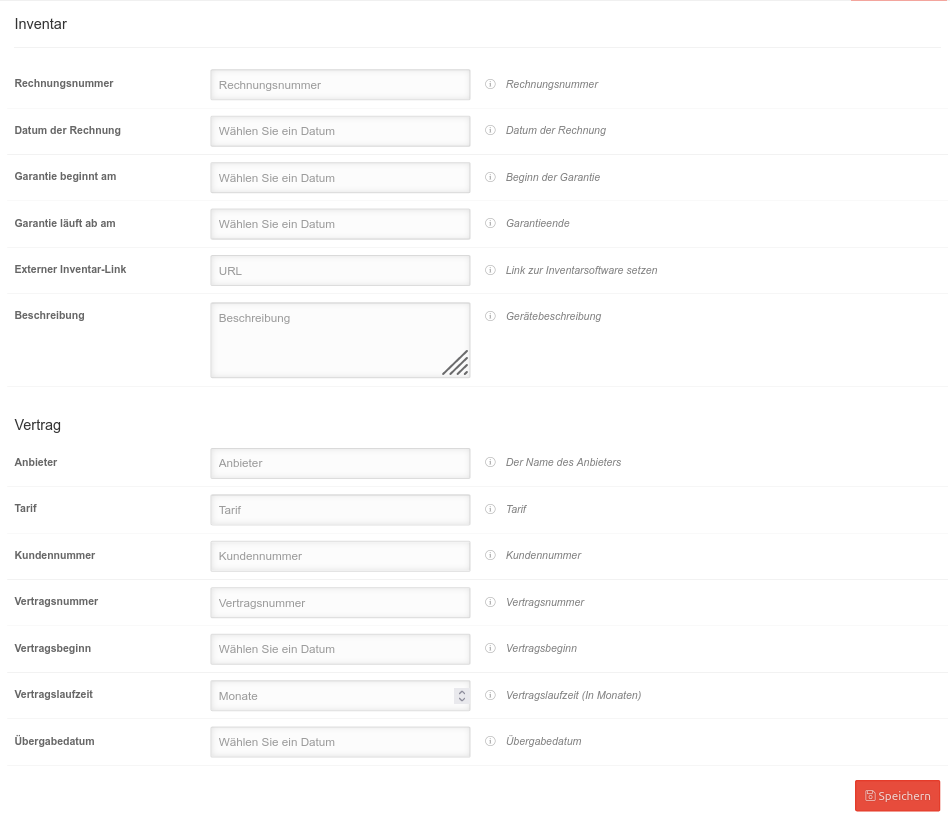

Inventar Inventar | |||||||||||||||

Hier lassen sich Angaben zum Gerät und (für Geräte mit SIM-Karte) zum Vertrag speichern:

|

| ||||||||||||||