Konfiguration von SSL-VPN Roadwarrior-Verbindungen

Letzte Anpassung zur Version: 12.2

- Neu::

Vorherige Versionen: 11.6.12 | 11.7 | 11.7.1 | 11.8.7

Einleitung

Eine Roadwarrior-Verbindung verbindet einzelne Hosts mit dem lokalen Netzwerk. Dadurch kann sich beispielsweise ein Außendienstmitarbeiter mit dem Netzwerk der Zentrale verbinden.

SSL-VPN benutzt zur Verschlüsselung der Verbindung den TLS/SSL Standard.

Mit einer SSL-VPN Roadwarrior-Verbindung auf der UTM können mehrere Clients angebunden werden.

Vorbereitungen

Diese Zertifikate können ggf. auch während der Einrichtung erstellt werden.

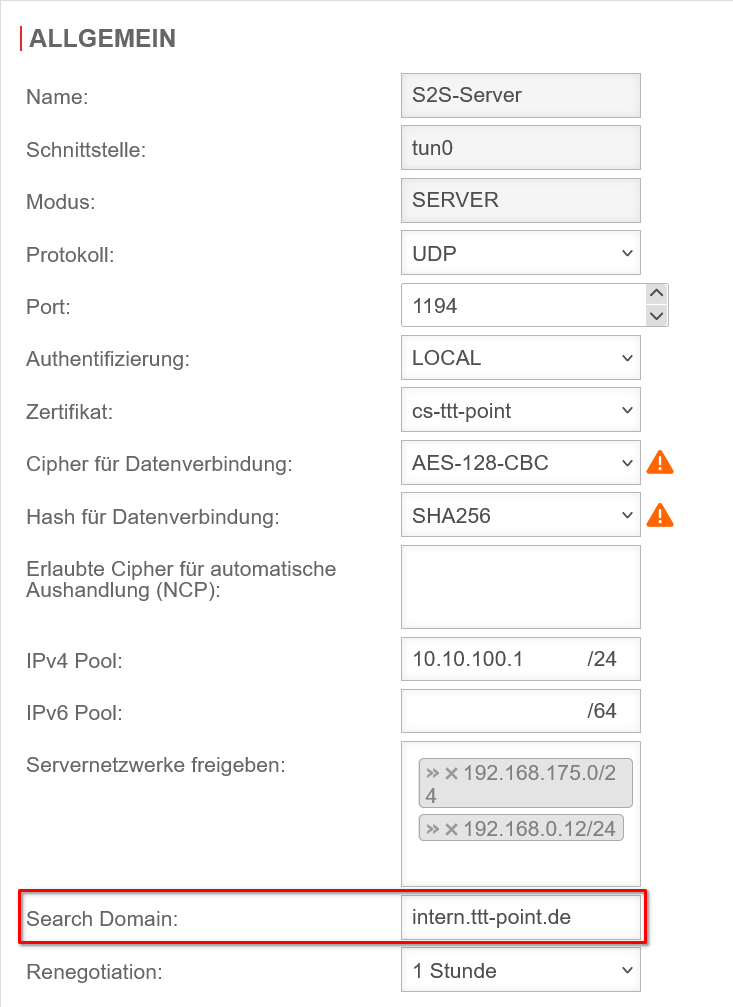

Wenn vorhanden, Domain eingeben.

Roadwarrior Konfiguration

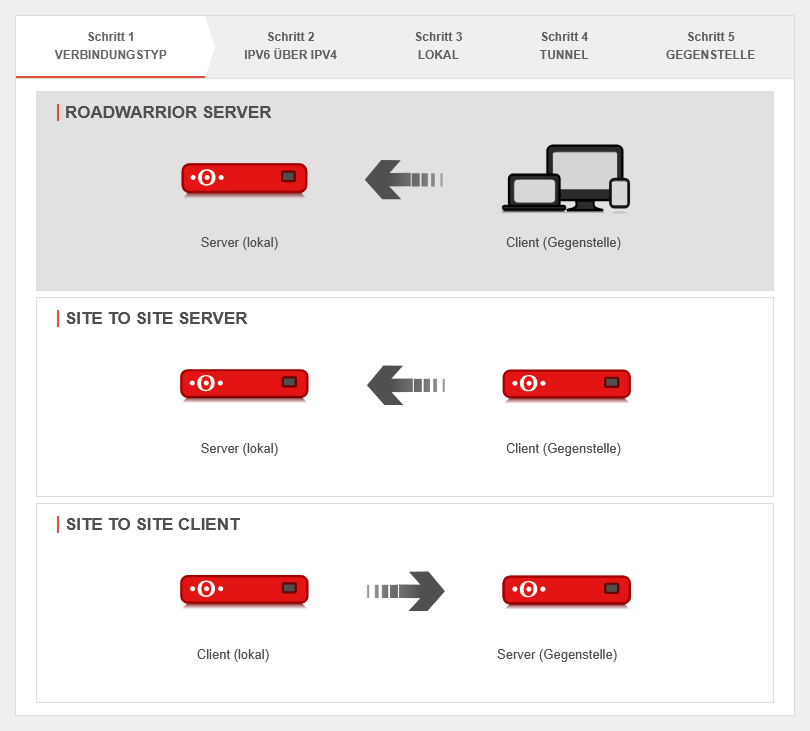

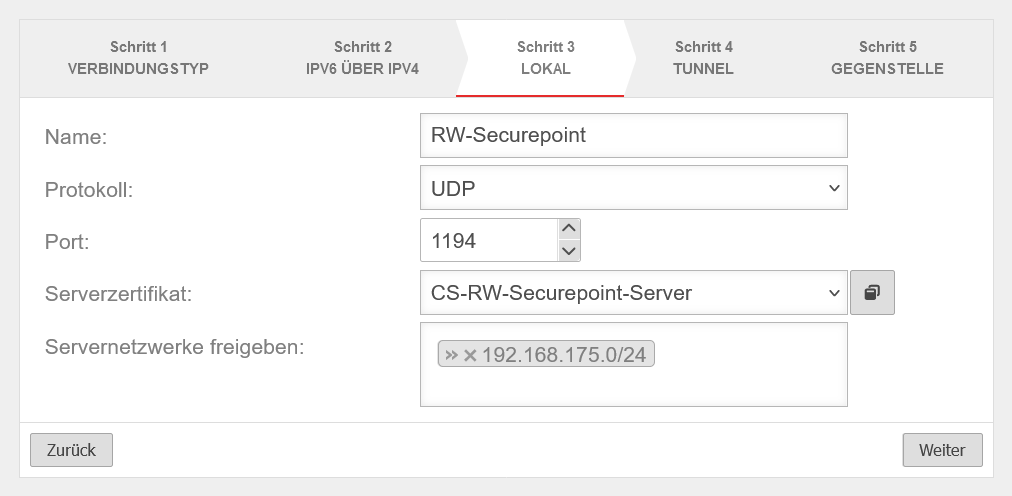

Einrichtungsassistent

Nach dem Login auf dem Administrations-Interface der Firewall (im Auslieferungszustand: https://192.168.175.1:11115) kann der Einrichtungs-Assistent mit Schaltfläche aufgerufen werden.

Regelwerk

Implizite Regeln

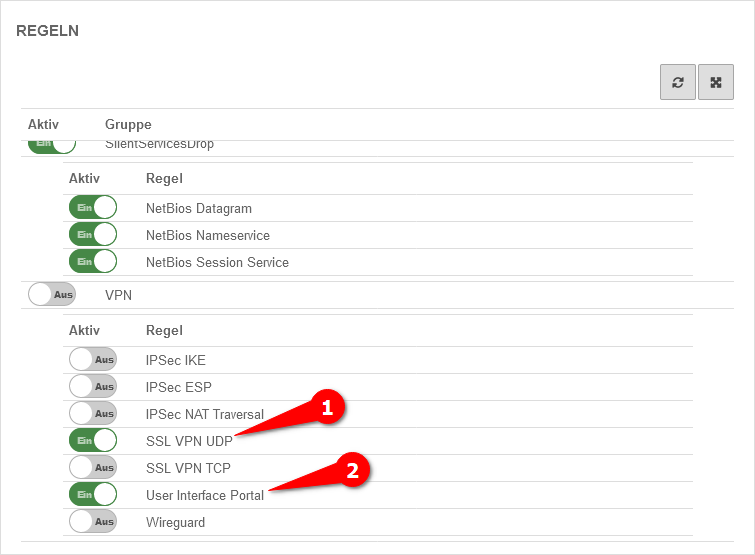

Unter Bereich VPN kann das Protokoll, das für die Verbindung genutzt wird, aktiviert werden.

Im Beispiel Ein SSL-VPN UDP 1

Diese Implizite Regel gibt die Ports, die für SSL-VPN Verbindungen genutzt werden, auf allen Schnittstellen frei. Paketfilter-Regeln anstelle von impliziten Regeln können das individuell für einzelne Schnittstellen regeln.

Soll der Anwender den Client vom User-Interface herunterladen, muss dies hier zusätzlich freigegeben werden:

Ein User Interface Portal 2

Netzwerkobjekte

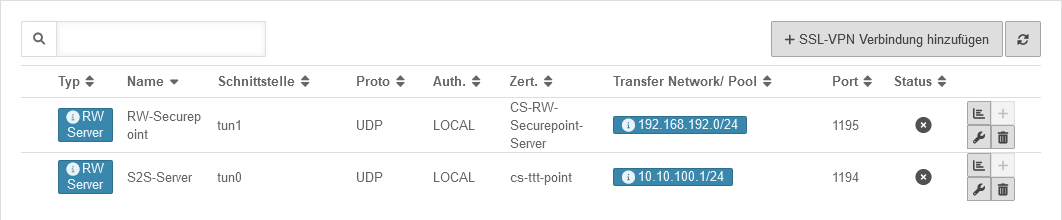

Mit der Einrichtung der Verbindung wurde ein tun-Interface erzeugt. Es erhält automatisch die erste IP-Adresse aus dem in der Verbindung konfigurierten Transfernetz und eine Zone "vpn-ssl-<servername>".

Die Roadwarrior-Clients erhalten eine IP-Adresse aus diesem Netz und befinden sich in dieser Zone.

Um den Roadwarriorn den Zugriff auf das eigene Netz zu gewähren, muss dafür ein Netzwerkobjekt angelegt werden.

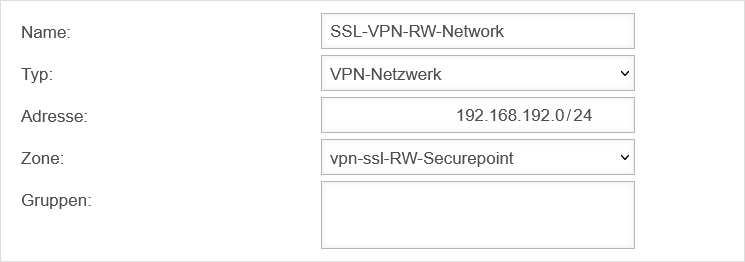

| Beschriftung | Wert | Beschreibung |

|---|---|---|

| SSL-VPN-RW-Network | Eindeutige Bezeichnung, frei wählbar | |

| Typ | Passenden Typen wählen | |

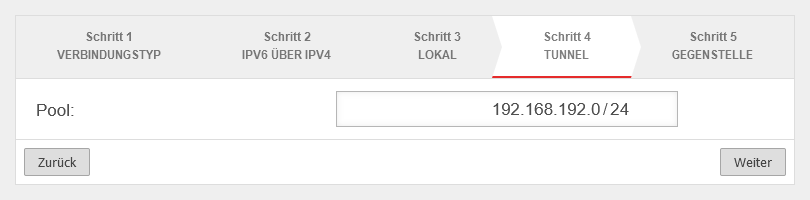

| Adresse | 192.168.192.0/24 | Die Netzwerk-IP, die in Schritt 4 als Tunnel-Pool angegeben wurde. |

| Die Zone, über die das Tunnel-Netzwerk angesprochen wird. | ||

| Gruppen | Optionale Zuordnung zu Netzwerkgruppen |

[[Datei: |hochkant=2.5|mini| ]]

| Beschriftung | Wert | Beschreibung |

|---|---|---|

| Quelle | SSL-VPN-RW-Network | Eingehende Regel |

| Ziel | internal-network | Als Ziel muss internal-network angegeben werden |

| Dienst |

Benutzer und Gruppen anlegen

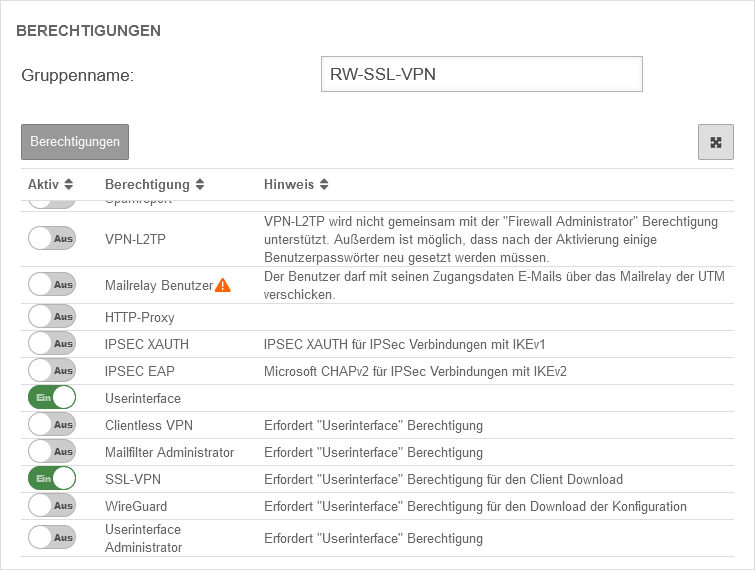

Gruppe

Unter Bereich Gruppe Schaltfläche klicken.

Folgende Berichtigungen müssen erteilt werden:

- Ein Userinterface

- Ein SSL-VPN

| Client im Userinterface herunterladbar: | Ein | Per default über den Port 443, also z.b. unter https://192.168.75.1 erreichbar |

| SSL-VPN Verbindung: | Soeben angelegte Verbindung wählen | |

| Auswahl des Client-Zertifikates, das in Schritt 3 des Einrichtungsassistenten beschrieben wurde.

| ||

| 192.0.2.192 | Das Remote Gateway ist die Adresse der externen Schnittstelle. Diese Adresse muss von extern erreichbar sein. | |

| Aus | Bei Aktivierung werden auch Anfragen der Roadwarrior-Clients ins Internet bzw. in Netzwerke außerhalb des VPN über das lokale Gateway umgeleitet. Dadurch profitieren auch diese Verbindungen vom Schutz der UTM. | |

| Im Portfilter verfügbar: | Ein | Ermöglicht Identity-Based Firewall (IBF) für SSL-VPN |

Benutzer

Bereich Benutzer Schaltfläche oder Benutzer bearbeiten .

AllgemeinReiter Allgemein | ||

| Gruppen | RW-SSL-VPN | Optionale Zuordnung zu Netzwerkgruppen |

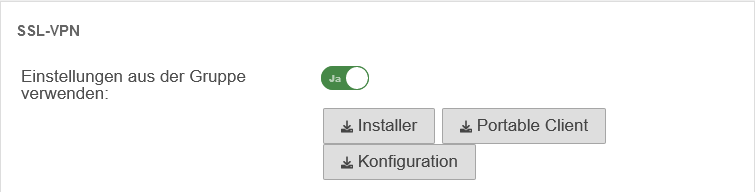

SSL-VPNReiter SSL-VPN | ||

| Einstellungen aus der Gruppe verwenden | Ein | Wurden bereits für die Gruppe Einstellungen getroffen, können statt individueller Werte diese hier übernommen werden. |

| Wurden die Angaben gespeichert, können bereits an dieser Stelle die entsprechenden Dateien vom Administrator herunter geladen werden. | ||

Weitere Angaben zu Benutzern können dem Artikel zur Benutzerverwaltung entnommen werden.

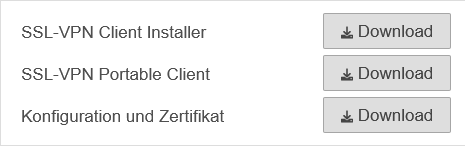

Herunterladen des SSL-VPN Clients im Userinterface

Für Benutzer, die sich per SSL-VPN mit der UTM verbinden möchten, stellt die Appliance einen vorkonfigurierten SSL-VPN Client zur Verfügung:

- Zum Download gelangt man über den Menüpunkt .

- Dieser Client enthält die Konfigurationsdateien sowie sämtliche benötigten Zertifikate.

- Anmeldung im Userinterface der UTM per default über den Port 443, also z.b. unter https://192.168.75.1

- Erreicht wird das Userinterface über das interne Interface der Securepoint Appliance.

Der Client wird angeboten als:

- Die Installation muss mit Administrator-Rechten durchgeführt werden. Erforderliche Prozessorarchitektur: x86 / x64

Die portable Version kann zum Beispiel auf einen USB-Stick kopiert werden und somit auch an anderen Rechnern ausgeführt werden.

Voraussetzung hierfür sind Administrationsrechte, da ein virtuelles TAP Device installiert und Routen gesetzt werden müssen. Erforderliche Prozessorarchitektur: x86 / x64

- Konfiguration und Zertifikat

Zur Verwendung in anderen SSL-VPN-Clients

- Die komprimierten Ordner enthalten neben dem SSL-VPN Client

- eine Konfigurationsdatei

- die CA- und Client-Zertifikate

- sowie einen Treiber für die virtuelle TAP-Netzwerkschnittstelle.

Zum Installieren der virtuellen TAP Schnittstelle benötigt der Benutzer auf dem verwendeten Rechner Administratorrechte.

Installation: Hinweise zur Installation finden sich auf unsere Wiki-Seite zum VPN-Client

SSL-VPN Verbindung als Client herstellen

Ein Doppelklick auf das Schloss-Symbol in der Taskleiste öffnet den SSL-VPN-Client.

Starten der Verbindung mit Klick auf ![]()

Hinweise

Verschlüsselung

Standardmäßig wird ein AES128-CBC Verfahren angewendet. Das Verschlüsselungsverfahren kann im Server- oder/und Clientprofil angepasst werden.

Die Parameter müssen auf Server- und Client-Seite identisch sein. Ansonsten ist eine Datenübertragung nicht möglich.

Hashverfahren

Standardmäßig wird ein SHA256 Hashverfahren angewendet. Das Hashverfahren kann im Server- oder/und Clientprofil angepasst werden.

Die Parameter müssen auf Server- und Client-Seite identisch sein. Ansonsten ist eine Datenübertragung nicht möglich.

Für die VPN-Verbindung können die TOS-Felder für das automatische QoS in den Paketen gesetzt werden. Diese Einstellung kann in den Einstellungen der VPN Verbindung unter "Erweitert" aktiviert werden.

Es kommt immer wieder zu Problemen mit der Stabilität der Verbindung, wenn ein Router/Modem vor der Appliance ebenfalls eine aktive Firewall hat. Bitte auf diesen Geräten jegliche Firewall-Funktionalität deaktivieren.

Hinweis zu vorgeschalteten Routern/Modems--Porthinweis

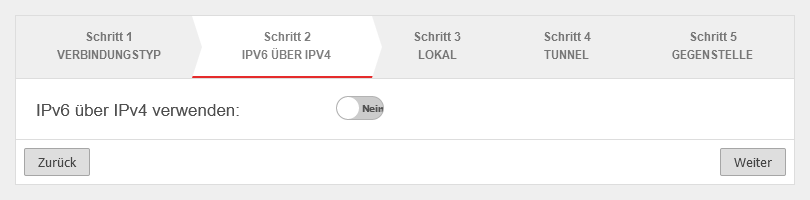

IPv6 für eingehende Verbindungen

In den Einstellungen des Roadwarriorservers kann im Abschnitt Allgemein / Protokoll das Protokoll oder für IPv6 aktiviert werden.

Hinweis zur Fehlerbehebung bei SSL-VPN gibt es im Troubleshooting Guide SSL-VPN (pdf-Dokument)