K Weiterleitung nach UTM/APP/IDS-IPS v12.6.2 erstellt Markierung: Neue Weiterleitung |

KKeine Bearbeitungszusammenfassung |

||

| (6 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

{{Archivhinweis|UTM/APP/IDS-IPS|pre=14.0.1}} | |||

{{Set_lang}} | {{Set_lang}} | ||

Fail2Ban | Fail2Ban | ||

{{#vardefine:headerIcon|spicon-utm}} | {{#vardefine:headerIcon|spicon-utm}} | ||

{{:UTM/ | |||

{{var | display | |||

| IDS / IPS - FailToBan-Funktion | |||

| IDS / IPS - FailToBan function }} | |||

{{var | head | |||

| Beschreibung der Intrusion Detection und Intrusion Prevention Funktionen | |||

| Description of Intrusion Detection and Intrusion Prevention Functions }} | |||

{{var | Einleitung | |||

| Einleitung | |||

| Preamble}} | |||

{{var | Einleitung--desc | |||

| IDS (Intrusion Detection System) und IPS (Intrusion Prevention System) können Angriffe aus dem Internet oder einem Netzwerk erkennen und verhindern.<br>Diese Funktionen sind hilfreich, um das Fluten des Servers mit bösartigen Verbindungsversuchen zu stoppen. | |||

| IDS (Intrusion Detection System) and IPS (Intrusion Prevention System) can detect and prevent attacks from the Internet or a network.<br>These features are useful for stopping the server from flooding with malicious connection attempts.}} | |||

{{var | Überwachung der Firewall | |||

| Überwachung der Firewall | |||

| Firewall monitoring}} | |||

{{var | Aktivierung der Überwachung | |||

| Aktivierung der Überwachung | |||

| Activation of monitoring}} | |||

{{var | Aktivierung der Überwachung--desc | |||

| Die Aktivierung / Deaktivierung der Überwachung erfolgt im Menü {{Menu-UTM| Firewall | Implizite Regeln}} in der Gruppe 'BlockChain'. | |||

| The activation / deactivation of the monitoring is done in the menu {{Menu-UTM| Firewall | Implicit rules}} in the group 'BlockChain'. }} | |||

{{var | ein | |||

| Ein | |||

| On}} | |||

{{var | BlockChain--desc | |||

| BlockChain<br> Es lässt sich die Überwachung für diese Zugänge abschalten | |||

| BlockChain<br> The monitoring for these accesses can be switched off.}} | |||

{{var | Regel | |||

| Regel | |||

| Rule}} | |||

{{var | Zugriff per ssh | |||

| Zugriff per ssh | |||

| Access by ssh }} | |||

{{var | Zugriff über das Admin Interface | |||

| Zugriff über das Admin Interface | |||

| Access via the Admin interface }} | |||

{{var | Zugriff über das User Interface | |||

| Zugriff über das User Interface | |||

| Access via the user interface}} | |||

{{var | Zugriff über das Mailgateway | |||

| Zugriff über das Mailgateway | |||

| Access via the mail gateway}} | |||

{{var | Sperrungen | |||

| Sperrungen | |||

| Bans }} | |||

{{var | Sperrungen--Bild | |||

| UTM v12.6.2 IDS-IPS Sperrungen.png | |||

| UTM v12.6.2 IDS-IPS Sperrungen-en.png }} | |||

{{var | Anwendungen | |||

| Anwendungen | |||

| Application }} | |||

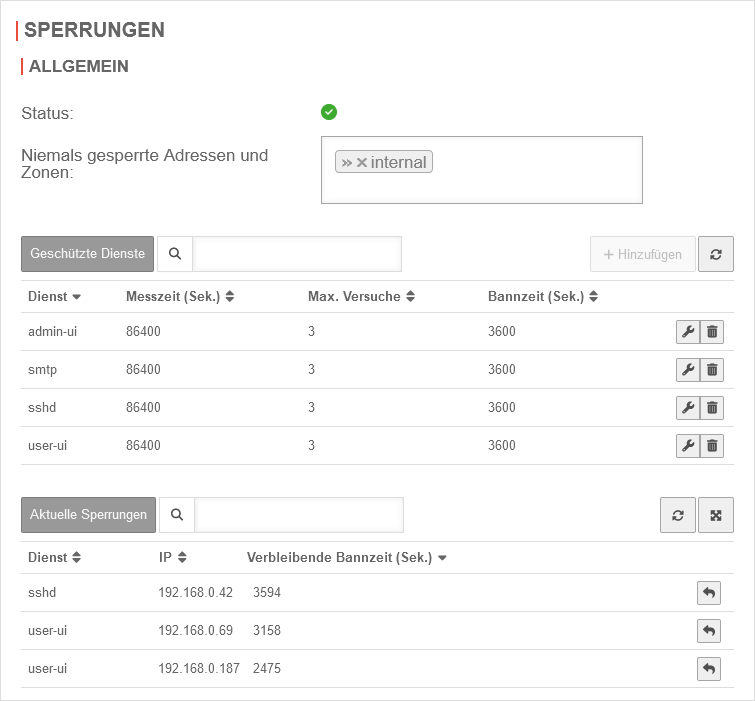

{{var | Sperrungen--desc | |||

| Die Zugänge zur Firewall können nach einer bestimmten Anzahl fehlerhafter Anmeldeversuche gesperrt werden. | |||

| Access to the firewall can be blocked after a certain number of incorrect login attempts. }} | |||

{{var | Sperrungen--Menu | |||

| Im Menü {{Menu-UTM|Anwendungen|IDS/IPS}} werden die Einstellungen konfiguriert. | |||

| The settings are configured in the {{Menu-UTM|Applications|IDS/IPS}} menu.}} | |||

{{var | Status--desc | |||

| Die Signallampe im Feld {{b|Status:}} zeigt den Aktivitätsstatus der Anwendung ''IPS Sperrung'' an. | |||

| The signal lamp in the {{b|Status:}} field indicates the activity status of the ''IPS Blocking'' application. }} | |||

{{var | Niemals gesperrte Adressen und Zonen--desc | |||

| Im Abschnitt {{Reiter|Sperrungen}} können unter {{Kasten|Allgemein}} {{b|Niemals gesperrte Adressen und Zonen:}} hinzugefügt werden. | |||

Von diesen sind dann unbegrenzt viele Fehl-Versuche für eine Anmeldung möglich. In der Klickbox können verschiedene vorhandene Zonen ausgewählt oder neue IP-Adressen und Subnetze angegeben werden. <br>Unter {{KastenGrau|Geschützte Dienste}} werden Dienste Konfiguriert, deren Authentifizierungsversuche überwacht und damit geschützt werden.<br> Es finden sich vier bereits vorkonfigurierte Dienste, die entfernt und wieder hinzugefügt werden können. | |||

| In the {{Reiter|Bans}} section, under {{Kasten|General}} {{b|Never banned addresses and zones:}} may be added. An unlimited number of failed login attempts are then possible from these.In the click box, various existing zones can be selected or new IP addresses and subnets can be specified.<br> Under {{KastenGrau|Protected Services}}, services are configured whose authentication attempts are monitored and thus protected.<br> Four already preconfigured services can be found, which can be removed and added again. }} | |||

{{var | Dienst | |||

| Dienst | |||

| Service }} | |||

{{var | Authentifizierung über das Admin-Interface--desc | |||

| Authentifizierung über das Admin-Interface. <br>(Standard-LogIn-Port für Admininstratoren unter {{code|192.168.175.1:11115}}) | |||

| Authentication via the admin interface. <br>(default login port for administrators under {{code|192.168.175.1:11115}})}} | |||

{{var | Authentifizierung über ssh-Protokoll | |||

| Authentifizierung über ssh-Protokoll (z.B. PuTTY) | |||

| Authentication via ssh protocol (e.g. PuTTY) }} | |||

{{var | Authentifizierung über das User-Interface--desc | |||

| Authentifizierung über das User-Interface. <br>Standard-Login-Port für User unter: | |||

| Authentication via the user interface. <br>Default login port for users under: }} | |||

{{var | Authentifizierung über das Mailgateway | |||

| Authentifizierung über das Mailgateway | |||

| Authentication via the mail gateway}} | |||

{{var | Dienst--Hinweis | |||

| Da im Auslieferungszustand alle vier Dienste bereits konfiguriert sind, lassen sich mit {{Button|+ Hinzufügen}} erst nach vorherigem Entfernen auch Dienste auswählen. | |||

| Since all four services are already configured at delivery, {{Button|+ Add}} can be used to select services only after they have been removed.}} | |||

{{var | Werte konfiguriert | |||

| Folgende Werte können {{Button||w}} konfiguriert werden: | |||

| The following values can be configured {{Button||w}}: }} | |||

{{var | Sperrungen--cap | |||

| Reiter IDS/IPS - Sperrungen | |||

| Tab IDS/IPS - Bans}} | |||

{{var | IPS_enabled | |||

| Die Anwendung 'IPS Sperrungen' ist aktiviert. | |||

| The "IPS Locks" application is enabled.}} | |||

{{var | IPS_disabled | |||

| Die Anwendung 'IPS Sperrungen' ist nicht aktiviert. | |||

| The "IPS Locks" application is disabled.}} | |||

{{var | Niemals gesperrte Adressen und Zonen | |||

| Niemals gesperrte Adressen und Zonen: | |||

| Never blocked addresses and zones:}} | |||

{{var | Diese IP-Adressen und Zonen, werden nicht durch IDS/IPS gesperrt. | |||

| Diese IP-Adressen und Zonen, werden nicht durch IDS/IPS gesperrt. Beispiele: | |||

| These IP addresses and zones, are not blocked by IDS/IPS. Examples: }} | |||

{{var | Dienst--desc | |||

| Dienst, der geschützt werden soll | |||

| Service to be protected }} | |||

{{var | Messzeit | |||

| Messzeit | |||

| measurement time }} | |||

{{var | Sekunden | |||

| Sekunden | |||

| seconds}} | |||

{{var | Messzeit--desc | |||

| Messzeit innerhalb der Fehlversuche gezählt werden. | |||

| measurement time can be counted within the failed attempts.}} | |||

{{var | Max. Versuche | |||

| Max. Versuche | |||

| Max. attempts }} | |||

{{var | Max. Versuche--desc | |||

| Anzahl der Fehlversuche einer Authentifizierung | |||

| Number of failed authentication attempts }} | |||

{{var | Max. Versuche--Hinweis | |||

| Unabhängig davon greift nach dem 6. aufeinanderfolgenden Fehlversuch eine [[UTM/Administration#Begrenzung_/_Drosselung_der_Login-Versuche | pauschale Login-Drosselung]] für das Admin- und das User-Interface, sowie eine Fehlermeldung im jeweiligen Webinterface. | |||

| Irrespective of this, after the 6th consecutive failed attempt, a [[UTM/Administration#Begrenzung_/_Drosselung_der_Login-Versuche | flat-rate login throttling]] for the admin and user interface, as well as an error message in the respective web interface, takes effect }} | |||

{{var | Drosselung--Bild | |||

| UTM v12.7.0 IDS-IPS Meldung Login Drosselung.png | |||

| UTM v12.7.0 IDS-IPS Meldung Login Drosselung-en.png }} | |||

{{var | Bannzeit | |||

| Bannzeit | |||

| Ban time}} | |||

{{var | Bannzeit--desc | |||

| Zeitraum, für den der Zugang zu dieser Authentifizierung gesperrt wird. | |||

| Period for which access to this authentication is blocked.}} | |||

{{var | Maximale Bannzeit--Hinweis | |||

| Maximale Bannzeit: 2147483 Sekunden (etwa 25 Tage) | |||

| Maximum ban time: 2147483 seconds (around 25 days) }} | |||

{{var | Aktuelle Sperrungen | |||

| Aktuelle Sperrungen | |||

| Current ban }} | |||

{{var | Sperrungen aufheben | |||

| Folgende Sperrungen können mit {{Button||class=icon2 fas fa-reply|c=black}} aufgehoben werden. | |||

| The following blocks can be cancelled with {{Button||class=icon2 fas fa-reply|c=black}}. }} | |||

{{var | Aktuelle Sperrungen Dienst--desc | |||

| Der Dienst für den die Sperrung aktiv ist | |||

| The service for which the block is active }} | |||

{{var | Aktuelle Sperrungen IP--desc | |||

| Die IP Adresse, die gesperrt ist | |||

| The IP address that is blocked }} | |||

{{var | Verbleibende Bannzeit | |||

| Verbleibende Bannzeit | |||

| Remaining ban time }} | |||

{{var | Aktuelle Sperrungen Bannzeit--desc | |||

| Die verbleibende Zeit des Banns in Sekunden | |||

| The remaining time of the ban in seconds }} | |||

{{var | F2B-Zeitlinie1--Bild | |||

| UTM_v11-8_F2B_Zeitlinie_1b.png | |||

| }} | |||

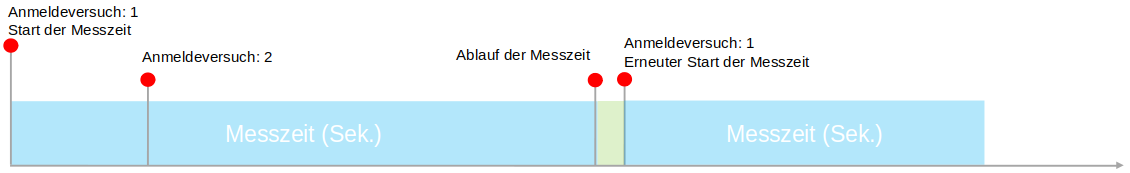

{{var | F2B-Zeitlinie1--cap | |||

| Zeitlicher Verlauf ohne Sperrung | |||

| Time course without blocking}} | |||

{{var | F2B-Zeitlinie2--Bild | |||

| UTM_v11-8_F2B_Zeitlinie_2b.png | |||

| }} | |||

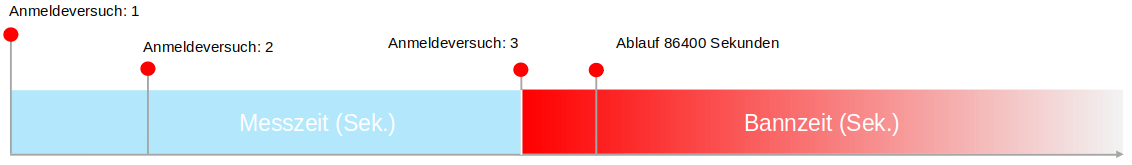

{{var | F2B-Zeitlinie2--cap | |||

| Zeitlicher Verlauf mit Sperrung | |||

| Time course with blocking}} | |||

{{var | Gesperrte Zugänge wieder freigeben | |||

| Gesperrte Zugänge wieder freigeben | |||

| Releasing blocked accesses again }} | |||

{{var | Gesperrte Zugänge wieder freigeben--desc | |||

| Unter {{KastenGrau|Aktuelle Sperrungen}} können gesperrte IP-Adressen für den Erneuten Zugriff auf einen Dienst vor Ablauf der Bannzeit mit der Schaltfläche {{Button|'''⤺'''}} wieder freigegeben werden. | |||

| Under {{KastenGrau|Current bans}}, blocked IP addresses can be released again for renewed access to a service before the ban time expires with the button {{Button|'''⤺'''}}. }} | |||

{{var | Entsperren CLI | |||

| Das Entsperren ist auch über das CLI möglich: | |||

| Unlocking is also possible via the CLI: }} | |||

{{var | Entsperren CLI--desc | |||

| Hier steht die ip {{code|192.0.2.192}} für die IP eines Hosts, für den das admin-Interface gesperrt wurde (per Default unter <nowiki>https://192.168.175.1:11115</nowiki> erreichbar).<br>Dienste, die freigegeben werden können:''{{Code|admin-ui}} {{code|sshd}} {{code|user-ui}} {{code | smtp}} | |||

| Here the ip {code|192.0.2.192}} represents the IP of a host for which the admin interface has been blocked (accessible by default at <nowiki>https://192.168.175.1:11115</nowiki>).<br>Services that can be released:''{{Code|admin-ui}} {{code|sshd}} {{code|user-ui}} {{code|smtp}}'' }} | |||

{{var | Benachrichtigung über Sperrungen | |||

| Benachrichtigung über Sperrungen | |||

| Notification of bans }} | |||

{{var | Benachrichtigung über Sperrungen--desc | |||

| Im [[:neu/UTM/AlertingCenter#.C3.9Cber_Ereignisse_gesteuerte_Benachrichtigungen.| Alerting Center]] kann unter {{ic|IPS Sperrungen|bc=#EAE0E0;| c=#444444;}} eingestellt werden, ob und wie man über solche Sperrungen benachrichtigt werden will. | |||

| In the [{{SERVER}}/index.php?title=Neu/UTM/AlertingCenter&uselang=en#event-based_notifications Alerting Center] you can set under {{ic|IPS Lockouts|bc=#EAE0E0;| c=#444444;}} whether and how you want to be notified about such lockouts.}} | |||

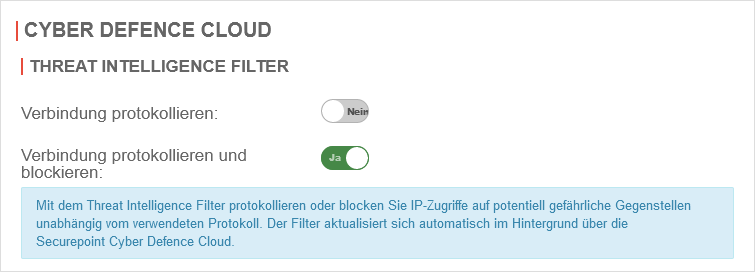

{{var | Cyber Defence Cloud--desc | |||

| Mit dem '''Threat Intelligence Filter''' werden Zugriffe auf potentiell gefährliche Gegenstellen unabhängig vom verwendeten Protokoll auf Basis der IP-Adresse protokolliert bzw. blockiert. Sobald eine Verbindung zu einer IP-Adresse aufgebaut wird, die z.B. als Control-Server für Schadsoftware bekannt ist, wird dieses vom Threat Intelligence Filter erkannt.<br> | |||

Der Filter aktualisiert sich automatisch im Hintergrund über die Securepoint Cyber Defence Cloud.<br> | |||

Blockieren solcher Verbindungen mit {{b|Verbindung protokollieren und blockieren:}} | |||

| The '''Threat Intelligence Filter''' logs or blocks access to potentially dangerous remote peers based on the IP address, regardless of the protocol used. As soon as a connection is established to an IP address that is known, for example, as a control server for malware, the Threat Intelligence Filter detects this. | |||

The filter updates itself automatically in the background via the Securepoint Cyber Defence Cloud.<br> | |||

Block such connections with {{b|Log and drop connection:}} }} | |||

{{var | Default Verhalten | |||

| | |||

* Bei '''Neuinstallationen''' ist die Option ''Verbindung protokollieren und blockieren'' aktiviert | |||

* Bei '''Updates''' ist die Option ''Verbindung protokollieren'' aktiviert | |||

| | |||

* For '''New installations''', the ''Log and drop connection'' option is enabled | |||

* For '''Updates''' the option ''Log connection'' is enabled. }} | |||

{{var | Default Verhalten--Hinweis | |||

| Wir empfehlen dringend, diese Option zu aktivieren ! | |||

| We strongly recommend to activate this option ! }} | |||

{{var | Verbindung Threat Intelligence Filters blockiert | |||

| Wird eine Verbindung aufgrund des Threat Intelligence Filters blockiert, wird ein Log-Eintrag erstellt. <br>Die Benachrichtigung über diese Logmeldungen können im [[UTM/AlertingCenter#TIF | Alerting Center]] konfiguriert werden. <br>Default: <small>{{Kasten|Level 8 - Alarm|blau}}</small> → Nachricht: »Gefährliche Verbindung erkannt.« → Umgehender Bericht & Regelmäßiger Bericht | |||

| If a connection is blocked due to the Threat Intelligence Filter, a log entry is created. <br>Notification of these log messages can be configured in [[UTM/AlertingCenter#TIF | Alerting Center]]. <br>Default: <small>{{Kasten|Level 8 - Alarm|blau}}</small> → Message: Malicious connection detected. → Immediate Report & Regular Report }} | |||

{{var | Cyber Defence Cloud--Bild | |||

| UTM v12.6.2 IDS-IPS Cryber Defence Cloud.png | |||

| UTM v12.6.2 IDS-IPS Cryber Defence Cloud-en.png }} | |||

{{var | Ungültige TCP-Flags--Bild | |||

| UTM v12.7.0 IDS-IPS Ungueltige TCP-Flags.png | |||

| UTM v12.7.0 IDS-IPS Ungueltige TCP-Flags-en.png }} | |||

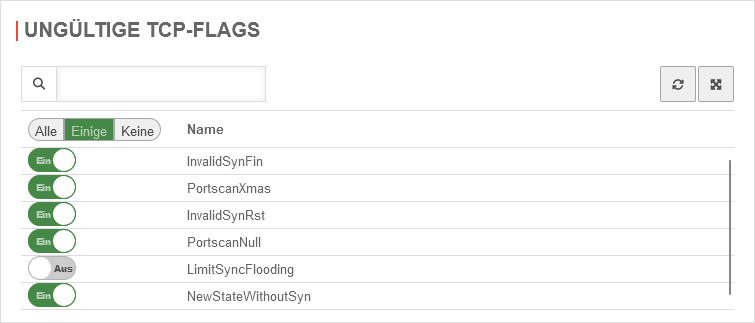

{{var | Ungültige TCP-Flags | |||

| Ungültige TCP-Flags | |||

| Invalid TCP Flags }} | |||

{{var | Ungültige TCP-Flags--Hinweis | |||

| Durch eine Änderung / Anpassung der Einstellungen innerhalb dieses Abschnitts, kann es zu Problemen innerhalb des Netzwerks kommen. | |||

| By a change / adjustment of the settings within this section, it can come to problems within the network. }} | |||

{{var | Ungültige TCP-Flags--desc | |||

| Die Erkennung der bekannten Flags im TCP-Protokoll kann im Reiter {{Reiter|Ungültige TCP-Flags}} aktiviert oder deaktiviert werden. | |||

| The detection of known flags in the TCP protocol can be enabled or disabled in the {{Reiter|Invalid TCP Flags}} tab. }} | |||

{{var | Zentralschaltflächen--desc | |||

| Über die Schaltflächen {{Button|Alle|class=first}}{{Button|Einige|class=middle}}{{Button|Keine|class=last}} können die Einstellungen zentral getroffen werden. | |||

| With the buttons {{Button|All|class=first}}{{Button|Some|class=middle}}{{Button|None|class=last}} the settings can be controlled centrally. }} | |||

{{var | Trojaner--Bild | |||

| UTM v12.7.0 IDS-IPS Trojaner.png | |||

| UTM v12.7.0 IDS-IPS Trojaner-en.png }} | |||

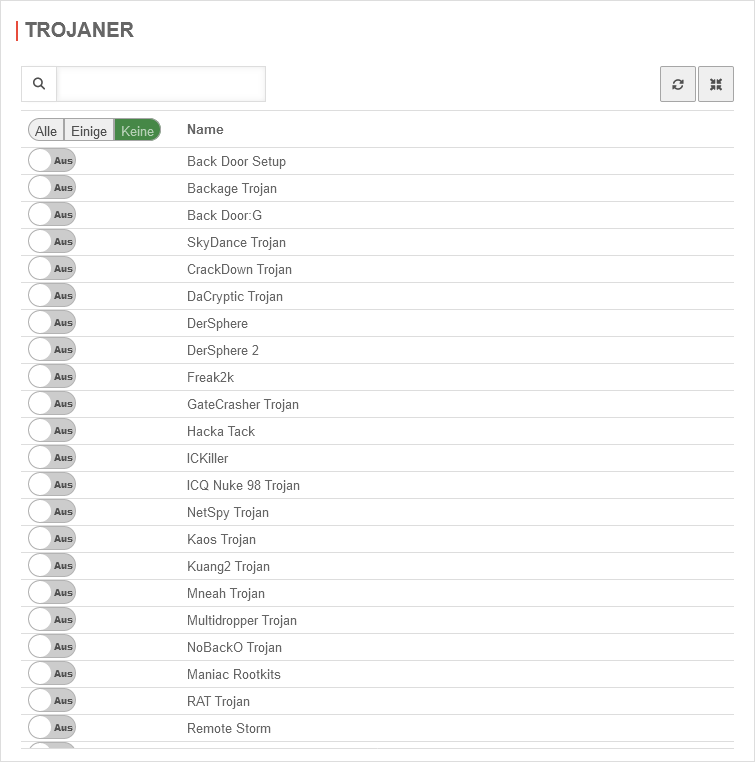

{{var | Trojaner | |||

| Trojaner | |||

| Trojans }} | |||

{{var | Trojaner--Hinweis | |||

| Für einen umfassenden proaktiven Schutz empfehlen wir die Verwendung des [[#CDC | Thread Intelligence-Filters]], der den Zugriff auf Basis von bekannten IP-Adressen blockiert. | |||

| For comprehensive proactive protection, we recommend using the [[#CDC | Thread Intelligence Filter]], which blocks access based on known IP addresses. }} | |||

{{var | Trojaner--desc | |||

| Um Trojanern das Eindringen und Ausbreiten im Netzwerk zu erschweren, können hier Zugriffe auf Ports, die von einigen Trojanern bekanntermaßen genutzt werden, unterbunden werden.<br> Dazu werden mit {{ButtonAn|Ein}} allen (Kopfzeile) oder jeweils einzelnen Trojanern zuzuordnende Ports geschlossen.<br> {{Hinweis-box||g}} Bei Problemen mit anderer Software, die ebenfalls solche Ports nutzt, können auch nur ausgewählte Einträge aktiviert werden. | |||

| To make it more difficult for trojans to penetrate and spread in the network, access to ports known to be used by some trojans can be blocked here.<br> To do this, {{ButtonAn|On}} closes all (header) or individual ports that are assigned to individual Trojans. <br>{{Hinweis-box||g}} In case of problems with other software that also uses such ports, only selected entries can be activated. }} | |||

{{var | 78 | |||

| Netzwerkverkehr zu unbekannten Netzen (z.B. das Internet}} sollte über den {{Hinweis-box|HTTP-Proxy der UTM|gr}} laufen. Er kann dann auf | |||

*'''Schadcode''' ( Einstellungen unter {{Menu-UTM|Anwendungen|HTTP-Proxy}} {{Reiter|Virenscanner}} ) und *'''unerwünschte Inhalte''' (Einstellungen unter {{Menu-UTM|Anwendungen|Webfilter}} ) | |||

überprüft werden. | |||

| Network traffic running through the {{Hinweis-box|HTTP proxy of UTM|gr}} can be can be scanned for | |||

*'''malicious code''' ( settings in {{Menu-UTM|Applications|HTTP proxy}} {{Reiter|virus scanner}} ) and | |||

*'''unwanted content'''' (settings under {{Menu-UTM|Applications|Web Filter}} ).}} | |||

{{var | 79 | |||

| Weitere Hinweise gibt es in unserem Webinar [https://www.youtube.com/watch?v=yd3GsyGJbNY Best Practice - Gute Firewall Konfiguration] auf Youtube. | |||

|Further information can be found in our webinar [https://www.youtube.com/watch?v=yd3GsyGJbNY Best Practice - Good Firewall Configuration] on Youtube. }} | |||

{{var | ja | |||

| Ja | |||

| Yes }} | |||

{{var | Übersicht der blockierten Ports | |||

| Übersicht der blockierten Ports | |||

| Blocked ports overview }} | |||

{{var | Geschützte Dienste | |||

| Geschützte Dienste | |||

| Protected Services }} | |||

{{var | Übersicht der blockierten Ports zeigen | |||

| Übersicht der blockierten Ports zeigen | |||

| Show Blocked ports overview }} | |||

{{var | neu--Drosselung Nachricht | {{var | neu--Drosselung Nachricht | ||

| Meldung im Webinterface zusätzlich zur Drosselung vielen Fehlversuchen bei [[#Max. Versuche | Max. Versuchen]] | | Meldung im Webinterface zusätzlich zur Drosselung vielen Fehlversuchen bei [[#Max. Versuche|Max. Versuchen]] | ||

| | | Message in the web interface in addition to throttling many failed attempts at [[#Max. Versuche|max. attempts]] }} | ||

{{var | neu--AlleEinigeKeine Buttons | {{var | neu--AlleEinigeKeine Buttons | ||

| Zentrale Schaltflächen (Alle/Einige/Keine) für [[#Ungültige TCP-Flags|Ungültige TCP-Flags]] und [[#Trojaner|Trojaner Port Blockierung]] | | Zentrale Schaltflächen (Alle/Einige/Keine) für [[#Ungültige TCP-Flags|Ungültige TCP-Flags]] und [[#Trojaner|Trojaner Port Blockierung]] | ||

| | | Central buttons (All/Some/None) for [[#Ungültige TCP-Flags|invalid TCP flags]] and [[#Trojaner|Trojan port blocking]] }} | ||

{{var | neu--maxBannzeit | |||

| [[#Bannzeit|Maximale Bannzeit]] ergänzt | |||

| [[#Bannzeit|Maximum ban time]] supplemented }} | |||

</div><div class="new_design"></div>{{Select_lang}}{{TOC2}} | </div><div class="new_design"></div>{{Select_lang}}{{TOC2}} | ||

{{Header|12.7.0| | {{Header|12.7.0| | ||

* {{#var:neu--maxBannzeit}} <small>06.2024</small> | |||

* {{#var:neu--Drosselung Nachricht}} | * {{#var:neu--Drosselung Nachricht}} | ||

* {{#var:neu--AlleEinigeKeine Buttons}} | * {{#var:neu--AlleEinigeKeine Buttons}} | ||

| Zeile 22: | Zeile 280: | ||

[[UTM/APP/IDS-IPS_11.8|11.8]] | [[UTM/APP/IDS-IPS_11.8|11.8]] | ||

[[UTM/APP/IDS_IPS_11.7|11.7]] | [[UTM/APP/IDS_IPS_11.7|11.7]] | ||

|{{Menu-UTM|Anwendungen|IDS/IPS}} }} | |{{Menu-UTM|Anwendungen|IDS/IPS}} | ||

|zuletzt=06.2024 }} | |||

---- | |||

=== {{#var:Einleitung}} === | === {{#var:Einleitung}} === | ||

| Zeile 30: | Zeile 289: | ||

{{#var:Einleitung--desc}} | {{#var:Einleitung--desc}} | ||

</div> | </div> | ||

---- | |||

=== {{#var:Überwachung der Firewall}} === | === {{#var:Überwachung der Firewall}} === | ||

==== {{#var:Aktivierung der Überwachung}} ==== | ==== {{#var:Aktivierung der Überwachung}} ==== | ||

<div class="einrücken"> | <div class="einrücken"> | ||

{{#var:Aktivierung der Überwachung--desc}} | {{#var:Aktivierung der Überwachung--desc}} | ||

{| class="sptable2 pd5 zh1" | </div> | ||

| class="Leerzeile" rowspan="6" | {{ButtonAn |{{#var:ein}} }} ||class="Leerzeile" colspan="3"| {{#var:BlockChain--desc}} | |||

{| class="sptable2 pd5 zh1 Einrücken" | |||

| class="Leerzeile" rowspan="6" | {{ButtonAn|{{#var:ein}} }} ||class="Leerzeile" colspan="3"| {{#var:BlockChain--desc}} | |||

|- | |- | ||

! | ! Default !! {{#var:Regel}} !! {{#var:desc}} | ||

|- | |- | ||

| {{ButtonAn |{{#var:ein}} }} || FailToBan_ssh || {{#var:Zugriff per ssh }} | | {{ButtonAn|{{#var:ein}} }} || FailToBan_ssh || {{#var:Zugriff per ssh }} | ||

|- | |- | ||

| {{ButtonAn |{{#var:ein}} }} || FailToBan_http_admin || {{#var:Zugriff über das Admin Interface}} | | {{ButtonAn|{{#var:ein}} }} || FailToBan_http_admin || {{#var:Zugriff über das Admin Interface}} | ||

|- | |- | ||

| {{ButtonAn |{{#var:ein}} }} || FailToBan_http_user || {{#var:Zugriff über das User Interface}} | | {{ButtonAn|{{#var:ein}} }} || FailToBan_http_user || {{#var:Zugriff über das User Interface}} | ||

|- | |- | ||

| {{ButtonAn |{{#var:ein}} }} || FailToBan_smtp || {{#var:Zugriff über das Mailgateway}} | | {{ButtonAn|{{#var:ein}} }} || FailToBan_smtp || {{#var:Zugriff über das Mailgateway}} | ||

|} | |} | ||

---- | |||

{{h-3|{{#var:Sperrungen}}|{{Reiter|{{#var:Sperrungen}} }} }} | {{h-3|{{#var:Sperrungen}}|{{Reiter|{{#var:Sperrungen}} }} }} | ||

<div class="Einrücken"> | <div class="Einrücken"> | ||

{{#var:Sperrungen--desc}} | {{#var:Sperrungen--desc}}<br> | ||

<br> | |||

{{#var:Sperrungen--Menu}} | {{#var:Sperrungen--Menu}} | ||

{| class="sptable2 pd5 zh1" | </div> | ||

! {{#var:cap}} !! class=mw5| {{#var:val}} !! {{#var:desc}} | |||

| class=Bild rowspan="19"| {{Bild|{{#var:Sperrungen--Bild}} | {{#var:Sperrungen--cap}}||IDS / IPS|{{#var:Anwendungen}}|icon=fa-save}} | {| class="sptable2 pd5 zh1 Einrücken" | ||

! {{#var:cap}} !! class=mw5 | {{#var:val}} !! {{#var:desc}} | |||

| class=Bild rowspan="19" | {{Bild| {{#var:Sperrungen--Bild}} |{{#var:Sperrungen--cap}}||IDS / IPS|{{#var:Anwendungen}}|icon=fa-save}} | |||

|- | |- | ||

| style="border-bottom:0;" rowspan="2"| {{b|Status}} <span id="Status"></span> || <i class="fas fa-check-circle UTM fc__grün"></i> || {{#var:IPS_enabled}} | | style="border-bottom:0;" rowspan="2" | {{b|Status}} <span id="Status"></span> || <i class="fas fa-check-circle UTM fc__grün"></i> || {{#var:IPS_enabled}} | ||

|- | |- | ||

| <i class="fas fa-times-circle"></i> || {{#var:IPS_disabled}} | | <i class="fas fa-times-circle"></i> || {{#var:IPS_disabled}} | ||

|- | |- | ||

| {{b|{{#var:Niemals gesperrte Adressen und Zonen}} }}|| {{ic| {{cb|internal}}|cb|class=mw5}} || {{#var:Diese IP-Adressen und Zonen, werden nicht durch IDS/IPS gesperrt.}} {{ic| {{cb|internal}} {{cb|external_v6}} {{cb|vpn-ipsec}} {{cb|192.0.2.192}} | cb}} | | {{b|{{#var:Niemals gesperrte Adressen und Zonen}} }}|| {{ic| {{cb|internal}}|cb|class=mw5}} || {{#var:Diese IP-Adressen und Zonen, werden nicht durch IDS/IPS gesperrt.}} {{ic| {{cb|internal}} {{cb|external_v6}} {{cb|vpn-ipsec}} {{cb|192.0.2.192}} |cb}} | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| | | | ||

| Zeile 78: | Zeile 336: | ||

|} | |} | ||

{{#var:Status--desc}}<br> | |||

<br> | {{#var:Niemals gesperrte Adressen und Zonen--desc}}<br> | ||

{{#var:Niemals gesperrte Adressen und Zonen--desc}} | |||

<br> | |||

{{#var:Werte konfiguriert}} | {{#var:Werte konfiguriert}} | ||

{| class="sptable2 pd5 zh1" | {| class="sptable2 pd5 zh1 Einrücken" | ||

! {{#var:cap}} !! | ! {{#var:cap}} !! Default !! {{#var:desc}} | ||

--> | --> | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| colspan="3" | {{KastenGrau|{{#var:Geschützte Dienste}} }}<br>{{#var:Werte konfiguriert}} | | colspan="3" | {{KastenGrau|{{#var:Geschützte Dienste}} }}<br> {{#var:Werte konfiguriert}} | ||

|- | |- | ||

| rowspan="5" | {{b|{{#var:Dienst}} }} || {{Button| |dr|class=available}} || {{#var:Dienst--desc}}<li class="list--element__alert list--element__hint">{{#var:Dienst--Hinweis}}</li> | | rowspan="5" | {{b|{{#var:Dienst}} }} || {{Button| |dr|class=available}} || {{#var:Dienst--desc}}<li class="list--element__alert list--element__hint">{{#var:Dienst--Hinweis}}</li> | ||

| Zeile 98: | Zeile 354: | ||

| {{Button|sshd|dr|class=available}} || {{#var:Authentifizierung über ssh-Protokoll}} | | {{Button|sshd|dr|class=available}} || {{#var:Authentifizierung über ssh-Protokoll}} | ||

|- | |- | ||

| {{Button|user-ui|dr|class=available}} || {{#var:Authentifizierung über das User-Interface--desc}} | | {{Button|user-ui|dr|class=available}} || {{#var:Authentifizierung über das User-Interface--desc}} {{sw|192.168.175.1:443}} | ||

|- | |- | ||

| {{Beschriftung|{{#var:Messzeit}} }} || {{ic|86400|c|class=available}} {{#var:Sekunden}} || {{#var:Messzeit--desc}} | | {{Beschriftung|{{#var:Messzeit}} }} || {{ic|86400|c|class=available}} {{#var:Sekunden}} || {{#var:Messzeit--desc}} | ||

|- | |- | ||

| <span id="Max. Versuche"></span>{{ | | <span id="Max. Versuche"></span>{{b|{{#var:Max. Versuche}}|class=max-content }} || {{ic|3|c|class=available}} || {{#var:Max. Versuche--desc}} {{Hinweis-box|{{#var:Max. Versuche--Hinweis}}|g}} {{Hinweis-box| {{#var:neu ab}} v12.7.0|gr| 12.7.0 |status=neu}} | ||

|- | |- | ||

| {{ | | <span id=Bannzeit></span>{{b|{{#var:Bannzeit}} }} || {{ic|3600|c|class=available}} {{#var:Sekunden}} || {{#var:Bannzeit--desc}}<br><small><li class="list--element__alert list--element__positiv">{{#var:Maximale Bannzeit--Hinweis}}</li></small> | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| colspan="3" | {{KastenGrau|{{#var:Aktuelle Sperrungen}} }}<br>{{#var:Sperrungen aufheben}} | | colspan="3" | {{KastenGrau|{{#var:Aktuelle Sperrungen}} }}<br> {{#var:Sperrungen aufheben}} | ||

|- | |- | ||

| {{b|{{#var:Dienst}} }} || colspan=2 | {{#var:Aktuelle Sperrungen Dienst--desc}} | | {{b|{{#var:Dienst}} }} || colspan="2" | {{#var:Aktuelle Sperrungen Dienst--desc}} | ||

|- | |- | ||

| {{b|IP}} || colspan=2 | {{#var:Aktuelle Sperrungen IP--desc}} | | {{b|IP}} || colspan="2" | {{#var:Aktuelle Sperrungen IP--desc}} | ||

|- | |- | ||

| class=mw9 | {{b|{{#var:Verbleibende Bannzeit}}}} || colspan=2 | {{#var:Aktuelle Sperrungen Bannzeit--desc}} | | class=mw9 | {{b|{{#var:Verbleibende Bannzeit}} }} || colspan="2" | {{#var:Aktuelle Sperrungen Bannzeit--desc}} | ||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| | | | ||

| Zeile 118: | Zeile 374: | ||

<br> | <br> | ||

[[Datei:{{#var:F2B-Zeitlinie1--Bild}} | right | thumb | hochkant=2.7 | {{#var:F2B-Zeitlinie1--cap}} ]] | [[Datei:{{#var:F2B-Zeitlinie1--Bild}} |right|thumb|hochkant=2.7| {{#var:F2B-Zeitlinie1--cap}} ]] | ||

[[Datei:{{#var:F2B-Zeitlinie2--Bild}} | right | thumb | hochkant=2.7 | {{#var:F2B-Zeitlinie2--cap}} ]] | [[Datei:{{#var:F2B-Zeitlinie2--Bild}} |right|thumb|hochkant=2.7| {{#var:F2B-Zeitlinie2--cap}} ]] | ||

<br clear=all> | <br clear=all> | ||

<!--{{Hinweis|Wichtig|g}}--> | |||

==== {{#var:Gesperrte Zugänge wieder freigeben}} ==== | ==== {{#var:Gesperrte Zugänge wieder freigeben}} ==== | ||

<div class="Einrücken"> | <div class="Einrücken"> | ||

{{#var:Gesperrte Zugänge wieder freigeben--desc}} | {{#var:Gesperrte Zugänge wieder freigeben--desc}}<br> | ||

<br> | |||

{{#var:Entsperren CLI }} | {{#var:Entsperren CLI }} | ||

<pre>utm.name.local> spf2bd ip remove service admin-ui ip 192.0.2.192</pre> | |||

{{#var:Entsperren CLI--desc}} | {{#var:Entsperren CLI--desc}} | ||

</div> | </div> | ||

==== {{#var:Benachrichtigung über Sperrungen}} ==== | ==== {{#var:Benachrichtigung über Sperrungen}} ==== | ||

<div class="Einrücken"> | <div class="Einrücken"> | ||

{{#var:Benachrichtigung über Sperrungen--desc}} | {{#var:Benachrichtigung über Sperrungen--desc}} | ||

</div> | </div> | ||

---- | ---- | ||

<span id="CDC"></span> | <span id="CDC"></span> | ||

{{h-3| | {{h-3|Cyber Defence Cloud|{{Reiter|Cyber Defence Cloud}} }} | ||

{| class="sptable2 pd5 zh1 Einrücken noborder" | {| class="sptable2 pd5 zh1 Einrücken noborder" | ||

| {{#var:Cyber Defence Cloud--desc}} {{ButtonAn|{{#var:ja | | {{#var:Cyber Defence Cloud--desc}} {{ButtonAn|{{#var:ja}} }} | ||

| class="Bild" rowspan="4" | {{Bild|{{#var:Cyber Defence Cloud--Bild}} | Cyber Defence Cloud ||IDS / IPS|{{#var:Anwendungen}}|icon=fa-save}} | | class="Bild" rowspan="4" | {{Bild| {{#var:Cyber Defence Cloud--Bild}} |Cyber Defence Cloud ||IDS / IPS|{{#var:Anwendungen}}|icon=fa-save}} | ||

|- | |- | ||

| {{#var:Default Verhalten}} | | {{#var:Default Verhalten}} | ||

|- | |- | ||

| {{Hinweis-box|{{#var:Default Verhalten--Hinweis}}|r|fs__icon=em2}} | | {{Hinweis-box|{{#var:Default Verhalten--Hinweis}}|r|fs__icon=em2}}<br> {{#var:Verbindung Threat Intelligence Filters blockiert}} | ||

< | |||

|- class="Leerzeile" | |- class="Leerzeile" | ||

| | | | ||

|} | |} | ||

---- | |||

{{h-3|{{#var:Ungültige TCP-Flags}}|{{Reiter|{{#var:Ungültige TCP-Flags}} }} }} | {{h-3|{{#var:Ungültige TCP-Flags}}|{{Reiter|{{#var:Ungültige TCP-Flags}} }} }} | ||

{| class="sptable2 pd5 zh1 Einrücken noborder" | {| class="sptable2 pd5 zh1 Einrücken noborder" | ||

| {{Hinweis-box|{{#var:Ungültige TCP-Flags--Hinweis}}|class=flex }} | | {{Hinweis-box|{{#var:Ungültige TCP-Flags--Hinweis}}|class=flex }} | ||

| class="Bild" rowspan="3" | {{Bild|{{#var:Ungültige TCP-Flags--Bild}}|{{#var:Ungültige TCP-Flags}}||IDS / IPS|{{#var:Anwendungen}}|icon=fa-save}} | | class="Bild" rowspan="3" | {{Bild| {{#var:Ungültige TCP-Flags--Bild}} |{{#var:Ungültige TCP-Flags}}||IDS / IPS|{{#var:Anwendungen}}|icon=fa-save}} | ||

|- | |- | ||

| {{#var:Ungültige TCP-Flags--desc}}<br>{{#var:Zentralschaltflächen--desc}} | | {{#var:Ungültige TCP-Flags--desc}}<br>{{#var:Zentralschaltflächen--desc}} | ||

| Zeile 167: | Zeile 419: | ||

| | | | ||

|} | |} | ||

---- | |||

{{h-3|{{#var:Trojaner}}|{{Reiter| {{#var:Trojaner}} }} }} | {{h-3|{{#var:Trojaner}}|{{Reiter| {{#var:Trojaner}} }} }} | ||

{| class="sptable2 pd5 zh1 Einrücken noborder" | {| class="sptable2 pd5 zh1 Einrücken noborder" | ||

| {{#var:Trojaner--desc}}{{#var:Zentralschaltflächen--desc}}{{Hinweis-box|{{#var:Trojaner--Hinweis}}|gr|fs__icon=em2|class=flex}} | | {{#var:Trojaner--desc}} {{Hinweis-box|{{#var:Neu ab}} v12.7.0|gr|12.7.0|status=neu}} {{#var:Zentralschaltflächen--desc}}{{Hinweis-box|{{#var:Trojaner--Hinweis}}|gr|fs__icon=em2|class=flex}} | ||

<!-- | <!-- | ||

{{Hinweis-box|Wir empfehlen grundsätzlich keinen direkten Verkehr mit anderen Netzwerken, vor allem dem Internet zuzulassen.|g}}<br> | |||

{{#var:78}}<br> | |||

{{#var:79}} --> | |||

| class="Bild" rowspan="3" | {{Bild| {{#var:Trojaner--Bild}} |{{#var:Trojaner}}||IDS / IPS|{{#var:Anwendungen}}|icon=fa-save}} | |||

| class="Bild" rowspan="3" | {{Bild|{{#var:Trojaner--Bild}}| {{#var:Trojaner}}||IDS / IPS|{{#var:Anwendungen}}|icon=fa-save}} | |||

|- | |- | ||

| | | | ||

==== {{#var:Übersicht der blockierten Ports}} ==== | ==== {{#var:Übersicht der blockierten Ports}} ==== | ||

{{Einblenden|{{#var:Übersicht der blockierten Ports zeigen}}|{{#var:hide}}|true|bigdezent}} | {{Einblenden| {{#var:Übersicht der blockierten Ports zeigen}} | {{#var:hide}} |true|bigdezent}} | ||

{| class="sptable2 pd5 sortable Einrücken | {| class="sptable2 pd5 zh1 sortable Einrücken noborder" | ||

|- | |- | ||

! {{#var:Trojaner}} !! {{#var:Protokoll}} !! | ! {{#var:Trojaner}} !! {{#var:Protokoll}} !! Port | ||

|- | |- | ||

| Back Door Setup || TCP || 5000 | | Back Door Setup || TCP || 5000 | ||

Aktuelle Version vom 30. Januar 2025, 16:00 Uhr

Letzte Anpassung zur Version: 12.7.0

- Maximale Bannzeit ergänzt 06.2024

- Meldung im Webinterface zusätzlich zur Drosselung vielen Fehlversuchen bei Max. Versuchen

- Zentrale Schaltflächen (Alle/Einige/Keine) für Ungültige TCP-Flags und Trojaner Port Blockierung

- 06.2024

Einleitung

IDS (Intrusion Detection System) und IPS (Intrusion Prevention System) können Angriffe aus dem Internet oder einem Netzwerk erkennen und verhindern.

Diese Funktionen sind hilfreich, um das Fluten des Servers mit bösartigen Verbindungsversuchen zu stoppen.

Überwachung der Firewall

Aktivierung der Überwachung

Die Aktivierung / Deaktivierung der Überwachung erfolgt im Menü in der Gruppe 'BlockChain'.

| Ein | BlockChain Es lässt sich die Überwachung für diese Zugänge abschalten | ||

| Default | Regel | Beschreibung | |

|---|---|---|---|

| Ein | FailToBan_ssh | Zugriff per ssh | |

| Ein | FailToBan_http_admin | Zugriff über das Admin Interface | |

| Ein | FailToBan_http_user | Zugriff über das User Interface | |

| Ein | FailToBan_smtp | Zugriff über das Mailgateway | |

Sperrungen

Die Zugänge zur Firewall können nach einer bestimmten Anzahl fehlerhafter Anmeldeversuche gesperrt werden.

Im Menü werden die Einstellungen konfiguriert.

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdnAnwendungen  Reiter IDS/IPS - Sperrungen Reiter IDS/IPS - Sperrungen

|

|---|---|---|---|

| Status | Die Anwendung 'IPS Sperrungen' ist aktiviert. | ||

| Die Anwendung 'IPS Sperrungen' ist nicht aktiviert. | |||

| Niemals gesperrte Adressen und Zonen: | »internal | Diese IP-Adressen und Zonen, werden nicht durch IDS/IPS gesperrt. Beispiele: »internal »external_v6 »vpn-ipsec »192.0.2.192 | |

| Geschützte Dienste Folgende Werte können konfiguriert werden: | |||

| Dienst | Dienst, der geschützt werden soll | ||

| Authentifizierung über das Admin-Interface. (Standard-LogIn-Port für Admininstratoren unter 192.168.175.1:11115) | |||

| Authentifizierung über das Mailgateway | |||

| Authentifizierung über ssh-Protokoll (z.B. PuTTY) | |||

| Authentifizierung über das User-Interface. Standard-Login-Port für User unter: 192.168.175.1:443 | |||

| Messzeit | 86400 Sekunden | Messzeit innerhalb der Fehlversuche gezählt werden. | |

| Max. Versuche | 3 | Anzahl der Fehlversuche einer Authentifizierung notempty Unabhängig davon greift nach dem 6. aufeinanderfolgenden Fehlversuch eine pauschale Login-Drosselung für das Admin- und das User-Interface, sowie eine Fehlermeldung im jeweiligen Webinterface. notempty

Neu ab v12.7.0 | |

| Bannzeit | 3600 Sekunden | Zeitraum, für den der Zugang zu dieser Authentifizierung gesperrt wird. | |

| Aktuelle Sperrungen Folgende Sperrungen können mit aufgehoben werden. | |||

| Dienst | Der Dienst für den die Sperrung aktiv ist | ||

| IP | Die IP Adresse, die gesperrt ist | ||

| Verbleibende Bannzeit | Die verbleibende Zeit des Banns in Sekunden | ||

Gesperrte Zugänge wieder freigeben

Unter Aktuelle Sperrungen können gesperrte IP-Adressen für den Erneuten Zugriff auf einen Dienst vor Ablauf der Bannzeit mit der Schaltfläche wieder freigegeben werden.

Das Entsperren ist auch über das CLI möglich:

utm.name.local> spf2bd ip remove service admin-ui ip 192.0.2.192

Hier steht die ip 192.0.2.192 für die IP eines Hosts, für den das admin-Interface gesperrt wurde (per Default unter https://192.168.175.1:11115 erreichbar).

Dienste, die freigegeben werden können:admin-ui sshd user-ui smtp

Benachrichtigung über Sperrungen

Im Alerting Center kann unter IPS Sperrungen eingestellt werden, ob und wie man über solche Sperrungen benachrichtigt werden will.

Cyber Defence Cloud

| Mit dem Threat Intelligence Filter werden Zugriffe auf potentiell gefährliche Gegenstellen unabhängig vom verwendeten Protokoll auf Basis der IP-Adresse protokolliert bzw. blockiert. Sobald eine Verbindung zu einer IP-Adresse aufgebaut wird, die z.B. als Control-Server für Schadsoftware bekannt ist, wird dieses vom Threat Intelligence Filter erkannt. Der Filter aktualisiert sich automatisch im Hintergrund über die Securepoint Cyber Defence Cloud. |

UTMbenutzer@firewall.name.fqdnAnwendungen  Cyber Defence Cloud Cyber Defence Cloud

|

| |

notempty Wir empfehlen dringend, diese Option zu aktivieren ! Wird eine Verbindung aufgrund des Threat Intelligence Filters blockiert, wird ein Log-Eintrag erstellt. Die Benachrichtigung über diese Logmeldungen können im Alerting Center konfiguriert werden. Default: Level 8 - Alarm → Nachricht: »Gefährliche Verbindung erkannt.« → Umgehender Bericht & Regelmäßiger Bericht | |

Ungültige TCP-Flags

Trojaner

| Um Trojanern das Eindringen und Ausbreiten im Netzwerk zu erschweren, können hier Zugriffe auf Ports, die von einigen Trojanern bekanntermaßen genutzt werden, unterbunden werden. Dazu werden mit Ein allen (Kopfzeile) oder jeweils einzelnen Trojanern zuzuordnende Ports geschlossen. Bei Problemen mit anderer Software, die ebenfalls solche Ports nutzt, können auch nur ausgewählte Einträge aktiviert werden. notempty Über die Schaltflächen können die Einstellungen zentral getroffen werden.Neu ab v12.7.0 notempty

Für einen umfassenden proaktiven Schutz empfehlen wir die Verwendung des Thread Intelligence-Filters, der den Zugriff auf Basis von bekannten IP-Adressen blockiert. |

UTMbenutzer@firewall.name.fqdnAnwendungen  Trojaner Trojaner

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

Übersicht der blockierten Ports

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

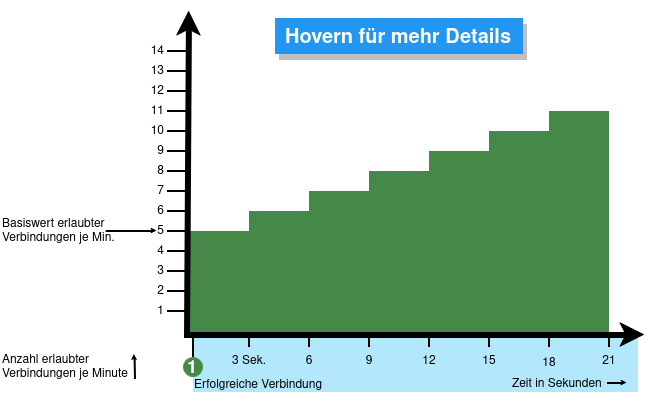

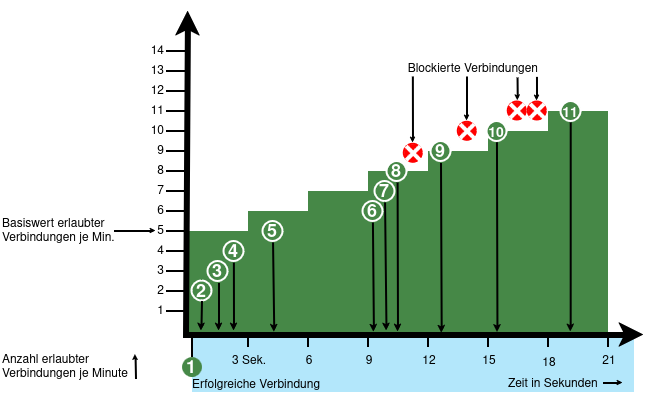

Connection Rate Limit

Drosselung von Zugriffen von bestimmten Quell-IPs auf wiederkehrende Ports

Die Funktion ist zunächst ausschließlich über das CLI zu konfigurieren

SSL-VPN-Zugänge können so z.B. vor aggressiven Scans oder Anmeldeversuchen geschützt werden.

Die UTM kann ab v12.6.2 die Anzahl der TCP- und/oder UDP-Verbindungen von einer externen IP-Adresse auf einen Port limitieren.

Dabei gelten folgende Bedingungen:

- Es werde nur eingehende Verbindungen überwacht, für die eine Default-Route existiert

- Es werden die Verbindungen von einer IP-Adresse auf einen Port der UTM innerhalb einer Minute gezählt

- Bei Aktivierung werden 5 Verbindungen / Verbindungsversuche je Minute zugelassen.

Danach werden die Verbindungen limitiert:- Dabei werden die zusätzlich zugelassenen Verbindungen innerhalb von 60 Sekunden seit der ersten Verbindung gleichmäßig verteilt.

- Bei einem CONNECTION_RATE_LIMIT-Wert von 20 kommt also alle 3 Sekunden eine zusätzliche Verbindung hinzu.

- 10 Sekunden nach der 1 Anmeldung könnten 3 weitere Verbindungen aufgebaut werden (jeweils von der gleichen IP-Adresse aus auf den selben Ziel-Port)

- Die Sperrung einer IP-Adresse wirkt nur für den Zugriff auf den Port, der zu oft genutzt wurde.

Andere Ports können weiterhin erreicht werden. - Die Funktion ist bei Neuinstallationen per Default auf 20 UDP-Verbindungen / Minute auf allen Ports aktiviert

- Bei Updates muss die Funktion manuell aktiviert werden

| extc-Variable | Default | Beschreibung |

|---|---|---|

| CONNECTION_RATE_LIMIT_TCP | 0 | Anzahl der zugelassenen TCP-Verbindungen einer IP-Adresse je Port 0 = Funktion deaktiviert, es werden keine Sperrungen vorgenommen |

| CONNECTION_RATE_LIMIT_TCP_PORTS | Ports die überwacht werden sollen. Per Default leer=alle Ports würden (bei Aktivierung) überwacht werden. Einzelne Ports werden durch Leerzeichen getrennt: [ 1194 1195 ] | |

| CONNECTION_RATE_LIMIT_UDP | 20 / 0 Default Einstellung bei Neuinstallationen ab v12.6.2: 20 Bei Update Installationen ist der Wert 0, damit ist die Funktion deaktiviert. |

Anzahl der zugelassenen UDP-Verbindungen einer IP-Adresse je Port |

| CONNECTION_RATE_LIMIT_UDP_PORTS | Ports die überwacht werden sollen. Per Default leer=alle Ports werden überwacht (nur bei Neuinstallationen!). Einzelne Ports werden durch Leerzeichen getrennt: [ 1194 1195 ] |

Konfiguration mit CLI-Befehlen

| CLI-Befehl | Funktion |

|---|---|

| extc value get application securepoint_firewall Alternativ als root-User: spcli extc value get application securepoint_firewall | grep RATE |

Listet alle Variablen der Anwendung securepoint_firewall auf. Für das Connection Limit sind die Variablen zuständig, die mit CONNECTION_RATE_LIMIT_ beginnen. application |variable |value --------------------+-------------------------------+----- securepoint_firewall |… |… |CONNECTION_RATE_LIMIT_TCP |0 |CONNECTION_RATE_LIMIT_TCP_PORTS| |CONNECTION_RATE_LIMIT_UDP |20 |CONNECTION_RATE_LIMIT_UDP_PORTS| |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP value 20 system update rule |

Begrenzt die zugelassene Anzahl von TCP-Verbindungen von einer einzelnen IP-Adresse auf jeweils einen bestimmten Port auf 20 pro Minute

Eine Änderung wird durch ein Regelupdate direkt durchgeführt. Der Wert muss nicht zuerst auf 0 gesetzt werden! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP value 0 system update rule |

Deaktiviert die Überwachung von TCP-Verbindungen |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP_PORTS value [ 443 11115 ] system update rule |

Beschränkt die Überwachung von TCP-Verbindungen auf die Ports 443 und 11115 Vor und nach den eckigen Klammern [ ] müssen jeweils Leerzeichen stehen! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP_PORTS value [ ] system update rule |

Vor und nach den eckigen Klammern [ ] müssen jeweils Leerzeichen stehen! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_UDP value 20 system update rule |

Begrenzt die zugelassene Anzahl von UDP-Verbindungen von einer einzelnen IP-Adresse auf jeweils einen bestimmten Port auf 20 pro Minute Default Einstellung bei Neuinstallationen ab v12.6.2: 20 Bei Update Installationen ist der Wert 0, damit ist die Funktion deaktiviert. Der Wert muss nicht zuerst auf 0 gesetzt werden! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_UDP value 0 system update rule |

Deaktiviert die Überwachung von UDP-Verbindungen |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_UDP_PORTS value [ 1194 1195 ] system update rule |

Beschränkt die Überwachung von UDP-Verbindungen auf die Ports 1194 und 1195. (Beispielhaft für 2 angelegte SSL-VPN Tunnel.) Vor und nach den eckigen Klammern [ ] müssen jeweils Leerzeichen stehen! |

| extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_UDP_PORTS value [ ] system update rule |

Vor und nach den eckigen Klammern [ ] müssen jeweils Leerzeichen stehen! |

extc value set application securepoint_firewall variable CONNECTION_RATE_LIMIT_TCP value 20 notempty

Zum Abschluss muss der CLI-Befehl system update rule eingegeben werden, damit die Werte in den Regeln angewendet werden. |

Beispiel, um maximal 20 Verbindungen pro Minute je IP-Adresse und Port zuzulassen. Bei TCP wird die Überwachung auf die Ports 443 und 11115 beschränkt. Es werden alle Ports auf UDP-Verbindungen überwacht. |