Chris (Diskussion | Beiträge) |

KKeine Bearbeitungszusammenfassung |

||

| Zeile 4: | Zeile 4: | ||

{{:UTM/AUTH/OTP.lang}} | {{:UTM/AUTH/OTP.lang}} | ||

</div>{{ | </div>{{select_lang}}{{TOC2}} | ||

{{Header|11.8.8| | |||

* {{#var:neu--Renegotiation}} | * {{#var:neu--Renegotiation}} | ||

* {{#var:4a|Angaben zum OTP-Token ergänzt}} | * {{#var:4a|Angaben zum OTP-Token ergänzt}} | ||

* {{#var:4|Eingabe des Passworts und des OTP-Codes in verschiedene Formaten möglich}} | * {{#var:4|Eingabe des Passworts und des OTP-Codes in verschiedene Formaten möglich}} | ||

|[[UTM/AUTH/OTP_v11.8| '''11.8''']] | |||

[[UTM/AUTH/OTP_v11.7| '''11.7''']] | |||

}} | |||

=== {{#var:6|Vorbemerkungen}} === | === {{#var:6|Vorbemerkungen}} === | ||

<div class="Einrücken"> | |||

{{#var:7|Ist das OTP-Verfahren aktiviert, ist die Anmeldung nur durch Eingabe eines korrekten OTP möglich.}}<br> | {{#var:7|Ist das OTP-Verfahren aktiviert, ist die Anmeldung nur durch Eingabe eines korrekten OTP möglich.}}<br> | ||

{{ Hinweis | {{#var:8|Hinweis:}}}} {{#var:9|Ist das OTP-Verfahren für das Admin-Webinterface und SSH Konsole aktiv, muss {{ r |<u> jeder Administrator</u>}} über diesen Token verfügen, um auf das Gerät zugreifen zu können.}} | <li class="list--element__alert list--element__warning">{{ Hinweis-neu | {{#var:8|Hinweis:}}}} {{#var:9|Ist das OTP-Verfahren für das Admin-Webinterface und SSH Konsole aktiv, muss {{ r |<u> jeder Administrator</u>}} über diesen Token verfügen, um auf das Gerät zugreifen zu können.}} | ||

</li> | |||

{{#var:10|Eine Ausnahme auf User-Basis ist nicht möglich}}<br><br> | {{#var:10|Eine Ausnahme auf User-Basis ist nicht möglich}}<br><br> | ||

SSL-VPN:<br> | '''SSL-VPN:'''<br> | ||

{{#var:11|Da beim SSL-VPN jede Stunde eine Reauthentifizierung stattfindet, muss auch jede Stunde ein neuer OTP eingegeben werden.}}<br><br> | {{#var:11|Da beim SSL-VPN jede Stunde eine Reauthentifizierung stattfindet, muss auch jede Stunde ein neuer OTP eingegeben werden.}}<br><br> | ||

{{#var:12|Die Renegotiation kann entsprechend erhöht oder komplett deaktiviert werden.<br> | {{#var:12|Die Renegotiation kann entsprechend erhöht oder komplett deaktiviert werden.<br> | ||

| Zeile 31: | Zeile 28: | ||

<p>{{#var:13|Im Falle eines Ausfalls des OTP-Generators (Smartphone oder Hardware Token) kann das OTP nur generiert werden, wenn Zugriff auf den QR-Code bzw. den Secret-Code besteht. Dieser findet sich unter {{ Menu|Authentifizierung | Benutzer}} {{ Button | OTP QR-Codes drucken | P}}.}} </p></b> | <p>{{#var:13|Im Falle eines Ausfalls des OTP-Generators (Smartphone oder Hardware Token) kann das OTP nur generiert werden, wenn Zugriff auf den QR-Code bzw. den Secret-Code besteht. Dieser findet sich unter {{ Menu|Authentifizierung | Benutzer}} {{ Button | OTP QR-Codes drucken | P}}.}} </p></b> | ||

{{ Hinweis | !! {{#var:14|Fällt der OTP-Generator für den Administrator-Zugang aus, benötigt aus man eine ausgedruckte Version des QR-Codes.}}}}<br><br>{{ Hinweis | {{#var:15|Sollte diese nicht vorliegen, ist ein Zugriff auf die UTM nur noch mit physischem Zugang direkt am Gerät (Tastatur und Monitor an der UTM) möglich.}}}} | {{ Hinweis-neu | !! {{#var:14|Fällt der OTP-Generator für den Administrator-Zugang aus, benötigt aus man eine ausgedruckte Version des QR-Codes.}}|class=center}}<br><br>{{ Hinweis-neu | {{#var:15|Sollte diese nicht vorliegen, ist ein Zugriff auf die UTM nur noch mit physischem Zugang direkt am Gerät (Tastatur und Monitor an der UTM) möglich.}}}} | ||

<p>{{#var:16|Ausdruck dieses Codes für die Administratoren wie unter [[OTP_V11#OTP_Secret | OTP Secret]] beschrieben. Ablage in der Dokumentation.}}</p> | <p>{{#var:16|Ausdruck dieses Codes für die Administratoren wie unter [[OTP_V11#OTP_Secret | OTP Secret]] beschrieben. Ablage in der Dokumentation.}}</p> | ||

<p>{{ Hinweis | ! {{#var:18|Hinweis:}} }} {{#var:19|Da das OTP-Verfahren Zeitbasiert ist, muss darauf geachtet werden, dass der Zeitserver in der UTM synchron zum Hard- oder Software Token läuft.}}</p> | <p>{{ Hinweis-neu | ! {{#var:18|Hinweis:}} }} {{#var:19|Da das OTP-Verfahren Zeitbasiert ist, muss darauf geachtet werden, dass der Zeitserver in der UTM synchron zum Hard- oder Software Token läuft.}}</p> | ||

{{#var:20|Die Uhrzeit des UTM Systems lässt sich über drei Wege überprüfen:}}<br> | {{#var:20|Die Uhrzeit des UTM Systems lässt sich über drei Wege überprüfen:}}<br> | ||

* {{#var:21|Über die Administrations-Weboberfläche: Die Uhrzeit steht in der Widget Auswahl wenn diese nicht ausgeklappt ist oder im Menü Netzwerk unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen}} | * {{#var:21|Über die Administrations-Weboberfläche: Die Uhrzeit steht in der Widget Auswahl wenn diese nicht ausgeklappt ist oder im Menü Netzwerk unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen}} | ||

| Zeile 45: | Zeile 42: | ||

* {{#var:25|Über die Administrations-Weboberfläche im Menü Netzwerk unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen}} | * {{#var:25|Über die Administrations-Weboberfläche im Menü Netzwerk unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen}} | ||

* {{#var:26|Über die CLI mit dem Kommando '''''system date set date''''' anschließend mit Leerzeichen getrennt das aktuelle Datum und die Uhrzeit im Format JJJJ-MM-TT hh:mm:ss}} | * {{#var:26|Über die CLI mit dem Kommando '''''system date set date''''' anschließend mit Leerzeichen getrennt das aktuelle Datum und die Uhrzeit im Format JJJJ-MM-TT hh:mm:ss}} | ||

</div> | |||

=== {{#var:27|OTP - One-Time-Password}} === | === {{#var:27|OTP - One-Time-Password}} === | ||

<div class="Einrücken"> | |||

<p>{{#var:28|Das One-Time-Password (OTP) ist ein zusätzlicher Authentifizierungs-Mechanismus der für zusätzliche Sicherheit bei der Anmeldung eines Benutzers sorgt.<br> | <p>{{#var:28|Das One-Time-Password (OTP) ist ein zusätzlicher Authentifizierungs-Mechanismus der für zusätzliche Sicherheit bei der Anmeldung eines Benutzers sorgt.<br> | ||

In der UTM setzen wir das Zeit-Basierte-Verfahren ein (TOTP = Time-based One Time Password). Hierbei wird aus dem Sharedsecret Code und der aktuellen Uhrzeit alle 30 Sekunden ein neuer OTP errechnet.}}</p> | In der UTM setzen wir das Zeit-Basierte-Verfahren ein (TOTP = Time-based One Time Password). Hierbei wird aus dem Sharedsecret Code und der aktuellen Uhrzeit alle 30 Sekunden ein neuer OTP errechnet.}}</p> | ||

| Zeile 53: | Zeile 52: | ||

<p>{{#var:29|Um dieses 6 stellige Passwort zu generieren, wird als Token eine Smartphone App gneutzt, wie z.B. der [https://de.wikipedia.org/wiki/Google_Authenticator Google Authenticator]. Dieser ist sowohl für [https://play.google.com/store/apps/details?id=com.google.android.apps.authenticator2 Android] als auch für [https://itunes.apple.com/de/app/google-authenticator/id388497605?mt=8 iOS] Geräte verfügbar.<br> | <p>{{#var:29|Um dieses 6 stellige Passwort zu generieren, wird als Token eine Smartphone App gneutzt, wie z.B. der [https://de.wikipedia.org/wiki/Google_Authenticator Google Authenticator]. Dieser ist sowohl für [https://play.google.com/store/apps/details?id=com.google.android.apps.authenticator2 Android] als auch für [https://itunes.apple.com/de/app/google-authenticator/id388497605?mt=8 iOS] Geräte verfügbar.<br> | ||

Andere Apps wie z.B. FreeOTP für Android sind ebenfalls möglich.}} | Andere Apps wie z.B. FreeOTP für Android sind ebenfalls möglich.}} | ||

</div> | |||

=== {{#var:30|OTP einrichten}} === | === {{#var:30|OTP einrichten}} === | ||

<div class="Einrücken"> | |||

==== {{#var:31|Ablauf bei Aktivierung}} ==== | ==== {{#var:31|Ablauf bei Aktivierung}} ==== | ||

<div class="Einrücken"> | |||

# {{#var:32|Sicherstellen, dass die Uhrzeit der UTM und dem Token synchron läuft}} | # {{#var:32|Sicherstellen, dass die Uhrzeit der UTM und dem Token synchron läuft}} | ||

# {{#var:33|Übertragung des Geheimcodes an den Token}} | # {{#var:33|Übertragung des Geheimcodes an den Token}} | ||

| Zeile 63: | Zeile 65: | ||

{{#var:36|Ist das Verfahren aktiviert, muss sich <u>jeder Benutzer</u> der ausgewählten Anwendungen zusätzlich per OTP anmelden.<br> | {{#var:36|Ist das Verfahren aktiviert, muss sich <u>jeder Benutzer</u> der ausgewählten Anwendungen zusätzlich per OTP anmelden.<br> | ||

Ausnahmen sind nicht möglich.}}</span> | Ausnahmen sind nicht möglich.}}</span> | ||

</div></div> | |||

=== {{#var:37|Benutzer mit OTP einrichten}} === | === {{#var:37|Benutzer mit OTP einrichten}} === | ||

{{ | <div class="Einrücken"> | ||

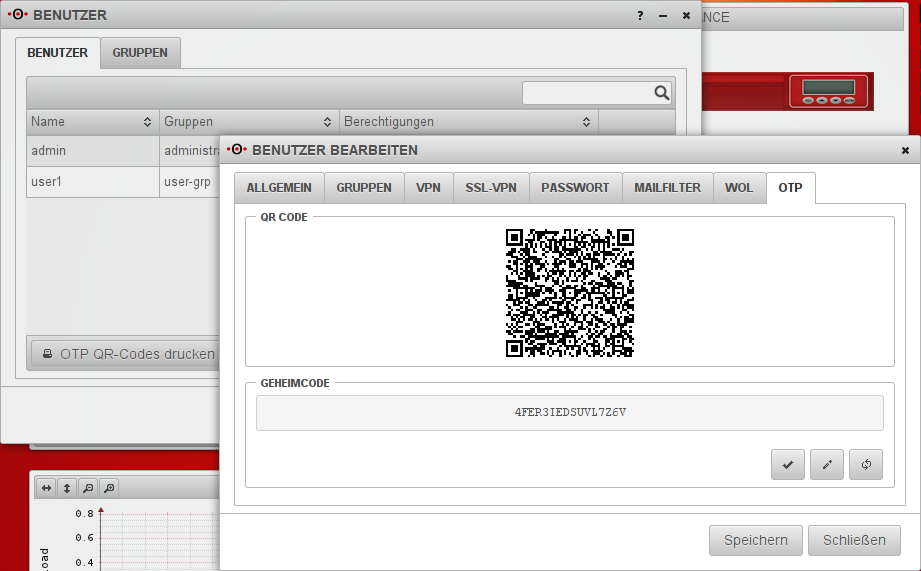

{{ pt3 | {{#var:38|UTM_V115_OTPUser.png}} | {{#var:39|OTP Benutzer}}}} | |||

<p>{{#var:40|Zunächst werden die Benutzer unter {{ Menu |Authentifizierung| Benutzer}} wie gehabt angelegt.<br> | <p>{{#var:40|Zunächst werden die Benutzer unter {{ Menu |Authentifizierung| Benutzer}} wie gehabt angelegt.<br> | ||

Siehe dazu auch [[UTM/AUTH/Benutzerverwaltung| Benutzerverwaltung]].}}</p> | Siehe dazu auch [[UTM/AUTH/Benutzerverwaltung| Benutzerverwaltung]].}}</p> | ||

| Zeile 72: | Zeile 75: | ||

Anzeigen oder ändernmit klick auf den editieren Button {{ Button ||w}} in der Benutzer Zeile im Reiter {{ Reiter | OTP}} auf der rechten Seite.}}</p> | Anzeigen oder ändernmit klick auf den editieren Button {{ Button ||w}} in der Benutzer Zeile im Reiter {{ Reiter | OTP}} auf der rechten Seite.}}</p> | ||

<br clear=all> | <br clear=all></div> | ||

==== {{#var:42|Automatisches erstellen eines Codes}} ==== | ==== {{#var:42|Automatisches erstellen eines Codes}} ==== | ||

{{ | <div class="Einrücken"> | ||

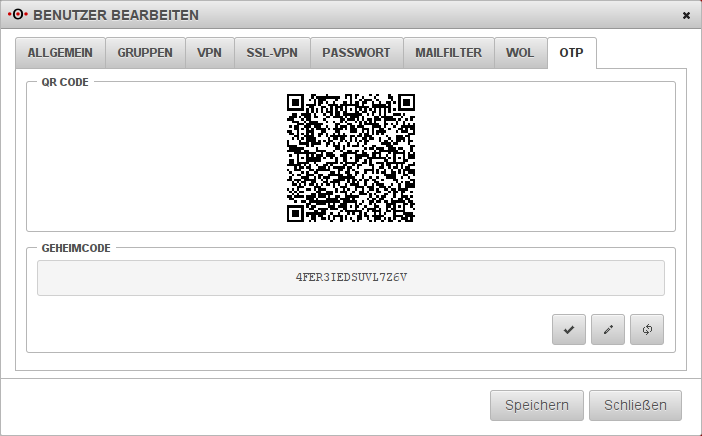

{{ pt3 | {{#var:43|UTM_V115_OTPCode.png}} | {{#var:44|OTP Code}}}} | |||

<p>{{#var:45|Der Code kann automatisch von der Securepoint UTM erstellt werden und liegt dann in zwei Varianten vor.<br> | <p>{{#var:45|Der Code kann automatisch von der Securepoint UTM erstellt werden und liegt dann in zwei Varianten vor.<br> | ||

Zum einen als QR-Code, der einfach mit der Smartphone App abfotografiert werden kann, und zum anderen in Text-Form zum eingeben über die Tastatur.<br><br> | Zum einen als QR-Code, der einfach mit der Smartphone App abfotografiert werden kann, und zum anderen in Text-Form zum eingeben über die Tastatur.<br><br> | ||

Mit der Schaltfläche {{ Button ||r}} kann der Code neu erzeugt werden.}} | Mit der Schaltfläche {{ Button ||r}} kann der Code neu erzeugt werden.}} | ||

<br clear=all> | </div><br clear=all> | ||

==== {{#var:46|Eintragen eines Codes}} ==== | ==== {{#var:46|Eintragen eines Codes}} ==== | ||

<div class="Einrücken"> | |||

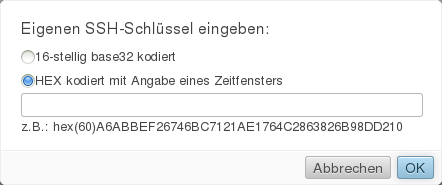

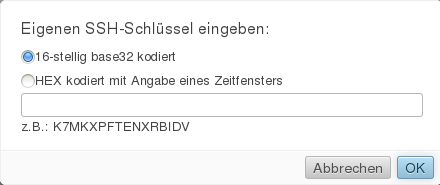

{{#var:47|Es ist auch möglich mit {{ Button ||s}} manuell einen 16-stelligen base32 oder HEX-kodierten Schlüssel einzugeben. | {{#var:47|Es ist auch möglich mit {{ Button ||s}} manuell einen 16-stelligen base32 oder HEX-kodierten Schlüssel einzugeben. | ||

Dieses wird zum Beispiel bei einem Hardware Token wie dem OTP c200 benötigt. Hier erhält man vom Lieferanten einen Code, der dann bei dem Benutzer hinterlegt werden muss. Beachten Sie, dass bei der Eingabe von einem HEX kodierten Schlüssel das Format und die Gültigkeitsdauer vor dem Schlüssel hinzugefügt werden muss, z.B. | Dieses wird zum Beispiel bei einem Hardware Token wie dem OTP c200 benötigt. Hier erhält man vom Lieferanten einen Code, der dann bei dem Benutzer hinterlegt werden muss. Beachten Sie, dass bei der Eingabe von einem HEX kodierten Schlüssel das Format und die Gültigkeitsdauer vor dem Schlüssel hinzugefügt werden muss, z.B. '''hex(60)'''A6ABBEF26746BC7121AE1764C2863826B98DD210.}} | ||

{{Gallery2 | {{#var:48|UTM_V115_OTPhex.png}} | {{#var:49|OTP HEX kodiert}} | {{Gallery2 | {{#var:48|UTM_V115_OTPhex.png}} | {{#var:49|OTP HEX kodiert}} | ||

| Zeile 92: | Zeile 95: | ||

|i=3 }} | |i=3 }} | ||

<br clear=all> | </div><br clear=all> | ||

=== {{#var:52|OTP Secret}} === | === {{#var:52|OTP Secret}} === | ||

<div class="Einrücken"> | |||

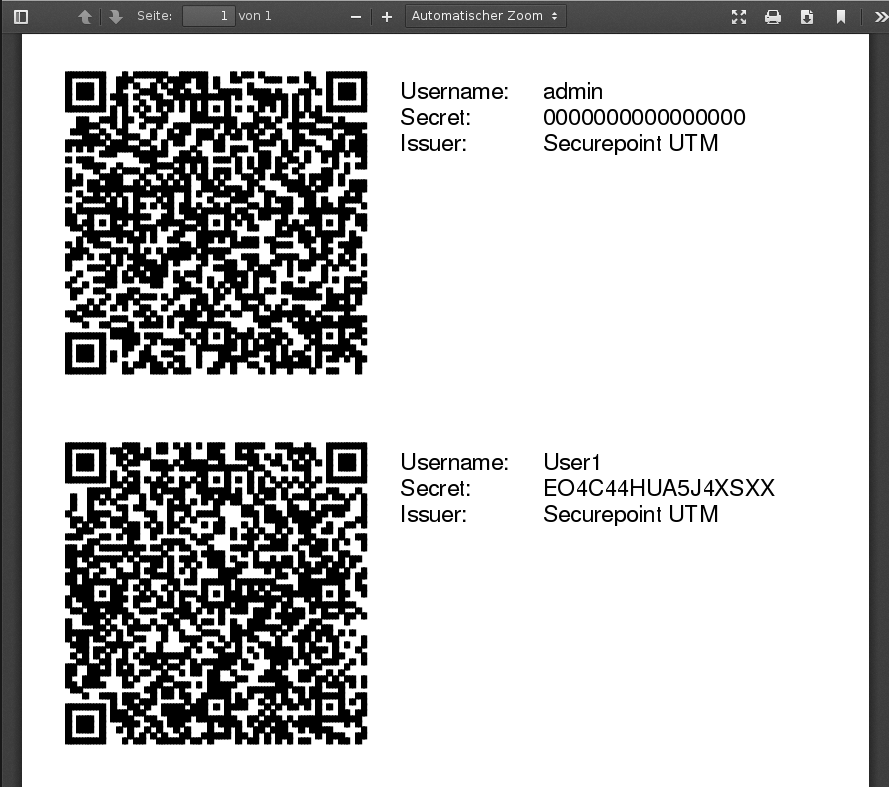

{{ pt2 | {{#var:53|UTM_V115_OTPpdf.png}} | {{#var:54|OTP PDF Dokument}}}} | {{ pt2 | {{#var:53|UTM_V115_OTPpdf.png}} | {{#var:54|OTP PDF Dokument}}}} | ||

{{#var:55|Zur Weitergabe an die Benutzer besteht die Möglichkeit, die erstellten Codes auszudrucken.}} | {{#var:55|Zur Weitergabe an die Benutzer besteht die Möglichkeit, die erstellten Codes auszudrucken.}} | ||

| Zeile 101: | Zeile 105: | ||

{{#var:57|Es wird dann ein Dokument im PDF Format erstellt.}} | {{#var:57|Es wird dann ein Dokument im PDF Format erstellt.}} | ||

<br clear=all> | </div><br clear=all> | ||

=== {{#var:59|Einrichten des Google Authenticator}} === | === {{#var:59|Einrichten des Google Authenticator}} === | ||

<div class="Einrücken"> | |||

{{#var:60|Zunächst muss der Google Authenticator aus dem App-Store heruntergeladen, installiert und geöffnet werden.}} | {{#var:60|Zunächst muss der Google Authenticator aus dem App-Store heruntergeladen, installiert und geöffnet werden.}} | ||

| Zeile 129: | Zeile 133: | ||

{{#var:71|Die Zeitanzeige rechts gibt einen Überblick, wie lange dieses OTP-Passwort noch aktiv ist.}} | {{#var:71|Die Zeitanzeige rechts gibt einen Überblick, wie lange dieses OTP-Passwort noch aktiv ist.}} | ||

<br clear=all> | </div><br clear=all> | ||

=== {{#var:72|Nutzung eines Hardware Tokens}} === | === {{#var:72|Nutzung eines Hardware Tokens}} === | ||

<div class="Einrücken"> | |||

{{#var:73|Auch die Nutzung eines Hardware Token ist möglich. <br> | {{#var:73|Auch die Nutzung eines Hardware Token ist möglich. <br> | ||

Dabei sollte es sich um einen [http://www.ietf.org/rfc/rfc4226.txt RFC 4226] kompatiblen Passwort Generator handeln, der auch mit mod_authn_otp nutzbar ist.}} | Dabei sollte es sich um einen [http://www.ietf.org/rfc/rfc4226.txt RFC 4226] kompatiblen Passwort Generator handeln, der auch mit mod_authn_otp nutzbar ist.}} | ||

{{ | {{pt3 | {{#var:74|UTM115_AI_OTPhex60.png}} | {{#var:75|OTP c200 HEX Code}} }} | ||

{{#var:76|Von unserer Seite wird derzeit der OTP c200 unterstützt.<br> Vom Lieferanten wird dazu mit seperater Post ein HEX(60) Code versendet, der wie [[OTP_V11#Benutzer_mit_OTP_einrichten | oben]] beschrieben beim Benutzer hinterlegt werden muss.}} | {{#var:76|Von unserer Seite wird derzeit der OTP c200 unterstützt.<br> Vom Lieferanten wird dazu mit seperater Post ein HEX(60) Code versendet, der wie [[OTP_V11#Benutzer_mit_OTP_einrichten | oben]] beschrieben beim Benutzer hinterlegt werden muss.}} | ||

<div class="list--element__alert list--element__hint"> | <div class="list--element__alert list--element__hint"> | ||

| Zeile 143: | Zeile 148: | ||

{{ Hinweis | {{#var:77|Unbedingt den Token <u>Key</u> eintragen und nicht die Token ID.}} | gelb}}<br> | {{ Hinweis-neu | {{#var:77|Unbedingt den Token <u>Key</u> eintragen und nicht die Token ID.}} | gelb}}<br> | ||

{{#var:78|Bei der ID handelt es sich um eine Seriennummer des Tokens, beim Key um einen 32 bis 40 Zeichen langen Code wie in der Abbildung zu sehen.}} | {{#var:78|Bei der ID handelt es sich um eine Seriennummer des Tokens, beim Key um einen 32 bis 40 Zeichen langen Code wie in der Abbildung zu sehen.}} | ||

<br clear=all> | </div><br clear=all> | ||

=== {{#var:79|OTP überprüfen}} === | === {{#var:79|OTP überprüfen}} === | ||

{{ | <div class="Einrücken"> | ||

{{ pt3 | {{#var:80|UTM_V115_OTPcp.png}} | {{#var:81|OTP überprüfen}}}} | |||

{{#var:82|Mit {{ Button ||c}} kann getestet werden, ob das OTP, das über die App generiert wird, auch funktioniert.}} | {{#var:82|Mit {{ Button ||c}} kann getestet werden, ob das OTP, das über die App generiert wird, auch funktioniert.}} | ||

| Zeile 156: | Zeile 162: | ||

{{#var:85|Wenn alles korrekt eingerichtet ist, erscheint eine entsprechende Meldung. | {{#var:85|Wenn alles korrekt eingerichtet ist, erscheint eine entsprechende Meldung. | ||

<br>Info: Bei lokal angelegten Benutzern muss eine Benutzergruppe ausgewählt sein. Welche Berechtigung diese hat, ist nicht entscheidend.}} | <br>Info: Bei lokal angelegten Benutzern muss eine Benutzergruppe ausgewählt sein. Welche Berechtigung diese hat, ist nicht entscheidend.}} | ||

<br clear=all> | </div><br clear=all> | ||

=== {{#var:86|OTP den Anwendungen zuweisen}} === | === {{#var:86|OTP den Anwendungen zuweisen}} === | ||

{{ | <div class="Einrücken"> | ||

{{ pt3 | {{#var:87|UTM_v11-8_Authentifizierung_OTP.png}} | hochkant=1 |{{#var:88|OTP Anwendungen}}}} | |||

{{#var:89|Unter {{ Menu |Authentifizierung|OTP}} kann ausgewählt werden bei welchen Anwendungen sich die sich die Benutzer zusätzlich mit dem One-Time-Passwort authentifizieren sollen.}}<br><br> | {{#var:89|Unter {{ Menu |Authentifizierung|OTP}} kann ausgewählt werden bei welchen Anwendungen sich die sich die Benutzer zusätzlich mit dem One-Time-Passwort authentifizieren sollen.}}<br><br> | ||

| Zeile 175: | Zeile 182: | ||

:<p>{{ ButtonAus | {{#var:91|Aus}} }} {{#var:99|SSH (Konsole)}} </p> | :<p>{{ ButtonAus | {{#var:91|Aus}} }} {{#var:99|SSH (Konsole)}} </p> | ||

<br clear=all> | </div><br clear=all> | ||

=== {{#var:100|OTP benutzen}} === | === {{#var:100|OTP benutzen}} === | ||

==== {{#var:101|Webinterface}} ==== | ==== {{#var:101|Webinterface}} ==== | ||

{{ | <div class="Einrücken"> | ||

{{ pt3 | {{#var:102|UTM_v11-8_User-Interface_OTP-Login.png}} | {{#var:103|Login mit OTP}}}} | |||

{{#var:104|Bei einem Login auf das Administrations- oder User-Webinterface gibt es nun ein weiteres Authentifikationsfeld {{ic |<big>{{Button||o}}</big>|Anw=UTM }} für den OTP Code.}} | {{#var:104|Bei einem Login auf das Administrations- oder User-Webinterface gibt es nun ein weiteres Authentifikationsfeld {{ic |<big>{{Button||o}}</big>|Anw=UTM }} für den OTP Code.}} | ||

{{#var:105|Hier wird zusätzlich zum Benutzernamen und Passwort, der generierte Code eingetragen.}} | {{#var:105|Hier wird zusätzlich zum Benutzernamen und Passwort, der generierte Code eingetragen.}} | ||

<br clear=all> | </div><br clear=all> | ||

==== {{#var:106|VPN}} ==== | ==== {{#var:106|VPN}} ==== | ||

<div class="Einrücken"> | |||

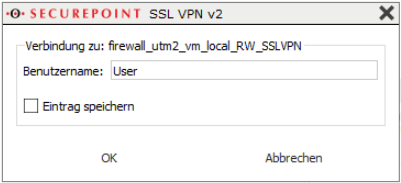

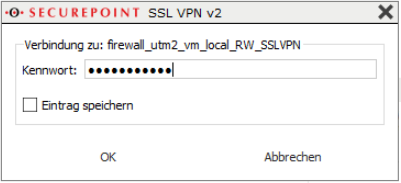

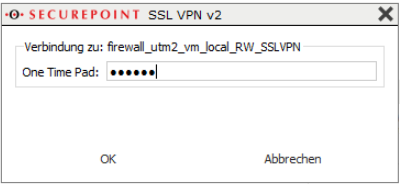

{{#var:119|Wenn die Gegenstelle ein separates übermitteln des OTP-Kennwortes erlaubt, kann wie folgt vorgegangen werden: Starten der SSL-VPN Verbindung auf dem Client (Unter Windows: Doppelklick auf das Schloss-Symbol in der Taskleiste) | {{#var:119|Wenn die Gegenstelle ein separates übermitteln des OTP-Kennwortes erlaubt, kann wie folgt vorgegangen werden: Starten der SSL-VPN Verbindung auf dem Client (Unter Windows: Doppelklick auf das Schloss-Symbol in der Taskleiste) | ||

Aufbau der Verbindung mit Klick auf}} [[Datei:{{#var:120|SSL-VPN-v2 Verbindung-aufbauen.png}}|x20px]]<br> | Aufbau der Verbindung mit Klick auf}} [[Datei:{{#var:120|SSL-VPN-v2 Verbindung-aufbauen.png}}|x20px]]<br> | ||

{{#var:121|Die Verbindung wird in drei Schritten Aufgebaut:}} | {{#var:121|Die Verbindung wird in drei Schritten Aufgebaut:}} | ||

{{ | {{Gallery3 | {{#var:122|SSL-VPN-v2_Benutzername.png}} | {{#var:123|Eingabe Benutzername}} | ||

| {{#var:124|SSL-VPN-v2_Kennwort.png}} | {{#var:125|Eingabe Kennwort}} | | {{#var:124|SSL-VPN-v2_Kennwort.png}} | {{#var:125|Eingabe Kennwort}} | ||

| {{#var:126|SSL-VPN-v2_OTP.png}} | {{#var:127|Eingabe OTP}} | | {{#var:126|SSL-VPN-v2_OTP.png}} | {{#var:127|Eingabe OTP}} | ||

| Zeile 198: | Zeile 206: | ||

{{ Hinweis | {{#var:108|VPN mit UTM, wenn die Gegenstelle <u>kein</u> separates übermitteln des OTP-Kennwortes erlaubt:}} | gelb}} | {{ Hinweis-neu | {{#var:108|VPN mit UTM, wenn die Gegenstelle <u>kein</u> separates übermitteln des OTP-Kennwortes erlaubt:}} | gelb}} | ||

{{ | {{Gallery3| | <p>{{#var:109|Wenn OTP im Zusammenhang mit einer SSL-VPN oder Xauth-VPN Verbindung eingesetzt wird, muss bei der Passwortabfrage der OTP-Code ohne Leerzeichen direkt hinter dem Benutzerkennwort eingetragen werden.}}</p><p>{{Hinweis|!!|gelb}}{{#var:109b|Diese Variante steht <nicht> in den Versionen 11.8.0 bis 11.8.3.4 zur Verfügung.}} </p> | ||

| {{#var:110|SSL-VPN-v2_Benutzername.png}} | {{#var:111|Benutzername}} | | {{#var:110|SSL-VPN-v2_Benutzername.png}} | {{#var:111|Benutzername}} | ||

| {{#var:112|SSL-VPN-v2_Kennwort.png}}| {{#var:112b|KennwortOTP}} | | {{#var:112|SSL-VPN-v2_Kennwort.png}}| {{#var:112b|KennwortOTP}} | ||

| Zeile 207: | Zeile 215: | ||

{{ td | {{#var:114|Passwort:}}| insecure | w=100px}} | {{ td | {{#var:114|Passwort:}}| insecure | w=100px}} | ||

{{ td | {{#var:115|OTP:}} | 123456 | w=100px}} | {{ td | {{#var:115|OTP:}} | 123456 | w=100px}} | ||

{{ td | {{ b |{{#var:116|Kennwort}}}} | | {{ td | {{ b |{{#var:116|Kennwort}}}} | {{code|insecure123456}} | w=100px}} | ||

{{#var:128|Das Speichern des Kennworts im SSL-VPN Client ist nicht möglich, da sich das zu übergebene Passwort aus dem statischen Benutzer-Passwort und dem OTP zusammensetzt.}} | {{#var:128|Das Speichern des Kennworts im SSL-VPN Client ist nicht möglich, da sich das zu übergebene Passwort aus dem statischen Benutzer-Passwort und dem OTP zusammensetzt.}} | ||

<br clear=all> | </div><br clear=all> | ||

==== {{#var:129|SSH-Verbindung}} ==== | ==== {{#var:129|SSH-Verbindung}} ==== | ||

<div class="Einrücken"> | |||

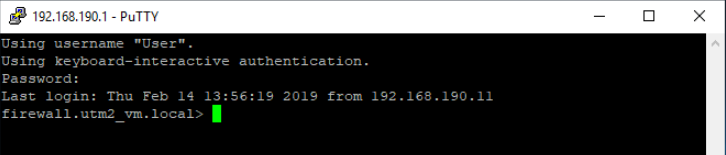

{{ | {{ pt3 | {{#var:141|UTMv11-8_SSH-Login.png}} | {{#var:142|SSH-Login mit OTP unter PuTTY und v11.8}} }} | ||

{{#var:143|Wenn der Zugriff mit einer SSH-Konsole und OTP genutzt wird, wird der OTP-Code in einer seperaten Zeile {{ b | Pin }} abgefragt.}} | {{#var:143|Wenn der Zugriff mit einer SSH-Konsole und OTP genutzt wird, wird der OTP-Code in einer seperaten Zeile {{ b | Pin }} abgefragt.}} | ||

<br clear=all> | <br clear=all> | ||

{{ Hinweis | {{#var:108|VPN mit UTM, wenn die Gegenstelle <u>kein</u> separates übermitteln des OTP-Kennwortes erlaubt:}} | gelb}}<br> | {{ Hinweis-neu | {{#var:108|VPN mit UTM, wenn die Gegenstelle <u>kein</u> separates übermitteln des OTP-Kennwortes erlaubt:}} | gelb}}<br> | ||

{{ | {{ pt3 | {{#var:132|UTMv11-7_SSH-Login.png}} | {{#var:133|SSH-Login mit OTP unter PuTTY und v11.7.15}}}} | ||

<p>{{#var:134|Wenn der Zugriff mit einer SSH-Konsole und OTP genutzt wird, wird der OTP-Code ohne Leerzeichen direkt nach dem Benutzerkennwort eingegeben.}}<br>{{Hinweis|!!|gelb}}{{#var:109b|Diese Variante steht auch wieder ab Version 11.8.4 zur Verfügung.}} </p> | <p>{{#var:134|Wenn der Zugriff mit einer SSH-Konsole und OTP genutzt wird, wird der OTP-Code ohne Leerzeichen direkt nach dem Benutzerkennwort eingegeben.}}<br>{{Hinweis|!!|gelb}}{{#var:109b|Diese Variante steht auch wieder ab Version 11.8.4 zur Verfügung.}} </p> | ||

| Zeile 226: | Zeile 234: | ||

{{ td | {{#var:136|Passwort in UTM:}}| insecure | w=120px}} | {{ td | {{#var:136|Passwort in UTM:}}| insecure | w=120px}} | ||

{{ td | {{#var:137|OTP:}} | 123456 | w=120px}} | {{ td | {{#var:137|OTP:}} | 123456 | w=120px}} | ||

{{ td | {{ b |{{#var:138|Password}}}} | | {{ td | {{ b |{{#var:138|Password}}}} | {{code|insecure123456}} | w=120px}} | ||

<br clear=all> | </div><br clear=all> | ||

Version vom 22. Juli 2022, 12:30 Uhr

Letzte Anpassung zur Version: 11.8.8

- Angaben zum OTP-Token ergänzt

- Eingabe des Passworts und des OTP-Codes in verschiedene Formaten möglich

Vorbemerkungen

Ist das OTP-Verfahren aktiviert, ist die Anmeldung nur durch Eingabe eines korrekten OTP möglich.

SSL-VPN:

Da beim SSL-VPN jede Stunde eine Reauthentifizierung stattfindet, muss auch jede Stunde ein neuer OTP eingegeben werden.

Die Renegotiation kann entsprechend erhöht oder komplett deaktiviert werden.

Das Deaktivieren ist natürlich nicht empfohlen. Eine Änderung muss auf der UTM und allen SSL-VPN Clients erfolgen.

Das Speichern des Passwortes im SSL-VPN Client ist nicht möglich, da sich das zu übergebene Passwort aus dem statischen Benutzer-Passwort und dem OTP zusammensetzt.

Im Falle eines Ausfalls des OTP-Generators (Smartphone oder Hardware Token) kann das OTP nur generiert werden, wenn Zugriff auf den QR-Code bzw. den Secret-Code besteht. Dieser findet sich unter .

Ausdruck dieses Codes für die Administratoren wie unter OTP Secret beschrieben. Ablage in der Dokumentation.

Die Uhrzeit des UTM Systems lässt sich über drei Wege überprüfen:

- Über die Administrations-Weboberfläche: Die Uhrzeit steht in der Widget Auswahl wenn diese nicht ausgeklappt ist oder im Menü Netzwerk unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen

- Über die CLI mit dem Kommando system date get

- Über die Root Konsole mit dem Kommando date

Die Systemzeit kann dann über die folgenden Möglichkeiten eingestellt werden:

- Über die Administrations-Weboberfläche im Menü Netzwerk unter dem Menüpunkt Servereinstellungen im Abschnitt Zeiteinstellungen

- Über die CLI mit dem Kommando system date set date anschließend mit Leerzeichen getrennt das aktuelle Datum und die Uhrzeit im Format JJJJ-MM-TT hh:mm:ss

OTP - One-Time-Password

Das One-Time-Password (OTP) ist ein zusätzlicher Authentifizierungs-Mechanismus der für zusätzliche Sicherheit bei der Anmeldung eines Benutzers sorgt.

In der UTM setzen wir das Zeit-Basierte-Verfahren ein (TOTP = Time-based One Time Password). Hierbei wird aus dem Sharedsecret Code und der aktuellen Uhrzeit alle 30 Sekunden ein neuer OTP errechnet.

Um dieses 6 stellige Passwort zu generieren, wird als Token eine Smartphone App gneutzt, wie z.B. der Google Authenticator. Dieser ist sowohl für Android als auch für iOS Geräte verfügbar.

Andere Apps wie z.B. FreeOTP für Android sind ebenfalls möglich.

OTP einrichten

Ablauf bei Aktivierung

- Sicherstellen, dass die Uhrzeit der UTM und dem Token synchron läuft

- Übertragung des Geheimcodes an den Token

- Aktivieren des OTP Verfahrens auf der UTM

- Testen der Anmeldung bevor die aktuelle Session beendet wurde

Ist das Verfahren aktiviert, muss sich jeder Benutzer der ausgewählten Anwendungen zusätzlich per OTP anmelden.

Ausnahmen sind nicht möglich.

Benutzer mit OTP einrichten

Zunächst werden die Benutzer unter wie gehabt angelegt.

Siehe dazu auch Benutzerverwaltung.

Der OTP-Code für diesen Benutzer kann Sie erst angezeigt werden, wenn die Eingaben zum Benutzer gespeichert wurden.

Anzeigen oder ändernmit klick auf den editieren Button in der Benutzer Zeile im Reiter OTP auf der rechten Seite.

Automatisches erstellen eines Codes

Der Code kann automatisch von der Securepoint UTM erstellt werden und liegt dann in zwei Varianten vor.

Zum einen als QR-Code, der einfach mit der Smartphone App abfotografiert werden kann, und zum anderen in Text-Form zum eingeben über die Tastatur.

Mit der Schaltfläche kann der Code neu erzeugt werden.

Eintragen eines Codes

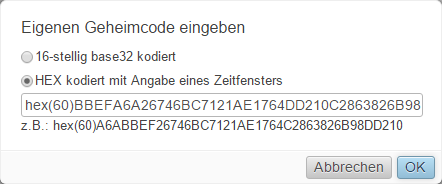

Es ist auch möglich mit manuell einen 16-stelligen base32 oder HEX-kodierten Schlüssel einzugeben. Dieses wird zum Beispiel bei einem Hardware Token wie dem OTP c200 benötigt. Hier erhält man vom Lieferanten einen Code, der dann bei dem Benutzer hinterlegt werden muss. Beachten Sie, dass bei der Eingabe von einem HEX kodierten Schlüssel das Format und die Gültigkeitsdauer vor dem Schlüssel hinzugefügt werden muss, z.B. hex(60)A6ABBEF26746BC7121AE1764C2863826B98DD210.

OTP Secret

Zur Weitergabe an die Benutzer besteht die Möglichkeit, die erstellten Codes auszudrucken.

Es wird dann ein Dokument im PDF Format erstellt.

Einrichten des Google Authenticator

Zunächst muss der Google Authenticator aus dem App-Store heruntergeladen, installiert und geöffnet werden.

Das erste Fenster enthält eine Beschreibung über die 2 Stufen zur Authentifizierung bei Google Account. Tippen auf den Button Einstellungen.

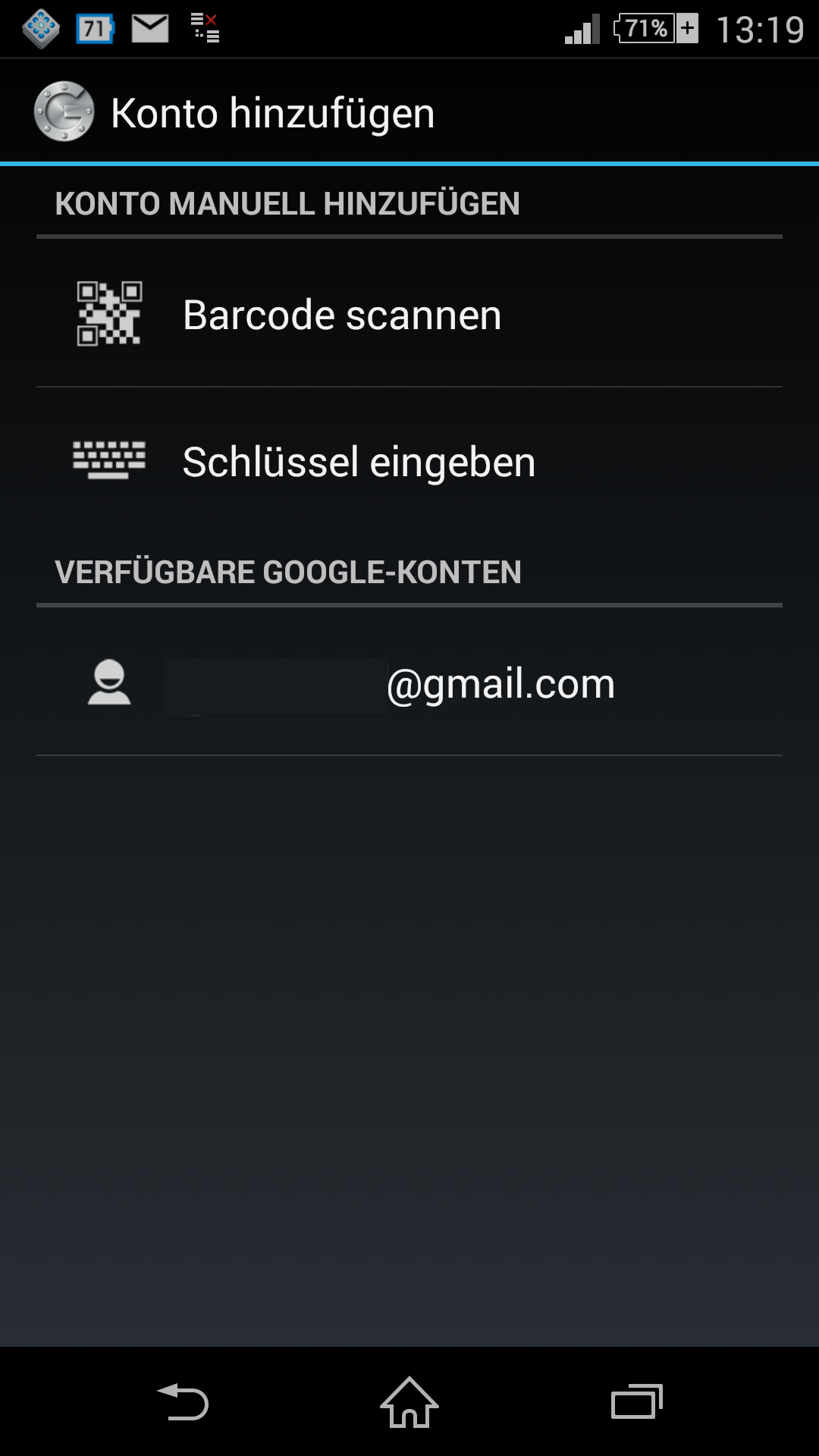

Im nun erscheinenden Fenster Konto hinzufügen wird im Bereich Konto manuell hinzufügen entweder Barcode scannen oder Schlüssel eingeben gewählt.

Bei Barcode scannen wird eventuell noch eine zusätzliche App zum scannen von Barcodes namens "Barcode Scanner" installiert, sollte sich diese noch nicht auf dem Smartphone befinden.

Zum automatischen erstellen eines Kontos einfach die Kamera des Smartphonein den Bereich des ausgedruckten oder am Bildschirm ausgegeben QR-Code halten.

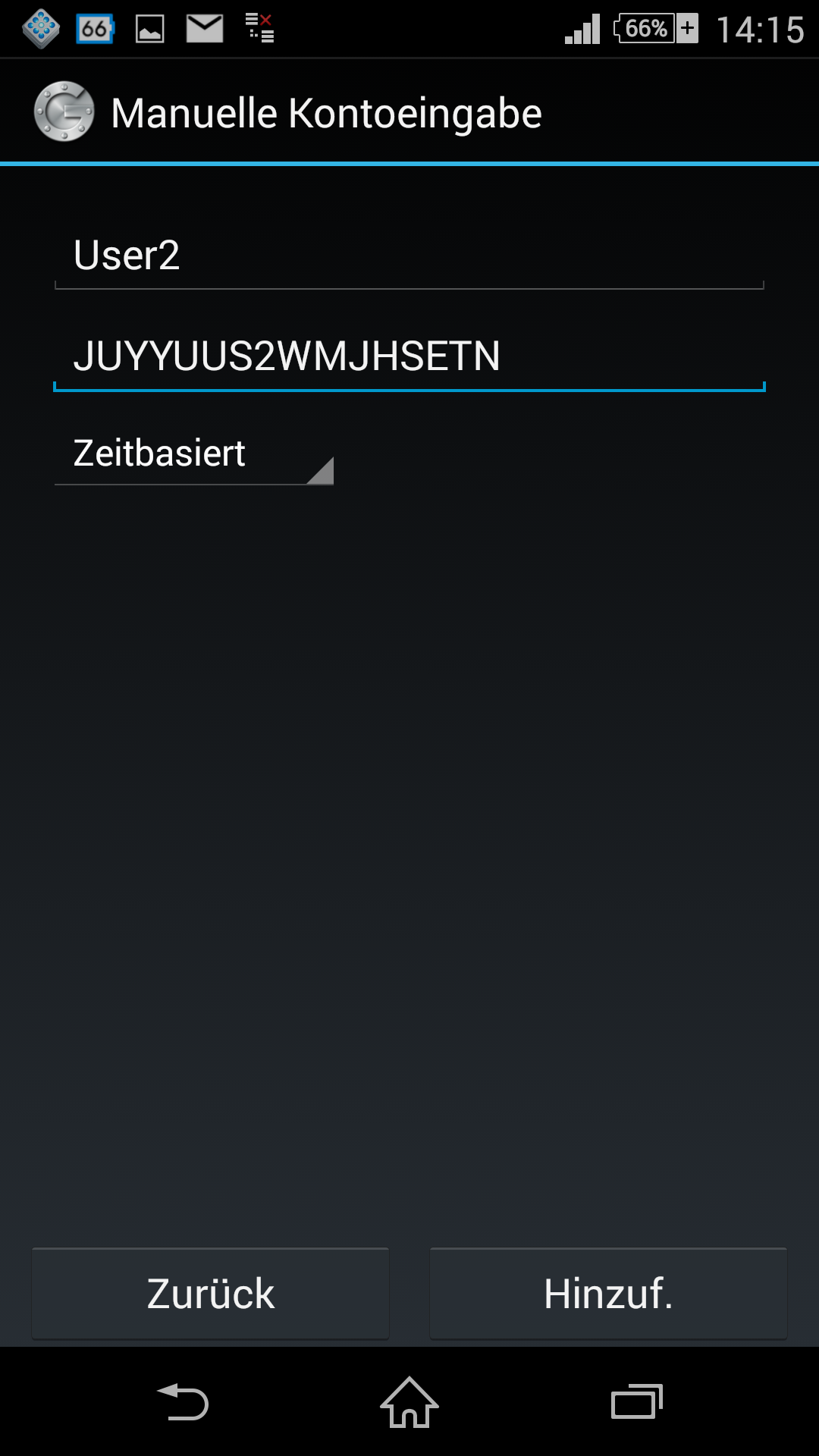

Soll der QR-Code nicht gescannt werden, können die Daten unter Schlüssel eingeben, manuell eingegeben werden. Es muss hierbei Zeitbasiert gewählt werden.

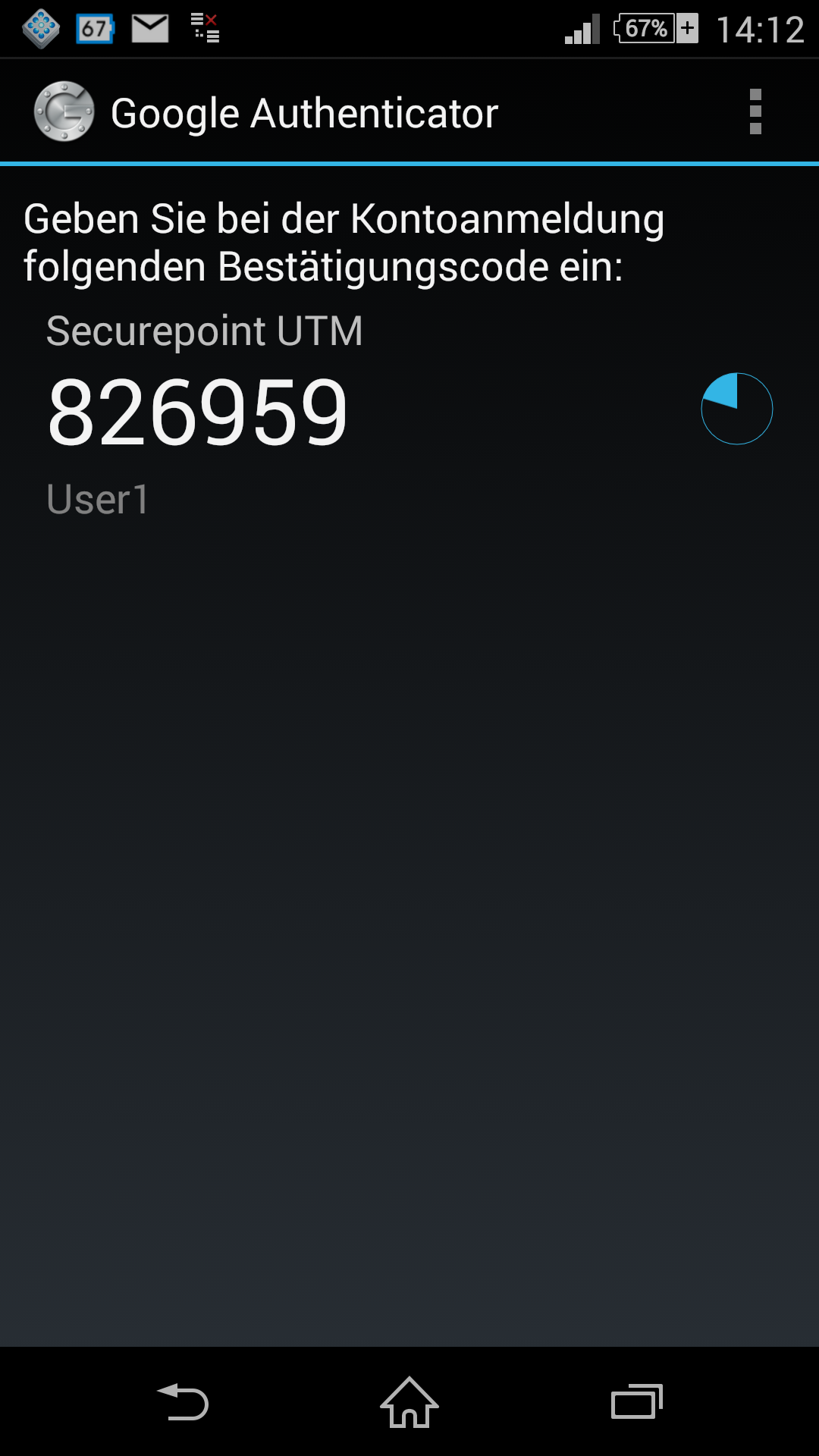

Im folgenden Fenster wird dann das Konto mit dem OTP-Code angezeigt.

Dieser ändert sich alle 30 Sekunden.

Die Zeitanzeige rechts gibt einen Überblick, wie lange dieses OTP-Passwort noch aktiv ist.

Nutzung eines Hardware Tokens

Auch die Nutzung eines Hardware Token ist möglich.

Dabei sollte es sich um einen RFC 4226 kompatiblen Passwort Generator handeln, der auch mit mod_authn_otp nutzbar ist.

Von unserer Seite wird derzeit der OTP c200 unterstützt.

Vom Lieferanten wird dazu mit seperater Post ein HEX(60) Code versendet, der wie oben beschrieben beim Benutzer hinterlegt werden muss.

Hinweis

seed-Hinweis

Bei der ID handelt es sich um eine Seriennummer des Tokens, beim Key um einen 32 bis 40 Zeichen langen Code wie in der Abbildung zu sehen.

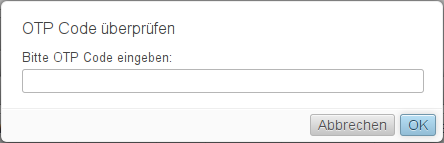

OTP überprüfen

Mit kann getestet werden, ob das OTP, das über die App generiert wird, auch funktioniert.

In dem neu geöffneten Fenster wird das Passwort eingegeben, das die App zu diesem Benutzer anzeigt und auf gecklickt.

Bitte OTP Code eingeben OTP Code

Wenn alles korrekt eingerichtet ist, erscheint eine entsprechende Meldung.

Info: Bei lokal angelegten Benutzern muss eine Benutzergruppe ausgewählt sein. Welche Berechtigung diese hat, ist nicht entscheidend.

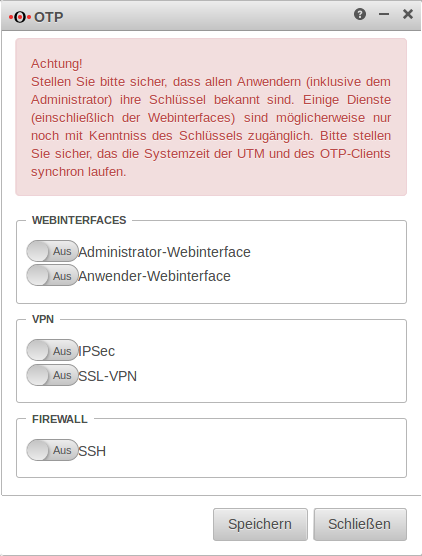

OTP den Anwendungen zuweisen

Unter kann ausgewählt werden bei welchen Anwendungen sich die sich die Benutzer zusätzlich mit dem One-Time-Passwort authentifizieren sollen.

Aus Administrator-Webinterface

Aus Anwender-Webinterface

Aus IPSec

Aus SSL-VPN

Aus SSH (Konsole)

OTP benutzen

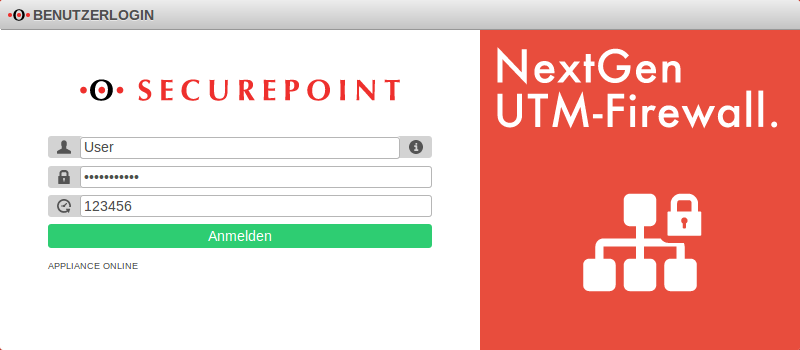

Webinterface

Bei einem Login auf das Administrations- oder User-Webinterface gibt es nun ein weiteres Authentifikationsfeld für den OTP Code.

Hier wird zusätzlich zum Benutzernamen und Passwort, der generierte Code eingetragen.

VPN

Wenn die Gegenstelle ein separates übermitteln des OTP-Kennwortes erlaubt, kann wie folgt vorgegangen werden: Starten der SSL-VPN Verbindung auf dem Client (Unter Windows: Doppelklick auf das Schloss-Symbol in der Taskleiste)

Aufbau der Verbindung mit Klick auf ![]()

Die Verbindung wird in drei Schritten Aufgebaut:

Wenn OTP im Zusammenhang mit einer SSL-VPN oder Xauth-VPN Verbindung eingesetzt wird und die Gegenstelle die separate Übermittlung des OTP-Codes nicht unterstützt, muss bei der Passwortabfrage der OTP-Code ohne Leerzeichen direkt hinter dem Benutzerkennwort eingetragen werden.

Diese Variante steht <nicht> in den Versionen 11.8.0 bis 11.8.3.4 zur Verfügung.

Beispiel:

- Passwort:

- insecure

- OTP:

- 123456

- Kennwort

- insecure123456

Das Speichern des Kennworts im SSL-VPN Client ist nicht möglich, da sich das zu übergebene Passwort aus dem statischen Benutzer-Passwort und dem OTP zusammensetzt.

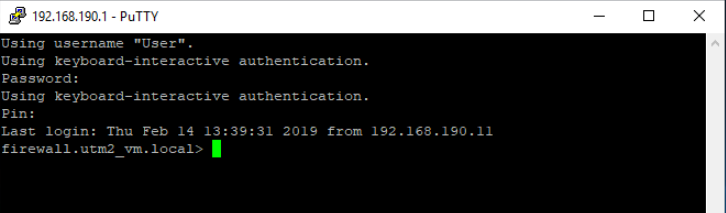

SSH-Verbindung

Wenn der Zugriff mit einer SSH-Konsole und OTP genutzt wird, wird der OTP-Code in einer seperaten Zeile Pin abgefragt.

Wenn der Zugriff mit einer SSH-Konsole und OTP genutzt wird, wird der OTP-Code ohne Leerzeichen direkt nach dem Benutzerkennwort eingegeben.

Diese Variante steht auch wieder ab Version 11.8.4 zur Verfügung.

Beispiel:

- Passwort in UTM:

- insecure

- OTP:

- 123456

- Password

- insecure123456