G6-2026-02>MalteA Keine Bearbeitungszusammenfassung |

K 1 Version importiert |

(kein Unterschied)

| |

Aktuelle Version vom 11. März 2026, 13:02 Uhr

Inbetriebnahme

Neuer Artikel: 06.2022

Vorbereitung

Zugangsdaten bereitlegen

- Bei Betrieb an einem Modem oder Glasfaseranschluss:

- Zugangsdaten des Internet Service Providers bereit halten

- Wer verfügt über die aktuellen Zugangsdaten des ISPs?

- Sind die Zugangsdaten am Installationsort verfügbar?

- Sind die Zugangsdaten zum Installationszeitpunkt verfügbar?

- ggf.: Ist die Person, die über die Zugangsdaten verfügt, zum Installationszeitpunkt verfügbar?

- Bei Betrieb hinter einem Router:

- Wie ist die IP-Adresse des Routers?

- Kann die UTM eine feste IP erhalten?

- Bei Neuinstallationen ist auf der externen Schnittstelle DHCP aktiviert

- Lokales Netzwerk:

- Wie ist die Netz-IP des lokalen Netzwerkes / der lokalen Netzwerke?

- Welche IP-Adressen sollen die Schnittstellen der UTM in diesen Netzwerken erhalten?

Es sollte sich dabei in der Regel immer um eine feste IP-Adresse handeln!

Firmware Update vorbereiten

- Soll eine vorhandene Konfigurationsdatei verwendet werden, muss die installierte Firmwareversion identisch oder neuer sein.

- Aktuelle Funktionen und Patches stehen sofort zur Verfügung.

Zwischen Herstellung und Auslieferung können mehrere Firmware Versionen veröffentlicht worden sein. - Schäden durch eine Manipulation der Firmware auf dem Transportweg (unwahrscheinlich, aber nicht unmöglich) können damit ausgeschlossen werden.

- Es wird ein USB Stick mit dem UTM Image benötigt.

Hierfür kann das Securepoint Imaging Tool verwendet werden. (Resellerportal → Menu → Tools x ) - Anschluss von Tastatur und Monitor

(nicht Autoinstall oder Autoupdate)

- Der vorbereite USB-Stick muss an der UTM angeschlossen werden

- Die UTM einschalten

- Unter Save & Exit ausführen

Der USB Stick sollte danach im Bootmenü des Gerätes ganz oben gelistet sein, vorangehend mit dem TAG UEFI - Unter Save & Exit ausführen

- Installation/ Update durchführen

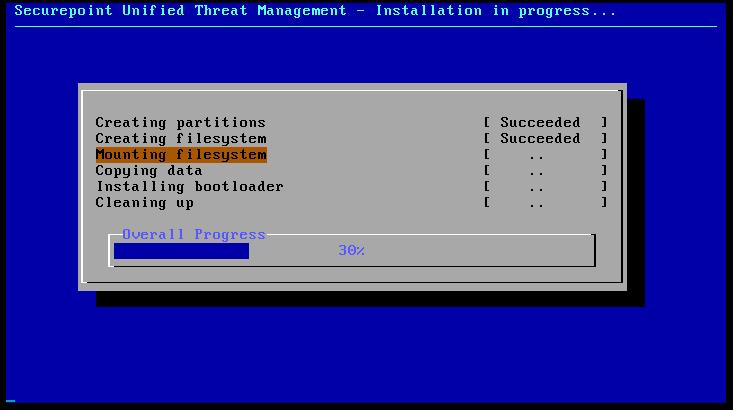

Installation der Firmware

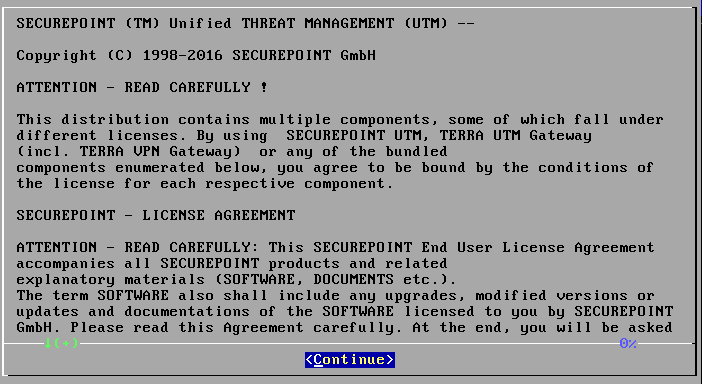

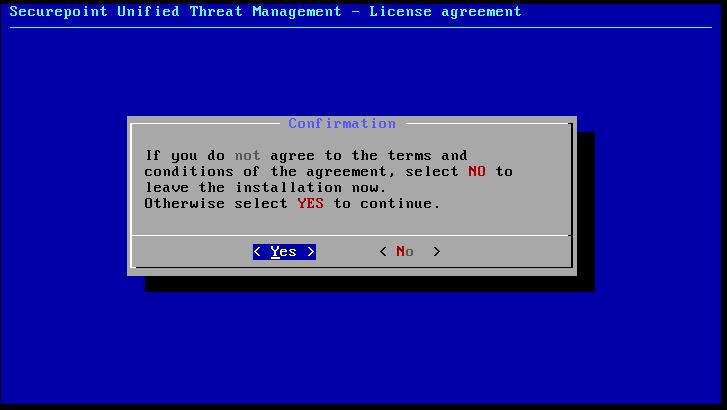

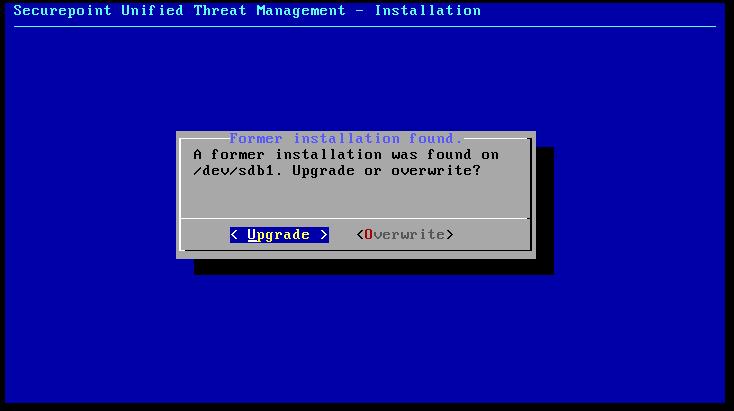

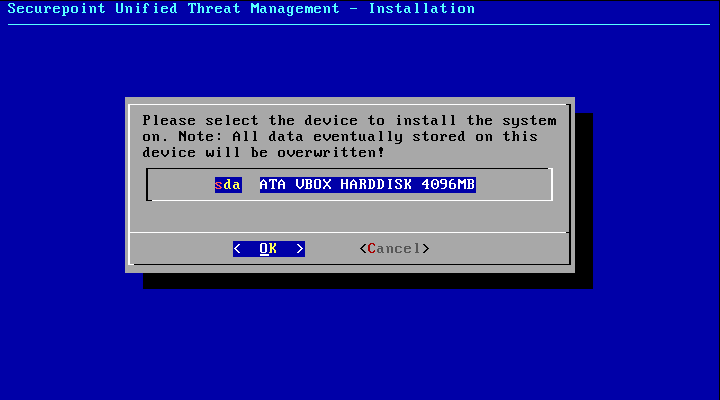

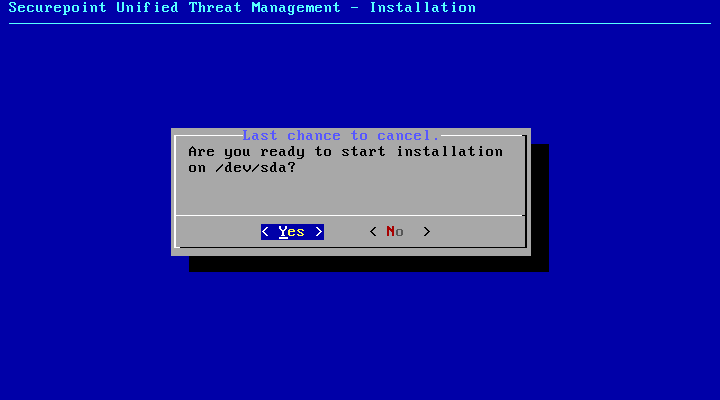

Die Installation der Firmware geschieht in wenigen Schritten. Die Optionen der Vorauswahl muss lediglich bestätigt werden.

- Anzeige und Bestätigung der Lizenzbedingungen

- Entscheidung, ob ggf. ein Upgrade durchgeführt werden soll

Default: Upgrade - Auswahl der Festplatte, auf der die Firmware installiert werden soll

- Start der Installation

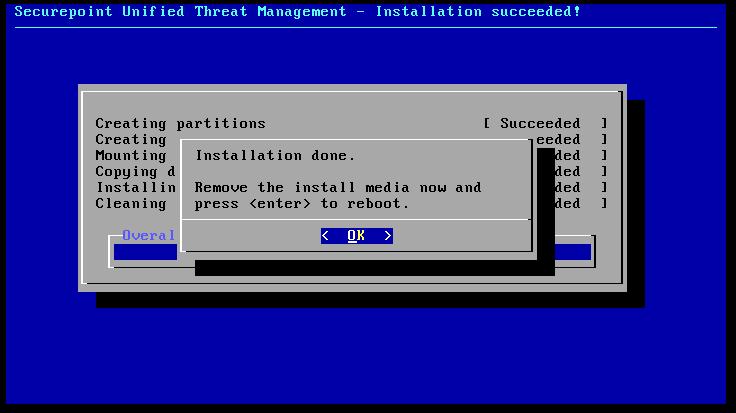

- Aufforderung, den USB-Stick zu entfernen

- Reboot

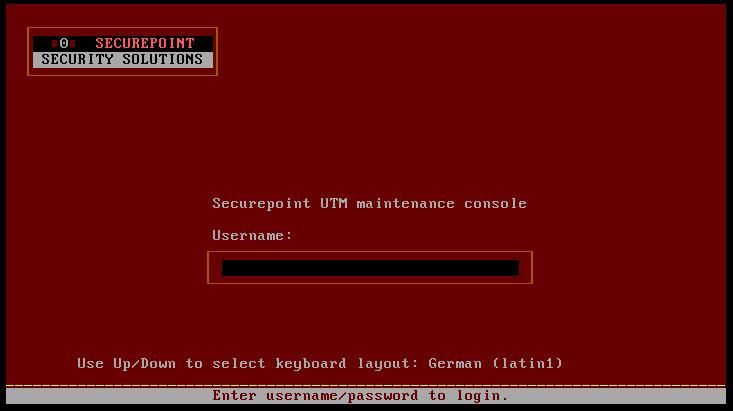

- Anzeige der Login Konsole

| 1. | 2. | 3. |

| Abb.1 | Abb.2 | Abb.3 |

| Abbildungen | ||

Einbindung in das lokale Netzwerk

IP-Adressen der UTM per CLI anpassen

Wenn die Administration über das CLI kein Hindernis darstellt, kann die UTM direkt mit den erforderlichen IP-Adressen per CLI versehen werden

In diesem Fall bleiben Monitor und Tastatur direkt an der UTM angeschlossen.

Die Anmeldung erfolgt direkt auf der Konsole.

- Anschließen von Tastatur und Bildschirm direkt an der UTM

- Anmelden an der UTM: Username admin / Passwort: insecure

- es erscheint das Command Line Interface

- Netzwerkkonfiguration ändern:

- Ermitteln der vorhandenen Schnittstellen: interface get

- Ermitteln der ID der IP-Adressen: interface address get

' entspricht der internen Schnittstelle, über die das Admin-Interface erreichbar ist.

Die ID wird für eine Änderung der IP-Adresse im nächsten Schritt benötigt. - Ändern der Schnittstellen-IPs: interface address set id 1 address 192.168.12.1/24

system update interface (gewünschte IP des internen Netzes mit Subnetzmaske) - Aktivieren einer Schnittstelle: interface address new device A0 address 192.168.x.y/24

system update interface

- Administrationszugang einrichten:

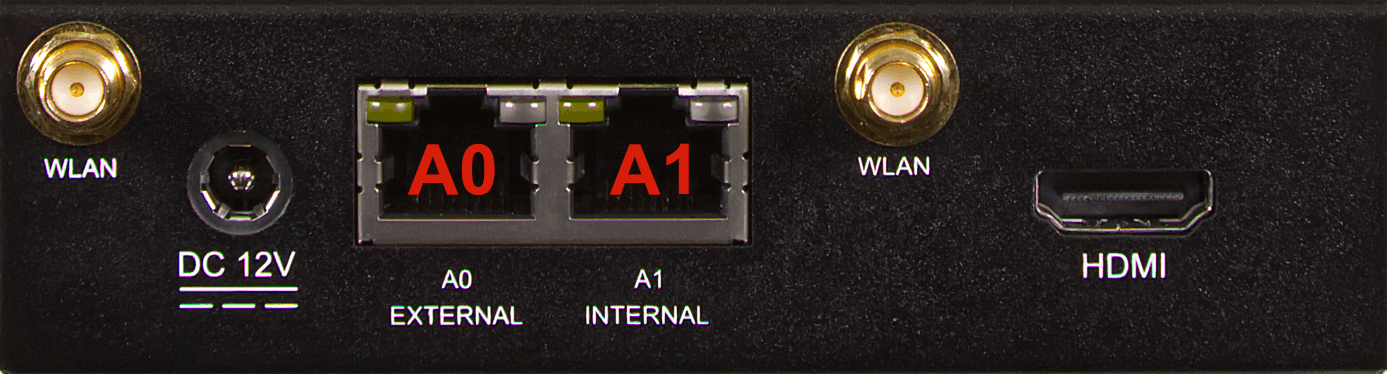

In den Werkseinstellungen ist der Zugang zum Admin-Interface der UTM ausschließlich über die interne Schnittstelle (A1) möglich. Soll das Admin-Interface über eine andere Schnittstelle erreichbar sein, muss die IP des Hosts (oder eine Netz-IP mit Subnetzmaske) freigegeben werden:

manager new hostlist 192.168.168.0/24

system update rule Hier: Alle Hosts im Netz 192.168.168.0 (egal an welcher Schnittstelle) können auf das Admin-Interface zugreifen

Achtung: Liegt z.B: die IP 192.168.175.1 an der externen Schnittstelle (A0) an und soll von dort das Admin-Interface aufgerufen werden, muss trotzdem die IP 192.168.175.x extra freigegeben werden.

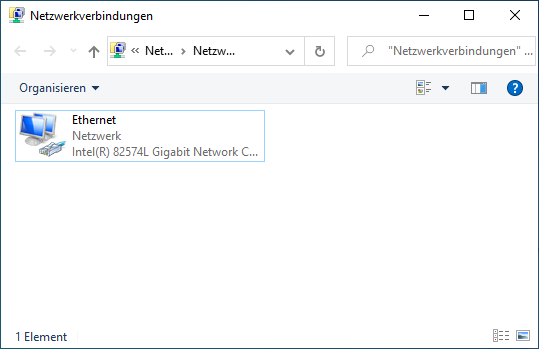

IP-Adresse des eigenen Rechners anpassen

Die IP-Adresse des eigenen Rechners wird vorübergehend an das Default-Netz der internen Schnittstelle der UTM angepasst.

Anschließend wird der eigene Rechner an die Schnittstelle A1 (das internal interface) der UTM angeschlossen.

Die korrekte Schnittstelle kann der obenstehenden Abbildung und Tabelle entnommen werden.

So geht es

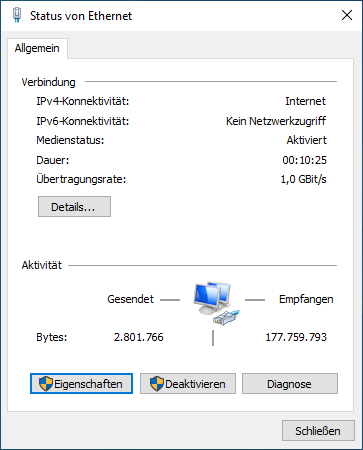

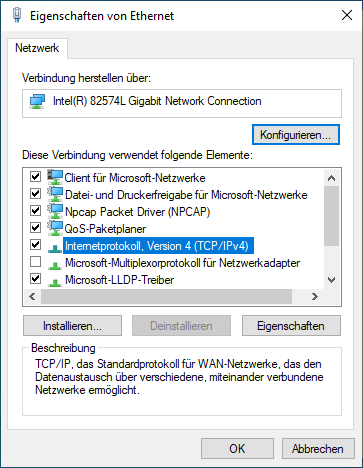

IP-Adresse unter Windows ändern

- Anzeige der Netzwerkverbindungen: r ncpa.cpl↵

- Status der Ethernetverbindung mit Doppelklick anzeigen

- Eigenschaften der Schnittstelle anzeigen

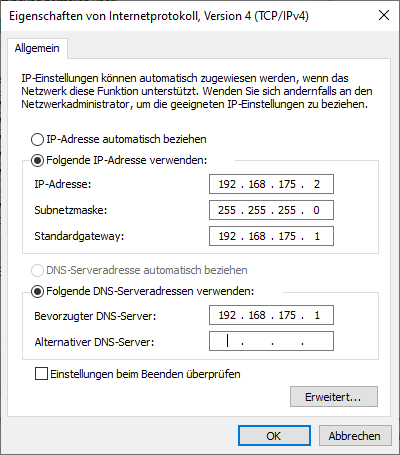

- Eigenschaften der TCP/IPv4-Verbindung anzeigen

- IP-Adresse festlegen:

- IP-Adresse:192.168.175.2

- Subnetzmaske:255.255.255.0

- Standardgateway:192.168.175.1 (=Default-Adresse der internen Schnittstelle der UTM)

| 1. | 2. | 3. |

| Abb.1 | Abb.2 | Abb.3 |

| Abbildungen | ||

- Aufruf über Desktopanzeige:

- Klick auf das Netzwerksymbol in der Taskleiste neben der Uhr

- Klick auf Netzwerk- und Interneteinstellungen

- Klick auf Adapteroptionen ändern

- Aufruf per Befehl:

- Windowstaste r ncpa.cpl

- Mit Doppelklick auf die verwendete Schnittstelle den Status der Ethernetverbindung anzeigen lassen

IP-Adresse unter Linux ändern

Bitte die entsprechende Dokumentation der verwendeten Distributation beachten.

Beispiel für Ubunutu:

- Aufruf des Terminals

- Namen der Schnittstelle identifizieren: ip a

- IP Adresse Ändern: (Im Beispiel ist enp0s3 die verwendete Schnittstelle: sudo ip address add 192.168.175.2/24 dev enp0s3

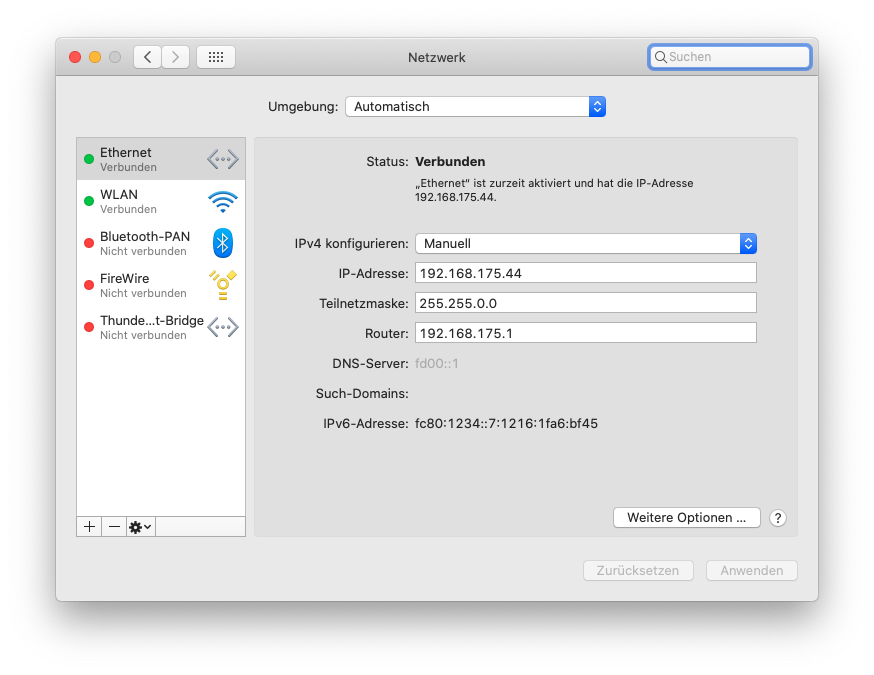

IP-Adresse auf einem MAC ändern

IP-Adresse auf einem MAC ändern

- Menü Systemeinstellungen / Netzwerk

- IPv4 konfigurieren: Manuell▴▾ im Dropdownmenü auswählen

- IP-Adresse:192.168.175.2

- Teilnetzmaske:255.255.255.0

- Router:192.168.175.1 (=Default-Adresse der internen Schnittstelle der UTM)

- Schaltfläche

Zur weiteren Konfiguration muss die IP-Adresse des eigenen Rechners dann erneut geändert werden.

Einstellen der ursprünglichen IP Adresse:

- Feste IP Adressen: Wie oben beschrieben eintragen

- DHCP aktivieren:

- Windows: Eigenschaften Internetprotokoll Version 4 (TCPIPv4) → IP-Adresse automatisch beziehen wählen

- Linux: Beispiel für Ubuntu: sudo ip address del 192.168.175.2/24 dev enp0s3

sudo dhclient enp0s3

Ggf. die Dokumentation der verwendeten Distributation beachten. - MAC:: Systemeinstellungen / Netzwerk / IPv4 konfigurieren: Im Dropdownmenü DHCP auswählen

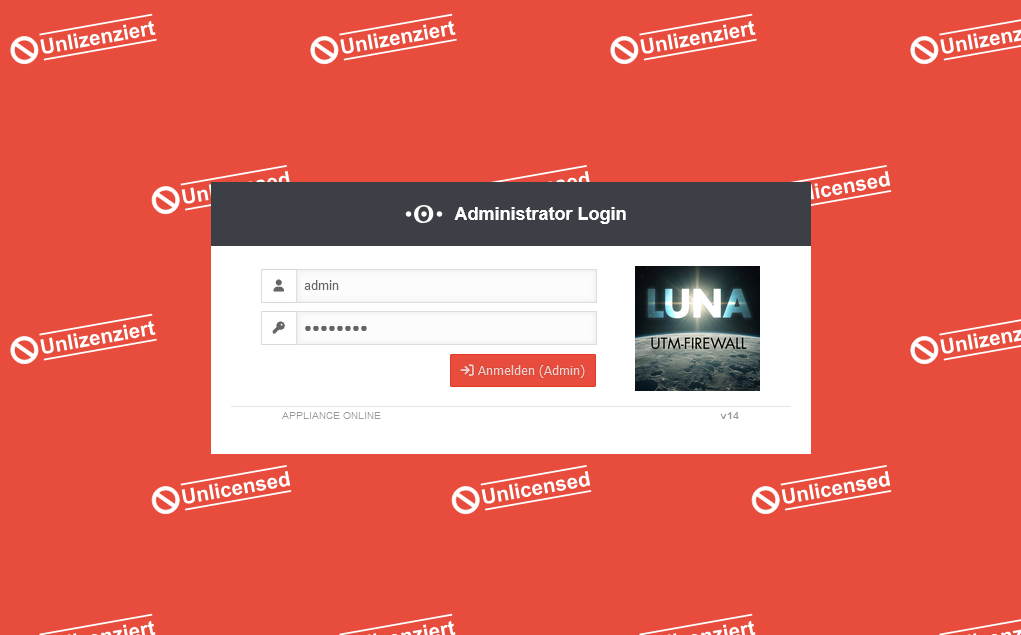

Erster Aufruf

Sofern noch nicht geschehen, müssen jetzt folgende Verbindungen physisch hergestellt werden:

- Schnittstelle für das external interface (A0) in Richtung Internet verbinden (Modem, Router etc.).

- Schnittstelle für das internal interface (A1)

- mit dem eigenen Rechner verbinden, falls auf diesem die IP-Adresse angepasst wurde.

- mit dem Netzwerk verbinden, von dem aus die UTM administriert werden soll, falls die IP-Adresse der UTM angepasst wurde.

https://192.168.175.1:11115 (Default) oder

https://172.16.0.1:11115 wenn die IP-Adresse der UTM auf 172.16.0.1 geändert wurde

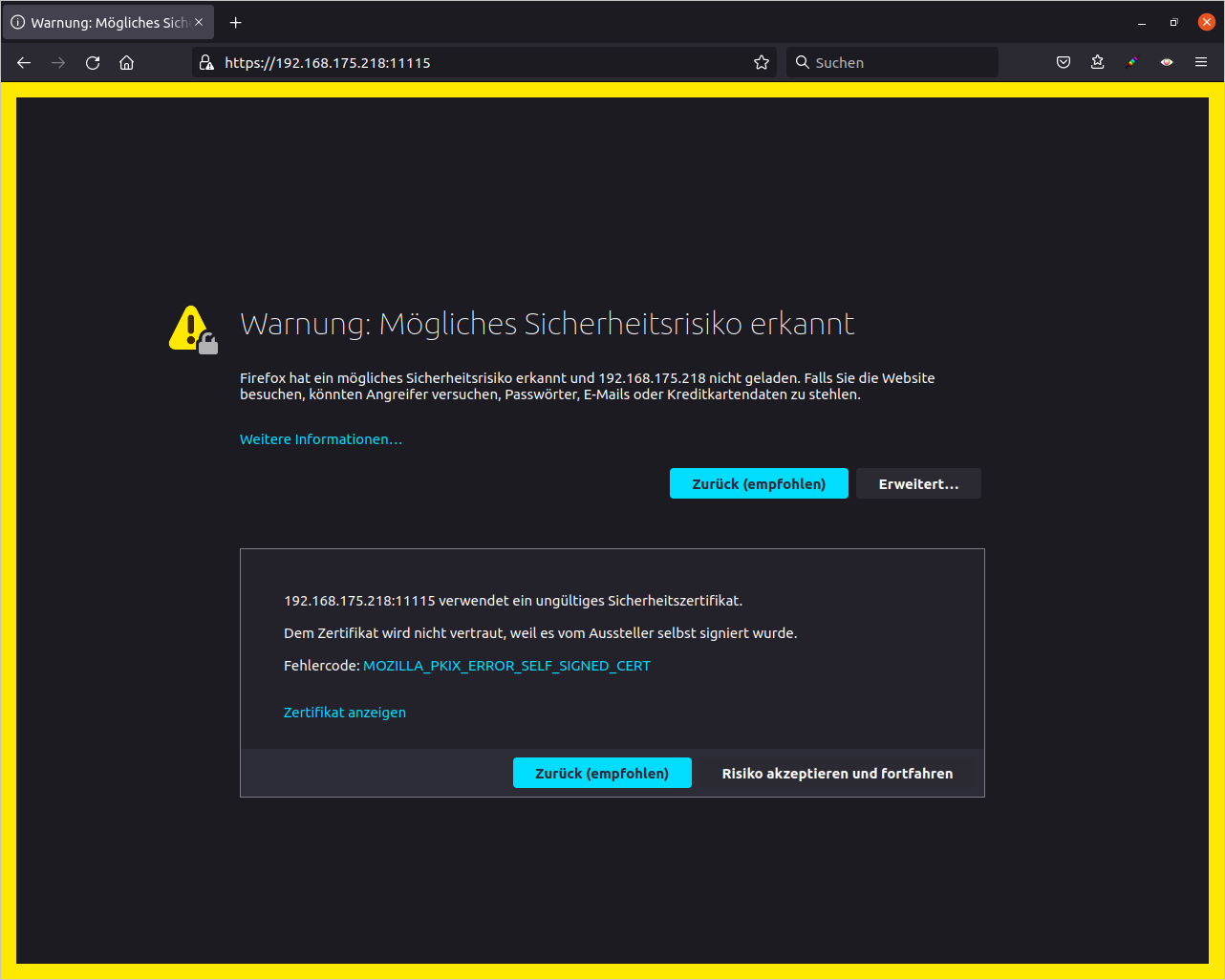

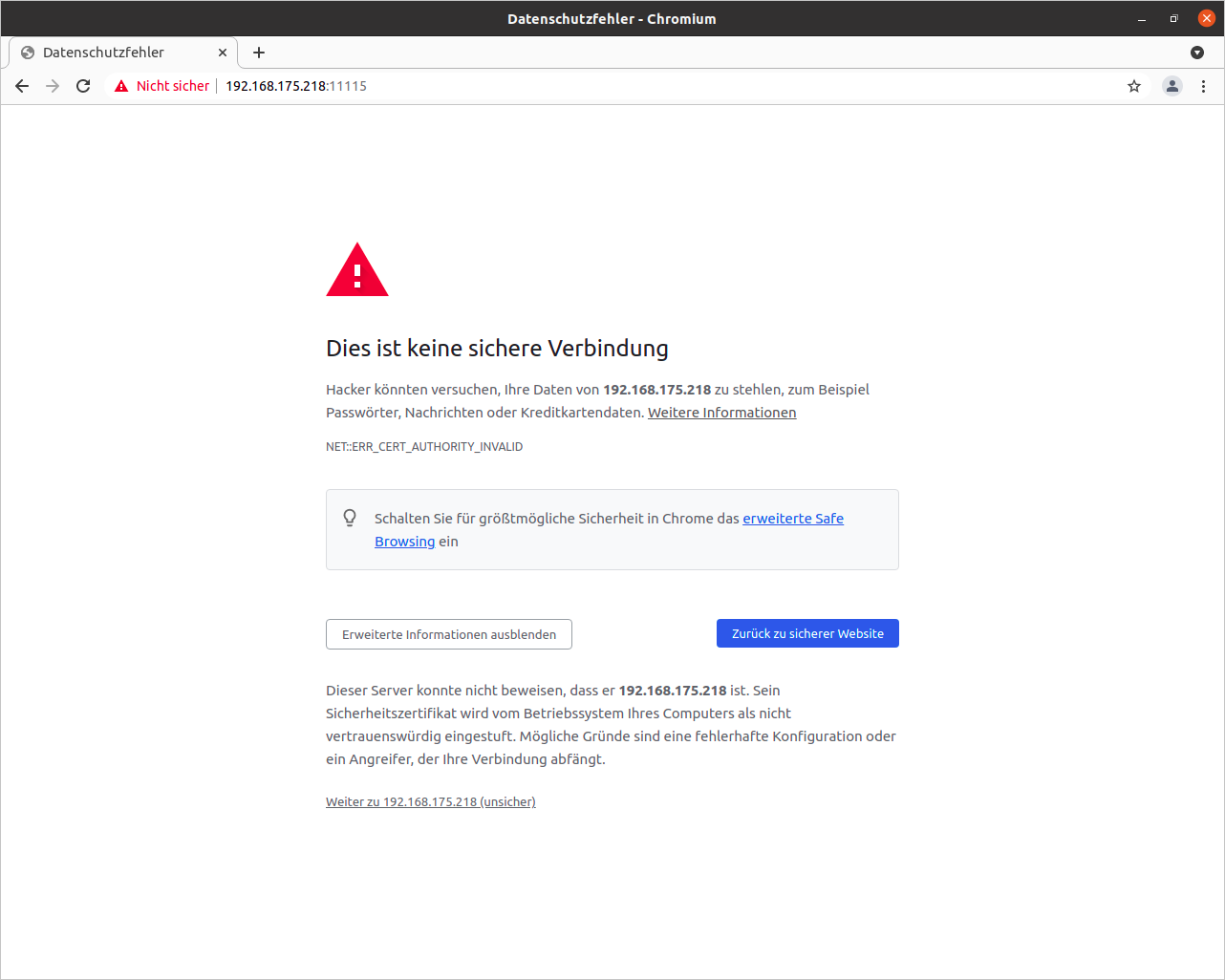

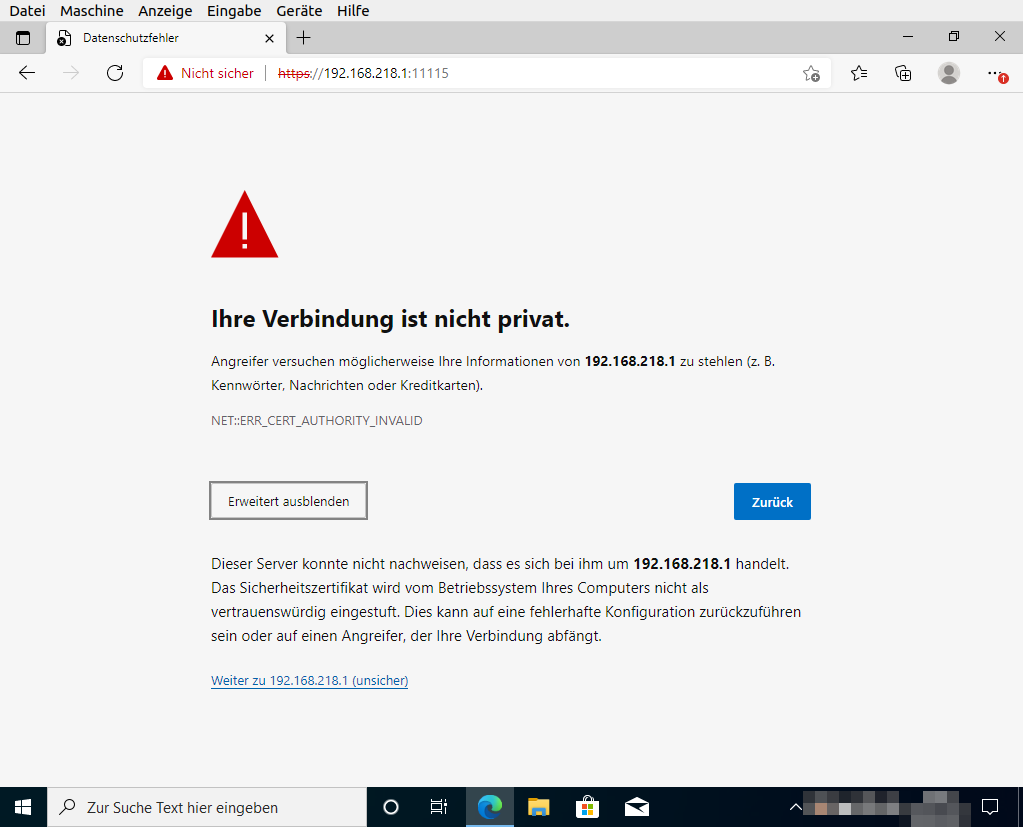

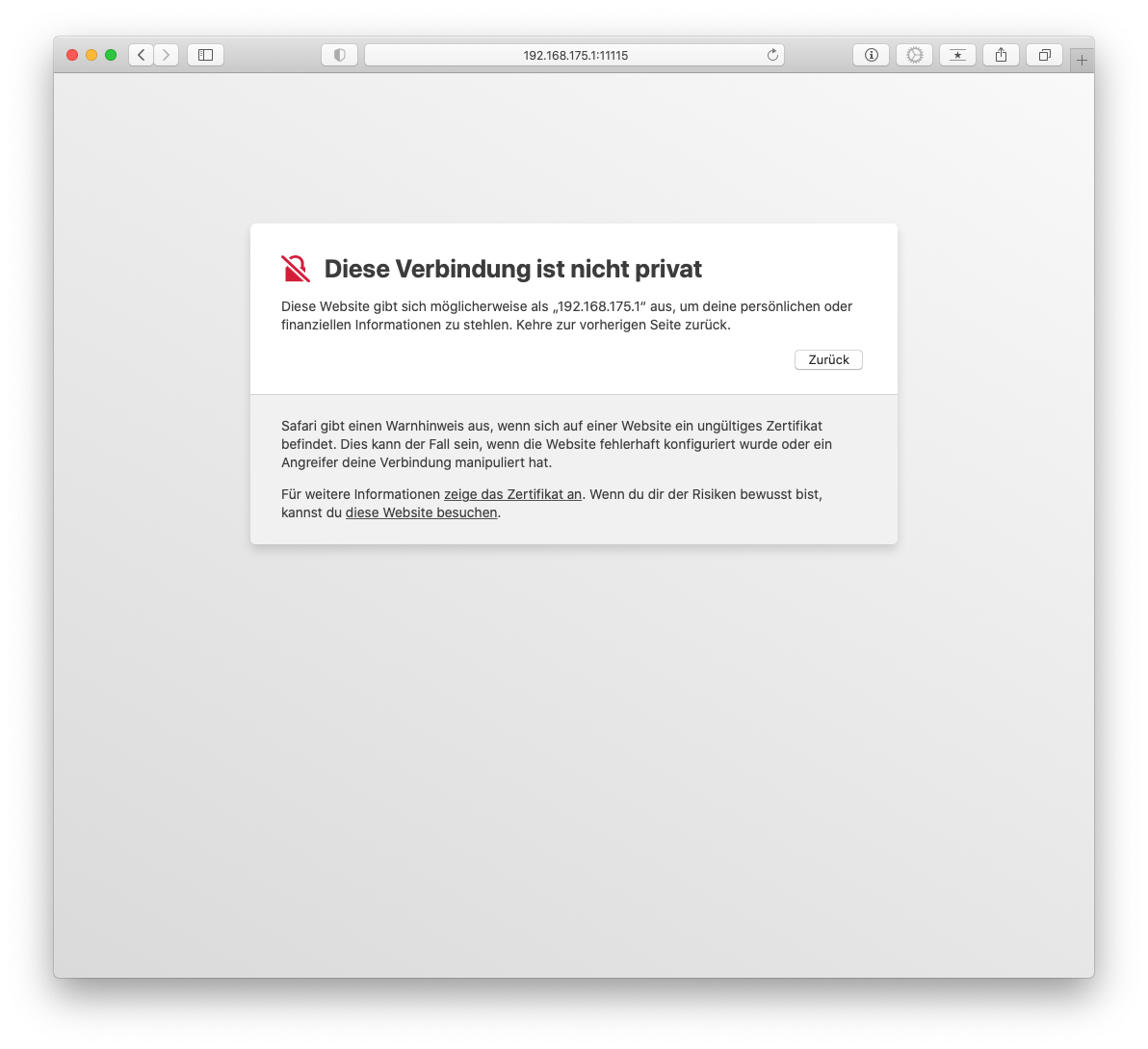

Beim ersten Aufruf des Admin-Interfaces erscheint im Browser eine Zertifikatswarnung.

Da der Browser das Zertifikat der UTM nicht kennen kann, wird eine Sicherheitswarnung ausgegeben.

Diese Warnung muss übergangen werden.

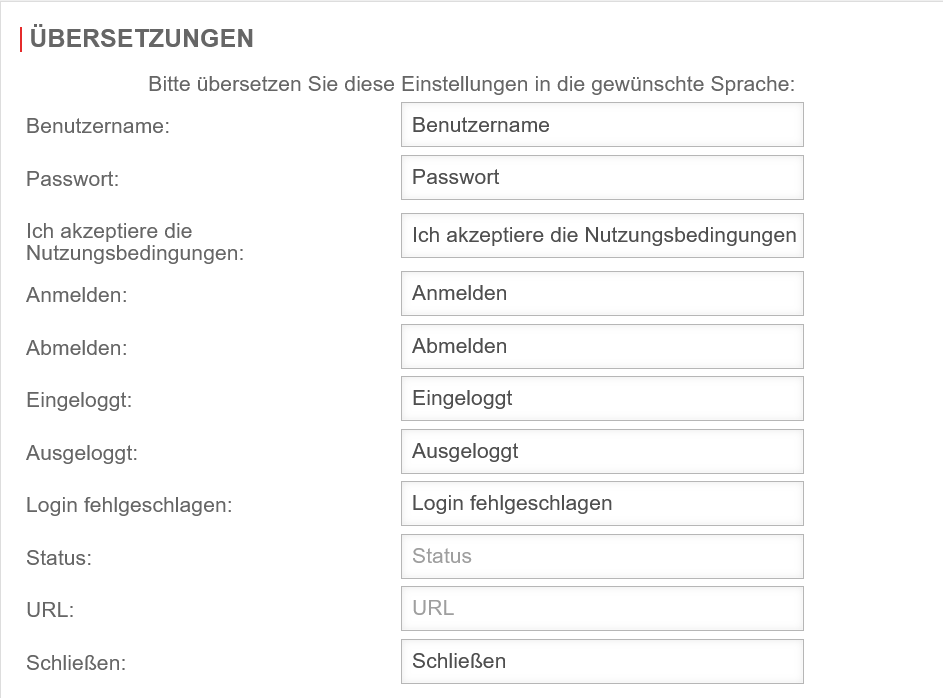

Erste Anmeldung | |||

| Beschriftung | Wert | Beschreibung |  |

|---|---|---|---|

| Benutzer | Anmeldung mit den Zugangsdaten der Werkseinstellungen: admin | ||

| Passwort | Anmeldung mit den Zugangsdaten der Werkseinstellungen: insecure | ||

| Anmelden (admin) | |||

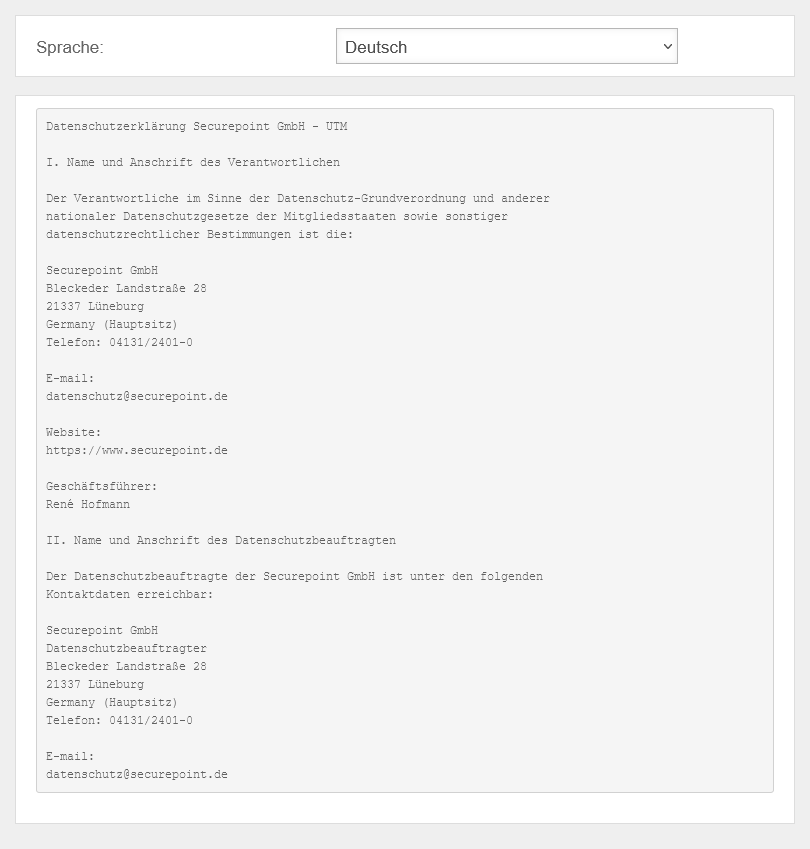

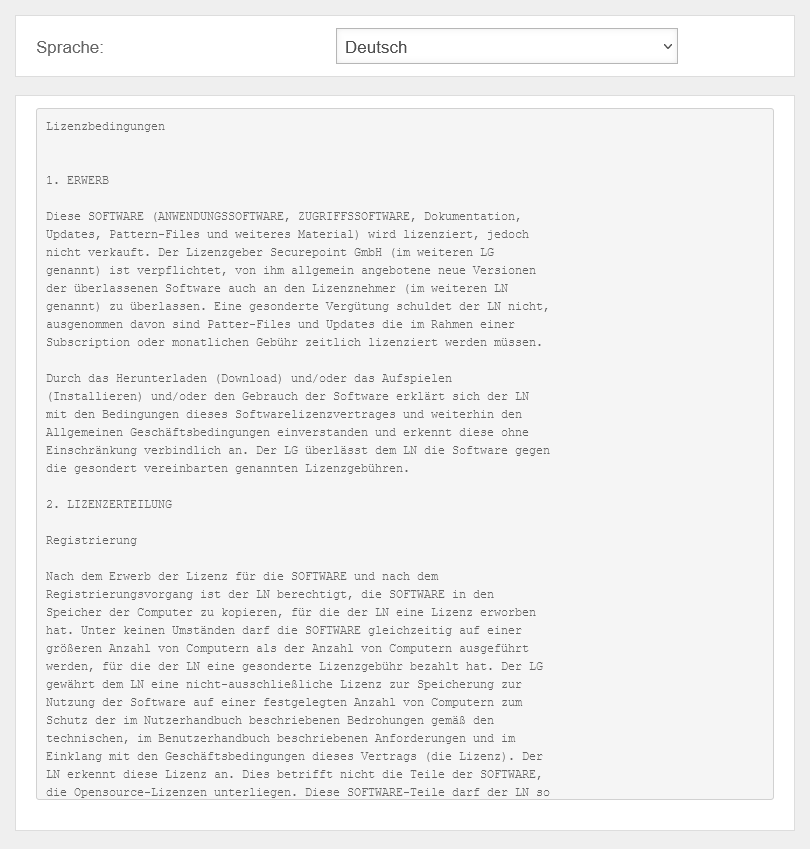

Lizenzvereinbarung und Datenschutzerklärung zustimmen | |||

| Die Lizenzvereinbarung und die Datenschutzerklärung müssen mit Klick auf die Schaltfläche angenommen werden. | UTM  Der Datenschutzerklärung muss zugestimmt werden. UTM Der Datenschutzerklärung muss zugestimmt werden. UTM  Der Lizenzvereinbarung muss zugestimmt werden. Der Lizenzvereinbarung muss zugestimmt werden.

| ||

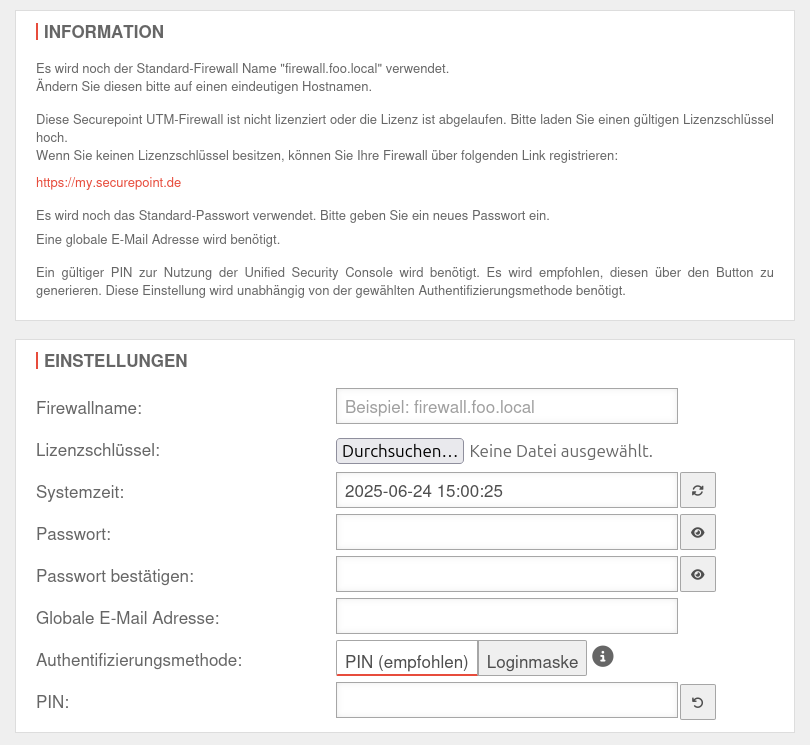

Grundlegende Einstellungen | |||

| Firewallname | firewall.ttt-point.local | Es muss ein individueller Firewallname vergeben werden. |

UTMbenutzer@firewall.name.fqdn  Grundlegende Einstellungen Die angezeigten Felder können variieren, je nachdem welche Informationen bereits auf der UTM vorliegen

|

| Lizenzschlüssel | Gültige Lizenz einspielen. | ||

| Systemzeit | yyyy-mm-dd hh-m--ss | Die Systemzeit sollte korrekt sein. Sie wird z.B. zur Anwenderauthentifizierung (Kerberos, OTP etc.) mit anderen Servern abgeglichen. Bei zu großer Abweichung wird z.B. keine Anmeldung möglich sein. | |

| Passwort Passwort bestätigen |

|

Das Standard Passwort insecure Kennwörter müssen folgende Kriterien erfüllen:

notempty

Neu ab v14.0.7: Passwortänderung bereits beim ersten Login | |

| Globale E-Mail Adresse: notempty

Neu ab v12.4.4 |

admin@ttt-point.de | Erforderliche Angabe z.B. für den Mailconnector und den Proxy. Dient auch als Postmasteradresse für das Mailrelay | |

| Authentifizierungsmethode: notempty

Neu ab v12.5.1 |

Authentifizierungsmethode für Websessions über die USC Der Websession-PIN sichert auch die Benutzung der folgenden Aktionen im Rahmen der USC ab:

Wenn der PIN nicht genutzt wird, sind diese Aktionen nicht aus dem Unified Security Portal aufrufbar. | ||

| PIN: | PIN als zusätzliche Absicherung für Websessions Es sind keine Zahlenfolgen oder Doppelungen zulässig | ||

| Erstellt eine sichere PIN | |||

| Zeigt die Lizenzvereinbarung an | |||

| Zeigt die Datenschutzerklärung an | |||

| Meldet sich wieder ab. Es werden keine Einstellungen gespeichert! | |||

| Abschließen | Schließt den Anmeldevorgang ab und öffnet das Willkommens-Fenster. | ||

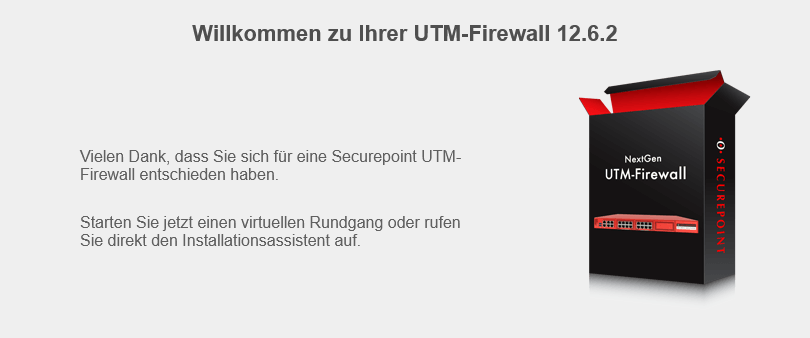

Willkommen | |||

| Mit dem Willkommensdialog sind grundlegenden Einstellungen abgeschlossen. | UTMbenutzer@firewall.name.fqdn  Willkommen-Dialog Willkommen-Dialog

| ||

| Startet den Installationsassistenten. | |||

| Startet einen Rundgang, der in 15 Schritten die Adminoberfläche und die Menüs erklärt. | |||

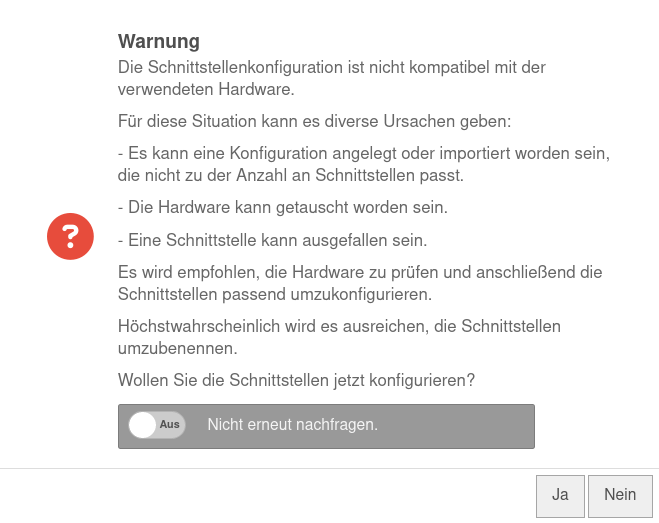

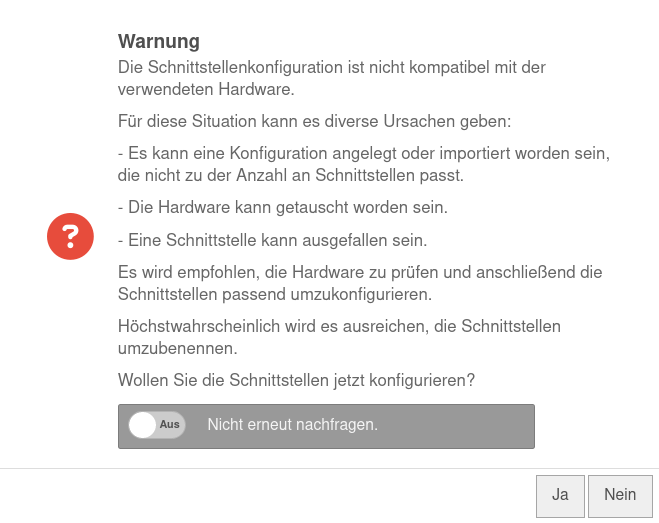

Schnittstellen konfigurierennotempty

Neu ab v12.7.0 | |||

| Wollen Sie die Schnittstellen jetzt konfigurieren? | Diese Meldung erscheint, wenn nicht alle vorhandenen Schnittstellen richtig konfiguriert sind. Es wird jedoch empfohlen, dies zu tun, um möglichen Problemen vorzubeugen. Mit der Schaltfläche wird direkt die Netzwerkkonfiguration geöffnet. |  | |

| Nicht erneut nachfragen. | Aus | Wenn diese Meldung nicht erwünscht ist, kann hier eingestellt werden, dass sie nicht wieder angezeigt wird. | |

Einrichtung mit Installationsassistenten

Warnung: Der Anzeigetitel „Installationsassistent“ überschreibt den früheren Anzeigetitel „Black Dwarf (G5) in Betrieb nehmen“.

Letzte Anpassung zur Version: 14.0.1

- Neuer Schritt: DNS - Forwarding

Vorbemerkungen

- Üblicherweise erscheint der Installationsassistent bei der Ersteinrichtung der UTM.

Hierbei wird überprüft, ob schon eine Konfiguration vorhanden ist, die als Startkonfiguration markiert ist. (Status )

Ist das nicht der Fall öffnet sich der Assistent automatisch. - Ein nachträgliches Starten des Installationsassistenten ist nicht ratsam, da andere zwischenzeitlich getätigte Einstellungen dabei überschrieben werden können.

Installationsassistent

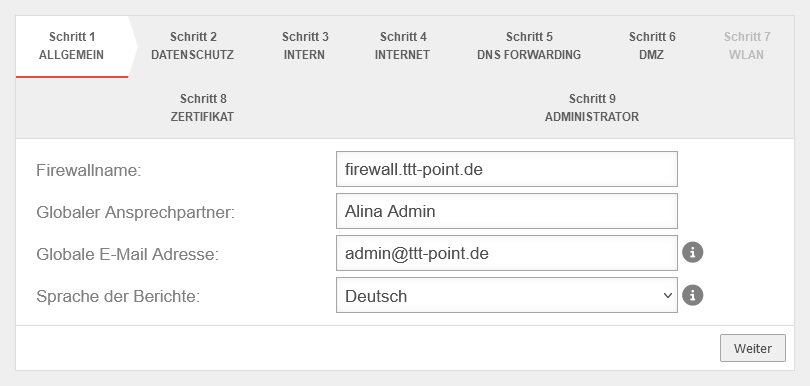

Schritt 1 - Allgemein

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdnKonfigurationsverwaltung  Schritt 1 Schritt 1

|

|---|---|---|---|

| Firewallname: | firewall.ttt-point.local | Hier geht es darum, wie sich die UTM gegenüber Anfragen meldet. Wenn zum Beispiel das Mailrelay genutzt werden soll, kann es sinnvoll sein, hier den Fully Qualified Domain Name (FQDN) des Mail-Exchange (MX) einzutragen, damit andere Mailserver diesen über die Rückwärtsauflösung des PTR Resource Record (PTR) abgleichen können. Diese Einstellung wird im Menü Bereich Einstellungen Eintrag Appliance Account vorgenommen. | |

| Globaler Ansprechpartner: | Alina Admin | In diesem Feld wird der Name des Administrators bzw. der Administratorin oder der Organisation eingetragen, welcher später in den UTM Fehlermeldungen für Rückfragen angegeben wird. | |

| Globale E-Mail Adresse: | admin@ttt-point.de | An diese E-Mail Adresse werden wichtige Systemmeldungen verschickt. | |

| Sprache der Berichte: | Sprache, in der die Berichte und Systemmeldungen versendet werden | ||

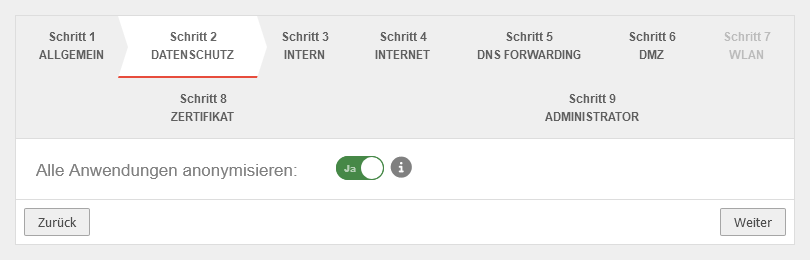

Schritt 2 - Datenschutz | |||

| Alle Anwendungen anonymisieren | Ja | Bei Aktivierung (Default) werden die Anwendungen der Appliance entsprechend der DSGVO anonymisiert. Unter kann die Anonymisierung auch individuell für jede Anwendung aktiviert werden. |

|

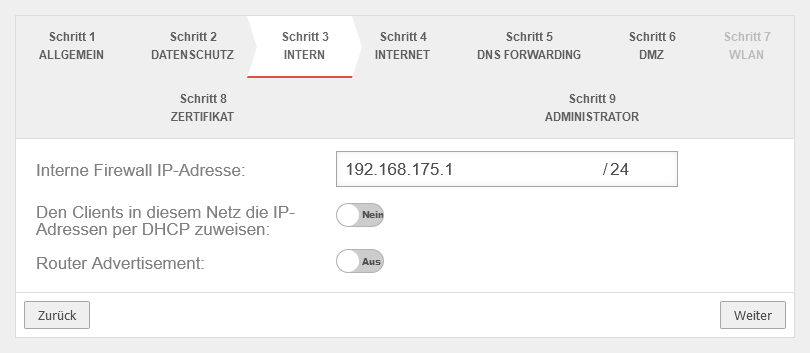

Schritt 3 - Intern | |||

Ohne WLAN-ModulOhne WLAN-Modul

| |||

| Interne Firewall IP-Adresse: | Die IP-Adresse der internen Schnittstelle (A1) sowie die Subnetzmaske (als CIDR-Notierung) für das interne Netzwerk |  | |

| Den Clients in diesem Netz die IP-Adressen per DHCP zuweisen: | Nein | Bei Aktivierung Ja arbeitet die UTM als DHCP-Server: Alle Clients im internen Netzwerk erhalten per DHCP eine IP-Adresse. Dabei wird die UTM als Standardgateway und DNS Server für die Clients festgelegt. | |

| Router Advertisement: | Aus | Hat die UTM ein IPv6 Prefix erhalten, kann sie das Subnetz per Router Advertisement in dem Netzwerksegment hinter der Schnittstelle bekannt machen. (Siehe Artikel IPv6 Prefix Delegation) | |

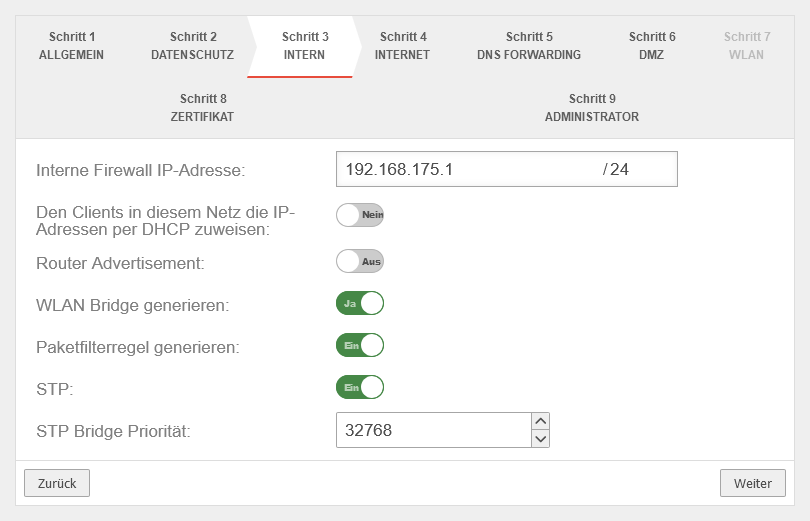

Mit WLAN-Modul Mit WLAN-Modul

| |||

| Interne Firewall IP-Adresse: | Die IP-Adresse der internen Schnittstelle (A1) sowie die Subnetzmaske (als CIDR-Notierung) für das interne Netzwerk |  | |

| Den Clients in diesem Netz die IP-Adressen per DHCP zuweisen: | Nein | Bei Aktivierung Ja arbeitet die UTM als DHCP-Server: Alle Clients im internen Netzwerk erhalten per DHCP eine IP-Adresse. Dabei wird die UTM als Standardgateway und DNS Server für die Clients festgelegt. | |

| WLAN Bridge generieren: | Nein Default |

Erstellt eine Bridge, so daß dieses Netzwerk und das WLAN im selben Netz liegen. | |

| Portfilterregel generieren: Wird eingeblendet, wenn WLAN Bridge generieren aktiviert ist |

Nein | Bei Aktivierung wird automatisch eine Portfilterregel erzeugt | |

| STP: Wird eingeblendet, wenn WLAN Bridge generieren aktiviert ist |

Aus | Bei Aktivierung wird STP (Spanning Tree Protocol) verwendet | |

| STP Bridge Priorität: Wird eingeblendet, wenn WLAN Bridge generieren aktiviert ist |

32768▴▾ Default |

Die Priorität der STP Bridge wird eingestellt | |

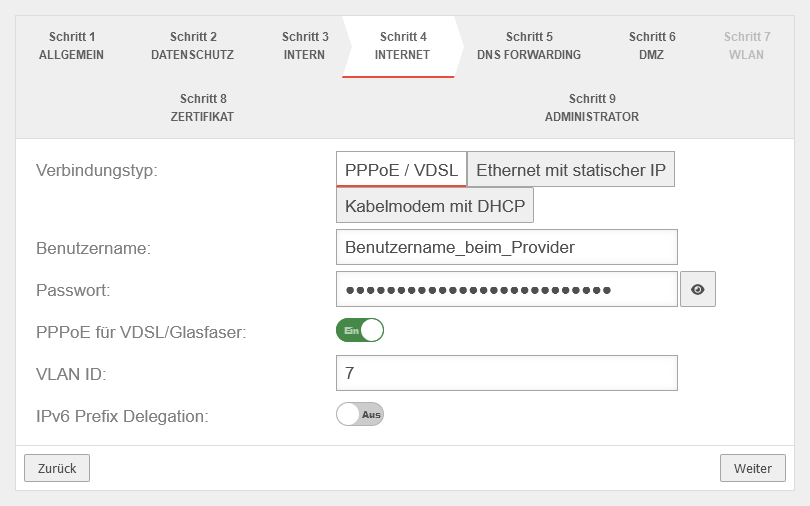

Schritt 4 - InternetHier wird die Internetverbindung auf der externen Schnittstelle (A0) konfiguriert. | |||

Verbindungstyp PPPoE / VDSL Verbindungstyp:

| |||

| Bei diesem Typ wird ein ADSL-, SDSL- oder VDSL-Modem an der Schnittstelle zum external interface (A0) angeschlossen. Die Verbindung wird durch die UTM initiiert. | |||

| Benutzername: | (Teilt ISP mit) | Die Zugangsdaten werden durch den ISP (Internet Service Provider) bereitgestellt. |  |

| Passwort: | (Teilt ISP mit) | ||

| PPPoE für VDSL/Glasfaser: | Aus | Einschalten , falls PPPoE über ein VDSL-Modem oder über Glasfaser verbunden ist. | |

| VLAN ID: Wird eingeblendet, wenn PPPoE für VDSL Glasfaser aktiviert ist |

7 | Die VLAN-ID wird in der Regel vom Netzbetreiber vorgegeben | |

| IPv6 Prefix Delegation: | Aus | Ermöglicht ein vom Internet Service Provider zugewiesenes IPv6-Netz in /64 Netze aufzuteilen und einzelnen Schnittstellen per Router Advertisement zuzuweisen. Beispiel: Vom ISP zugewiesenes Netz: 2001:0db8:aaaa:bb::/56 An internen Schnittstellen per Router Adviertisement verteilte Netze: 2001:0db8:aaaa:bb00::/64 2001:0db8:aaaa:bb01::/64 | |

notempty

Die Option DNS-Server des Providers verwenden wurde in Schritt 5 verschoben | |||

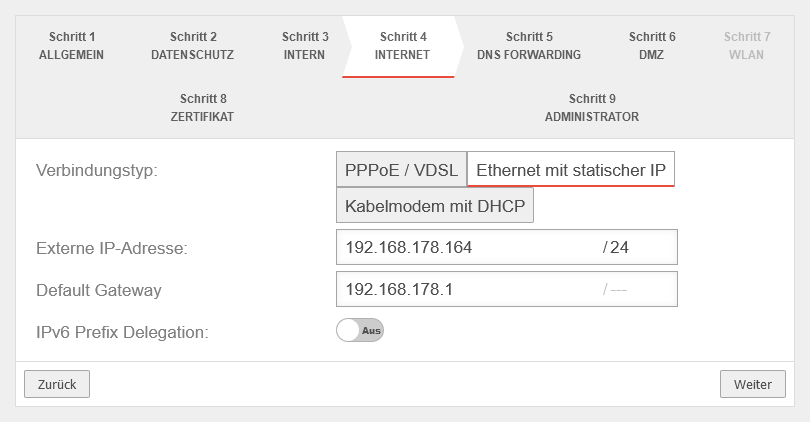

Verbindungstyp Ethernet mit statischer IP Verbindungstyp:

| |||

| Bei diesem Verbindungstyp wird ein Router an der Schnittstelle zum external interface (A0) angeschlossen, der selbst die Verbindung zum Internet initiiert. Die Zugangsdaten des Providers werden dazu in dem vorgeschalteten Router hinterlegt und nicht auf der UTM. | |||

| Externe IP-Adresse: | Die IP-Adresse der externen Schnittstelle (A0) und der IP-Adressbereich für das externe Netzwerk (Subnetzmaske in CIDR Notierung). Vorgabe ist ggf. eine bereits vorhandene IP-Adresse. Die externe Schnittstelle erhält per Default eine IP-Adresse über DHCP, sofern ein DHCP-Server im externen Netz vorhanden ist. |

| |

| Default Gateway: | IP-Adresse des Standard-Gateways für die UTM, damit diese weiß, welches der nächste Router für alle Netze ist, die nicht an einer internen Schnittstelle anliegen: In der Regel: Das Internet. | ||

| IPv6 Prefix Delegation: | Aus | Ermöglicht ein vom Internet Service Provider zugewiesenes IPv6-Netz in /64 Netze aufzuteilen und einzelnen Schnittstellen per Router Advertisement zuzuweisen. Beispiel: Vom ISP zugewiesenes Netz: 2001:0db8:aaaa:bb::/56 An internen Schnittstellen per Router Adviertisement verteilte Netze: 2001:0db8:aaaa:bb00::/64 2001:0db8:aaaa:bb01::/64 | |

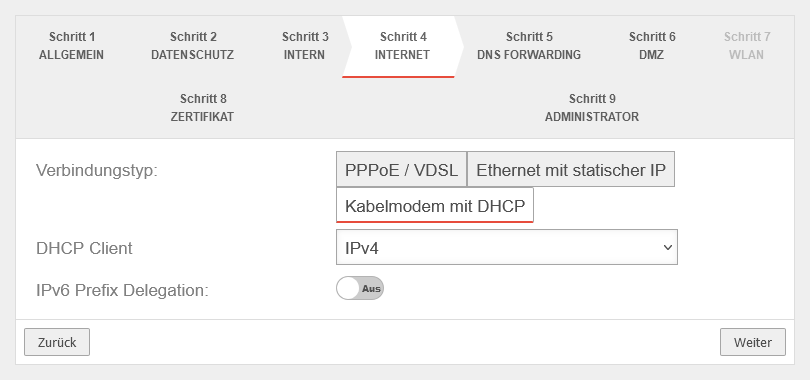

Verbindungstyp Kabelmodem mit DHCP Verbindungstyp:

Ursprünglich meist Geräte, die Kabelanbieter ihren Kunden zur Verfügung stellten. | |||

| Auch bei diesem Verbindungstyp wird ein Router an der Schnittstelle zum external interface (A0) angeschlossen, der selbst die Verbindung zum Internet initiiert. Die Zugangsdaten des Providers werden dazu in dem vorgeschalteten Router hinterlegt und nicht auf der UTM. |

| ||

| DHCP Client: | Auswahl, mit welchem Protokoll die Schnittstelle IP-Adressen vom vorgelagerten Router mit DHCP-Server erhält. | ||

| DNS-Server des Providers verwenden: | Aus | Bei Aktivierung wird der DNS-Server des Providers verwendet. | |

| IPv6 Prefix Delegation: | Aus | Ermöglicht ein vom Internet Service Provider zugewiesenes IPv6-Netz in /64 Netze aufzuteilen und einzelnen Schnittstellen per Router Advertisement zuzuweisen. Beispiel: Vom ISP zugewiesenes Netz: 2001:0db8:aaaa:bb::/56 An internen Schnittstellen per Router Adviertisement verteilte Netze: 2001:0db8:aaaa:bb00::/64 2001:0db8:aaaa:bb01::/64 | |

Verbindungstyp LTE / andere Verbindungstyp:

| |||

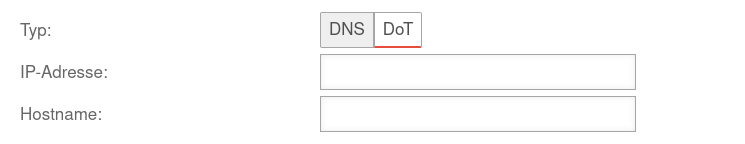

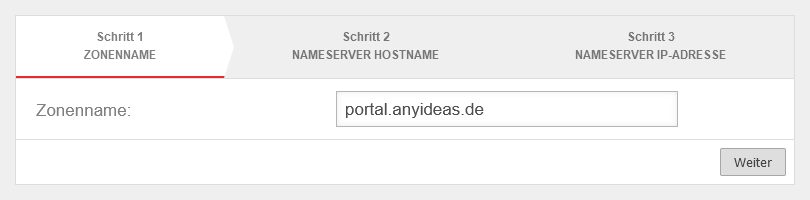

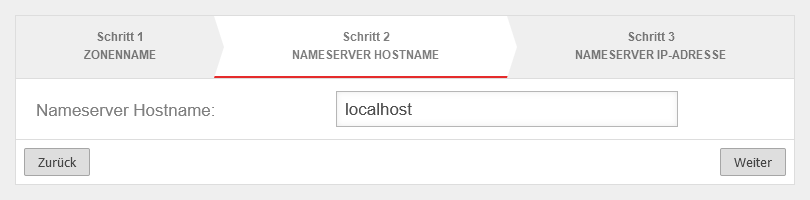

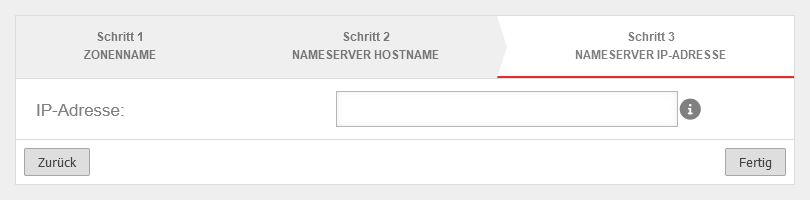

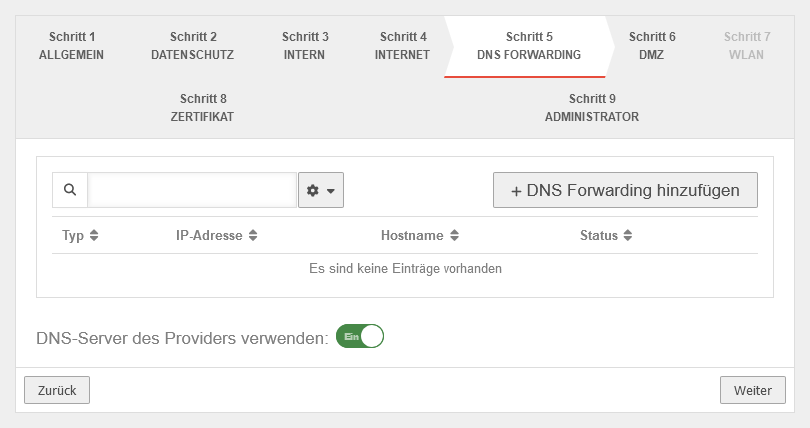

Schritt 5 - DNS Forwardingnotempty

Neuer Schritt ab v14.0.1 Hier kann das DNS Forwarding des Nameservers konfiguriert werden. Es gibt die gleichen Optionen wie unter Bereich DNS Forwarding. Für genauere Informationen siehe den Artikel zum Nameserver. | |||

notempty Neu im Installations-Assistenten ab v14.0.1 |

Fügt DNS Forwarding hinzu. Es ist möglich klassisches DNS oder DNS over TLS (DoT) auszuwählen. Weitere Informationen im Artikel zum DNS Forwarding im Nameserver. |

| |

| DNS-Server des Providers verwenden: | Ein | Bei Aktivierung wird der DNS-Server des Providers verwendet. | |

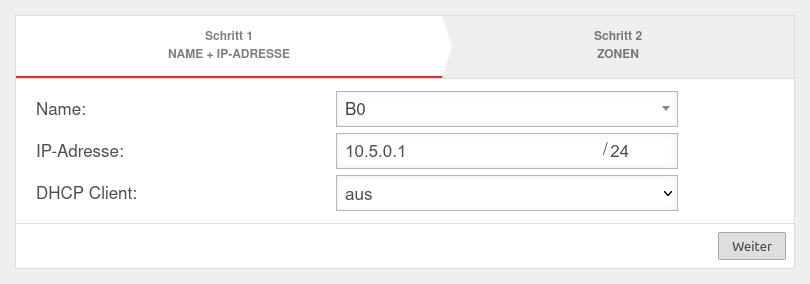

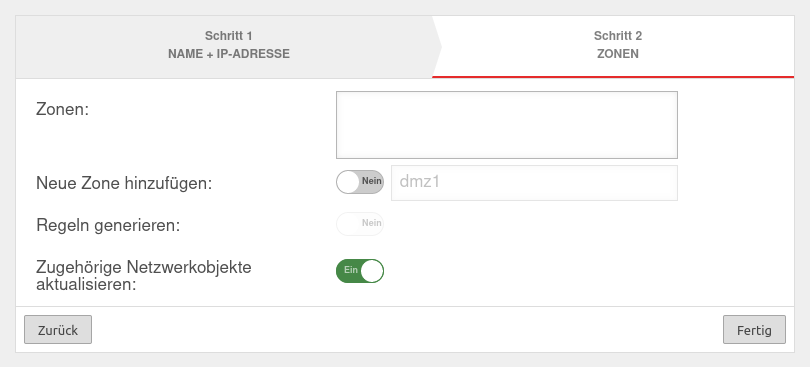

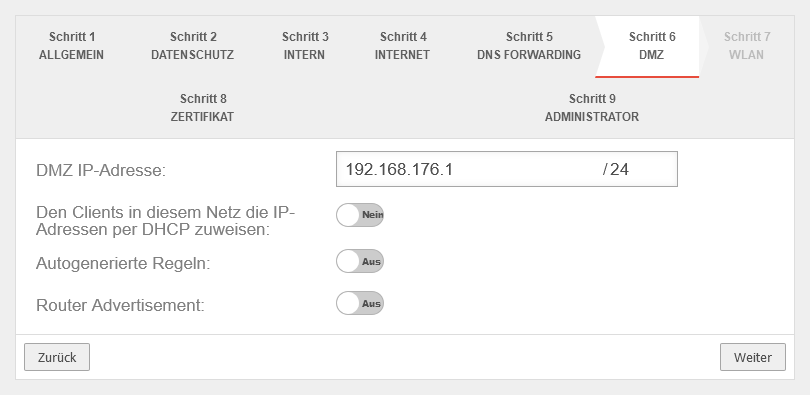

Schritt 6 - DMZDie Black Dwarf (G5) verfügt nur über 2 Interfaces. | |||

| DMZ IP-Adresse: | Die IP-Adresse der Schnittstelle none sowie die Subnetzmaske (als CIDR-Notierung) für das DMZ-Netzwerk |  | |

| Den Clients in diesem Netz die IP-Adressen per DHCP zuweisen: | Nein | Bei Aktivierung Ja arbeitet die UTM als DHCP-Server: Alle Clients im DMZ Netzwerk erhalten per DHCP eine IP-Adresse. Dabei wird die UTM als Standardgateway und DNS Server für die Clients festgelegt. | |

| Autogenerierte Regeln: | Nein | Es können automatisch Portfilterregeln für dieses Netzwerk angelegt werden, die den Datenverkehr ins Internet auf der Schnittstelle zum external interface (A0) freigeben. Ebenso werden Regeln angelegt, die auch den Datenverkehr aus dem internen Netzwerk in das DMZ-Netz zulassen. notempty Diese any Regeln sind für Testzwecke gedacht, sollten aber im Produktiv-Betrieb deaktiviert und durch genau definierte Regeln ersetzt werden. | |

| Router Advertisement: | Nein | Hat die UTM ein IPv6 Prefix erhalten, kann sie das Subnetz per Router Advertisement in dem Netzwerksegment hinter der Schnittstelle bekannt machen. (Siehe Artikel IPv6 Prefix Delegation) | |

| WLAN Bridge generieren: Nur, falls ein WLAN-Modul vorhanden ist |

Nein | Erstellt eine Bridge, so daß dieses Netzwerk und das WLAN im selben Netz liegen. | |

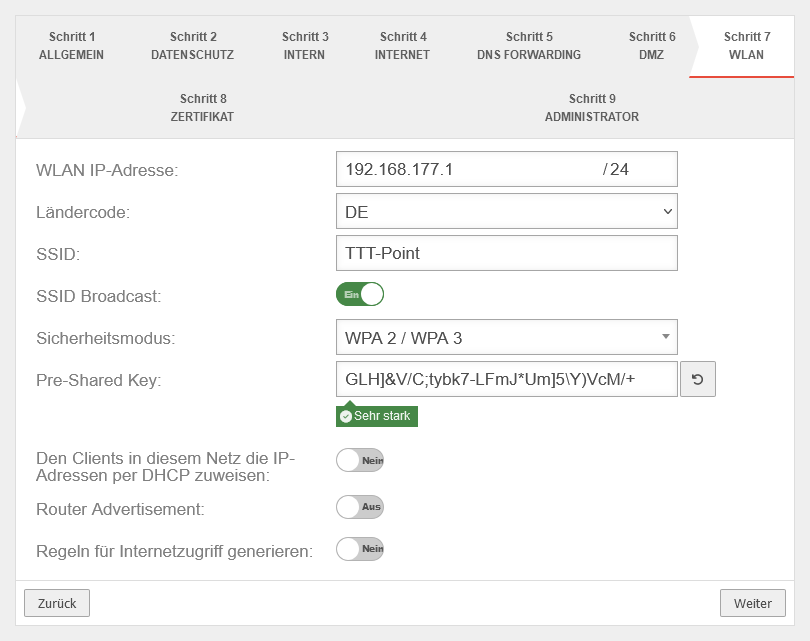

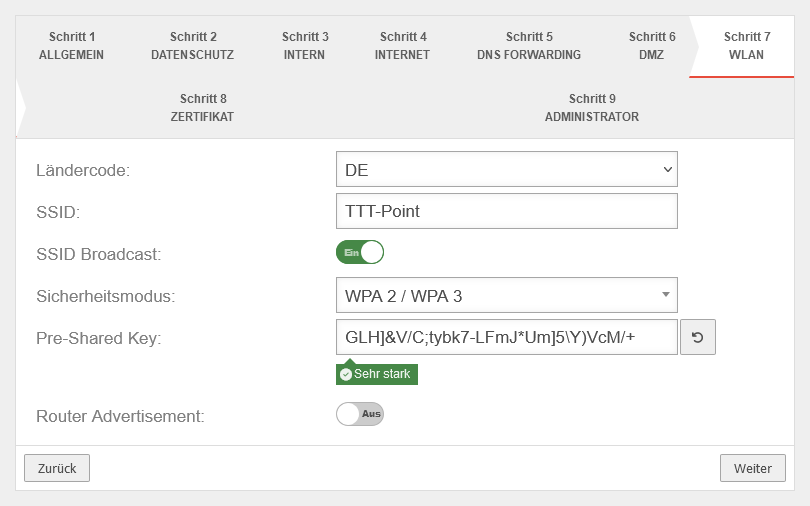

Schritt 7 - WLANIm Auslieferungszustand ist ein WLAN-Modul in der Black Dwarf (G5) verbaut. | |||

| WLAN IP-Adresse: Nicht im Bridge Modus |

Die IP-Adresse des WLAN-Interfaces (wlan0) sowie die Subnetzmaske (als CIDR-Notierung) für das WLAN-Netzwerk. Im Bridge Modus wird hier die Einstellung aus dem internen Netz verwendet, in dem der Bridgemodus aktiviert wurde. |

| |

| Ländercode: | Über den Ländercode wird ermittelt, welche Frequenzen und welche Signalstärken verwendet werden dürfen. Die genutzten Frequenzen und die Sendeleistung lassen sich in einem Wikipedia-Artikel nachlesen. | ||

| SSID: | TTT-POINT | Der Service Set Identifier (SSID) bezeichnet den Namen unter dem sich das WLAN-Netz den Clients zeigt. Dieser muss in jedem Fall eingegeben werden. | |

| SSID Broadcast: | Ein | Mit dieser Option kann definiert werden, ob das WLAN-Netz für jeden Client zu sehen ist, oder ob die Übertragung der SSID unterdrückt werden soll. (Aus) | |

| Sicherheitsmodus: | WPA | Gilt als unsicher und ist lediglich aus Gründen der Abwärtskompatibilität vorhanden. (Verwendet TKIP als Verschlüsselungsmethode) | |

| WPA2 | Standard mit erhöhter Sicherheit Verwendet AES128 als Verschlüsselungsmethode: https://de.wikipedia.org/wiki/WPA2 | ||

| WPA3 | Standard mit höchster verfügbarer Sicherheit Verwendet AES256 als Verschlüsselungsmethode und das SAE Verfahren: https://de.wikipedia.org/wiki/WPA3 | ||

| Pre-Shared Key: | Don'tcopythis:Ei)#W~X$… | Basisstation und Mobilgerät müssen über den selben PSK (≙Kennwort) verfügen. Die Sicherheit der Verschlüsselung hängt unmittelbar von der Länge und der Komplexität des PSKs ab! | |

| Erzeugt automatisch einen sehr starken PSK | |||

| Den Clients in diesem Netz die IP-Adressen per DHCP zuweisen: Nicht im Bridge Modus |

Aus | Bei Aktivierung arbeitet die UTM als DHCP-Server: Alle Clients im WLAN Netzwerk erhalten per DHCP eine IP-Adresse. Dabei wird die UTM als Standardgateway und DNS Server für die Clients festgelegt. Im Bridge Modus wird hier die Einstellung aus dem internen Netz verwendet, in dem der Bridgemodus aktiviert wurde. | |

| Router Advertisement: | Nein | Hat die UTM ein IPv6 Prefix erhalten, kann sie das Subnetz per Router Advertisement in dem Netzwerksegment hinter der Schnittstelle bekannt machen. (Siehe Artikel IPv6 Prefix Delegation) | |

| Regeln für Internetzugriff generieren: Nicht im Bridge Modus |

Aus | Es können automatisch Portfilterregeln für dieses Netzwerk angelegt werden, die den Datenverkehr ins Internet auf der Schnittstelle zum external interface (A0) freigeben.

Ebenso werden Regeln angelegt, die auch den Datenverkehr aus dem Internen Netzwerk in das WLAN-Netz zulassen. notempty Diese any Regeln sind für Testzwecke gedacht, sollten aber im Produktiv-Betrieb deaktiviert und durch genau definierte Regeln ersetzt werden. Im Bridge Modus wird hier die Einstellung aus dem internen Netz verwendet, in dem der Bridgemodus aktiviert wurde. | |

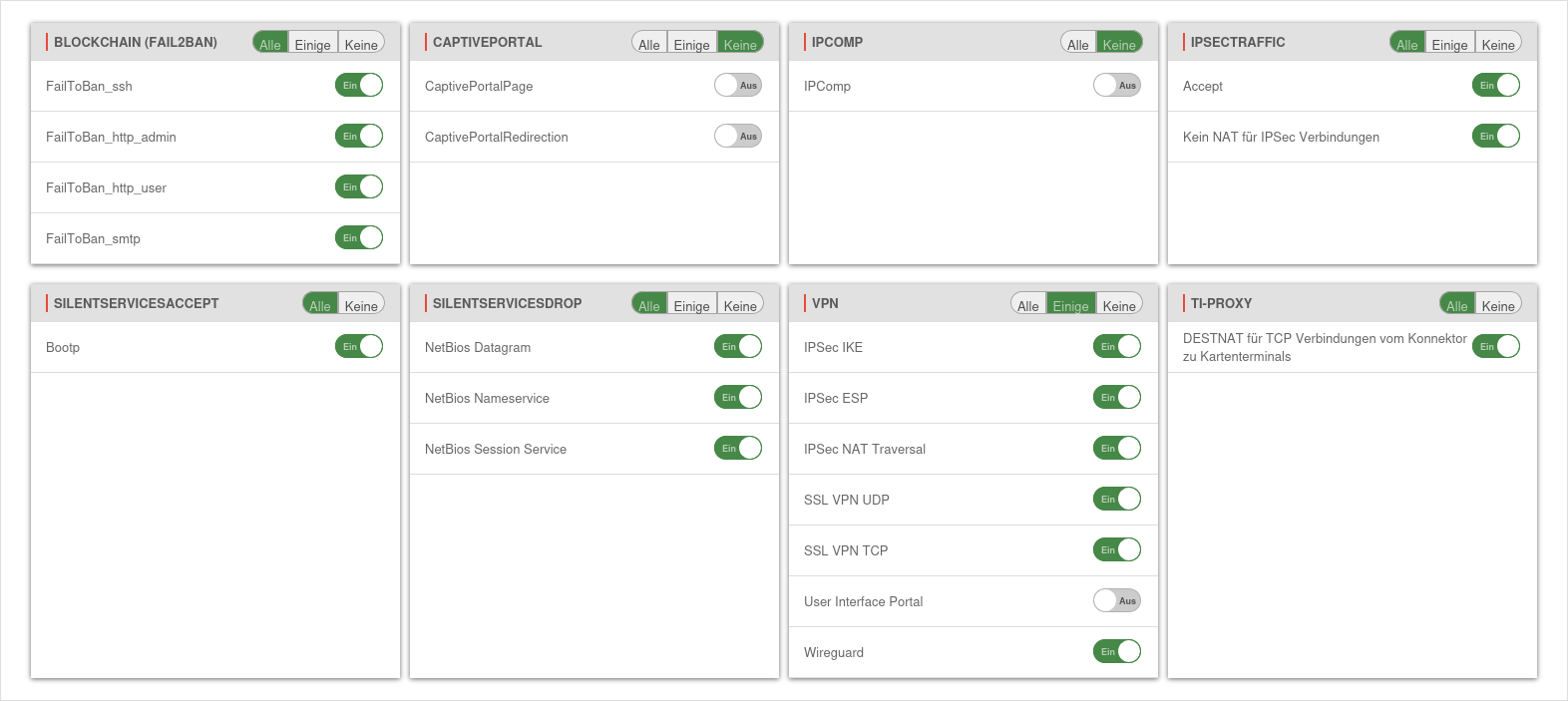

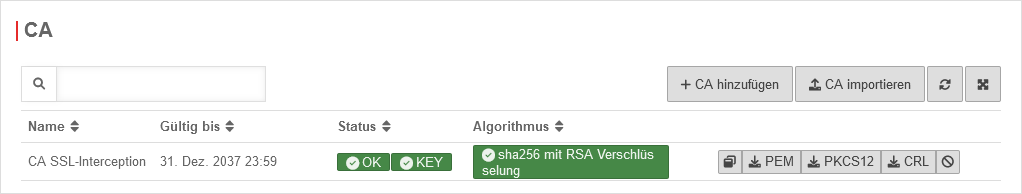

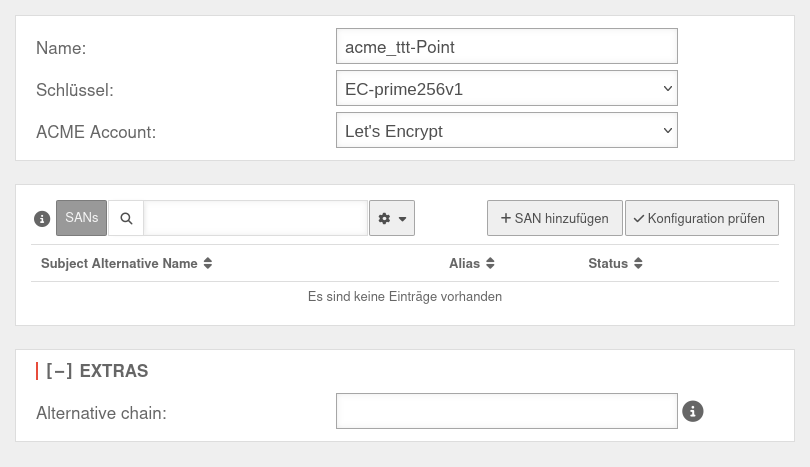

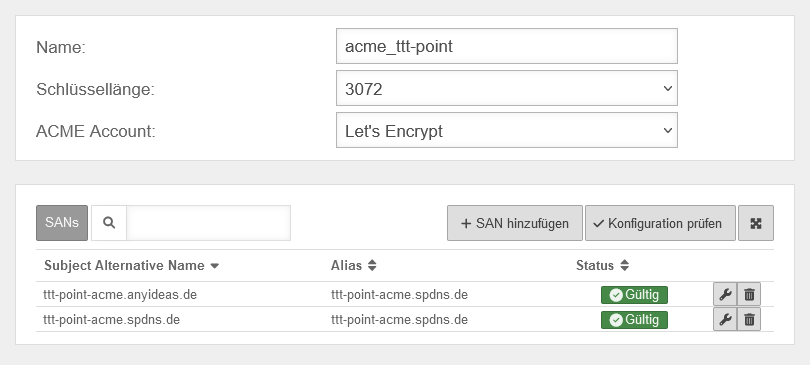

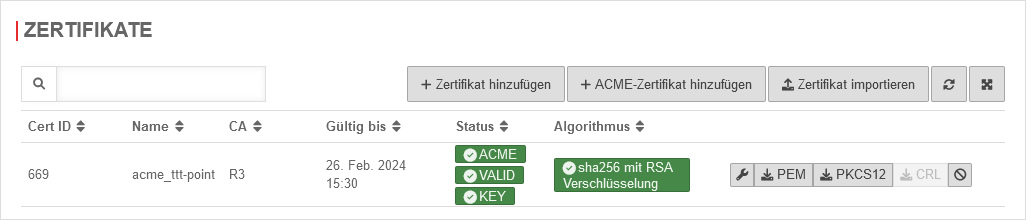

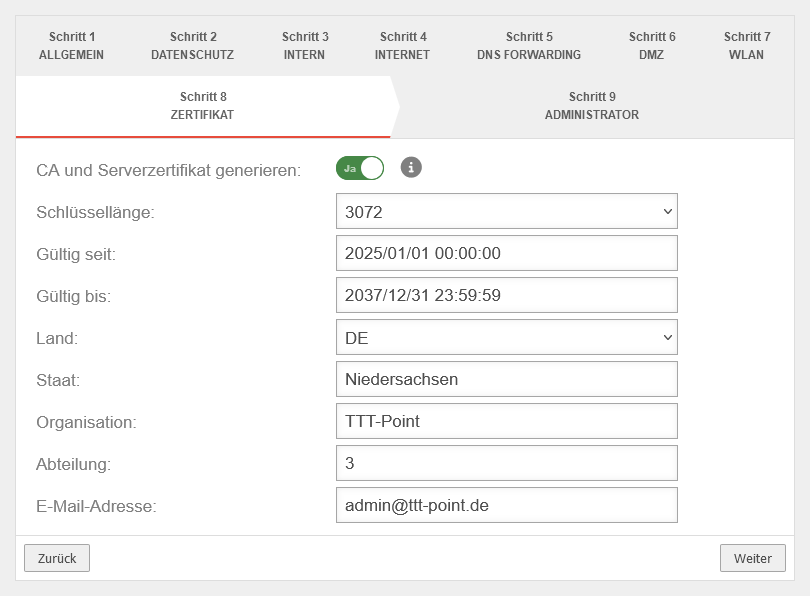

Schritt 8 - Zertifikat | |||

| CA und Serverzertifikat generieren: | Ja Default |

Bei Aktivierung Ja wird eine CA und ein Server-Zertifikat generiert. |

|

| Schlüssellänge: | Bit-Länge des Schlüssels auswählen | ||

| Gültig seit: | 2024/01/01 00:00:00 | ||

| Gültig bis: | 2037/12/31 23:59:59 | ||

| Land: | Detailangaben dienen zur Identifizierung des Zertifikat-Ausstellers | ||

| Staat: | Niedersachsen | ||

| Organisation: | TTT Point | ||

| Abteilung: | Support | ||

| E-Mail-Adresse: | admin@ttt-point.de | ||

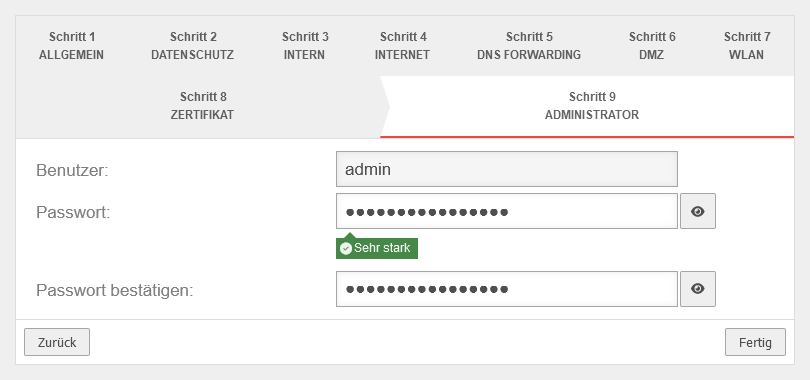

Schritt 9 - Administrator | |||

| Benutzer | admin | Der Benutzername admin kann an dieser Stelle nicht verändert werden |  |

| Passwort: | •••••••••••••• |

Kennwörter müssen folgende Kriterien erfüllen:

| |

| Passwort bestätigen: | •••••••••••••• | ||

| |||

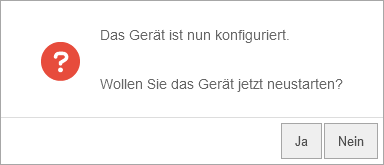

Neustart

| |||

| Wollen Sie das Gerät jetzt neu starten? | Damit die Konfigurations-Änderungen übernommen werden, müssen die jeweiligen Dienste in der richtigen Reihenfolge neu gestartet werden. Das wird durch einen Neustart des Gerätes erreicht. |

| |

notempty

Wurde die eigene IP-Adresse geändert, um das Admin Interface der UTM zu erreichen, und in Schritt 3 - Intern die Vorgabe geändert, befindet sich die interne Schnittstelle der UTM nun in diesem Netz. Zur weiteren Konfiguration muss die IP-Adresse des eigenen Rechners dann erneut geändert werden. Siehe dazu den Wiki Artikel zur ersten Anmeldung | |||

Schnittstellen konfigurierennotempty

Neu ab v12.7.0 | |||

| Wollen Sie die Schnittstellen jetzt konfigurieren? | Diese Meldung erscheint, wenn nicht alle vorhandenen Schnittstellen richtig konfiguriert sind. Es wird jedoch empfohlen dies zu tun, um mögliche Probleme vorzubeugen. Mit der Schaltfläche wird direkt die Netzwerkkonfiguration geöffnet. |  | |

| Nicht erneut nachfragen. | Aus | Wenn diese Meldung nicht erwünscht ist, kann hier eingestellt werden, dass sie bei der nächsten Anmeldung nicht wieder angezeigt wird. | |

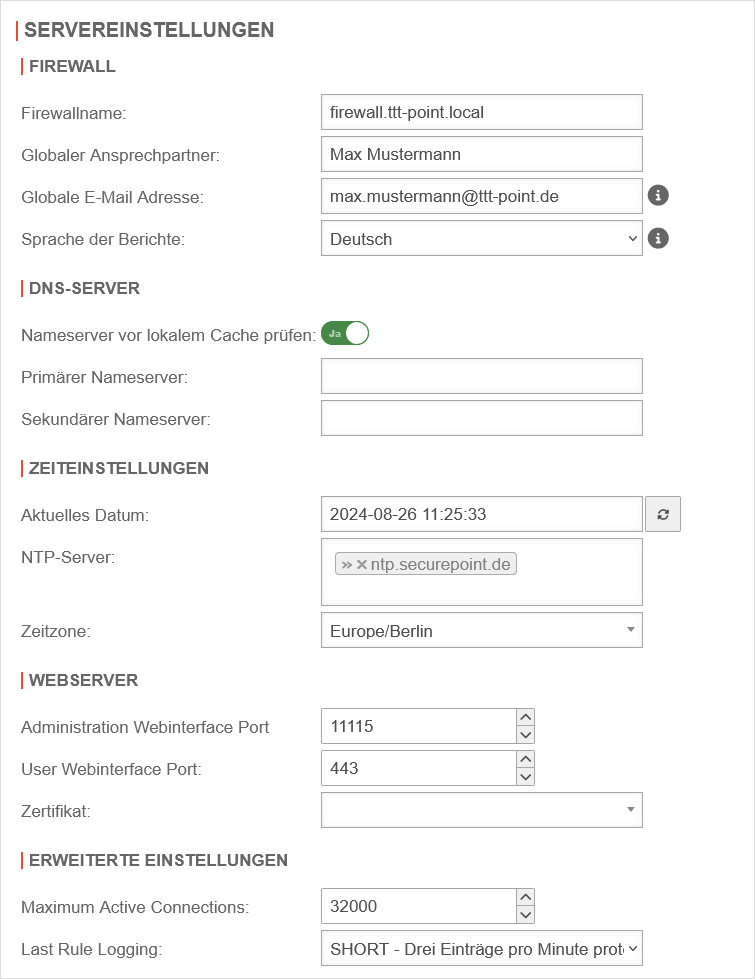

Servereinstellungen

Warnung: Der Anzeigetitel „Servereinstellungen“ überschreibt den früheren Anzeigetitel „Installationsassistent“.

Letzte Anpassung zur Version: 14.1.2

- Hinweis zu den aktuellen Zertifikats-Anforderungen hinzugefügt

- Es können mehrere NTP Server hinterlegt werden (v14.1.0)

```markdown

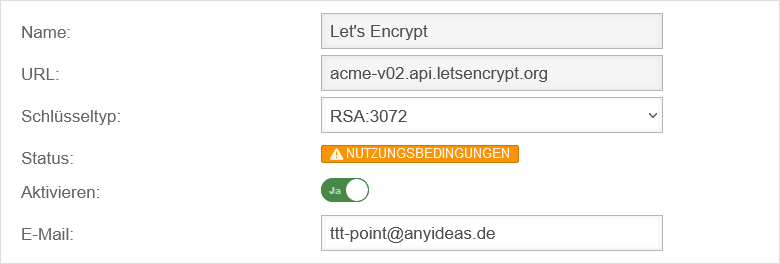

Das BSI empfiehlt - Stand 01.2025 - Schlüssellängen ab 3000 Bit und SHA256

BSI – Technische Richtlinie - Kryptographische Verfahren:Empfehlungen und Schlüssellängen BSI TR-02102-1 | Kapitel 2.3: RSA-Verschlüsselung

Die Default-Einstellung der UTM für neue Zertifikate ist RSA-Verschlüsselung mit 3072 Bit und SHA256 als Hashalgorithmus

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdnNetzwerk  Servereinstellungen Servereinstellungen

|

|---|---|---|---|

FirewallFirewall

| |||

| Firewallname: | Full Qualified Domain Name-Konformer Firewallname. Hier wird festgelegt, wie sich die UTM gegenüber Anfragen meldet. Wenn das Mailrelay genutzt werden soll, kann es sinnvoll sein, hier den FQDN des Mail-Exchange (MX) einzutragen, damit andere Mailserver diesen über die Rückwärtsauflösung des PTR Resource Record (PTR) abgleichen können. Auslesen: | ||

| Globaler Ansprechpartner: | In diesem Feld wird der Name des Administrators oder der Organisation eingetragen, der später in den UTM Fehlermeldungen für Rückfragen angegeben wird. | ||

| Globale E-Mail Adresse: | Hier wird eine E-Mail-Adresse eingetragen, an die Mails gesendet werden können, die ansonsten nicht zustellbar sind. Andernfalls verbleiben nicht zustellbare Mails auf dem Festplattenspeicher, was dazu führen kann, dass der verfügbare Speicher irgendwann nicht mehr ausreicht und keine Mails mehr angenommen werden können. Ab Version v12.4.2 muss hier eine E-Mail Adresse hinterlegt sein. Andernfalls starten Mailconnector und Proxy nicht! Beim Login wird ggf. eine globale E-Mail-Adresse verlangt. notempty

Die Globale E-Mail Adresse ist ebenfalls die Postmasteradresse für das Mailrelay. Auslesen: | ||

| Sprache der Berichte: | Deutsch | Sprache, in der Berichte der UTM versendet werden. Alternativ zur Auswahl: Englisch | |

DNS-Server DNS-Server

| |||

| Nameserver vor lokalem Cache prüfen: | Aus (Default) | Der lokale Chache der UTM beantwortet zunächst die DNS-Anfragen (entspricht 127.0.0.1) als primärer Nameserver. Bei Aktivierung werden die hier eingetragenen Nameserver die Namensauflösung vor dem lokalem Cache der UTM prüfen. | |

| Primärer Nameserver: Sekundärer Nameserver: |

|

An dieser Stelle können die IP-Adressen zweier externer Nameserver eingetragen werden, an welche die UTM die DNS-Anfragen weiterleiten soll. notempty

Bitte keinen DNS-Server aus dem eigenen internen Netzwerk eintragen. | |

Zeiteinstellungen Zeiteinstellungen

| |||

| Aktuelles Datum: | 2020-20-32 25:00:20 | Die aktuelle Uhrzeit kann auch von Hand eingetragen werden. Aktualisiert die Anzeige. | |

| NTP-Server: notempty aktualisiert: Mehrere Einträge möglich |

»ntp.securepoint.de | Die gewünschten NTP-Server können hier eintragen werden. | |

| Zeitzone: | Europe/Berlin | Korrekte Zeitzone | |

Webserver Webserver

| |||

Ein Zugriff kann trotzdem möglich sein:

| |||

| Administration Webinterface Port: | 11115▴▾ | Port zum erreichen des Administrations-Interfaces (das z.B. verwendet um die im Bild gezeigte Webseite anzuzeigen. Im Auslieferungszustand: 192.168.175.1:11115 | |

| User Webinterface Port: | 443▴▾ | Port zum erreichen des User-Interfaces. Hierüber erfolgt z.B. der Zugang zu gefilterten Mails und VPN-Konfigurationen. notempty Der User-Interface Port muss geändert werden, wenn der Port 443 (HTTPS) für den Reverse-Proxy genutzt wird. notempty

Der User-Interface Port muss geändert werden, wenn der Port 443 (HTTPS) weitergeleitet wird. | |

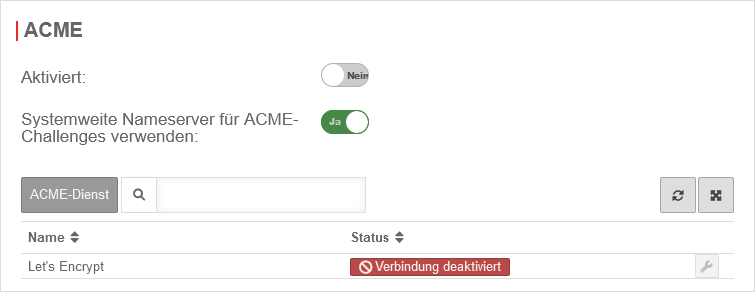

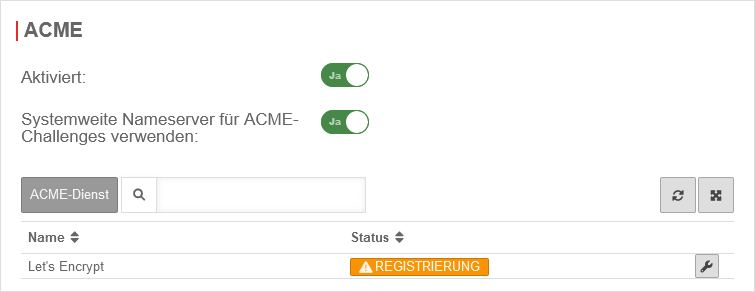

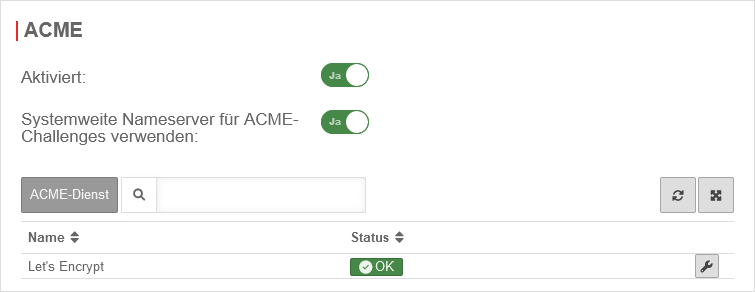

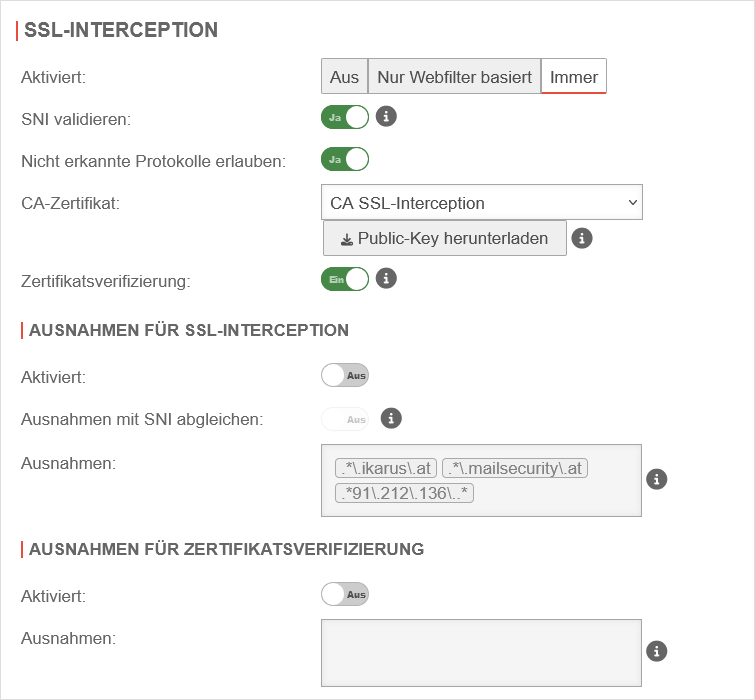

| Zertifikat: | ```markdown

notempty

Soll die UTM vom Browser mit einem gültigen Zertifikat erkannt werden, ist folgendermaßen vorzugehen:

| ||

Erweiterte EinstellungenErweiterte Einstellungen

| |||

| Maximale aktive Verbindungen: | 32000▴▾ | Maximale Anzahl aktiver Verbindungen zur UTM. Dazu zählen unter anderem:

| |

| Last-Rule-Logging: | Die Last-Rule-Logging Einstellung regelt die Anzahl der Meldungen, die im Syslog geschrieben werden.

notempty

Wir empfehlen, die Einstellung auf short zu lassen. | ||

Ethernet Konfiguration

Warnung: Der Anzeigetitel „Ethernet Schnittstellen“ überschreibt den früheren Anzeigetitel „Servereinstellungen“.

Letzte Anpassung zur Version: 14.0.0

- Neue Autonegotiation Option: Default

- Speed und Duplex sind einstellbar, auch wenn Autonegotiation eingeschaltet ist

- Interfaces können zurückgesetzt werden

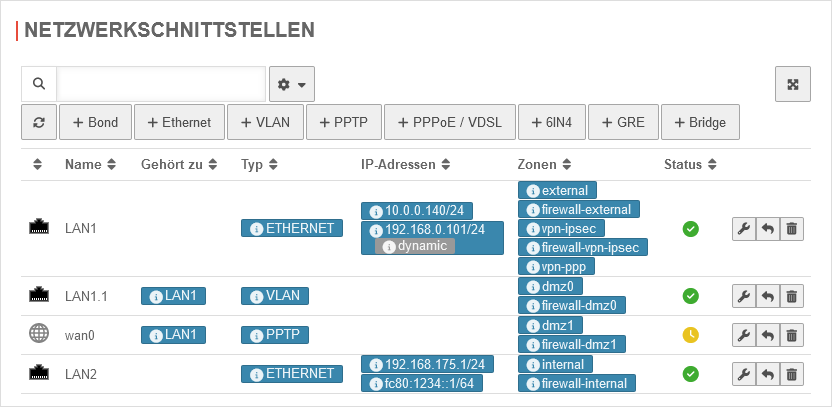

Netzwerkschnittstellen Allgemein

| Die Zurücksetzen Option wird nur angezeigt, wenn → Zurücksetzen der Schnittstellenoptionen anzeigen Ein | |||

| Schaltfläche | Beschreibung | UTMbenutzer@firewall.name.fqdnNetzwerk  Netzwerkschnittstellen Übersicht Netzwerkschnittstellen Übersicht

| |

|---|---|---|---|

| Bearbeiten | Bearbeiten der jeweiligen Schnittstelle | ||

| Zurücksetzen notempty Neu ab v14.0.0 |

Zurücksetzen der Schnittstellenoptionen, dies umfasst alles was mit dem CLI Befehl interface get in der Spalte options gefunden wird (Auflistung hier), sowie die Hotwire Konfiguration. | ||

| Löschen | Löschen der jeweiligen Schnittstelle | ||

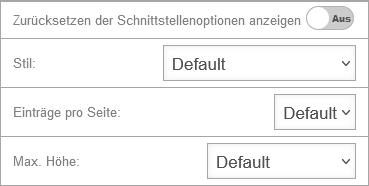

| In dem Tabelleneinstellungen () kann die Darstellung sowie der Inhalt der Tabelle konfiguriert werden. notempty

Neu ab v14.0.0 | |||

| Zurücksetzen der Schnittstellenoptionen anzeigen: | Aus | Bei Aktivierung An wird die Schaltfläche zum Zurücksetzen einer Netzwerkschnittstelle eingeblendet |  |

| Stil: | Passt den Stil der Tabelle für diese Tabelle individuell an (für genauere Information zu den Konfigurationsmöglichkeiten siehe Tools) | ||

| Einträge pro Seite: | Passt die Einträge pro Seite der Tabelle für diese Tabelle individuell an (für genauere Information zu den Konfigurationsmöglichkeiten siehe Tools) | ||

| Max Höhe: | Passt die maximale Anzeigehöhe der Tabelle für diese Tabelle individuell an (für genauere Information zu den Konfigurationsmöglichkeiten siehe Tools) | ||

Anlegen einer Ethernet-Schnittstelle

Auf UTMs mit dem Namensschema LANx bzw. Ax können nur Schnittstellen angelegt werden, die auch existieren.

Abschluss des Assistenten mit der Schaltfläche

Bearbeiten einer Ethernet Schnittstelle

Die Konfiguration einer Ethernet-Schnittstelle erfolgt im Menü Bereich Netzwerkschnittstellen Schaltfläche

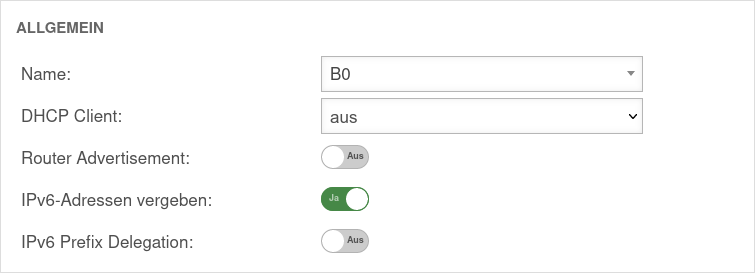

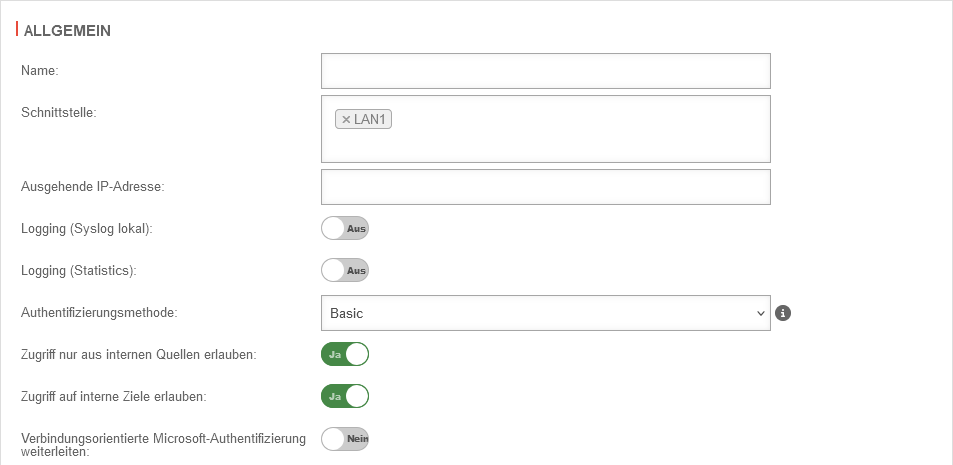

Allgemein

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdnNetzwerkNetzwerkkonfiguration

|

|---|---|---|---|

| Name: | LAN1 | Der Name der Schnittstelle läßt sich nachträglich ändern. | |

| DHCP-Client: | Hier wird die Einstellung getroffen, ob- und wenn ja für welches IP-Protokoll - die Schnittstelle ihre IP-Adressen von einem DHCP-Server beziehen soll. | ||

| Router Advertisement: | Aus | Hat die UTM (auf einer externen Schnittstelle) ein IPv6 Prefix erhalten, kann sie das Default Gateway und das Subnetz per Router Advertisement bekannt machen und gleichzeitig entsprechende IPv-6 Adressen im angeschlossenen Netzwerk verteilen. (Siehe Artikel IPv6 Prefix Delegation) | |

| IPv6-Adressen vergeben: | Ein | Ist es nicht erwünscht, das die UTM IPv6 Adressen verteilt, sondern nur das Default Gateway, dann muss diese Option deaktiviert werden. | |

| IPv6 Prefix Delegation: | Aus | Aktiviert die IPv6 Prefex Delegation, um auf dieser Schnittstelle IPv6 Prefixe zugeteilt zu bekommen. (Nur für externe Schnittstellen zulässig.) | |

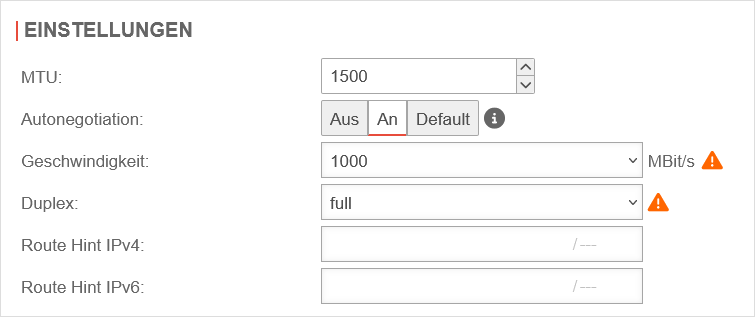

EinstellungenEinstellungen | |||

| MTU: | 1500▴▾ | Die Maximum Transmission Unit gibt die maximale Paketgröße an, die ohne Fragmentierung übertragen werden kann. Je nach Netzwerktyp (Kabel, Ethernet, VPN-Nutzung) können hier andere Werte bei Verbindungsproblemen Abhilfe schaffen. |

|

| Autonegotiation: notempty Neue Option: Default |

Erlaubt (an) bzw. verbietet (aus) Ethernet-Netzwerkports selbständig die maximal mögliche Übertragungsgeschwindigkeit und das Duplex-Verfahren miteinander auszuhandeln und zu konfigurieren.

Oder führt keine Überprüfung der Autonegotiation durch (default) und produziert daher auch keinen Fehler, wenn die Option gar nicht änderbar ist | ||

| Geschwindigkeit: notempty Auch bei aktivierter Autonegotiation |

MBit/s MBit/s MBit/s |

Geschwindigkeit der Netzwerkkommunikation | |

| Duplex: notempty Auch bei aktivierter Autonegotiation |

Duplex erlaubt das gleichzeitige Senden und Empfangen von Datenpaketen. HUBs beherrschen i.d.R. nur Halfduplex. Wenn an einem Ende der Verbindung der Autonegotiation-Modus aktiviert ist und am anderen Ende Vollduplex-Betrieb erzwungen wird, erkennt der Teilnehmer mit Autonegotiation den Link als Halb-duplex, wodurch eine große Zahl von Übertragungsfehlern auftritt. →Wikipedia | ||

| Route Hint IPv4: | Über das Feld "Route Hint" ist es möglich das Gateway der Schnittstelle zu definieren. Das hat zum Beispiel den Vorteil, dass im Routing nur die Schnittstelle (z.B. LAN3) angeben werden muss und nicht direkt die Gateway-IP. | ||

| Route Hint IPv6: | Über das Feld "Route Hint" ist es möglich das Gateway der Schnittstelle zu definieren. Das hat zum Beispiel den Vorteil, dass im Routing nur die Schnittstelle (z.B. LAN3) angeben werden muss und nicht direkt die Gateway-IP. | ||

Autonegotiate aktivieren: interface set name "LAN1" options [ pause_autoneg=1 ] | |||

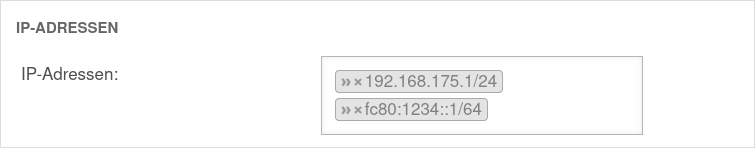

IP-AdressenIP-Adressen | |||

| IP-Adressen | »192.168.121.1/24»fc80:1234::1/64 | Unter dem Menüpunkt IP-Adressen können eine oder mehrere Adressen auf eine Schnittstelle gelegt werden. |  |

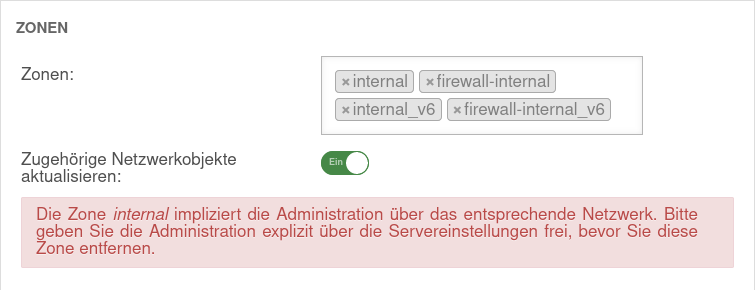

ZonenZonen | |||

| Zonen | »internal»firewall-internal»internal_v6»fireall-internal_v6 | Unter dem Menüpunkt Zonen werden die Zonen der Schnittstelle festgelegt. Wird die Zone internal keiner Schnittstelle zugeordnet und ist die Administration über das Webinterface nicht explizit freigegeben, kann nicht mehr auf das Webinterface zugegriffen werden! |

|

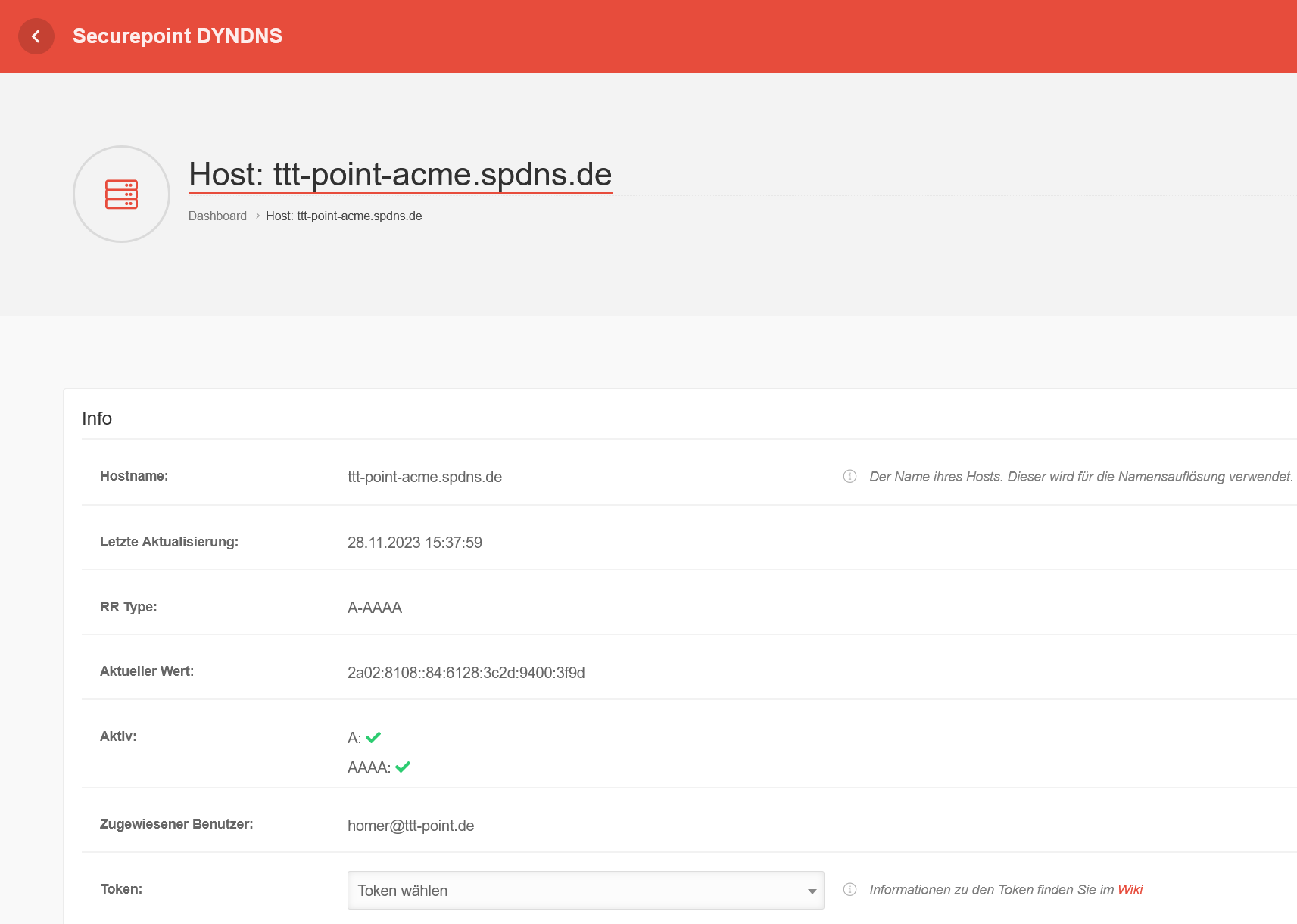

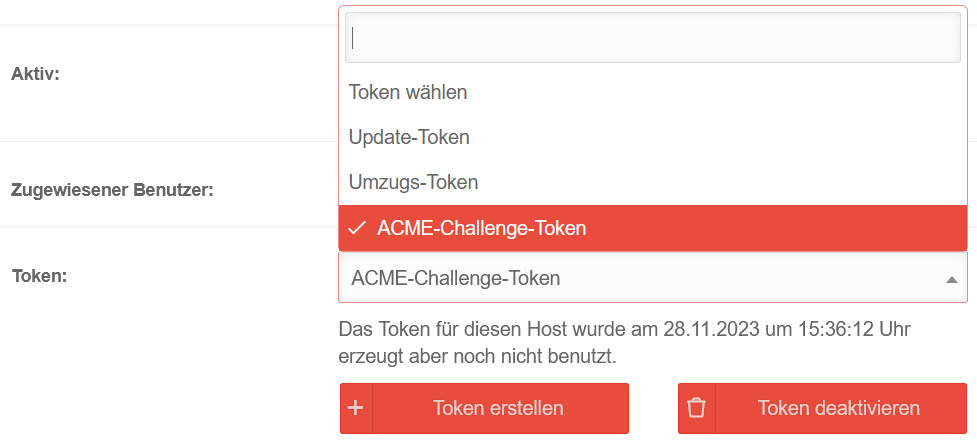

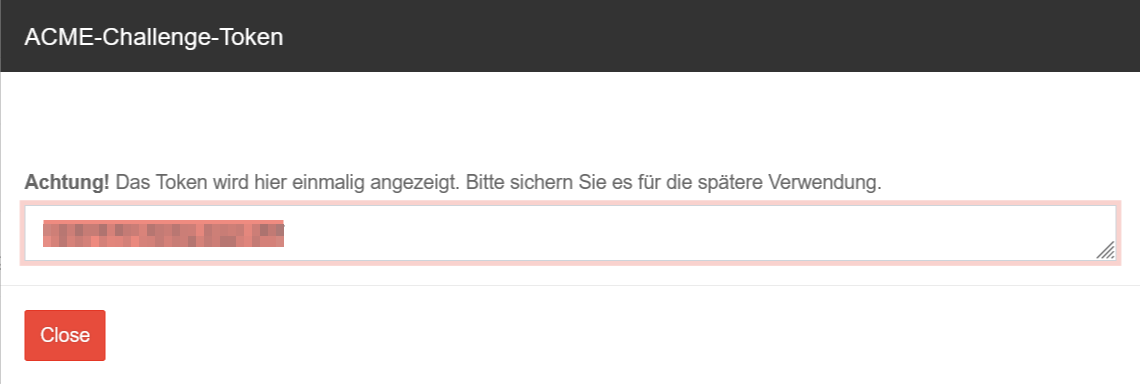

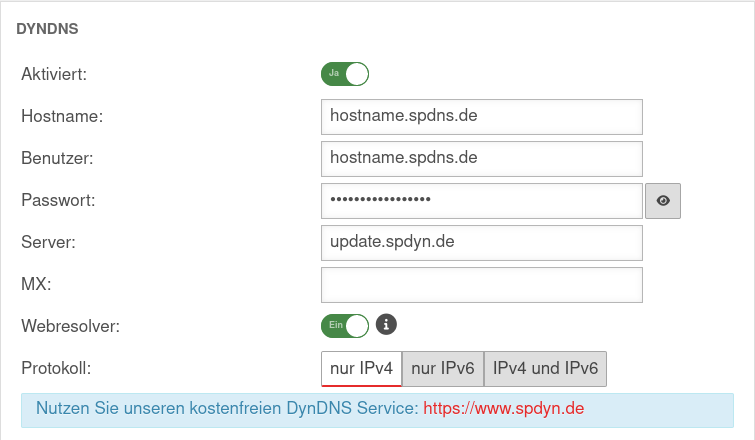

DynDNSDynDNS | |||

| Aktiviert: | Ja | Aktiviert bzw. deaktiviert (default) die DynDNS Funktion |  |

| Hostname: | hostname.spdns.de | Gewünschter Hostname | |

| Benutzer: | hostname.spdns.de | Hier muss der zugehörige Benutzer eingetragen werden

| |

| Passwort: | Hier muss das Passwort eingetragen werden

| ||

| Server: | update.spdyn.de | Der Securepoint-Updateserver | |

| MX: | |||

| Webresolver: | Ein | Muss aktiviert werden, wenn der NAT Router sich vor dem DNS befindet (Bsp.: UTM → Fritzbox/Speedport o.ä. → Internet) | |

| Protokoll: | Der DNS-Dienst kann für ausschließlich IPv4 oder IPv6 Adressen, oder sowohl IPv4 als auch IPv6 aktiviert werden. | ||

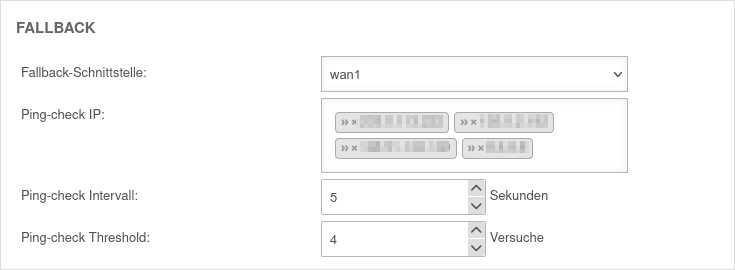

FallbackFallback | |||

| Fallback-Schnittstelle: | wan3 | Schnittstelle, die bei Fehlfunktion der Haupt-Schnittstelle für diese einspringt. Überprüft wird die Störungsfreiheit durch Ping-check einer IP. Weitere Hinweise zur Konfiguration eines Fallbacks finden sich in einem eigenen Wiki Artikel |

|

| Ping-check IP: | »203.0.2.203 »192.0.2.192 Beispiel-IPs müssen ersetzt werden |

Bis zu 4 Hosts, auf den bzw. die der Ping-Check durchgeführt werden soll. Das kann ggf. auch ein Host im internen Netz sein. Antwortet ein Ping-Check-Host nicht, wird unmittelbar die darauf folgende IP-Adresse probiert. Antwortet keiner der Ping-check-Hosts wird das als ein Fehlversuch gewertet und nach dem Ping-Check-Intervall erneut geprüft. | |

| Ping-check Intervall: | 5▴▾ Sekunden | Zeitraum zwischen den Pingversuchen | |

| Ping-check Threshold: | 4▴▾ Versuche | Anzahl der fehlgeschlagenen Pingversuche, bevor auf die Fallback Schnittstelle gewechselt wird. | |

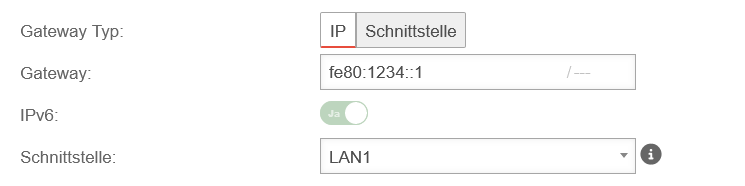

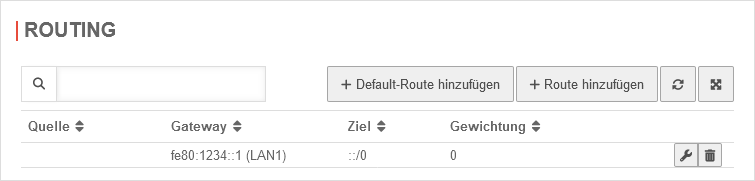

Default-Route anlegen

Mobilfunkeinstellungen

Warnung: Der Anzeigetitel „Mobilfunkeinstellungen“ überschreibt den früheren Anzeigetitel „Ethernet Schnittstellen“.

Letzte Anpassung zur Version: 12.6.0

- Aktualisierung zum Redesign des Webinterfaces

- 06.2025

- Fehlerhaften 5G Hinweis entfernt

Vorbemerkung

Unter Bereich Mobile kann eine UMTS oder LTE Schnittstelle konfiguriert werden.

Der verwendete Modus hängt vom Modem ab, die Einrichtung unterscheidet sich nicht.

- Das Upgradekit für die UMTS oder LTE-Funktion kann für die Black Dwarf, die RC100 und die RC200 nachträglich bezogen werden.

- Auf Wunsch ist es auch möglich, dass das UMTS oder LTE-Modul schon vor Auslieferung verbaut wird.

- Die Geräte bzw. die Upgradekits sind ausschließlich über Securepoint oder die Wortmann AG zu beziehen.

Fremdprodukte werden nicht unterstützt. - Eine detaillierte Anleitung zum nachträglichen Einbau ist hier zu finden. Einbau Upgradekit

Verfügbare Module

| Name | Hersteller | Funktion |

|---|---|---|

| MC7304 | Sierra Wireless Incorporated | LTE Modem |

| EM770W | Huawei | UMTS Modem |

| Qualcomm | LTE Modem |

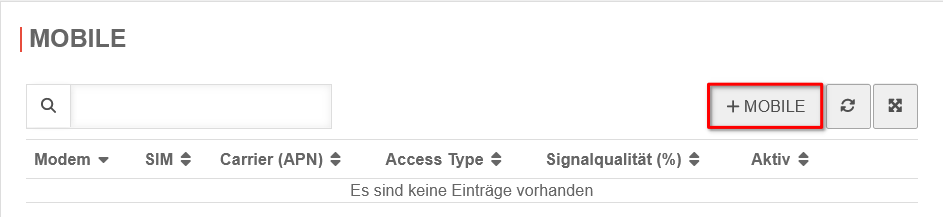

Mobile-Schnittstelle hinzufügen

| Die Mobile Schnittstelle wird unter Bereich Mobile Schaltfläche konfiguriert. Es öffnet sich der Einrichtungsassistent für die Mobile-Schnittstelle. |

UTMbenutzer@firewall.name.fqdnNetzwerk  Mobile-Schnittstelle hinzufügen Mobile-Schnittstelle hinzufügen

|

Einrichtungsschritt 1 |

UTMbenutzer@firewall.name.fqdnNetzwerkNetzwerkkonfiguration

|

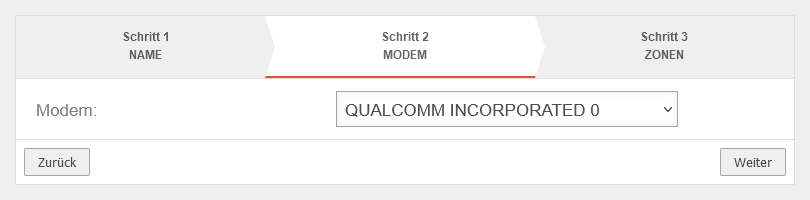

Einrichtungsschritt 2Das zu konfigurierende Modul wird ausgewählt. |

|

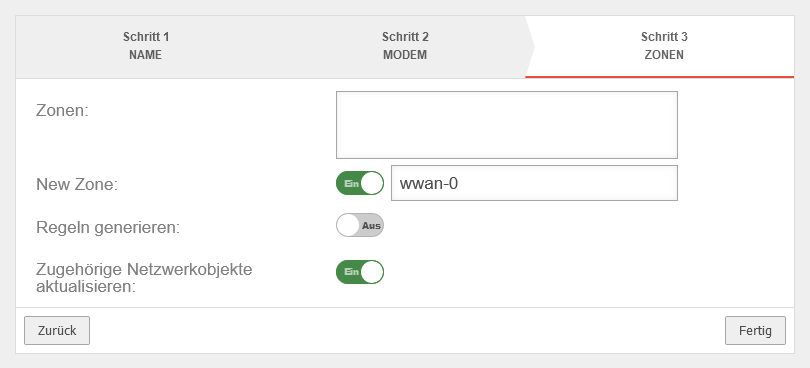

Einrichtungsschritt 3

|

|

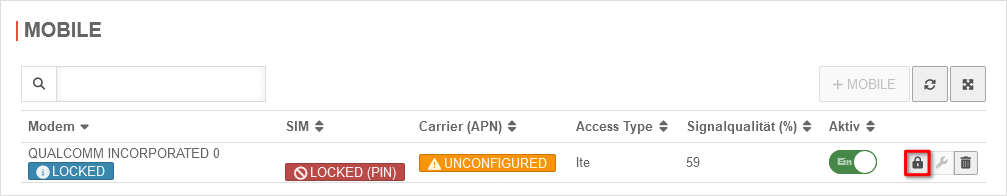

SIM verwalten | |

SIM entsperrenDie SIM-Karte kann durch einen Klick auf das Schloss-Symbol und die Eingabe der PIN aktiviert werden. |

UTMbenutzer@firewall.name.fqdnNetzwerk  SIM-Karten Entsperrung SIM-Karten Entsperrung

|

SIM PIN entfernenDer PIN einer SIM kann nur via SSH und mit einem root Benutzer entfernt werden.

| |

|

| |

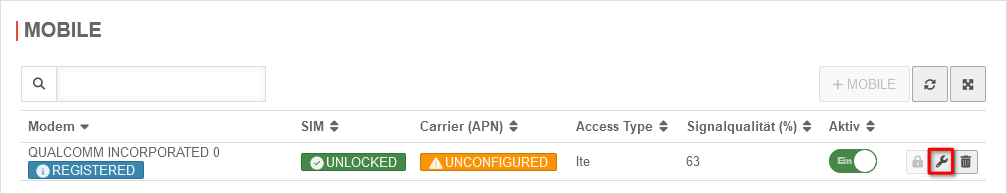

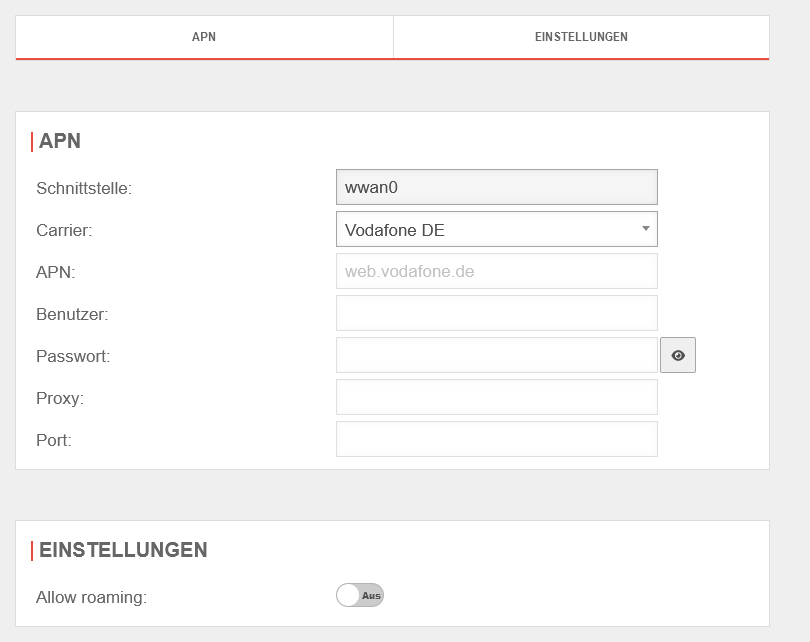

Provider AuswahlNachdem die SIM entsperrt wurde kann die Verbindung bearbeitet und der Provider gewählt werden. Die Carrier unterscheiden sich durch den jeweiligen APN. |

UTMbenutzer@firewall.name.fqdnNetzwerk

|

UTMbenutzer@firewall.name.fqdnNetzwerkNetzwerkkonfiguration

| |

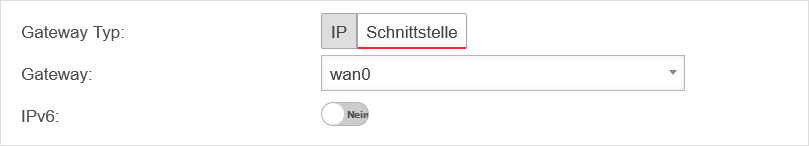

Route hinzufügenDamit über die Mobile-Schnittstelle eine Verbindung zum Internet hergestellt werden kann, wird eine Standardroute über das Mobile-Interface (wwan0) benötigt. | |

|

| |

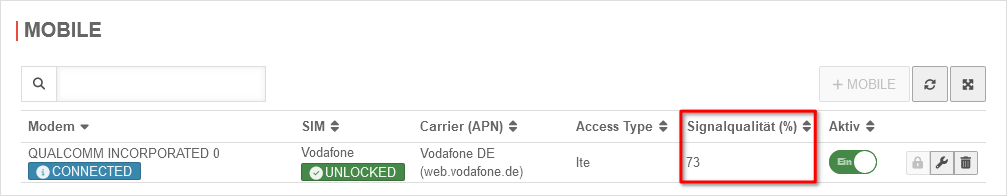

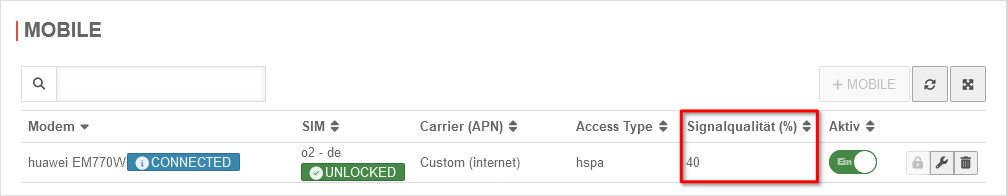

SignalqualitätDie Signalqualität kann unter Bereich Mobile ausgelesen werden. Die Signalqualität wird in Prozent angegeben. |

UTMbenutzer@firewall.name.fqdnNetzwerk  LTE-Signal mit LTE Modem LTE-Signal mit LTE Modem

|

UTMbenutzer@firewall.name.fqdnNetzwerk  HSPA-Signal mit UMTS Modem HSPA-Signal mit UMTS Modem

| |

WLAN Konfiguration

Warnung: Der Anzeigetitel „WLAN-Funktion“ überschreibt den früheren Anzeigetitel „Mobilfunkeinstellungen“.

Letzte Anpassung zur Version: 12.6.0

- Aktualisierung zum Redesign des Webinterfaces

- Hinweis auf maximale Anzahl an WLAN-Clients

WLAN-Funktionalität

- Das WLAN steht in den Geräten "Black Dwarf", "RC100" und "RC200" ab der Auslieferung oder aber als Nachrüstsatz zur Verfügung.

- Die Geräte/Nachrüstsätze sind ausschließlich über die Securepoint GmbH oder die Wortmann AG zu beziehen.

- Eine detaillierte Anleitung zum nachträglichen Einbau findet sich hier.

Wie auch bei jeder DMZ sind ggf. Regeln und HideNATs zu erstellen, um den Zugriff auf das Internet/lokale Netz zu ermöglichen.

Soll eine Bridge eingerichtet werden, in der das WLAN und das interne Netzwerk im selben IP-Netz liegen, ist die entsprechende Anleitung für Bridging zu verwenden.

Aufruf der WLAN-Konfiguration im Menü Bereich WLAN

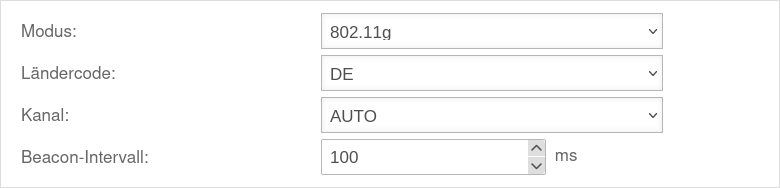

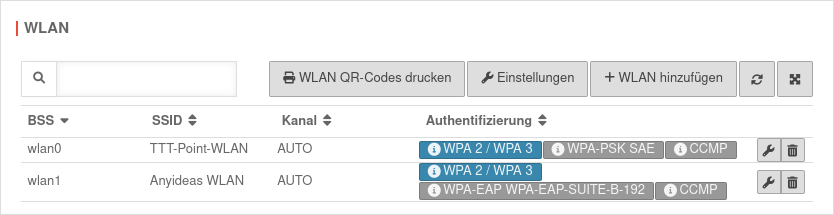

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdnNetzwerkNetzwerkkonfiguration

| ||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Modus: | Legt die Geschwindigkeit und ggf. auch die Frequenz der Übertragung fest. | ||||||||||||

| |||||||||||||

| Ländercode: | Über den Ländercode wird ermittelt, welche Frequenzen und welche Signalstärken verwendet werden dürfen. Die genutzten Frequenzen und die Sendeleistung lassen sich in einem Wikipedia-Artikel nachlesen. | ||||||||||||

| Kanal: | Der Kanal kann, je nach Modus, individuell festgelegt oder automatisch gewählt werden. | ||||||||||||

| Beacon-Intervall: | 100▴▾(default) | Frequenz in ms mit der die Basistation allgemeine Informations- und Management-Pakete mit Identifikationsdaten aussendet, um über seine Anwesenheit informieren Tatsächlich wird der Wert kμs (Kilomikrosekunden) angegeben. Eine kμs entspricht 1,024 Millisekunden bzw. 0,001024 Sekunden | |||||||||||

| Speichern und schließen | Speichert die Einstellungen und schließt den Eingabedialog. | ||||||||||||

WLAN QR-Codes drucken |

Erzeugt eine html-Seite mit Zugangscodes im QR Format für die WLANs und öffnet den Druck-Dialog des Browsers |  | |||||||||||

WLAN Assistent |

Öffnet den WLAN-Assistenten Abhängig von der lieferbaren WLAN-Hardware können bis zu 4 WLAN Netze möglich sein.

| ||||||||||||

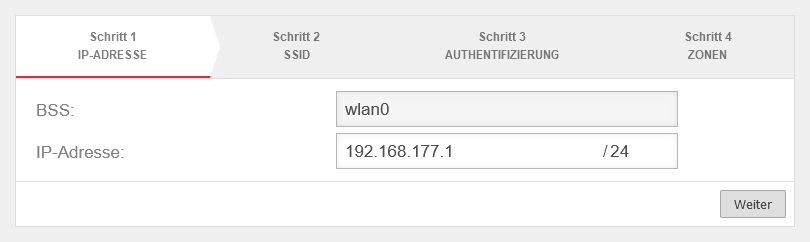

Schritt 1 - IP-Adresse | |||||||||||||

| BSS: | wlan0 | Interface Name - wird vorgegeben und lässt sich nicht ändern. (ist Bestandteil des Basic service Set) | UTMbenutzer@firewall.name.fqdnNetzwerkNetzwerkkonfiguration  Schritt 1 - IP-Adresse Schritt 1 - IP-Adresse

| ||||||||||

| IP-Adresse: | IP-Adresse des WLAN-Interfaces. | ||||||||||||

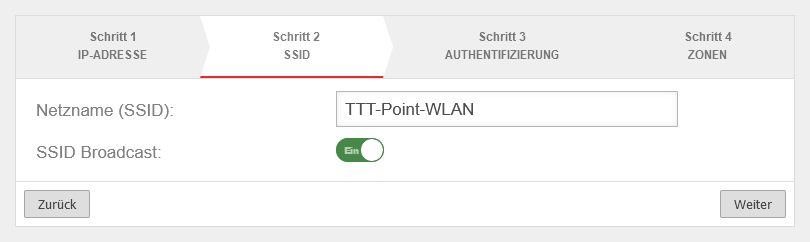

Schritt 2 - SSID | |||||||||||||

| Netzname (SSID): | TTT-Point-WLAN | Der Name des Netzes, das andere Geräte für eine Verbindung angeben müssen |  | ||||||||||

| SSID-Broadcast: | Ein | Bei Aktivierung wird das WLAN für andere Geräte angezeigt. | |||||||||||

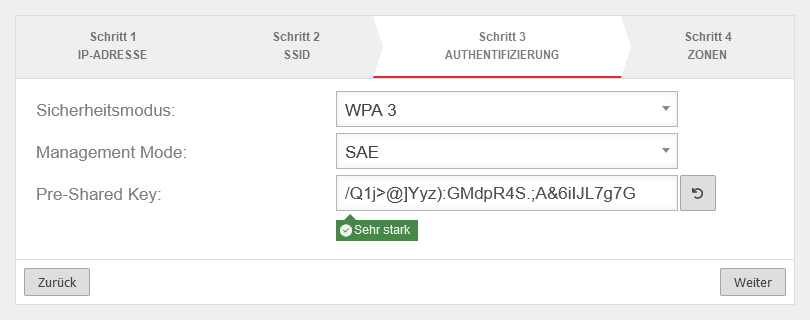

Schritt 3 - Authentifizierung | |||||||||||||

| Sicherheitsmodus: |  | ||||||||||||

| Standard mit erhöhter Sicherheit | |||||||||||||

| Standard mit höchster verfügbarer Sicherheit. | |||||||||||||

| Management Mode: | Pre Shared Key. Basistation und Mobilgerät müssen über den selben PSK (≙Kennwort) verfügen. Die Sicherheit der Verschlüsselung hängt unmittelbar von der Länge und der Komplexität des PSKs ab! Kurze oder leicht zu erratende PSKs gefährden die Netzwerksicherheit. Es wird automatisch ein sicherer PSK vorgeschlagen, der sich mit neu erzeugen lässt. | ||||||||||||

| Simultaneous Authentication of Equals: (Nur bei WPA3) Nutzt ebenfalls einen PSK, verwendet aber ein verbessertes Verfahren zum Schlüsselaustausch. Aus dem Passwort wird ein eindeutiger aber bei jedem Client anderer Pairwise Master Key (PMK) abgeleitet. Trotz Verwendung eines für alle Clients gleichen Passworts erhält jeder Client einen eigenen PMK. Aus dem PMK werden mittels Vier-Wege-Handshake zwischen WLAN-Client und dem Authentifikationsserver Pairwise Transient Keys (PTK) abgeleitet, mit denen die eigentliche Verschlüsselung der Daten erfolgt. | |||||||||||||

| Extensible Authentication Protocol / WPA Enterprise: Authentifizierung über einen Radius Server. (Dieser wird unter festgelegt.) | |||||||||||||

| Opportunistic Wireless Encryption: Verschlüsselte Verbindungen ohne Passwort. Kann z.B. für das Captive Portal genutzt werden | |||||||||||||

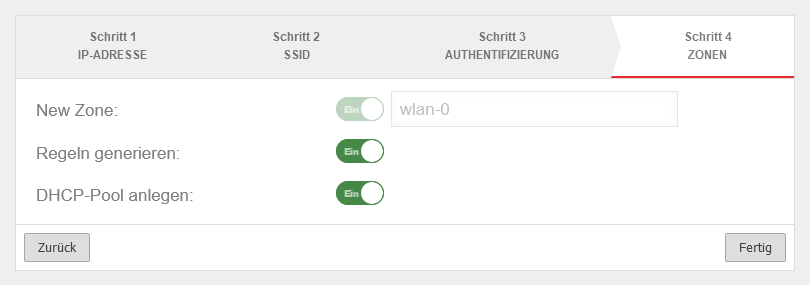

Schritt 4 - Zonen | |||||||||||||

| Neue Zone: | Ein | Legt eine neue Zone für das WLAN an. |

| ||||||||||

| Regeln generieren: | Ein | Erstellt einen Portfilter Regelsatz für diese Schnittstelle mit (Menü ) | |||||||||||

| DHCP-Pool anlegen: | Ein | Legt einen DHCP-Pool mit dem gewählten Netz und der Schnittstellen-IP al Router-Adresse an. Bearbeiten im Abschnitt DHCP-Pools | |||||||||||

| Abschluss des Assistenten und speichern der Einstellungen | |||||||||||||

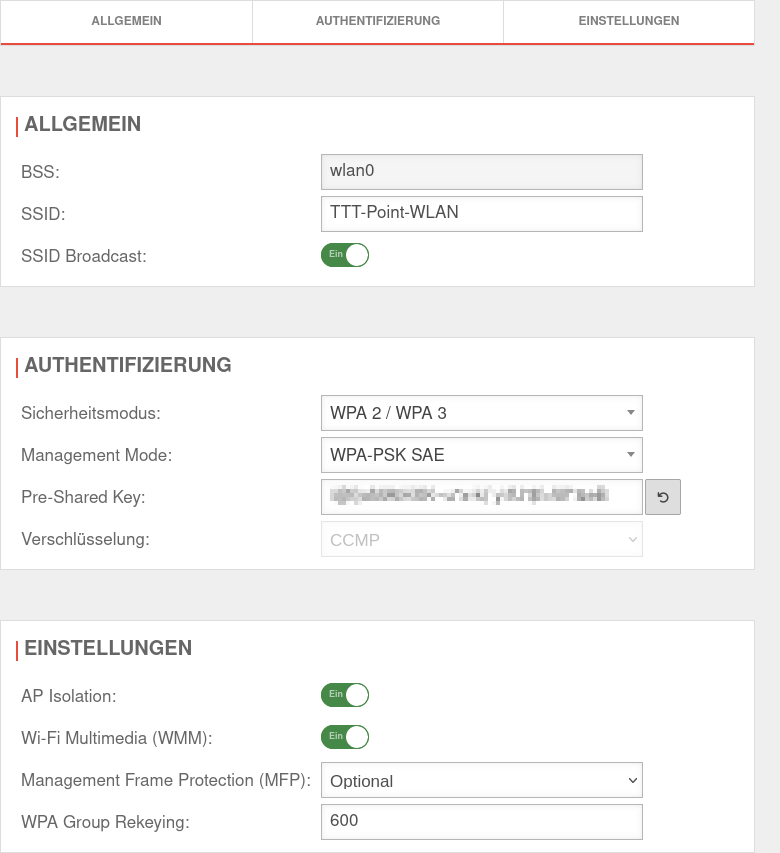

WLAN Einstellungen bearbeitenWLAN Einstellungen bearbeiten | |||||||||||||

| Abschnitt Allgemein | |||||||||||||

| BSS | Anyideas | Interface Name - wird vorgegeben und lässt sich nicht ändern. (ist Bestandteil des Basic service Set) | UTMbenutzer@firewall.name.fqdn Netzwerk  Liste der konfigurierten WLANs (max. 2) Abhängig von der lieferbaren WLAN-Hardware können bis zu 4 WLAN Netze möglich sein. | ||||||||||

| Netzname (SSID) | TTT-Point-WLAN | Der Name des Netzes, das andere Geräte für eine Verbindung angeben müssen | |||||||||||

| SSID-Broadcast | Ein | Bei Aktivierung wird das WLAN für andere Geräte angezeigt. | |||||||||||

Abschnitt Authentifizierung | |||||||||||||

| Einstellungen wie im Assistenten Schritt 3 Zusätzlich bei WPA bzw. WPA2: | |||||||||||||

| Verschlüsselung: | Verschlüsselungsprotokoll, das auf dem Advanced Encryption Standard (AES) basiert. Es wird ein 128 Bit langer Schlüssel mit einem 48 Bit langen Initialisierungsvektor verwendet. | ||||||||||||

| Verwendet einfache Verschlüsselung. Steht bei Verwendung von WPA3 nicht zur Verfügung. | |||||||||||||

| Abschnitt Einstellungen | |||||||||||||

| AP Isolation: | Ein | Endgeräte können im WLAN-Netz nur die Firewall erreichen. Clients im selben WLAN-Netz können sich also untereinander nicht erreichen. | UTMbenutzer@firewall.name.fqdn Netzwerk Netzwerkkonfiguration  Einstellungen der WLAN Verbindung

| ||||||||||

| Wi-Fi Multimedia (WMM): | Ein | Endgeräte können ihre Frames mit einem Tag versehen, wodurch die Priorität beeinflusst wird. | |||||||||||

| Management Frame Protection (MFP): | Ermöglicht bei Aktivierung eine Verschlüsselung der Kommunikation für den Aufbau und Betrieb der Datenverbindung nach IEEE 802.11w Erhöht damit Netzwerksicherheit und verhindert z.B. Man in the Middle Anfgriffe. Erfordert WPA2 oder WPA3 | ||||||||||||

| WPA Group Rekeying: | 600(default) | Der eingetragene Wert gibt das Zeitintervall in Sekunden an, indem die Verschlüsselung neu ausgehandelt wird. | |||||||||||

DHCP-Server IPv4

Warnung: Der Anzeigetitel „DHCP-Server IPv4“ überschreibt den früheren Anzeigetitel „WLAN-Funktion“.

Letzte Anpassung zur Version: 14.1.1

- Neuer Abschnitt Erweiterte Einstellungen bei Pool bearbeiten

- Das Design des Dialogs wurde überarbeitet

- 01.2026

- Hinweis zu dynamischen Leases

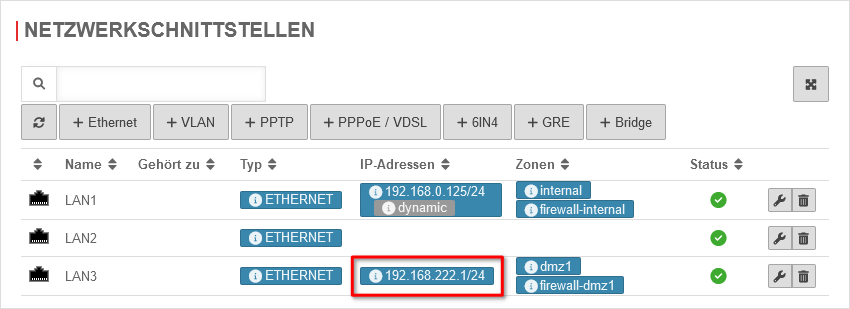

IP-Adressbereiche vorbereiten

UTMbenutzer@firewall.name.fqdnNetzwerk  Netzwerkschnittstellen

Netzwerkschnittstellen

Damit die Firewall als DHCP-Server in einem Netz fungieren kann, muss eine feste IP aus dem Netzbereich, der vergeben werden soll, auf der entsprechenden Schnittstelle liegen. Im Beispiel werden IP-Adressen im Netzwerk 192.168.222.0/24 vergeben. Um dieses Vorhaben zu realisieren, wird eine IP aus diesem Netzwerk auf dem Interface hinzugefügt. LAN3 → → IP-Adressen → In der Klickbox ggf. die IP-Adresse aus dem gewünschtem Netz mit der gewünschten Subnetzmaske eintragen/auswählen. Hier 192.168.222.1/24

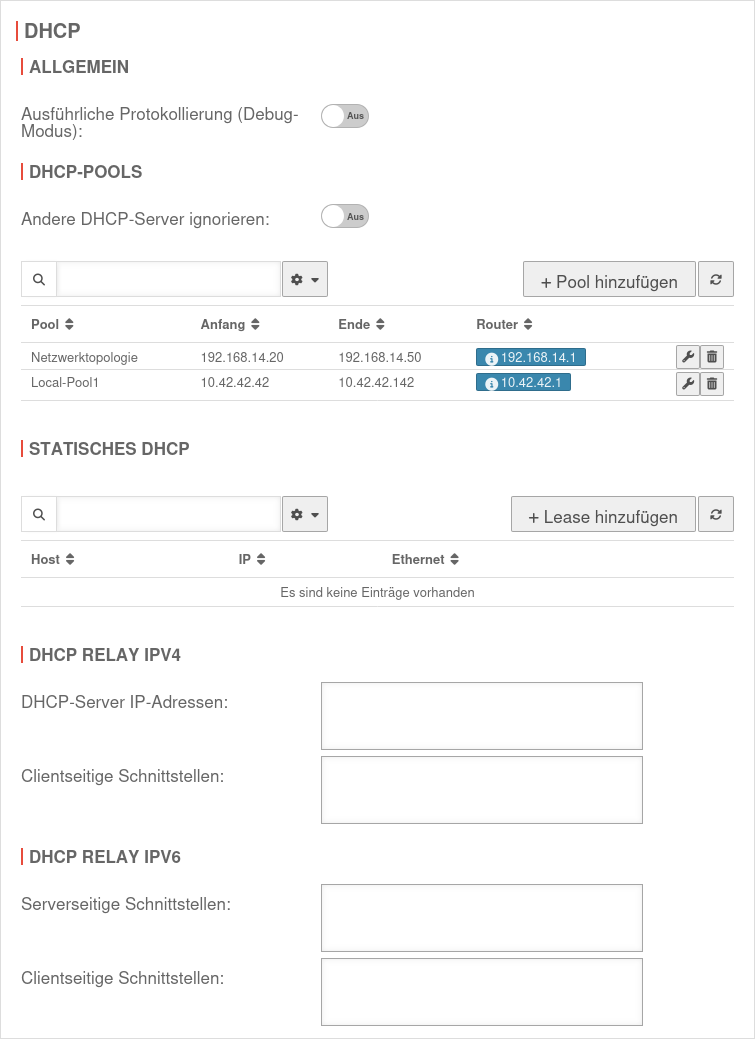

DHCP-Server einrichten

Allgemein

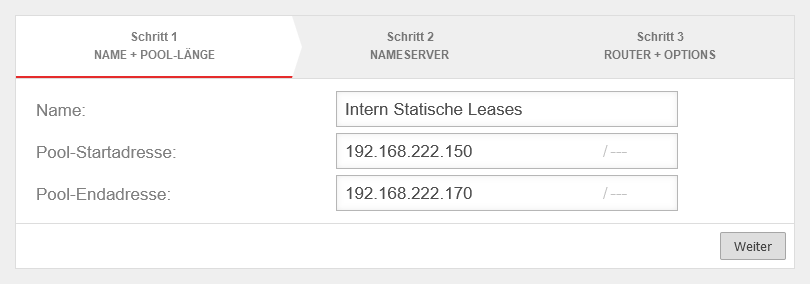

Im Beispiel werden folgende IP-Adressen vergeben

Pool-Startadresse:

Pool-Endadresse:

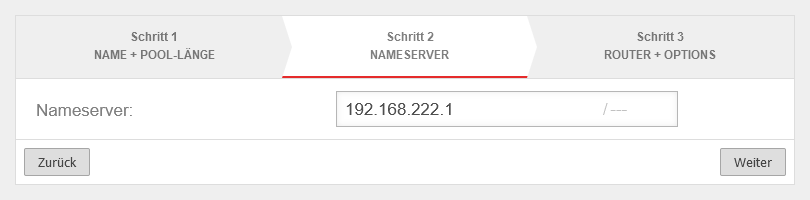

Hier kann entweder die IP eines öffentlichen DNS-Servers oder die IP der Firewall selbst eingetragen werden. Im Beispiel nutzen die Clients die Firewall selber als DNS.

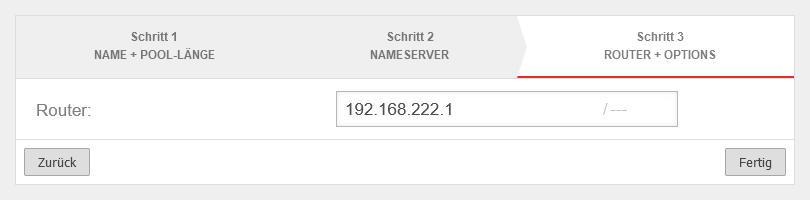

Im Normalfall wird hier immer die IP der Firewall eingetragen.

Pool bearbeiten

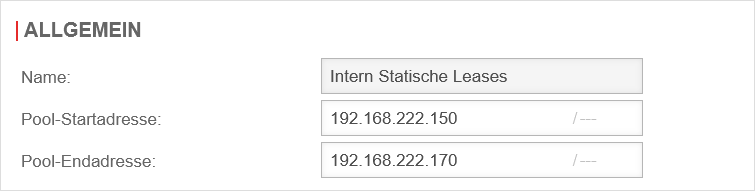

Nachdem der Pool korrekt angelegt wurde, können die Pool-Start- und Endadresse geändert, sowie weitere Parameter des DHCP-Pools eingerichtet werden, die an den DHCP-Client übergeben werden sollen.

Allgemein

UTMbenutzer@firewall.name.fqdnNetzwerkNetzwerkkonfiguration  Pool bearbeiten Bereich Allgemein

Pool bearbeiten Bereich Allgemein

Änderungen bei der Pool-Startadresse und der Pool-Endadresse möglich

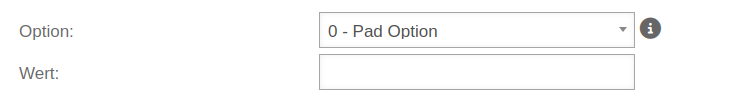

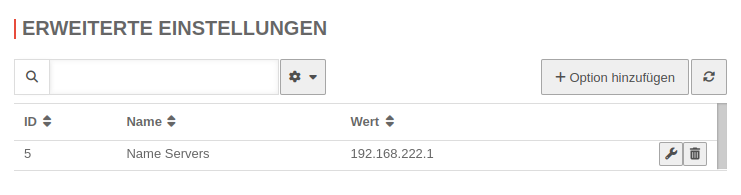

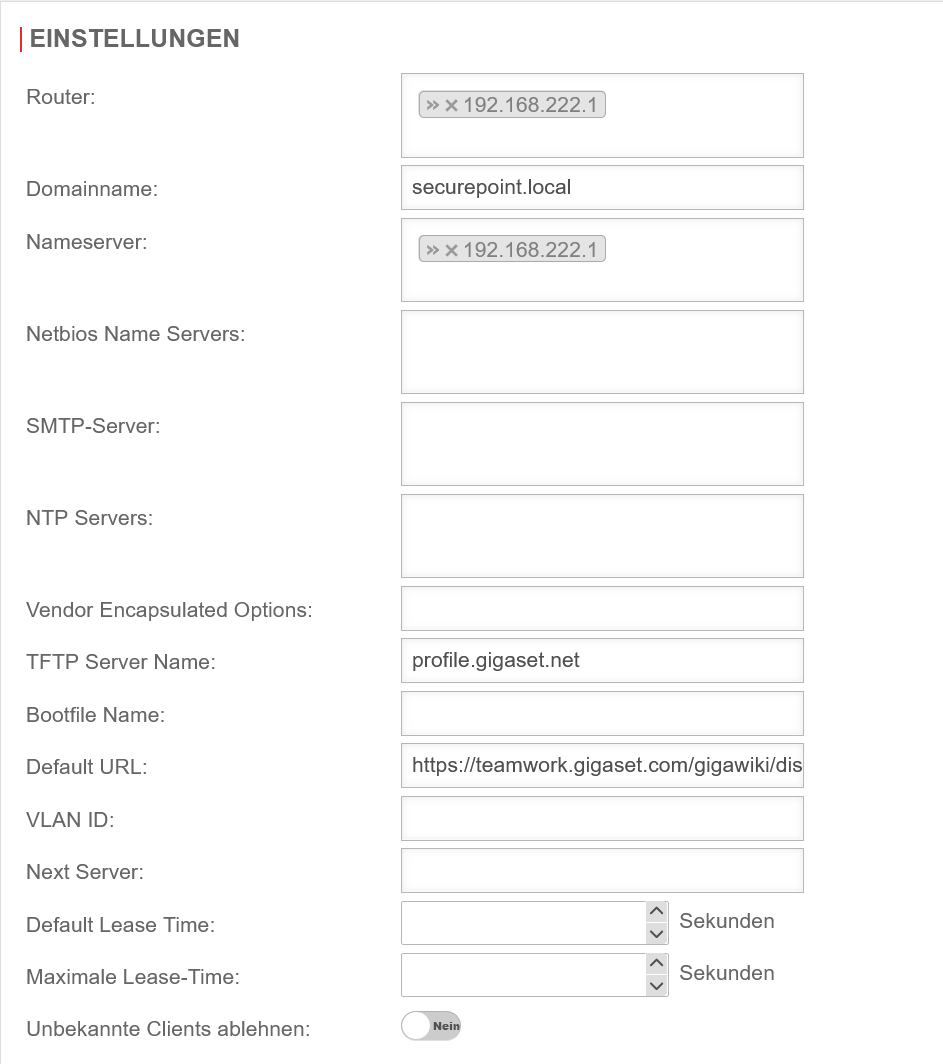

Einstellungen - DHCP Optionen

| Option | Options-Nummer | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdnNetzwerkNetzwerkkonfiguration  Pool bearbeiten Bereich Allgemein Pool bearbeiten Bereich Allgemein

|

|---|---|---|---|---|

| Router: | 3 | »192.168.222.1 | Router, wie in Schritt 3 konfiguriert | |

| Domainname: | 15 | securepoint.local | Name der Domain, in der die DHCP-Leases vergeben werden | |

| Domain Nameserver: | 5 | »192.168.222.1 | Nameserver, wie in Schritt 2 konfiguriert | |

| Netbios Nameserver: | 44 | NetBIOS over TCP/IP Name Server Option | ||

| SMTP-Server: | 69 | Simple Mail Transport Protocol (SMTP) Server Option | ||

| NTP Server: | 41 | Server sollten in der Reihenfolge ihrer Präferenz aufgelistet werden. | ||

| Vendor Encapsulated Options: | 43 | Werte müssen codiert angegeben werden. | ||

| TFTP Server Name: | 66 | profile.gigaset.net | Die IPv4-Adresse, oder der Hostname vom TFTP Server option tftp-server-name text; | |

| Bootfile Name: | 67 | Die Bezeichnung der Datei des Bootfile option bootfile-name text; | ||

| Default URL: | 114 | https://teamwork.gigaset.com/gigawiki/display/GPPPO/DHCP+option+114 | Default URL option default-url string; | |

| VLAN ID: | 132 | Die ID des verwendeten VLAN option vlan-id code 132 = text; option vlan-id "128"; | ||

| Next Server: | Die IPv4-Adresse des Next Servers | |||

| Default Lease Time: | 51 | 600 Sekunden | Standard Gültigkeitsdauer der IP-Adresse, wenn der Client keine explizite Dauer angefragt hat. | |

| Maximal Lease Time: | 7200 Sekunden | Maximale Gültigkeitsdauer der IP-Adresse in Sekunden, die der Client bei expliziter Anfrage erhalten darf. | ||

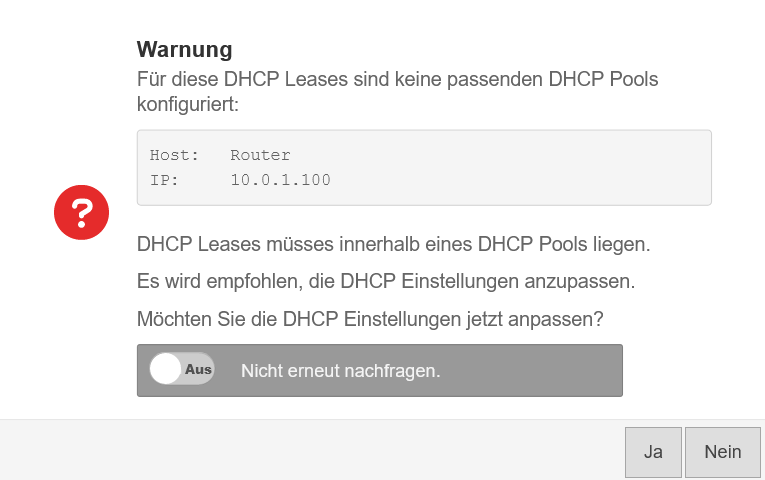

| Unbekannte Clients ablehnen: | Nein | Bei Aktivierung Ja wird nur dann eine IP-Adresse vergeben, wenn zu der MAC-Adresse des Clients ein Eintrag im Reiter Statisches DHCP vorhanden ist. notempty geändertes Standard Verhaltenab v12.7: Der statische Lease Eintrag zum DHCP muss im selben Pool vorliegen um als bekannt zu gelten. Der statische Lease Eintrag zum DHCP muss im selben Pool vorliegen um als bekannt zu gelten. | ||

Erweiterte Einstellungen

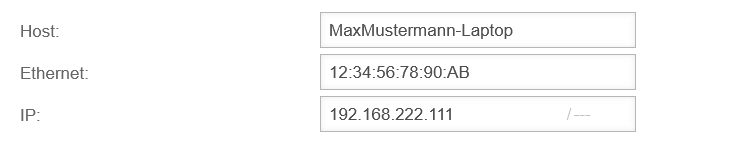

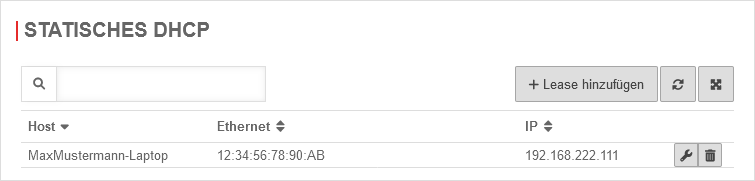

Statisches DHCP

Sollen Hosts vorgegebene IP-Adressen zugewiesen bekommen (also an die MAC-Adresse gebundene feste IPs, die aber durch die UTM zugeteilt werden), können diese IPs mit statischen Leases reserviert werden:

Konfiguration unter Bereich Statisches DHCP mit der Schaltfläche

Statische Leases ausserhalb eines Pools

Konfiguration des DHCP-Relay

Mit dem DHCP-Relay können Geräte ihre Netzwerkkonfiguration dynamisch über das Netz erhalten, auch wenn der DHCP Server in einem anderen Teilnetz steht.

Widget

Im Administratorinterface der UTM existiert ein DHCP-Widget, welches einen Überblick über die vorhandenen DHCP-Verbindungen liefert.

Weitere Informationen sind im Wiki-Artikel UTM Widgets zu finden.

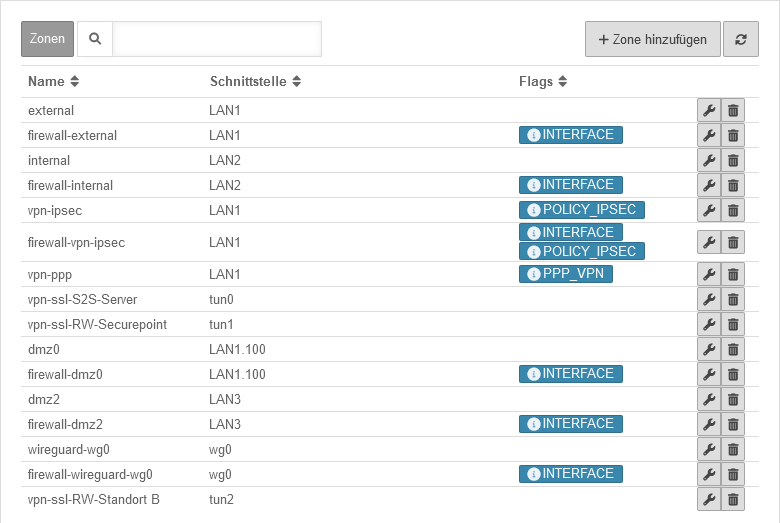

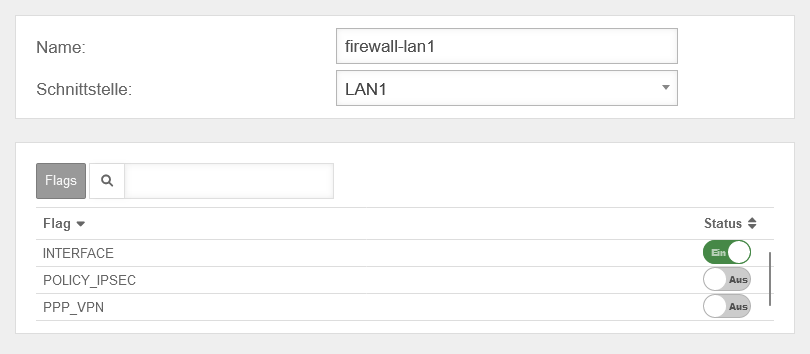

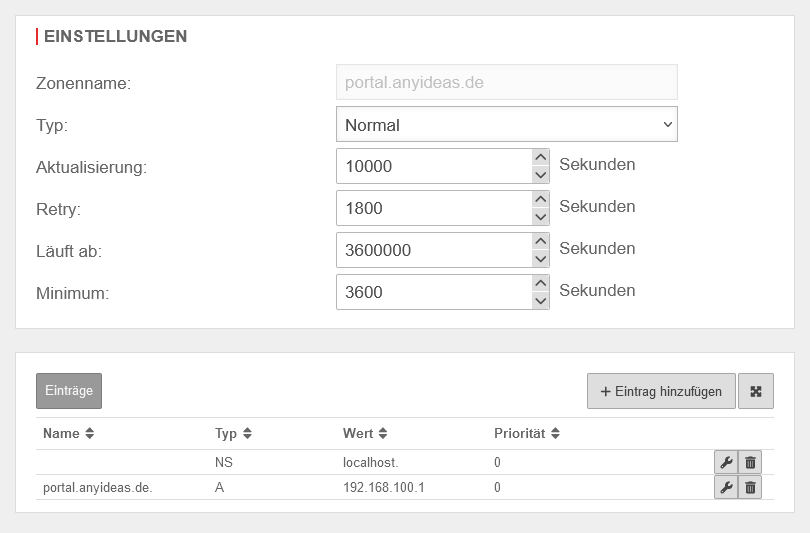

Zoneneinstellungen

Warnung: Der Anzeigetitel „Zoneneinstellungen“ überschreibt den früheren Anzeigetitel „DHCP-Server IPv4“.

Letzte Anpassung zur Version: 12.6.0

- Aktualisierung zum Redesign des Webinterfaces

Einleitung

Das Zonenkonzept definiert, über welche Schnittstelle ein Objekt (Host oder Netz) die NextGen UTM erreicht.

Hierzu wird es in der Netzwerkkonfiguration auf ein Interface, sowie im Regelwerk an ein Netzwerkobjekt gebunden.

Das Zonenkonzept

Eine neue Zone anlegen

UTMbenutzer@firewall.name.fqdnNetzwerkZoneneinstellungen  Zone hinzufügen

Zone hinzufügen

Eine neue Zone wird unter angelegt, indem auf die Schaltfläche geklickt wird.

Eine Zone kann nur ohne, oder mit einer bereits erstellten Schnittstelle erstellt werden.

Die Zonen

Wir unterscheiden zwischen Netzwerk-, Schnittstellen- und VPN-Zonen:

- Netzwerkzonen unterscheiden die Netzwerksegmente, die sich jeweils hinter einer Schnittstelle der Firewall befinden.

- Schnittstellenzonen unterscheiden die Schnittstellen, über die die unterschiedlichen Netzwerkzonen angebunden sind.

- VPN-Zonen unterscheiden verschiedene Netze, die über VPN-Verbindungen angebunden sind.

Die Art einer Zone wird durch Flags gesteuert, welche beim Anlegen der Zone definiert werden.

Die Unterscheidung für den Anwender wird durch Namenskonventionen vereinfacht (Schnittstellen: Präfix „firewall-“, VPN: Präfix „vpn-“).

Durch die Verknüpfung eines Objekts im Regelwerk mit dem Interface über die Zone wird erreicht, dass eine Portfilter-Regel nur dann greift, wenn nicht nur Quelle, Ziel und Dienst auf die Regel passen, sondern die Verbindung auch über die richtigen Interfaces erfolgt.

Hiermit wird allen Angriffen vorgebeugt, die ein IP-Spoofing beinhalten. Die Zuordnung eines Objekts zu einem Interface erfolgt durch die Bindung der Zone auf das Interface einerseits und die Zuordnung des Netzwerkobjekts zu einer Zone andererseits.

Beispiele:

Internal Network: internal

Internal Interface: firewall-internal

External Interface: firewall-external

Internet: external

Mailserver: internal

Webserver in der 1. DMZ: DMZ1

Entferntes IPSec-Subnetz: vpn-ipsec

Warum muss zwischen diesen unterschiedlichen Zonen unterschieden werden?

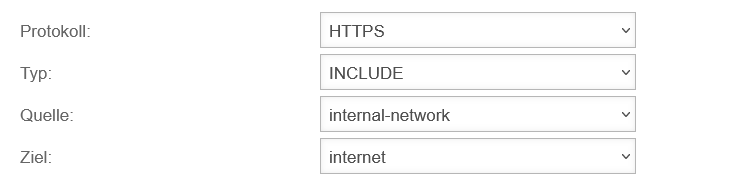

Hier ein Beispiel für eine Portfilterregel:

Wird nun z.B. "www.ttt-point.de" in den Browser eingegeben, erfolgt vor dem Aufbau dieser Verbindung eine Namensauflösung.

Die Dienste der Firewall sind über die jeweiligen Schnittstellen erreichbar.

Ist also die Firewall der DNS-Server im Netzwerk, schickt die Workstation die DNS-Anfrage an das interne Interface der Firewall.

Diese Anfrage muss mit einer Portfilterregel erlaubt werden:

Flags

IPv6

Es wird bereits anhand der Art der IP festgelegt, ob die Regel nach iptables oder ip6tables geschrieben werden muss.

Bei Neuinstallationen werden keine IPv6 Zonen mehr angelegt.

Existierende Zonen bleiben beim Firmware-Upgrade oder Import einer Konfiguration bestehen.

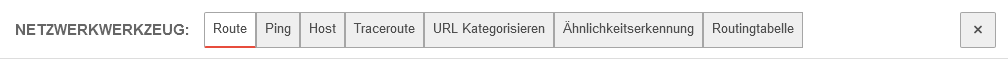

Netzwerkwerkzeuge

Warnung: Der Anzeigetitel „Netzwerkwerkzeuge“ überschreibt den früheren Anzeigetitel „Zoneneinstellungen“.

Letzte Anpassung zur Version: 14.1.1

- Aufruf und Schließen jetzt über Tool-Leiste (unten links)

- Neue Funktion: Ähnlichkeitserkennung

Einleitung

Zum Überprüfen der Netzwerkverbindungen werden auf dem Webinterface der UTM über die Tool-Leiste unter Netzwerkwerkzeuge verschiedene Funktionen zur Verfügung gestellt.

Zum Schließen des Dialogs klickt man entweder wieder auf oder nutzt dafür alternativ die Schaltfläche .

Bei einer Bildschirmbreite von mehr als 1580 Pixeln kann der Dialog wahlweise auch am rechten Bildschirmrand angezeigt werden.

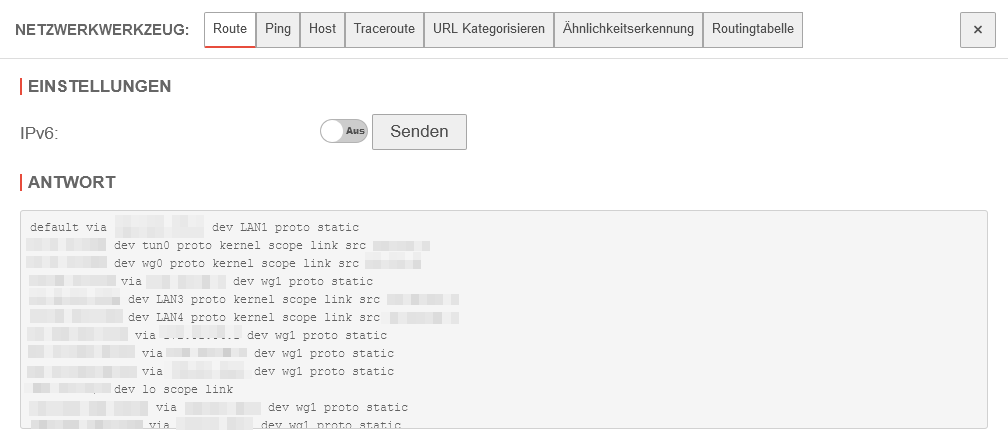

Route | |||

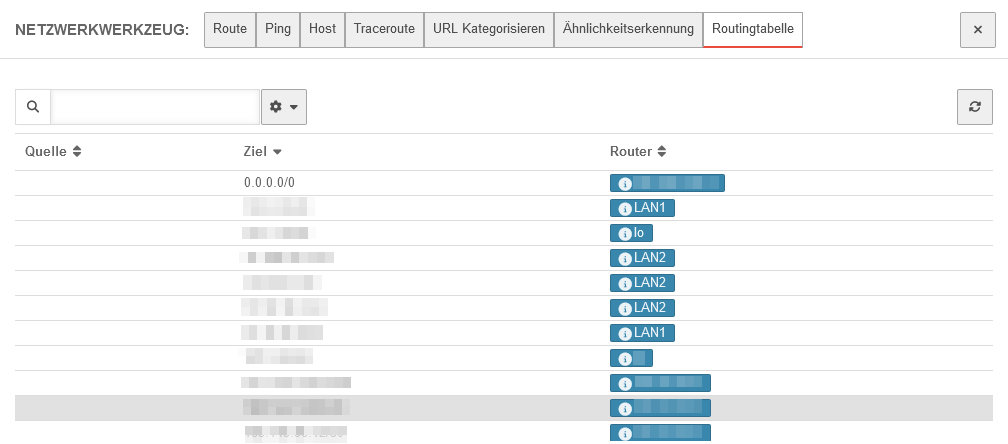

Durch das betätigen der Schaltfläche wird die Main-Routingtabelle der UTM angezeigt. Per default wird die Main-Routing-Tabele für IPv4 angezeigt. |

| ||

Ping | |||

| Mit Ping kann überprüft werden, ob ein bestimmter Host in einem internen oder externen Netzwerk erreichbar ist. Es wird dafür auf der UTM von dieser Stelle aus keine Portfilter-Regel benötigt, wohl aber, wenn von einem Netzwerkgerät aus gepingt werden soll.

notempty

Nicht jedes Ziel lässt icmp-echo-request zu! Ping für IPv4 |

| ||

| Einstellungen | |||

| IPv6 | Aus | Bleibt bei einem IPv4-Ping deaktiviert | |

| Quelle | 192.168.175.1 | Auswahl der IPv4-Adresse mit der gepingt werden soll | |

| Ziel | k.root-servers.net | Ziel-Name oder IP-Adresse | |

| Startet den Ping-Test | |||

| Antwort | Der Root-Server k.dns-zone.net des Ripe NCC | ||

Ping für IPv6 | |||

| Einstellungen | |||

| Beschriftung | Wert | Beschreibung |  |

|---|---|---|---|

| IPv6 | Ein | Aktivieren, damit IPv6 überhaupt verwendet wird |  |

| Quelle: | 2001:db08:aaaa:bbb00::1 | Auswahl der IPv6-Adresse, mit der gepingt werden soll | |

| Ziel: | k.root-servers.net | Ziel-Name oder IP-Adresse | |

| Ping-Test starten | |||

| Antwort | Der Root-Server k.root-servers.net des Ripe NCC sollte wie nebenstehend abgebildet antworten | ||

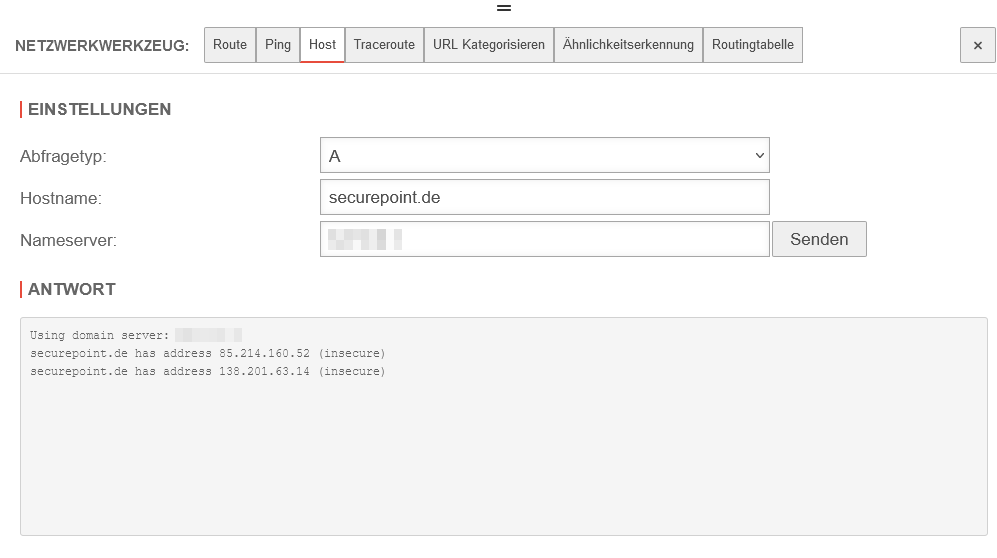

Host | |||

| Einstellungen | |||

| Abfragetyp: | Alle aufgelistete Typen werden abgefragt |  | |

| Der A-Record spezifiziert die IPv4-Adresse für den angegebenen Host | |||

| Der AAAA-Record spezifiziert die IPv6-Adresse für den angegebenen Host | |||

| Im Gegensatz zur Vorwärts-DNS-Auflösung (A- und AAAA-Records) wird der PTR-Datensatz verwendet, um Domänennamen basierend auf einer IP-Adresse zu finden | |||

| Der MX-Record gibt einen Mail-Exchange-Server für einen DNS an. Die Informationen werden vom Simple Mail Transfer Protocol (SMTP) verwendet, um E-Mails an richtige Hosts weiterzuleiten. | |||

| Der TXT-Record kann beliebige, nicht formatierte Textzeichenfolgen enthalten. Dieser wird vom Sender Policy Framcework (SPF) verwendet, um zu verhindert, dass gefälschte E-Mails versendet werden. | |||

| Der SOA-Record legt Kerninformationen zu einer DNS-Zone fest, einschließlich des Primären Nameservers, der E-Mail des Domänenadministrators, der Domänen-Seriennummer und mehrerer Zeitgeber, die sich auf die Aktualisierung der Zone beziehen | |||

| Der NS-Record gibt einen autorisierenden Nameserver für einen bestimmten Host an | |||

| Hostname: | securepoint.de | Host, der Angefragt werden soll | |

| Nameserver: | 127.0.0.1 | Nameserver, der verwendet werden soll. Hier die UTM selbst. | |

| Antwort |

Using domain server: Name: 127.0.0.1 Address: 127.0.0.1#53 Aliases: securepoint.de has address 51.89.43.189 | ||

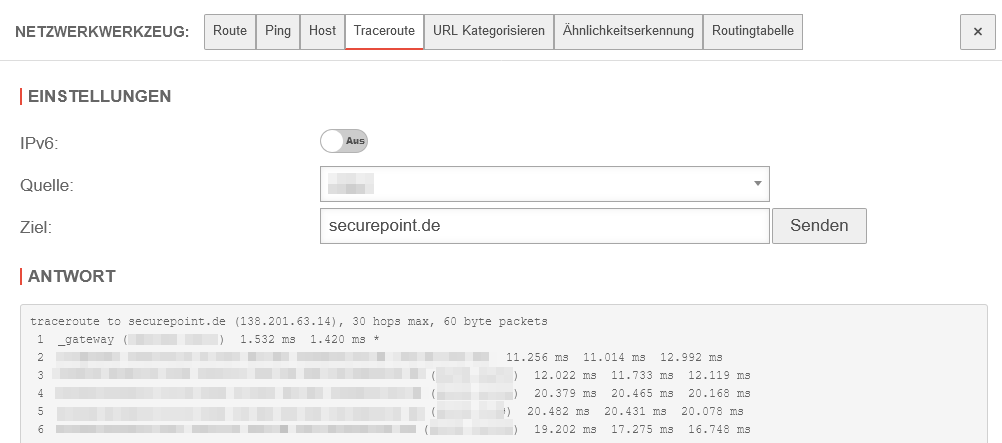

Traceroute | |||

| Einstellungen | |||

| Mit diesem Tool können die Hops einer Verbindung zum Host sichtbar gemacht werden.

Sollte z. B. ein Ziel nicht erreichbar sein, könnte hiermit die letzte erreichbare IP-Adresse auf dem Weg ermittelt werden. |

| ||

| IPv6: | Aus | Festlegen, ob IPv6 verwendet werden soll | |

| Quelle: notempty Neu ab v14.0.0 |

LAN1 | Quelle von der der Traceroute ausgeht | |

| Ziel: | k.root-servers.net | Angabe des Ziels, das mit Traceroute verfolgt werden soll | |

| Antwort | Ergebnis der Traceroute-Funktion | ||

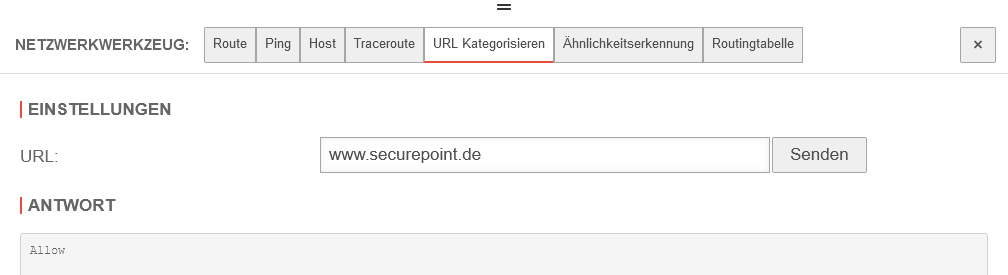

URL Kategorisieren | |||

| Der URL-Filter kategorisiert Webseiten und filtert entsprechend den Vorgaben (Content Filter). Hier kann überprüft werden, wie bestimmte Seiten Kategorisiert werden. |

| ||

| Einstellungen | |||

| URL: | securepoint.de | Website, deren Kategorisierung abgefragt werden soll | |

| Antwort | Allow | Kategorisierung durch den Contentfilter der UTM | |

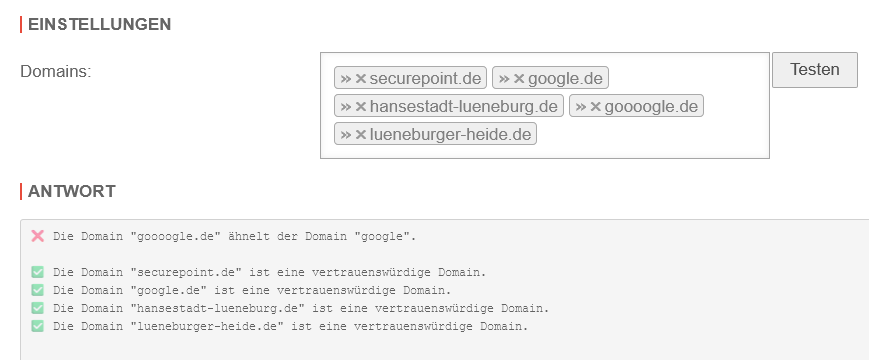

Ähnlichkeitserkennung | |||

notempty Neu ab v14.1.1 Experimentell | |||

| Domains | »securepoint.de »google.de »hansestadt-lueneburg.de »goooogle.de »lueneburger-heide.de | Man kann mehrere Domains zugleich überprüfen lassen. Das Ergebnis hier: Nicht vertrauenswürdig: Vertrauensswürdige Domains: |

|

| Startet die Ähnlichkeitserkennung für Domain-Namen | |||

Routingtabelle | |||

| Zeigt alle auf der UTM gespeicherten Routen an Neu ab v12.2.2 |  | ||

Paketfilter

Warnung: Der Anzeigetitel „Paketfilter“ überschreibt den früheren Anzeigetitel „Netzwerkwerkzeuge“.

Letzte Anpassung zur Version: 14.1.0

- QoS Konfiguration verschoben von Bereich Extras zu Allgemeinunter Schaltfläche

- Log-Schaltfläche für Paketfiltergruppen

- Cloud-verwaltete Paketfilterregeln und Netzwerkobjekte

- Autogenerierte Regeln lassen sich bearbeiten

- Tabellen-Menü zur Layoutanpassung

- Neues Attribut Log Alias (v14.0)

- Schaltflächen für Log Zugriff (v14.0)

- 04.2026

- Hinweis zum Verschieben von Regeln/Regelgrupppen eingefügt

Die Funktion und Anordnung im Menü ist identisch geblieben.

Für Testzwecke kann iptables durch nftables ersetzt werden.

system rule_engine set value "nftables"

bzw.

system rule_engine set value "iptables"

Paketfilter Beschreibung

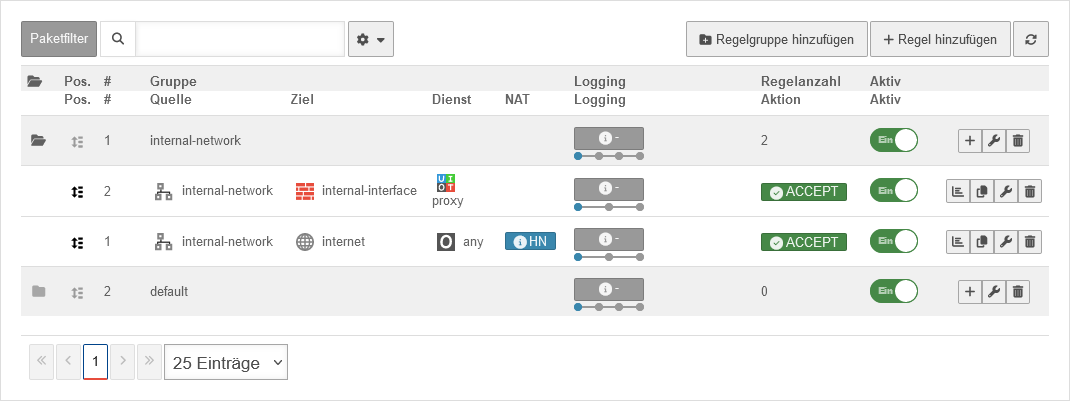

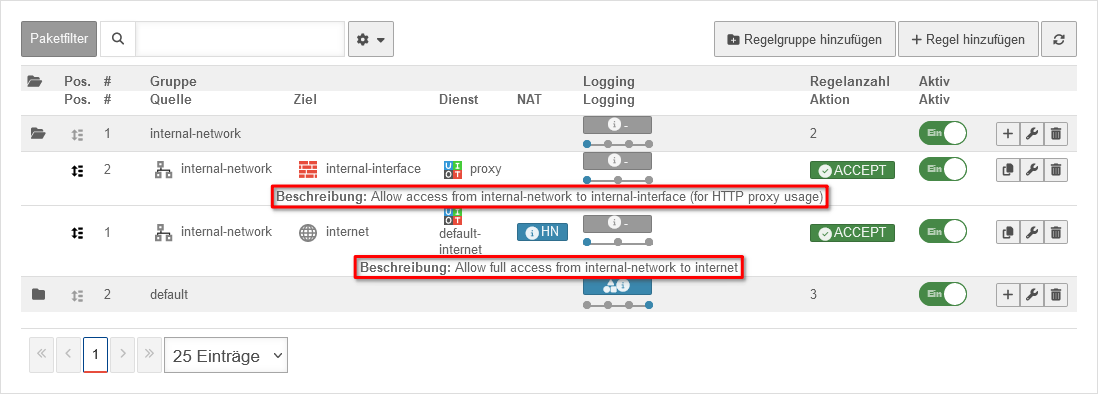

UTMbenutzer@firewall.name.fqdnFirewall  Menü Paketfilter

Der Paketfilter steuert den Datenverkehr, der durch die UTM geht.

Menü Paketfilter

Der Paketfilter steuert den Datenverkehr, der durch die UTM geht.

- Alle Netzwerk-Pakete, die durch die UTM gehen, werden gefiltert und nur aufgrund von Paketfilterregeln weitergeleitet

- Dabei ist es unerheblich, ob sich die Zieladresse und Quelladresse des Paketes im gleichen Netzwerk, in einem anderen, lokalen Netzwerk oder im Internet und einem lokalen Netzwerk befindet.

- Anhand von Quell-IP, Ziel-IP und verwendetem Dienst werden die Regeln von oben nach unten überprüft.

Die #laufende Nummer vor einer Regel gibt dabei die Reihenfolge der Regelerstellung an und bleibt permanent erhalten. Sie gibt nicht die Reihenfolge an, in der die Regel abgearbeitet wird!

- Der Paketfilter wird von oben nach unten abgearbeitet

- Soll für eine Regel ein Ausnahme erstellt werden, muss zunächst die (speziellere) Ausnahme definiert sein und danach erst die allgemeinere Regel.

- Trifft für ein Paket die Ausnahme Regel zu, wird die angegebene Aktion ausgeführt und der Paketfilter beendet.

- Trifft die Ausnahme Regel nicht zu, wird anschließend die allgemeinere Regel überprüft.

- Trifft diese dann zu wird die dort angegebene Aktion ausgeführt.

- Eine angelegte Regel kann mit gedrückter Maustaste auf das Icon

nachträglich in der Reihenfolge verschoben werden.

nachträglich in der Reihenfolge verschoben werden.- Zum Verschieben einer einzelnen Regel sollten alle Regeln ausgeklappt sein Klick auf das oberste Ordner-Symbol →

- Zum Verschieben einer Regel-Gruppe sollten alle Regeln eingeklappt sein Klick auf das oberste Ordner-Symbol →

- Zum Verschieben einer einzelnen Regel sollten alle Regeln ausgeklappt sein

Eine Paketfilterregel beinhaltet verschiedene Elemente:

- Zwei Netzwerkobjekte (Quelle / Ziel)

- einen Dienst

- ggf. Angaben zum NAT-Typ (Network Address Translation)

- ggf. Rule Routing

- ggf. ein QoS-Profil, daß die zur Verfügung gestellte Bandbreite für bestimmte Datenpakete reguliert

- ggf. ein Zeitprofil, zu dem die Regel angewendet werden soll

- eine Aktion, die ausgeführt werden soll

- Angaben zum Logging

- die Zuordnung zu einer Regel-Gruppe

Paketfilterregel

- Die Grundstruktur einer Regel ist:

Quelle → Ziel → Dienst → Aktion - Mit Regel kopieren können Regeln kopiert werden: Der Dialog Regel hinzufügen wird mit einer Kopie der jeweiligen Regel geöffnet.

- Das Logging lässt sich direkt in der Übersicht für einzelne Regeln oder Regelgruppen verändern (siehe Abschnitt Logging ) und notemptyüber die Schaltfläche Paketfilter Log für die einzelnen Regeln einsehen oder über für alle Regeln einsehen.Neu ab v14.0:

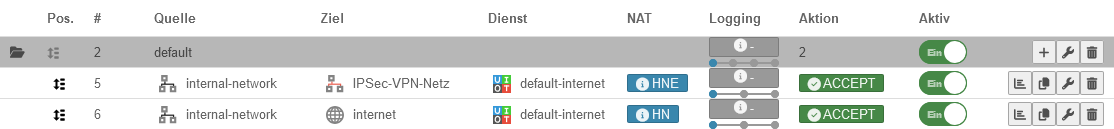

| Typische Beispiele: | # | Quelle | Ziel | Dienst | NAT | Logging | Aktion | Cloud | Aktiv | ||

| Aus dem internen Netz soll das Internet erreichbar sein | 7 | HN | Accept | Ein | |||||||

| Aus dem Internen Netz soll das dmz1 Netzwerk für alle Dienste erreichbar sein | 8 | Accept | Ein | ||||||||

| Ein Server im internen Netzwerk soll von außen über ssh erreichbar sein | 9 | DN ➞ | Accept | Ein | |||||||

| Aus dem internen Netz soll das Internet erreichbar sein, es soll jedoch kein ftp ermöglicht werden! | 10 | Drop | Ein | ||||||||

| 7 | HN | Accept | Ein | ||||||||

| Wenn eine Regel über die VPN Konfiguration erstellt wurde, wird dies in der Spalte Cloud-verwaltet mit gezeigt. Diese Regeln können nicht kopiert, bearbeitet oder gelöscht werden. | ACCEPT | Ein | |||||||||

| ACCEPT | Ein | ||||||||||

Autogenerierte Regeln

autogeneriert

Die UTM verfügt ab Werk über autogenerierte Regeln.

Diese Regeln lassen zunächst jeden Datenverkehr in die bestehenden Netze zu und geben für interne Netze auch zusätzlich die Proxy-und DNS-Dienste der jeweiligen Schnittstelle frei

Sie müssen unbedingt angepasst oder durch individualisierte Regeln ersetzt werden!

Die Sichtbarkeit der autogenerierten Regeln lassen sich in einem Dropdownmenü mit diesem Schalter regeln: Ein autogenerierte Regeln anzeigen Default

Paketfilterregel Einstellungen

Erst danach werden die Regeln angewendet!

/ →

notempty In dem Tabellen-Menü () lässt sich das Layout der Tabelle anpassen. Mehr Informationen sind hier zu finden.

Neu ab v14.0 | |||

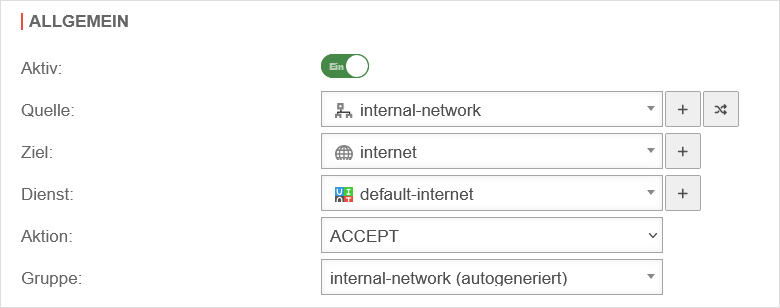

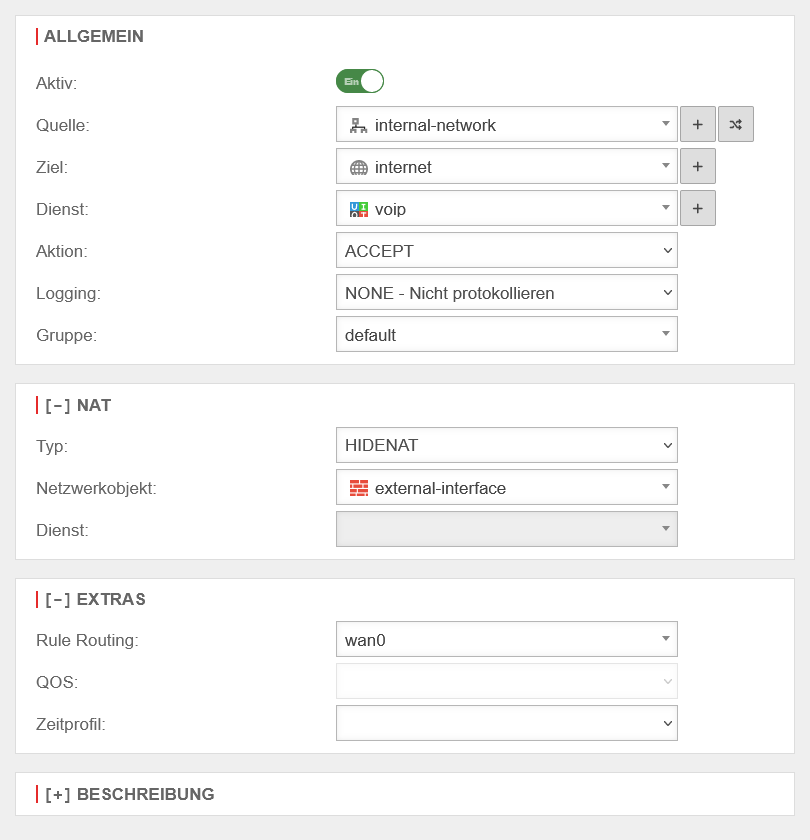

AllgemeinAllgemein

| |||

| Beschriftung | Wert | Beschreibung | UTMbenutzer@firewall.name.fqdnFirewallPaketfilter  Paketfilterregel-Einstellungen Allgemein Paketfilterregel-Einstellungen Allgemein

|

|---|---|---|---|

| Aktiv: | Ein | Nur bei Aktivierung wird auf diese Regel geprüft | |

| Quelle: | Netzwerkobjekt oder Benutzergruppe, die als Quelle des Datenpaketes zugelassen ist. | ||

| Ziel: | Netzwerkobjekt oder Benutzergruppe, die als Ziel des Datenpaketes zugelassen ist. | ||

| Dienst: | Gewünschter Dienst mit hinterlegtem Port (siehe Dienste) | ||

| Netzwerkobjekt hinzufügen / Dienst hinzufügen | Öffnet den Dialog zum Hinzufügen eines Netzwerkobjektes oder eines Dienstes | ||

| Netzwerkobjekt wechseln | Tauscht die Netzwerkobjekte Quelle und Ziel | ||

Aktion:Aktion |

ACCEPT Leitet das Paket weiter | ||

| DROP Das Paket wird verworfen | |||

| REJECT Es wird ein ICMP-Paket an den Absender geschickt, mit dem Hinweis, daß der Port nicht zur Verfügung steht. Im LAN können Reject-Regeln verhindern, daß Clients auf einen Timeout warten müssen. | |||

| QOS Ermöglicht ein Quality of Service Profil anzugeben, daß die Bandbreite für Datenpakete, auf die diese Regel zutrifft limitiert. Konfiguration der QoS-Profile im Menü Bereich Profile | |||

| STATELESS Lässt Verbindungen statusunabhägig zu | |||

|

Ermöglicht ein Quality of Service Profil anzugeben, daß die Bandbreite für Datenpakete, auf die diese Regel zutrifft limitiert. Konfiguration der QoS-Profile im Menü Bereich Profile | ||

| Gruppe: | default | Paketfilterregeln müssen einer Gruppe zugeordnet werden. Das erleichtert die Übersichtlichkeit beim Ergänzen des Regelwerkes. Außerdem können Regelgruppen mit einem Schalter aktiviert oder deaktiviert werden, notempty sowie die Loggingeinstellung aller beinhalteten Regeln zentral über eine Schaltfläche angepasst werden.

Neu ab v12.7.0 | |

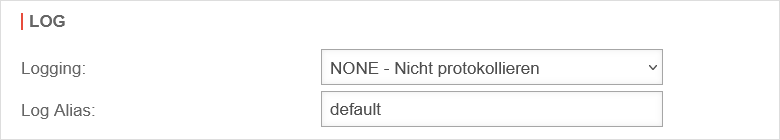

LogLog

| |||

Logging:Logging |

Gibt an, wie ausführlich ein Zutreffen der Regel protokolliert wird. notempty Diese Einstellung ist auch in der Paketfilter Übersicht für einzelne Filter sowie auch komplette Gruppen vorhanden.

Neu ab v12.7.0 |

| |

| Keine Protokollierung (default) | |||

| Protokolliert die ersten drei Einträge je Minute | |||

| Protokolliert alle Einträge | |||

Log Alias:Log Aliasnotempty Neu ab v14.0 |

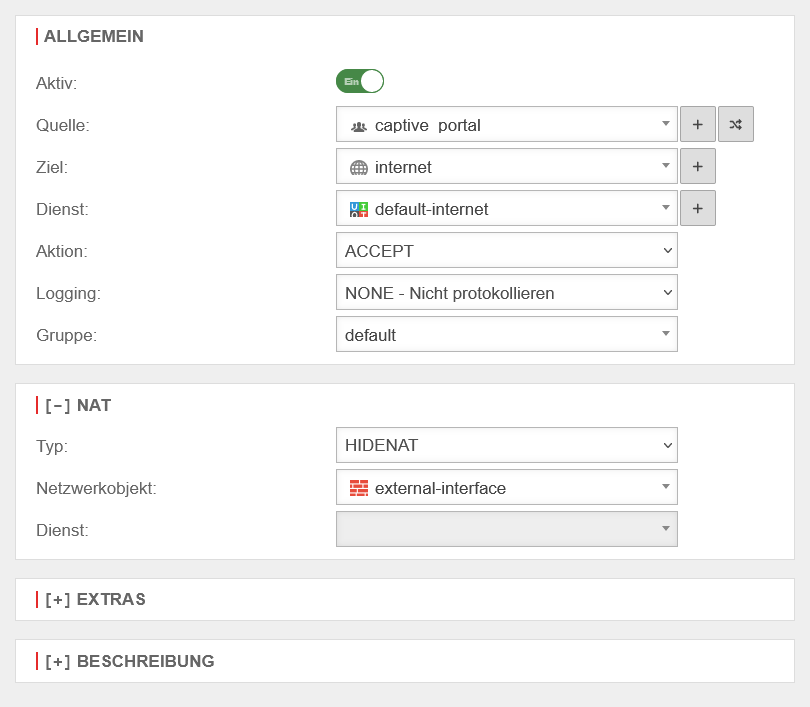

default | Kurzer (maximal 10 Zeichen langer) Alias für die Paketfilterregel, der im Log statt der Id angezeigt wird. | |

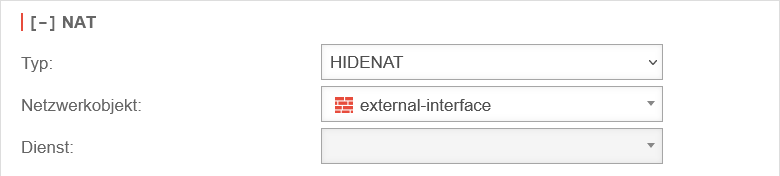

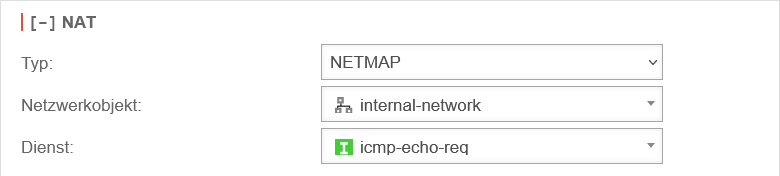

NAT[ - ] NAT

|

Die Network Address Translation ist die Umwandlung von IP-Adressen die in einem Netzwerk genutzt werden zu einer anderen IP-Adresse aus einem anderen Netz. Typischerweise bildet man alle intern genutzten privaten IP-Adressen in eine oder mehrere öffentlichen IP-Adressen ab. | ||

| Typ: | Es wird kein NAT durchgeführt | ||

| Bei Full Cone NAT wird für den Absender der gleiche Port gesetzt, wie für den Empfänger. Allerdings werden als Absender auch andere IPs als die ursprünglich adressierte IP zugelassen. Kann ggf. bei VOIP hilfreich sein. |  | ||

| Auch Source NAT genannt. Verbirgt die ursprüngliche IP Adresse hinter der IP-Adresse der verwendeten Schnittstelle. Standardfall ist der Datenverkehr von einem internen Netz mit privaten IP Adressen mit dem Internet. |

| ||

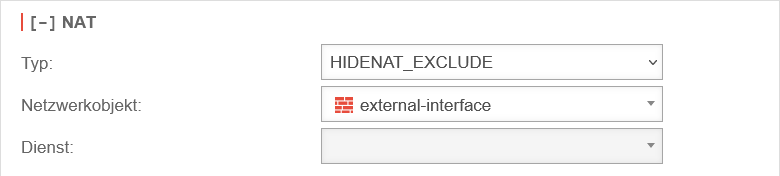

| HideNAT Exclude kommt in der Regel in Verbindung mit IPSec-VPN Verbindungen zum Einsatz. Damit wird erreicht, daß Datenpakete für die VPN Gegenstelle mit der privaten IP-Adresse durch den VPN Tunnel geleitet werden. Andernfalls würden diese, wie alle anderen Pakte in Richtung Internet, mit der öffentlichen WAN IP-Adresse maskiert werden und, da diese mit einer privaten Zieladresse versendet werden, am nächsten Internet Router verworfen. Siehe dazu auch den Wikiartikel HideNAT Exclude. |

| ||

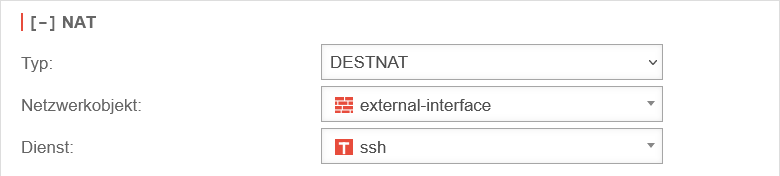

| Destination NAT wird meist verwendet, um mehrere Dienste auf unterschiedlichen Servern unter einer öffentlichen IP-Adresse anzubieten. Möchte man zum Beispiel, vom Internet auf den Dienst SSH (Port 22) des Servers (198.51.100.1/32) über die öffentliche IP-Adresse der Schnittstelle eth0 mit dem Port 10000 zugreifen möchten, müsste die Regel wie nebenstehend abgebildet angelegt werden. Die zugehörigen Netzwerkobjekte und der Dienst auf Port 10000 müssen dazu angelegt sein. |

| ||

| NetMap dient dazu zwei gleiche Subnetze miteinander zu verbinden. Unter Verwendung von Hilfsnetzwerken (Mapnetz), die auf keiner der zu verbindenden Gegenstellen eingerichtet sind, können diese Verbindungen kollisionsfrei erstellt werden, ohne auf einer der Seiten das Subnetz komplett zu ändern. Eine Anleitung zum Verbinden zweier Netzwerke findet sich in einem eignen Wikiartikel NetMap |

| ||

| Netzwerkobjekt: | Netzwerkobjekt, das die Übersetzung der IP Adressen, also das Natten, vornimmt. Die IP-Adresse dieses Netzwerkobjektes wird dann als Absender-IP Der Datenpakete im Zielnetz verwendet. In der Regel sollte das also die Schnittstelle sein, deren IP Adresse dem Zielnetz bekannt ist, damit Antwortpakete auch korrekt zugestellt werden können. | ||

| Dienst: | Verwendet im lokalen Zielnetzwerk den ausgewählten Dienst. Dieser Wert ist oft (aber keinesfalls immer) identisch mit dem darüberstehenden Dienst des Datenquellpaketes, auf den die Regel überprüft wird. | ||

Extras[ - ] Extras

| |||

Rule RoutingRule Routing |

wan0 | Im Abschnitt [ - ] Extras wird im Feld Rule Routing regelbasiert festgelegt, welche Route IP-Pakete nehmen sollen. Im nebenstehenden Beispiel werden alle VOIP-Pakete über die Schnittstelle wan0 geleitet. Erfolgt der Zugang zum Internet über einen Router, der an einer Ethernet-Schnittstelle angeschlossen ist, kann diese manuell eingetragen werden. |

|

| Zeitprofil | Beschränkt die Gültigkeit der Regel auf ein zuvor definiertes Zeitprofil. Siehe Abschnitt Zeitprofile. | ||

| Beschreibung | Erweiterte Regeldetails anzeigen Ein | Alternativer Text, der statt der Regeldetails angezeigt werden kann. Die Anzeige der alternativen Texte erfolgt mit der Schaltfläche |

UTMbenutzer@firewall.name.fqdnFirewall  Regelbeschreibung in Klartext Regelbeschreibung in Klartext

|

notempty

Nach dem Bearbeiten oder Hinzufügen einer Regel muss das Regelwerk aktualisiert werden. Erst danach werden die Regeln angewendet! / → | |||

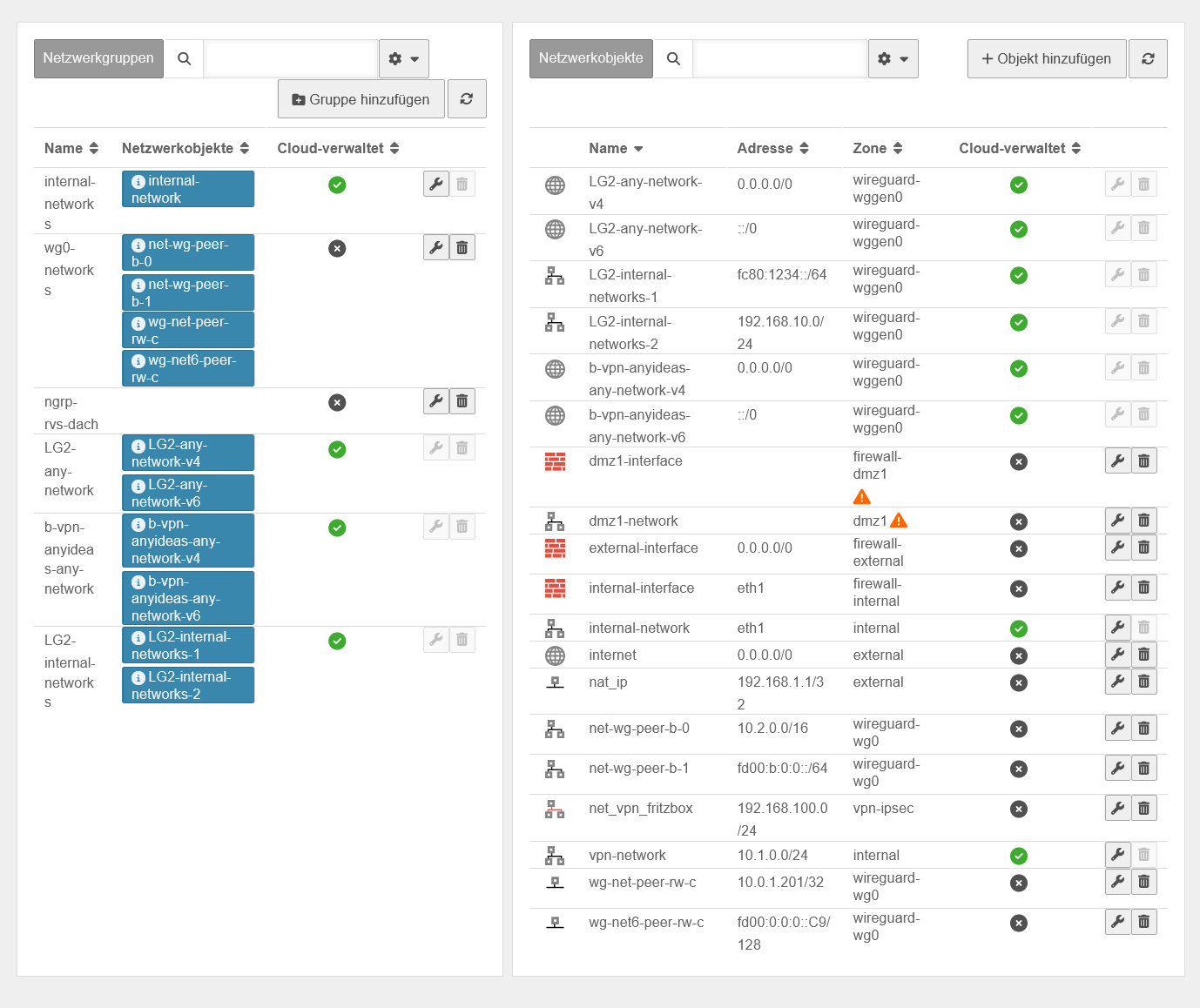

Netzwerkobjekte

| Schaltfläche | Beschreibung | UTMbenutzer@firewall.name.fqdnFirewall  Reiter Netzwerkobjekte Reiter Netzwerkobjekte

|

|---|---|---|

| Bearbeiten | Öffnet die Netzwerkgruppe bzw. das Netzwerkobjekt zum Bearbeiten | |

| Löschen | Löscht die Netzwerkgruppe bzw. das Netzwerkobjekt. Das Löschen muss ein weiteres mal bestätigt werden | |

| Erzeugt eine neue Netzwerkgruppe, der sofort Netzwerkobjekte hinzugefügt werden können | ||

| GeoIP-Objekte anzeigen Ein Bei Deaktivierung Aus: Blendet GeoIP-Objekte zur besseren Übersichtlichkeit aus | ||

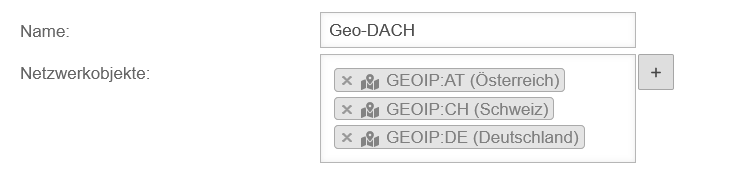

Netzwerkobjekte beinhalten :

Netzwerkobjekte werden hauptsächlich benötigt um Paketfilterregeln zu erstellen, sie werden aber auch im HTTP Proxy verwendet. Die Mitglieder einer Netzwerkgruppe werden dabei als Label dargestellt. notempty Existieren Netzwerkobjekte, die über die USC erstellt wurden, wird in der Spalte Cloud-verwaltet angezeigt, ob es sich um solche Objekte oder um lokal erstellte Objekte handelt. Cloud-verwaltete Objekte müssen in der Cloud unter bearbeitet werden.

Neu ab v14.0 | ||

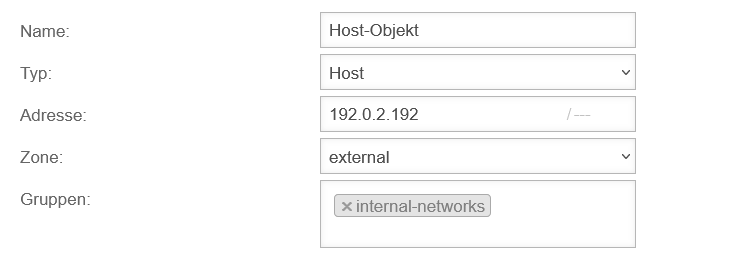

Dienste

Dienste hinzufügen / bearbeiten

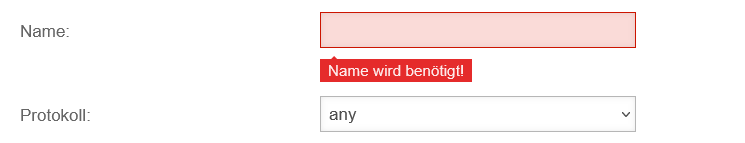

Ist ein Dienst nicht vorhanden kann dieser mit angelegt werden.

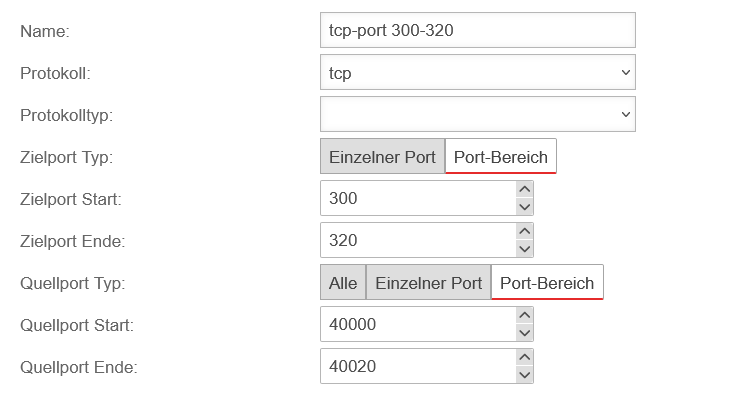

Abhängig vom verwendeten Protokoll, lassen sich weitere Einstellungen vornehmen:

- Ports (TCP und UDP)

- Pakettypen (ICMP)

- Protokolltyp (gre)

Dienstgruppen

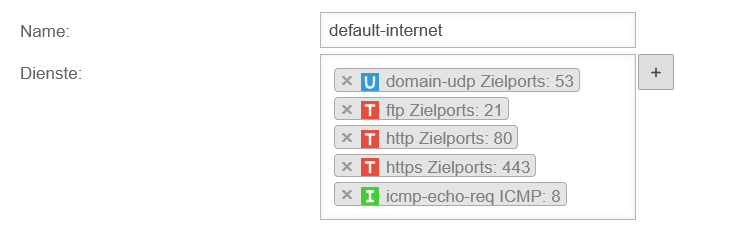

Dienste lassen sich in Dienstgruppen zusammenfassen. Auch hier gibt es bereits vordefinierte Gruppen, die ergänzt und geändert werden können. Detailanzeige mit Klick auf die Schaltfläche .

Beispiel: Die Gruppe default-internet enthält z.B. die Dienste:

| Icon | Name | Protokoll | UTMbenutzer@firewall.name.fqdnFirewallDienste

| |

|---|---|---|---|---|

| domain-udp | udp | Port 53 | ||

| ftp | tcp (ftp) | Port 21 | ||

| http | tcp | Port 80 | ||

| https | tcp | Port 443 | ||

| icmp-echo-req | icmp | Pakettyp 8 | ||

Dienst einer Dienstgruppe hinzufügen/entfernen

- Mit einem Klick in die Klickbox wird der gewünschte Dienst ausgewählt und dadurch hinzugefügt.

- Wird auf die Schaltfläche geklickt, wird ein neuer Dienst erstellt und anschließend der Dienstgruppe hinzugefügt.

- Ein Dienst wird mit Klick auf ✕ von der Dienstgruppe entfernt.

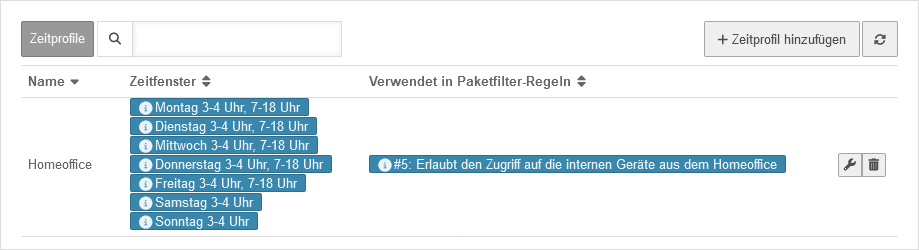

Zeitprofile

UTMbenutzer@firewall.name.fqdnFirewall  Zeitprofile Übersicht

Zeitprofile dienen dazu Paketfilterregeln nur zu festgelegten Zeiten zu aktivieren. Sie können unter konfiguriert werden.

Zeitprofile Übersicht

Zeitprofile dienen dazu Paketfilterregeln nur zu festgelegten Zeiten zu aktivieren. Sie können unter konfiguriert werden.

Im abgebildeten Beispiel greift das Profil täglich zwischen 3:00 Uhr und 3:59:59 Uhr sowie werktäglich von 7:00 Uhr bis 17:59:59 Uhr. Dies ist in der Tabelle unter Zeitfenster zu erkennen.

Unter Verwendet in Paketfilter-Regeln werden die IDs zusammen mit den Beschreibungen der Paketfilter aufgelistet, für die dieses Zeitprofil eingerichtet ist. Außerdem kann mit einem Klick auf den entsprechenden Eintrag der Paketfilter bearbeitet werden.

In der Spalte Name ist ein vergebener Name zu sehen, der das Zeitprofil beschreiben sollte.

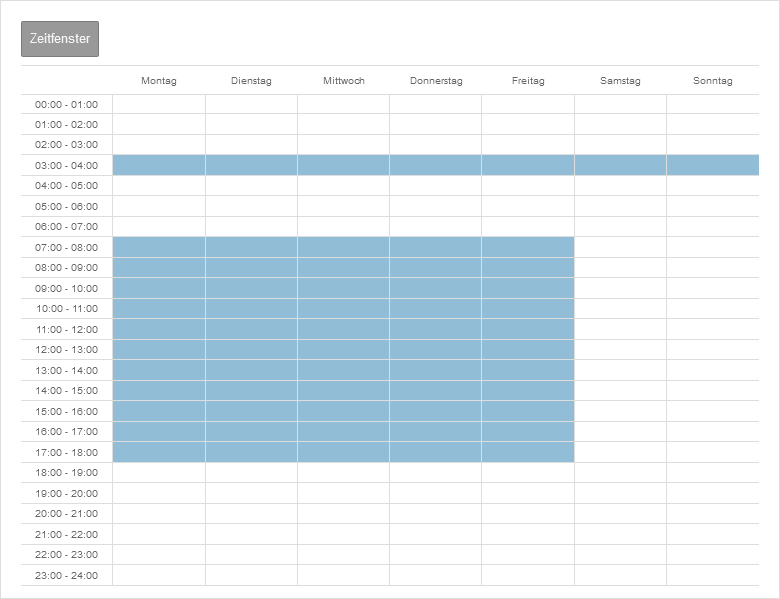

Zeitprofile anlegen

UTMbenutzer@firewall.name.fqdnFirewallZeitprofile  Zeitprofil hinzufügen

Zeitprofil hinzufügen

- Anlegen eines Zeitprofils unter Schaltfläche .

- Zeiten auswählen

- Mit klicken der Maus können einzelne Felder oder Zeitbereiche ausgewählt werden

- Mit gedrückt halten der Maus können mehrere Felder und Zeitbereich ausgewählt werden

- Übernehmen der Zeiteinstellungen mit der Schaltfläche Speichern und schließen

Zeitprofile verwenden

Zeitprofile können beim Erstellen oder Bearbeiten von Paketfilterregeln unter dem Abschnitt Extras ausgewählt werden.

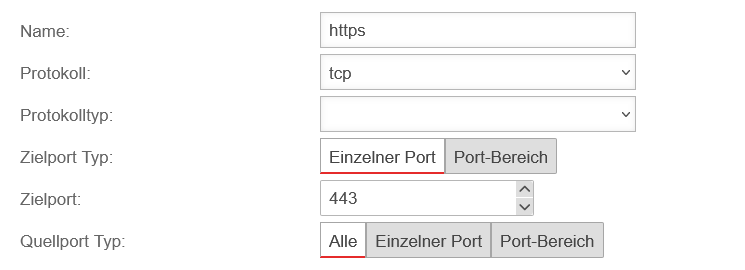

Implizite Regeln

Warnung: Der Anzeigetitel „Implizite Regeln“ überschreibt den früheren Anzeigetitel „Paketfilter“.

Letzte Anpassung zur Version: 14.0.8.2

- Einstellungen für GeoIP Sperrungen verschoben zu IDS/IPS

Implizite Regeln

Einstellungen im Menü .

Für bestimmte Anwendungsfälle wurden Implizite Regeln hinzugefügt. Diese Regeln können ganz einfach vom Anwender je nach Bedarf aktiviert oder deaktiviert werden. Einige von diesen Regeln sind bereits default aktiv.

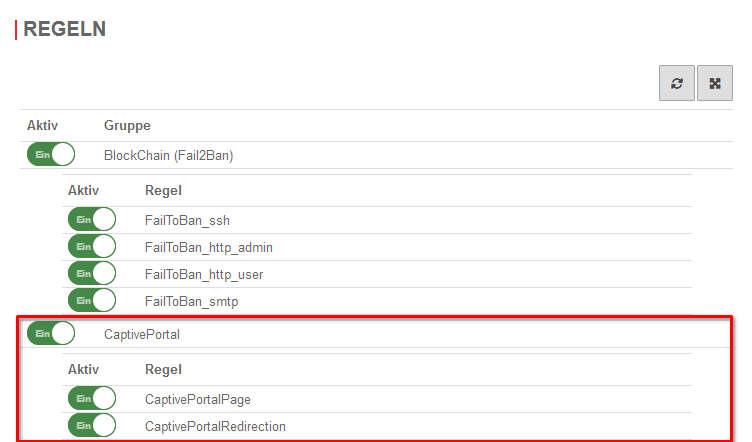

| Gruppe / Regel | Beschreibung | Protokoll | Port | Aktiv (Default) |

|---|---|---|---|---|

| BlockChain | Aktiviert / deaktiviert die gesamte Gruppe | |||

| FailToBan_ssh | Zugriff per ssh.Überwachung mit Fail2Ban Regeln. Konfiguration unter |

TCP | 22 | Ein |

| FailToBan_http_admin | Zugriff über das Admin Interface. Überwachung mit Fail2Ban Regeln. Konfiguration unter Port Änderungen möglich unter |

TCP | 11115* | Ein |

| FailToBan_http_user | Zugriff über das User Interface. Überwachung mit Fail2Ban Regeln. Konfiguration unter Port Änderungen möglich unter |

TCP | 443* | Ein |

| FailToBan_smtp | Zugriff über das Mailgateway. Überwachung mit Fail2Ban Regeln. Konfiguration unter Port Änderungen möglich unter Bereich Smarthost |

TCP | 25* | Ein |

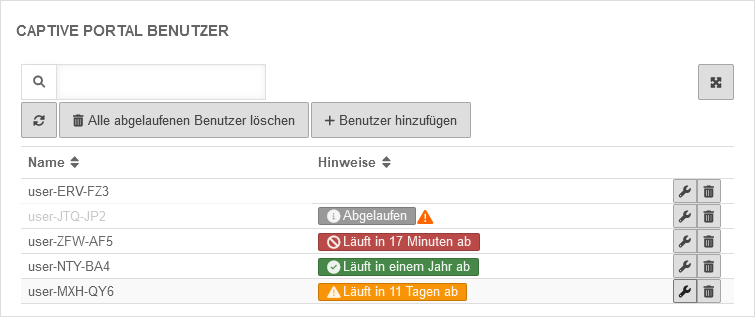

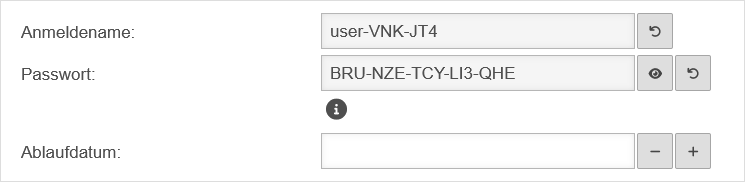

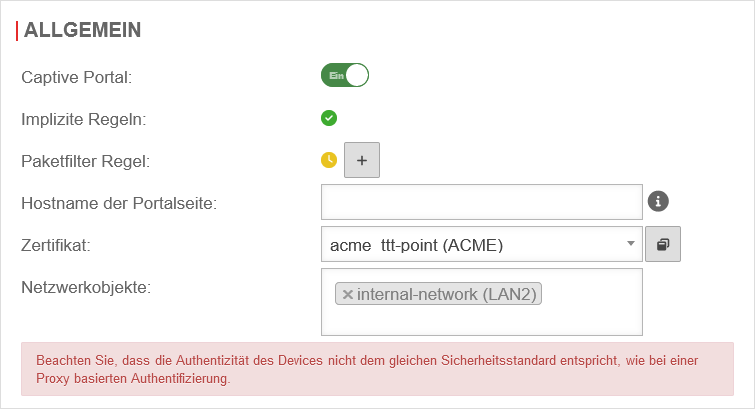

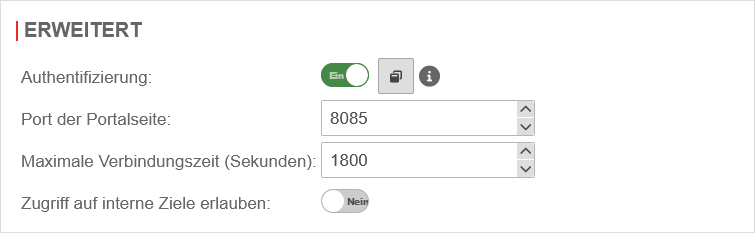

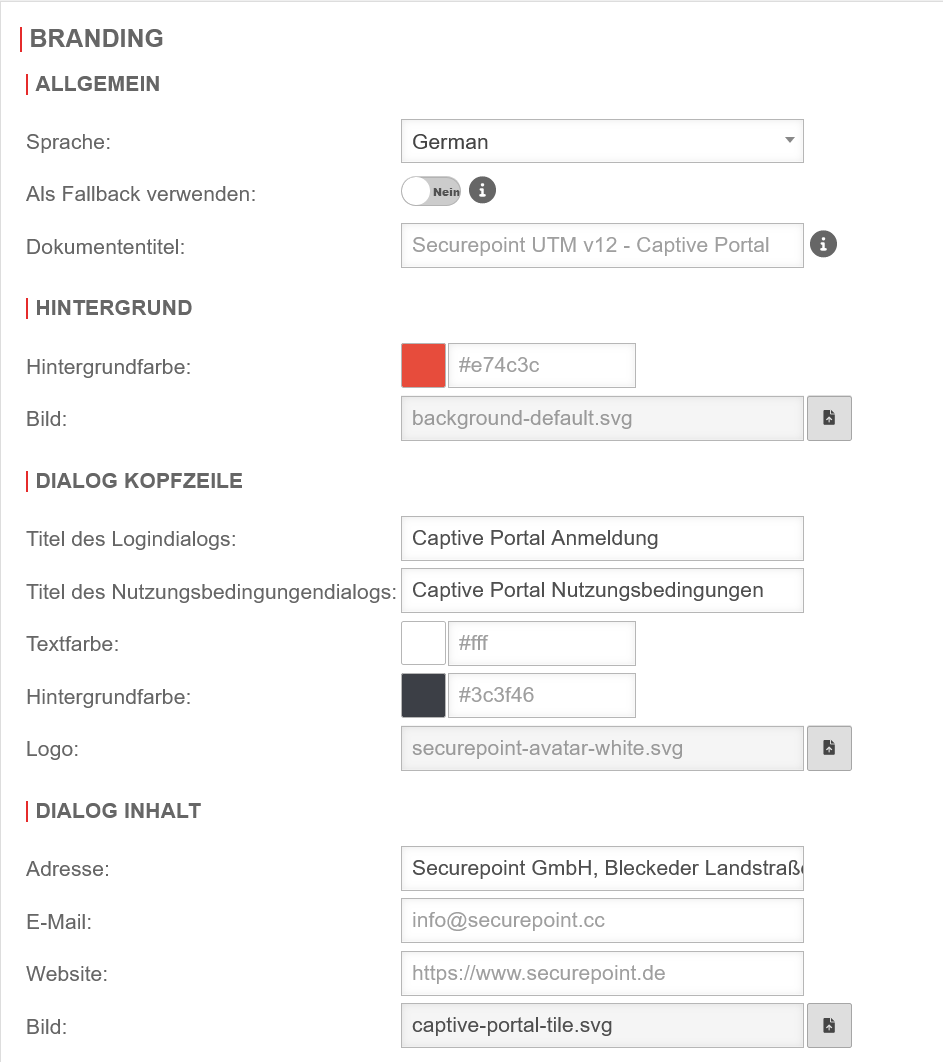

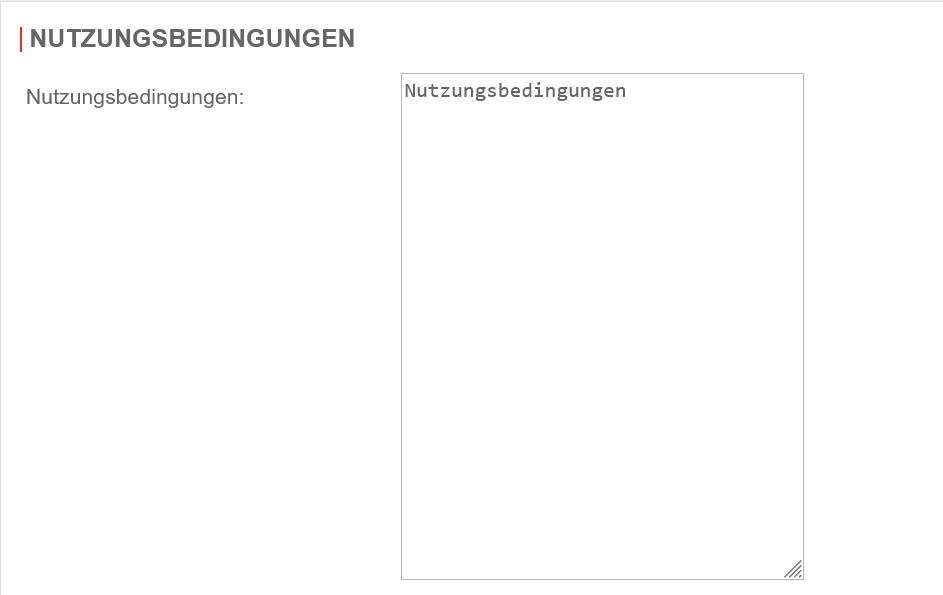

| CaptivePortal | Umleitung des Verkehrs auf eine Landingpage ermöglichen | |||

| CaptivePortalPage | Öffnet einen eingehenden Port auf dem entsprechenden Interface der Firewall, dass für das Captive Portal vorgesehen ist, um die Landingpage anzeigen zu können. Port Änderungen möglich unter Bereich Erweitert |

TCP | 8085* | Aus |

| CaptivePortalRedirection | Umleitung des Traffics auf den oben genannten Port. | Aus | ||

| IPComp | ||||

| IPComp | Akzeptiert Verbindungen mit dem Protokoll IPComp (Komprimierung der Datenpakete, IP-Protokoll Nummer 108) | IPComp | Aus | |

| IpsecTraffic | Aktiviert / deaktiviert die gesamte Gruppe | |||

| Accept | Akzeptiert Ein- und Ausgehend en Datenverkehr einer IPSec-Verbindung | Ein | ||

| Kein NAT für IPSec Verbindungen | Nimmt alle IPSec-Verbindungen vom NAT aus |

Aus | ||